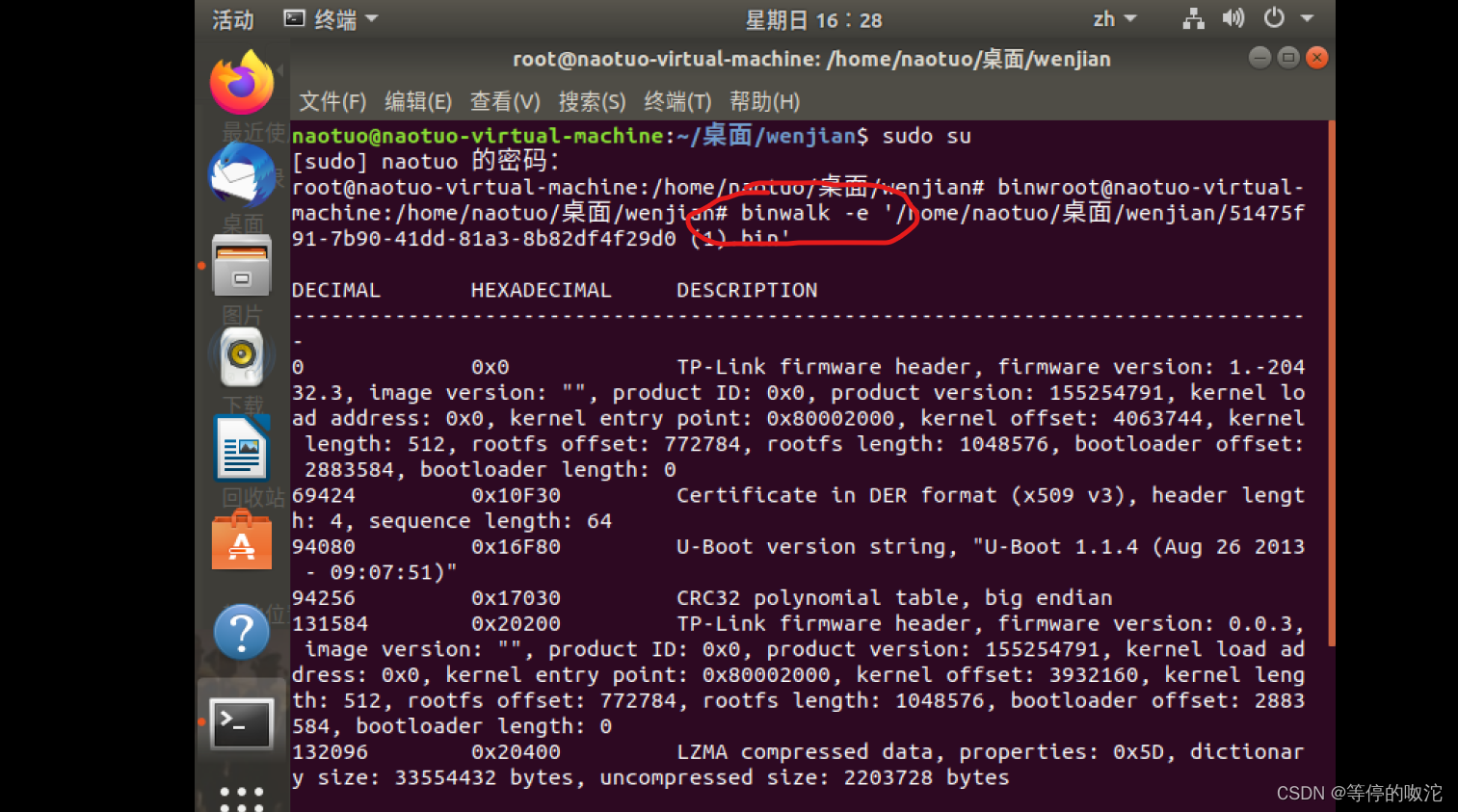

1.拿到文件,发现是一个bin文件,使用虚拟机的binwalk对这个文件解压

binwalk来源

链接:https://pan.baidu.com/s/1uuwS0gkLUTsuYpjEeWH8rg

提取码:zdft

或者

路由器逆向分析------binwalk工具的安装_Fly20141201. 的专栏-CSDN博客

解压的格式是

binwalk -e 文件名

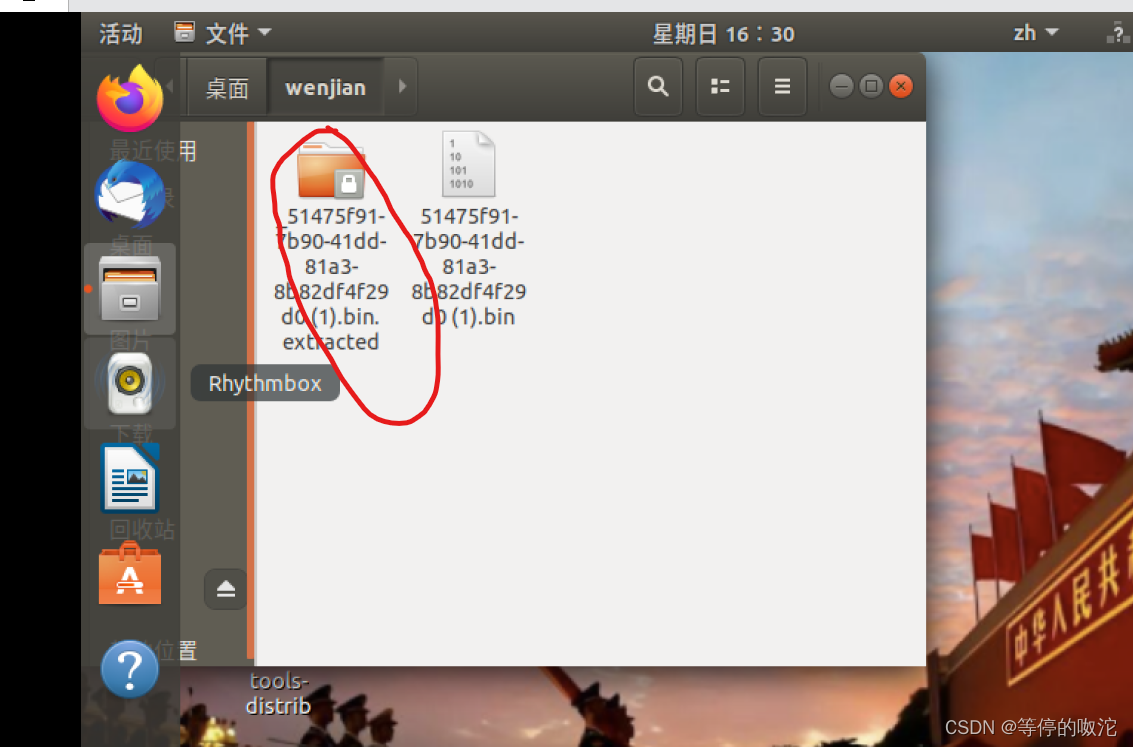

2.这个时候我们这个bin文件的文件夹里面就会出现另一个文件

我们这个时候就可以看到这个文件夹的右下角有一个类似于锁的东西

这是因为我们对这个文件的权限不够,我们没办法从里面拿出文件和把文件放进去,即只可读

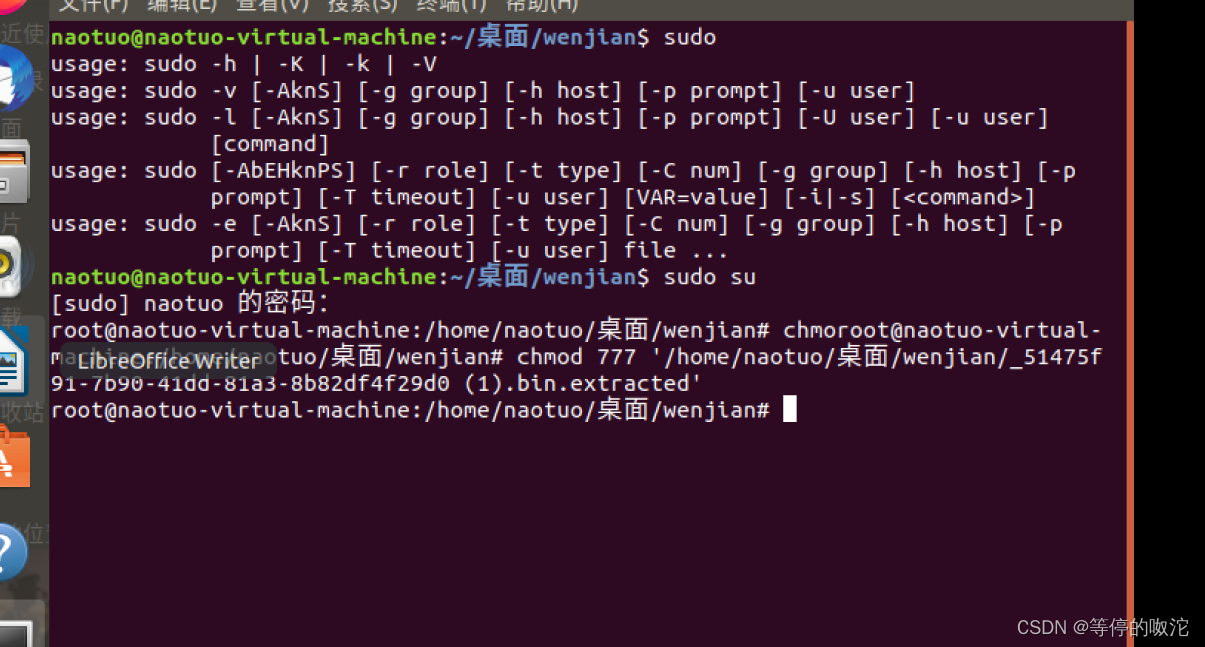

那么该怎么办呢?

既然权限不够我们就给它权限

先输入su

本文介绍了如何使用binwalk工具对bin文件进行解压,并通过chmod赋予文件权限。接着,利用firmware-mod-kit的unsquashfs_all.sh脚本对 squashfs 文件进行解压,找到后门软件。通过ida分析,发现软件带有UPX壳,经过脱壳处理后,进一步分析得到关键端口信息,通过MD5加密得到flag。整个过程是作者初次接触此类问题的学习与实践总结。

本文介绍了如何使用binwalk工具对bin文件进行解压,并通过chmod赋予文件权限。接着,利用firmware-mod-kit的unsquashfs_all.sh脚本对 squashfs 文件进行解压,找到后门软件。通过ida分析,发现软件带有UPX壳,经过脱壳处理后,进一步分析得到关键端口信息,通过MD5加密得到flag。整个过程是作者初次接触此类问题的学习与实践总结。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

998

998

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?