一.首先,我们应该先简单了解一下什么是GET请求,什么是POST请求:

1.GET请求:就是向某个地方获取一些数据,这个获取的过程可以理解为一个简单的查询,没有造成什么影响。

2.POST请求:一般都是表单提交,可以在body里面携带数据。

3.get请求是可以在url看到,post请求是需要看一下开发者工具而已。

二.对于封神台第一题,我们就是在url上面动的手脚,这个可以叫做手动注入,也可以叫做GET注入,那么,除了GET注入之外,我们可以试着利用一下POST注入。

首先,我们应该搭建一个burp suite用于对网页进行抓包,由此我们可以对里边的表单信息进行修改。

下载,简单搭建过后,我们就可以进行简单的POST注入了。

接下来,我们需要先了解一下什么是报错注入,简而言之,就是把我们想要的内容以报错的形式展示出来。这里我们可以利用一个sql语句中的函数,extractvalue(),对XML文档进行查询的函数显示出来,他有两个参数,(目标XML文档,XML路径)但是,路径不能出现非法路径,否则会报错。由这个函数,我们可以把我们想要的一些内容报错出来,一般情况下可以用'~'或者0x7e后面再加一些东西作为非法的XML路径,来通过报错查询到我们需要的数据。由此,我们则可以通过concat()函数来对括号里的多个字符串进行合并,再进行接下来的查询。

不妨再MySQL中试一试这一个代码:

select concat('~',database());查询出来的数据是不是

~数据库名

这一种形式,那么 我们将concat构造再select语句中

select extractvalue(1,concat('~',(select database())));查看一下报错的是不是

~数据库名

的形式,如果是的话,那么我们的构造就是正确的。

尝试了上面的内容过后,我们可以试着进行POST注入了。首先,我们打开burp suite进行网站的拦截,之后我们把它发送到repeater中,之后,在repeater中,我们先点击sent或者go,如果是不存在管理用户,我们再将user的值后面像以前的字符注入一样,加一个英文的“ ' ”,如果出现了数据库操作失败,那么就说明用户可以通过POST请求与服务器产生交互,那么就存在注入点。当然,如果出现的并没有数据库操作失败,而是一串乱码(类似于全是方框的样式)那么我们可以在设置中改变一下字体和编码形式(宋体,utf-8)就可以解决乱码的问题了。

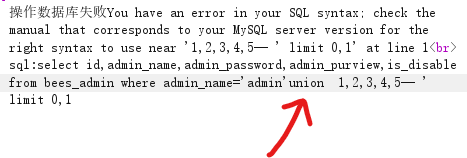

接下来,我们就可以开始进行注入了,先将user的值进行闭合,也就是'--(空格),之后,再发送一次,会出现密码错误(用户为admin时)或者不存在该管理用户(用户名为错误的时候),之后,我们可以在' 后面,--前面构造order by来判断字段数,当字段数为6的时候,出现了数据库操作失败,那么可以知道的是,这里边有5个字段。那么按照常理来说,现在是不是应该是联合查询,也就是union select 1,2,3,4,5 来判断回显点,但是这里却出现了一个问题,

我们可以看到,箭头这里的位置只出现了union,那么说明的是,select语句被防火墙给过滤了(有的时候可能连union也会一起被过滤),同时,我们也可以从这里面看到用的哪一张表以及其字段有哪些,那么我们有应该怎么做呢?我们可以在select两边一边几个字母重新拼出来一个select,比如selselectect。之后,我们再发送过去,不过,它并没有出现明显的回显点,那么,我们就可以在这里进extractvalue()函数进行报错注入。我们构造一个

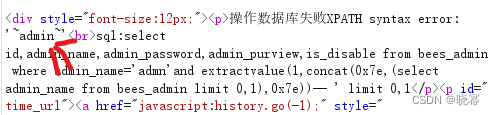

admn'a and nd extractvalue(1,concat(0x7e,(selselectect admin_name fr from om bees_admin limit 0,1),0x7e))-- 之后发送出去,我们就可以看到,

箭头处的位置是就是我们需要的管理员的用户名,之后再将这段代码稍加修改一下,改为

admn'a and nd extractvalue(1,concat(0x7e,(selselectect admin_password fr from om bees_admin limit 0,1),0x7e))-- 就可以知道管理员的密码了:21232f297a57a5a743894a0e4a801f,但是,我们提前留一个心眼,这个是真正的密码吗?我们可以将其在md5中破解一下,可以看到,破解过后的结果是admin,那么我们登陆试一下,我们成功登陆进去了。但是,如果我们将admin当作flag输入进去的话,flag是错误的,那么,应该怎么做呢?我们可以在这个网站的管理员界面多找几下,找到感觉与flag有关的密码再做尝试,对于这个网站来说,我们能够再管理员管理中找到另一个管理员也就是flag,那么,这个的密码应该就是本题的flag。

1237

1237

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?