计算机网络实验报告

一、验证性实验

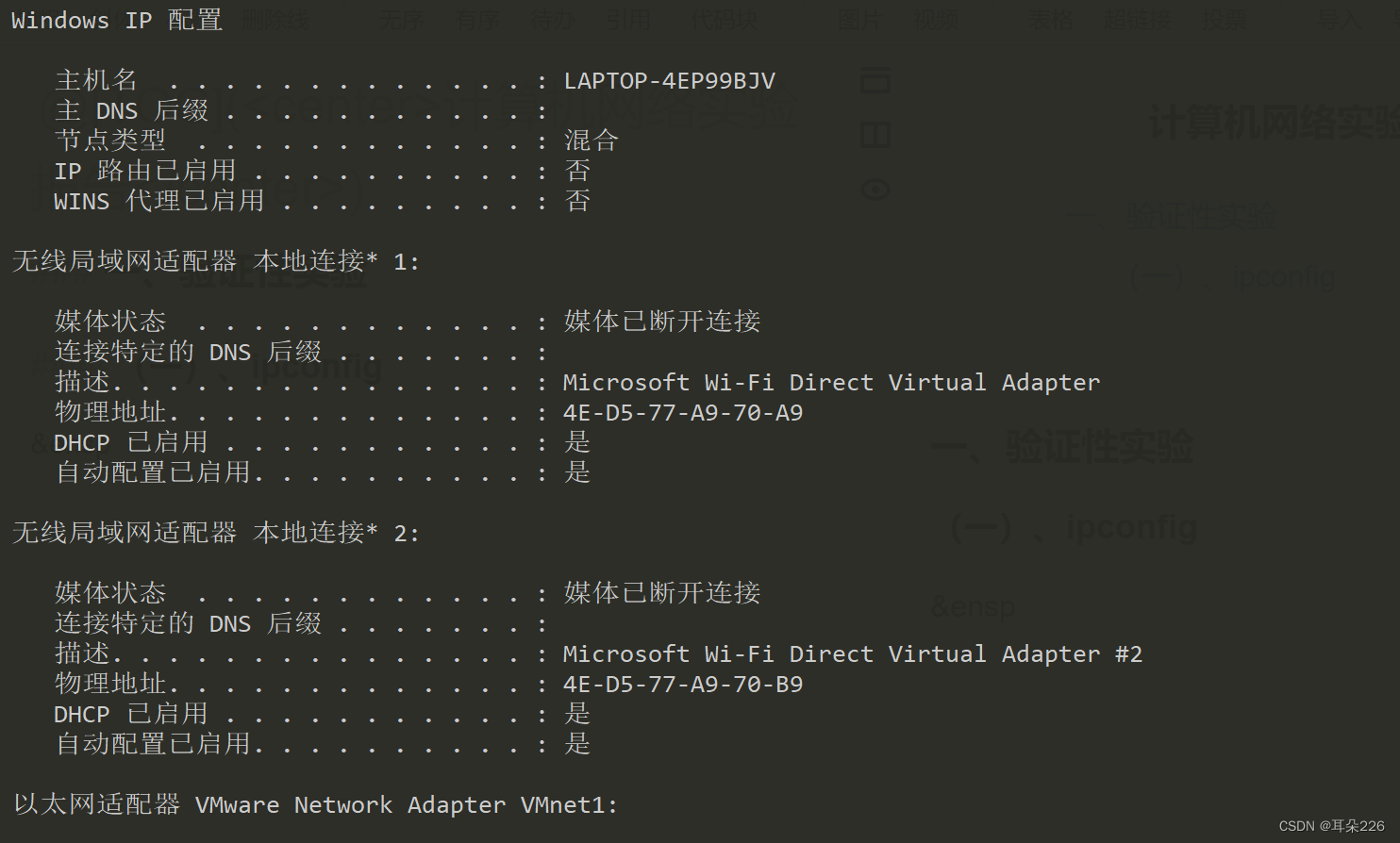

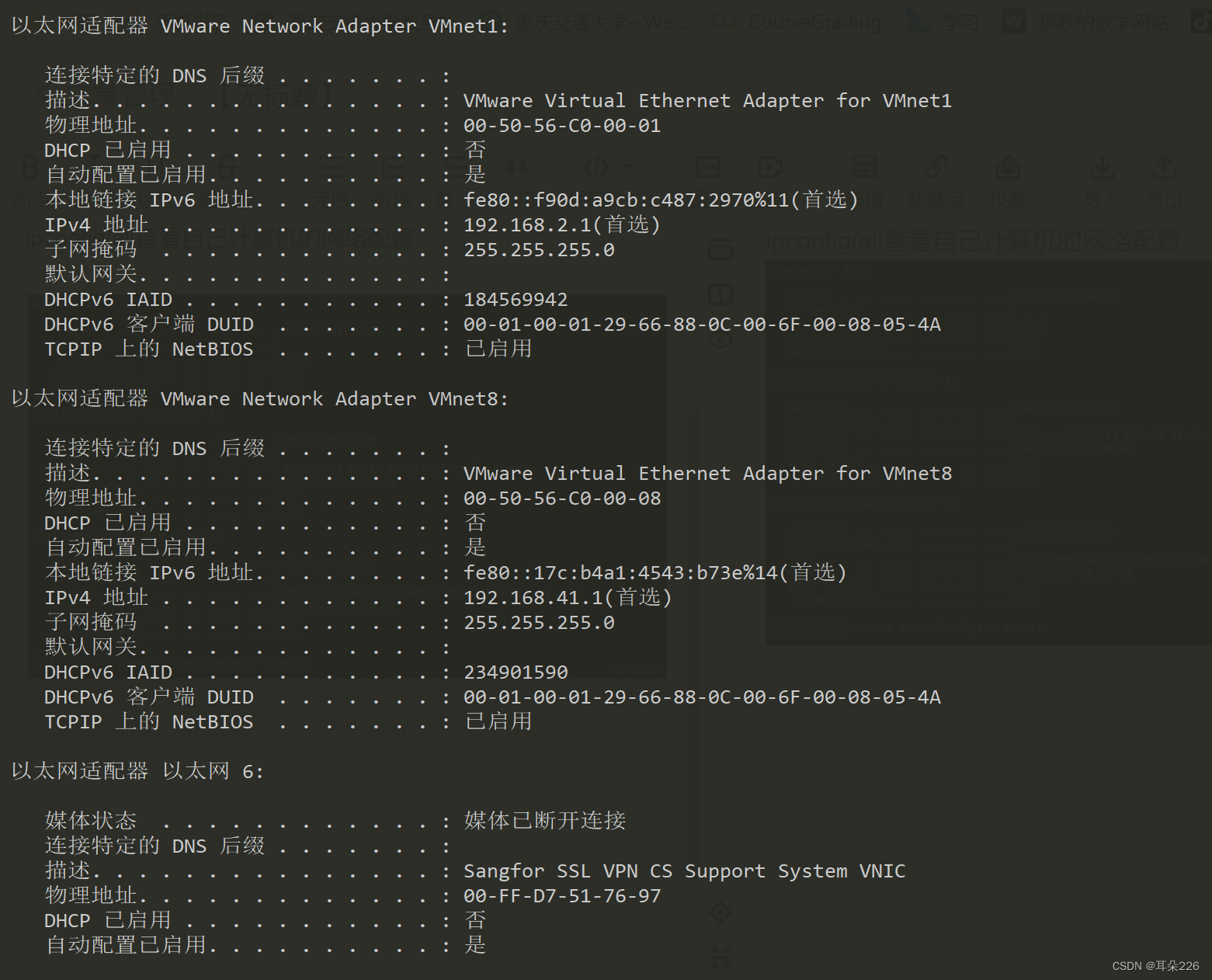

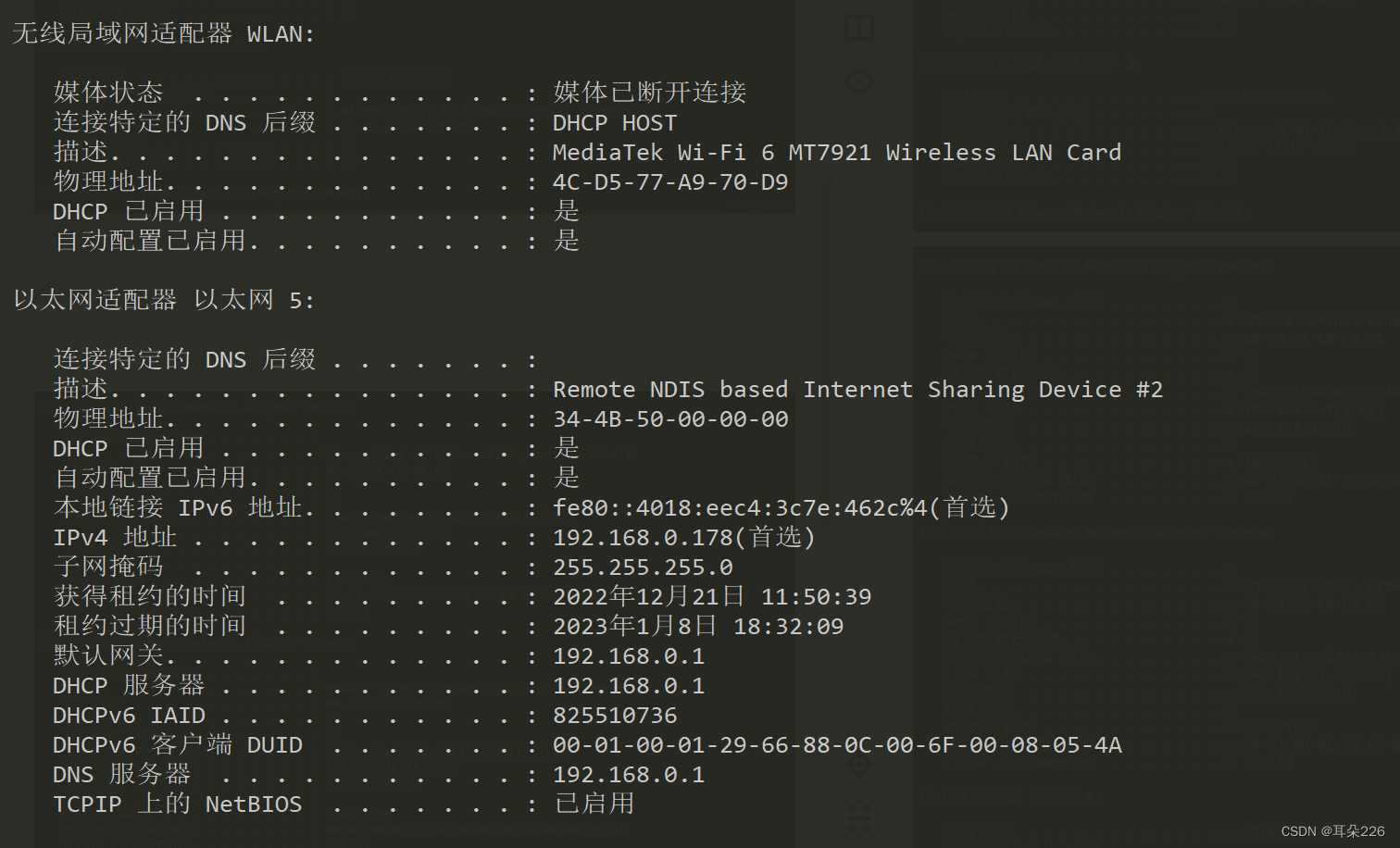

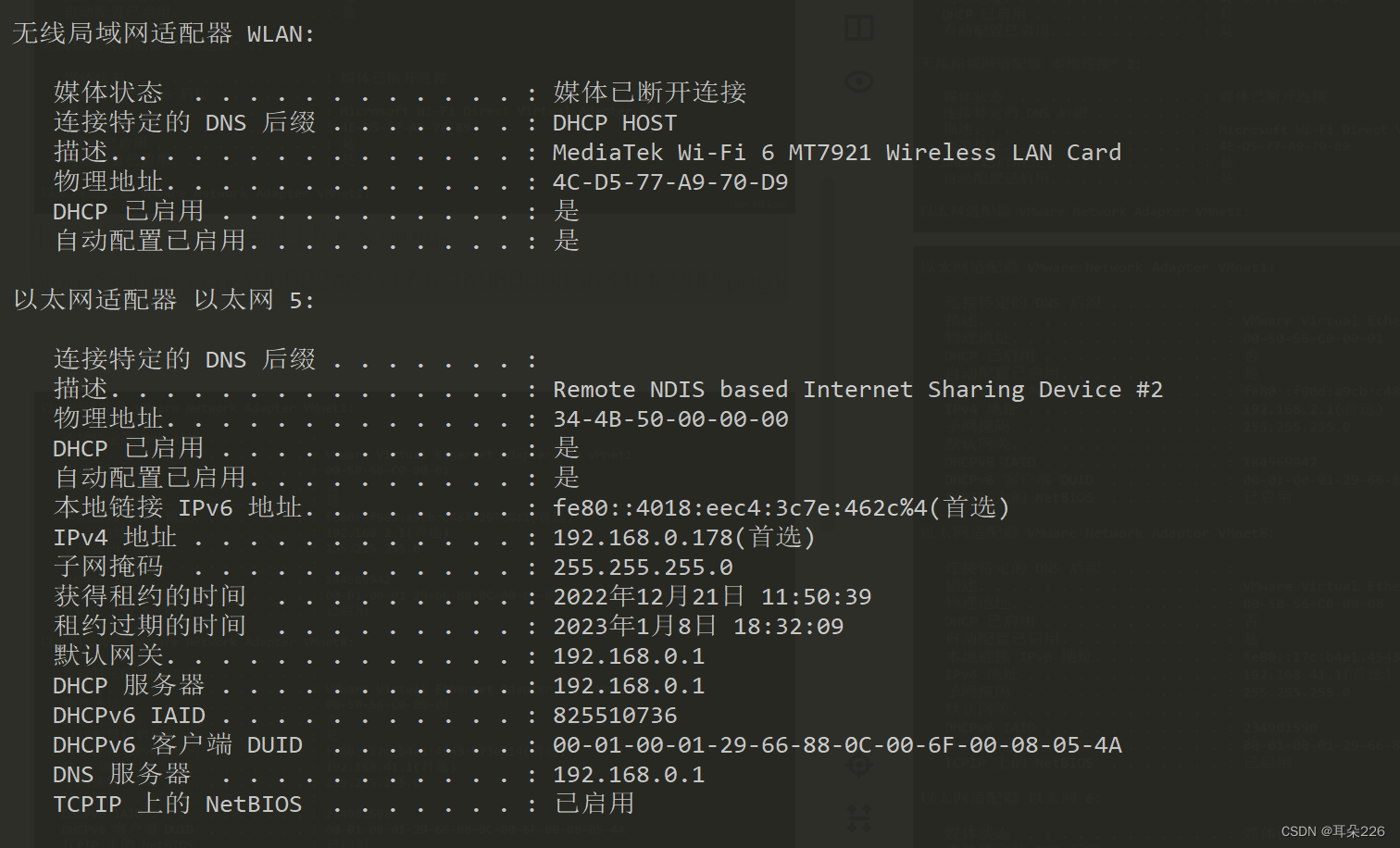

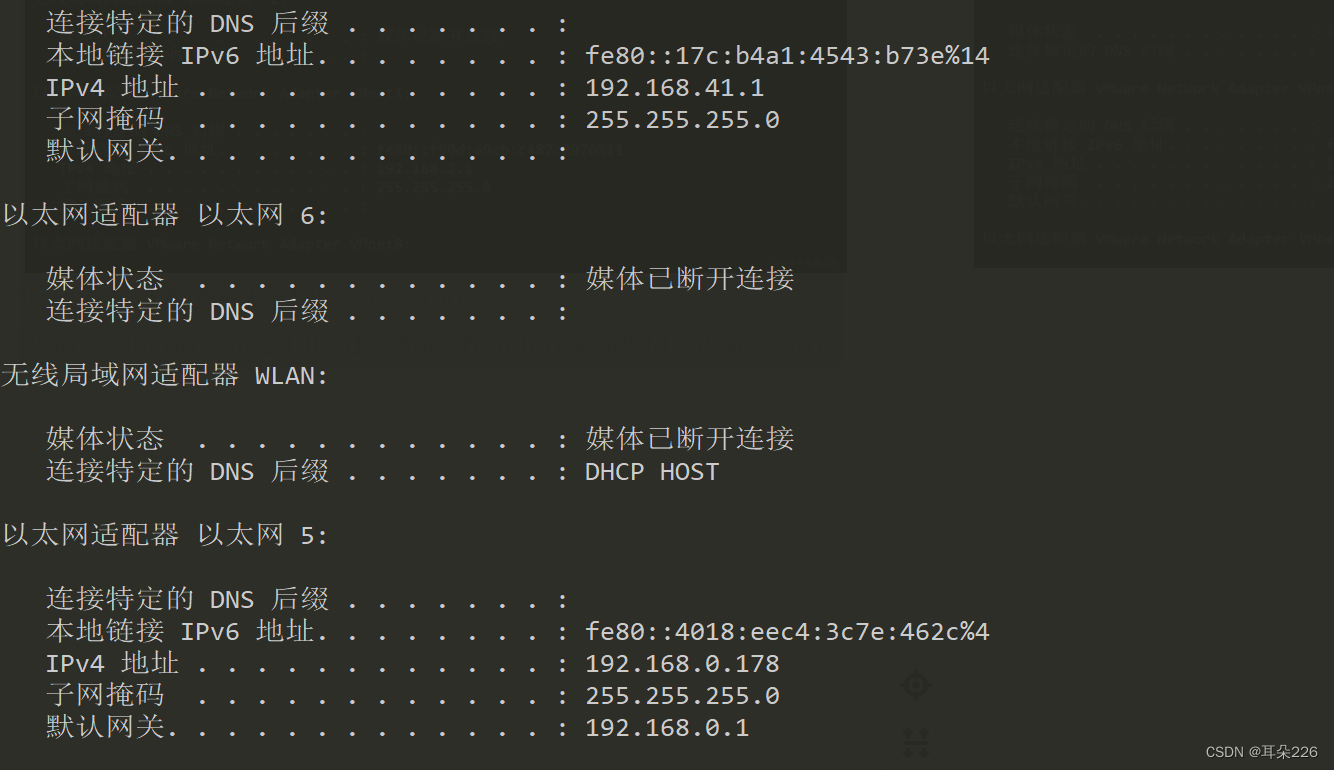

(一)、ipconfig

ipconfig/all查看自己计算机的网络配置

- IP地址:192.168.0.178

- 子网掩码:255.255.255.0

- 网关:192.168.0.1

IP地址: IP地址(Internet Protocol Address),全称为网际协议地址,是一种在Internet上的给主机编址的方式。它是IP协议提供的一种统一的地址格式,常见的IP地址分为IPv4与IPv6两大类,它为互联网上的每一个网络和每一台主机分配一个逻辑地址,以此来屏蔽物理地址的差异。IP意思是“网络之间互连的协议”,也就是为计算机网络相互连接进行通信而设计的协议。

子网掩码: 子网掩码(Subnet Mask)又叫网络掩码、地址掩码、子网络遮罩,它是一种用来指明一个IP地址的哪些位标识的是主机所在的子网,以及哪些位标识的是主机的位掩码。子网掩码不能单独存在,它必须结合IP地址一起使用。子网掩码只有一个作用,就是将某个IP地址划分成网络地址和主机地址两部分。对于A类地址来说,默认的子网掩码是255.0.0.0;对于B类地址来说默认的子网掩码是255.255.0.0;对于C类地址来说默认的子网掩码是255.255.255.0。

网关: 网关(Gateway)又叫协议转换器,是一种复杂的网络连接设备,可以支持不同协议之间的转换,实现不同协议网络之间的互连。网关具有对不兼容的高层协议进行转换的能力,为了实现异构设备之间的通信,网关需要对不同的链路层、专用会话层、表示层和应用层协议进行翻译和转换。所以说,网关是一个智能超群的路由器,一个智能超群的网桥,一个智能超群的中继器。

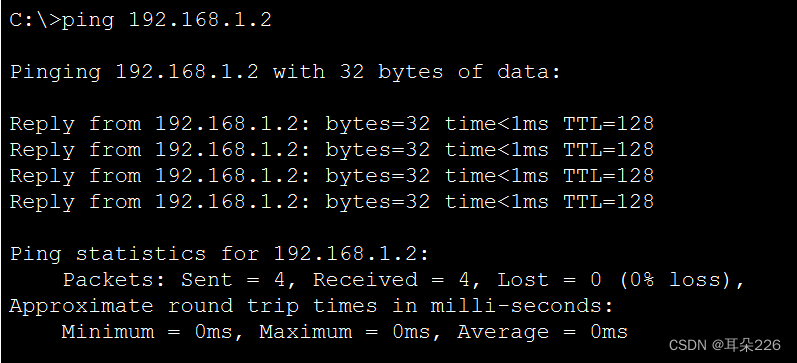

(二)、ping

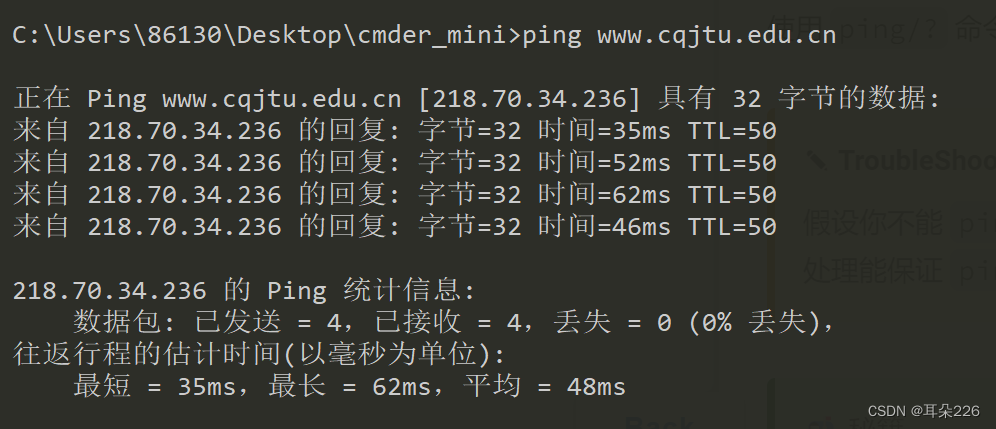

测试到某计算机如 重庆交通大学 Web 服务器的连通性

TTL: TTL是指生存时间,简单来说,它表示了数据包在网络中的时间,经过一个路由器后TTL就减一,这样TTL最终会减为0,当TTL为0时,则将数据包丢弃,这样也就是因为两个路由器之间可能形成环,如果没有TTL的限制,则数据包将会在这个环上一直死转,由于有了TTL,最终TTL为0后,则将数据包丢弃。

时间: 时间指响应时间,反映了连接这个地址速度的快、慢。

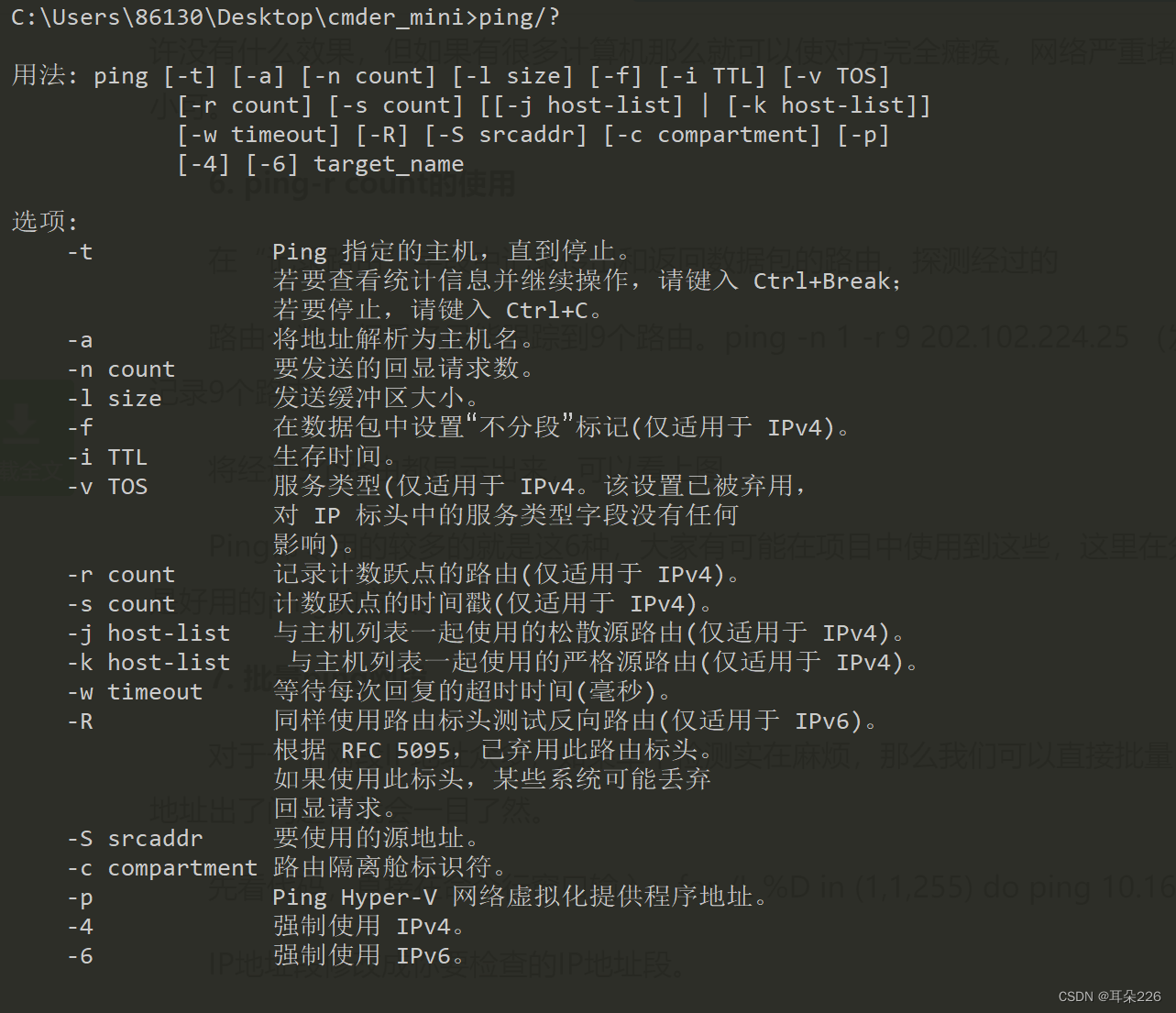

ping/?查看该命令的各种选项并实际使用

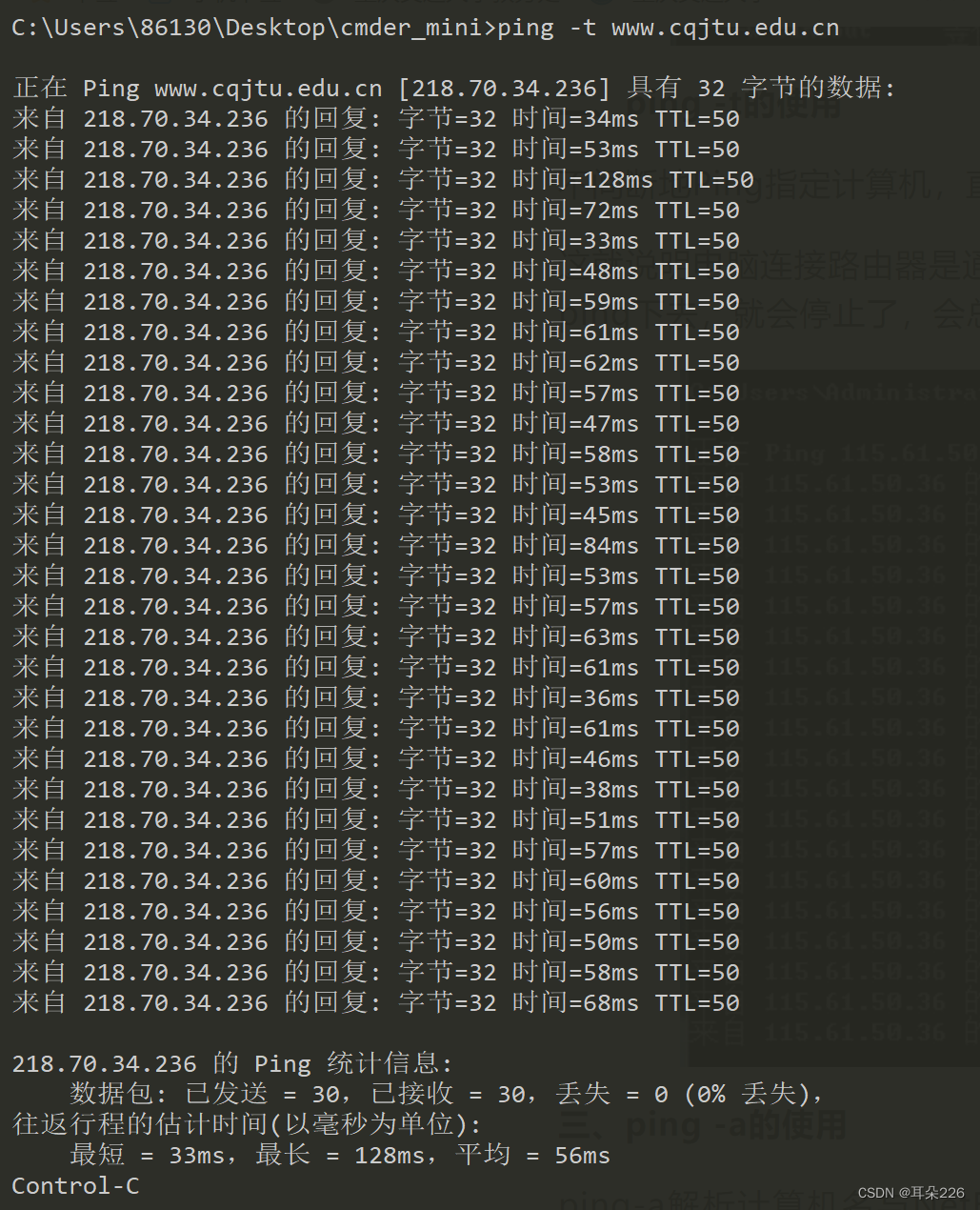

ping -t www.cqjtu.edu.cn

ping -a www.cqjtu.edu.cn

ping -n 4 www.baidu.com

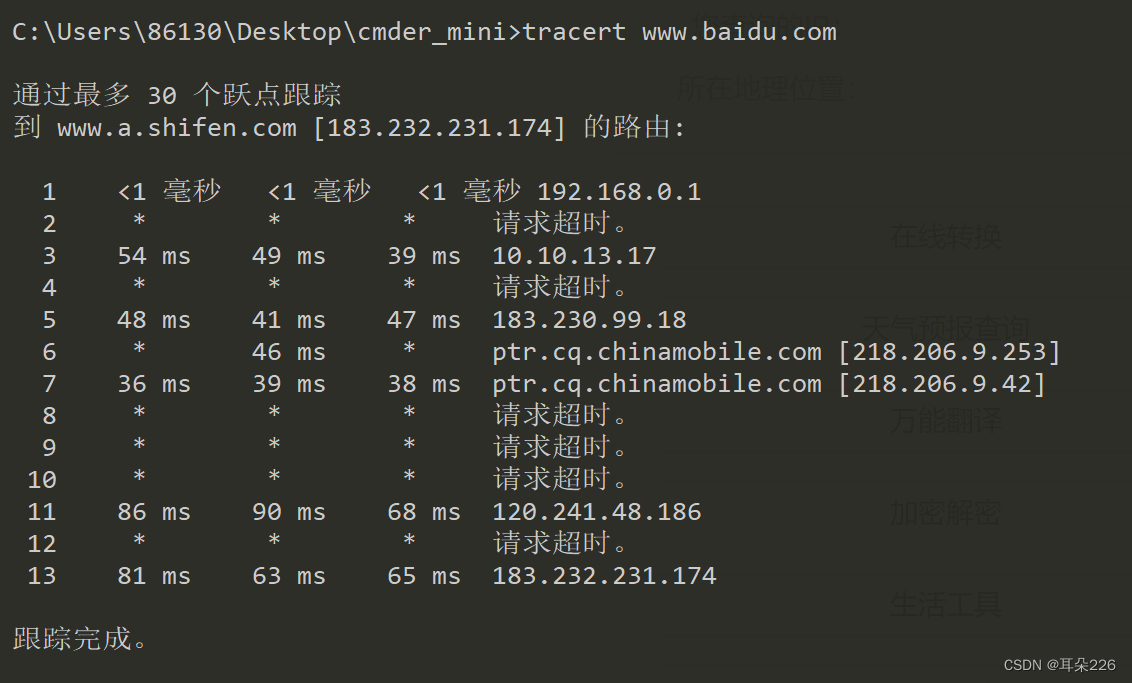

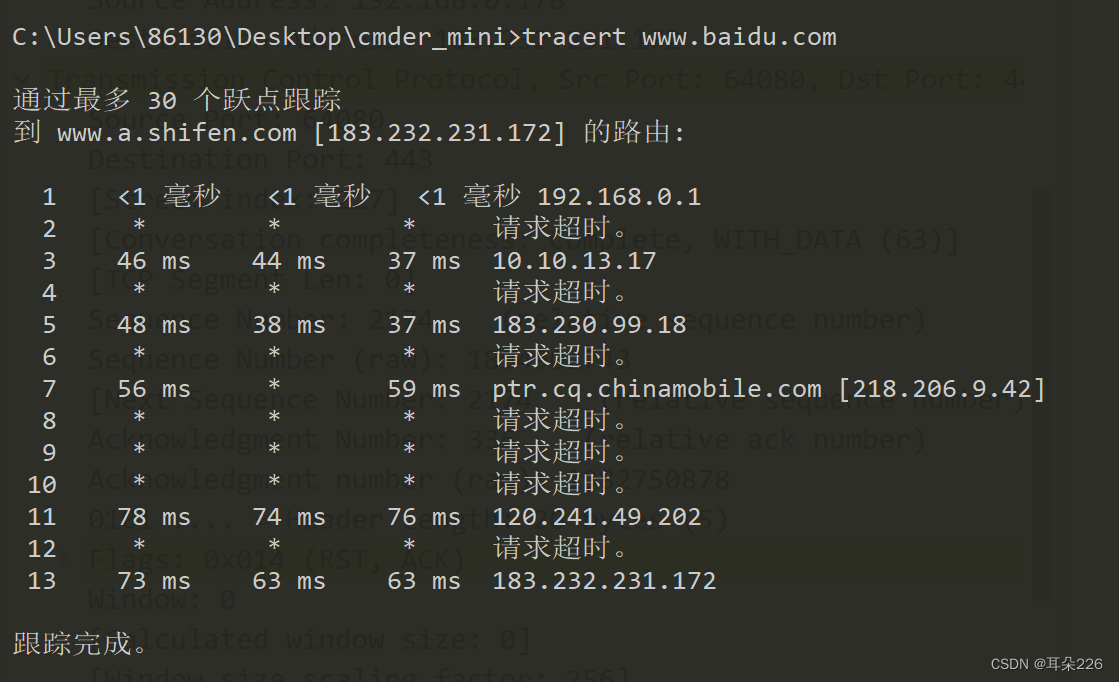

(三)、tracert

了解到某计算机如 www.baidu.com 中间经过了哪些节点(路由器)及其它状态,查看这些节点位于何处,是哪个公司的,大致清楚本机到百度服务器之间的路径。

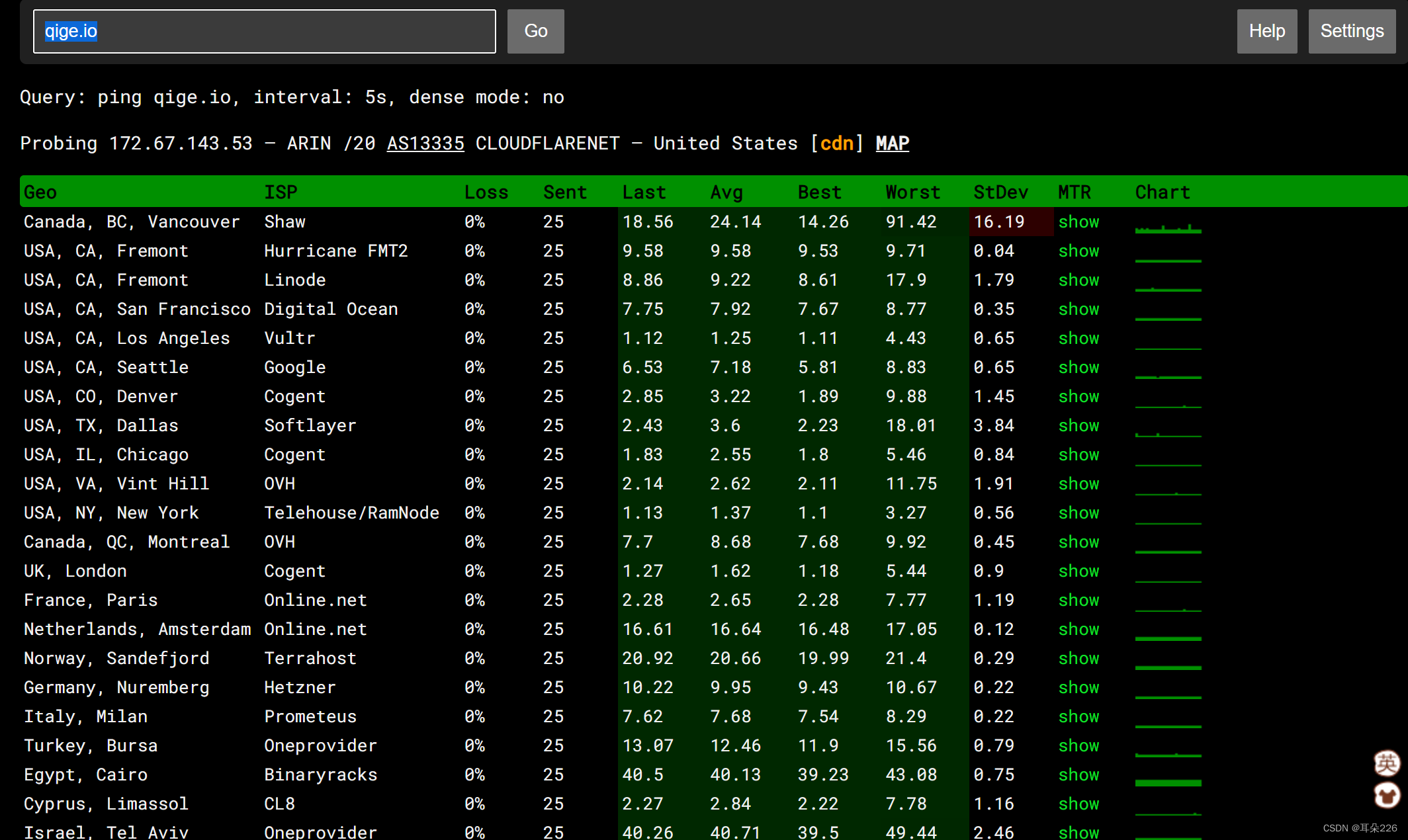

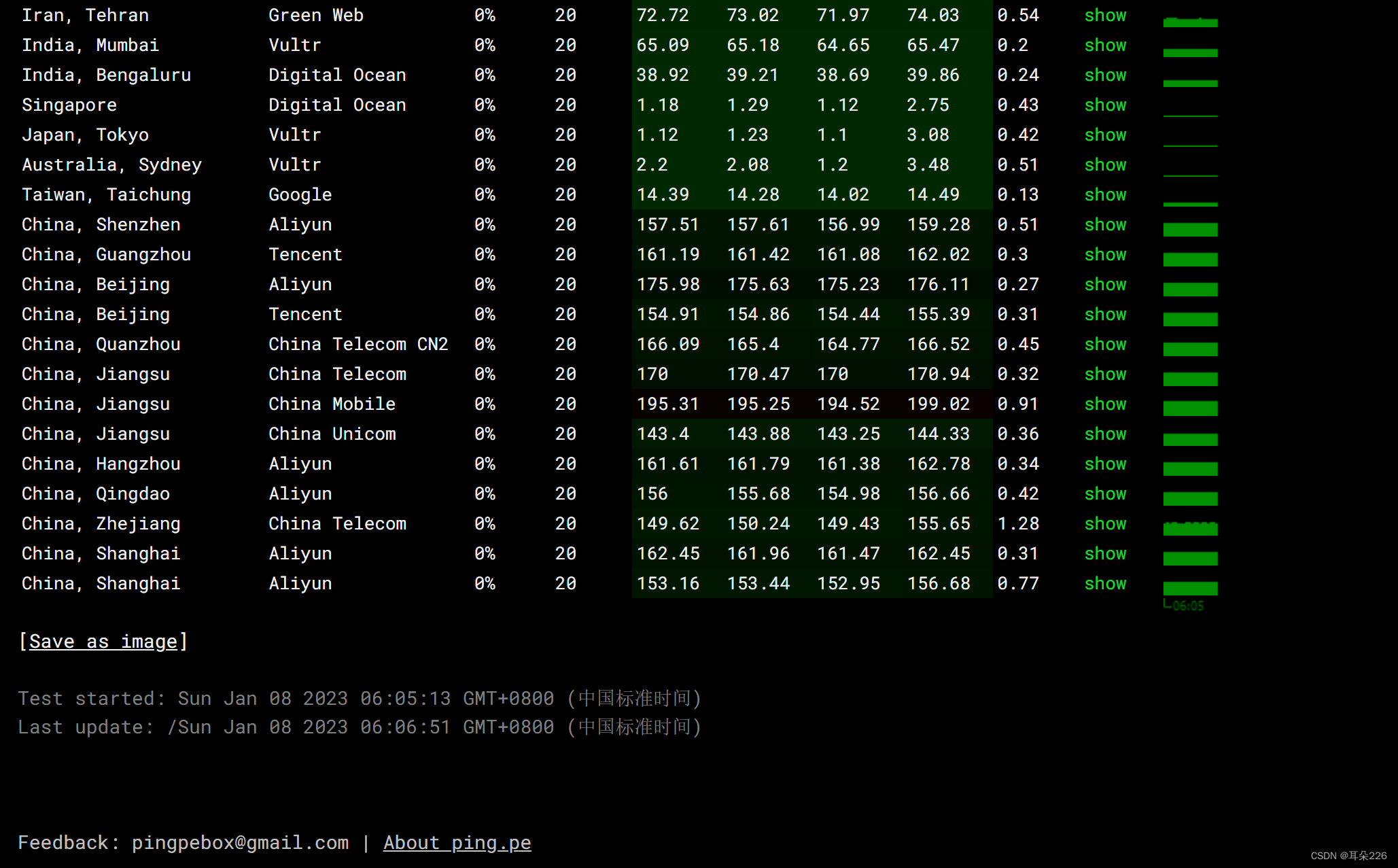

ping.pe 这个网站可以探测从全球主要的 ISP 到某站点如 https://qige.io 的线路状态,当然也包括各线路到该主机的路由情况。使用浏览器访问 http://ping.pe/qige.io 进行了解。

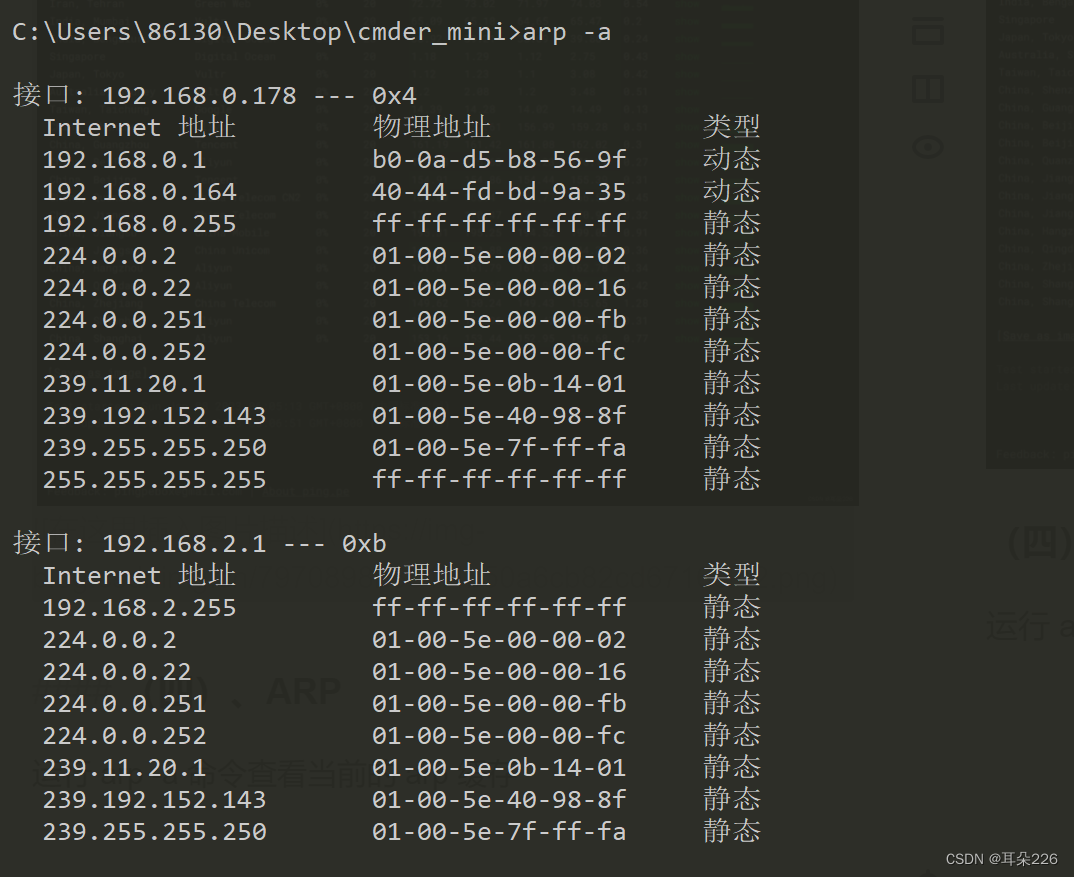

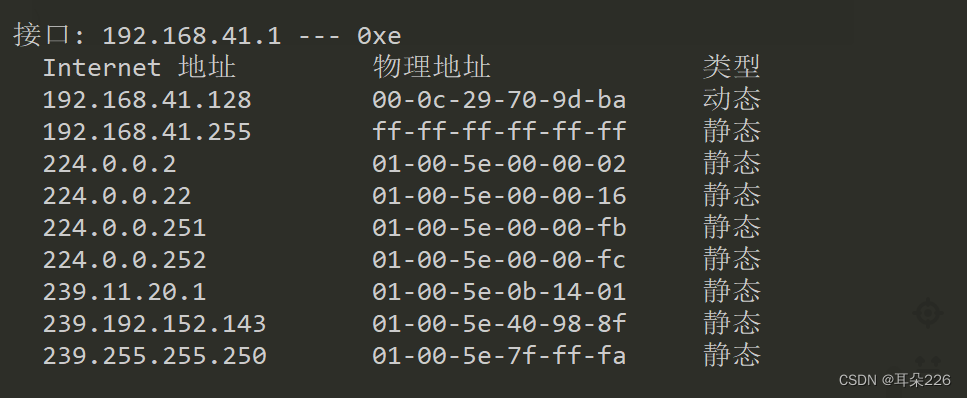

(四)、ARP

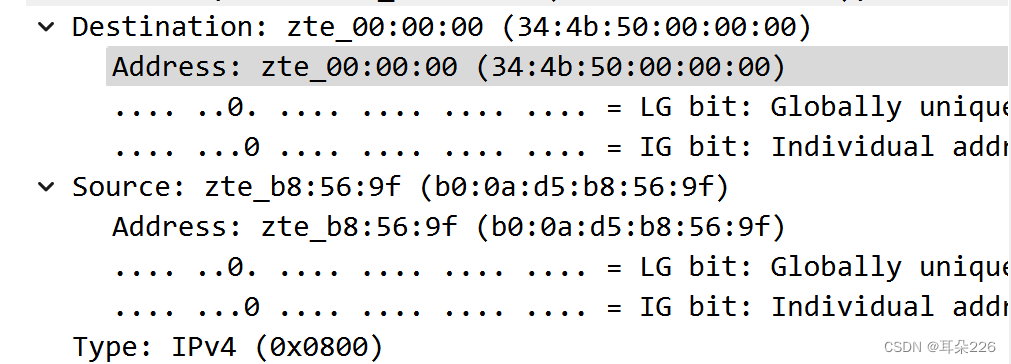

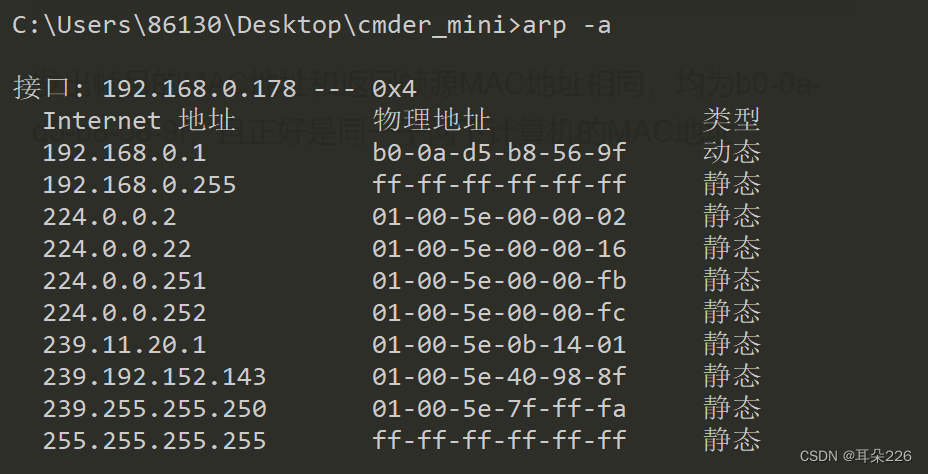

运行 arp -a 命令查看当前的 arp 缓存

ARP是根据IP地址获取物理地址的一个TCP/IP协议。主机发送信息时将包含目标IP地址的ARP请求广播到局域网络上的所有主机,并接收返回消息,以此确定目标的物理地址;收到返回消息后将该IP地址和物理地址存入本机ARP缓存中并保留一定时间,下次请求时直接查询ARP缓存以节约资源。

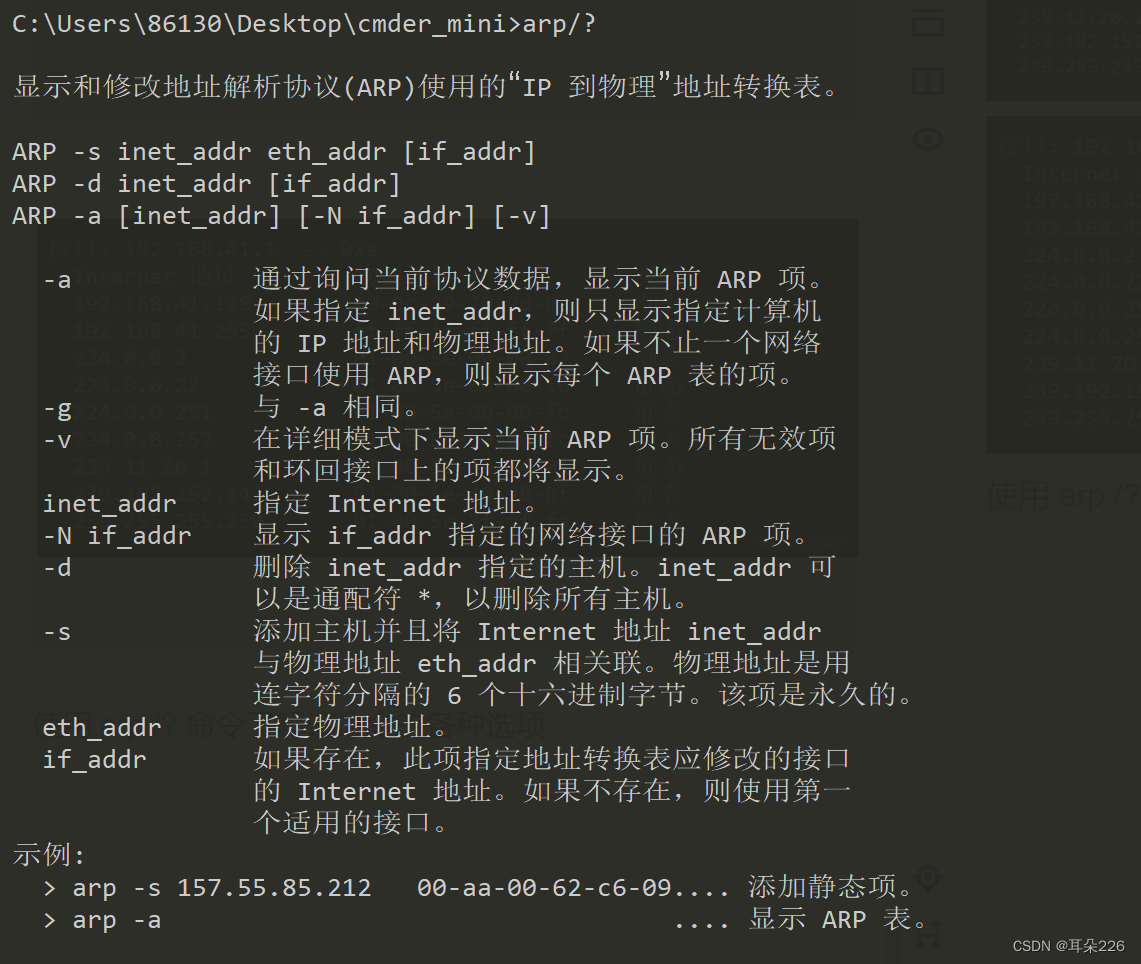

使用 arp /? 命令了解该命令的各种选项

arp 缓存里常常会有网关的缓存,并且是动态类型的。

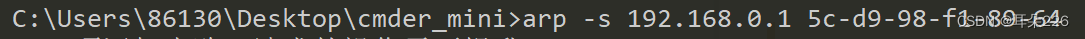

假设当前网关的 IP 地址是 192.168.0.1,MAC 地址是 5c-d9-98-f1-89-64,请使用 arp -s 192.168.0.1 5c-d9-98-f1-89-64 命令设置其为静态类型的

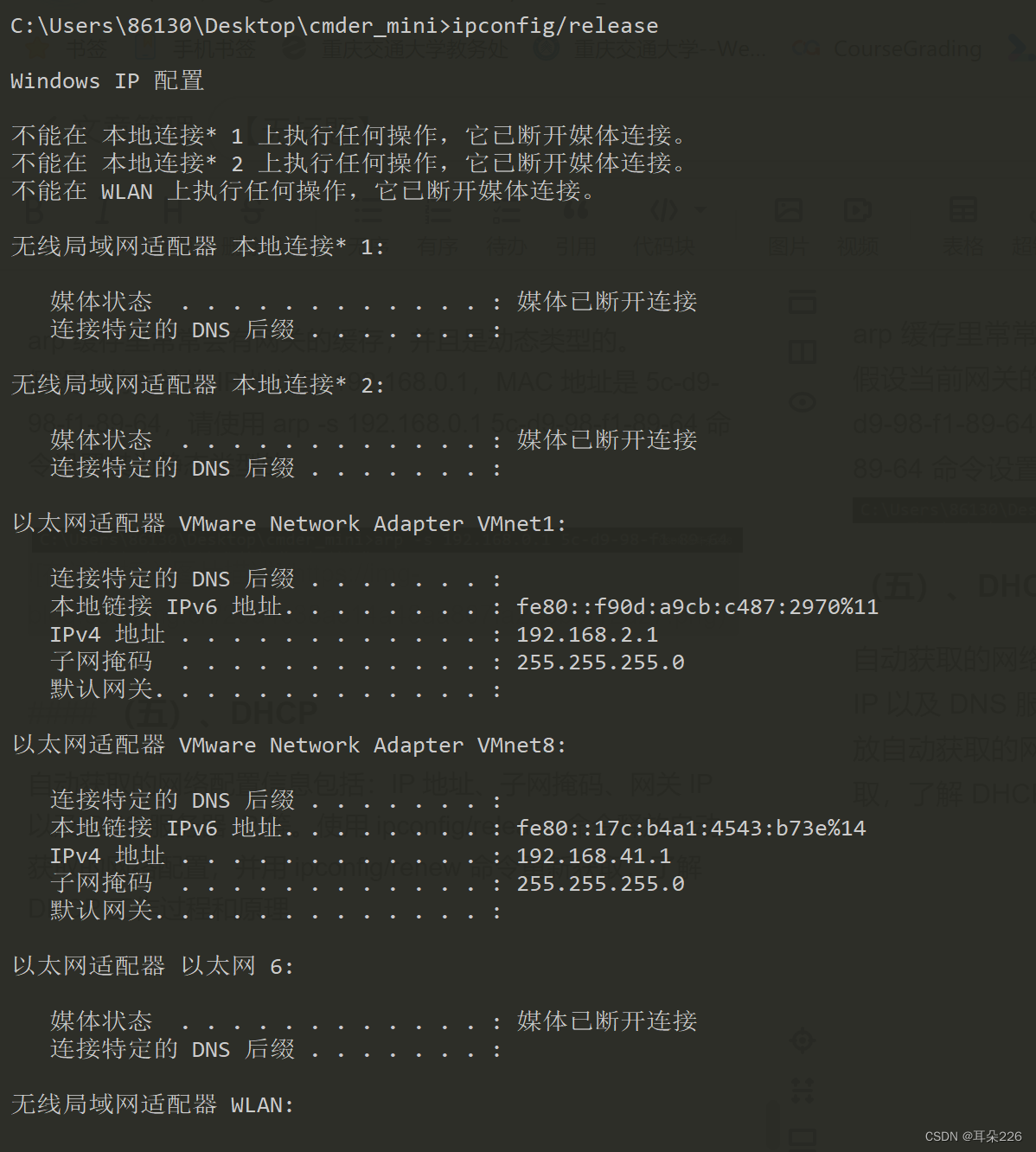

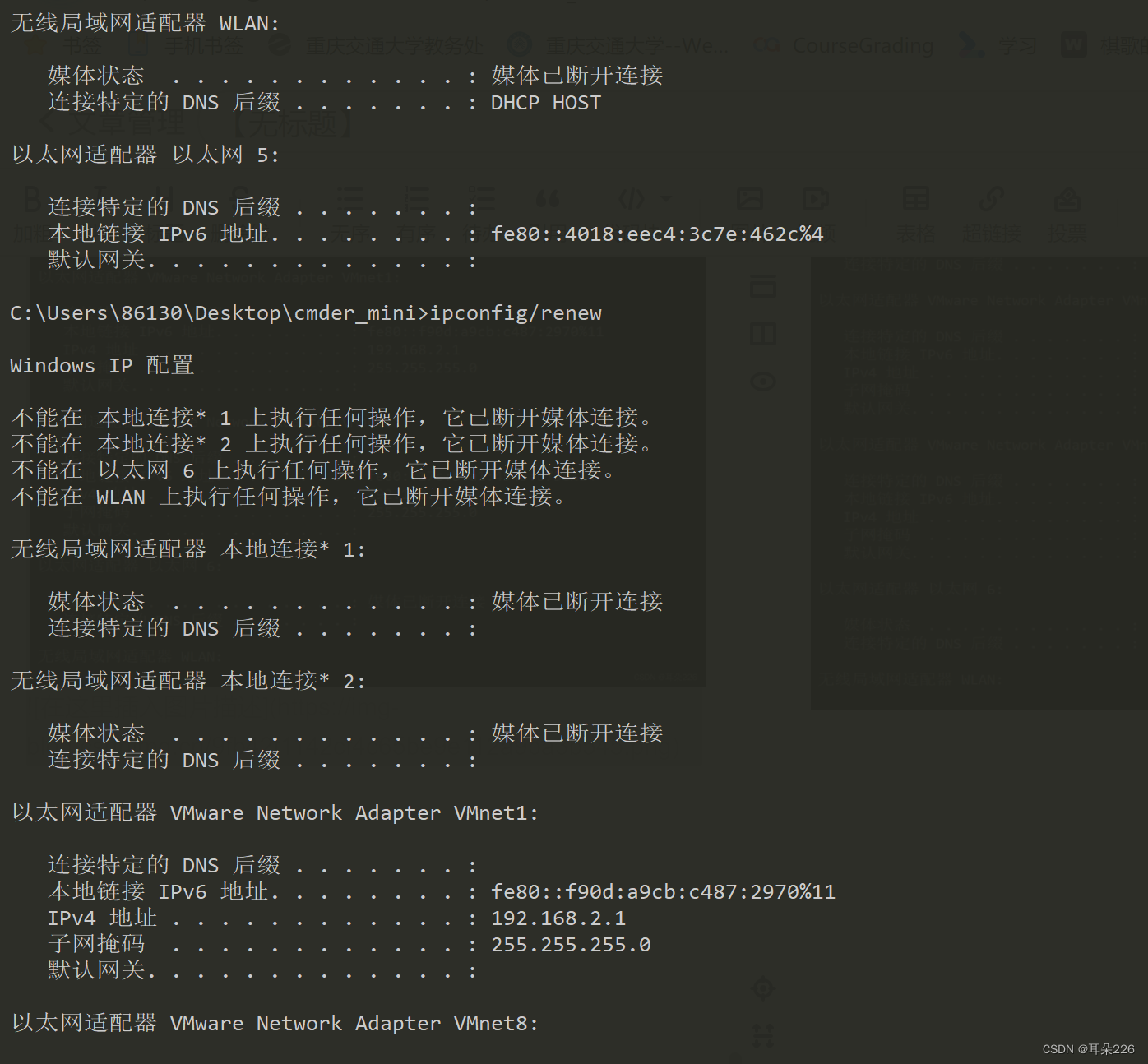

(五)、DHCP

自动获取的网络配置信息包括:IP 地址、子网掩码、网关 IP 以及 DNS 服务器 IP 等。使用 ipconfig/release 命令释放自动获取的网络配置,并用 ipconfig/renew 命令重新获取,了解 DHCP 工作过程和原理

(六)、netstat

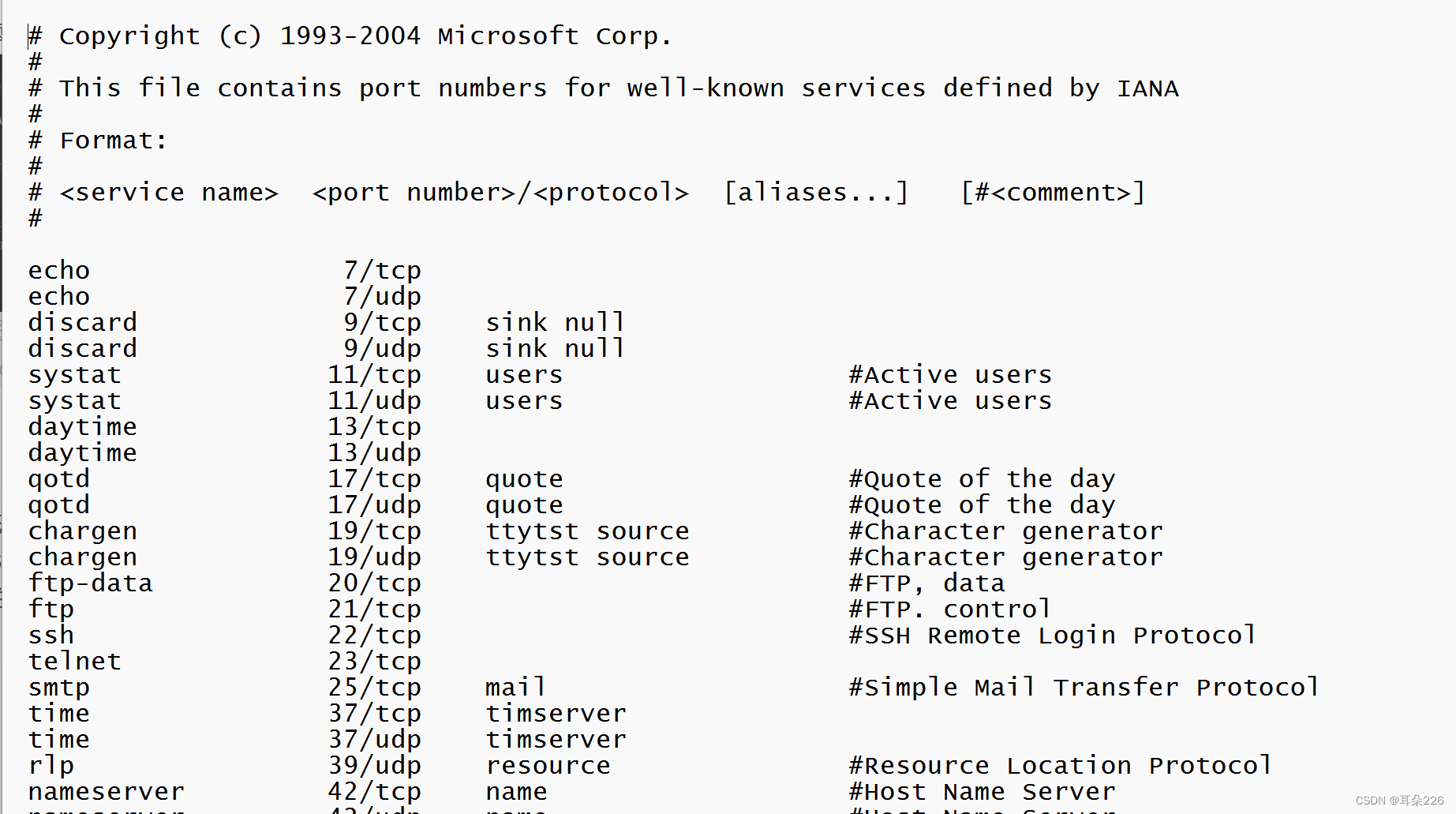

Windows 系统将一些常用的端口与服务记录在 C:\WINDOWS\system32\drivers\etc\services 文件中,查看该文件了解常用的端口号分配

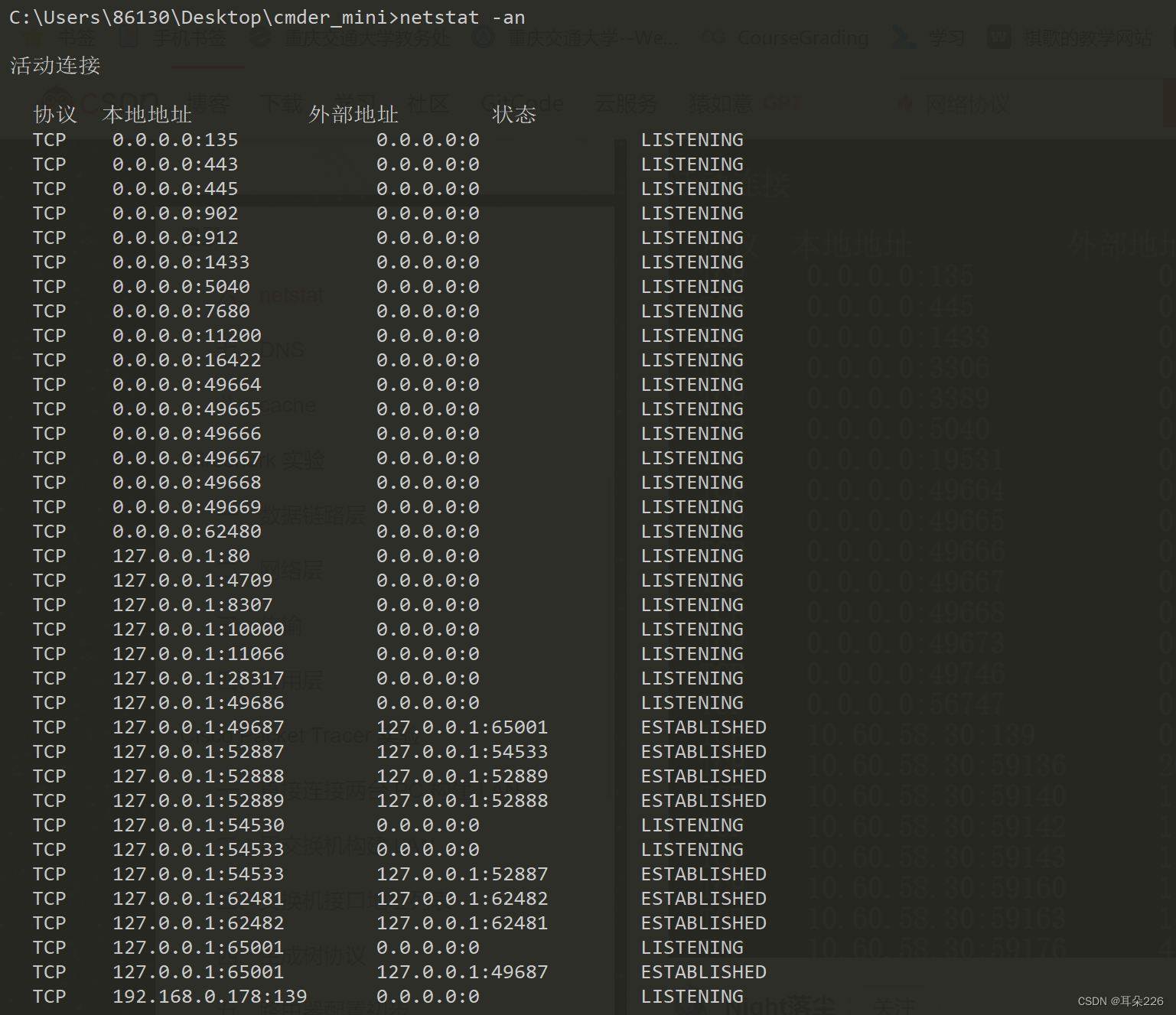

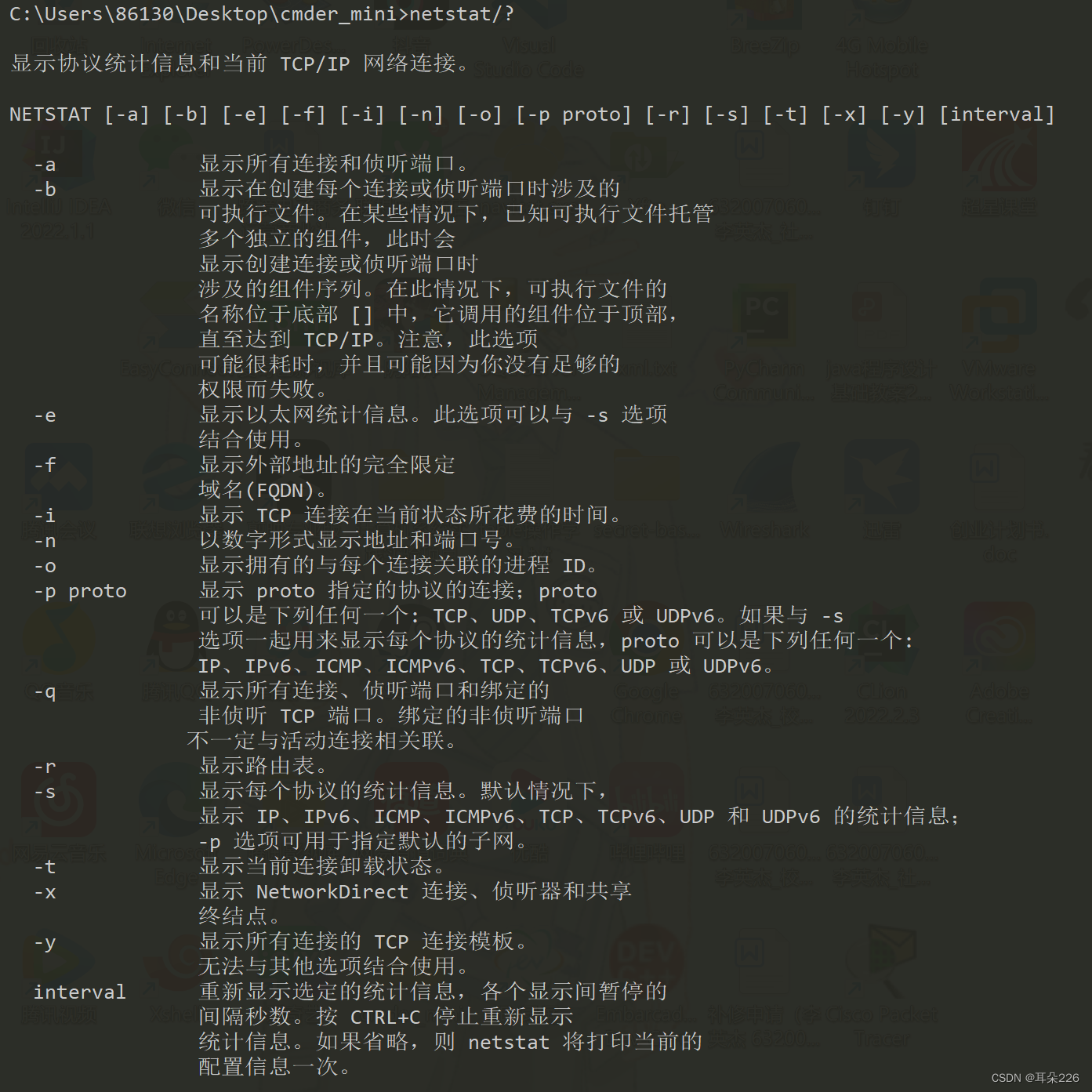

使用 netstat -an 命令,查看计算机当前的网络连接状况。更多的 netstat 命令选项,可参考上面方法,即netstat/?。

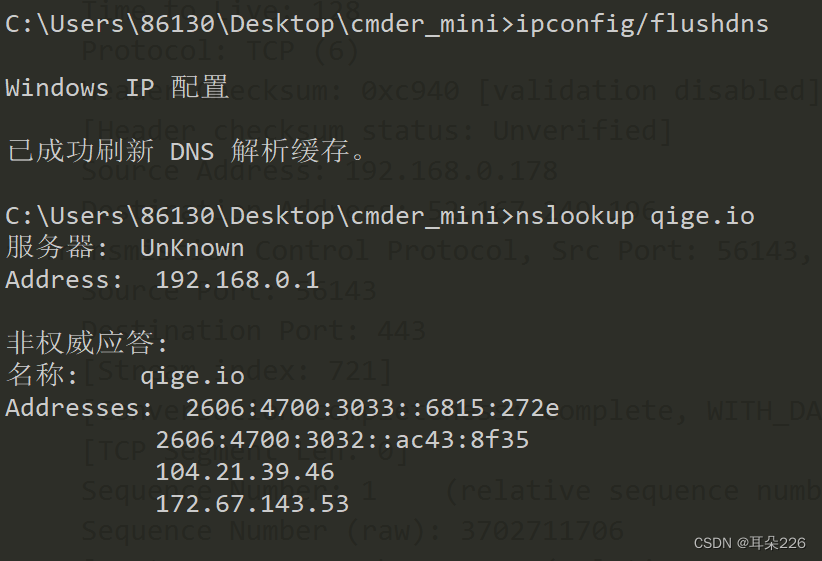

(七)、DNS

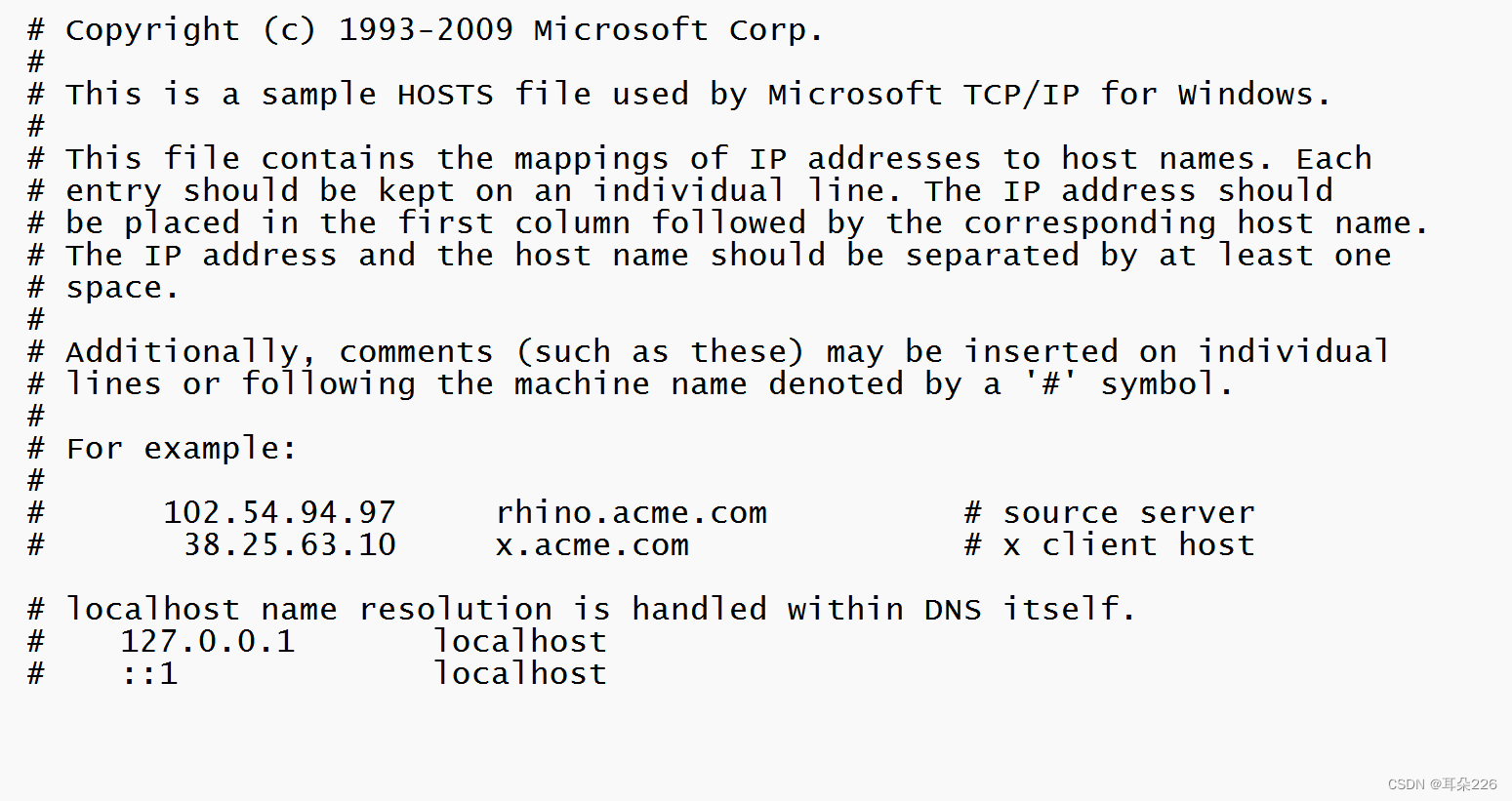

Windows 系统将一些固定的/静态的 DNS 信息记录在 C:\WINDOWS\system32\drivers\etc\hosts 文件中,如我们常用的 localhost 就对应 127.0.0.1 。查看该文件有什么记录

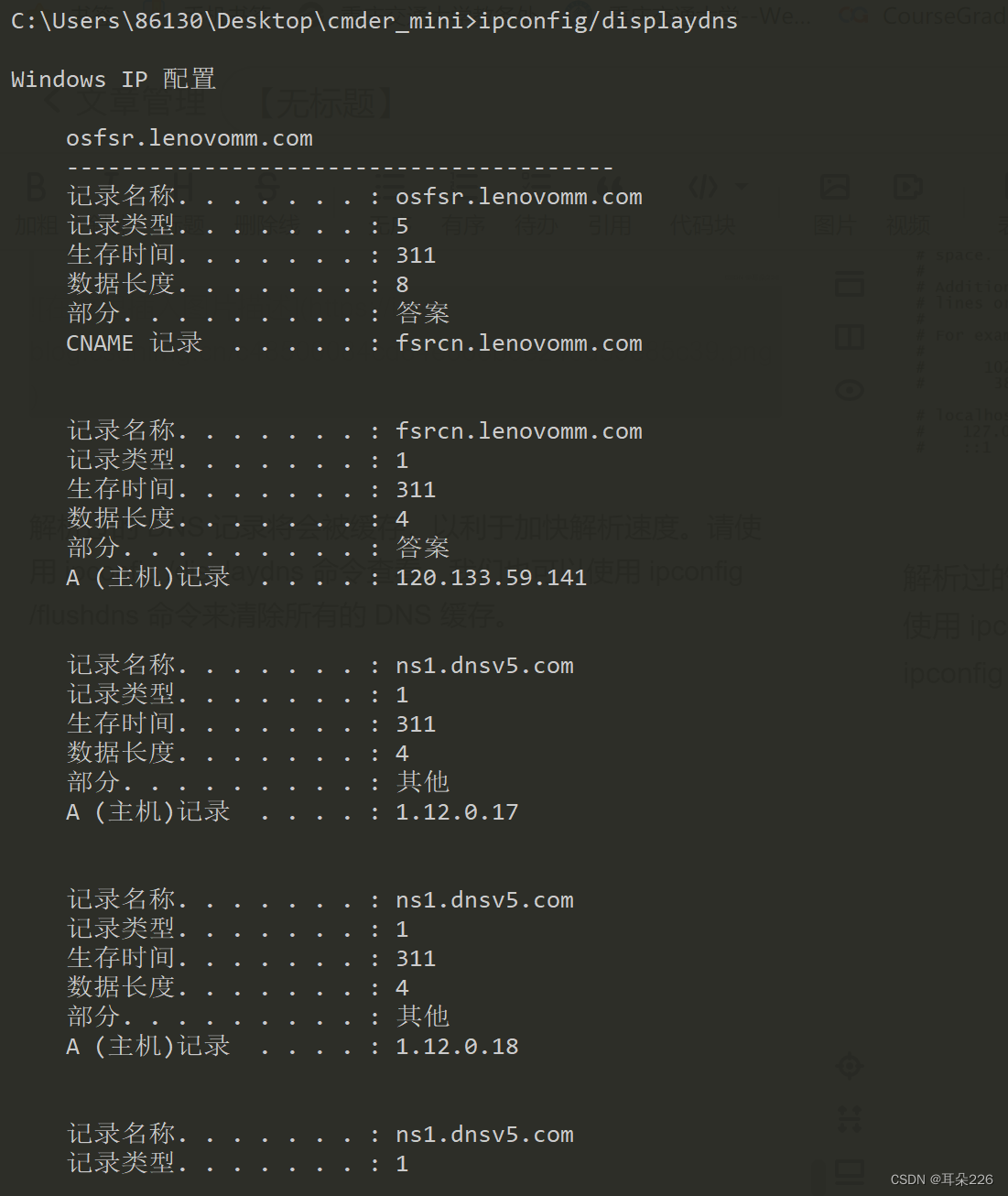

解析过的 DNS 记录将会被缓存,以利于加快解析速度。请使用 ipconfig /displaydns 命令查看。我们也可以使用 ipconfig /flushdns 命令来清除所有的 DNS 缓存。

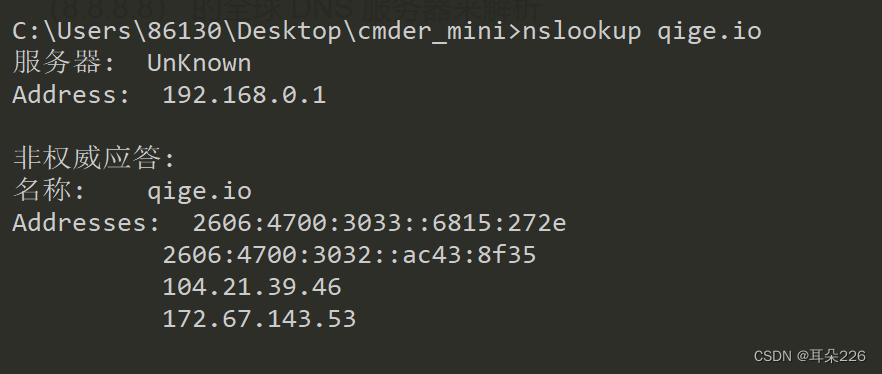

使用 nslookup qige.io 命令,将使用默认的 DNS 服务器查询该域名。也可以指定使用 CloudFlare(1.1.1.1)或 Google(8.8.8.8) 的全球 DNS 服务器来解析

(八)、cache

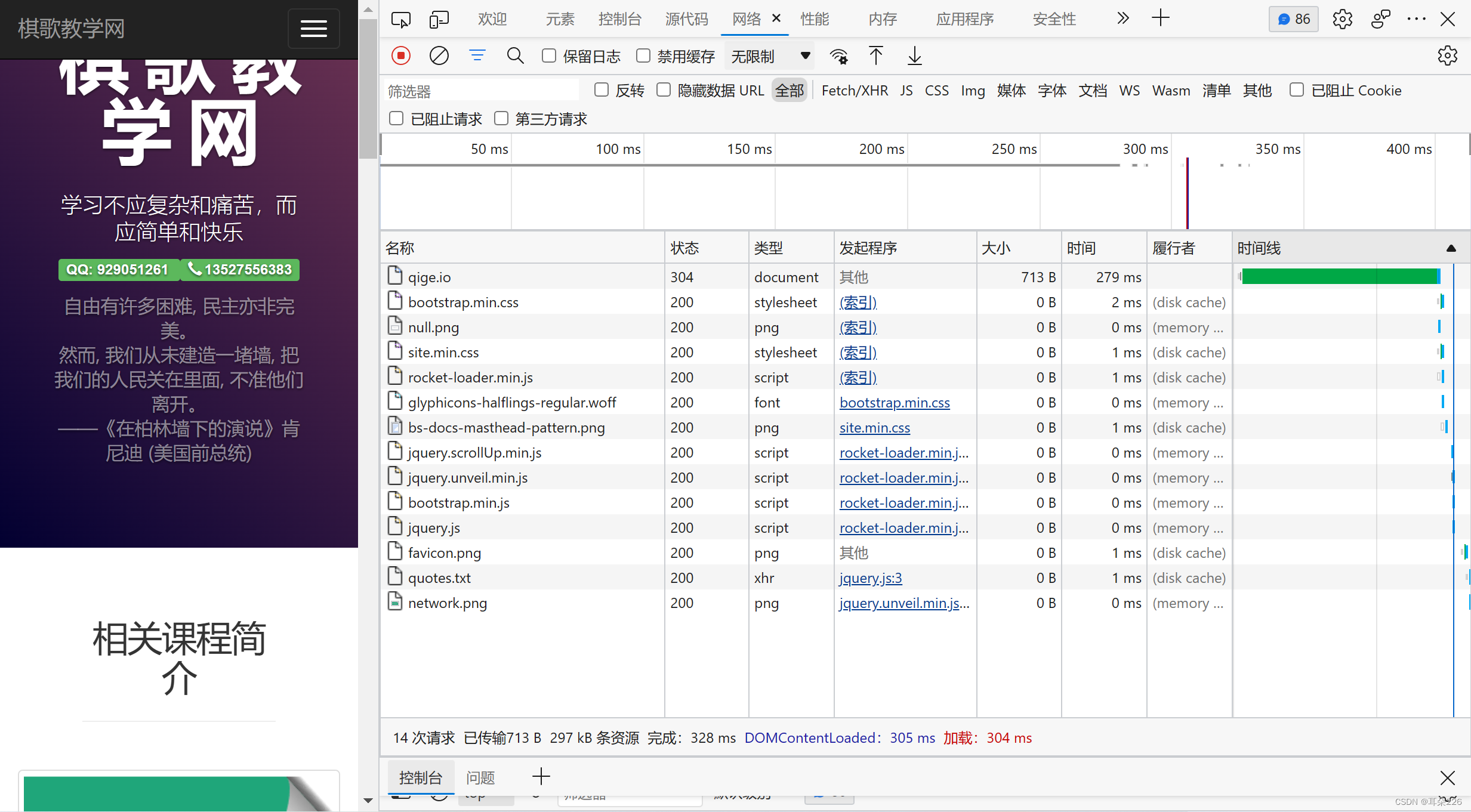

打开 Chrome 或 Firefox 浏览器,访问 https://qige.io ,接下来敲 F12 键 或 Ctrl + Shift + I 组合键打开开发者工具,选择 Network 面板后刷新页面,在开发者工具底部看到加载该页面花费的时间。进一步查看哪些文件被 cache了,哪些没有。

接下来仍在 Network 面板,选择 Disable cache 选项框,表明当前不使用 cache,页面数据全部来自于 Internet,刷新页面,再次在开发者工具底部查看加载该页面花费的时间。比对与有 cache 时的加载速度差异。

禁用缓存后,加载速度变慢1700ms~3500ms

二、Wireshark实验

(一)、数据链路层

使用 Wireshark 任意进行抓包,熟悉 Ethernet 帧的结构,如:目的 MAC、源 MAC、类型、字段等

- Source Port为源端口

- Destination Port为目的端口

- Sequence Number为序列号

- Acknowledgment Number为确认号

- Flags为所有标示位

了解子网内/外通信时的 MAC 地址

-

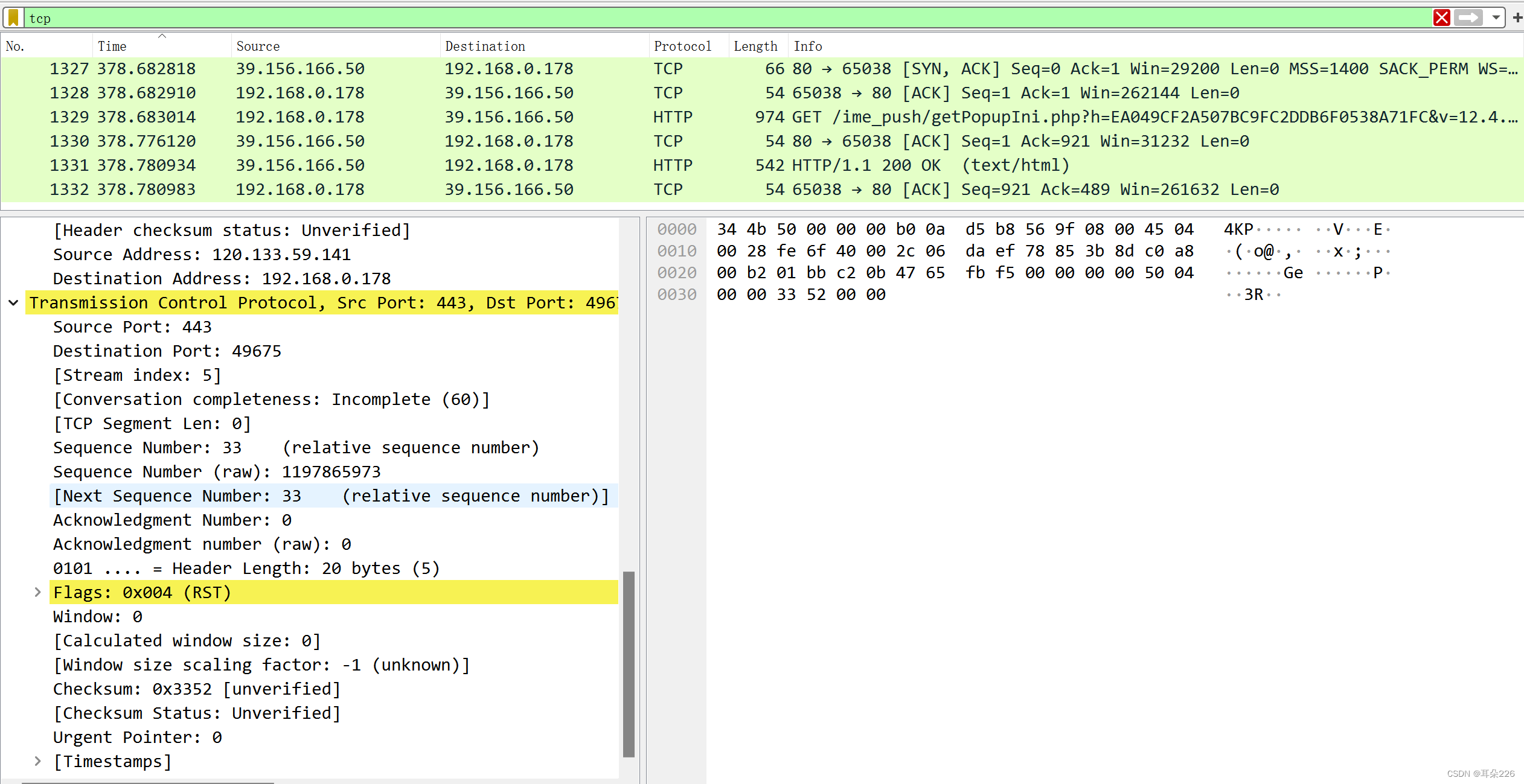

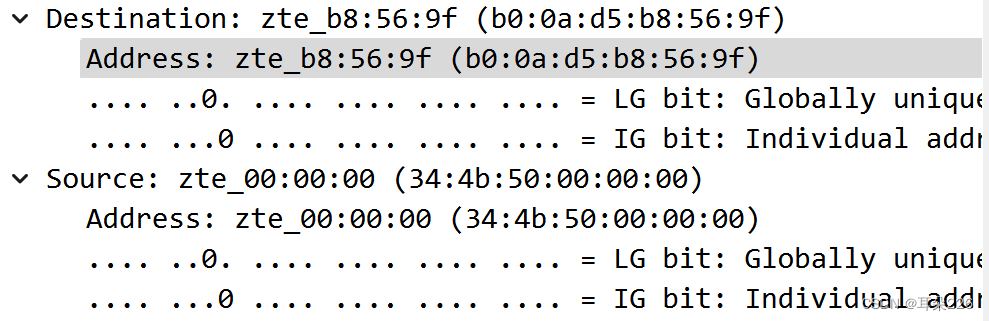

ping 你旁边的计算机(同一子网),同时用 Wireshark 抓这些包(可使用 icmp 关键字进行过滤以利于分析),记录一下发出帧的目的 MAC 地址以及返回帧的源 MAC 地址是多少?这个 MAC 地址是谁的?

-

然后 ping qige.io (或者本子网外的主机都可以),同时用 Wireshark 抓这些包(可 icmp 过滤),记录一下发出帧的目的 MAC 地址以及返回帧的源 MAC 地址是多少?这个 MAC 地址是谁的?

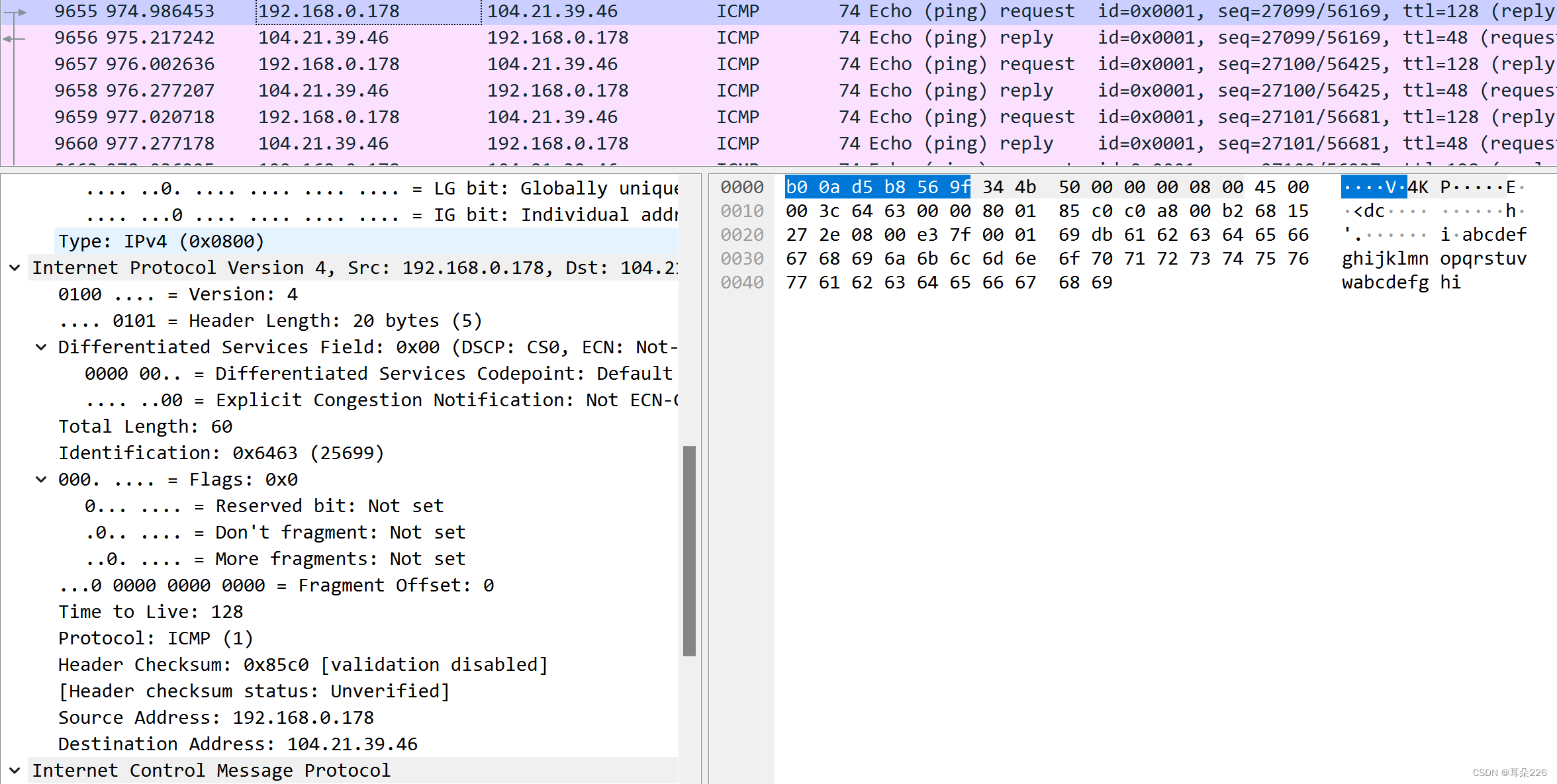

查看编号9655和9656包的目的Mac和源Mac

发出帧目的MAC地址和返回帧源MAC地址相同,均为b0-0a-d5-b8-56-9f,且正好是同一子网下计算机的MAC地址

-

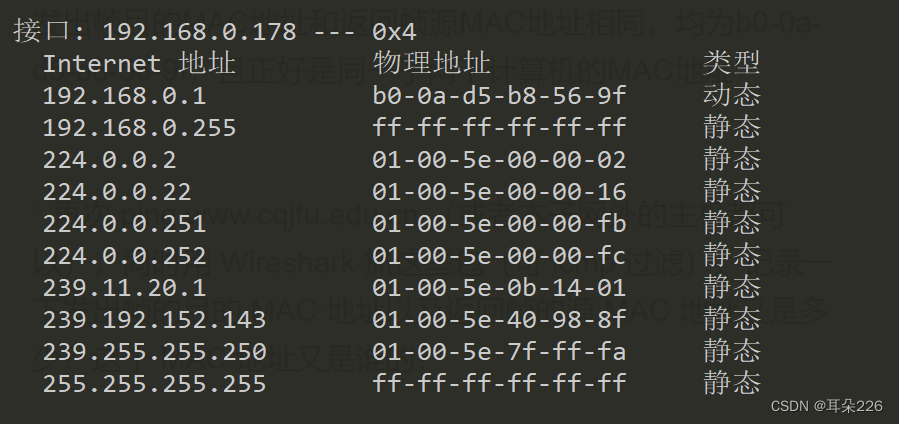

再次 ping www.cqjtu.edu.cn (或者本子网外的主机都可以),同时用 Wireshark 抓这些包(可 icmp 过滤),记录一下发出帧的目的 MAC 地址以及返回帧的源 MAC 地址又是多少?这个 MAC 地址又是谁的?

查看编号26149和26150包的目的Mac和源Mac

发出帧目的MAC地址和返回帧源MAC地址相同,均为b0-0a-d5-b8-56-9f,且正好是同一子网下计算机的MAC地址

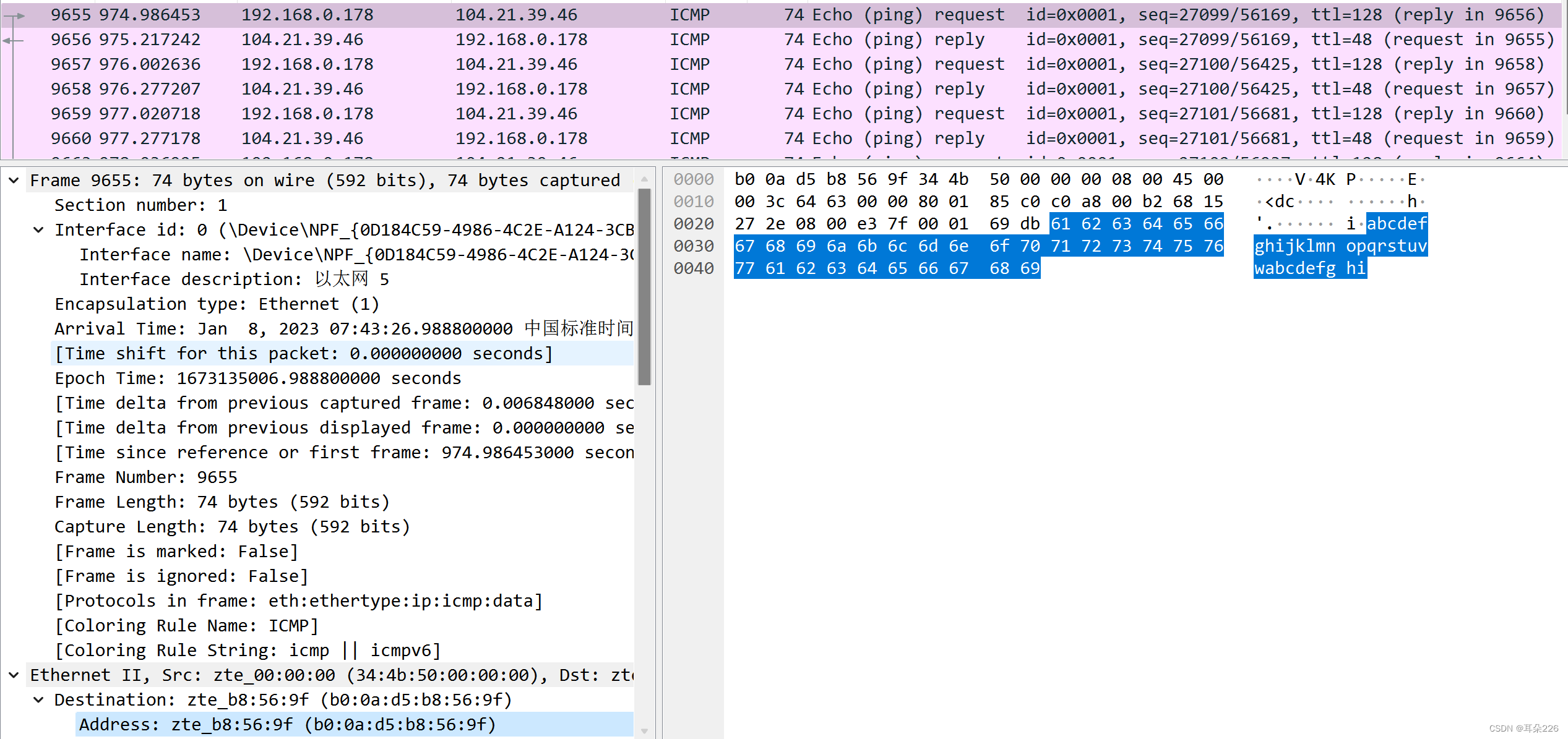

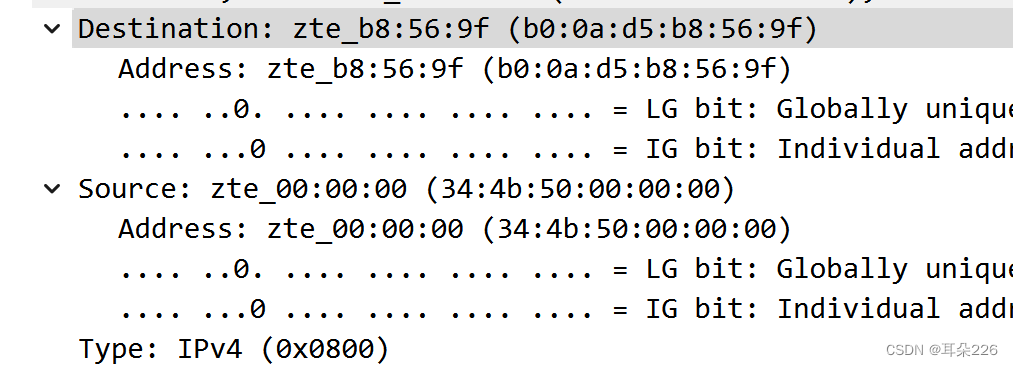

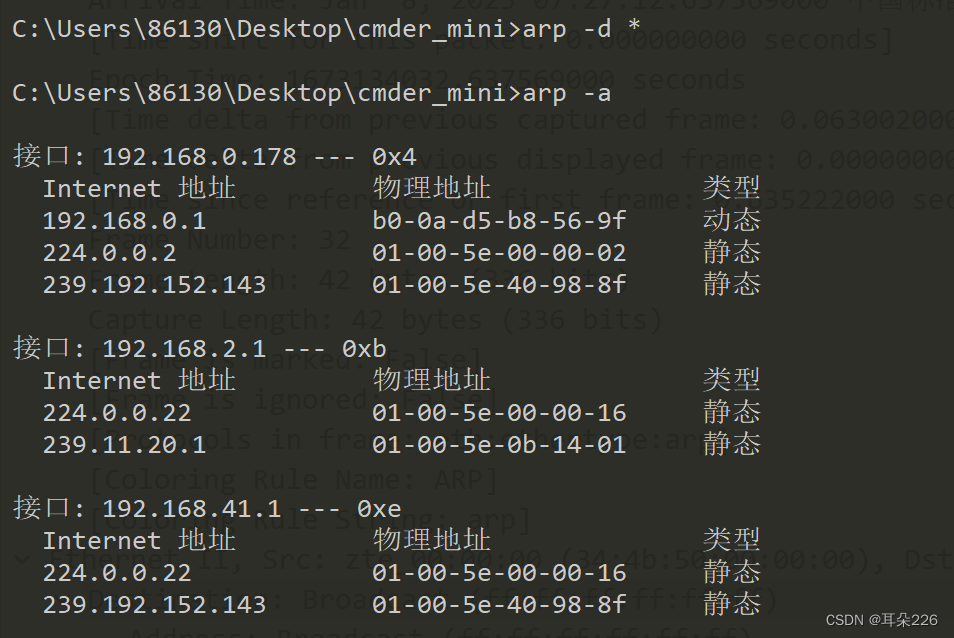

为防止干扰,先使用 arp -d * 命令清空 arp 缓存

ping qige.io (或者本子网外的主机都可以),同时用 Wireshark 抓这些包(可 arp 过滤)。查看这次 ARP 请求的是什么,注意观察该请求是谁在回应

查看请求包:

发现请求的是网关的MAC地址

查看回应包:

该请求是网关在回应,回应网关的地址在此

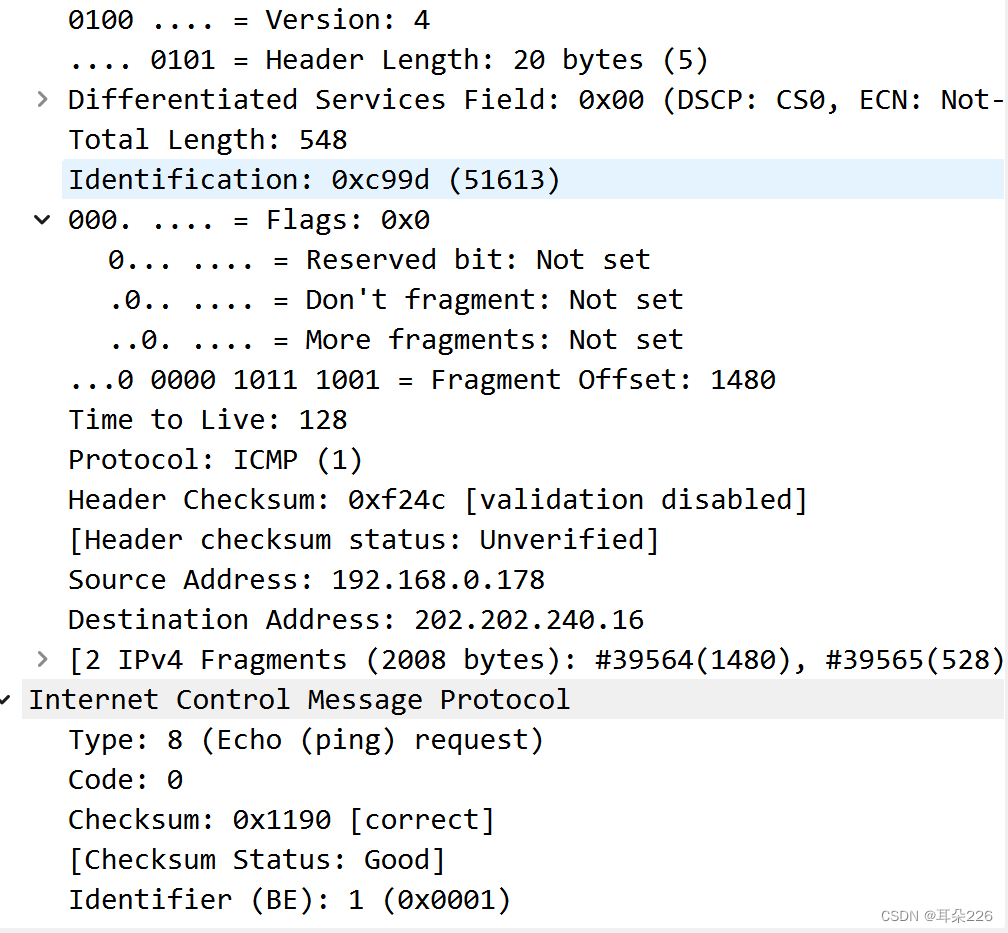

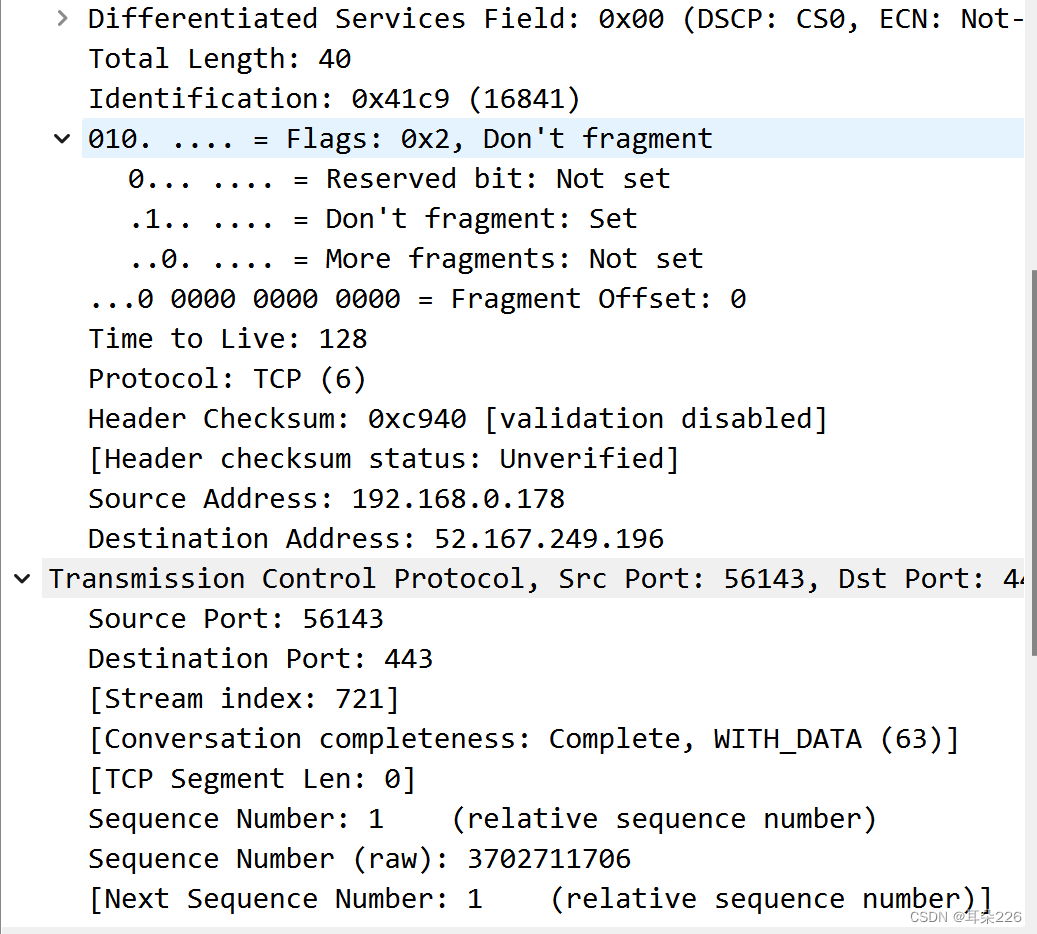

(二)、网络层

熟悉 IP 包结构,使用 Wireshark 任意进行抓包(可用 ip 过滤),熟悉 IP 包的结构,如:版本、头部长度、总长度、TTL、协议类型等字段

- 版本:0100,头部长度:0101(最小长度为20字节,不足则补),总长度:0x003C(60),TTL:0x80(128),协议类型:0x01(ICMP 1)

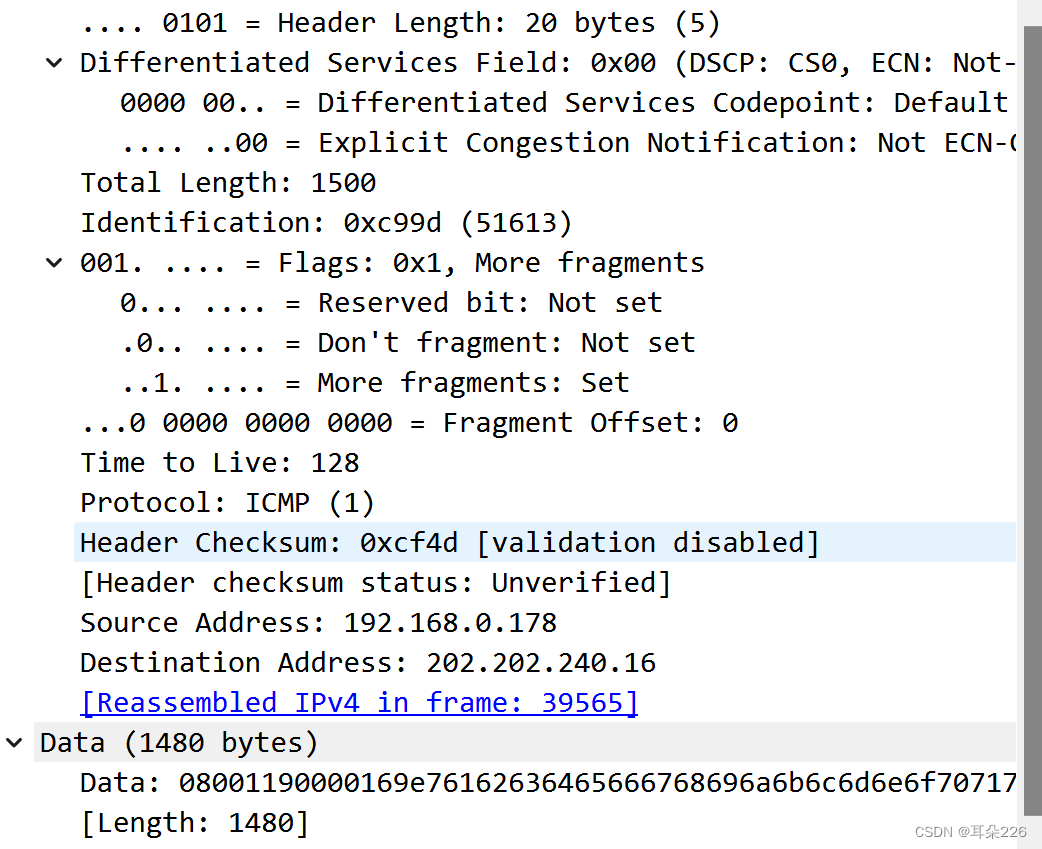

IP 包的分段与重组,根据规定,一个 IP 包最大可以有 64K 字节。但由于 Ethernet 帧的限制,当 IP 包的数据超过 1500 字节时就会被发送方的数据链路层分段,然后在接收方的网络层重组。缺省的,ping 命令只会向对方发送 32 个字节的数据。我们可以使用 ping 202.202.240.16 -l 2000 命令指定要发送的数据长度。此时使用 Wireshark 抓包(用 ip.addr == 202.202.240.16 进行过滤),了解 IP 包如何进行分段,如:分段标志、偏移量以及每个包的大小等

查看39564编号的包:

- DF:0表示允许分割,MF:1表示该分组不是最后一个,偏移量:0,包总长1500,包头20,数据1480

查看编号39565的包:

- DF:0表示允许分割,MF:0表示该分组是最后一个,偏移量:1480,包总长548,包头20

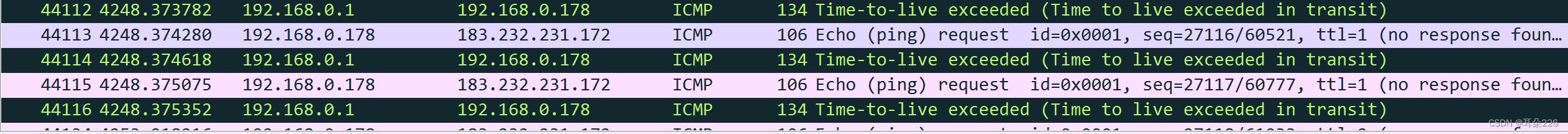

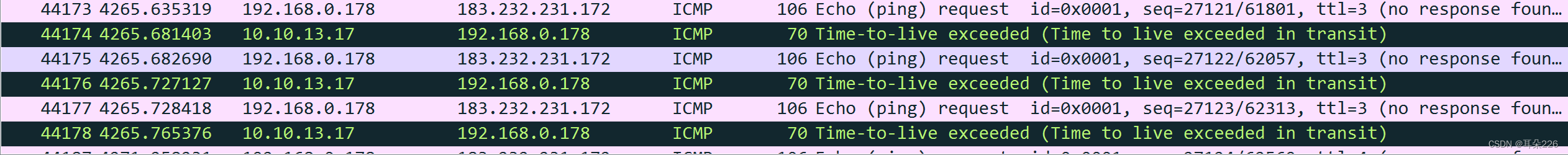

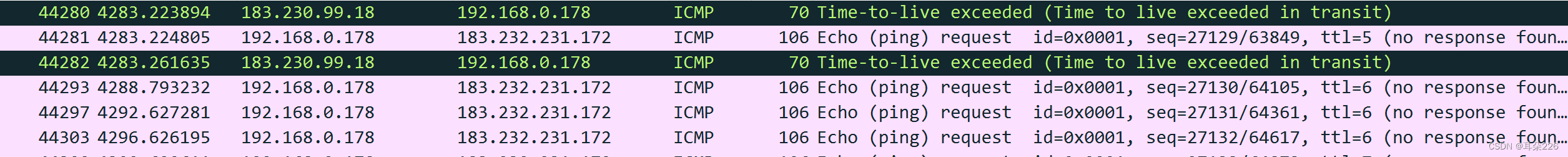

考察 TTL 事件,在 IP 包头中有一个 TTL 字段用来限定该包可以在 Internet上传输多少跳(hops),一般该值设置为 64、128等。在验证性实验部分我们使用了 tracert 命令进行路由追踪。其原理是主动设置 IP 包的 TTL 值,从 1 开始逐渐增加,直至到达最终目的主机。使用 tracert www.baidu.com 命令进行追踪,此时使用 Wireshark 抓包(用 icmp 过滤),分析每个发送包的 TTL 是如何进行改变的,从而理解路由追踪原理。

TTL=1

目标未回应,但第一跳到达的网关回应

TTL=2

目标未回应,第二跳的网关也未回应

…

TTL逐次+1直到找到目标

…

TTL=13时

找到目标,结束tracert

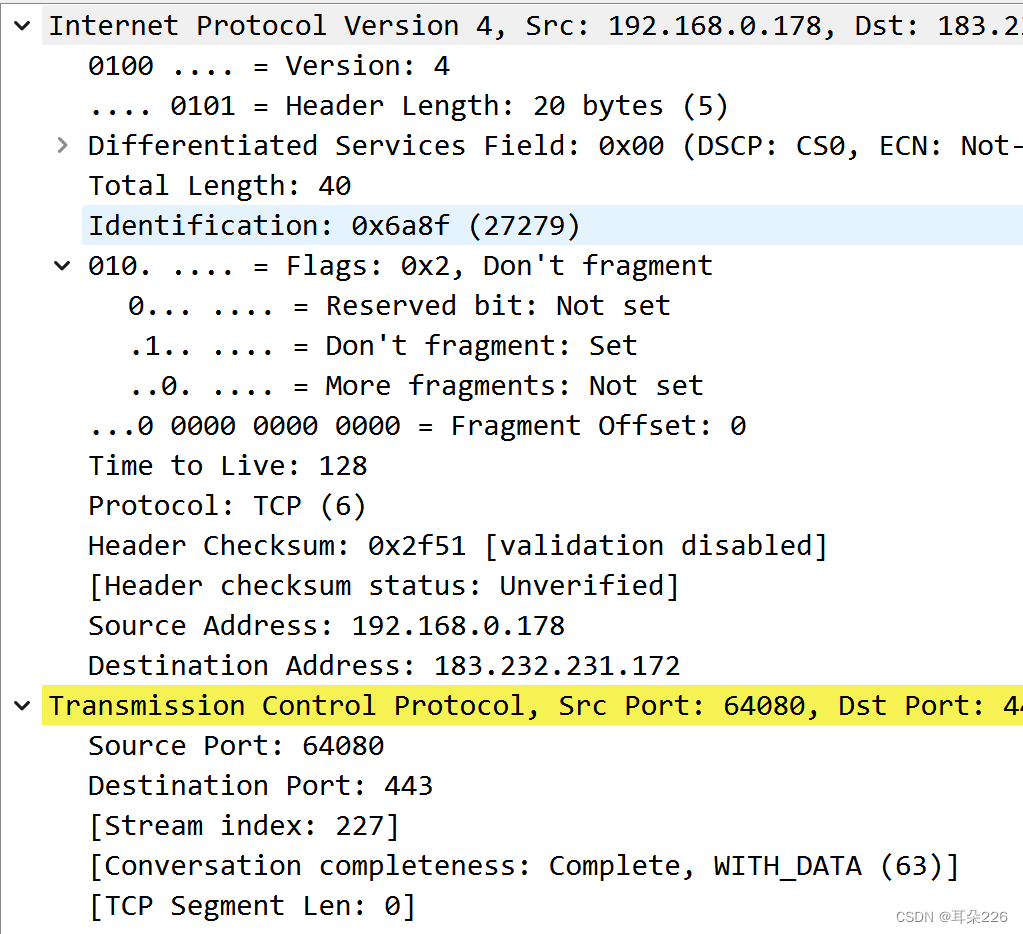

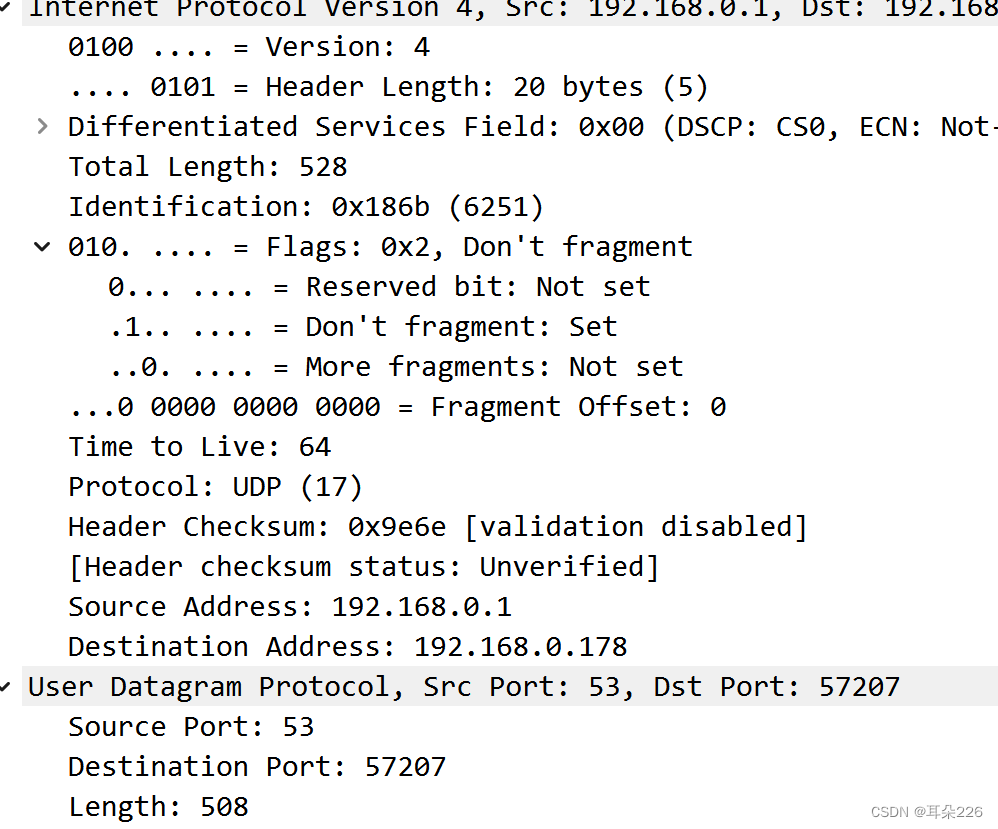

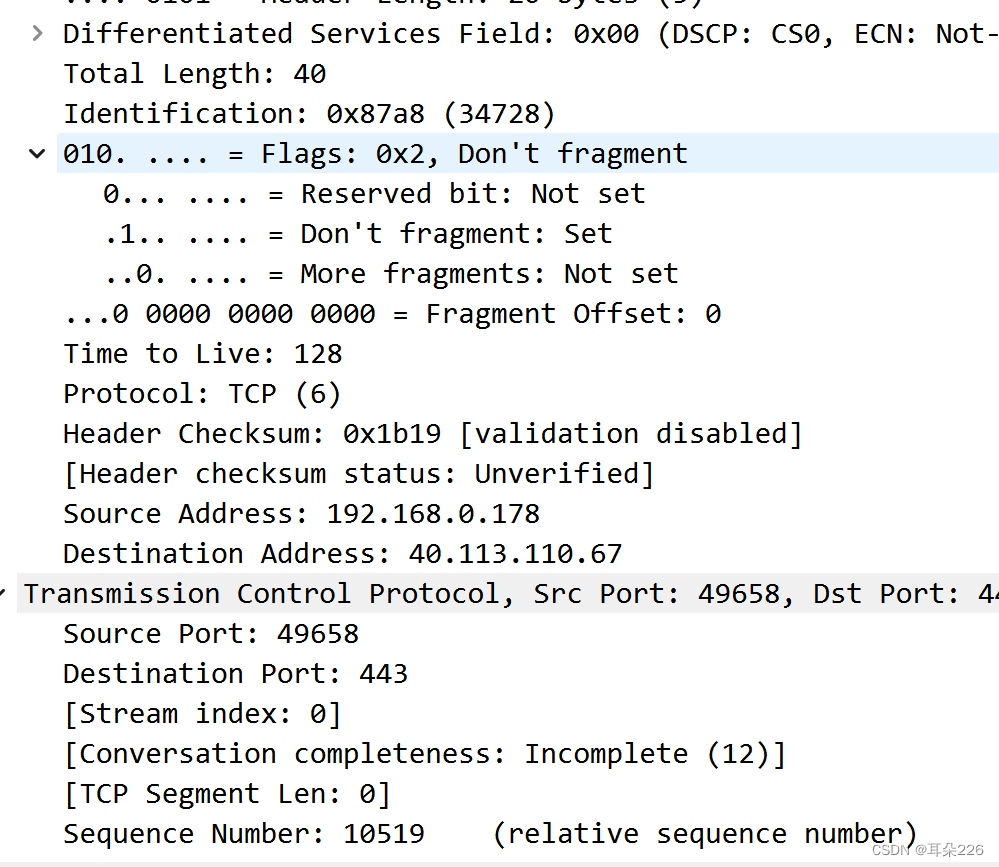

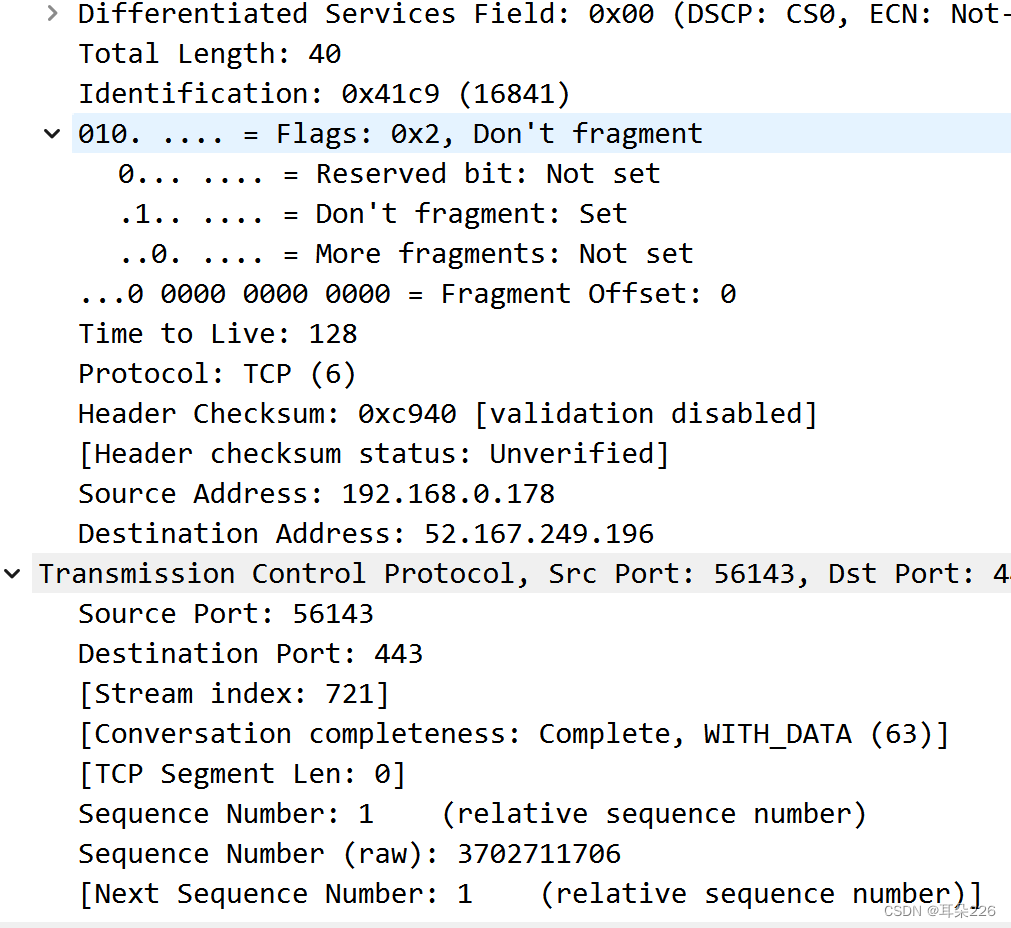

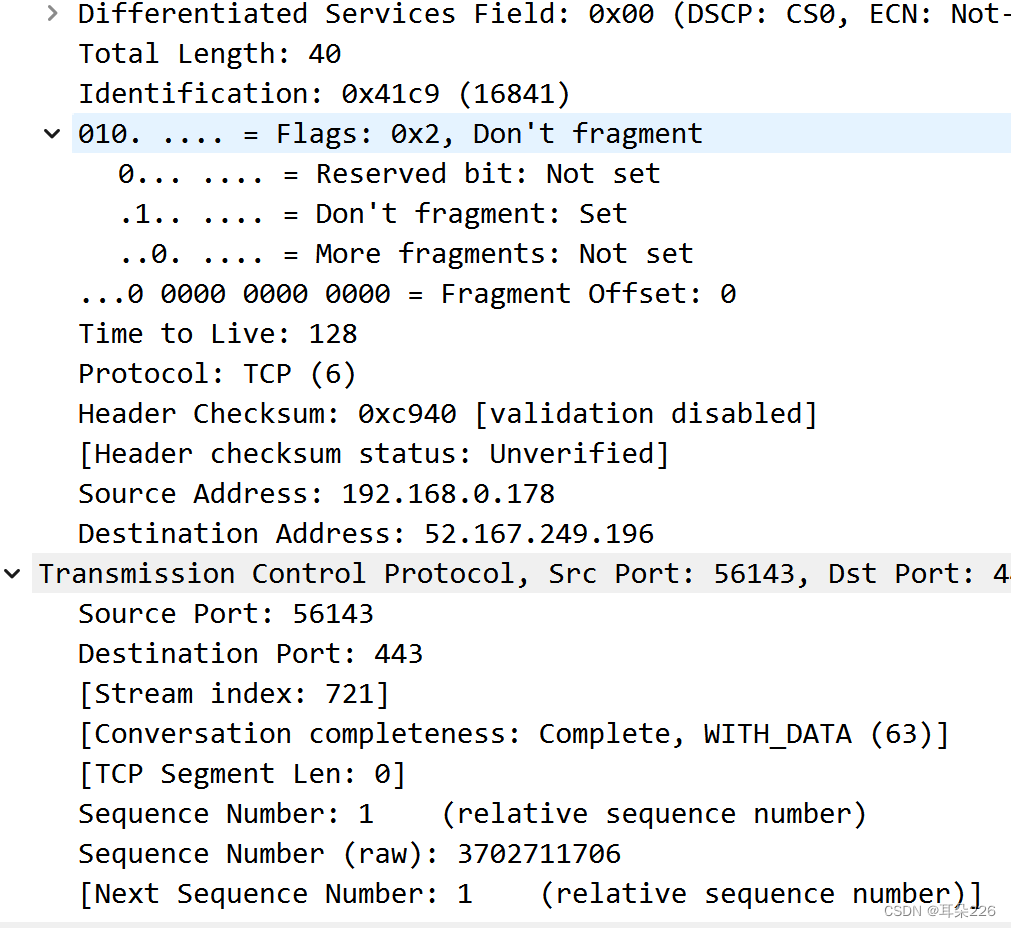

(三)、传输层

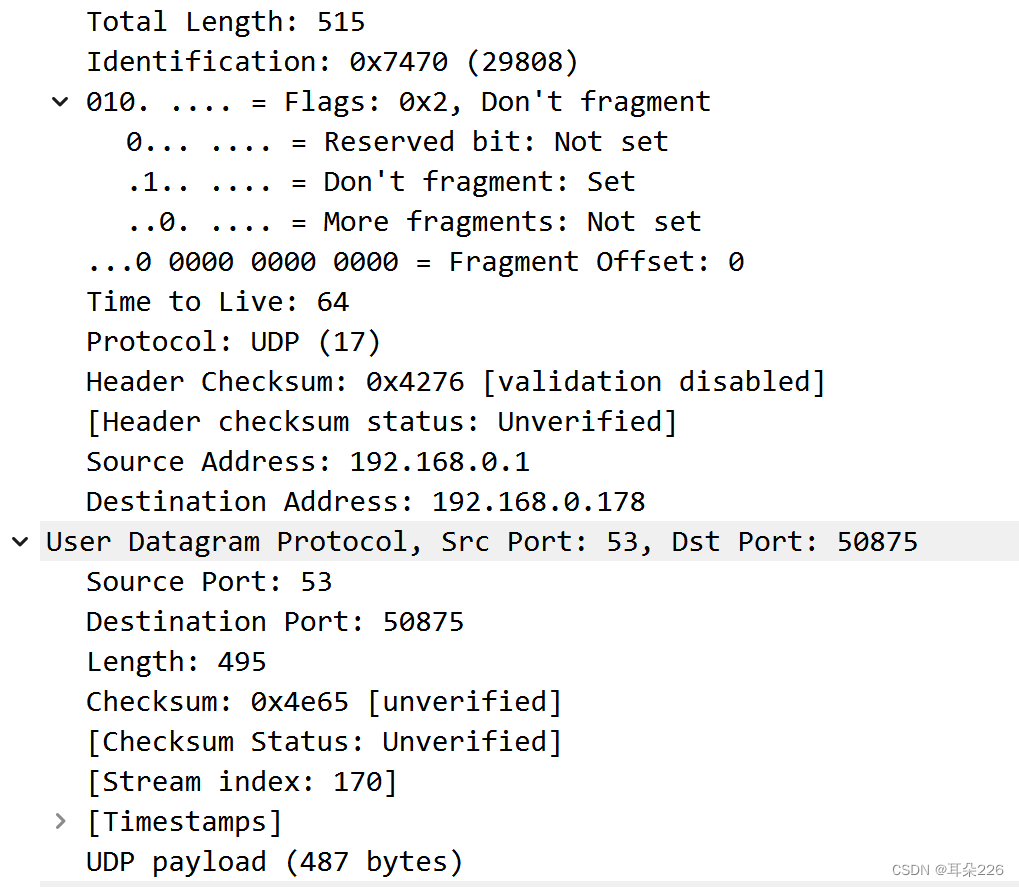

熟悉 TCP 和 UDP 段结构,用 Wireshark 任意抓包(可用 tcp 过滤),熟悉 TCP 段的结构,如:源端口、目的端口、序列号、确认号、各种标志位等字段。用 Wireshark 任意抓包(可用 udp 过滤),熟悉 UDP 段的结构,如:源端口、目的端口、长度等。

-

抓取TCP包:

-

-

源端口:64080,目的端口:443,序列号:2174,确认号:336,头部长度:5,ACK标志位为1,其它标志位为0 -

抓取UDP包:

-

-

源端口:53,目的端口:57207,长度:508

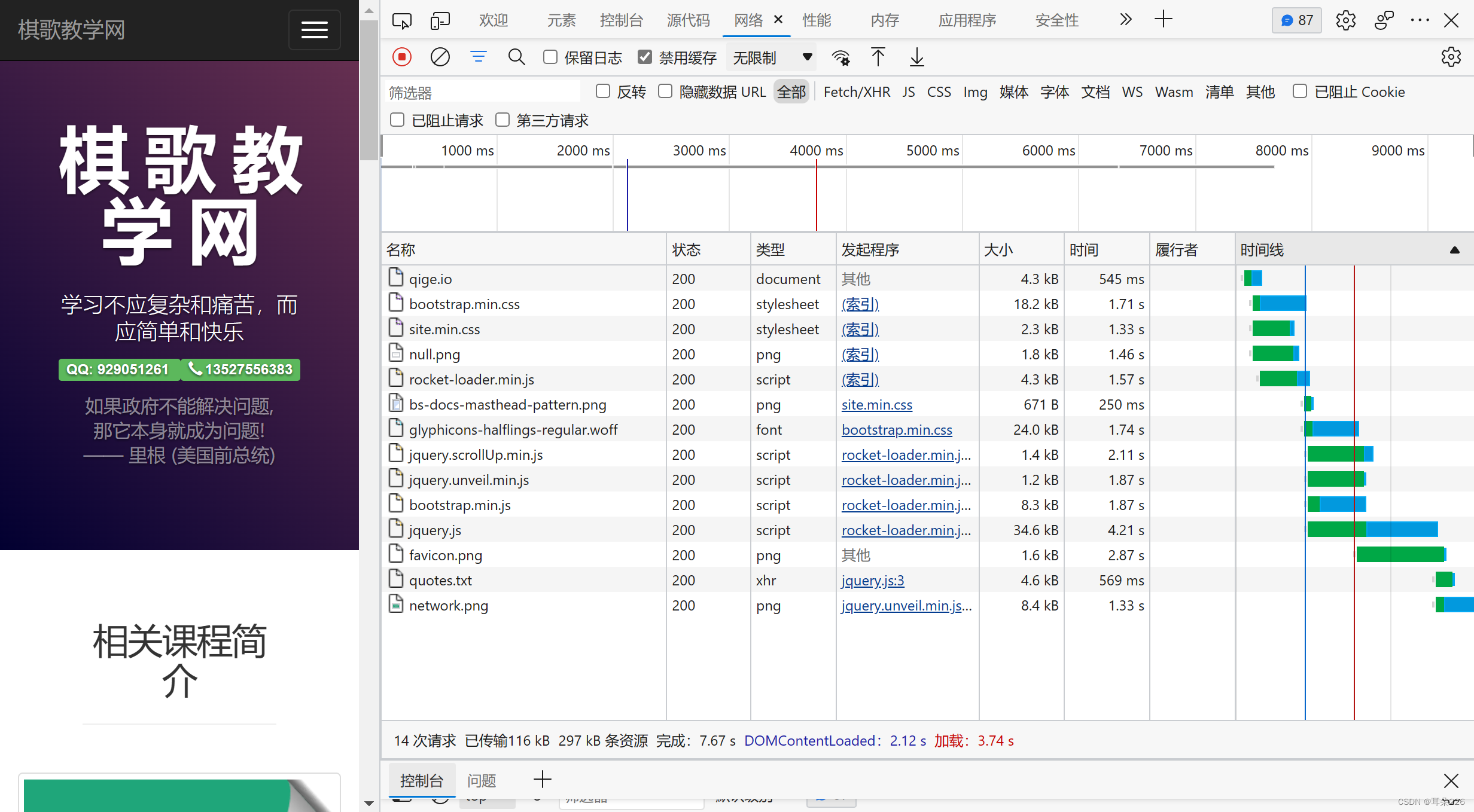

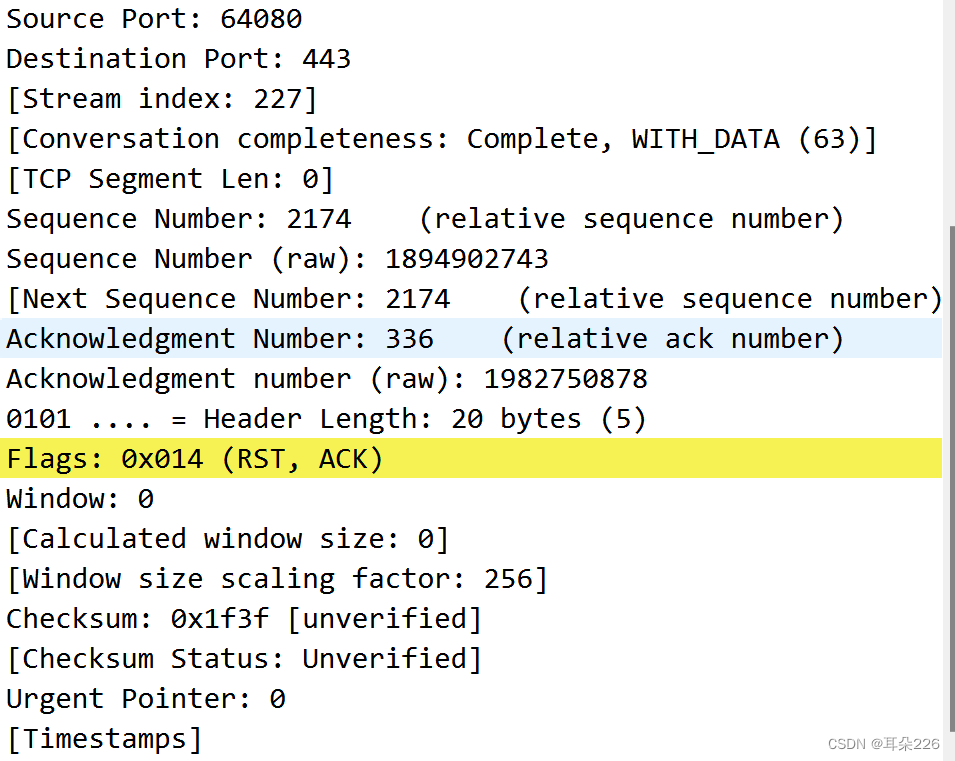

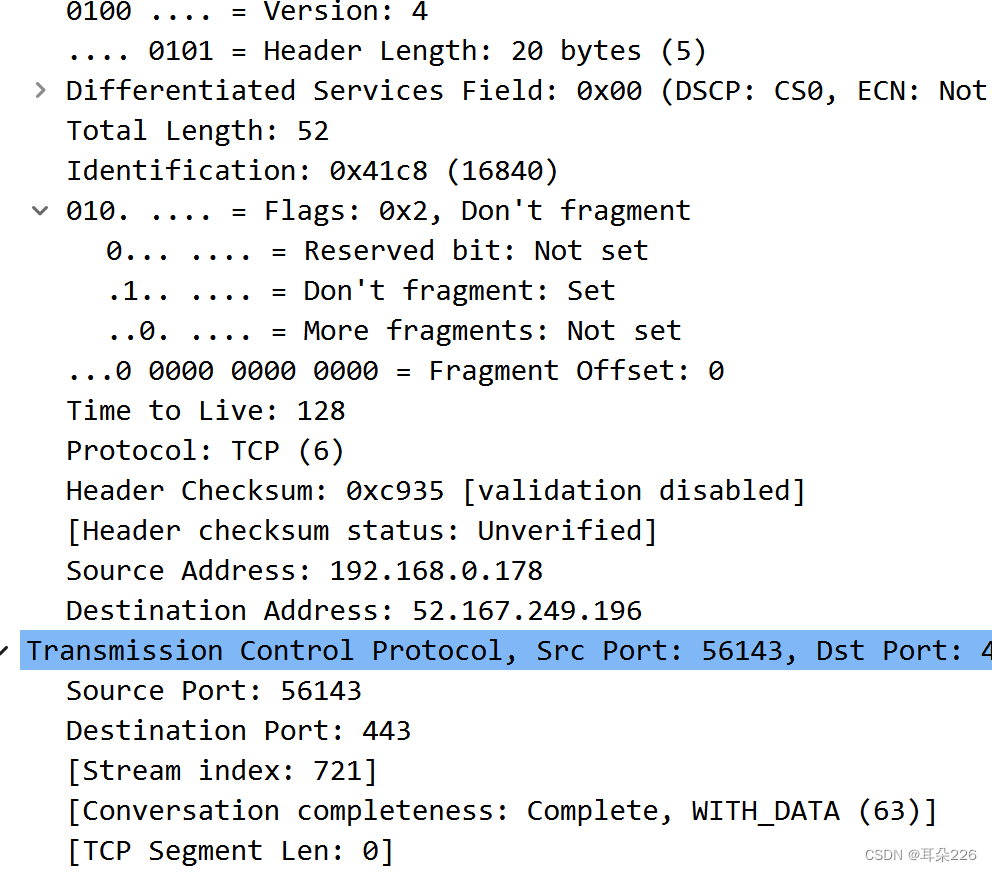

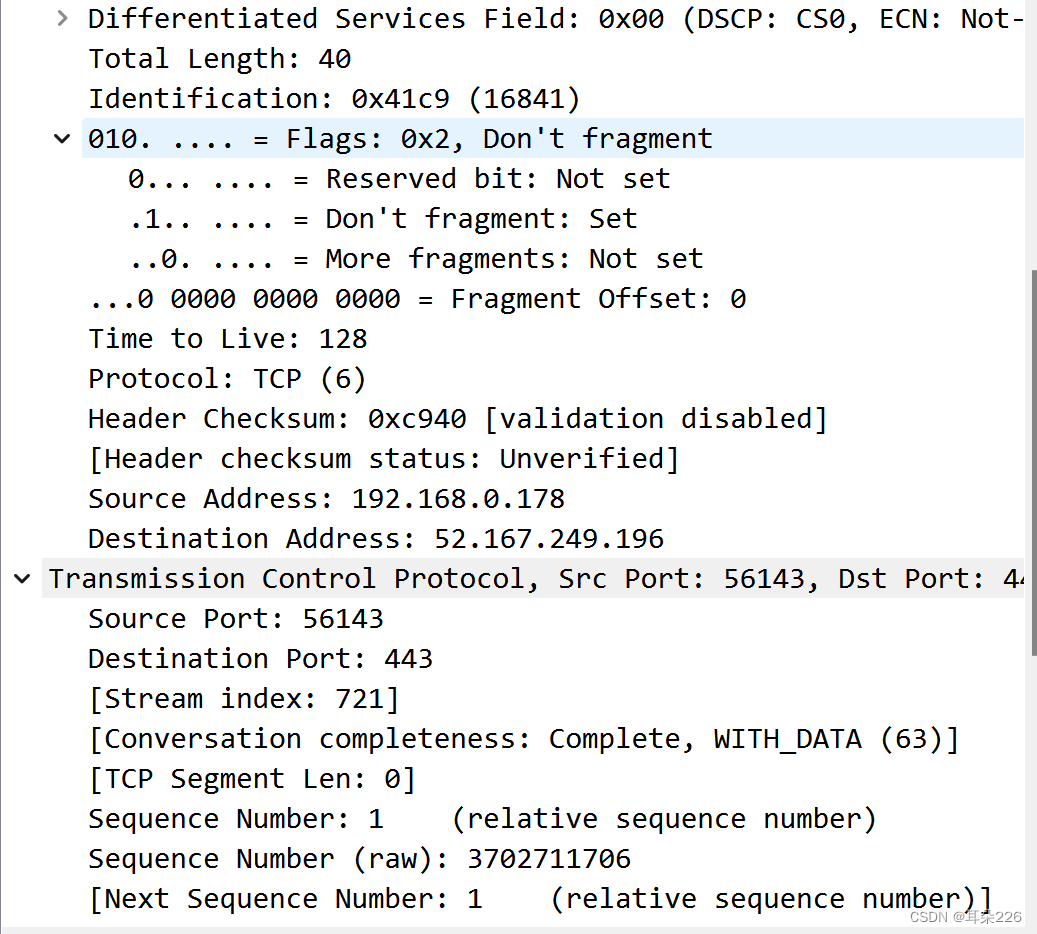

分析 TCP 建立和释放连接

打开浏览器访问 qige.io 网站,用 Wireshark 抓包(可用 tcp 过滤后再使用加上 Follow TCP Stream),不要立即停止 Wireshark 捕获,待页面显示完毕后再多等一段时间使得能够捕获释放连接的包

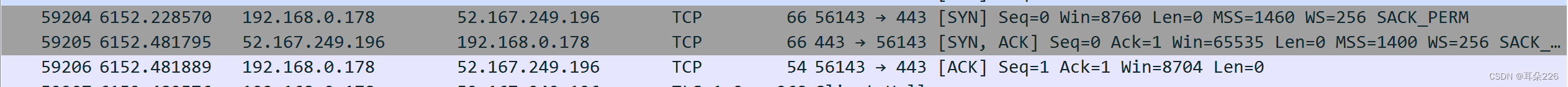

- 访问qige.io并用wireshark抓包(tcp过滤并追踪流),56143端口向443端口请求三次握手抓包如下:

请在你捕获的包中找到三次握手建立连接的包,并说明为何它们是用于建立连接的,有什么特征

*第一次握手

棋歌服务器向本机发起释放连接请求,标志位FIN、ACK为1

- 第二次握手:

本机收到并回复棋歌服务器,标志位ACK为1

- 第三次握手:

本机也向棋歌服务器发起释放连接请求,标志位FIN、ACK为1

请在你捕获的包中找到四次挥手释放连接的包,并说明为何它们是用于释放连接的,有什么特征

- 第四次握手:

棋歌服务器收到并回复本机,标志位ACK=1

(四)、应用层

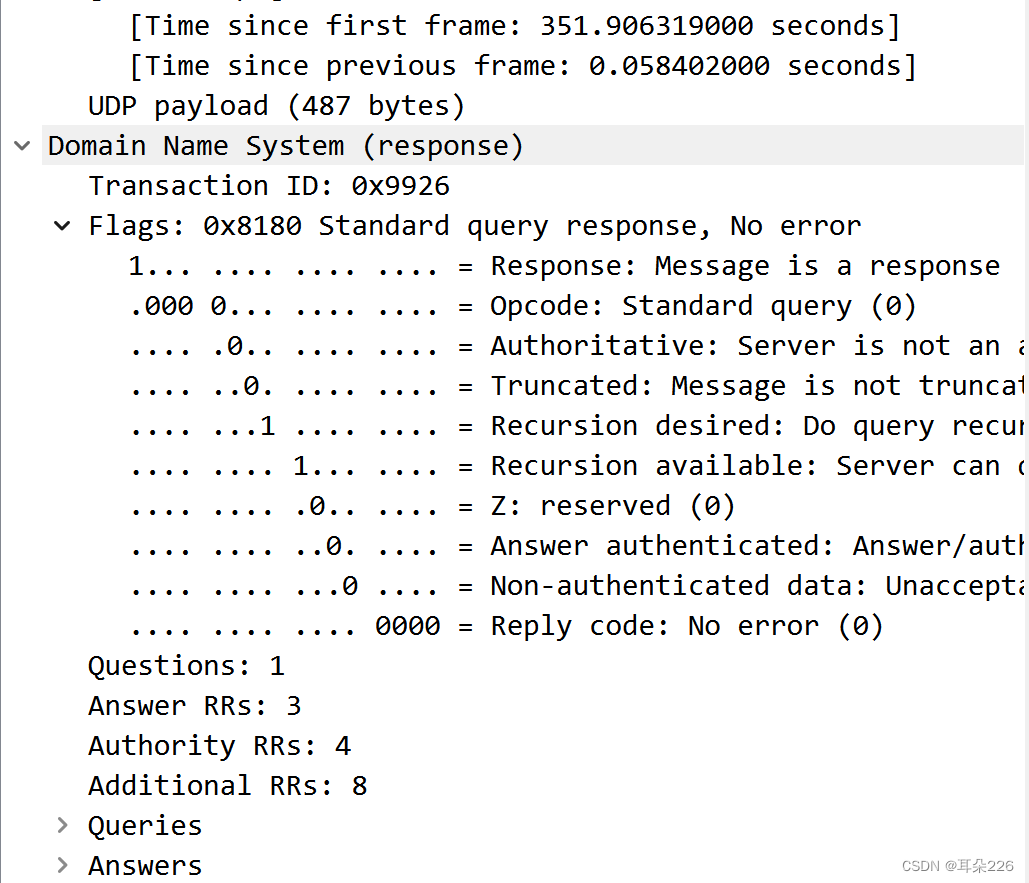

了解 DNS 解析

先使用 ipconfig /flushdns 命令清除缓存,再使用 nslookup qige.io 命令进行解析,同时用 Wireshark 任意抓包(可用 dns 过滤)。

你应该可以看到当前计算机使用 UDP,向默认的 DNS 服务器的 53 号端口发出了查询请求,而 DNS 服务器的 53 号端口返回了结果。

可知当前计算机使用UDP向DNS服务器的53号端口发出请求,并且53号端口作出回应如下:

可了解一下 DNS 查询和应答的相关字段的含义

- DNS查询和应答相关字段的含义:事务ID、标志、问题计数、回答资源记录数、权威名称服务器计数、附加资源记录数、查询问题区域、回答问题区域

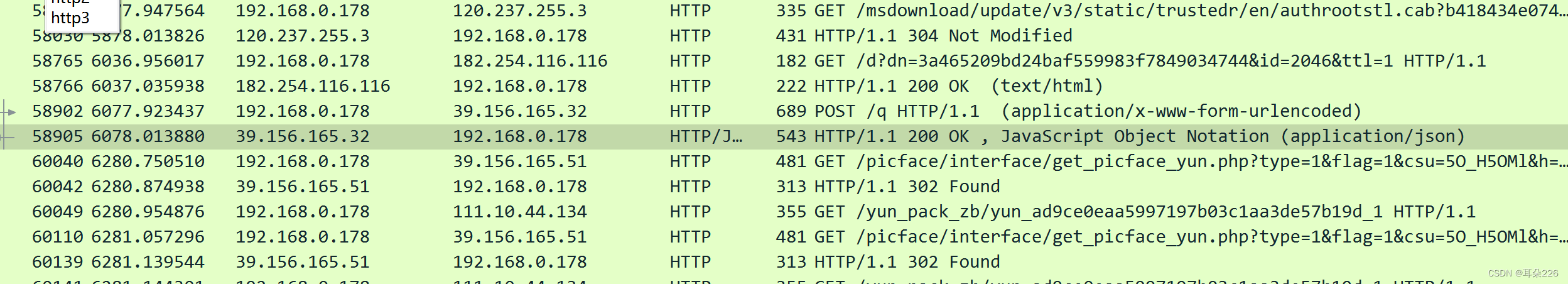

了解 HTTP 的请求和应答

打开浏览器访问 qige.io 网站,用 Wireshark 抓包(可用http 过滤再加上 Follow TCP Stream),不要立即停止 Wireshark 捕获,待页面显示完毕后再多等一段时间以将释放连接的包捕获。

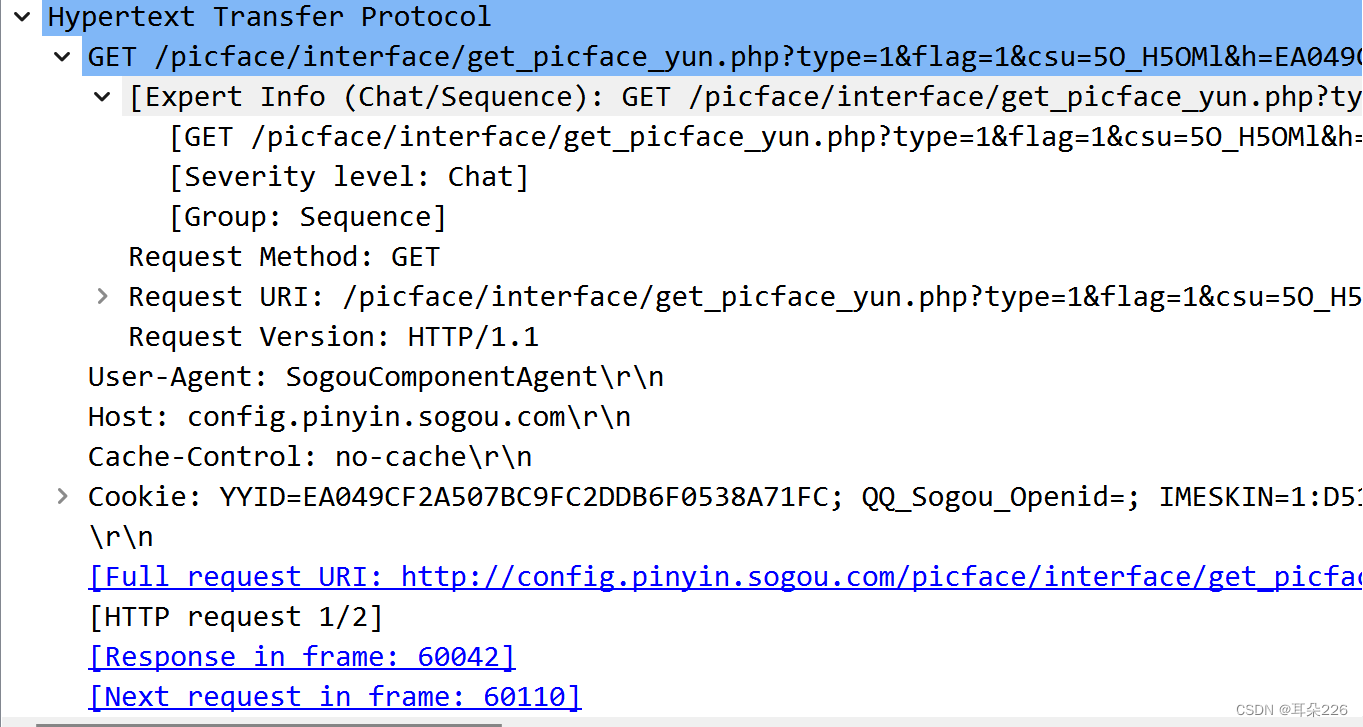

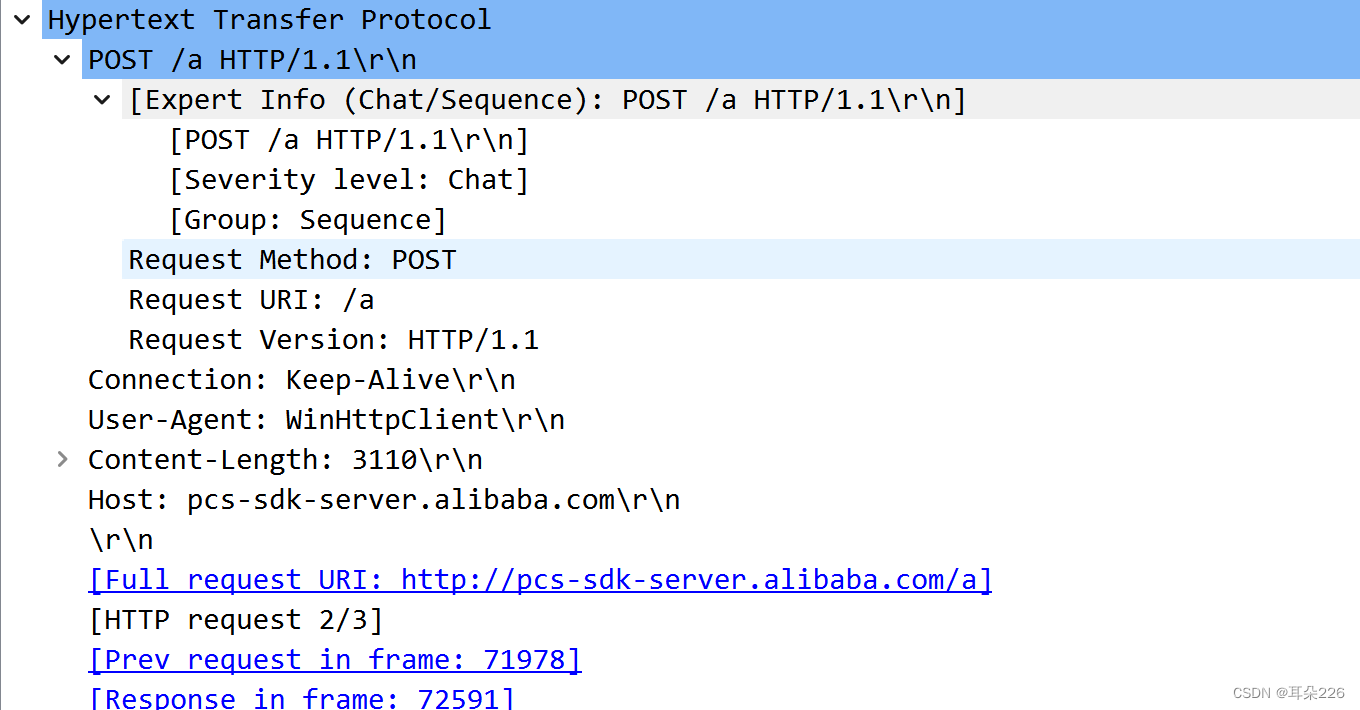

请在你捕获的包中找到 HTTP 请求包,查看请求使用的什么命令,如:GET, POST。并仔细了解请求的头部有哪些字段及其意义。

- 查看get请求:

头部有Host(请求主机名)、Cache-Control(控制缓存)、User-Agent(产生请求的浏览器类型)- 查看post请求

- 头部有Connection(响应头)、Host(请求主机名)、User-Agent(产生请求的浏览器类型)、Content-Length(内容长度)

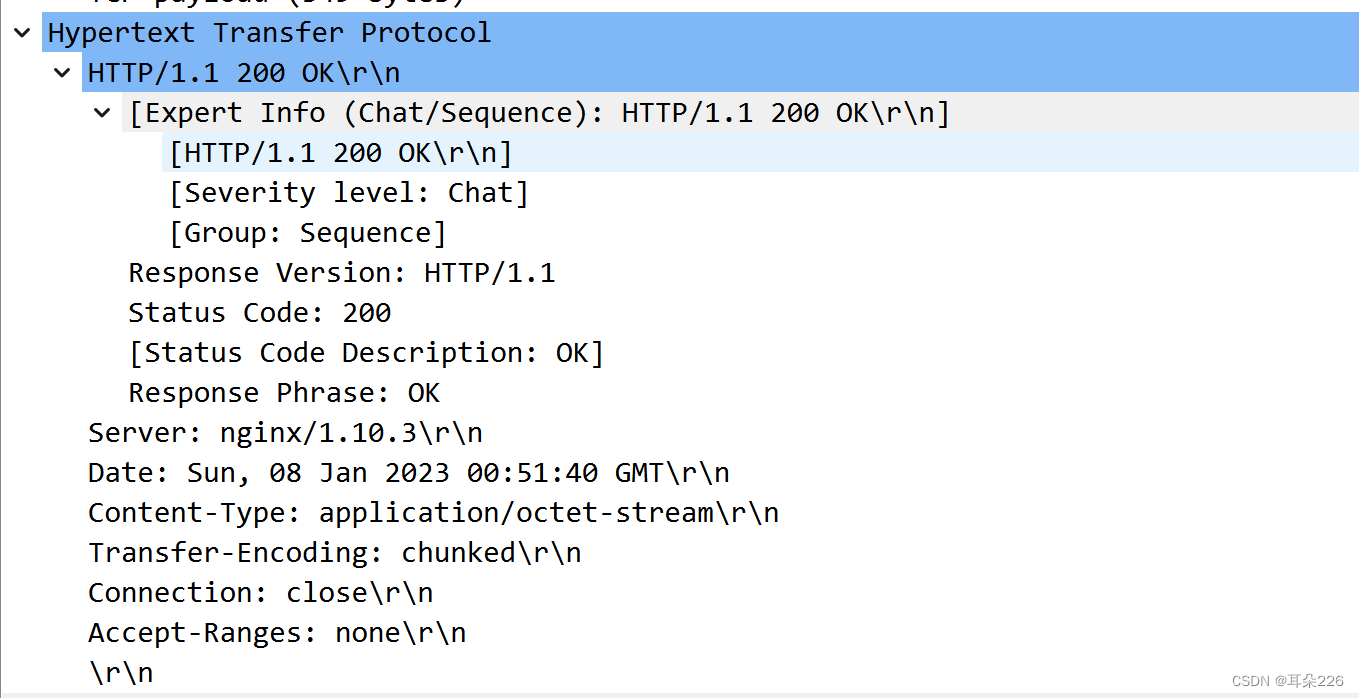

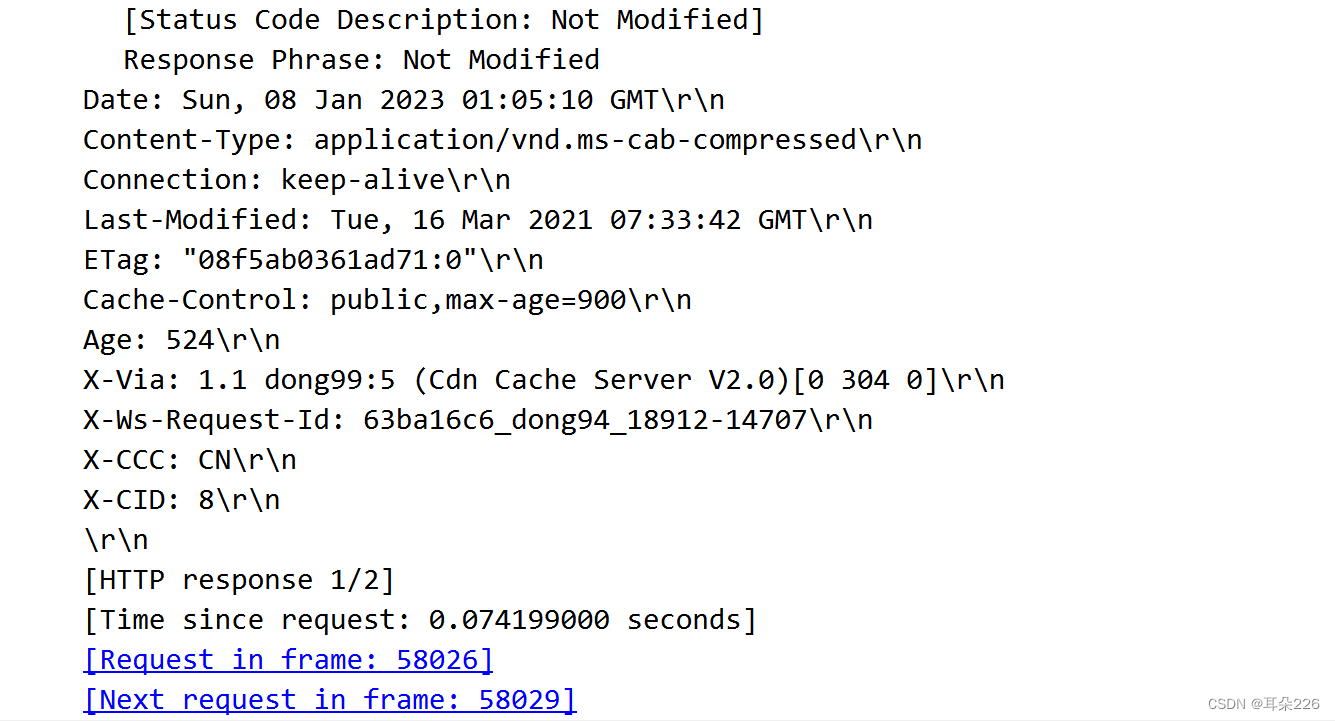

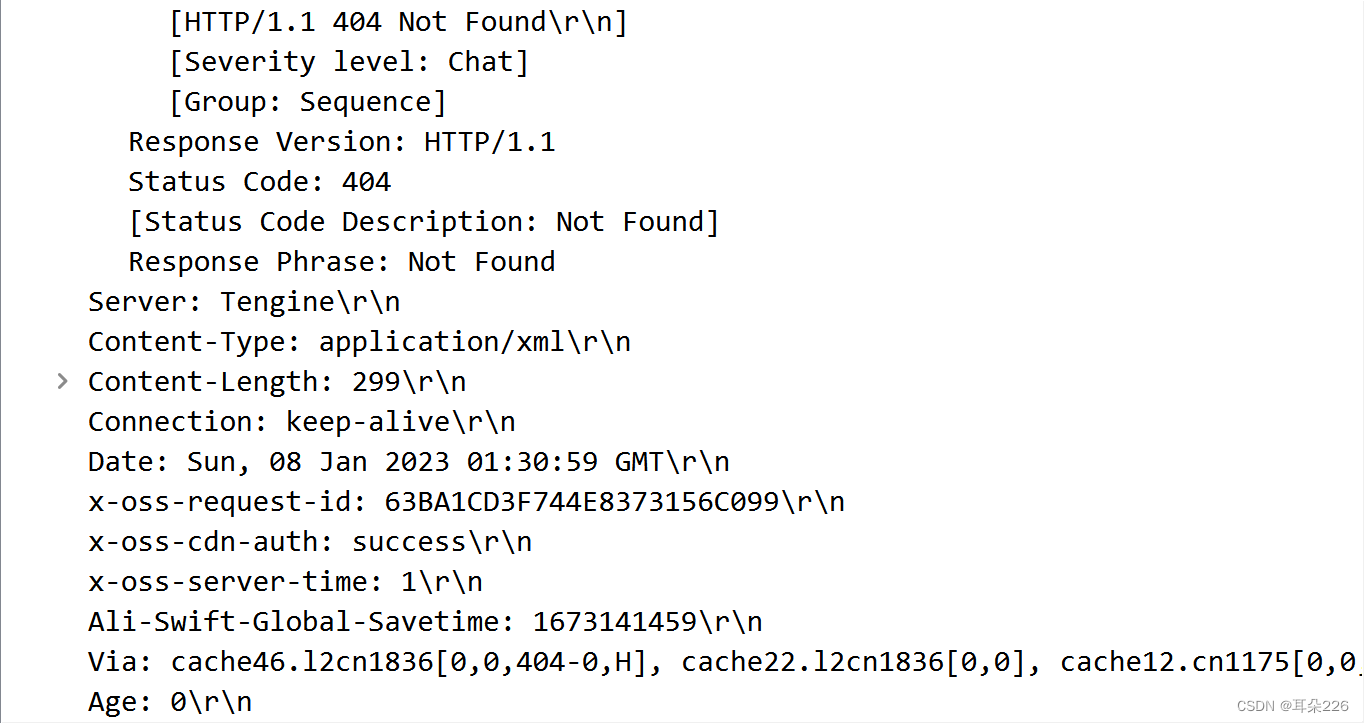

请在你捕获的包中找到 HTTP 应答包,查看应答的代码是什么,如:200, 304, 404 等。

-

查看应答200:

-

-

头部有Server(服务器名字)、Date(当前GMT时间)、Content-Type(文档属于什么MIME类型)、Connection(响应头)、transfer-Encoding、Accept-Ranges(接受范围),200表示请求成功

-

查看应答304:

-

-

头部有Server(服务器名字)、Date(当前GMT时间)、Last-Modified(文档的最后改动时间)、Connection(响应头)、ETag(与Web资源关联的记号)、Content-Type(文档属于什么MIME类型)、Cache-Control(控制缓存),304表明未修改

-

查看应答404:

-

-

头部有Server(服务器名字)、Date(当前GMT时间)、Content-Type(文档属于什么MIME类型)、Content-Length(内容长度)、Connection(响应头),404表示未找到

三、Cisco Packet Tracer 实验

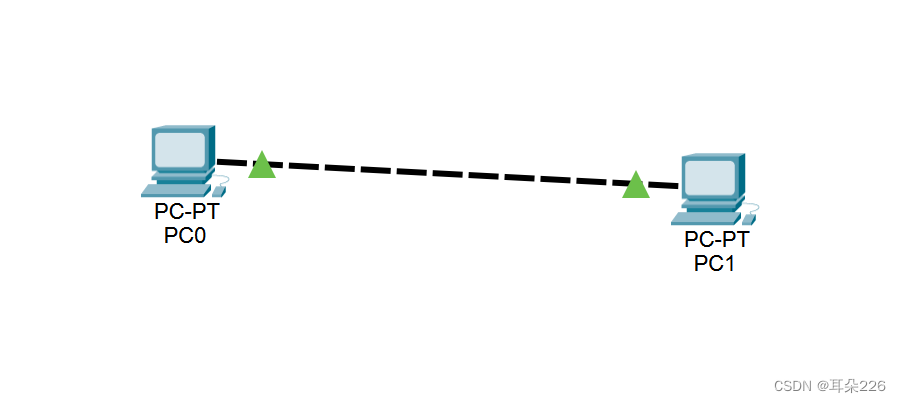

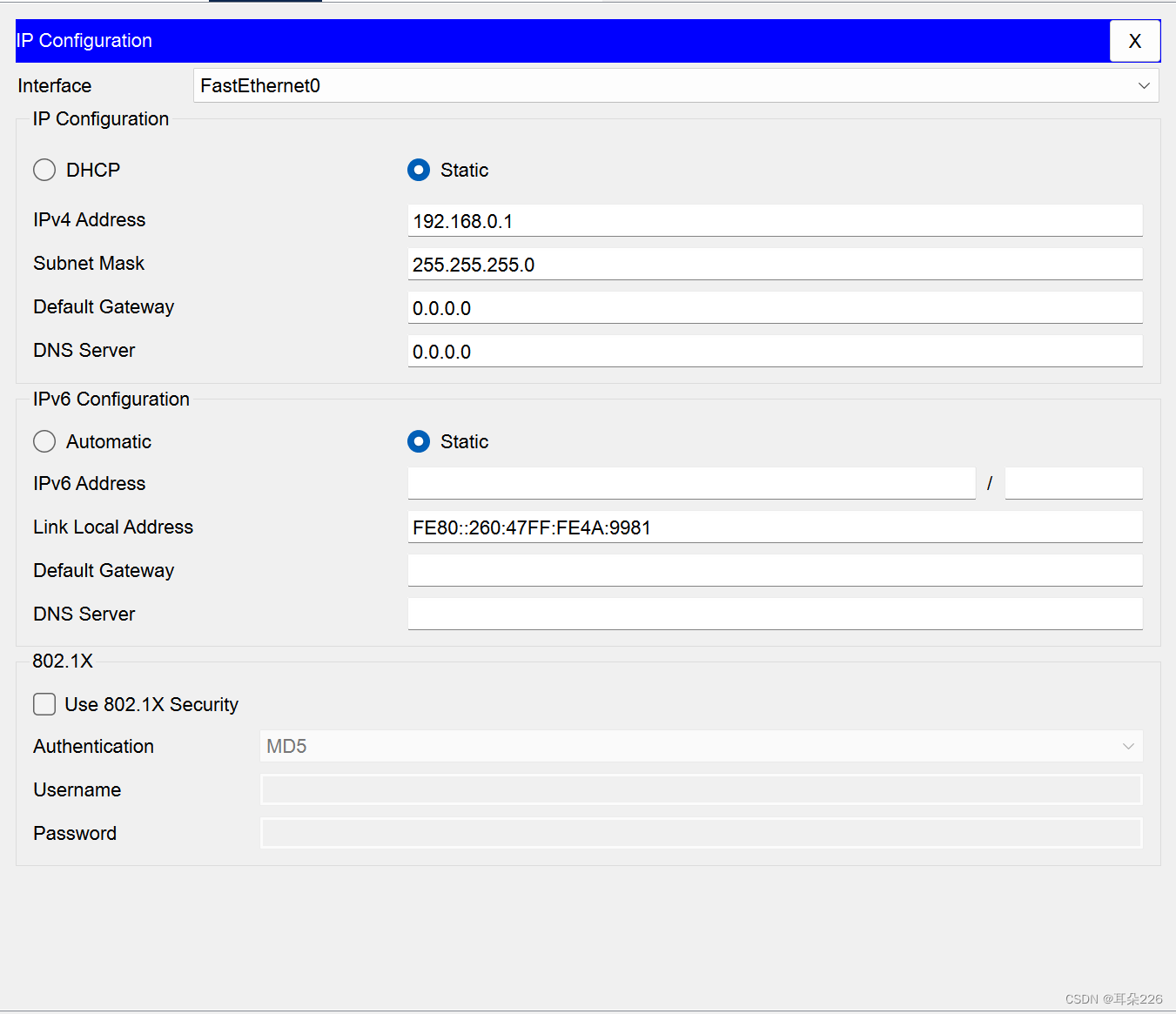

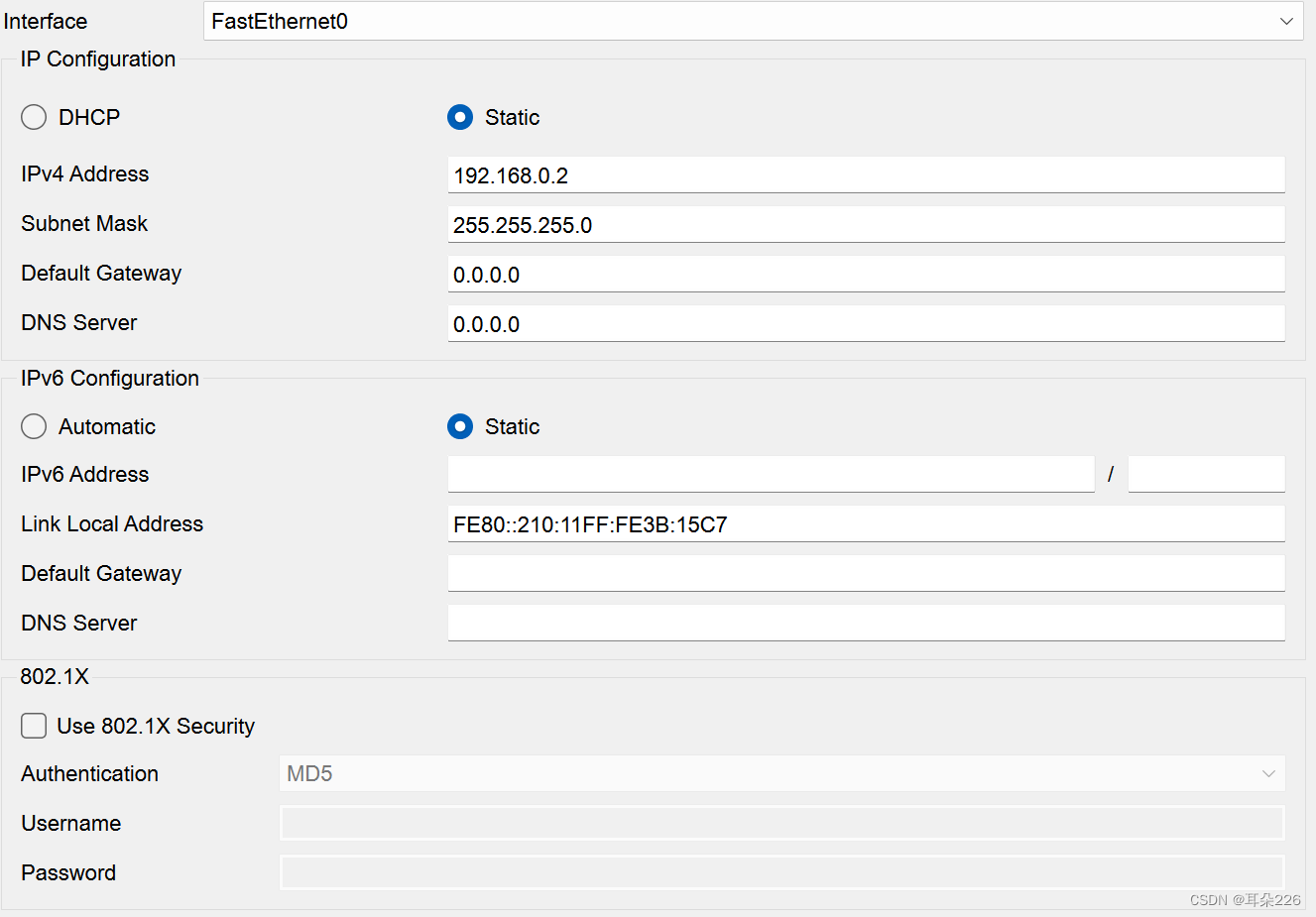

(一)、直接连接两台 PC 构建 LAN

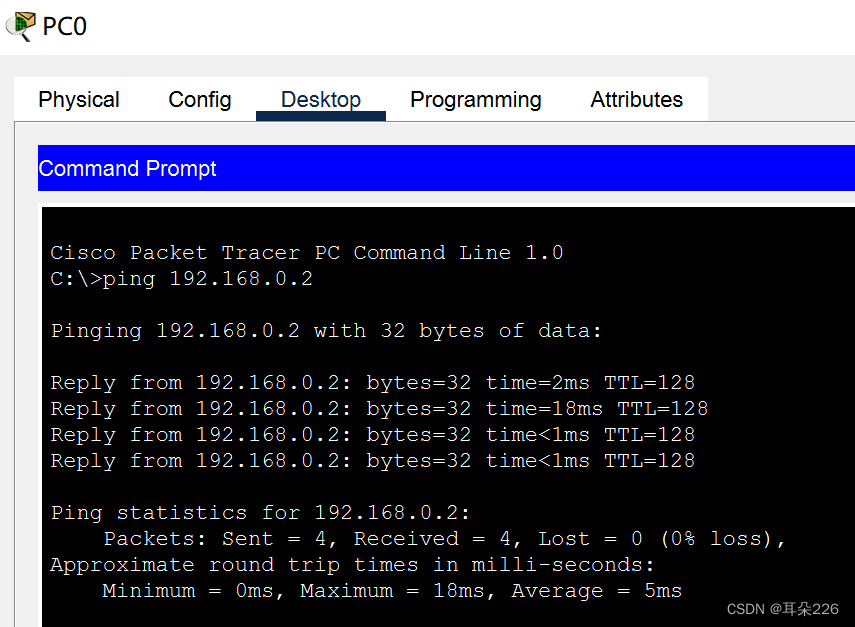

将两台PC直接连接构成一个网络,直接连接须使用交叉线。对两台PC进行基本的网络配置,配置IP地址,PC0的IP地址为192.168.0.1,PC1的IP地址为192.168.0.2,自动生成子网掩码

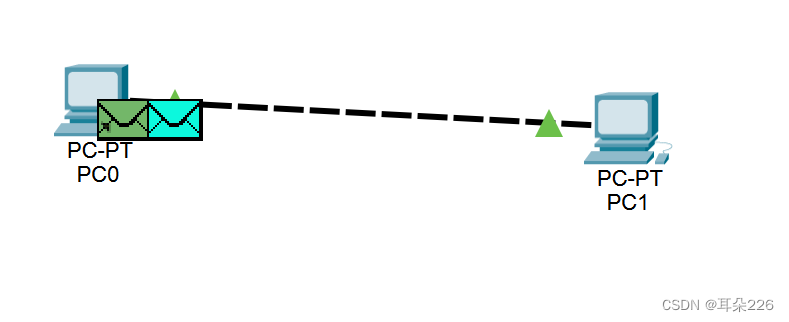

点击工具Add Simple PDU,再点击两个主机,可正常通信:

PC0先ping PC1,再PC1 ping PC0:

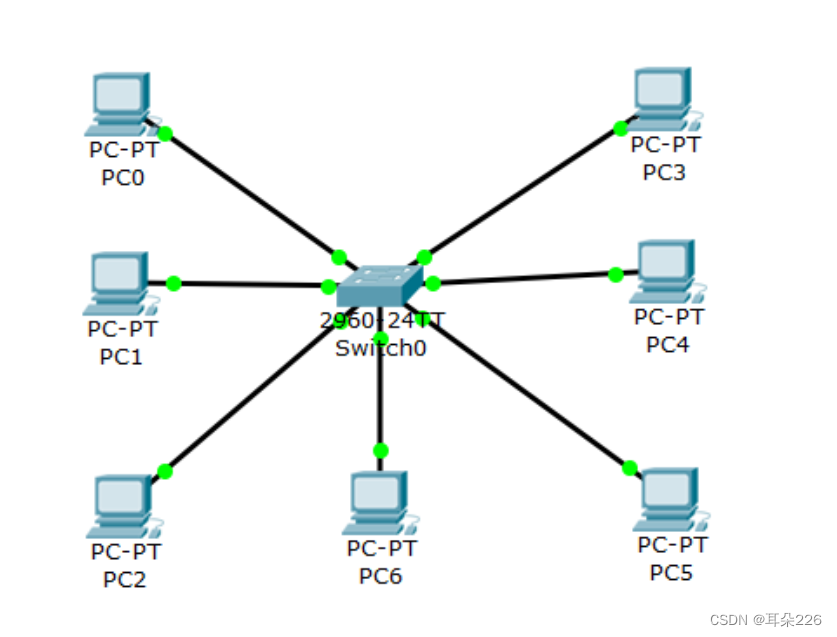

(二)、用交换机构建LAN

构建如下拓扑结构的局域网:

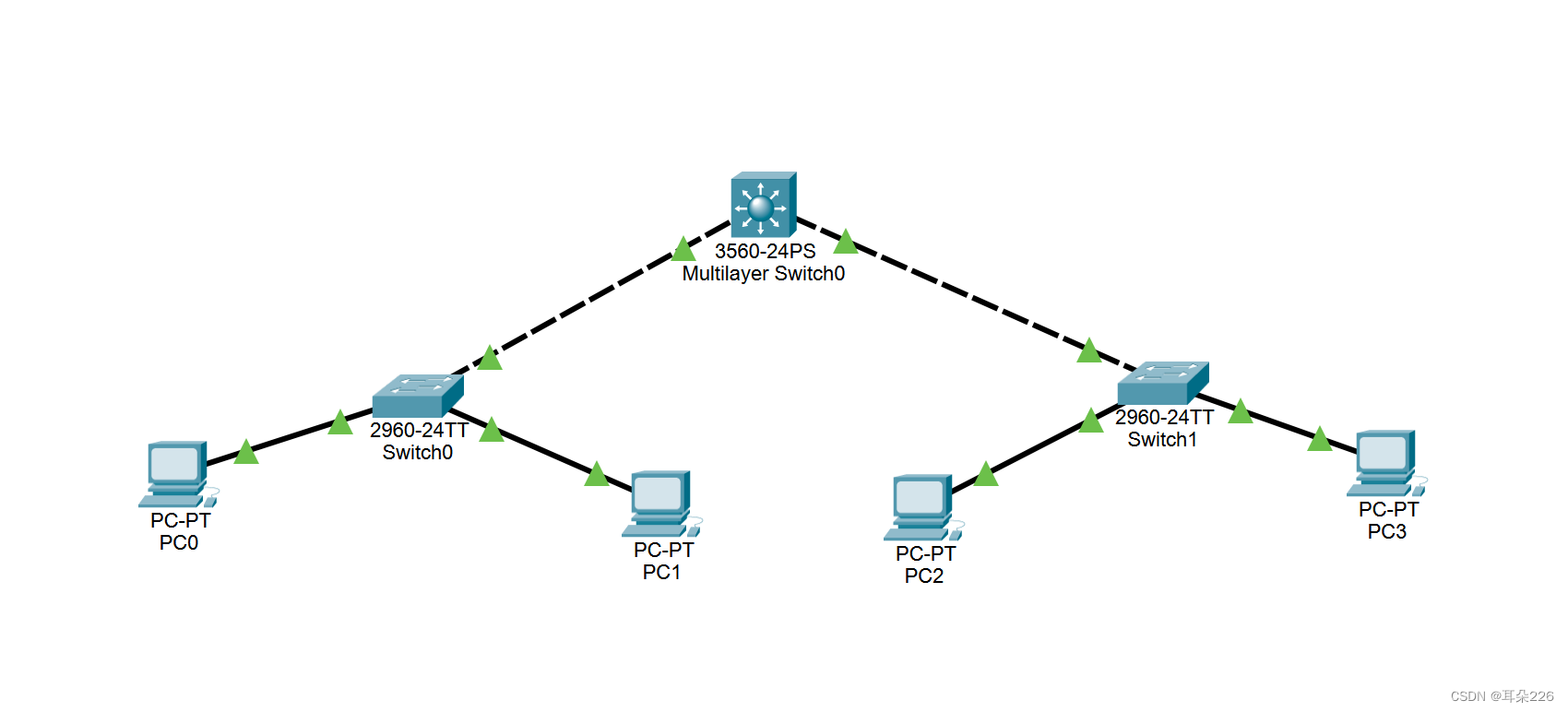

下表为各PC的基本网络配置:

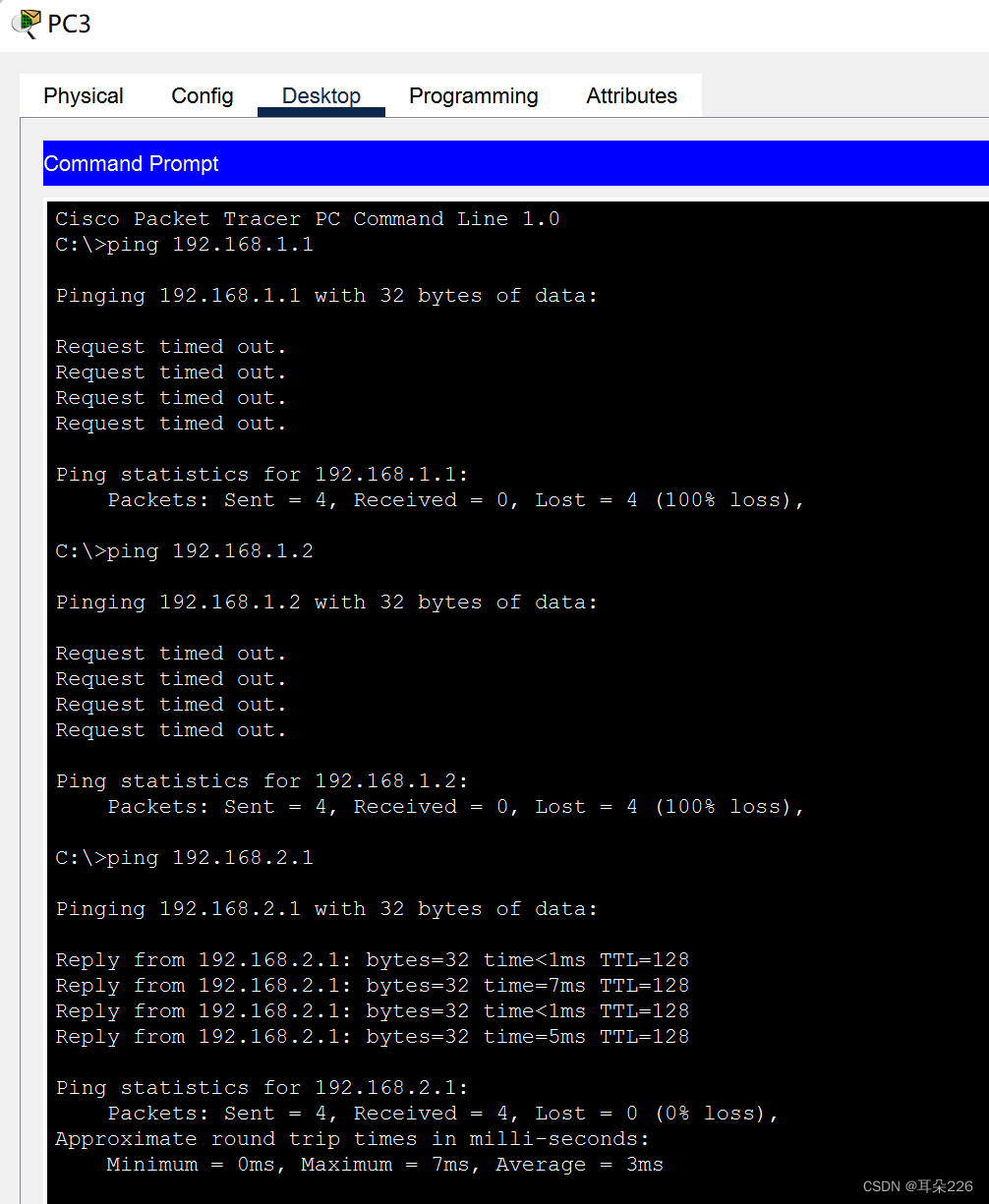

- PC0只能ping PC1,不能ping PC2和PC3

- PC3只能ping PC2,不能ping PC0和PC1,因为PC3与PC0和PC1不在同一子网下

将 4 台 PC 的掩码都改为 255.255.0.0 ,它们相互能 ping 通

*使用二层交换机连接的网络不需要配置网关,只有当访问不属于同一个子网的网络时才需要网关,二层交换机它是子网内部进行的数据传输,不需对外通信。

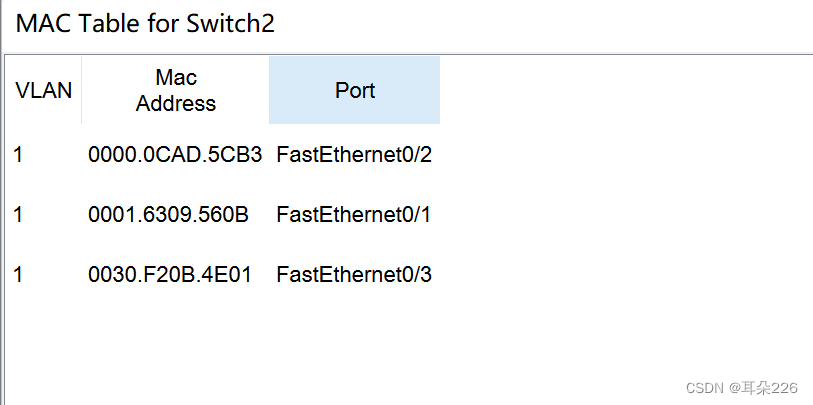

(三)、交换机接口地址列表

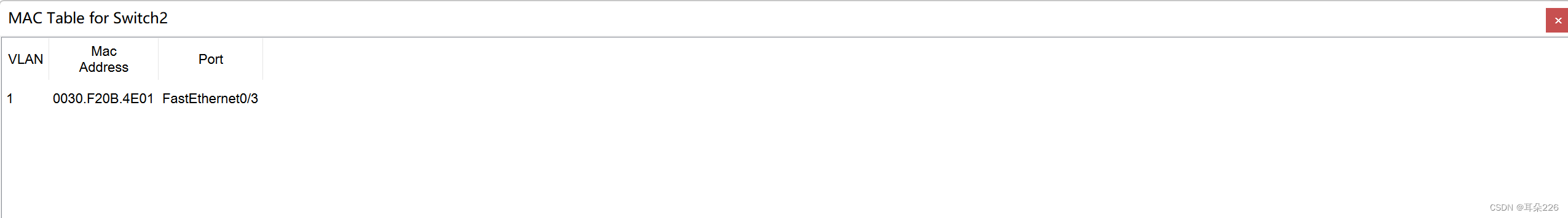

二层交换机是一种即插即用的多接口设备,它对于收到的帧有 3 种处理方式:广播、转发和丢弃(请弄清楚何时进行何种操作)。那么,要转发成功,则交换机中必须要有接口地址列表即 MAC 表,该表是交换机通过学习自动得到的!

仍然构建上图的拓扑结构,并配置各计算机的 IP 在同一个一个子网,使用工具栏中的放大镜点击某交换机如左边的 Switch3,选择 MAC Table,可以看到最初交换机的 MAC 表是空的,也即它不知道该怎样转发帧(那么它将如何处理?),用 PC0 访问(ping)PC1 后,再查看该交换机的 MAC 表,现在有相应的记录,请思考如何得来。随着网络通信的增加,各交换机都将生成自己完整的 MAC 表,此时交换机的交换速度就是最快的!

未ping时的记录:

ping一次后的记录:

如图可见新增了两条记录。

- 为了转发报文,以太网交换机需要维护MAC地址表。MAC地址表的表项中包含了与本交换机相连的终端主机的MAC地址、本交换机连接主机的端口等信息。在交换机刚启动时,它的MAC地址表中没有表项。此时如果交换机的某个端口收到数据帧,它会把数据帧从所有其它端口转发出去。交换机通过记录端口接收数据帧中的源MAC地址和端口的对应关系来进行MAC地址表学习。

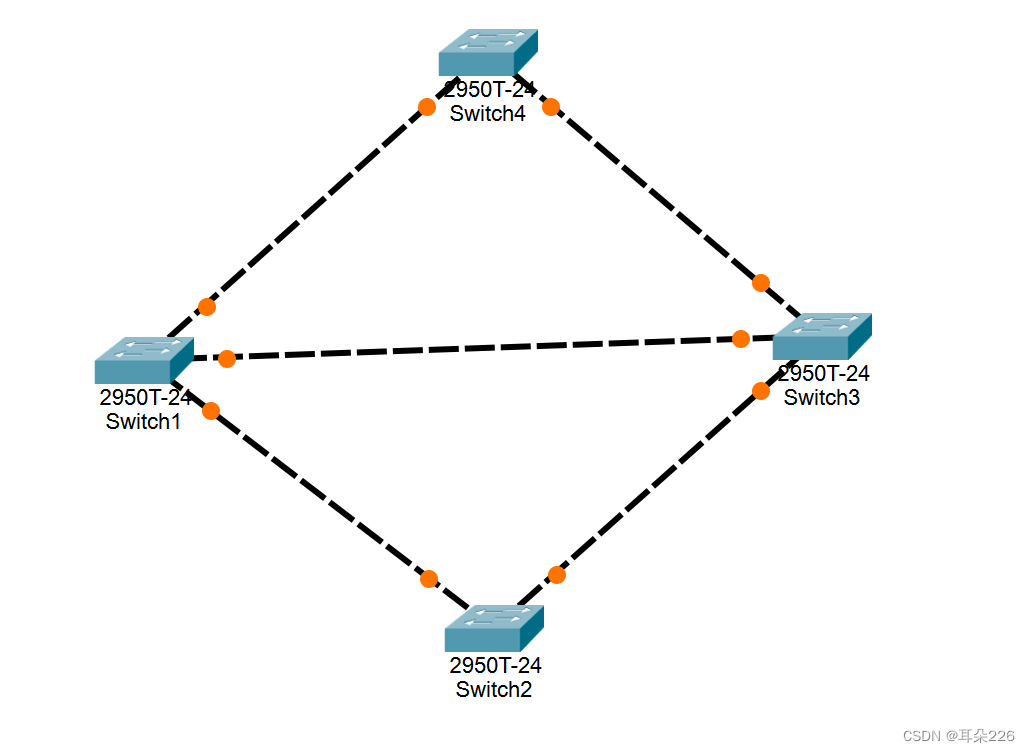

(四)、生成树协议(Spanning Tree Protocol)

交换机在目的地址未知或接收到广播帧时是要进行广播的。如果交换机之间存在回路/环路,那么就会产生广播循环风暴,从而严重影响网络性能。而交换机中运行的 STP 协议能避免交换机之间发生广播循环风暴。

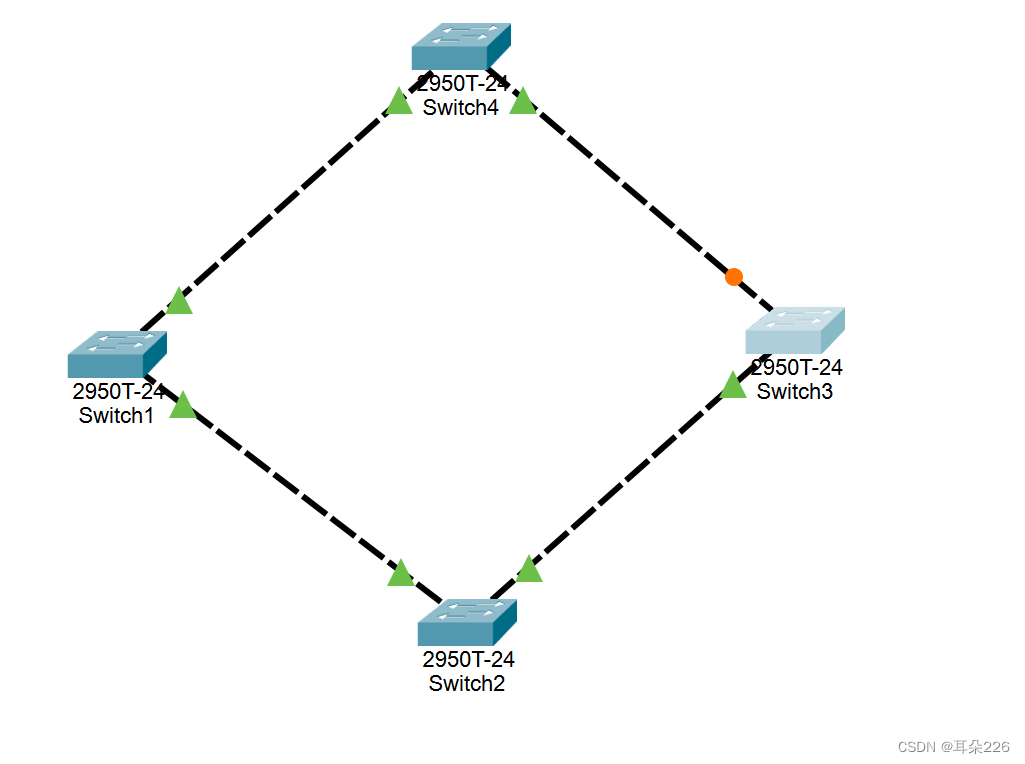

只使用交换机,构建如下拓扑:

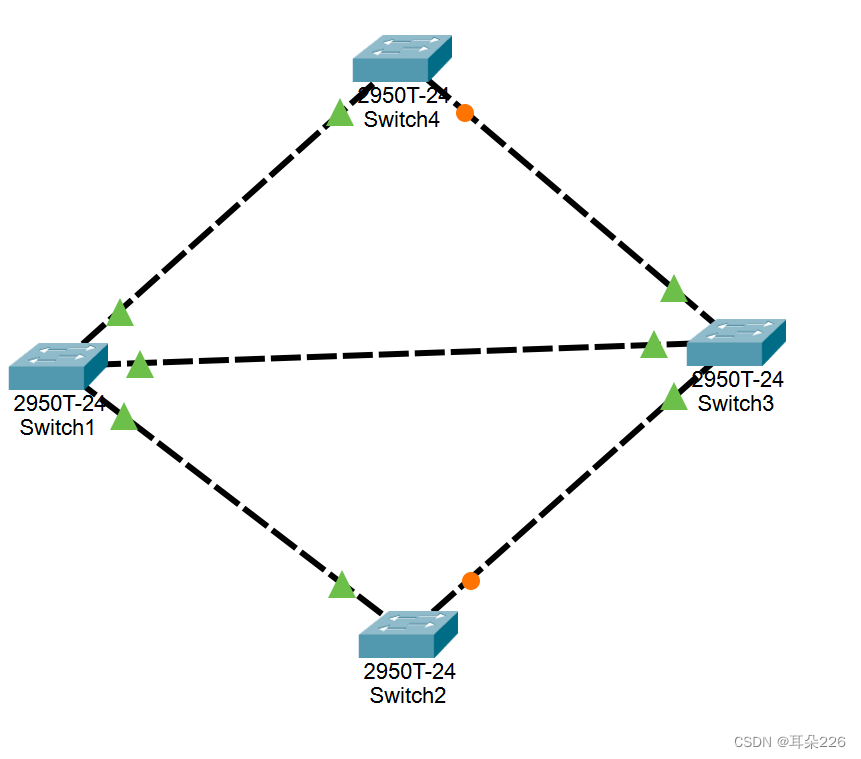

我们可以看到交换机之间有回路,这会造成广播帧循环传送即形成广播风暴,严重影响网络性能。随后,交换机将自动通过生成树协议(STP)对多余的线路进行自动阻塞(Blocking),以形成一棵以 Switch4 为根(具体哪个是根交换机有相关的策略)的具有唯一路径树即生成树!经过一段时间,随着 STP 协议成功构建了生成树后,Switch5 的两个接口当前物理上是连接的,但逻辑上是不通的,处于Blocking状态(桔色)如下图所示:

网络运行期间,假设某个时候 Switch4 与 Switch5 之间的物理连接出现问题(将 Switch4 与 Switch5 的连线剪掉),则该生成树将自动发生变化。Switch5 上方先前 Blocking 的那个接口现在活动了(绿色),但下方那个接口仍处于 Blocking 状态(桔色)。如下图所示:

交换机的 STP 协议即生成树协议始终自动保证交换机之间不会出现回路,从而形成广播风暴。

(五)、路由器配置初步

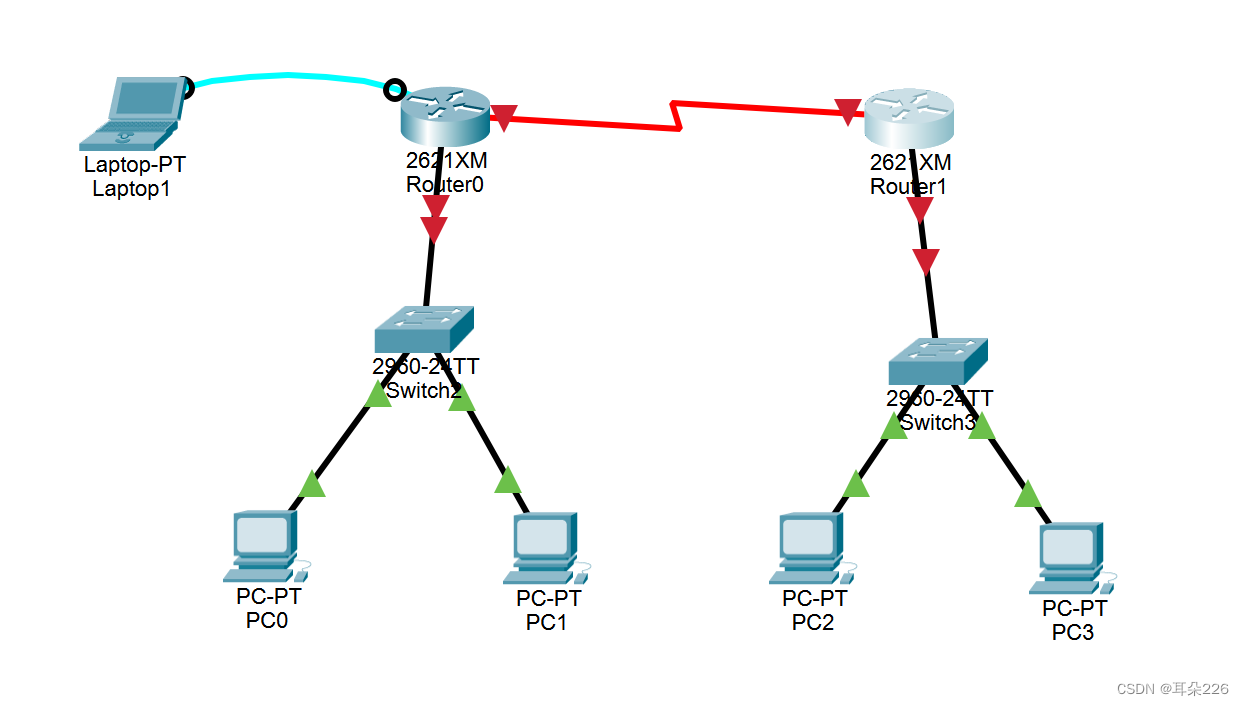

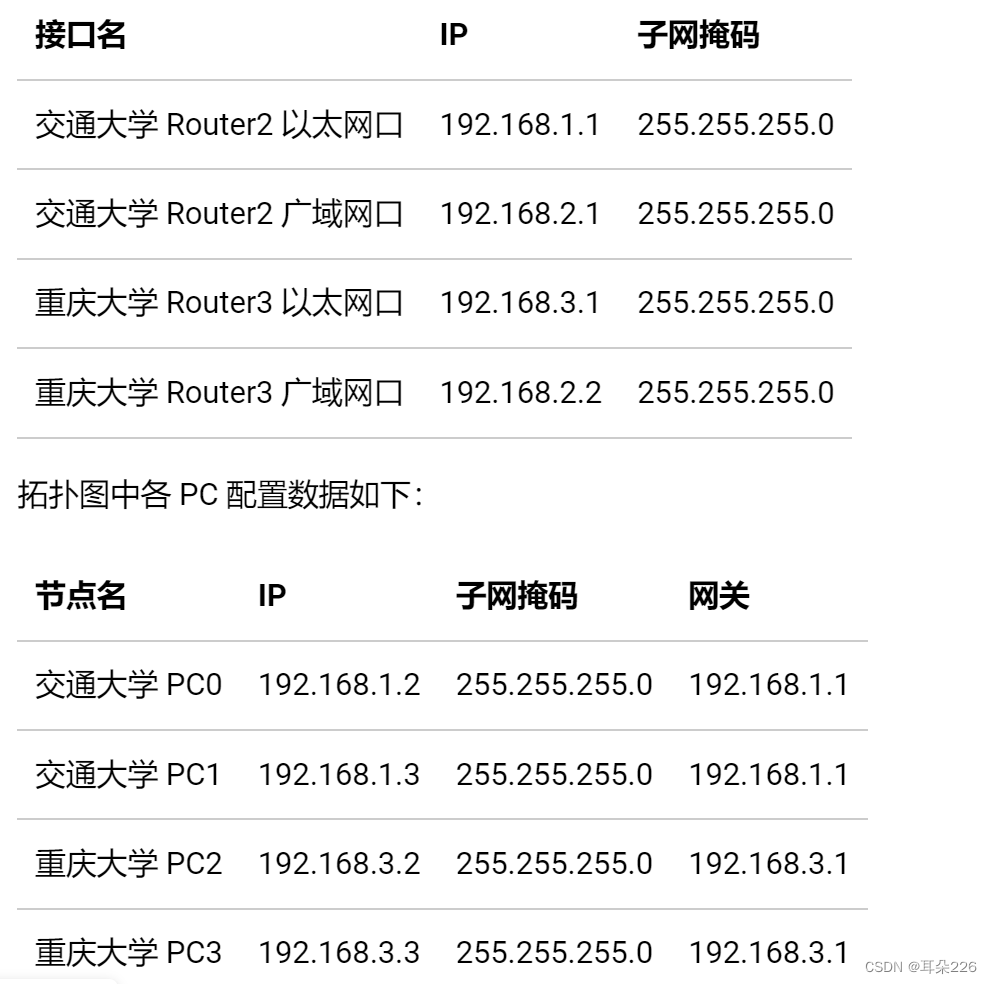

模拟重庆交通大学和重庆大学两个学校的连接,构建如下拓扑:

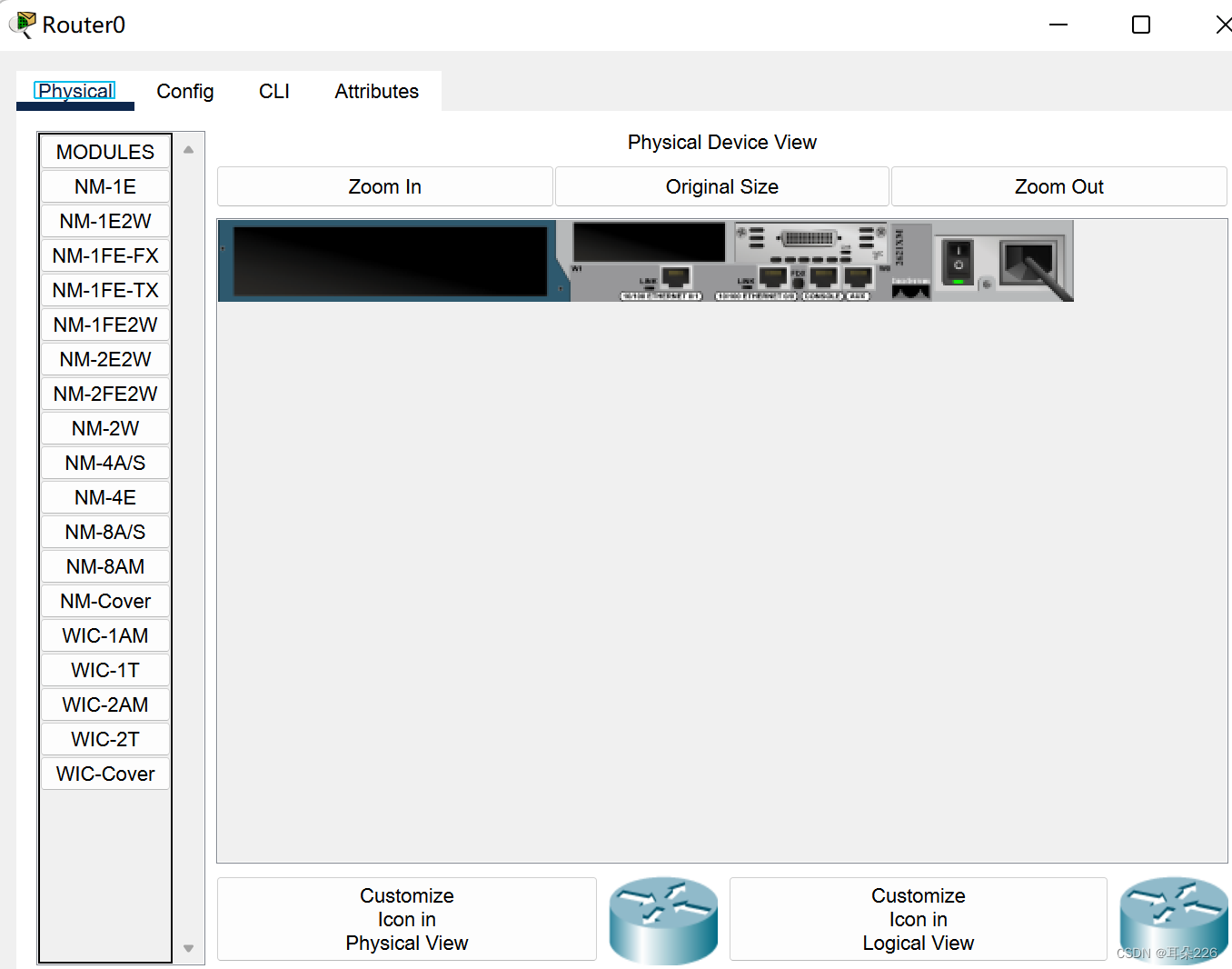

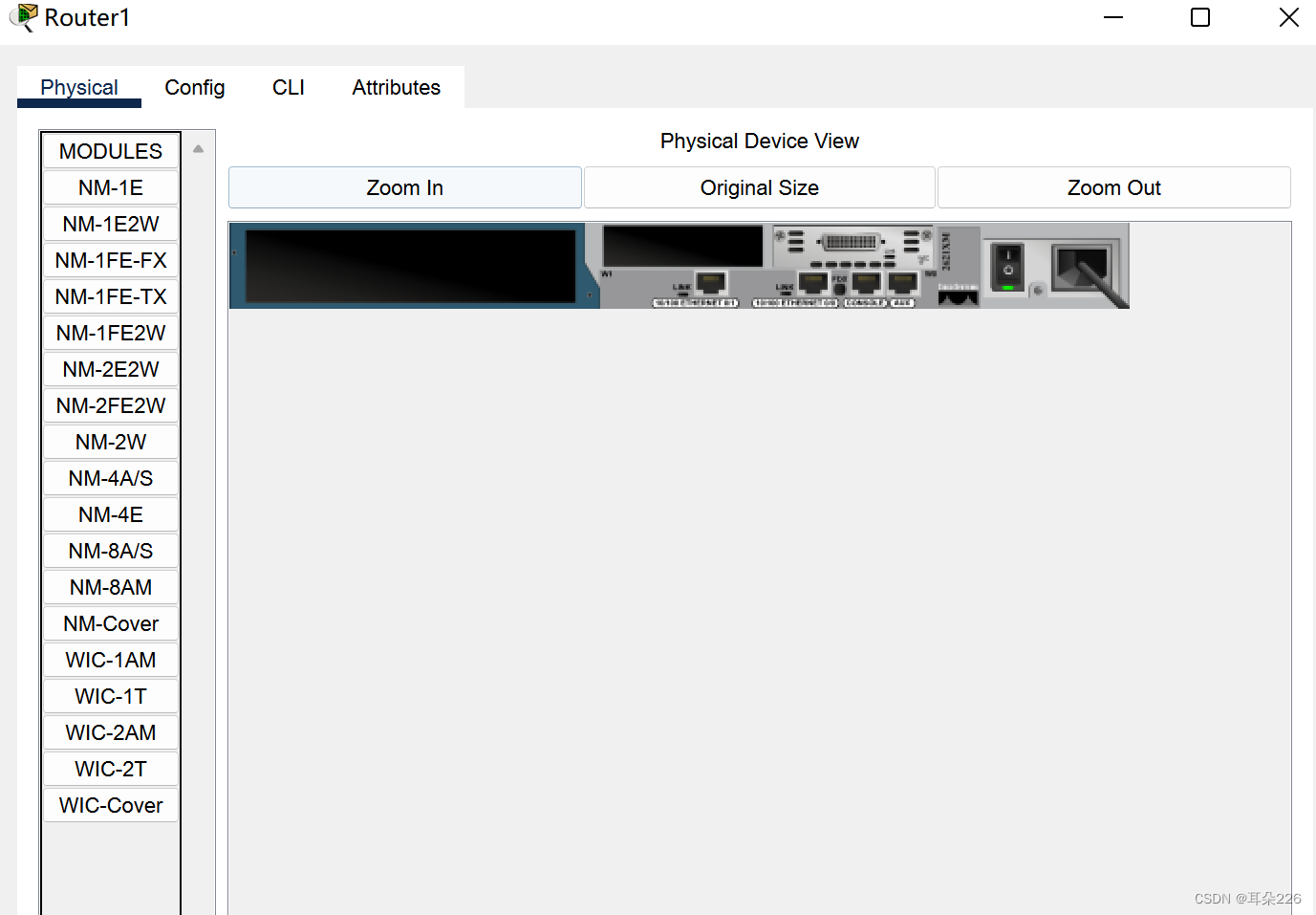

两个路由器之间使用广域网接口相连,将电源关闭,然后将WIC-1T拖入卡槽中:

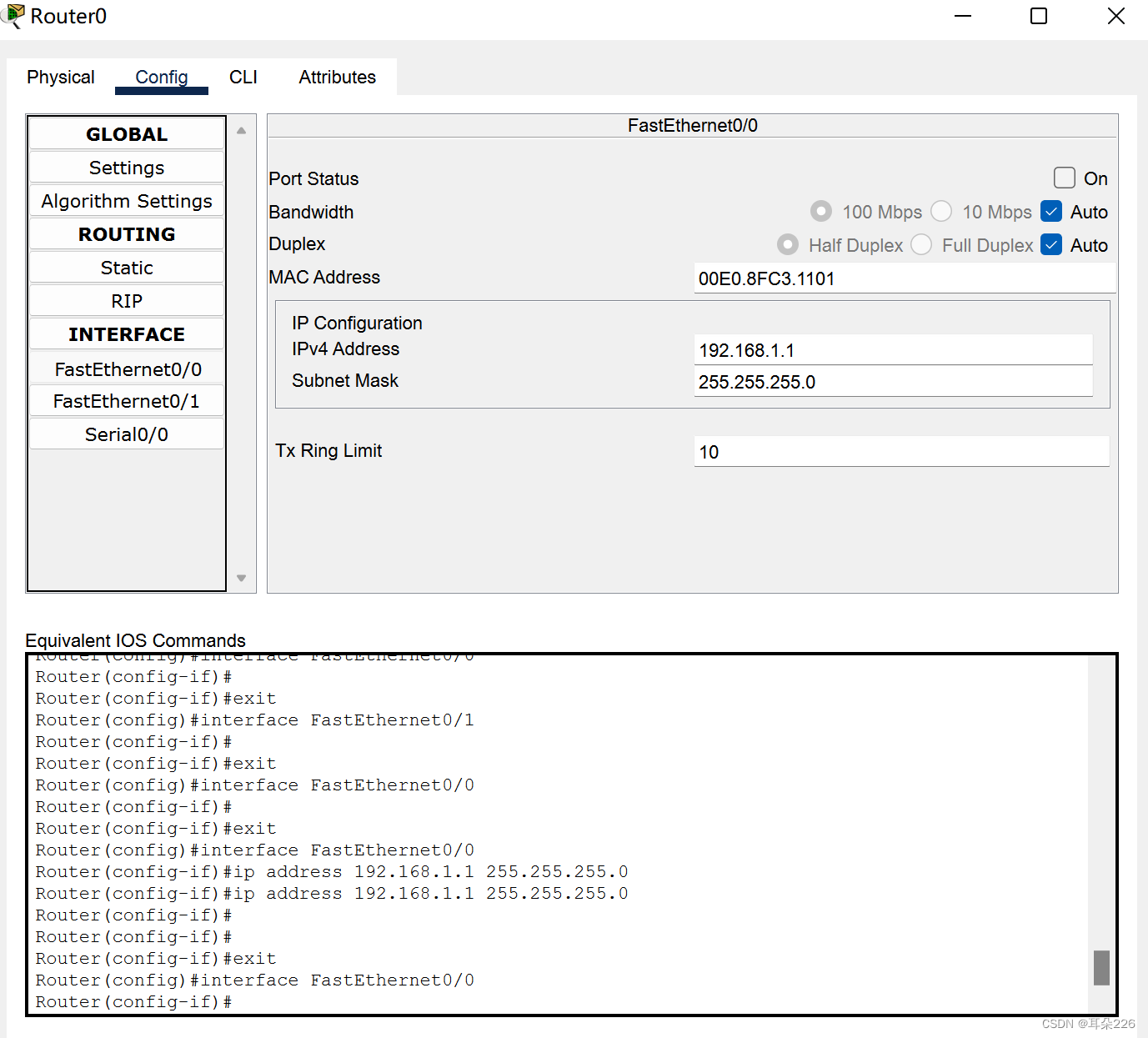

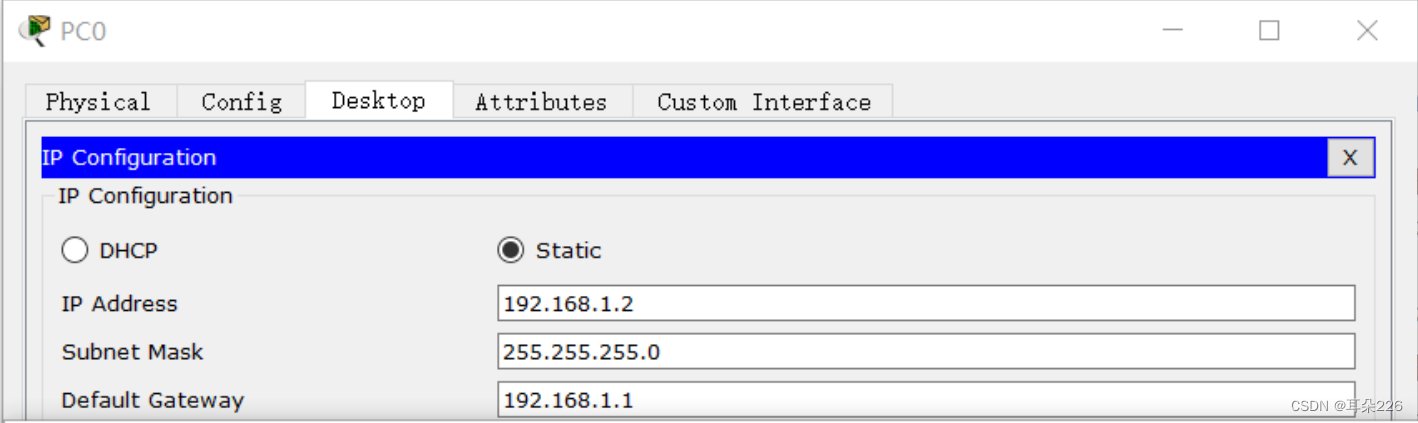

左边路由器是交通大学的,其使用交换机连接交通大学的网络,分配网络号 192.168.1.0/24,该路由器接口也是交通大学网络的网关,分配 IP 为 192.168.1.1

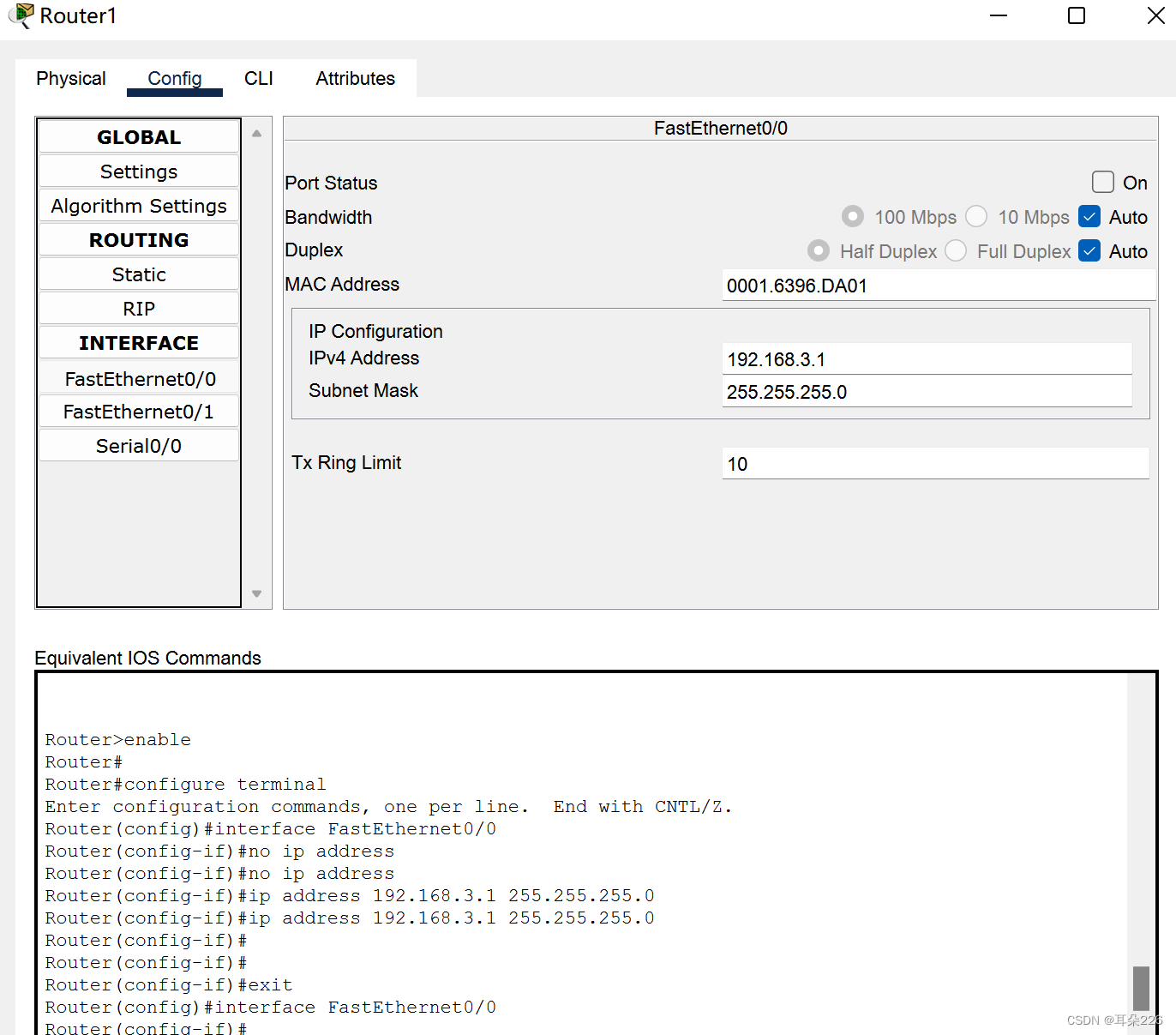

右边是重庆大学的路由器,其使用交换机连接重庆大学的网络,分配网络号 192.168.3.0/24,该路由器接口也是重庆大学网络的网关,分配 IP 为 192.168.3.1

交通大学路由器的初步配置可以如下:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#interface FastEthernet0/0

Router(config-if)#ip address 192.168.1.1 255.255.255.0

Router(config-if)#no shutdown

Router(config-if)#exit

Router(config)#line vty 0 4 //可支持0-4共5个终端同时登录

Router(config-line)#password dswybs // 远程登录密码

Router(config-line)#login

Router(config-line)#exit

Router(config)#enable password dswybs // 特权模式密码

Router(config)#^Z // 退出

拓扑图中路由器各接口配置数据如下:

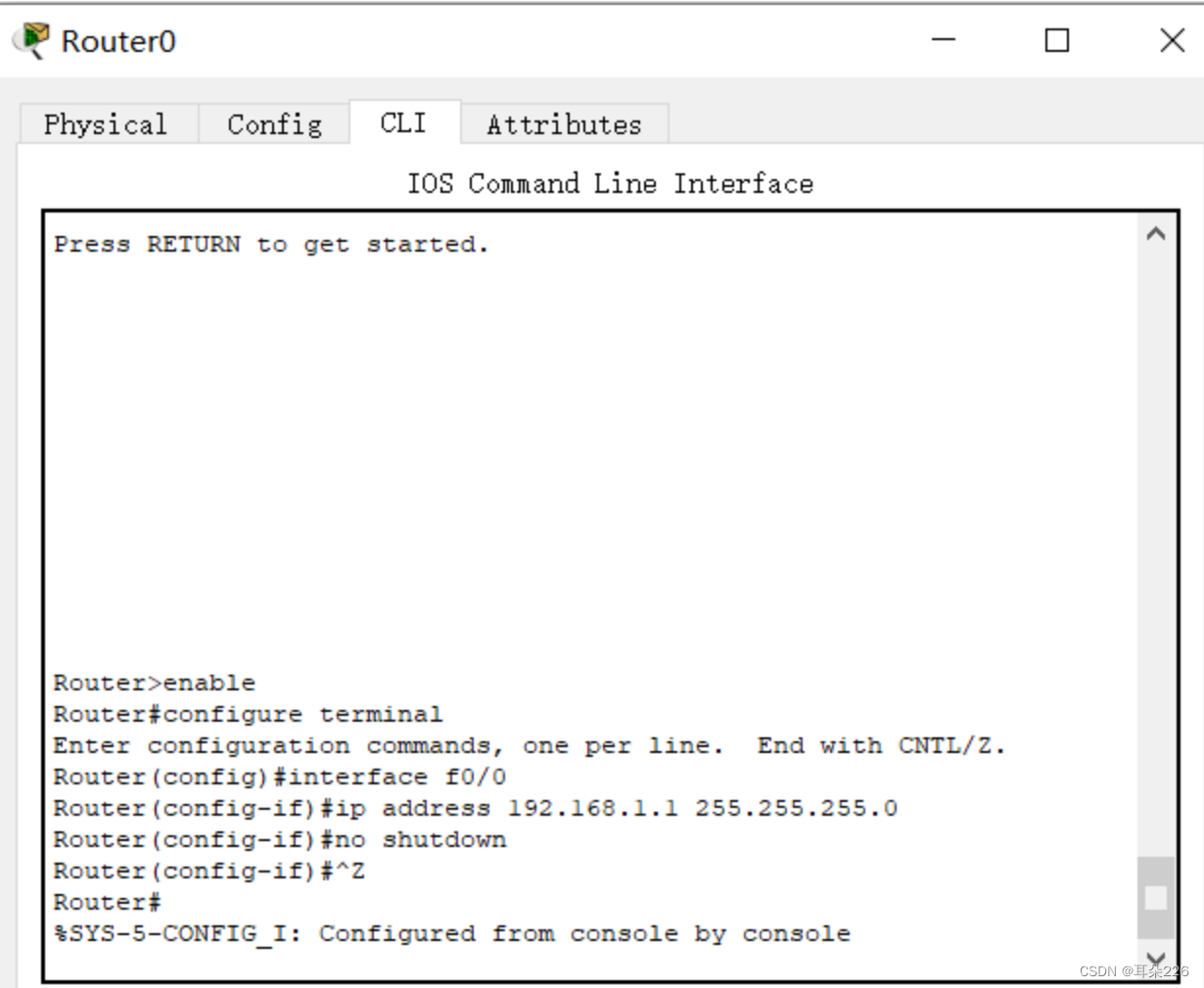

交通大学路由器基本配置如下:

以太网口:

Router>enable // 从普通模式进入特权模式

Router#configure terminal // 进入全局配置模式

Router(config)#interface f0/0 // 进入配置以太网口模式

Router(config-if)#ip address 192.168.1.1 255.255.255.0 // 配置该接口的 IP

Router(config-if)#no shutdown // 激活接口

Router(config-if)#^z // 直接退到特权模式

Router#

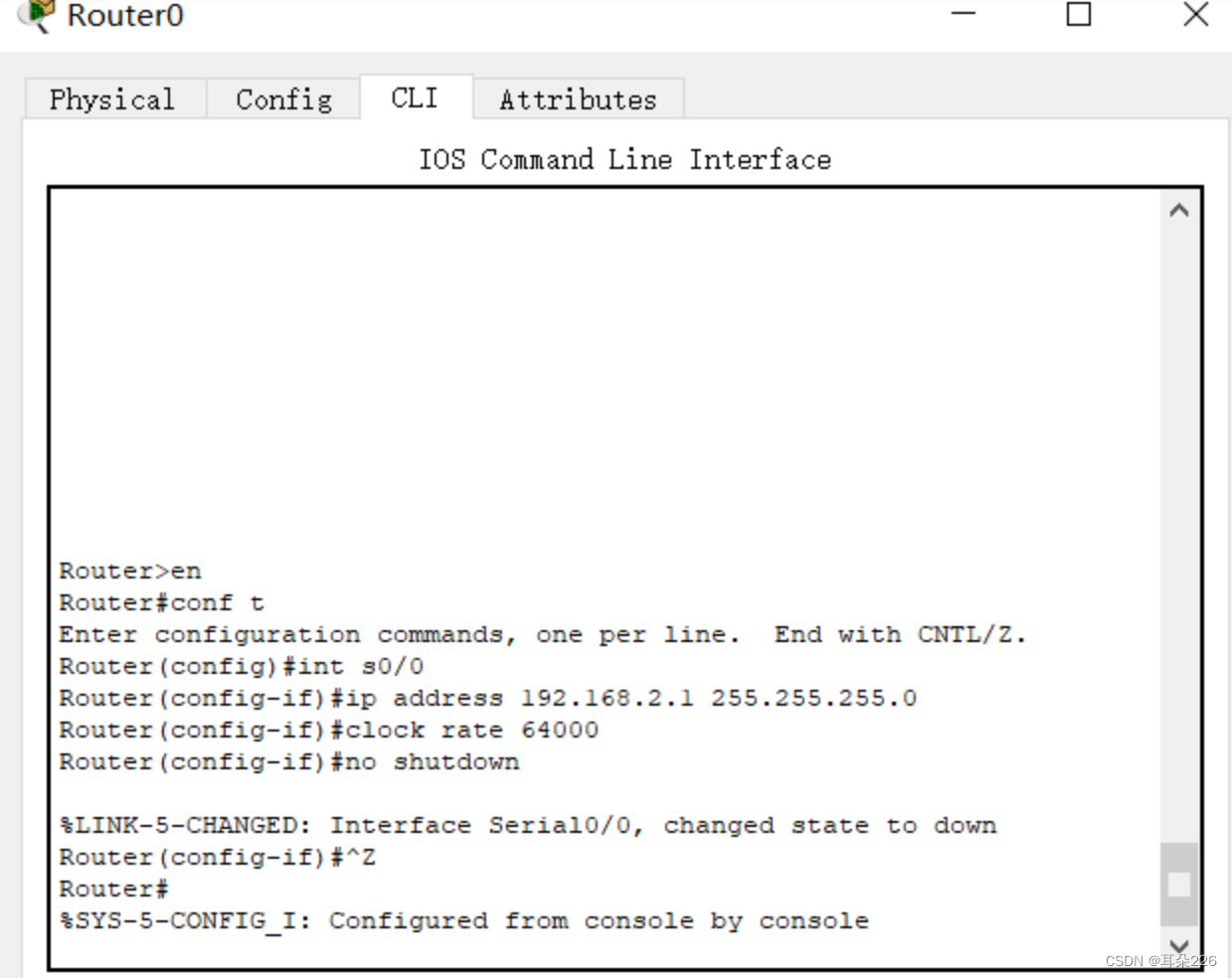

广域网口:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#int s0/0 // 进入配置广域网口模式

Router(config-if)#ip address 192.168.2.1 255.255.255.0 //配置该接口的 IP

Router(config-if)#clock rate 64000 // 其为 DCE 端,配置时钟频率

Router(config-if)#no shutdown // 激活接口

Router(config-if)#^z // 直接退到特权模式

Router#

重庆大学路由器基本配置如下:

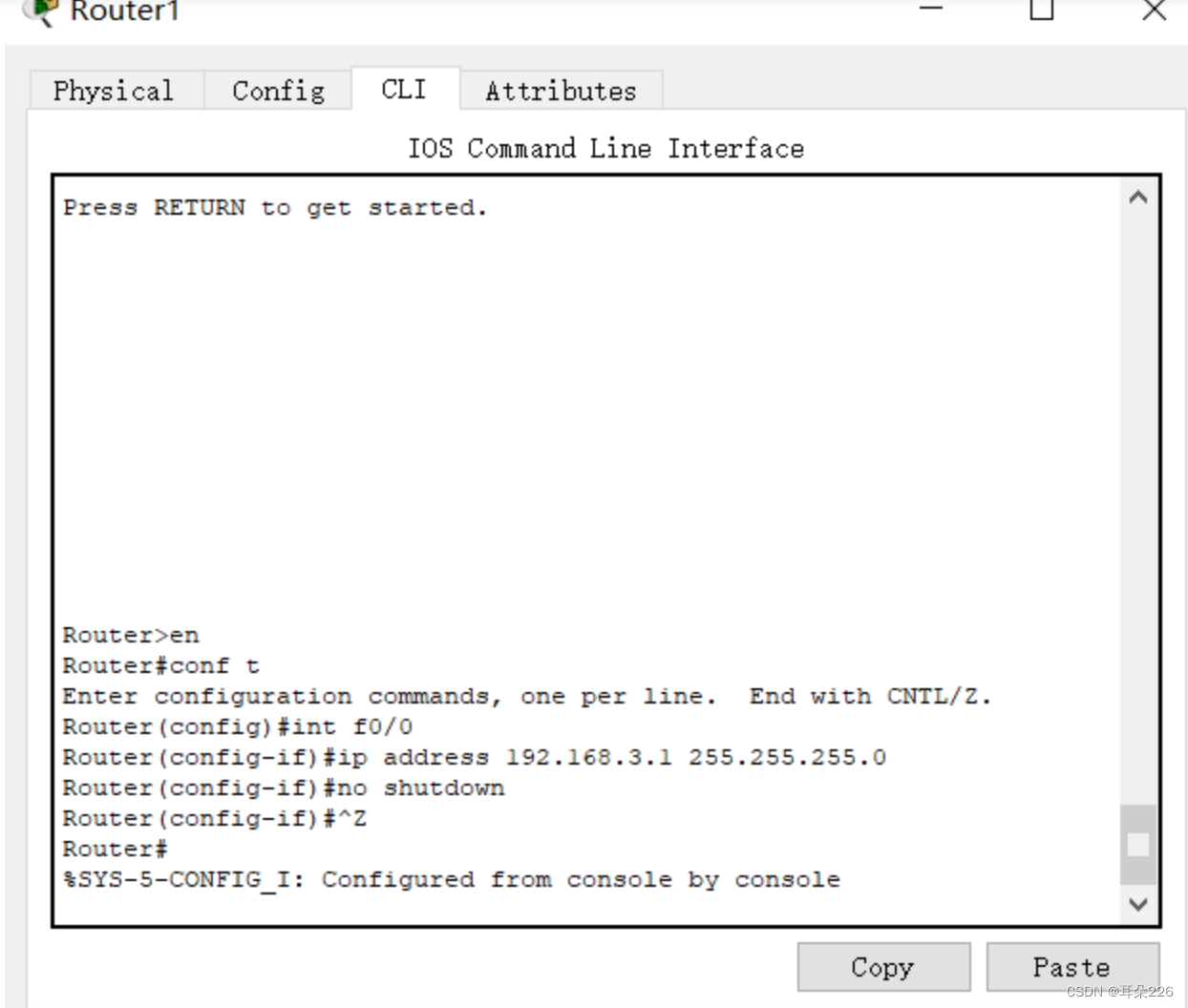

以太网口:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#int f0/0 // 进入配置以太网口模式

Router(config-if)#ip address 192.168.3.1 255.255.255.0 // 配置该接口的 IP

Router(config-if)#no shutdown // 激活接口

Router(config-if)#^z // 直接退到特权模式

Router#

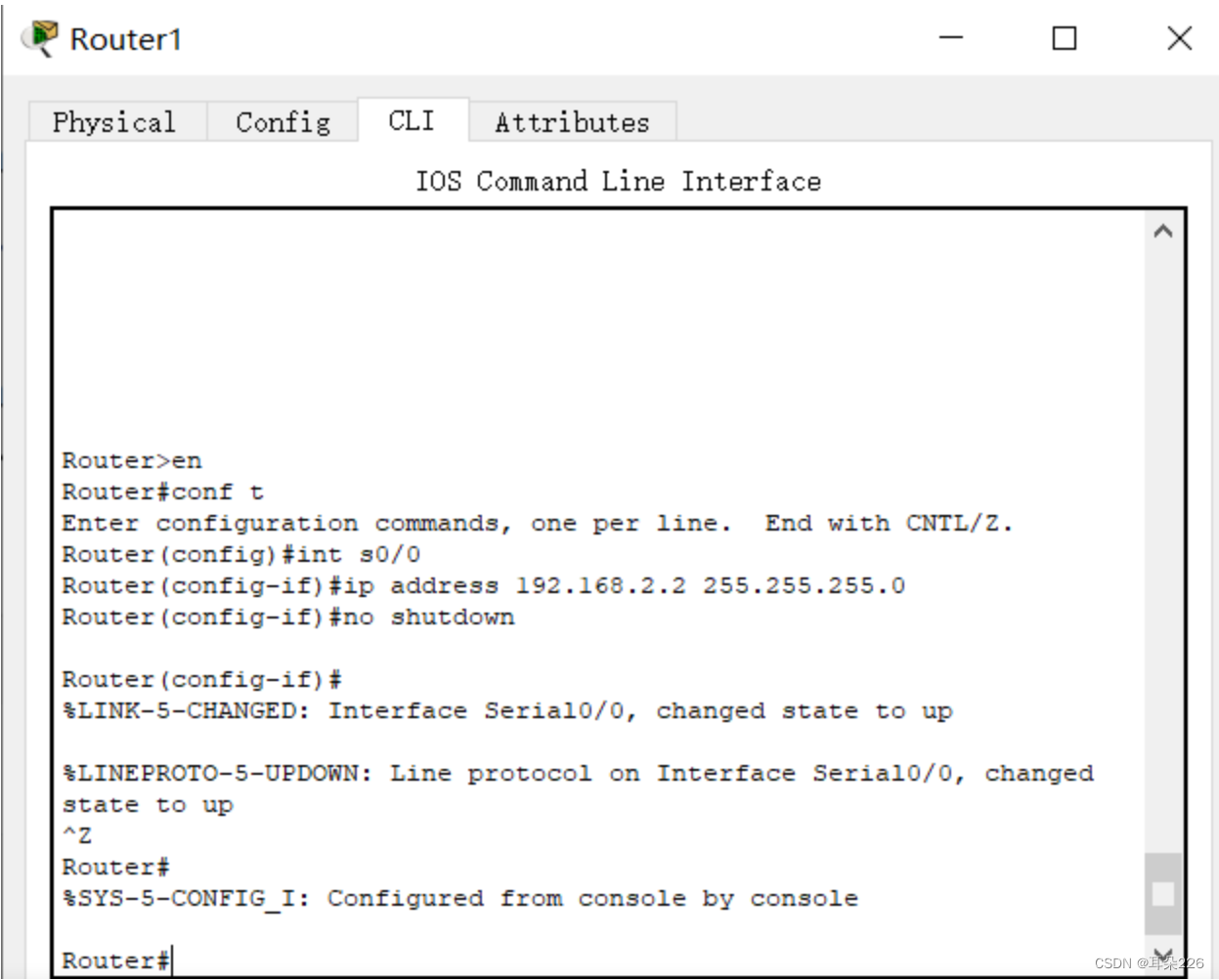

广域网口:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#int s0/0 // 进入配置广域网口模式

Router(config-if)#ip address 192.168.2.2 255.255.255.0 //配置该接口的 IP

Router(config-if)#no shutdown // 激活接口

Router(config-if)#^z // 直接退到特权模式

Router#

路由器配置完成。

(六)、静态路由

静态路由是非自适应性路由协议,是由网络管理人员手动配置的,不能够根据网络拓扑的变化而改变。 因此,静态路由简单高效,适用于结构非常简单的网络。

在当前这个简单的拓扑结构中我们可以使用静态路由,即直接告诉路由器到某网络该怎么走即可。

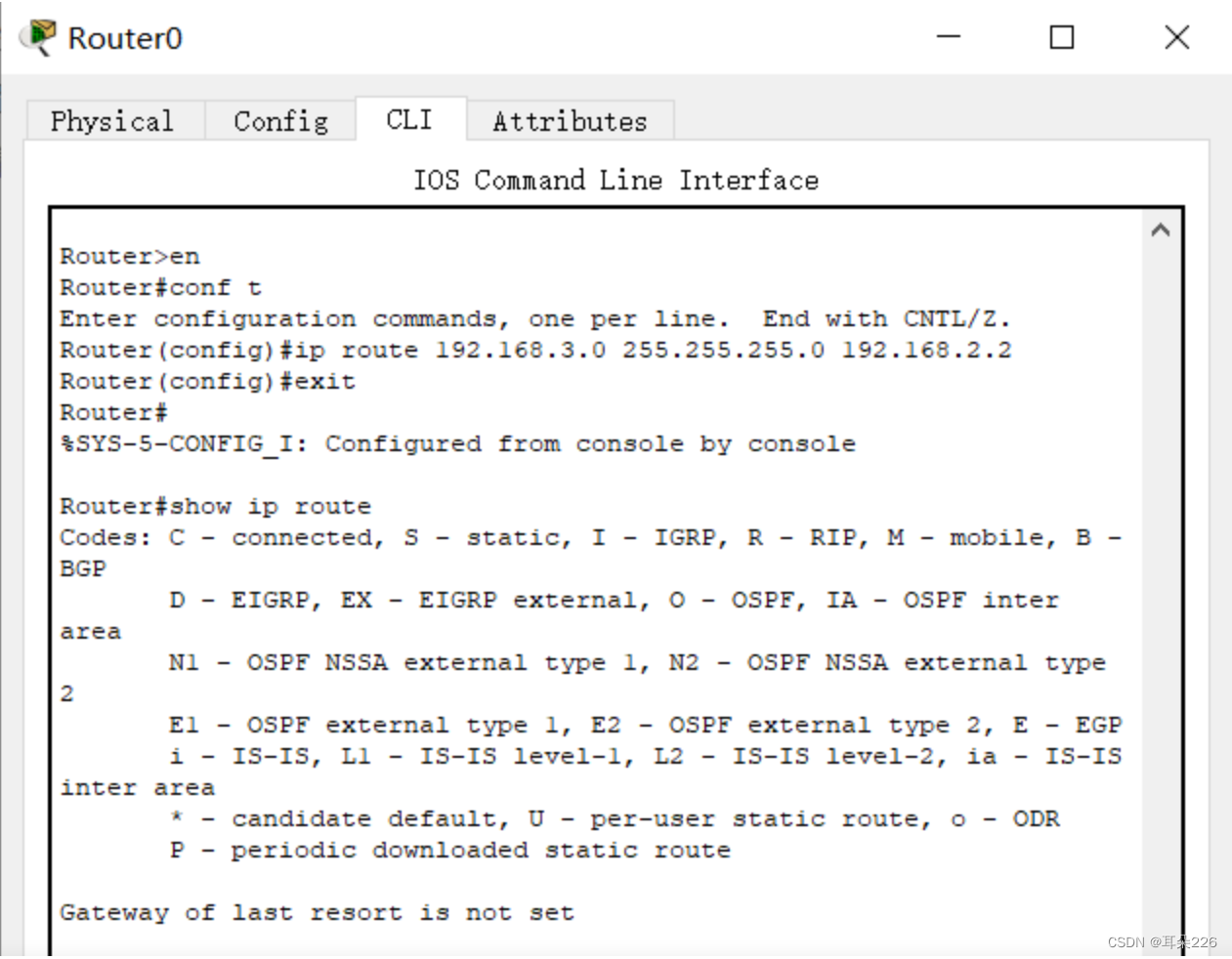

在前述路由器基本配置成功的情况下使用以下命令进行静态路由协议的配置:

交通大学路由器静态路由配置:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#ip route 192.168.3.0 255.255.255.0 192.168.2.2 // 告诉交通大学路由器到 192.168.3.0 这个网络的下一跳是 192.168.2.2

Router(config)#exit //退到特权模式

Router#show ip route //查看路由表

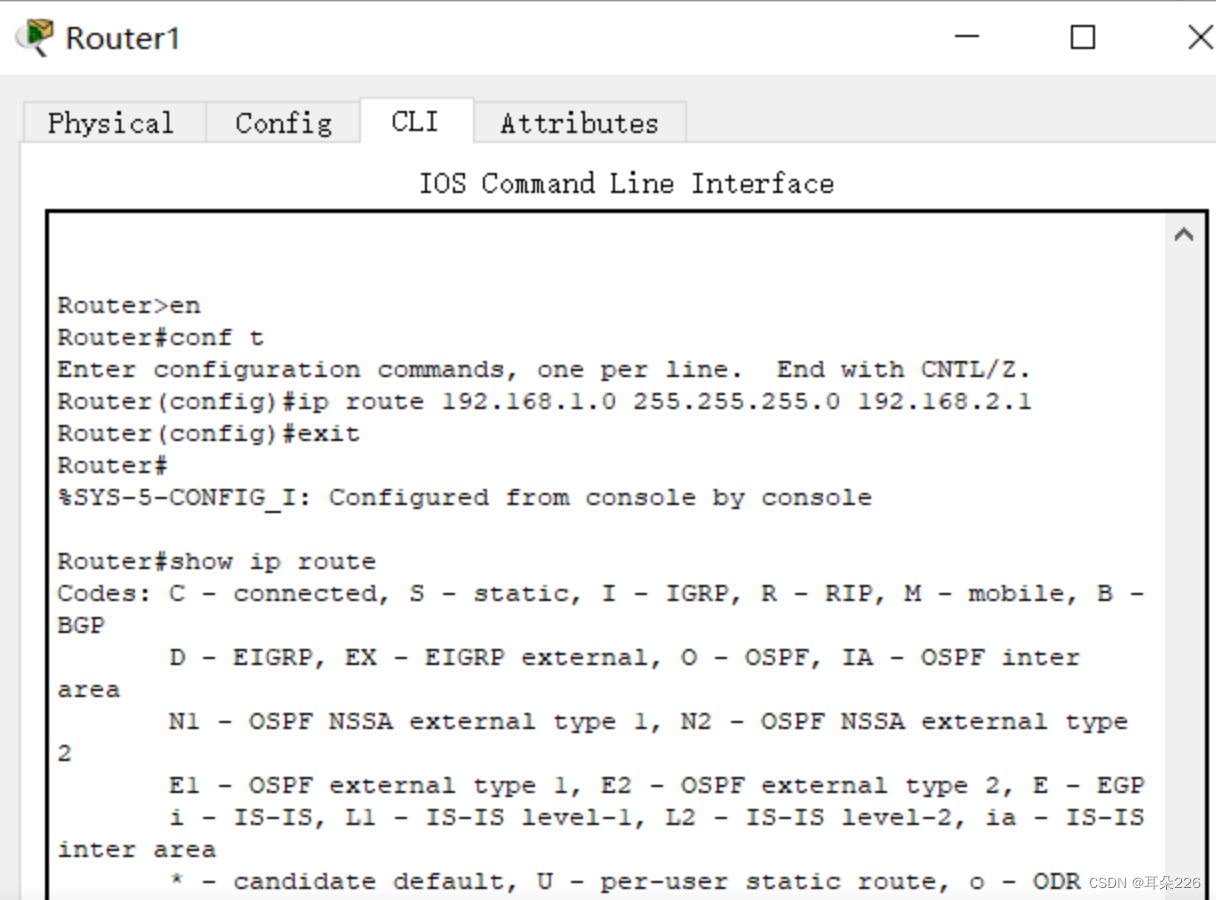

重庆大学路由器静态路由配置:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#ip route 192.168.1.0 255.255.255.0 192.168.2.1 // 告诉重庆大学路由器到 192.168.1.0 这个网络的下一跳是 192.168.2.1

Router(config)#exit //退到特权模式

Router#show ip route //查看路由表

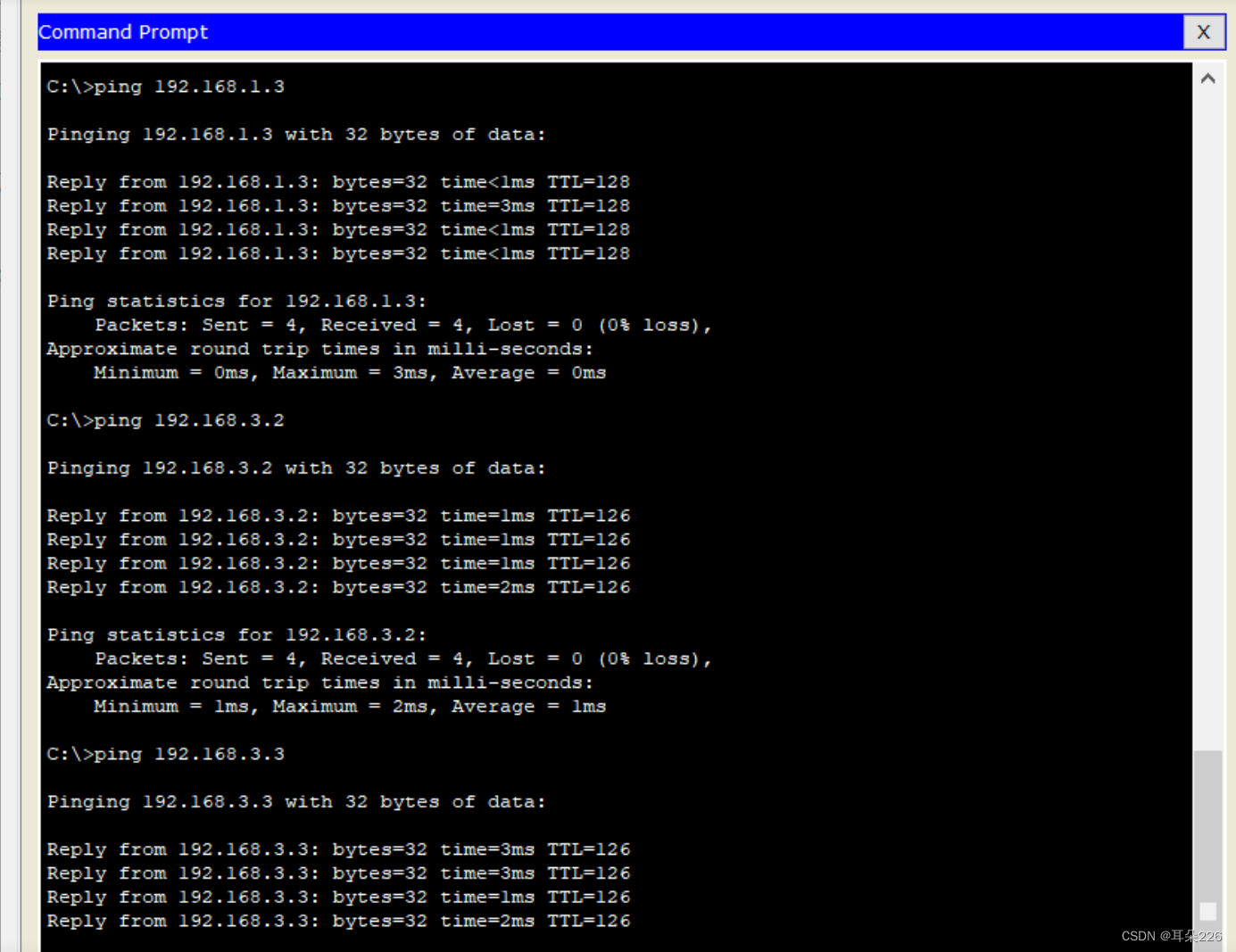

查看路由表你可看到标记为 S 的一条路由,S 表示 Static ,这些 PC 能全部相互 ping 通!

(七)、动态路由 RIP

动态路由协议采用自适应路由算法,能够根据网络拓扑的变化而重新计算机最佳路由。

RIP 的全称是 Routing Information Protocol,是距离矢量路由的代表(目前虽然淘汰,但可作为我们学习的对象)。使用 RIP 协议只需要告诉路由器直接相连有哪些网络即可,然后 RIP 根据算法自动构建出路由表。

因为我们模拟的网络非常简单,因此不能同时使用静态和动态路由,否则看不出效果,所以我们需要把刚才配置的静态路由先清除掉。

清除静态路由配置:

直接关闭路由器电源。相当于没有保存任何配置,然后各接口再按照前面基本配置所述重新配置 IP 等参 数;

使用 no 命令清除静态路由。在全局配置模式下,交通大学路由器使用:no ip route 192.168.3.0 255.255.255.0 192.168.2.2,重庆大学路由器使用:no ip route 192.168.1.0 255.255.255.0 192.168.2.1 。相当于使用 no 命令把刚才配置的静态路由命令给取消。

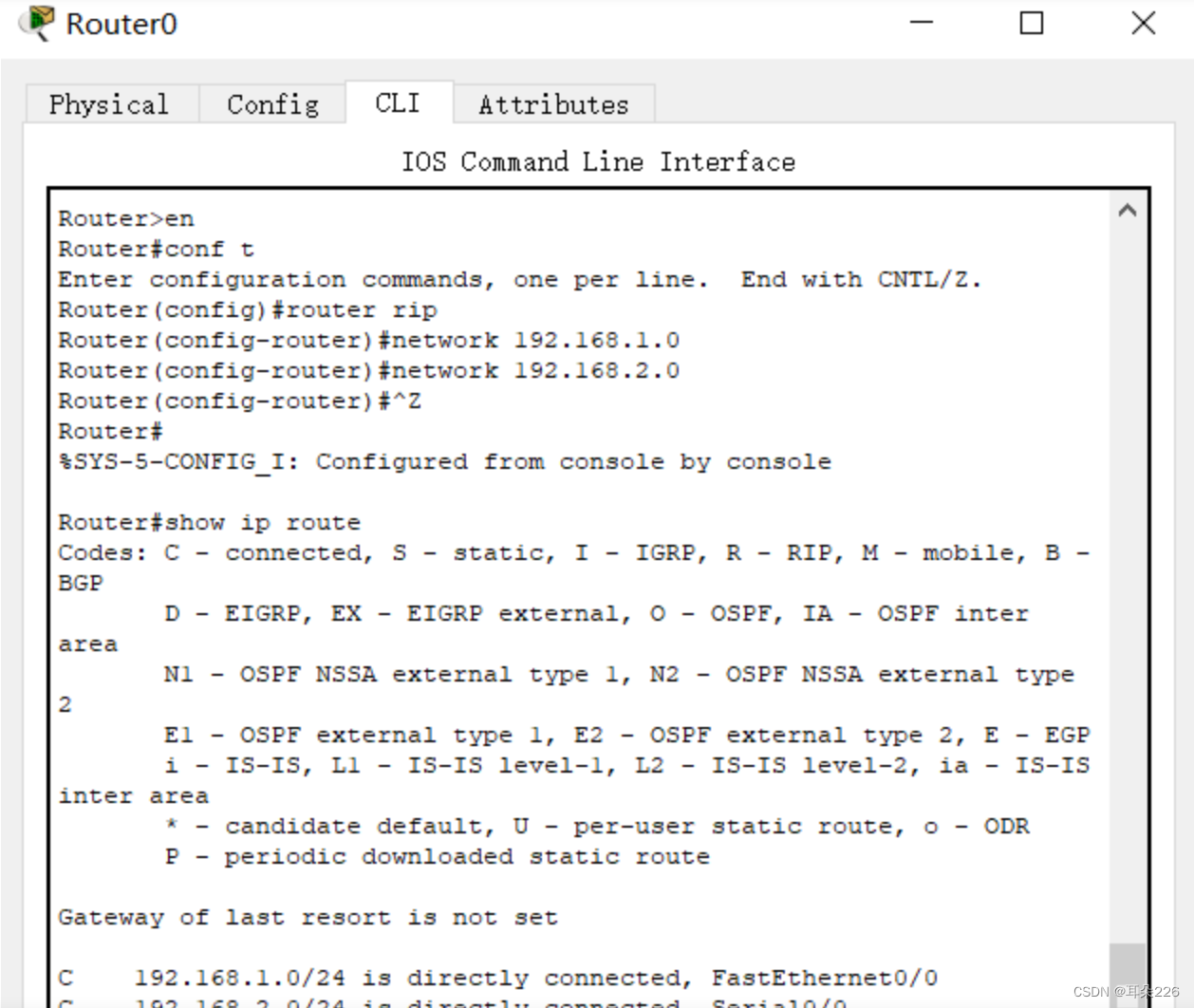

交通大学路由器 RIP 路由配置:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#router rip // 启用 RIP 路由协议,注意是 router 命令

Router(config-router)#network 192.168.1.0 // 网络 192.168.1.0 与我直连

Router(config-router)#network 192.168.2.0 // 网络 192.168.2.0 与我直连

Router(config-router)#^z //直接退到特权模式

Router#show ip route //查看路由表

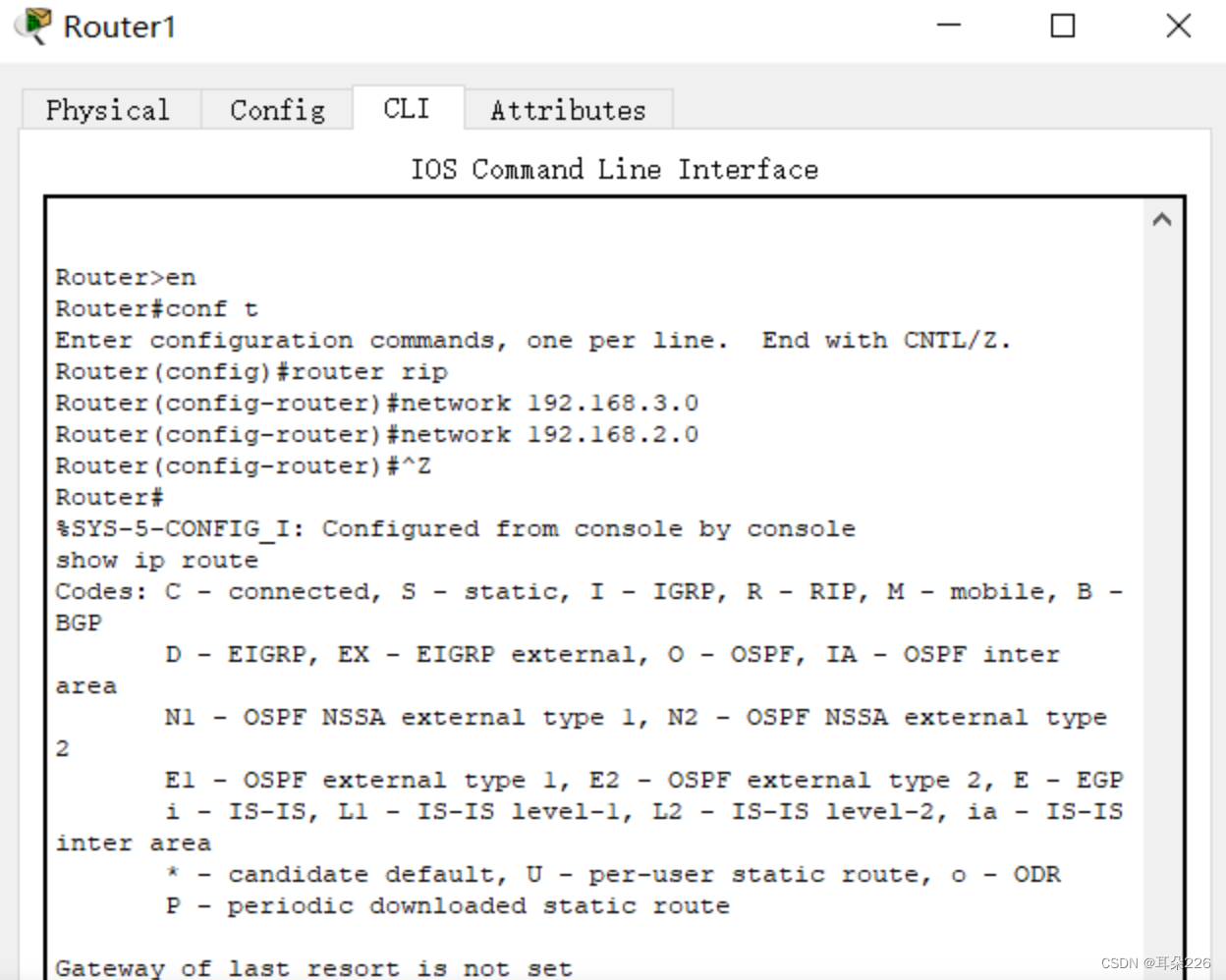

重庆大学路由器 RIP 路由配置:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#router rip // 启用RIP路由协议,注意是 router 命令

Router(config-router)#network 192.168.3.0 // 网络 192.168.3.0 与我直连

Router(config-router)#network 192.168.2.0 // 网络 192.168.2.0 与我直连

Router(config-router)#^z //直接退到特权模式

Router#show ip route //查看路由表

查看路由表你可看到标记为 R 的一条路由,R 表示 RIP ,这些 PC 也能全部相互 ping 通!

(八)、动态路由 OSPF

OSPF(Open Shortest Path First 开放式最短路径优先)是一个内部网关协议(Interior Gateway Protocol,简称 IGP), 用于在单一自治系统(Autonomous System,AS)内决策路由。OSPF 性能优于 RIP,是当前域内路由广泛使用的路由协议。同样的,我们需要把刚才配置的 RIP 路由先清除掉。

清除 RIP 路由配置:

直接关闭路由器电源。相当于没有保存任何配置,然后各接口再按照前面基本配置所述重新配置 IP 等参数

使用 no 命令清除 RIP 路由。在全局配置模式下,各路由器都使用:no router rip 命令进行清除

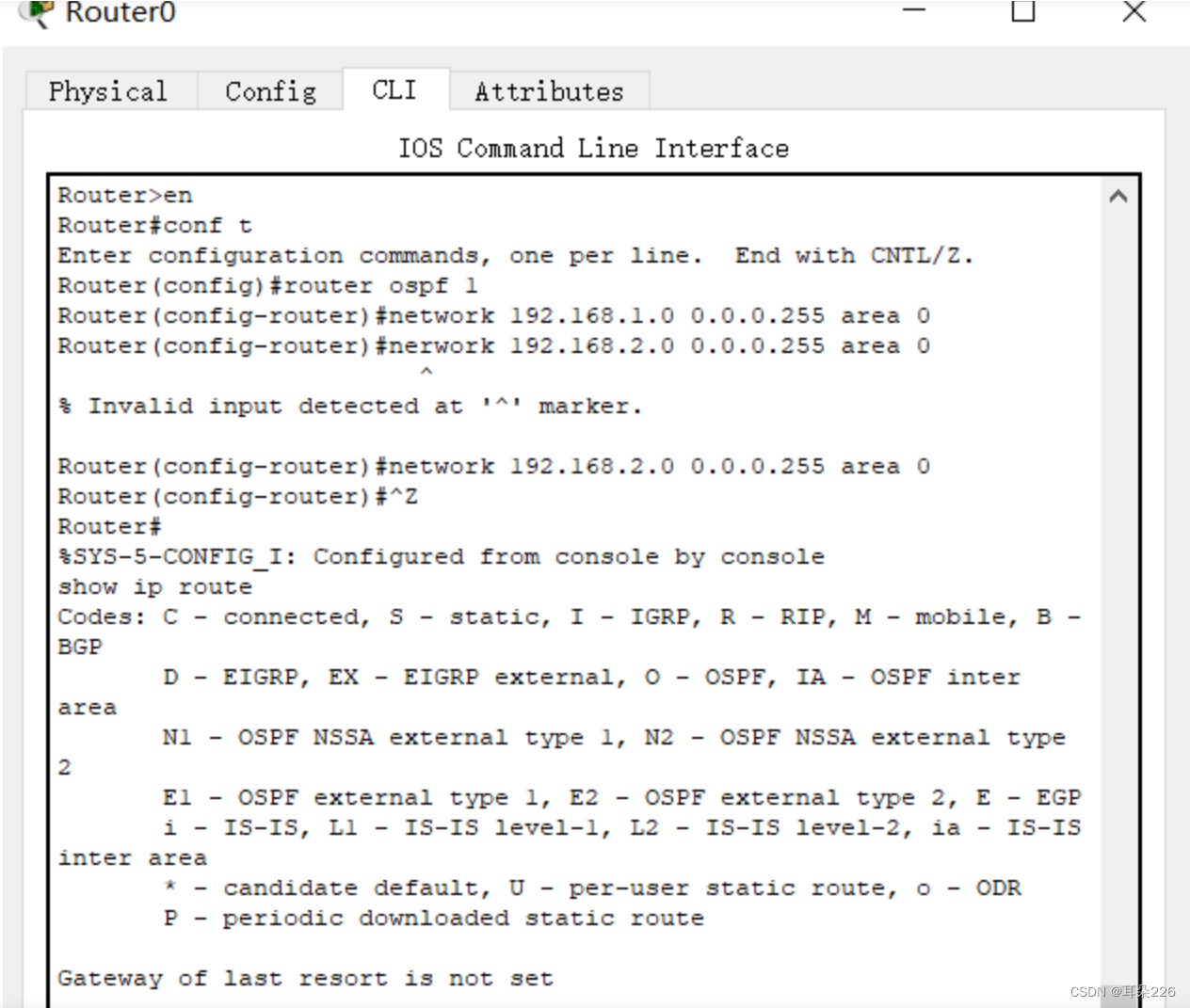

交通大学路由器 OSPF 路由配置:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#router ospf 1 // 启用 OSPF 路由协议,进程号为1(可暂不理会进程号概念)

Router(config-router)#network 192.168.1.0 0.0.0.255 area 0 // 自治域0中的属于 192.168.1.0/24 网络的所有主机(反向掩码)参与 OSPF

Router(config-router)#network 192.168.2.0 0.0.0.255 area 0 // 自治域0中的属于 192.168.2.0/24 网络的所有主机(反向掩码)参与 OSPF

Router(config-router)#^z //直接退到特权模式

Router#show ip route //查看路由表

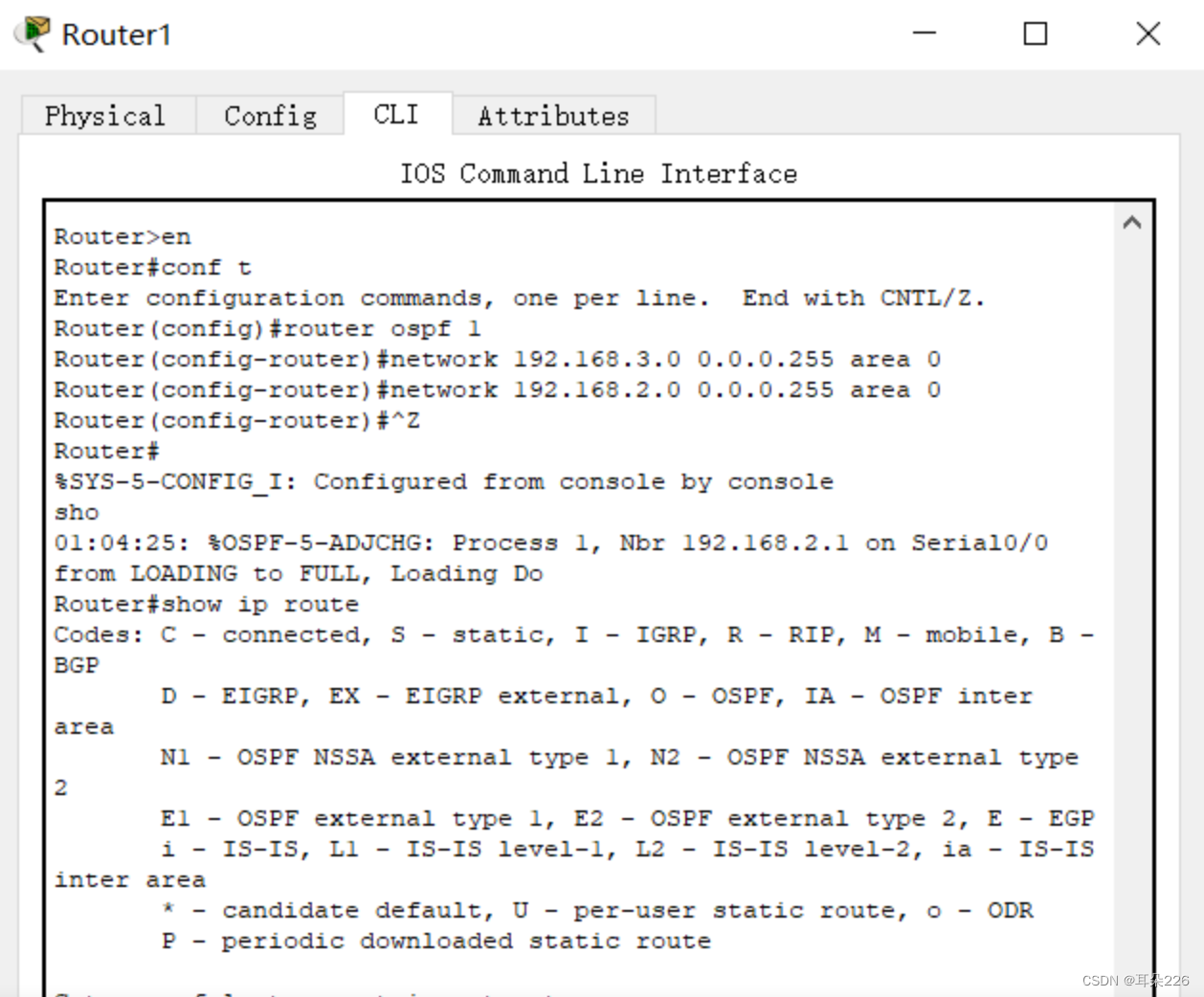

重庆大学路由器 OSPF 路由配置:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#router ospf 1 // 启用 OSPF 路由协议,进程号为1

Router(config-router)#network 192.168.3.0 0.0.0.255 area 0 // 自治域0中的属于 192.168.3.0/24 网络的所有主机(反向掩码)参与 OSPF

Router(config-router)#network 192.168.2.0 0.0.0.255 area 0 // 自治域0中的属于 192.168.2.0/24 网络的所有主机(反向掩码)参与 OSPF

Router(config-router)#^z //直接退到特权模式

Router#show ip route //查看路由表

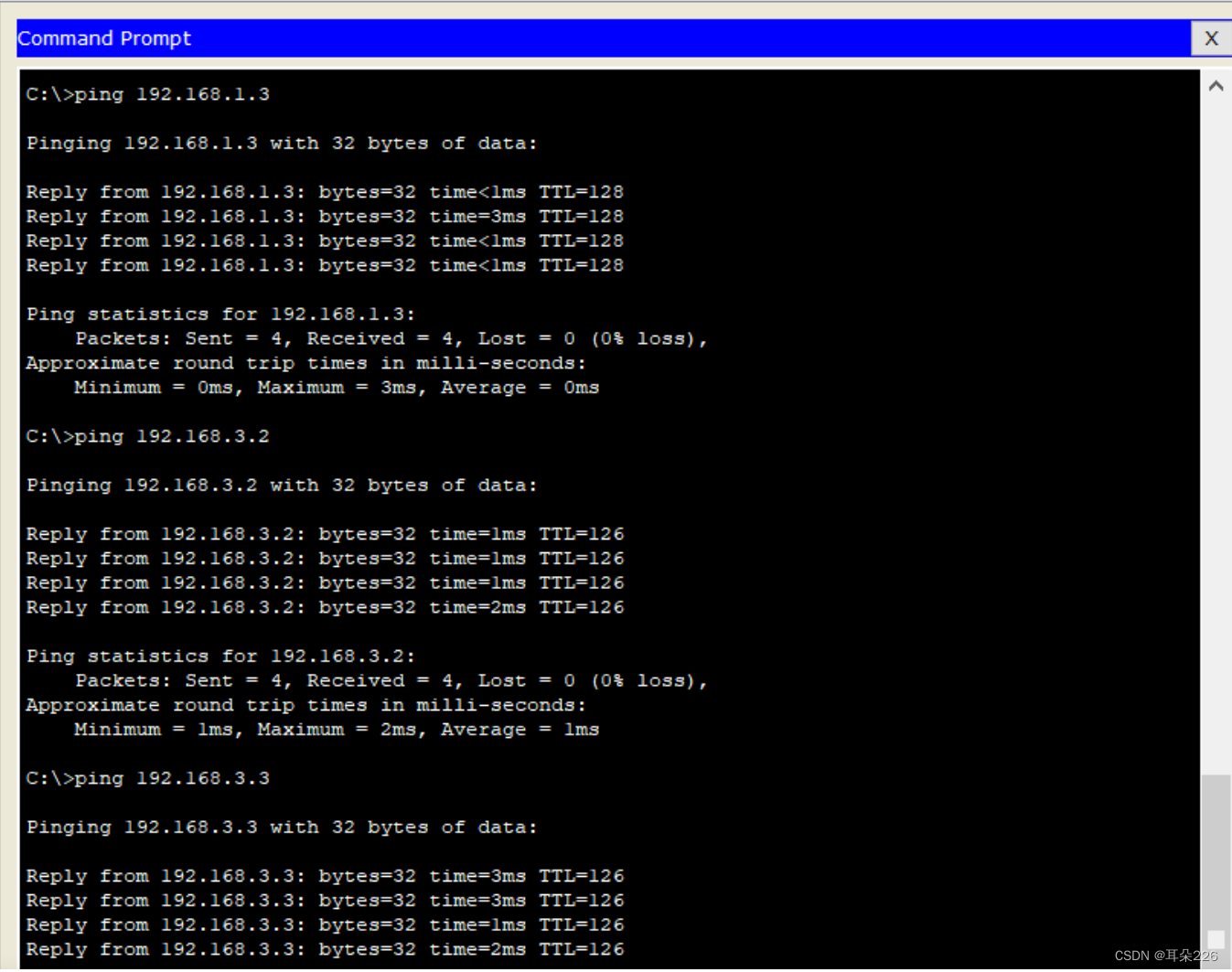

查看路由表你可看到标记为 O 的一条路由,O 表示 OSPF,这些 PC 能全部相互 ping 通!

(九)、基于端口的网络地址翻译 PAT

网络地址转换(NAT,Network Address Translation)被各个 Internet 服务商即 ISP 广泛应用于它们的网络中,也包括 WiFi 网络。 原因很简单,NAT 不仅完美地解决了 lP 地址不足的问题,而且还能够有效地避免来自网络外部的攻击,隐藏并保护网络内部的计算机。

NAT 的实现方式一般有三种:

- 静态转换: Static NAT

- 动态转换: Dynamic NAT

- 端口多路复用: OverLoad

端口多路复用使用最多也最灵活。OverLoad 是指不仅改变发向 Internet 数据包的源 IP 地址,同时还改变其源端口,即进行了端口地址转换(PAT,Port Address Translation)。

采用端口多路复用方式,内部网络的所有主机均可共享一个合法外部 IP 地址实现对 Internet 的访问,从而可以最大限度地节约IP地址资源。 同时,又可隐藏网络内部的所有主机,有效避免来自 Internet 的攻击。因此,目前网络中应用最多的就是端口多路复用方式。

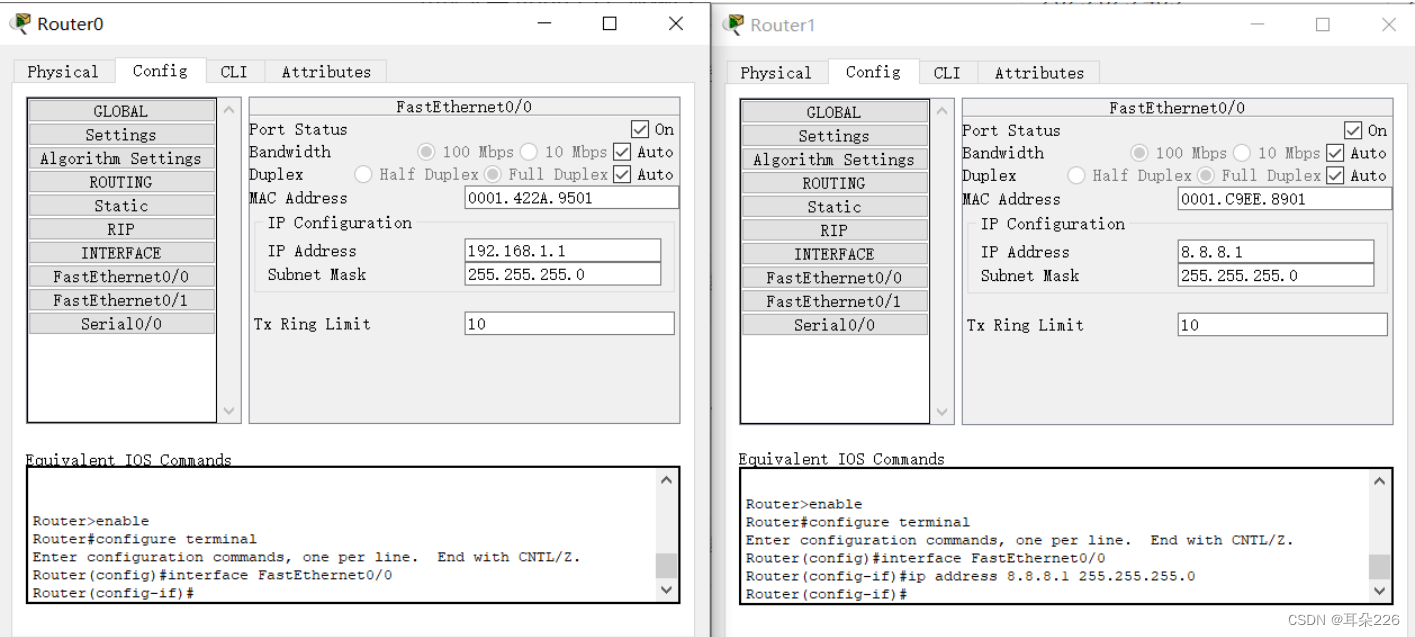

我们仍然使用重庆交通大学和重庆大学两个学校的拓扑进行 PAT 实验。我们需要保证两个学校的路由已经配置成功,无论使用静态路由还是动态路由,以下我们给出完整的配置过程:设定这两个学校的路由器使用 OSPF 协议,模拟交通大学使用内部 IP 地址(192.168.1.0/24),模拟重庆大学使用外部 IP 地址(8.8.8.0/24),两个路由器之间使用外部 IP 地址(202.202.240.0/24),在交通大学的出口位置即广域网口实施 PAT。

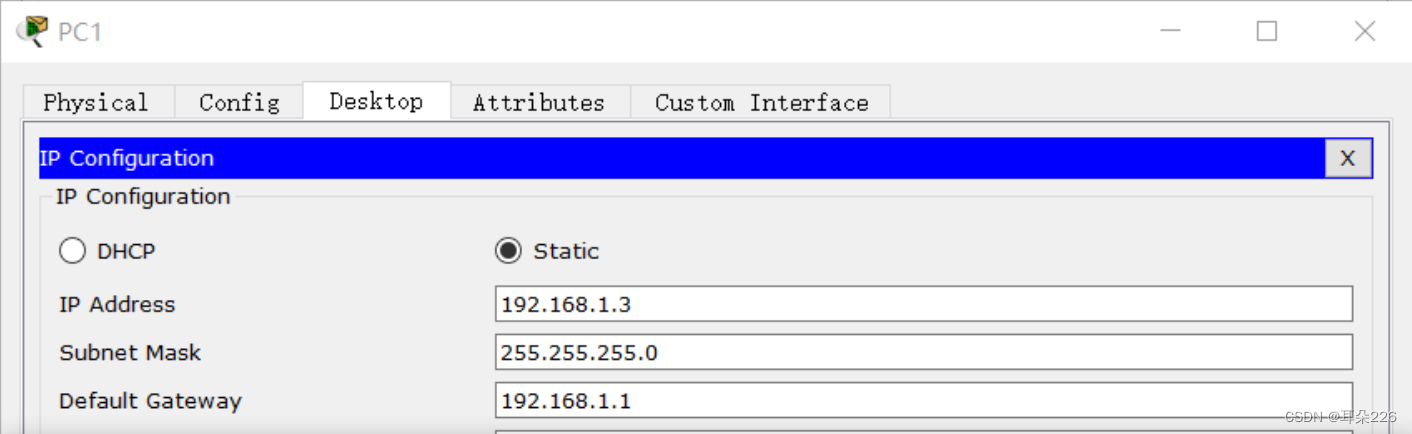

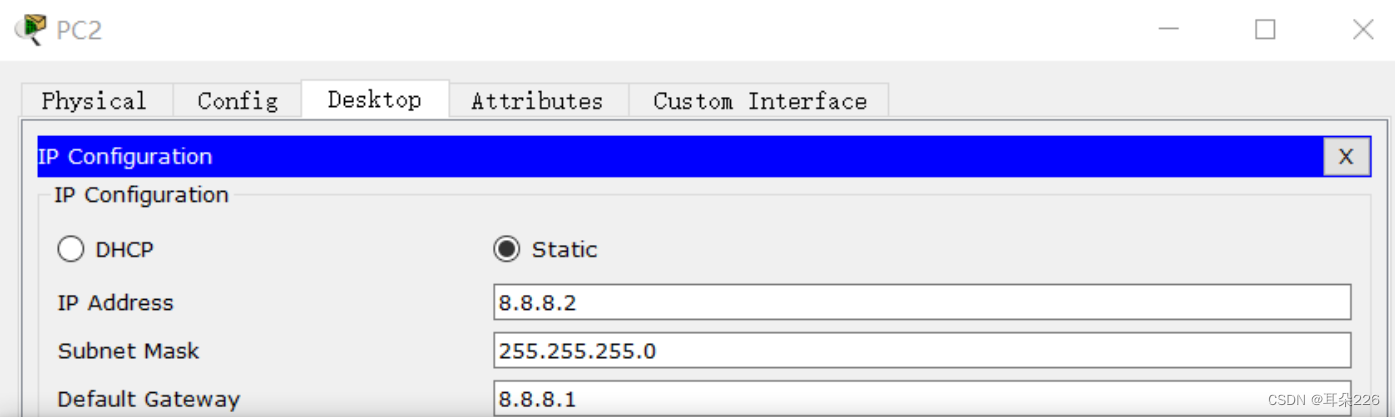

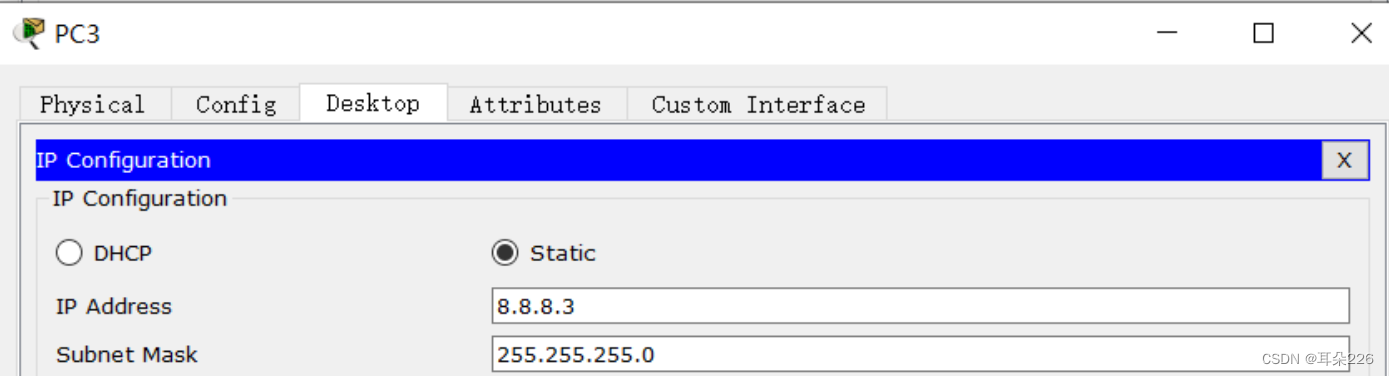

拓扑图中各 PC 配置数据如下:

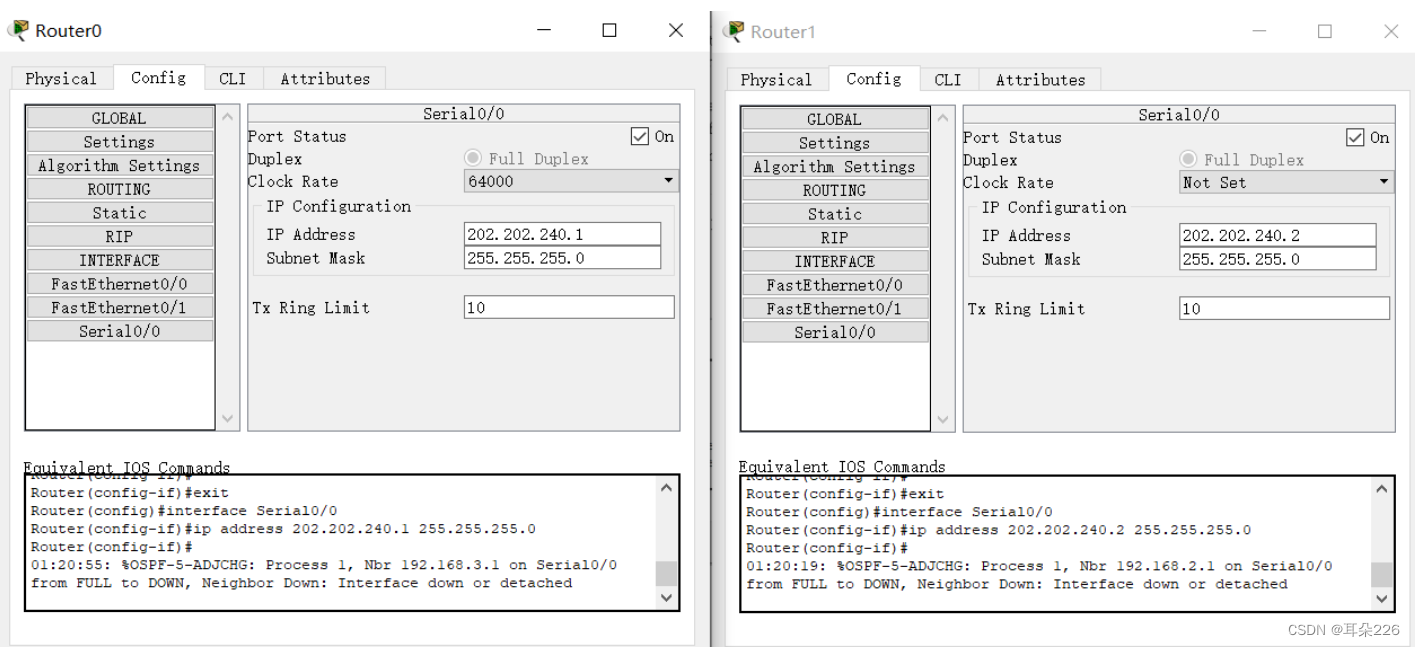

拓扑图中路由器各接口配置数据如下:

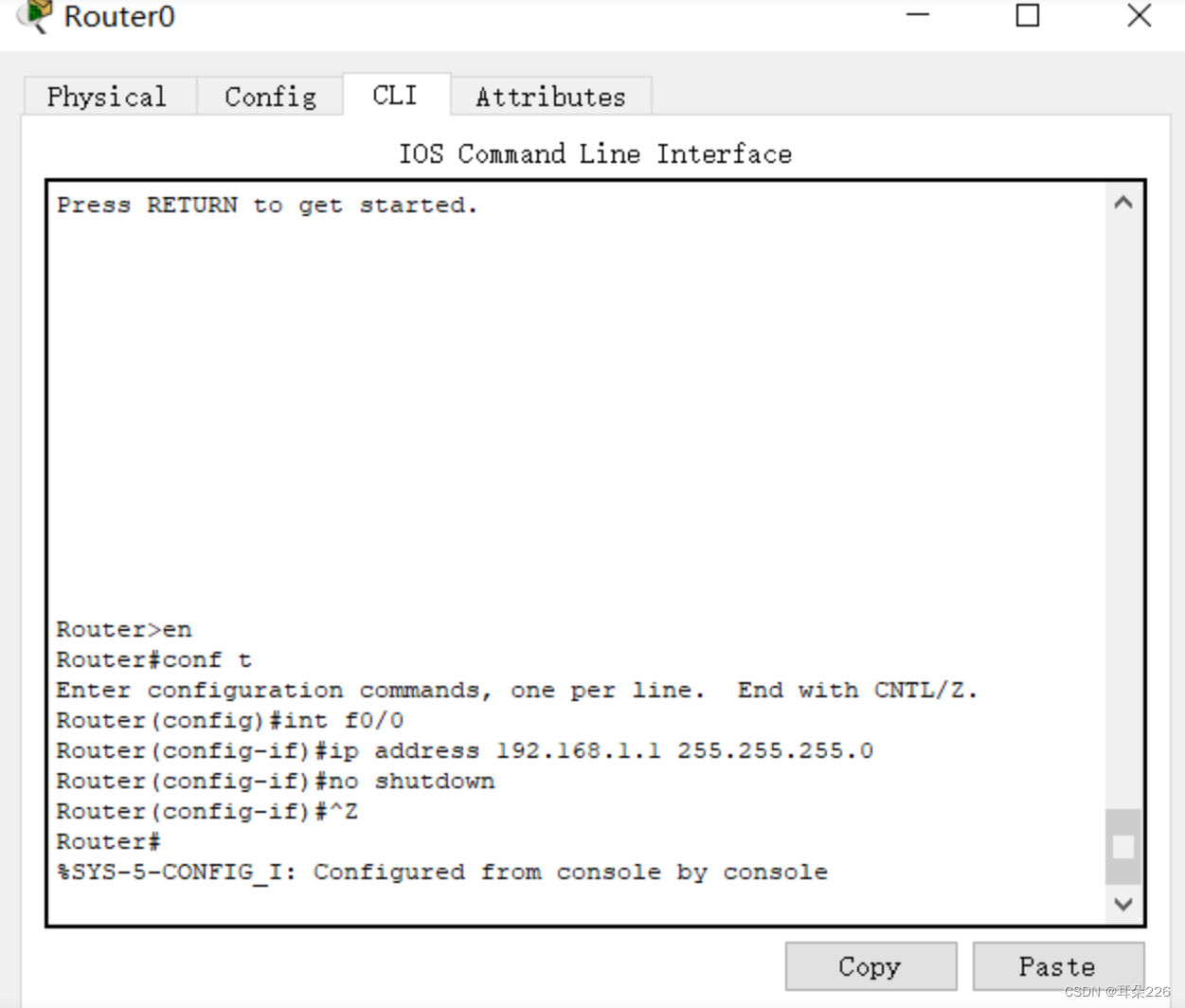

交通大学路由器接口配置如下:

以太网口:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#int f0/0 // 进入配置以太网口模式

Router(config-if)#ip address 192.168.1.1 255.255.255.0 // 配置 IP

Router(config-if)#no shutdown // 激活接口

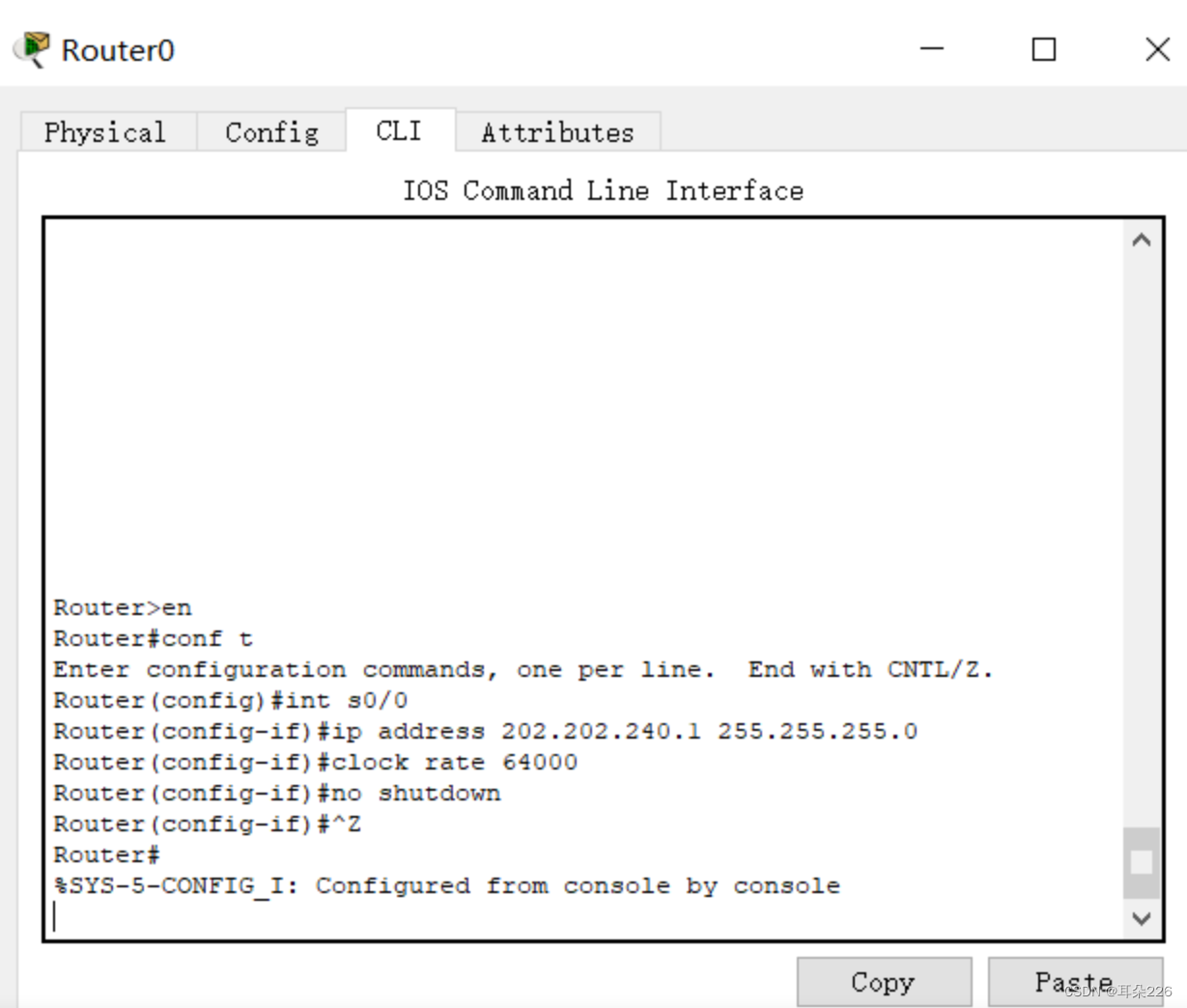

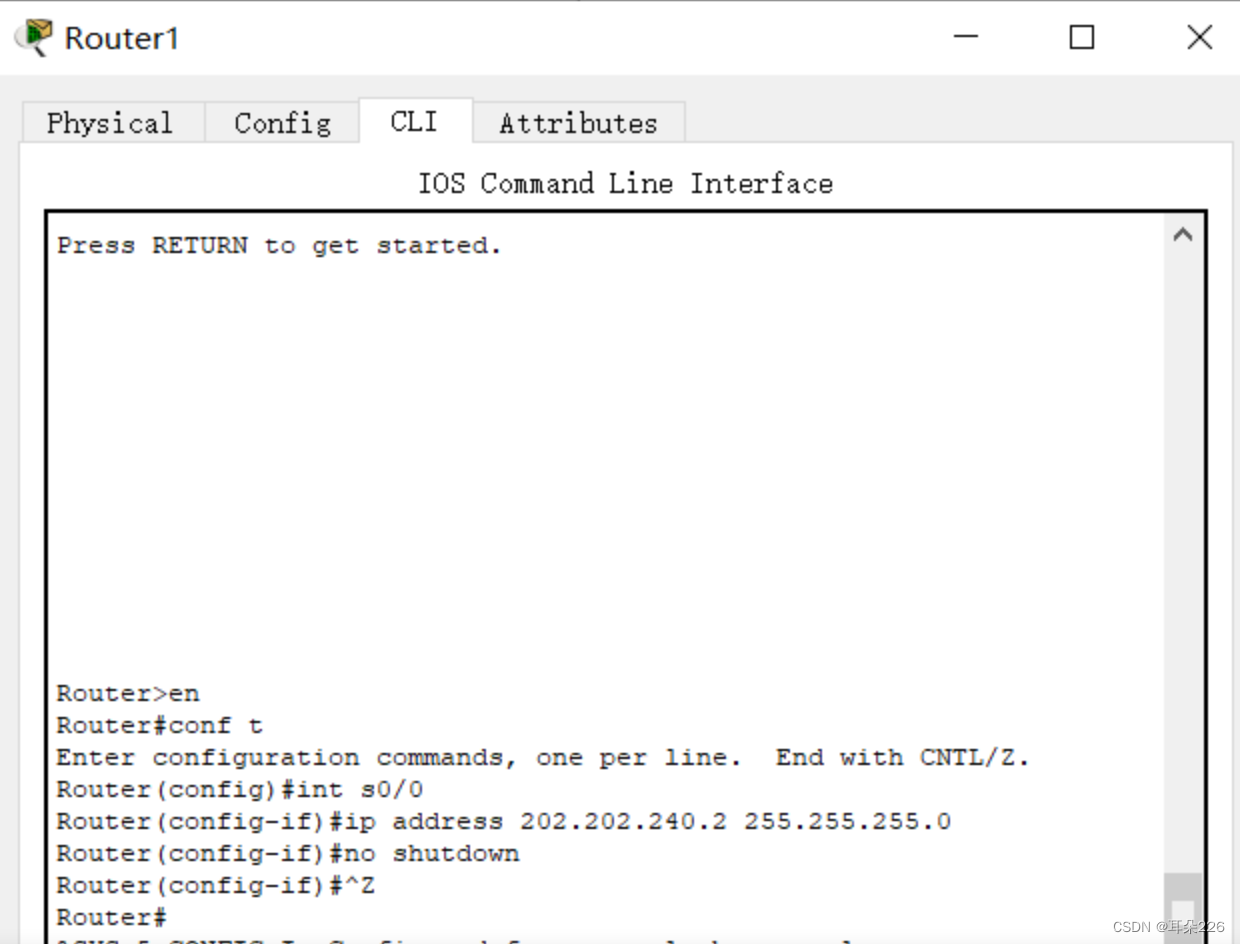

广域网口:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#int s0/0 // 进入配置广域网口模式

Router(config-if)#ip address 202.202.240.1 255.255.255.0 //配置 IP

Router(config-if)#clock rate 64000 // 其为 DCE 端,配置时钟频率

Router(config-if)#no shutdown // 激活接口

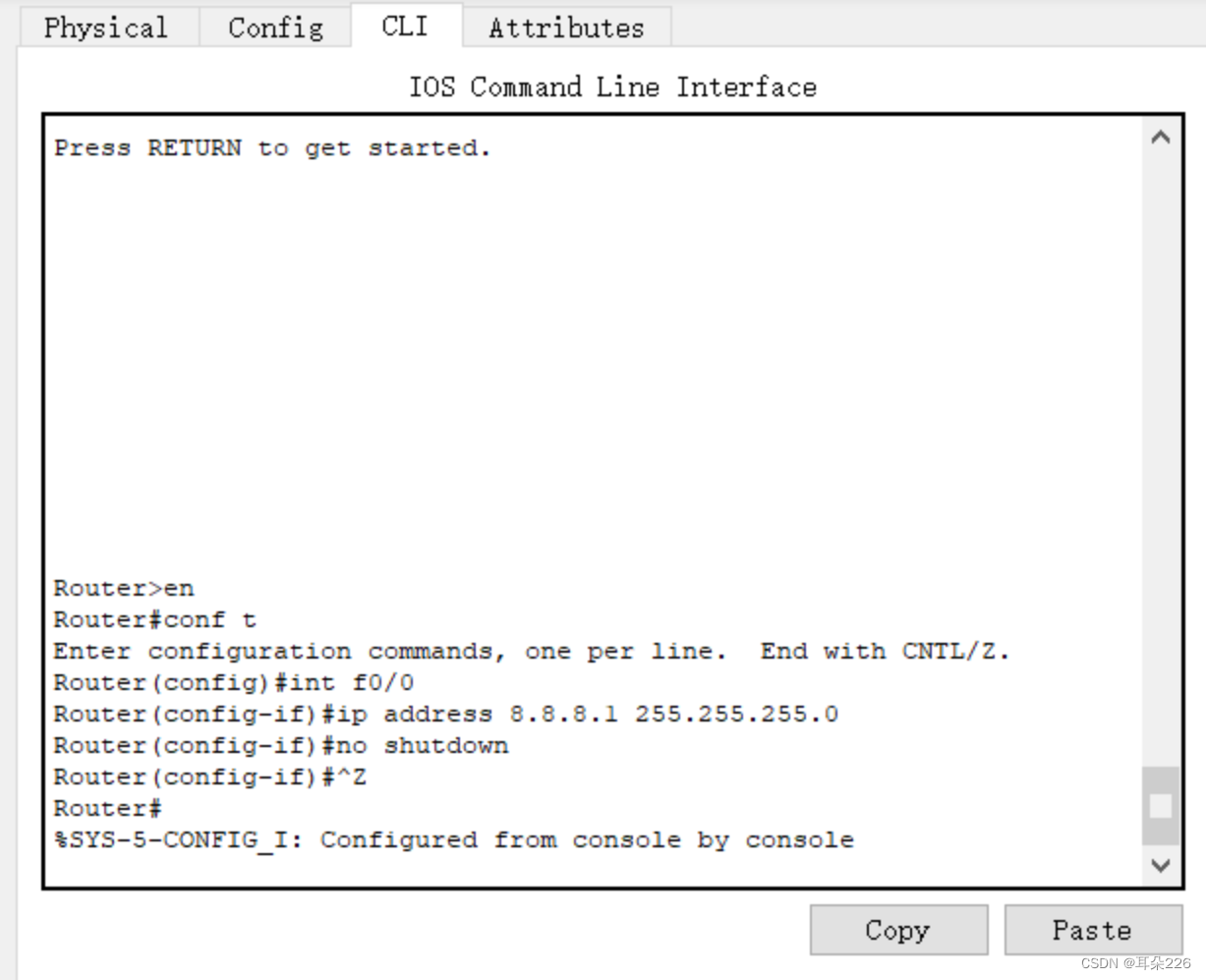

重庆大学路由器接口配置如下:

以太网口:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#int f0/0 // 进入配置以太网口模式

Router(config-if)#ip address 8.8.8.1 255.255.255.0 // 配置 IP

Router(config-if)#no shutdown // 激活接口

广域网口:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#int s0/0 // 进入配置广域网口模式

Router(config-if)#ip address 202.202.240.2 255.255.255.0 // 配置 IP

Router(config-if)#no shutdown // 激活接口

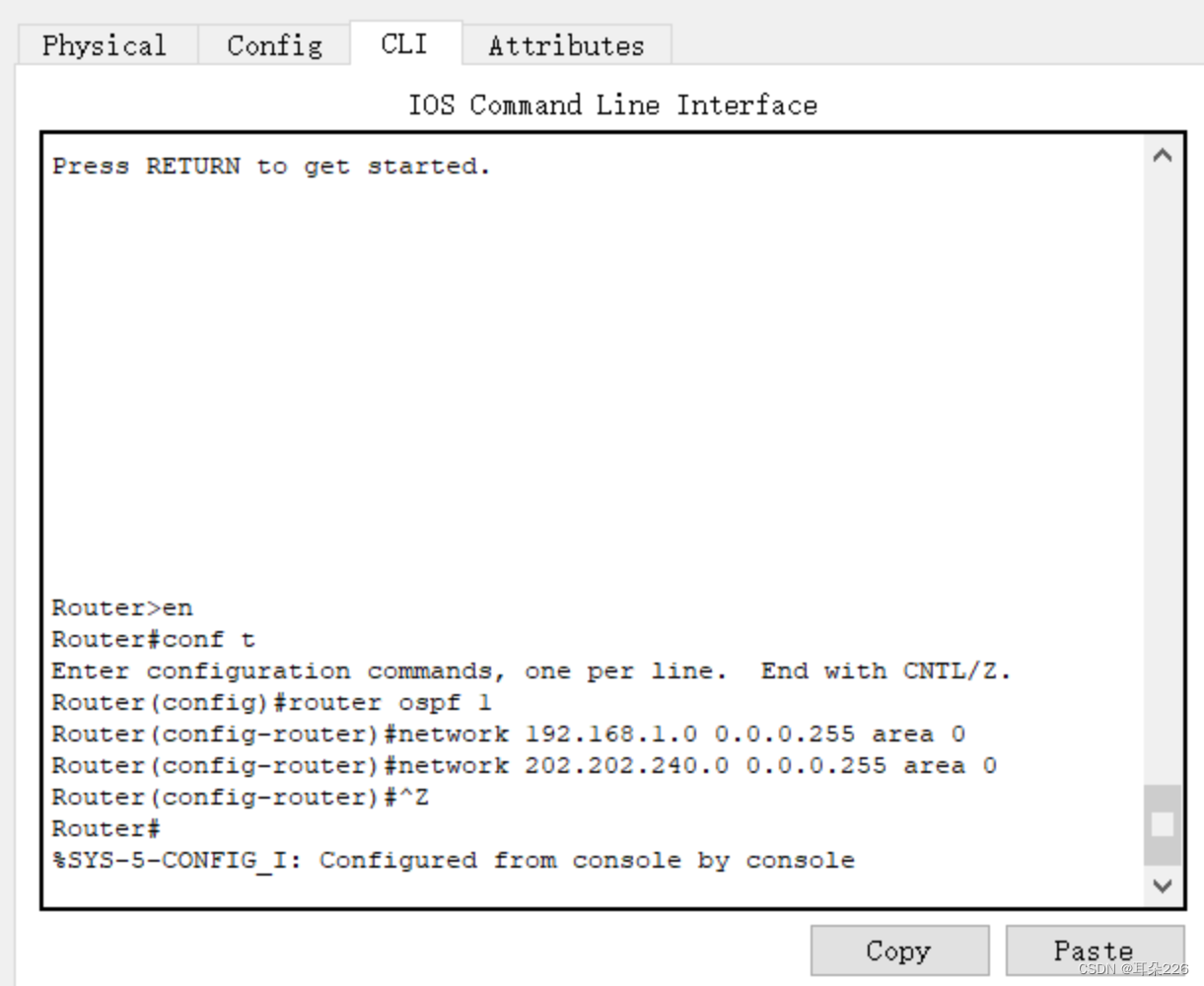

交通大学路由器 OSPF 路由配置:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#router ospf 1 // 启用 OSPF 路由协议,进程号为1(可暂不理会进程号概念)

Router(config-router)#network 192.168.1.0 0.0.0.255 area 0 // 自治域0中的属于192.168.1.0/24网络的所有主机(反向掩码)参与 OSPF

Router(config-router)#network 202.202.240.0 0.0.0.255 area 0 // 自治域0中的属于202.202.240.0/24网络的所有主机(反向掩码)参与 OSPF

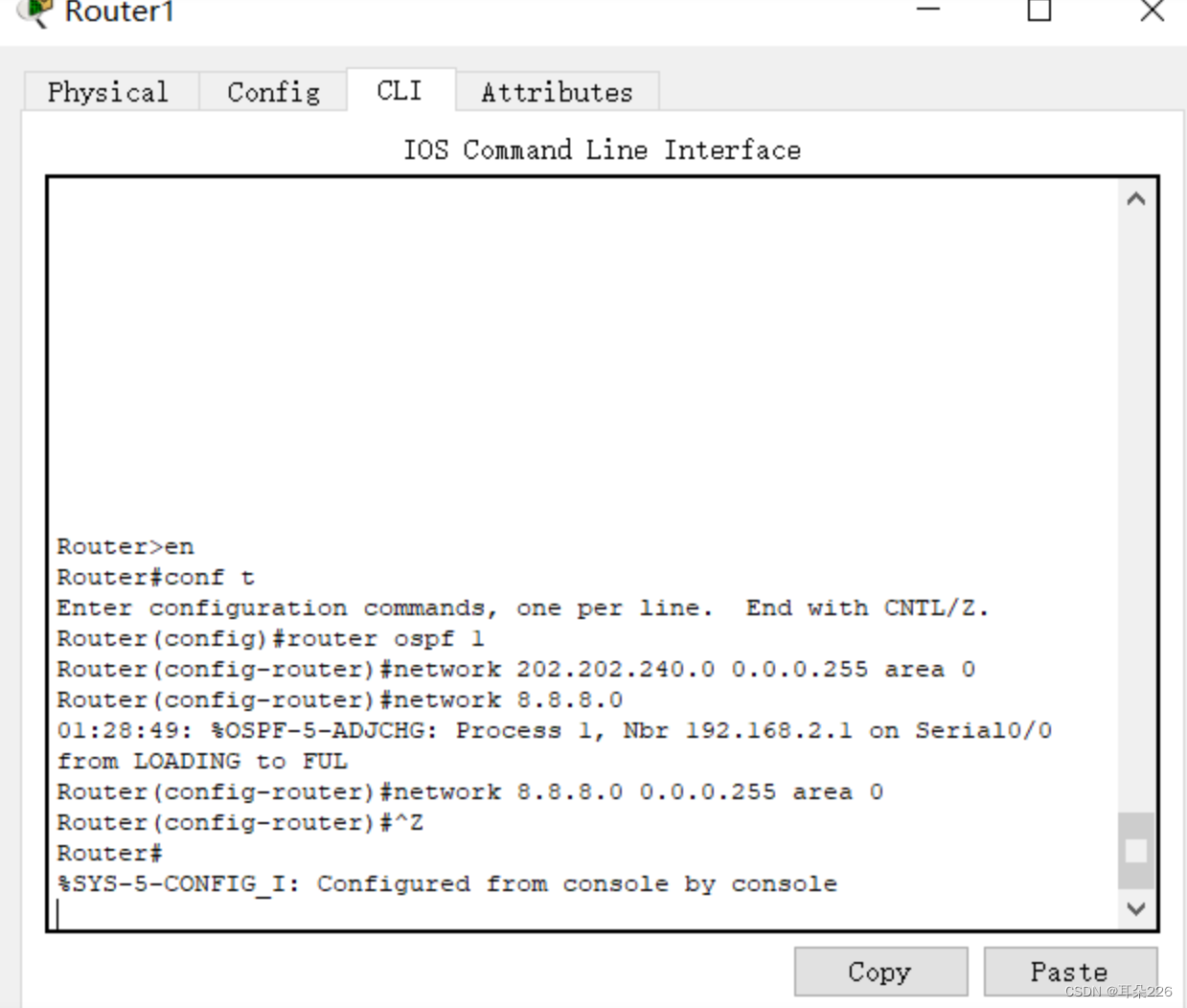

重庆大学路由器 OSPF 路由配置:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#router ospf 1 // 启用 OSPF 路由协议,进程号为1

Router(config-router)#network 202.202.240.0 0.0.0.255 area 0 // 自治域0中的属于202.202.240.0/24网络的所有主机(反向掩码)参与 OSPF

Router(config-router)#network 8.8.8.0 0.0.0.255 area 0 // 自治域0中的属于8.8.8.0/24网络的所有主机(反向掩码)参与 OSPF

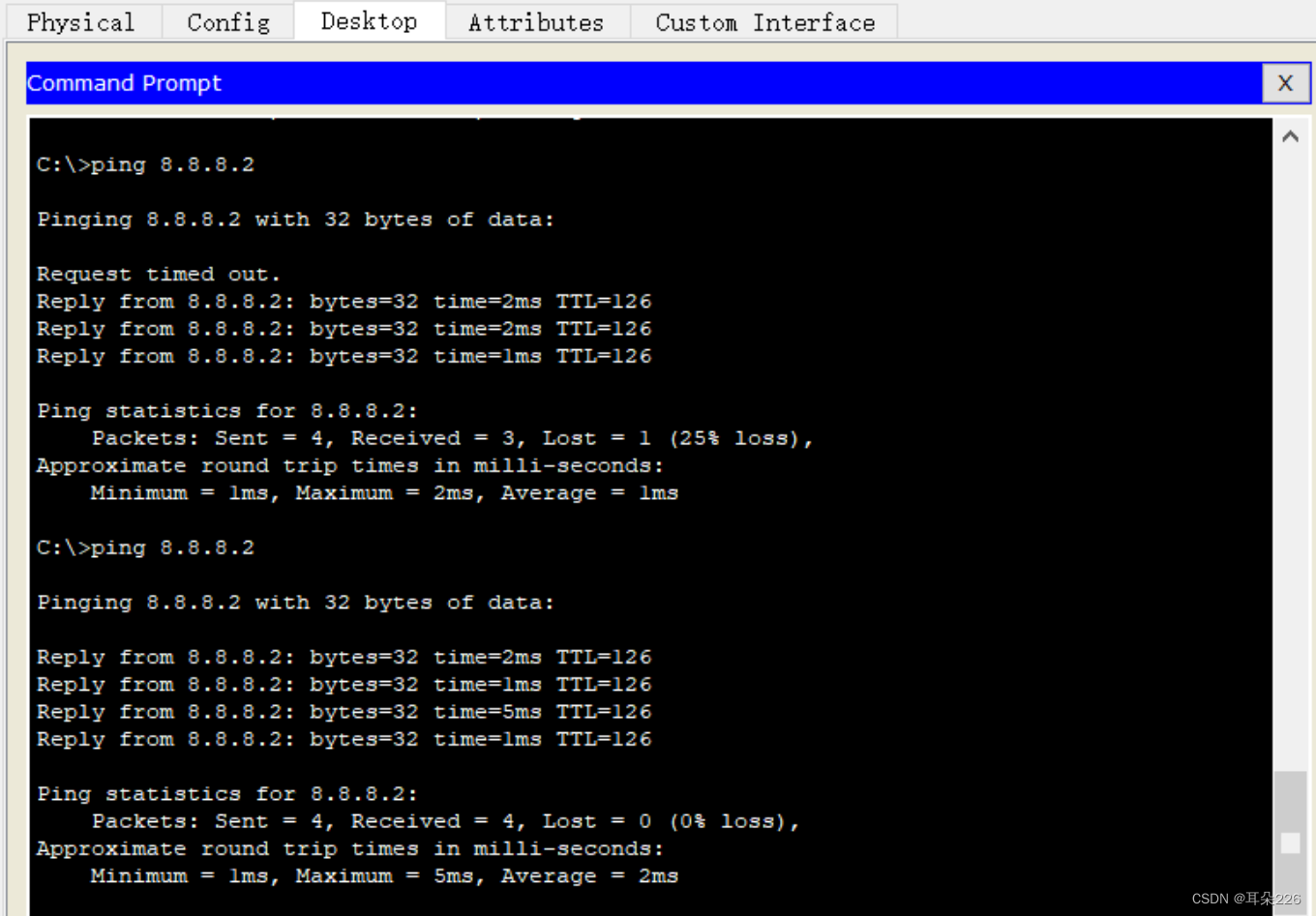

此时,这些 PC 能全部相互 ping 通!如在交通大学内部使用 PC0(192.168.1.2)来 ping 重庆大学的PC2(8.8.8.2)应该成功。

下面我们将重庆大学的路由器看着 Internet 中的骨干路由器,那么这些路由器将不会转发内部/私有 IP 地址的包(直接丢弃)。我们通过在重庆大学路由器上实施访问控制 ACL ,即丢弃来自交通大学(私有 IP 地址)的包来模拟这个丢包的过程。

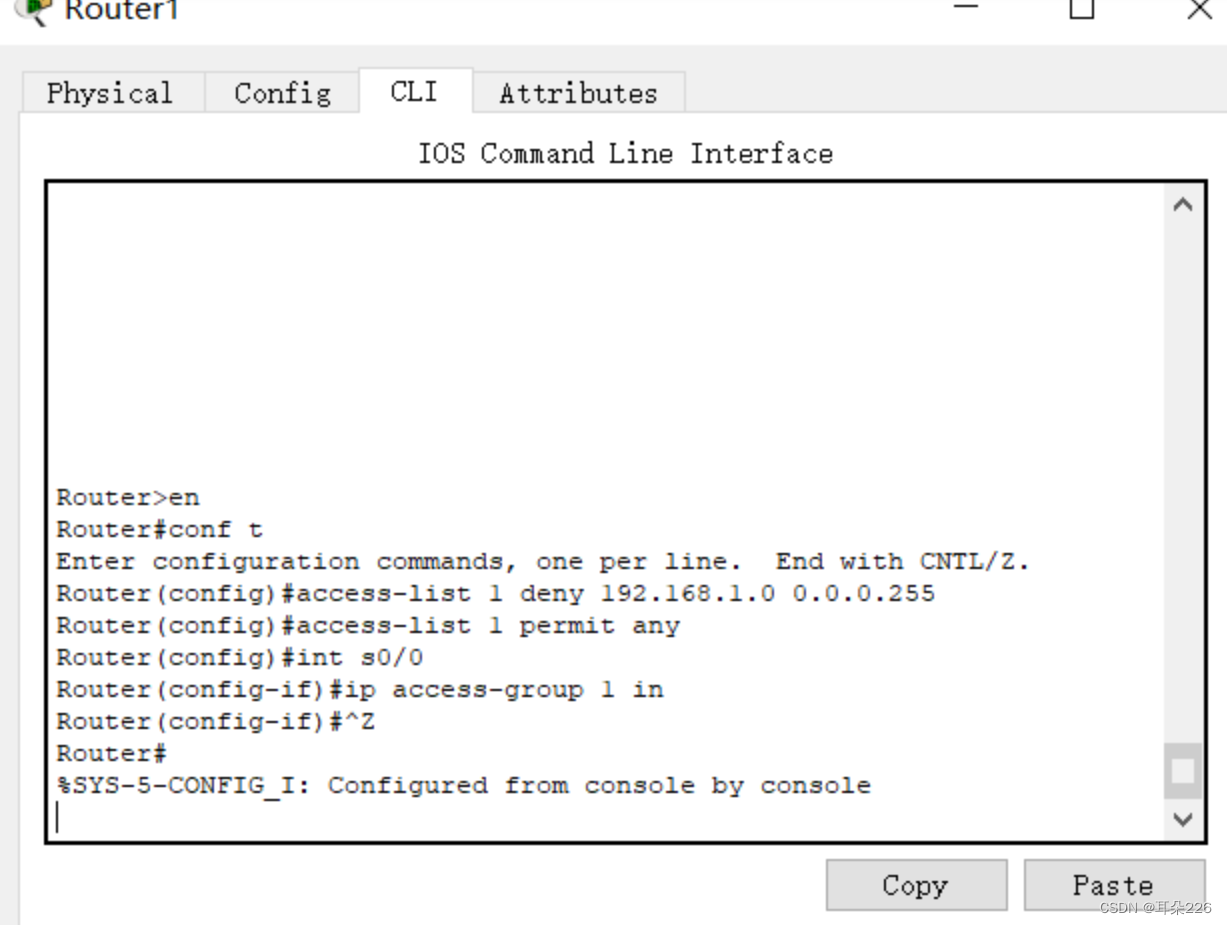

重庆大学路由器丢包的配置:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#access-list 1 deny 192.168.1.0 0.0.0.255 // 创建 ACL 1,丢弃/不转发来自 192.168.1.0/24 网络的所有包

Router(config)#access-list 1 permit any // 添加 ACL 1 的规则,转发其它所有网络的包

Router(config)#int s0/0 // 配置广域网口

Router(config-if)#ip access-group 1 in // 在广域网口上对进来的包实施 ACL 1 中的规则,实际就是广域网口如果收到来自 192.168.1.0/24 IP的包即丢弃

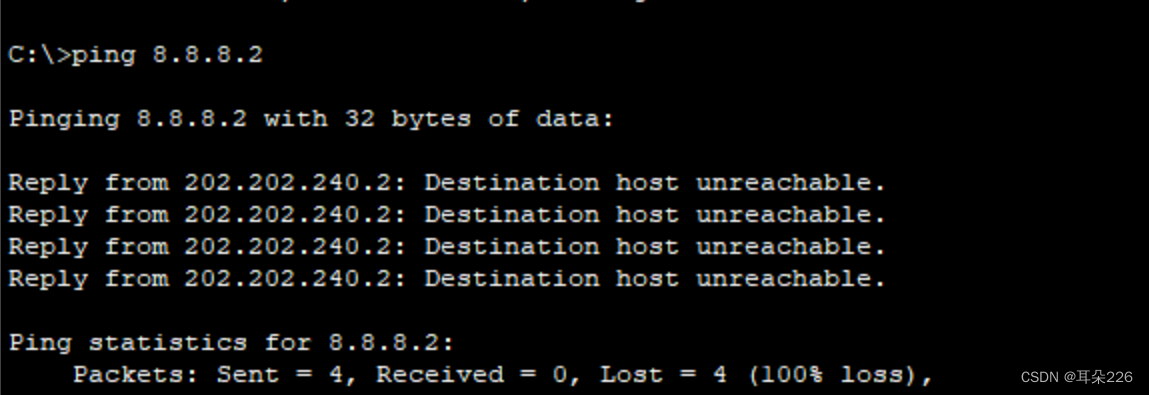

此时,再使用交通大学内部的 PC0(192.168.1.2)来 ping 重庆大学的 PC2(8.8.8.2)就不成功了,会显示目的主机不可到达信息。

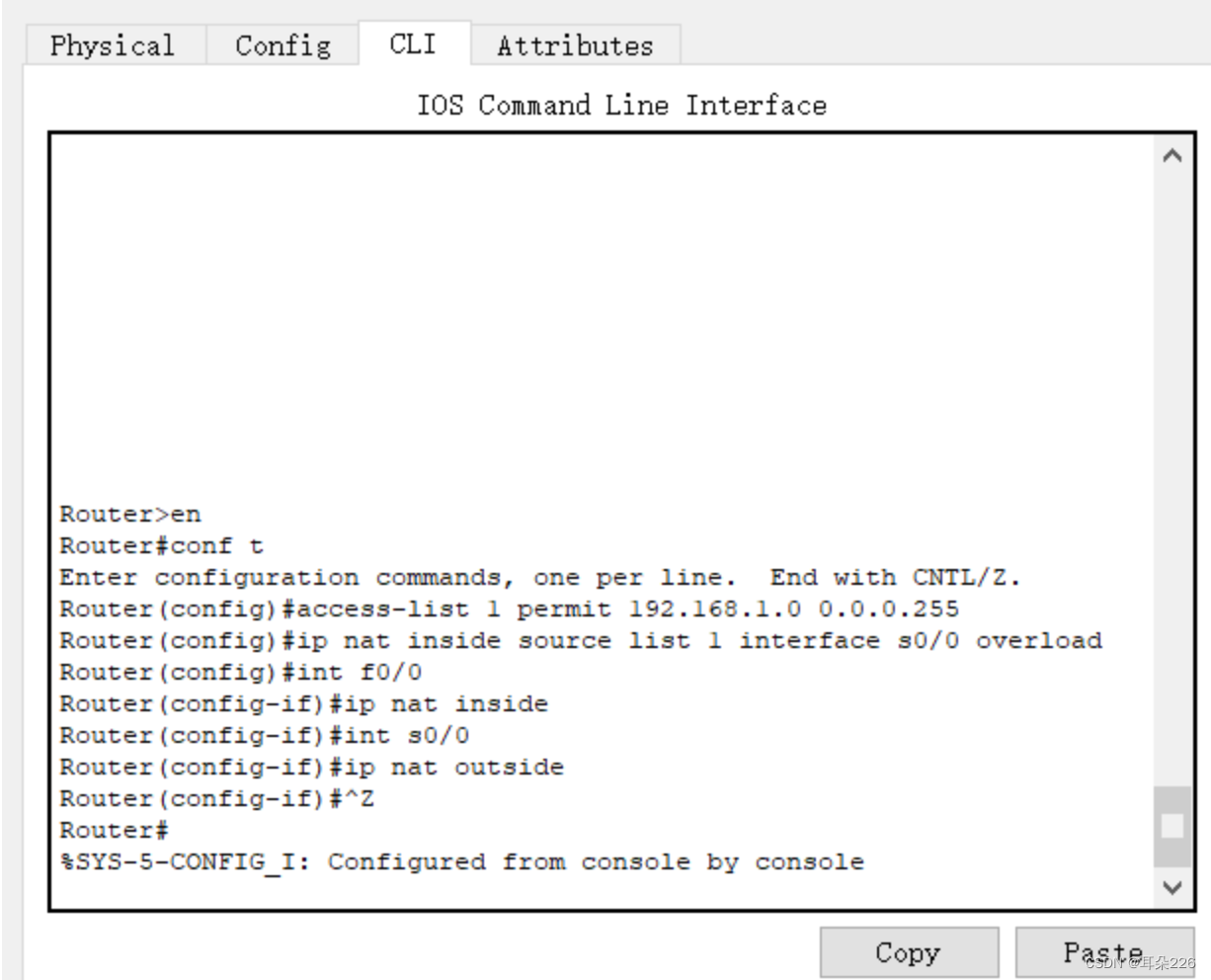

下面,我们就开始实施 PAT。即:我们将会在交通大学路由器的出口上将内部/私有 IP 地址转换为外部/公开 IP,从而包的源 IP 发生了改变,就不会被重庆大学路由器丢弃,因此网络连通。

交通大学路由器 PAT 配置:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#access-list 1 permit 192.168.1.0 0.0.0.255 // 创建 ACL 1,允许来自 192.168.1.0/24 网络的所有包

Router(config)#ip nat inside source list 1 interface s0/0 overload // 来自于 ACL 中的 IP 将在广域网口实施 PAT

Router(config)#int f0/0 // 配置以太网口

Router(config-if)#ip nat inside // 配置以太网口为 PAT 的内部

Router(config)#int s0/0 // 配置广域网口

Router(config-if)#ip nat outside // 配置广域网口为 PAT 的外部

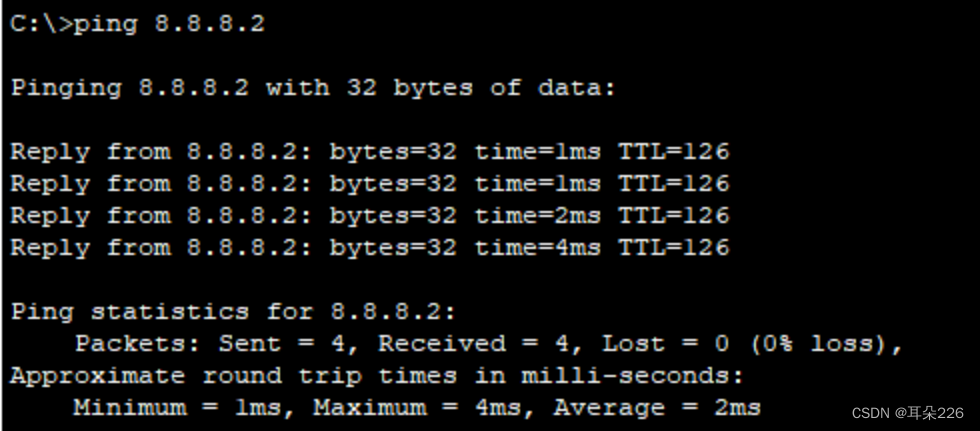

再次使用交通大学内部的 PC0来 ping 重庆大学的PC2则可到达。

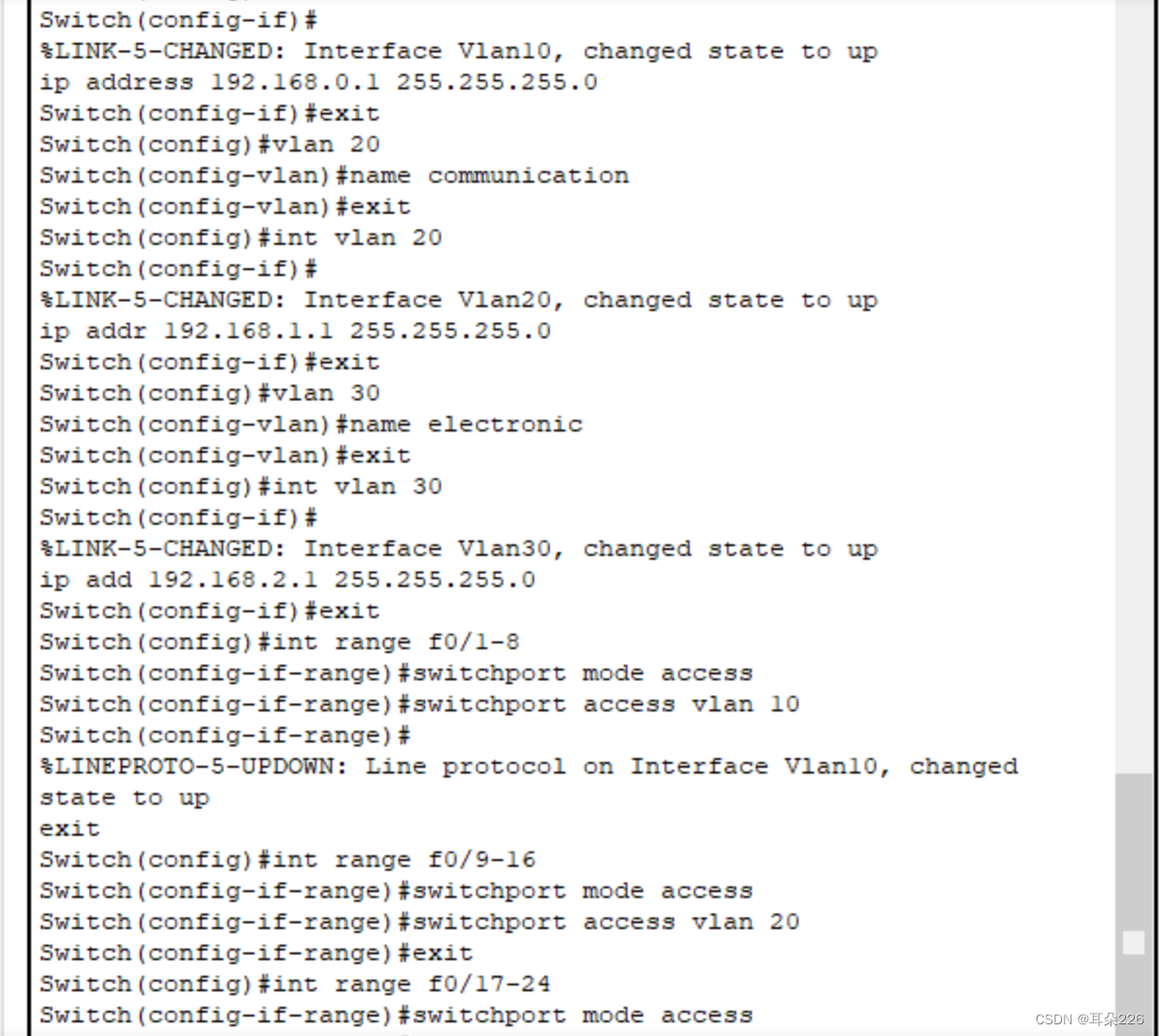

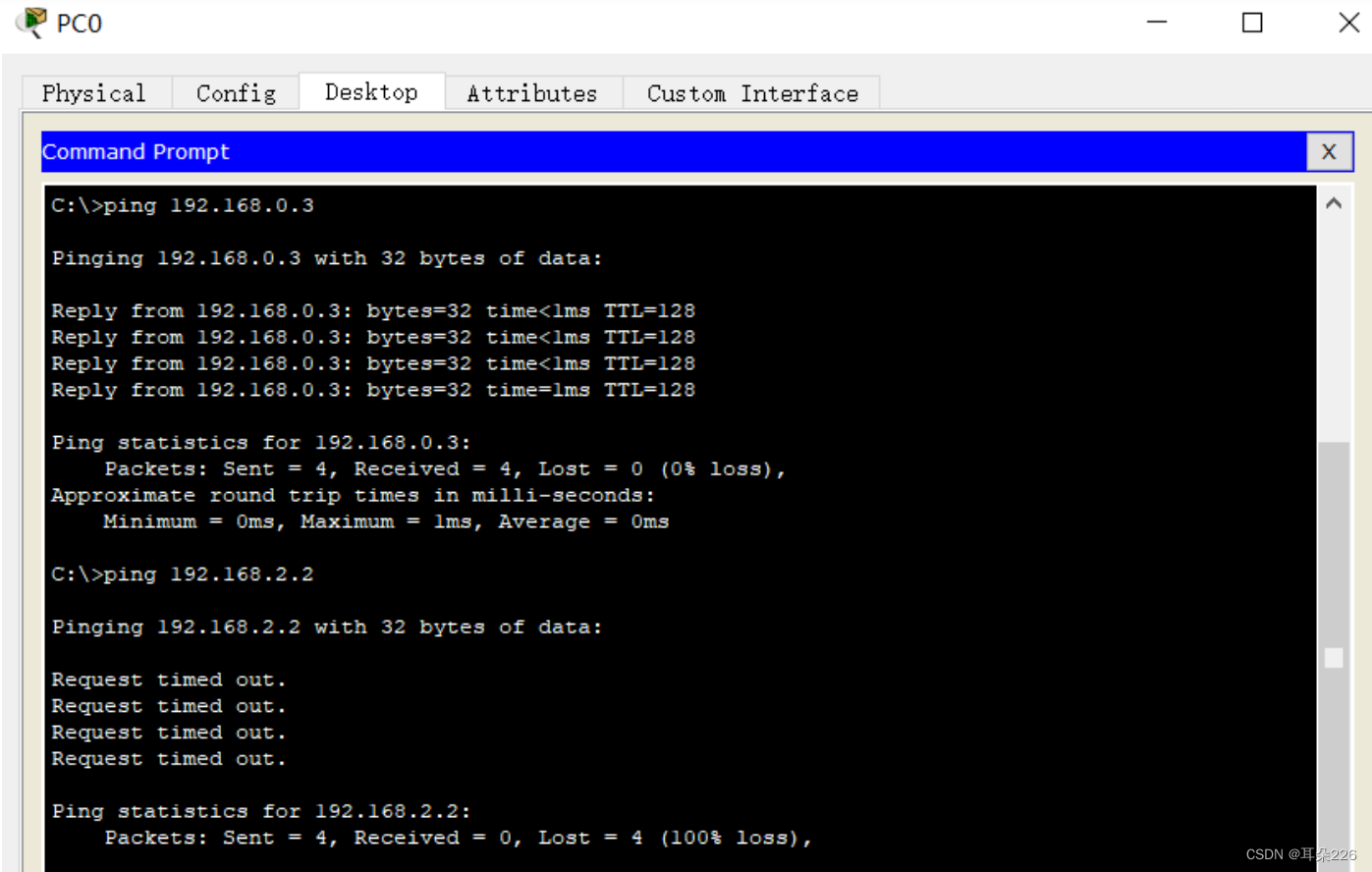

(十)、虚拟局域网VLAN

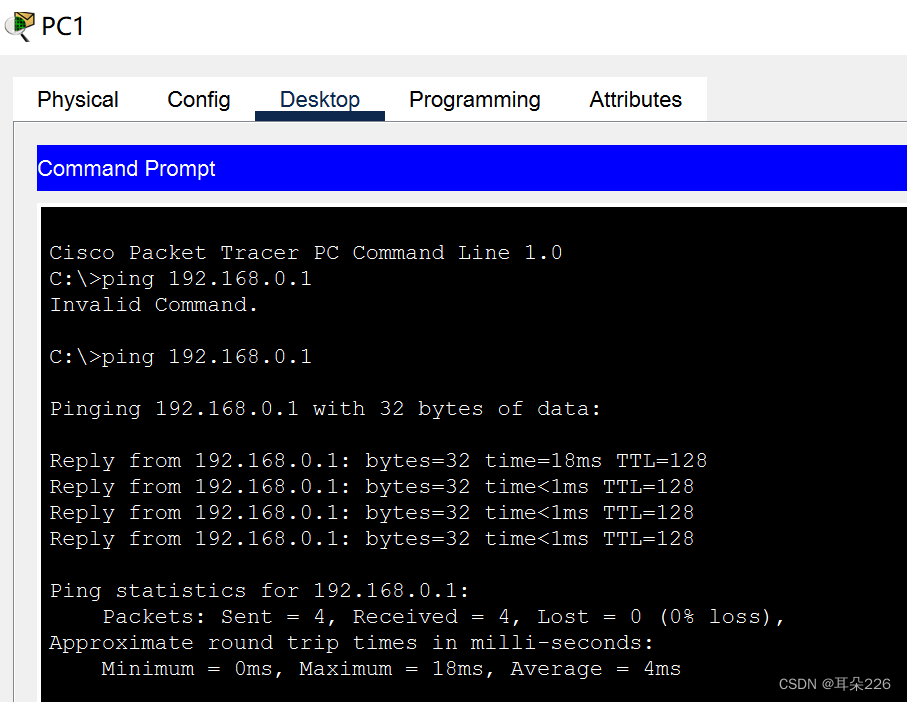

在 CPT 中构建如下图所示拓扑:

Cisco 2960 交换机是支持 VLAN 的交换机,共有 24 个 100M 和 2 个 1000M 以太网口。默认所有的接口都在 VLAN 1 中,故此时连接上来的计算机都处于同一 VLAN,可以进行通信。

下面我们就该交换机的 24 个 100M 接口分为 3 个部分,划分到 3 个不同的 VLAN 中,id 号分别设为 10、20、30,且设置别名(computer、communication、electronic)以利于区分和管理。

交换机 VLAN 配置:

Switch>en

Switch#conf t

Switch(config)#vlan 10 // 创建 id 为 10 的 VLAN(缺省的,交换机所有接口都属于VLAN 1,不能使用)

Switch(config-vlan)#name computer // 设置 VLAN 的别名

Switch(config-vlan)#exit

Switch(config)#int vlan 10 // 该 VLAN 为一个子网,设置其 IP,作为该子网网关

Switch(config-if)#ip address 192.168.0.1 255.255.255.0

Switch(config-if)#exit

Switch(config)#vlan 20 // 创建 id 为 20 的 VLAN

Switch(config-vlan)#name communication //设置别名

Switch(config-vlan)#exit

Switch(config)#int vlan 20

Switch(config-if)#ip addr 192.168.1.1 255.255.255.0

Switch(config-if)#exit

Switch(config)#vlan 30 // 创建 id 为 20 的 VLAN

Switch(config-vlan)#name electronic // 设置别名

Switch(config-vlan)#exit

Switch(config)#int vlan 30

Switch(config-if)#ip add 192.168.2.1 255.255.255.0

Switch(config-if)#exit

Switch(config)#int range f0/1-8 // 成组配置接口(1-8)

Switch(config-if-range)#switchport mode access // 设置为存取模式

Switch(config-if-range)#switchport access vlan 10 // 划归到 VLAN 10 中

Switch(config-if-range)#exit

Switch(config)#int range f0/9-16

Switch(config-if-range)#switchport mode access

Switch(config-if-range)#switchport access vlan 20

Switch(config-if-range)#exit

Switch(config)#int range f0/17-24

Switch(config-if-range)#switchport mode access

Switch(config-if-range)#switchport access vlan 30

Switch(config-if-range)#^Z

Switch#show vlan // 查看 VLAN 的划分情况

至此,在该交换机上我们就划分了 3 个 VLAN(不包括缺省的 VLAN 1)。

各 VLAN 下 PC 的网络配置及连接的交换机接口如下表:

此时可以使用 ping 命令进行测试,你会发现只有在同一 VLAN 中的 PC 才能通信,且广播也局限于该 VLAN。

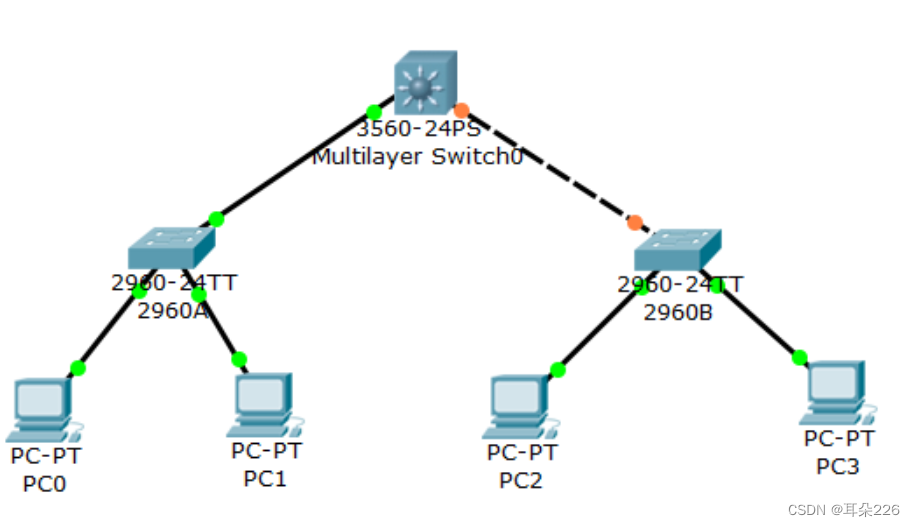

(十一)、虚拟局域网管理 VTP

VTP(VLAN Trunk Protocol)即 VLAN 中继协议。VTP 通过 ISL 帧或 Cisco 私有 DTP 帧(可查阅相关资料了解)保持 VLAN 配置统一性,也被称为虚拟局域网干道协议,它是思科私有协议。 VTP 统一管理、增加、删除、调整VLAN,自动地将信息向网络中其它的交换机广播。

此外,VTP 减小了那些可能导致安全问题的配置,只要在 VTP Server 做相应设置,VTP Client 会自动学习 VTP Server 上的 VLAN 信息。

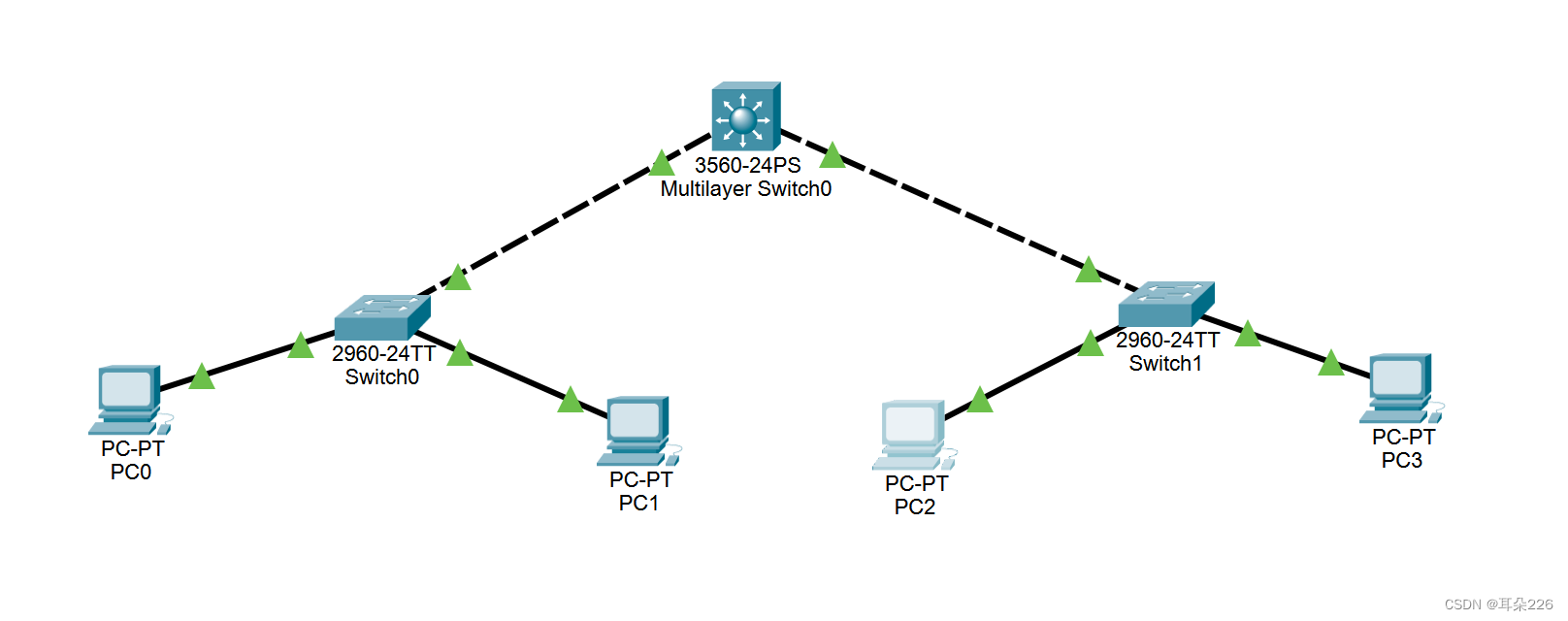

构建如下拓扑结构:

作为干线,两个 2960 交换机和核心的 3560 交换机应该使用 Gbit 口相连。这虽然不是必须,但现实中这样连接性能最好。

3560 交换机是网络中的核心交换机,我们将其作为 VTP Server,VTP 域及 VLAN 将在其上创建和管理。

两个 2960 交换机是是局域网中的汇聚层/接入层交换机,将作为 VTP Client,可决定加入的 VTP 域和 VLAN。

目前该网络都属于 VLAN 1,也即这些 PC 是可以相互通信的。前面说过,无论对于性能、管理还是安全等而言,现实中我们必须进行 VLAN 划分。

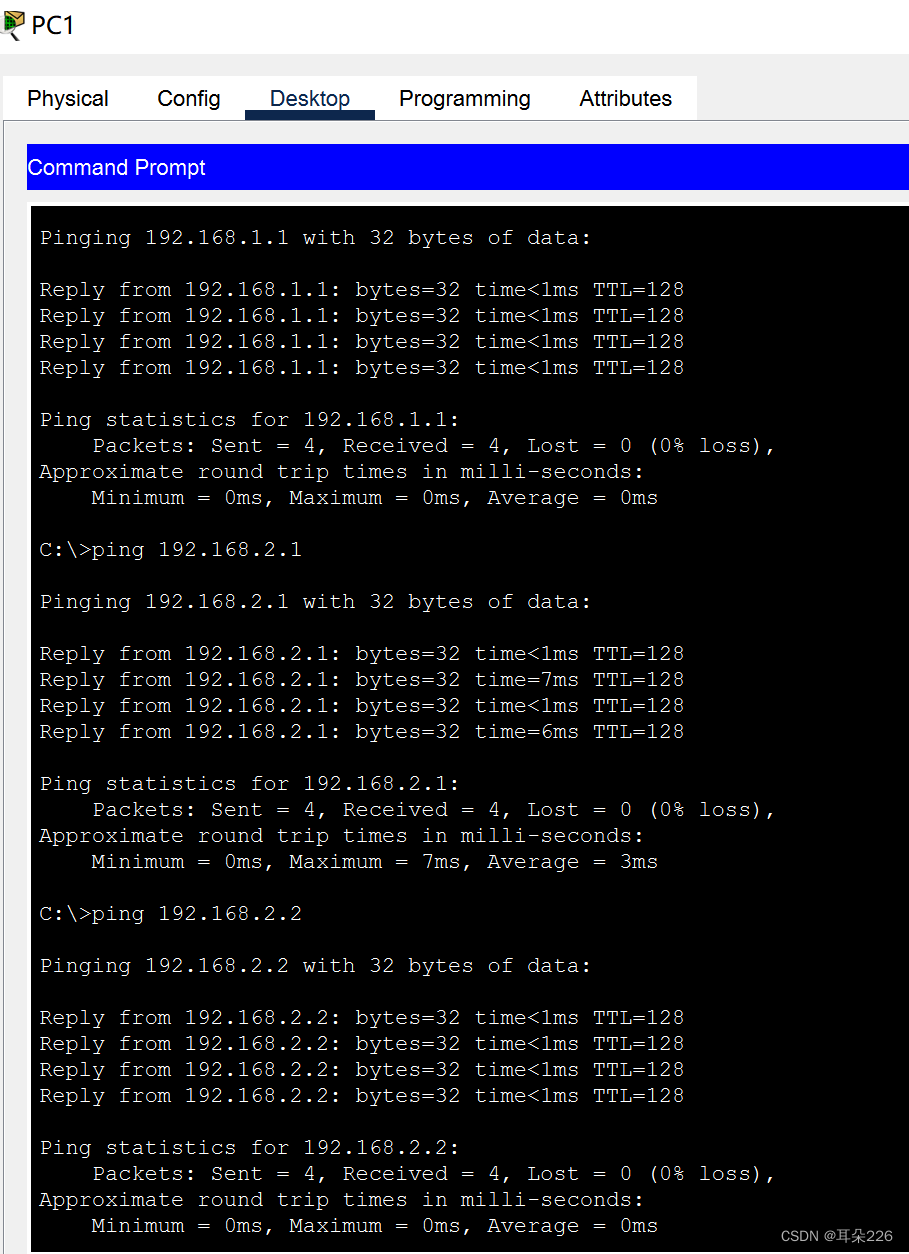

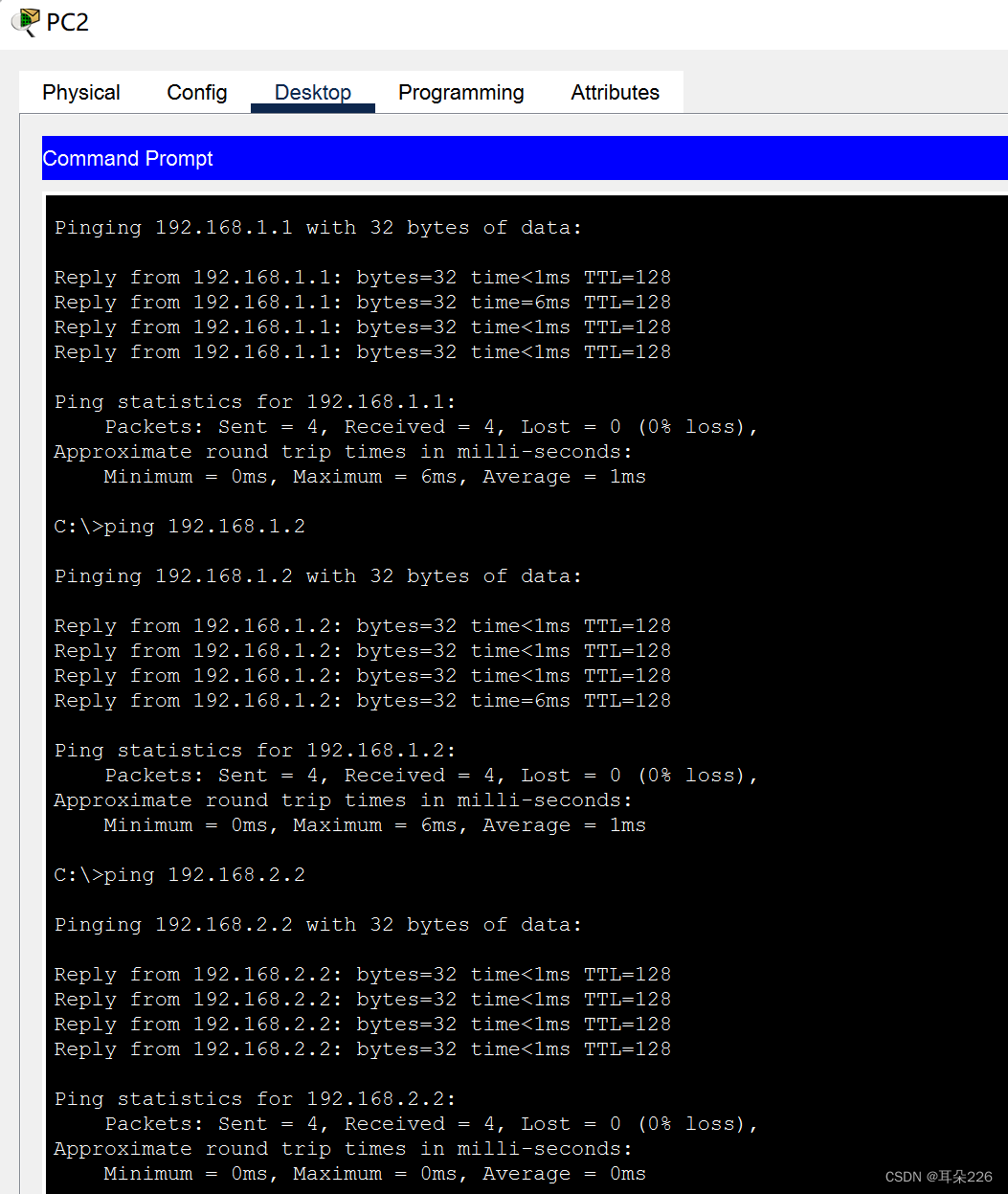

现在我们的要求是:新建两个 VLAN,然后让 PC0 和 PC1 属于 VLAN 2,PC1 和 PC3 属于 VLAN 3。

我们将在核心交换机 3560上进行如下工作:

- 设置为 server 模式,VTP 域为 cqjtu

- 新建 VLAN 2,网络号 192.168.1.0/24,网关 192.168.1.1

- 新建 VLAN 3,网络号 192.168.2.0/24,网关 192.168.2.1

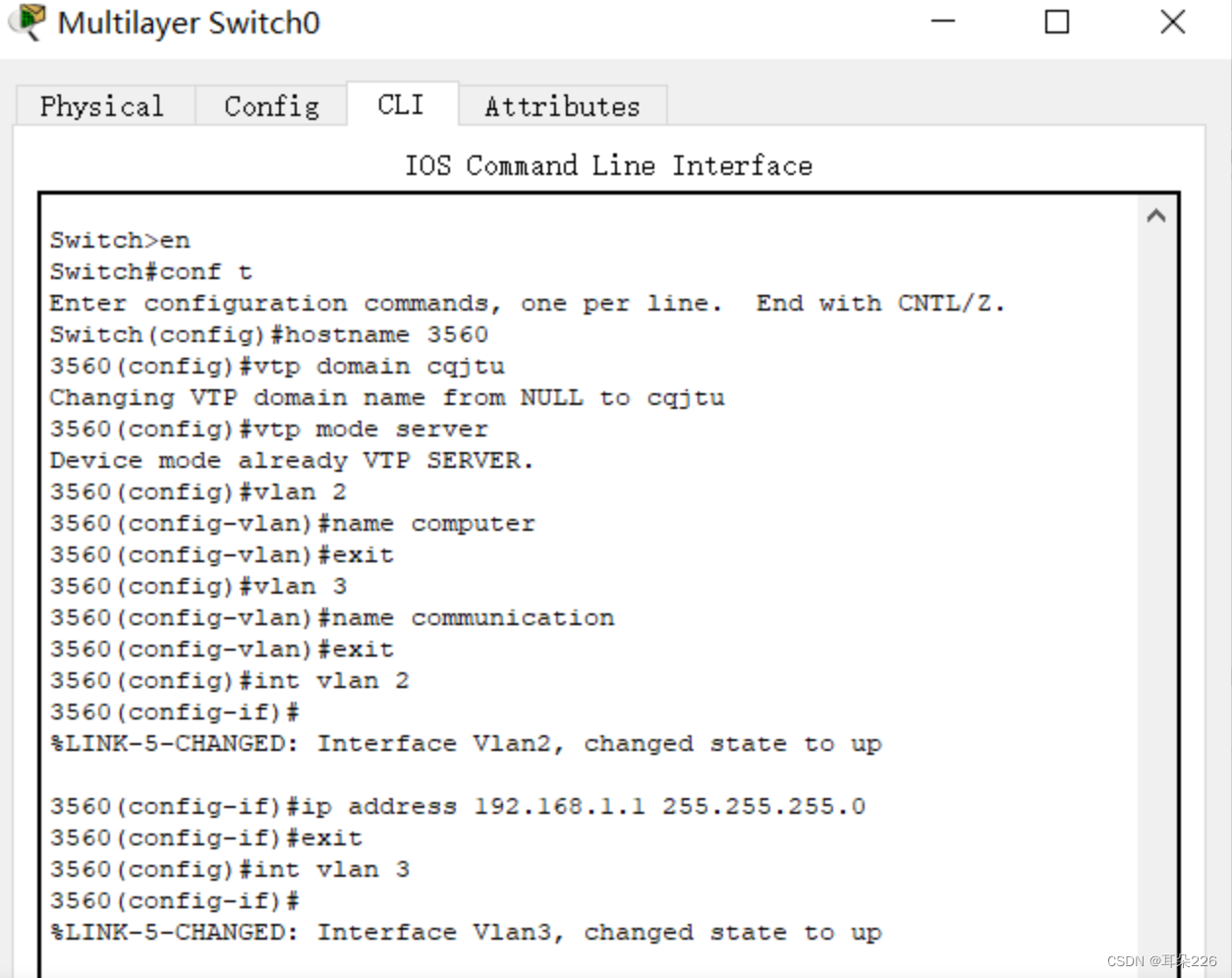

3560 VTP Server 配置:

Switch>en

Switch#conf t

Switch(config)#hostname 3560 // 更改交换机名称(可选)

3560(config)#vtp domain cqjtu // 设置 VTP 域名称为 cqjtu

3560(config)#vtp mode server // 设置其为 VTP 服务器模式

3560(config)#vlan 2 // 新建VLAN 2

3560(config-vlan)#name computer // 设置 VLAN 2 的别名(可选)

3560(config-vlan)#exit

3560(config)#vlan 3 // 再建 VLAN 3

3560(config-vlan)#name communication //设置 VLAN 2 的别名(可选)

3560(config-vlan)#exit

3560(config)#int vlan 2 // 配置接口 VLAN 2,它将是该子网(左边)的网关

3560(config-if)#ip address 192.168.1.1 255.255.255.0

3560(config-if)#exit

3560(config)#int vlan 3 // 配置接口 VLAN 3,它将是该子网(右边)的网关

3560(config-if)#ip address 192.168.2.1 255.255.255.0

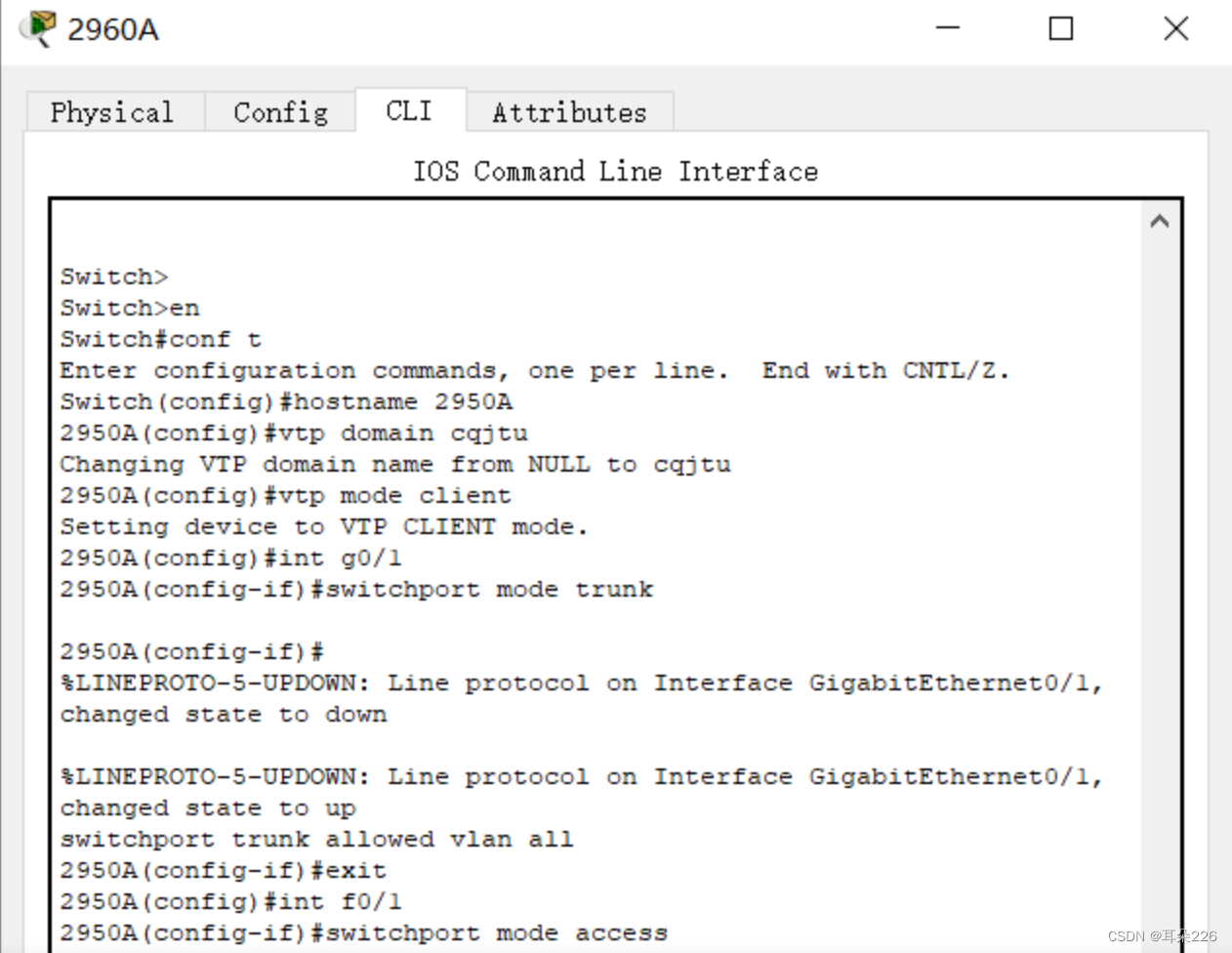

我们将在左边交换机 2960A 上进行如下工作:

- 加入名为 cqjtu 的 VTP 域

- 配置与核心交换机 3560 连接的千兆接口 g0/1 为 trunk 模式

- 将接口 f0/1 划分到 VLAN 2 中

- 将接口 f0/2 划分到 VLAN 3 中

2960A(左边) VTP Client 配置:

Switch>en

Switch#conf t

Switch(config)#hostname 2960A // 更改交换机名称(可选)

2960A(config)#vtp domain cqjtu // 加入名为 cqjtu 的 VTP 域

2960A(config)#vtp mode client // 设置模式为 VTP 客户

2960A(config)#int g0/1 // 配置与核心交换机 3560 连接的 g0/1 千兆接口

2960A(config-if)#switchport mode trunk // 设置该接口为中继(trunk)模式

2960A(config-if)#switchport trunk allowed vlan all // 允许为所有的 VLAN 中继

2960A(config-if)#exit

2960A(config)#int f0/1 // 配置接口 1

2960A(config-if)#switchport mode access // 设置该接口为正常访问模式

2960A(config-if)#switchport access vlan 2 // 将接口划分到 VLAN 2

2960A(config-if)#exit

2960A(config)#int f0/2 // 配置接口 2

2960A(config-if)#switchport mode access // 设置该接口为正常访问模式

2960A(config-if)#switchport access vlan 3 // 将接口划分到 VLAN 3

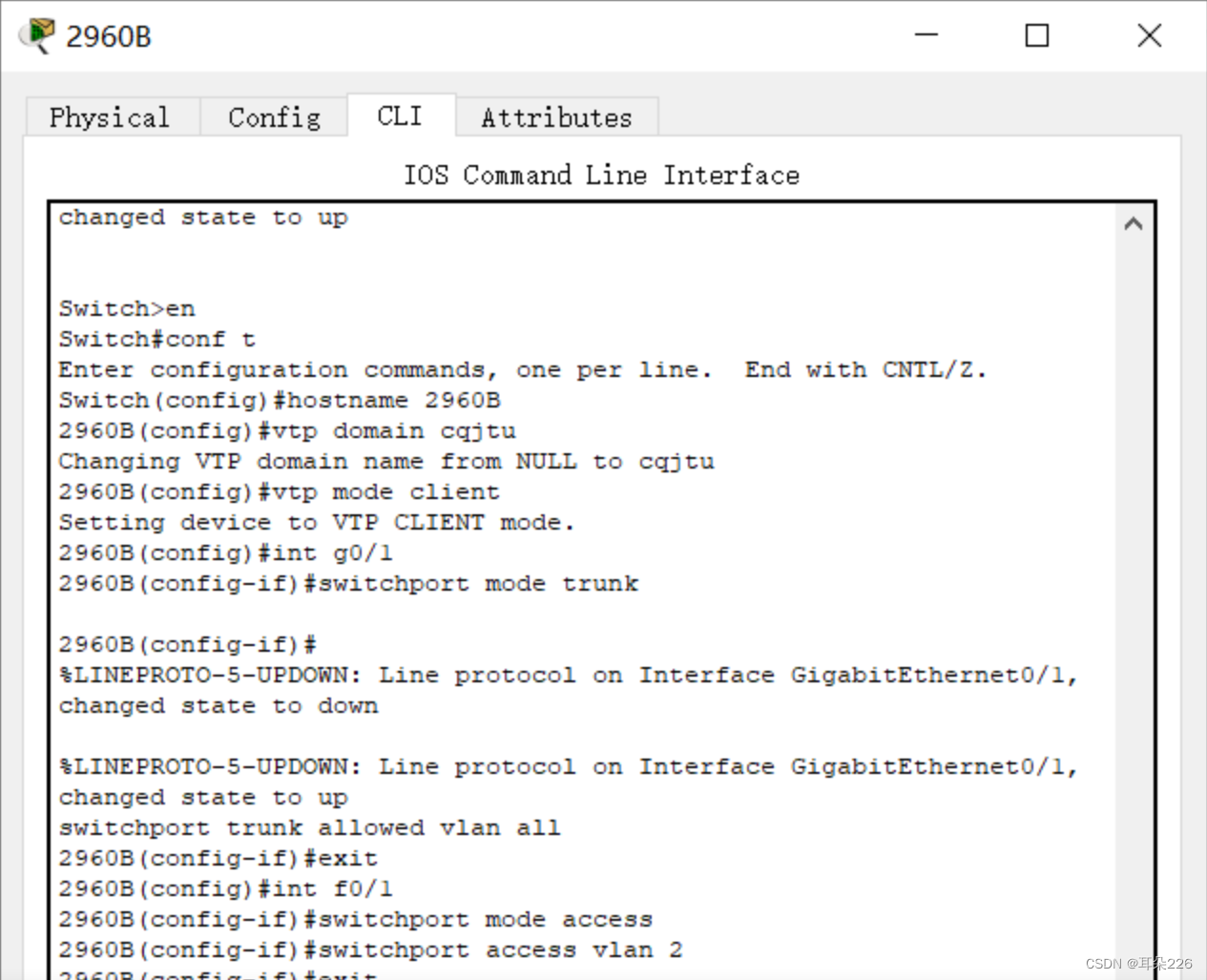

我们将在右边交换机 2960B 上进行同样的工作:

- 加入名为 cqjtu VTP 域

- 配置与核心交换机 3560 连接的千兆接口 g0/1 为 trunk 模式

- 将接口 f0/1 划分到 VLAN 2 中

- 将接口 f0/2 划分到 VLAN 3 中

2960B(右边) VTP Client 配置:

Switch>en

Switch#conf t

Switch(config)#hostname 2960B // 更改交换机名称(可选)

2960B(config)#vtp domain cqjtu // 加入名为 cqjtu 的 VTP 域

2960B(config)#vtp mode client // 设置模式为 VTP 客户

2960B(config)#int g0/1 // 配置与核心交换机 3560 连接的 g0/1 千兆接口

2960B(config-if)#switchport mode trunk // 设置该接口为中继(trunk)模式

2960B(config-if)#switchport trunk allowed vlan all // 允许为所有的 VLAN 中继

2960B(config-if)#exit

2960B(config)#int f0/1 // 配置接口 1

2960B(config-if)#switchport mode access // 设置该接口为正常访问模式

2960B(config-if)#switchport access vlan 2 // 将接口划分到 VLAN 2

2960B(config-if)#exit

2960B(config)#int f0/2 // 配置接口 2

2960B(config-if)#switchport mode access // 设置该接口为正常访问模式

2960B(config-if)#switchport access vlan 3 // 将接口划分到 VLAN 3

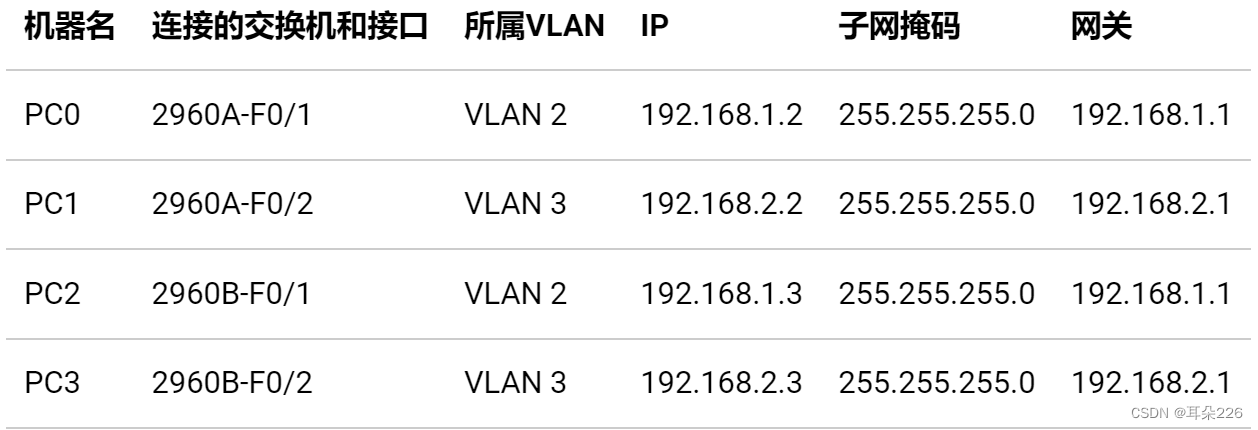

各 PC 连接的交换机和接口以及网络配置如下:

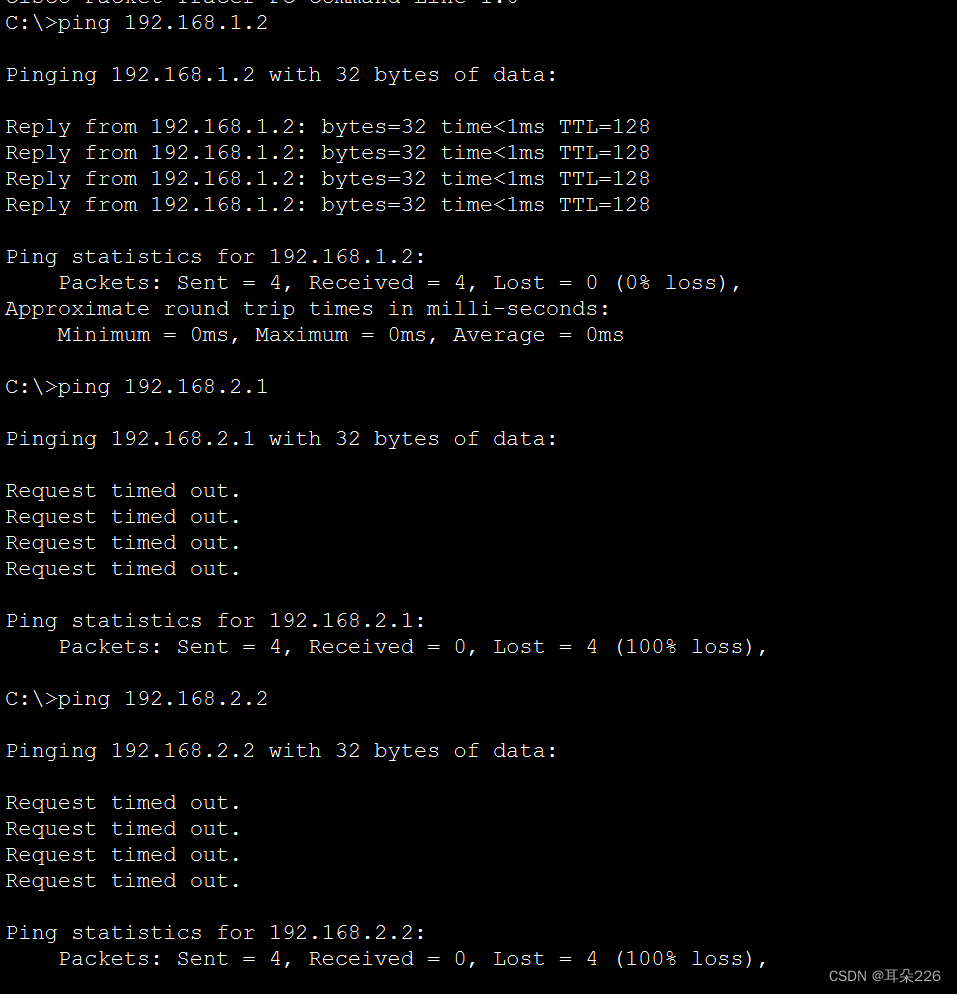

VTP 配置完成。同 VLAN 可以 ping 通,而不同 VLAN 不行(即使在同一交换机下,如从 PC0 到 PC1),且能够方便的统一规划和管理。

(十二)、VLAN 间的通信

VTP 只是给我们划分和管理 VLAN 提供了方便,由上面的测试得知,目前我们仍然不能在 VLAN 间通信。因为默认的,VLAN 间是不允许进行通信,此时我们需要所谓的独臂路由器在 VLAN 间为其进行转发!我们使用的核心交换机 3560 是个 3 层交换机,可工作在网络层,也称路由交换机,即具有路由功能,能进行这种转发操作。

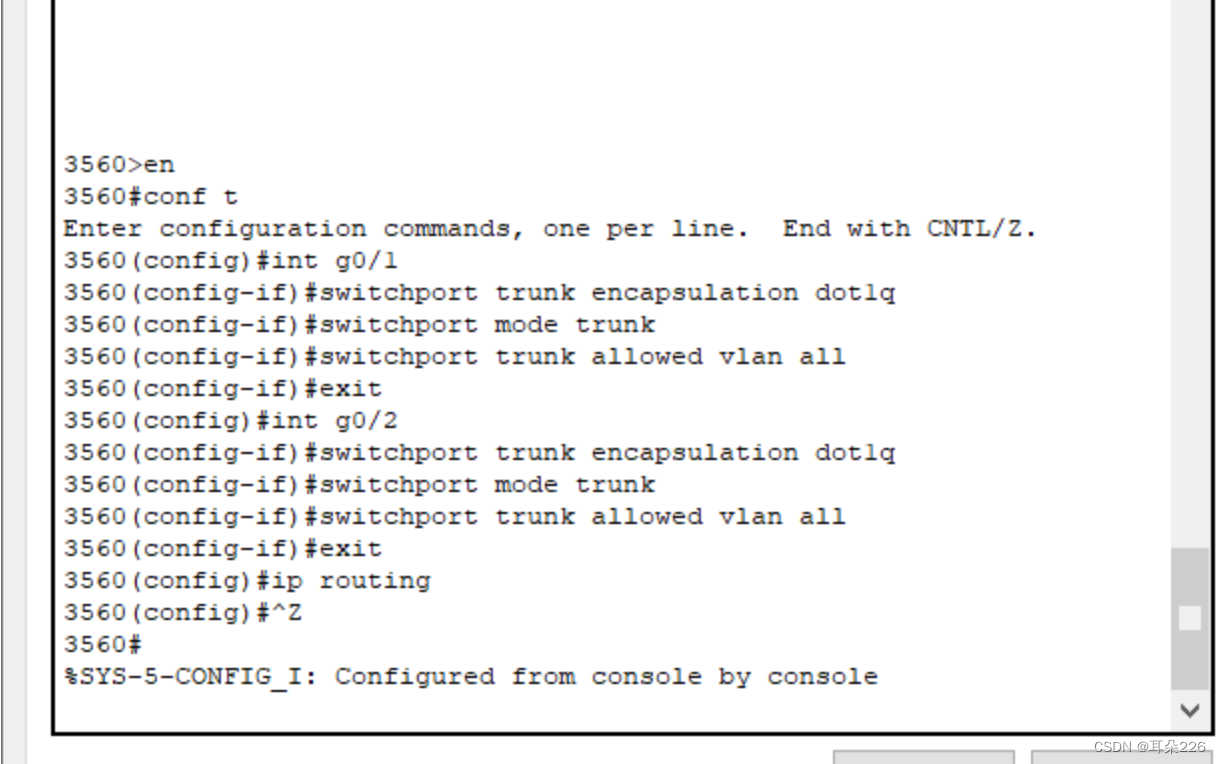

3560 交换机配置:

3560>en

3560#conf t

3560(config)#int g0/1 // 配置连接左边 2960A 交换机的接口

3560(config-if)#switchport trunk encapsulation dot1q // 封装 VLAN 协议

3560(config-if)#switchport mode trunk // 设置为中继模式

3560(config-if)#switchport trunk allowed vlan all // 在所有 VLAN 间转发

3560(config-if)#exit

3560(config)#int g0/2 // 配置连接右边 2960B 交换机的接口

3560(config-if)#switchport trunk encapsulation dot1q //封装 VLAN 协议

3560(config-if)#switchport mode trunk // 设置为中继模式

3560(config-if)#switchport trunk allowed vlan all // 在所有 VLAN 间转发

3560(config-if)#exit

3560(config)#ip routing // 启用路由转发功能

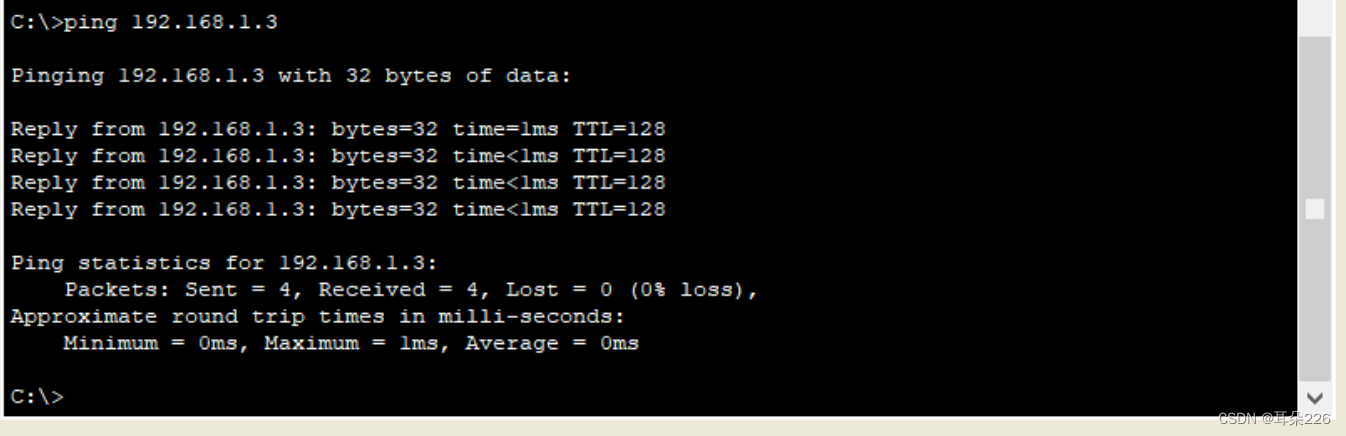

各 VLAN 中的 PC 可以正常通信。

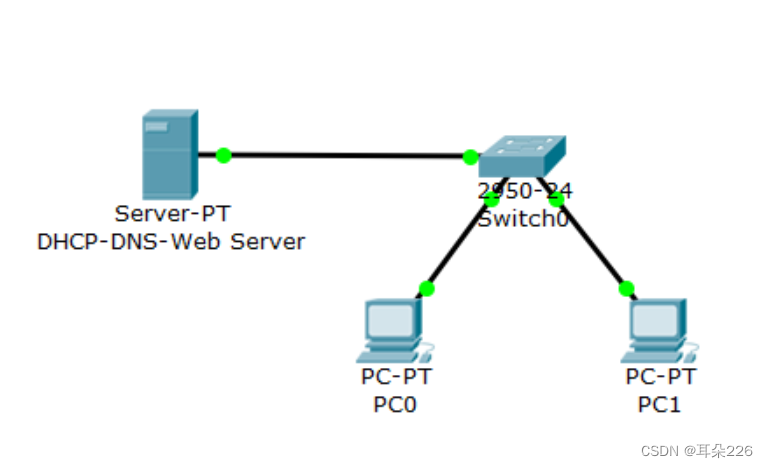

(十三)、DHCP、DNS及Web服务器简单配置

动态主机配置 DHCP、域名解析 DNS 以及 Web 服务在日常应用中作用巨大,我们构建如下拓扑:

该拓扑中,服务器及客户机都连在同一交换机上。为简单起见,服务器 Server-PT 同时作为 DHCP、DNS 以及 Web 服务器,各客户机无需配置,将自动获取网络配置。

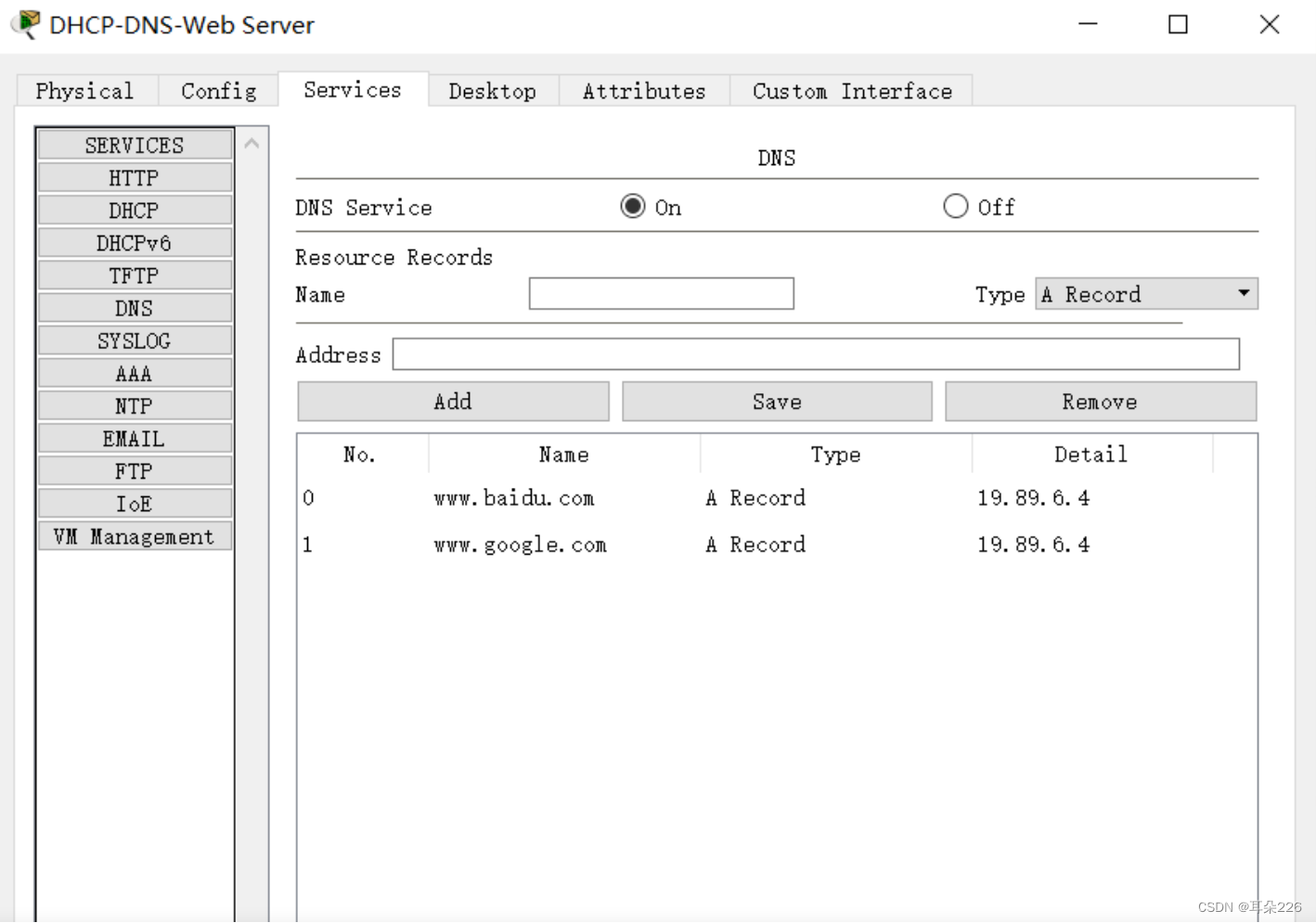

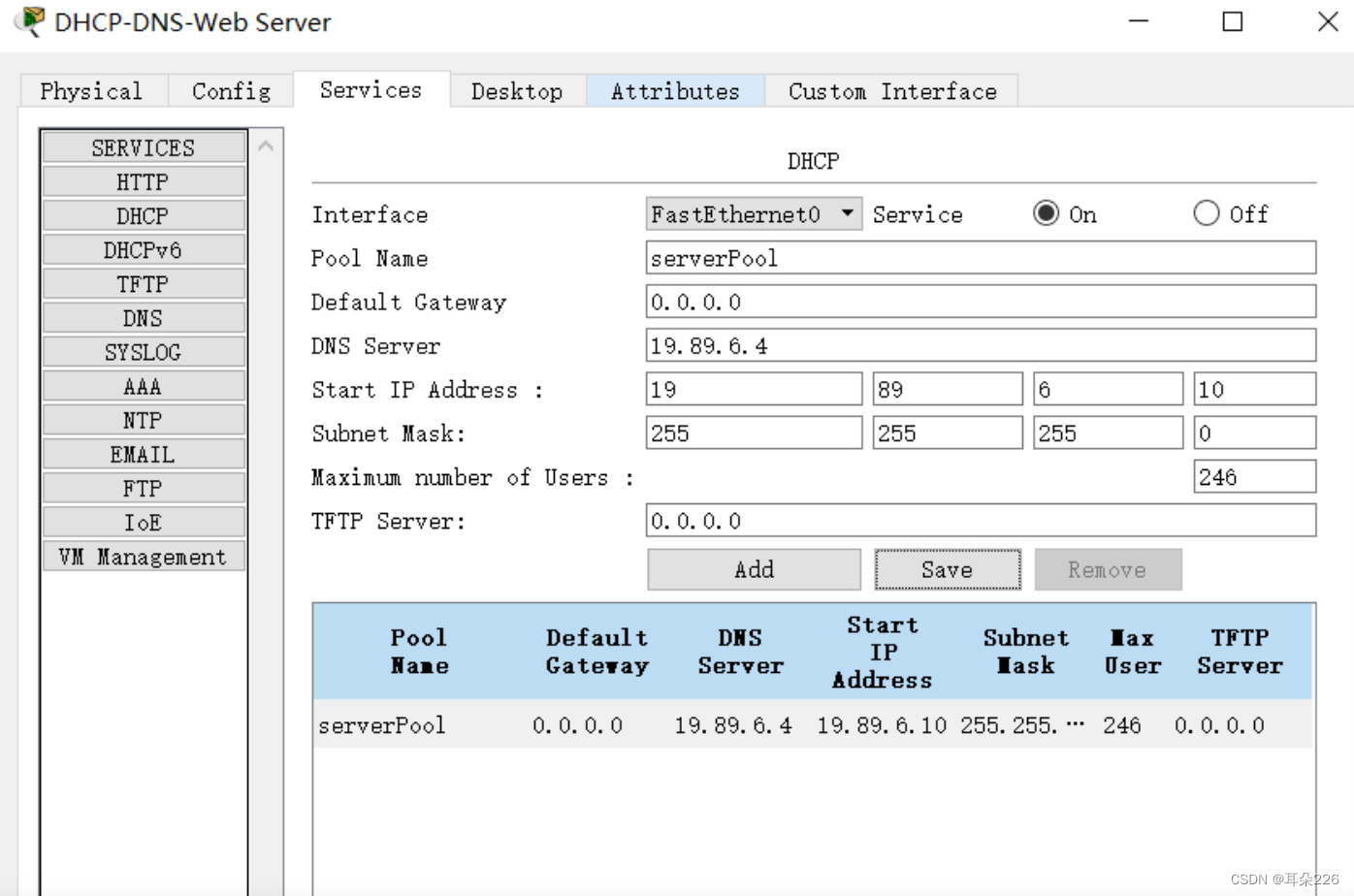

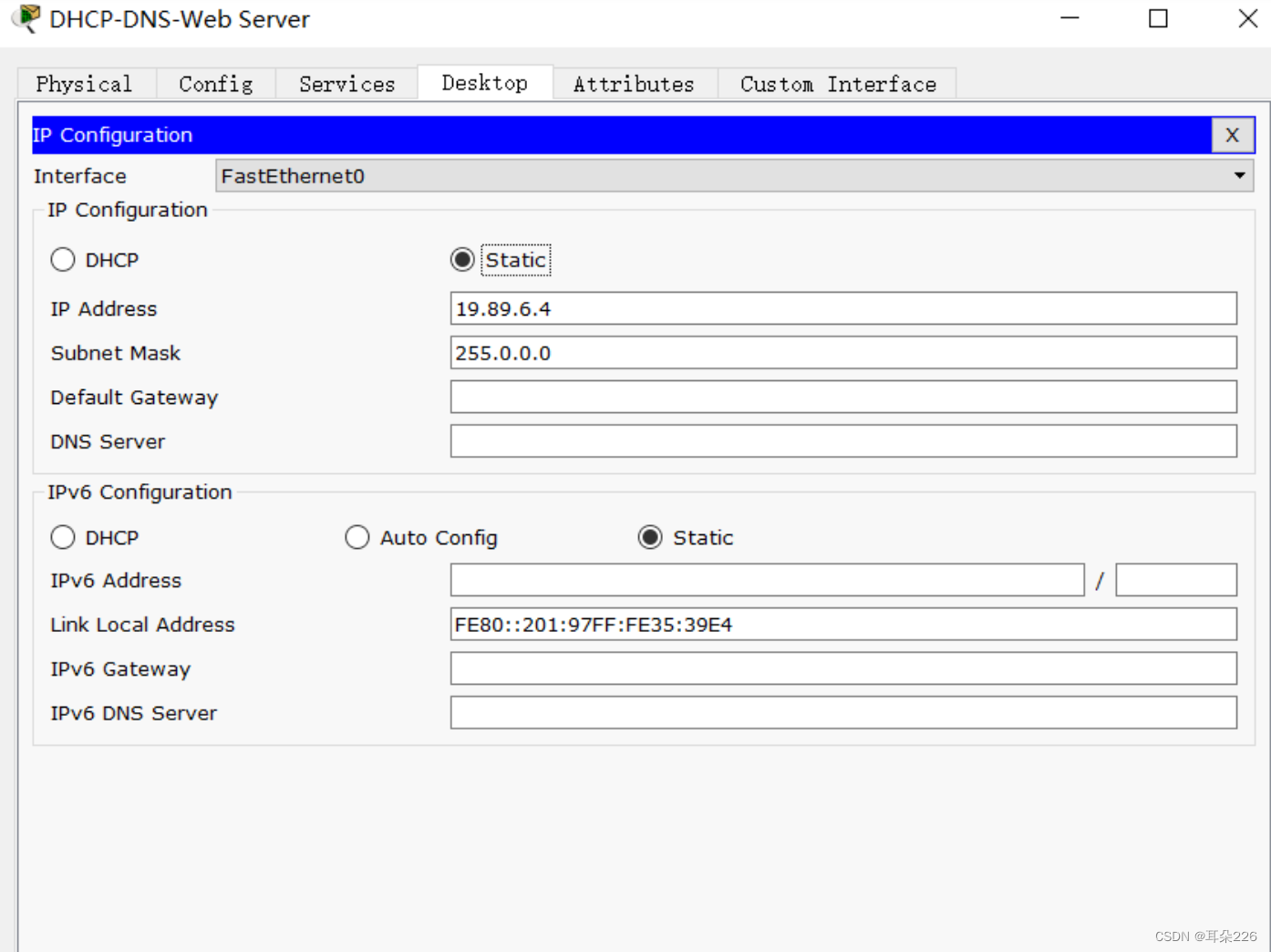

点击 CPT 拓扑图中的 Server 图标,设置其静态 IP 地址为 19.89.6.4/24,然后选择 Service 进行如下相关配置:

-

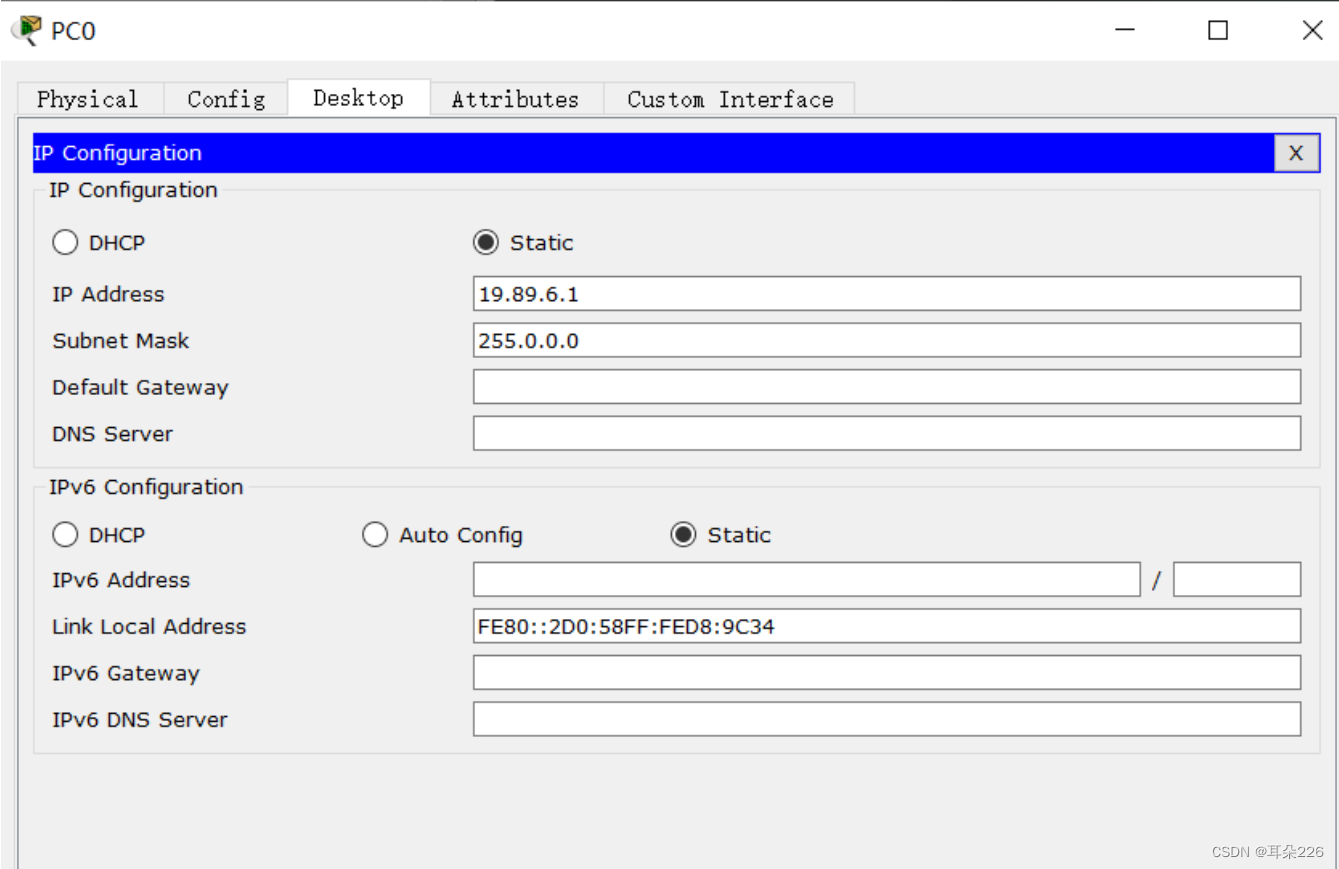

先查看各 PC,看看是否获得网络配置

已获得网络配置 -

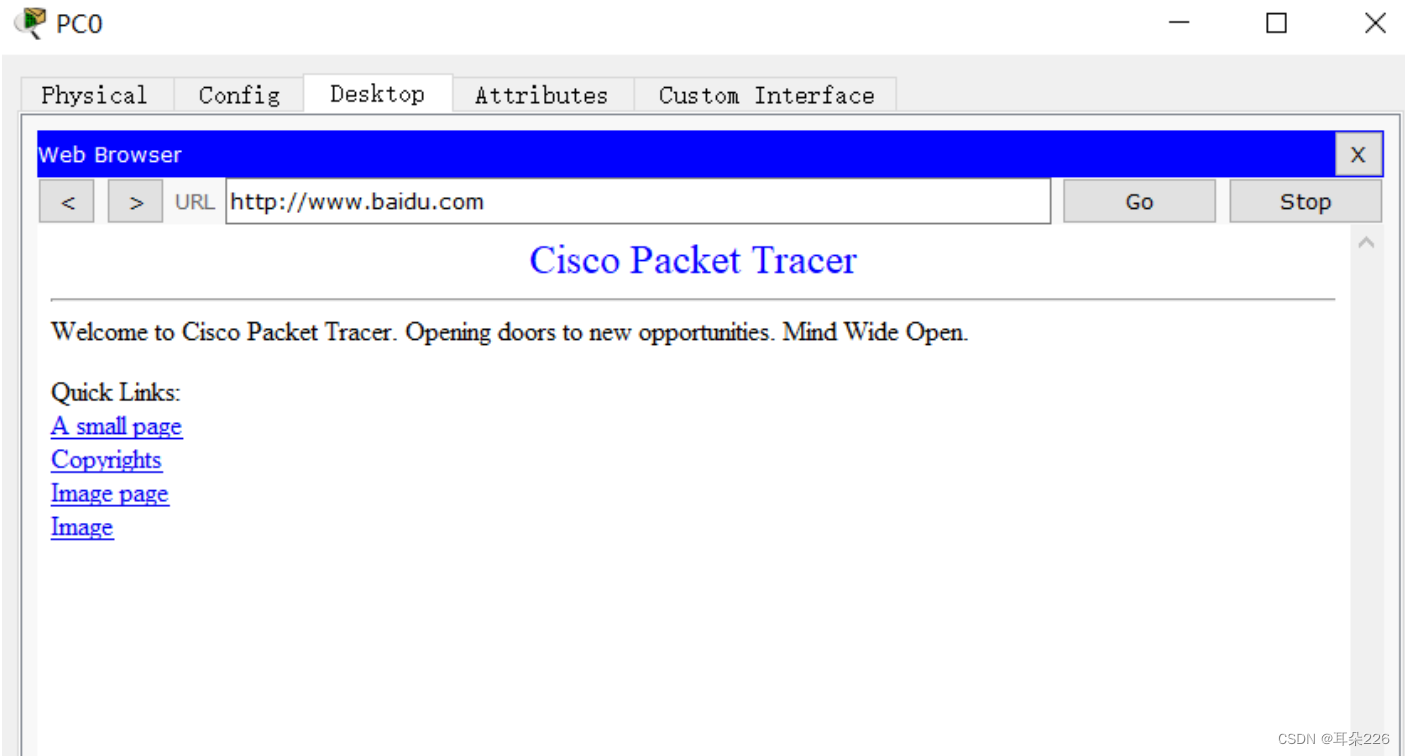

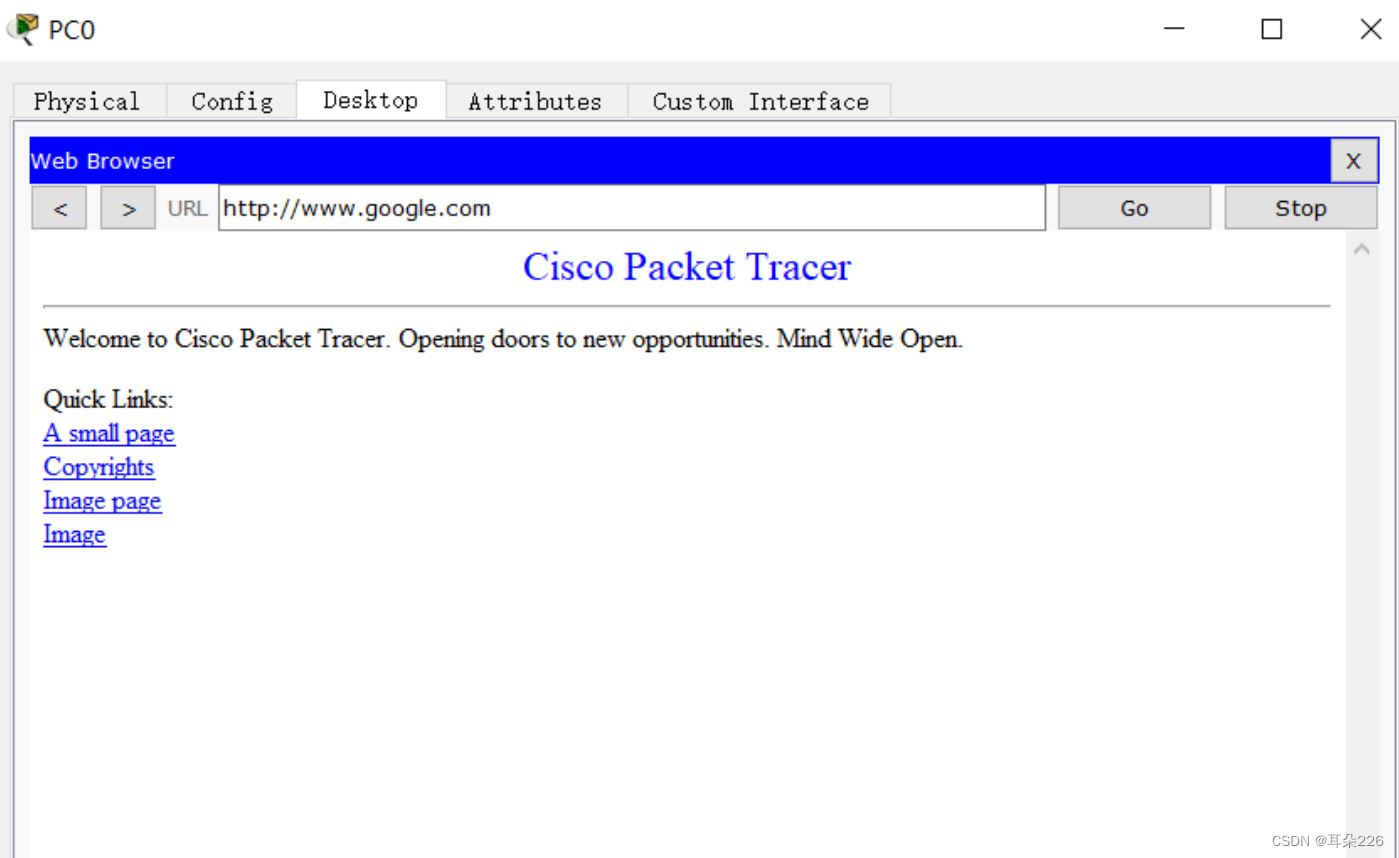

因为我们在 DNS 服务器中把谷歌和百度的 IP 都设为了 19.89.6.4,即 Server-PT,所以,如果打开 PC0 的浏览器,输入 www.google.com 或者 www.baidu.com,我们都应该看到默认的 Server-PT 这个 Web 服务器的主页

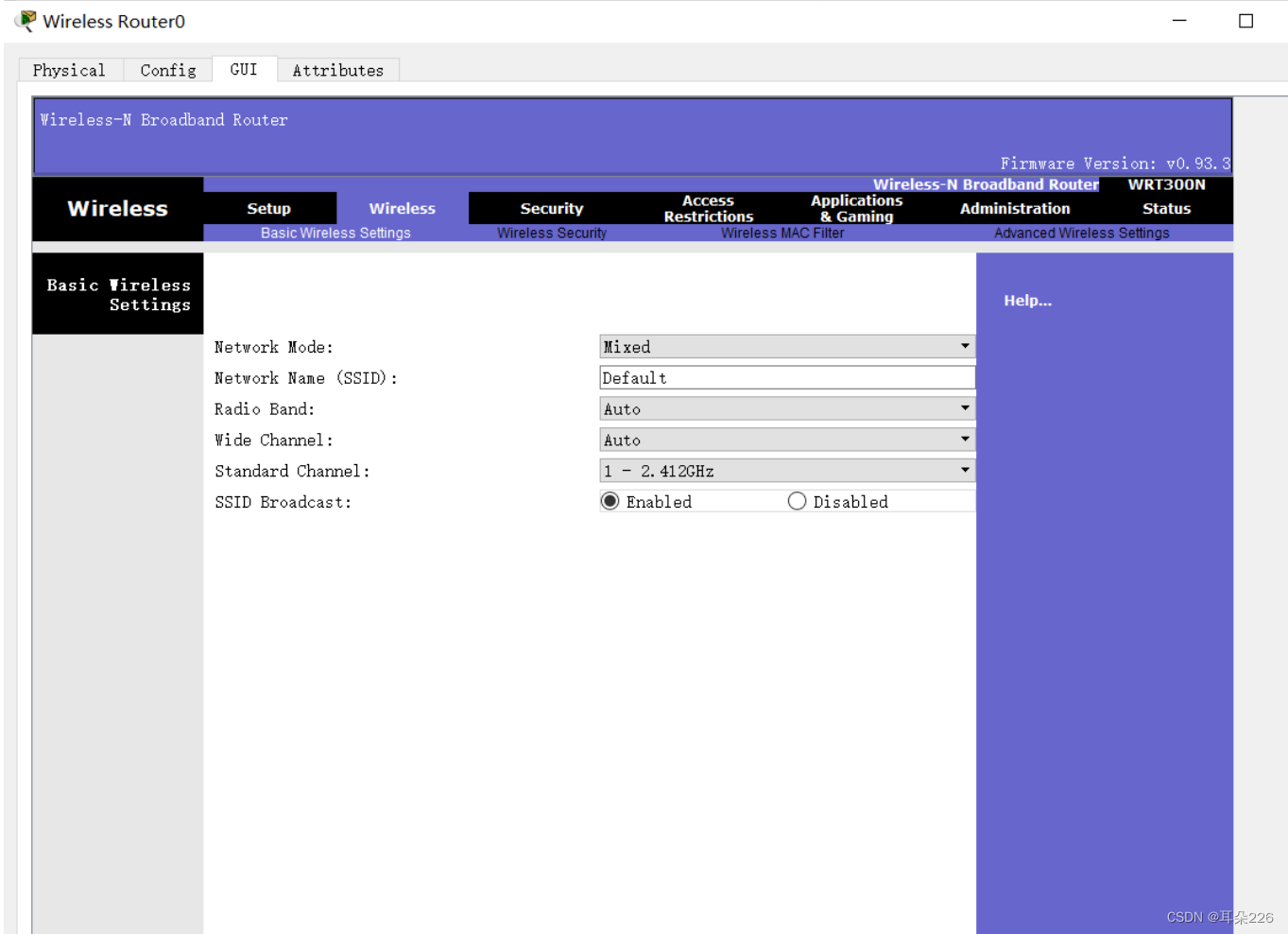

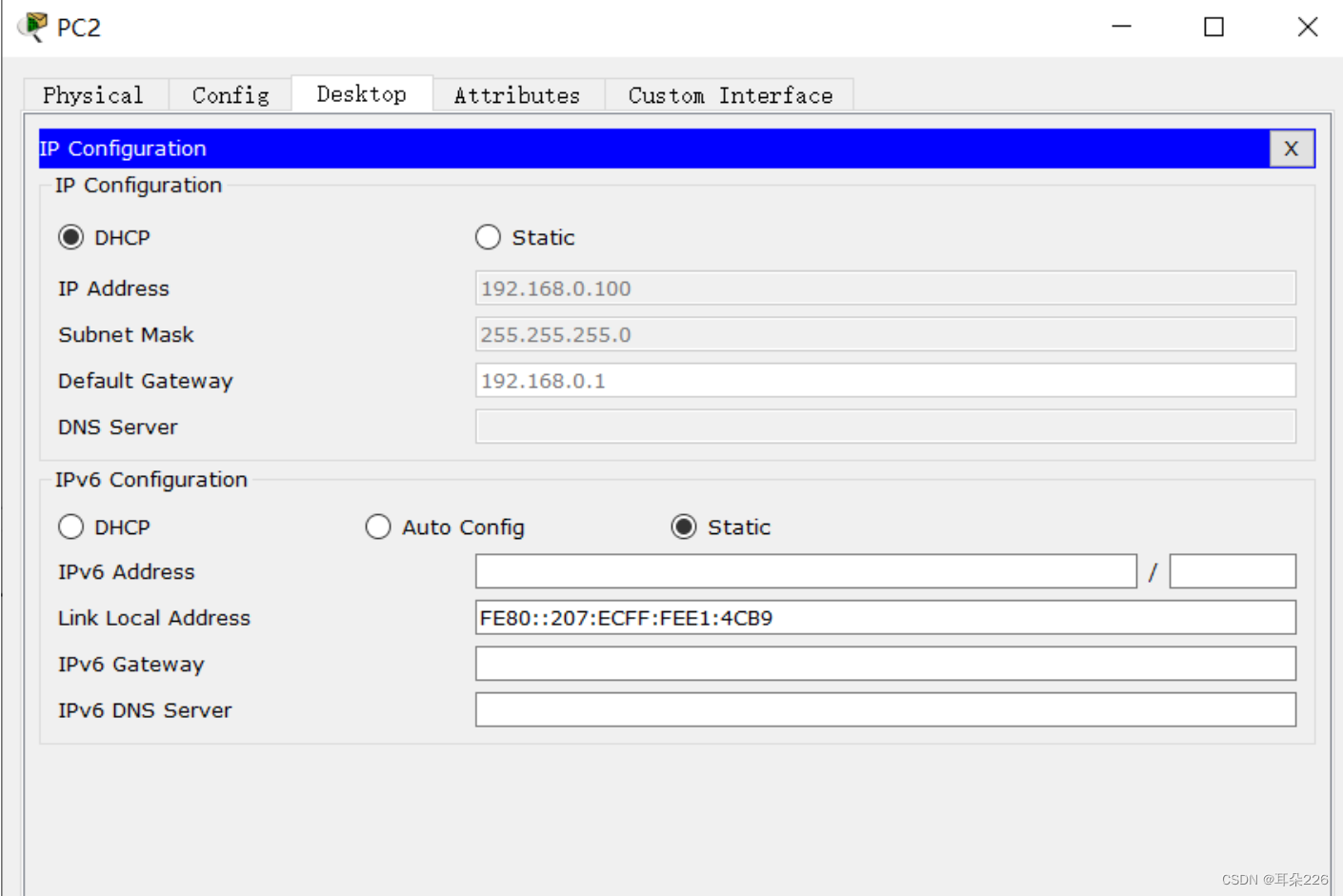

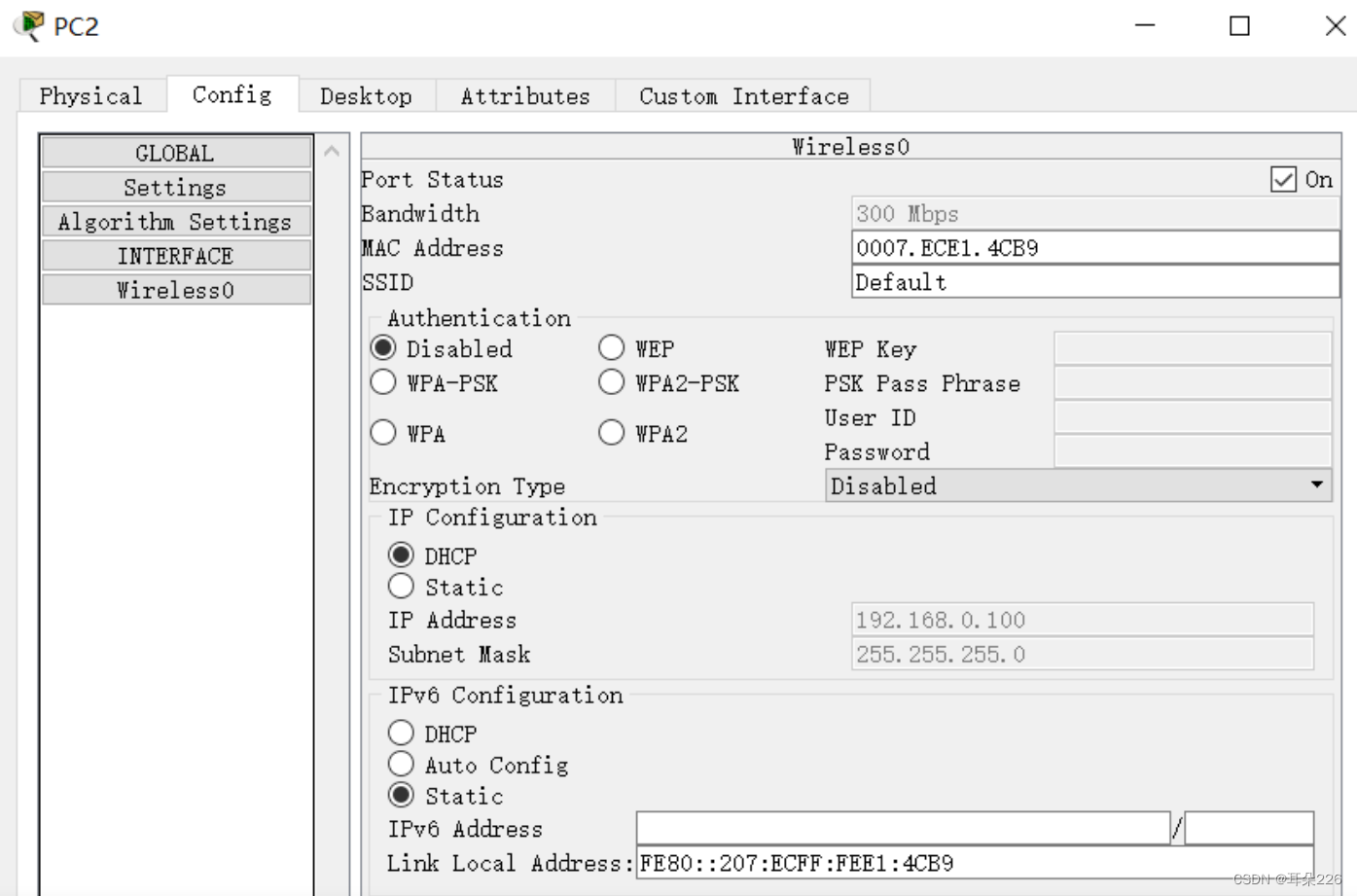

(十四)、WLAN初步配置

WLAN 即 WiFi 当前也是广泛的应用在各种场景。

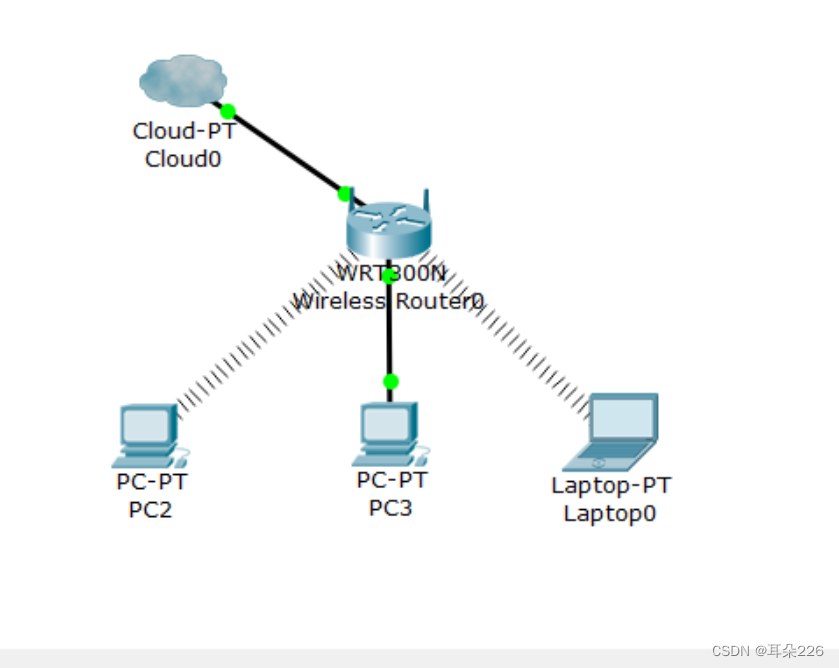

我们通过构建如下拓扑的一个家庭 WLAN 来练习一下其相关的配置:

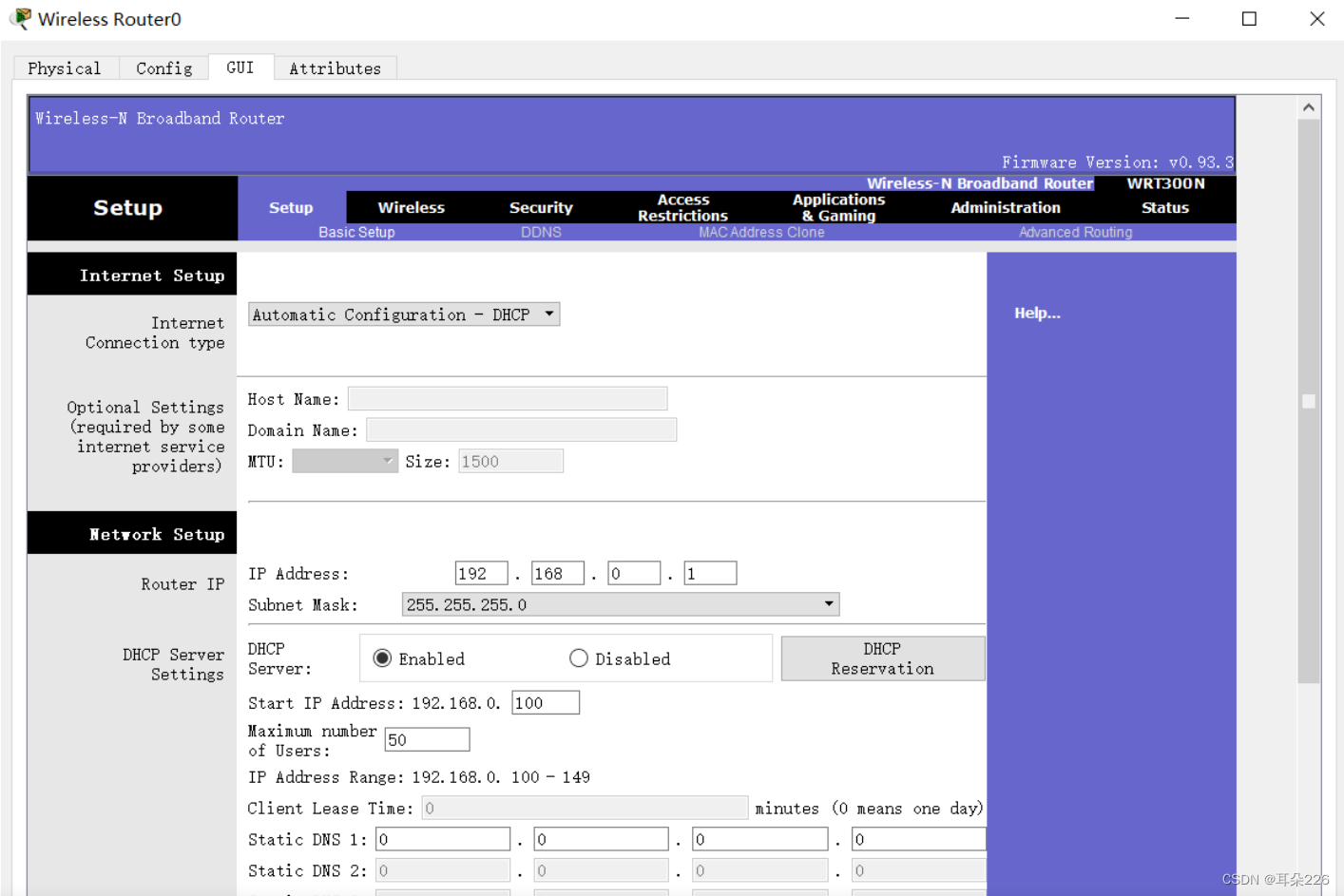

一般地,我们需要配置无线路由器的基本网络配置(IP、掩码、网关、DNS 等,现实中多为自动获取),然后再配置无线路由器的无线访问部分如连接密码及加密类型等,并开启 DHCP 功能等。

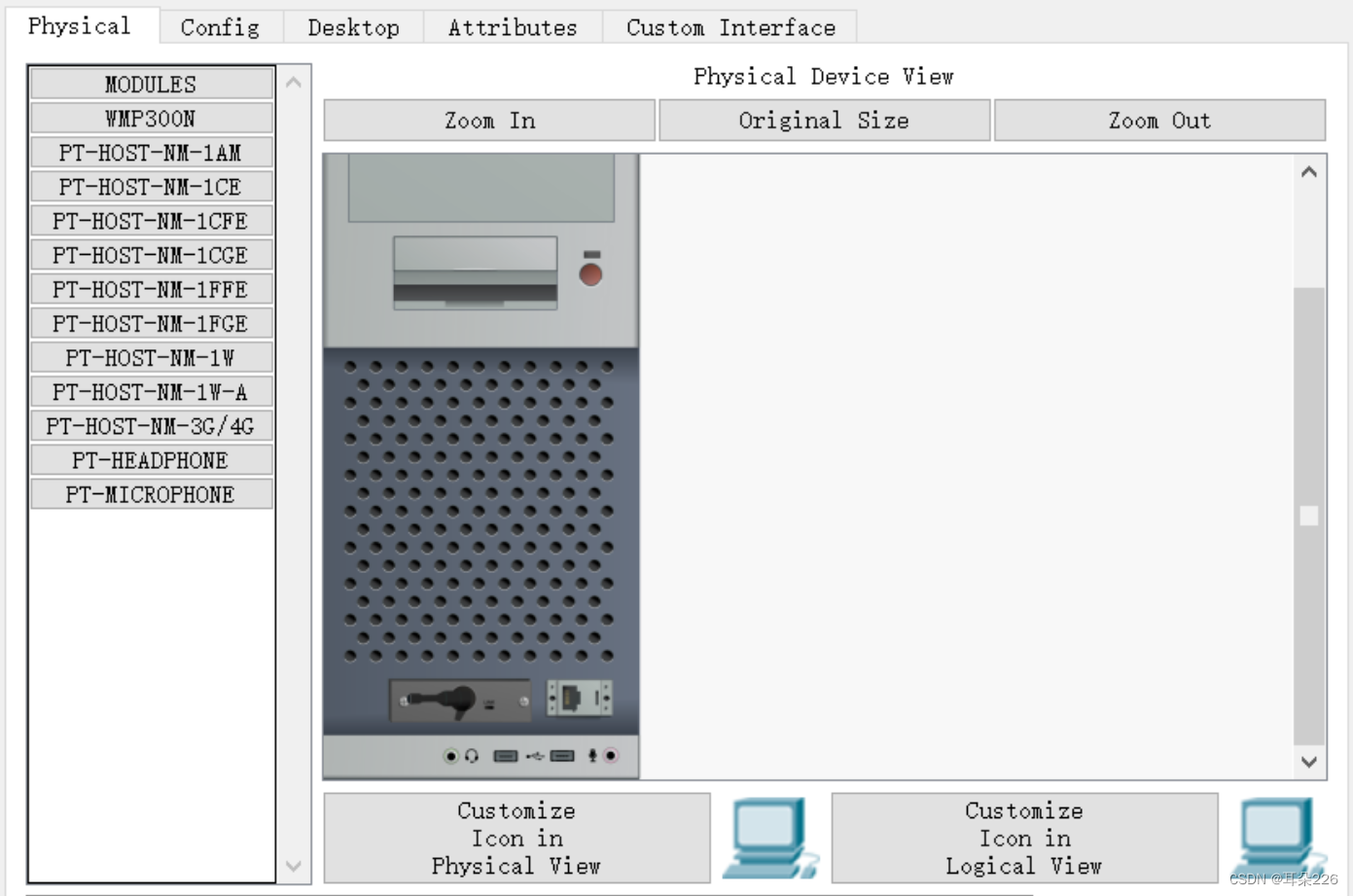

将PC2的有线网卡更换成无线网卡:

更换Laptop-PT的网卡:

配置无线路由器端:

PC动态主机配置:

2186

2186

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?