一、反射型xss漏洞

1.1、产生原因:软件方没有对用户方所提交的信息进行可靠的筛查过滤。

危害:允许恶意的web用户进行恶意的脚本攻击,以达到攻击目的。

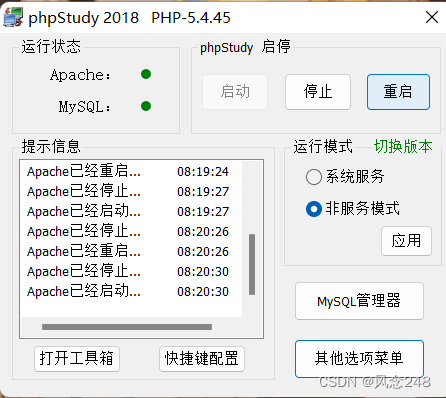

1.2、使用软件:phpstudy

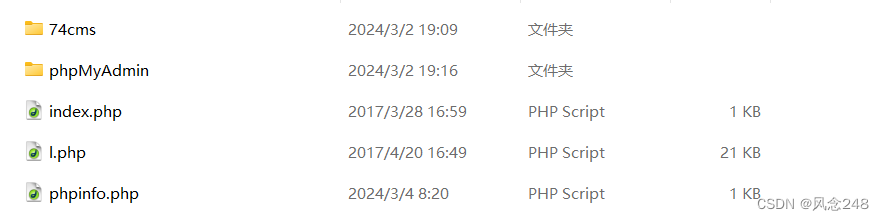

靶场:74cms

二、测试步骤

2.1、准备小p

2.2、准备74cms文件

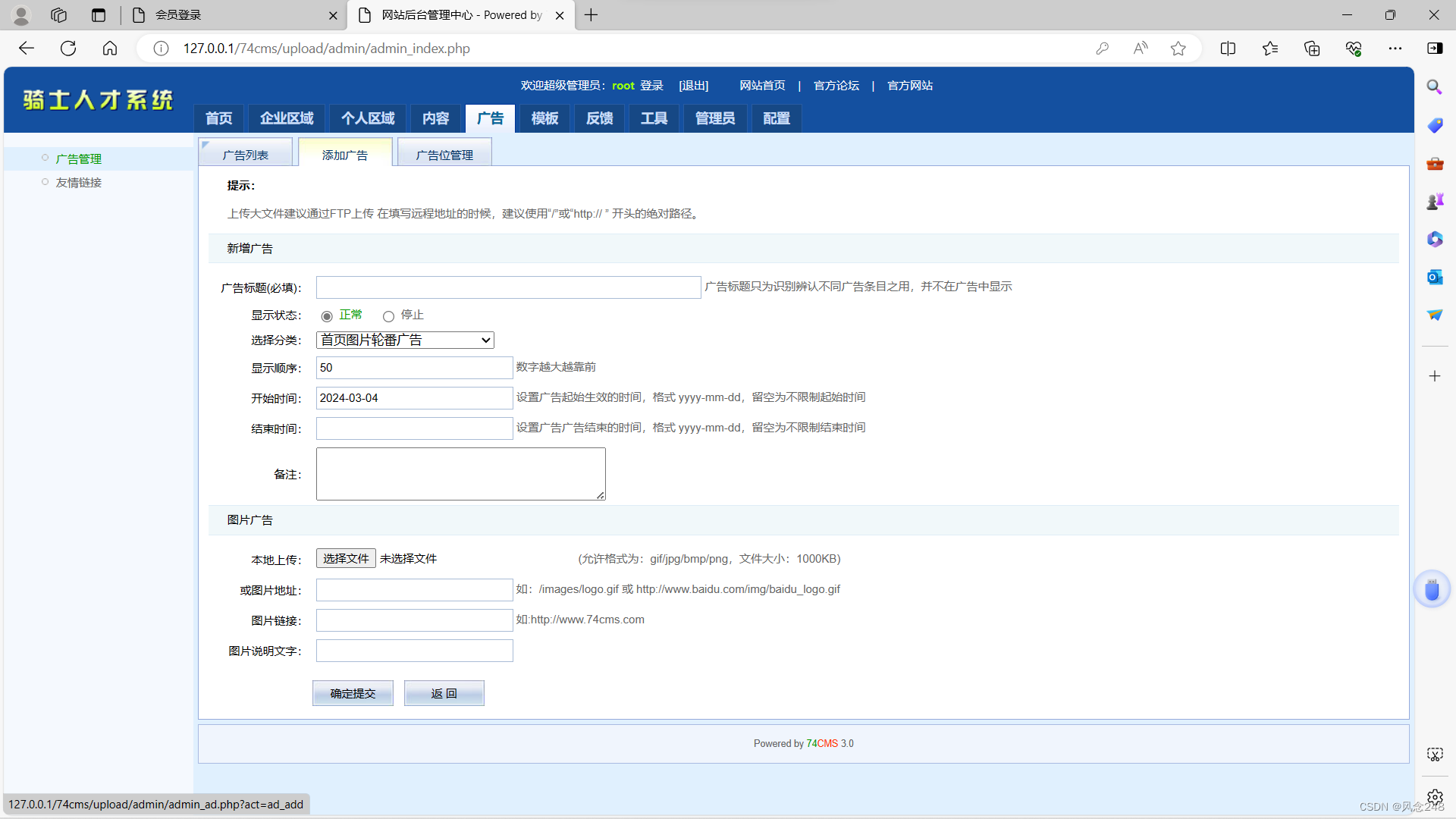

2.3、进入网站,下图为原始广告界面

2.4、下图为未填任何信息时返回弹窗

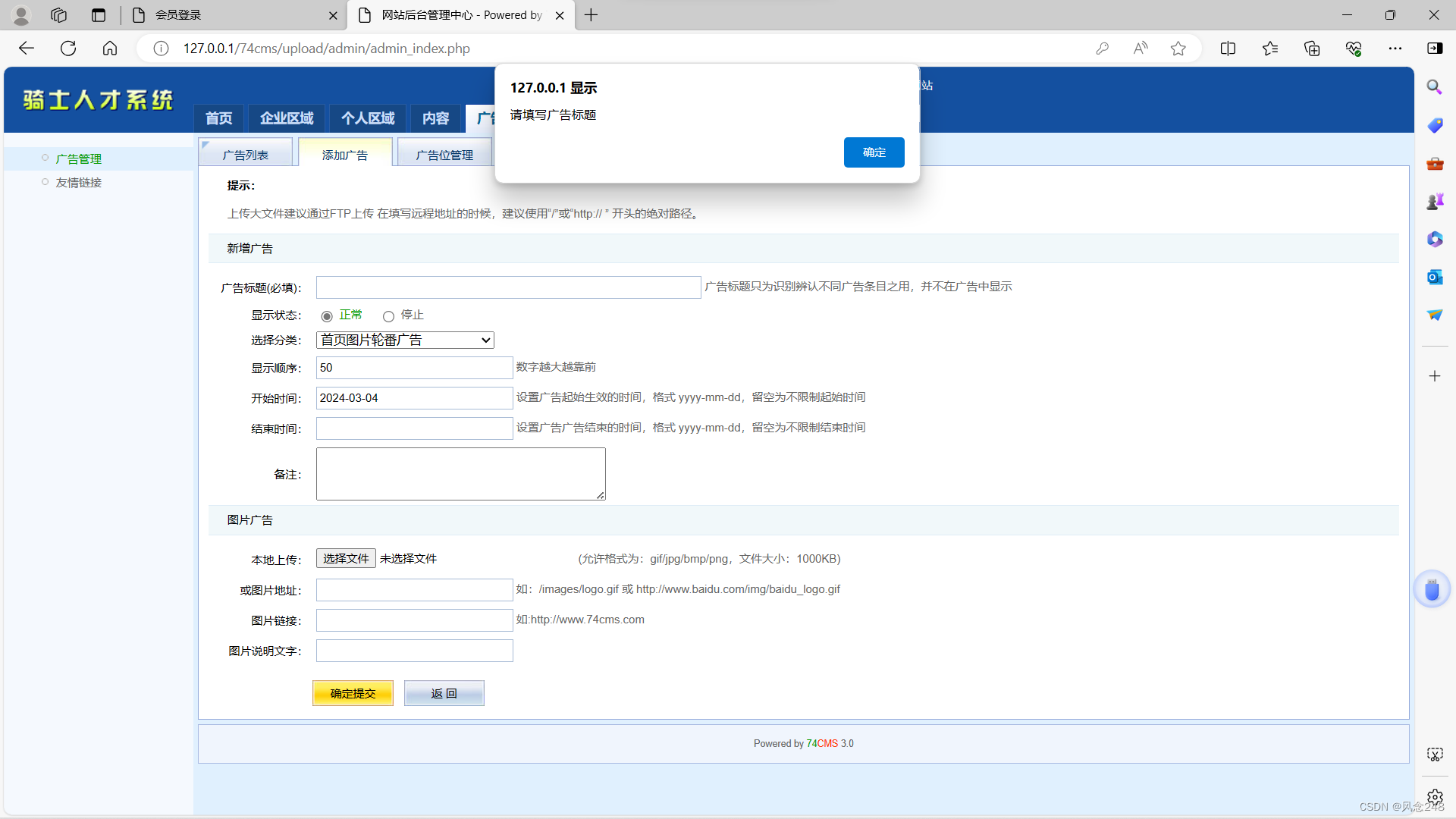

2.5、下图为正常编辑时界面

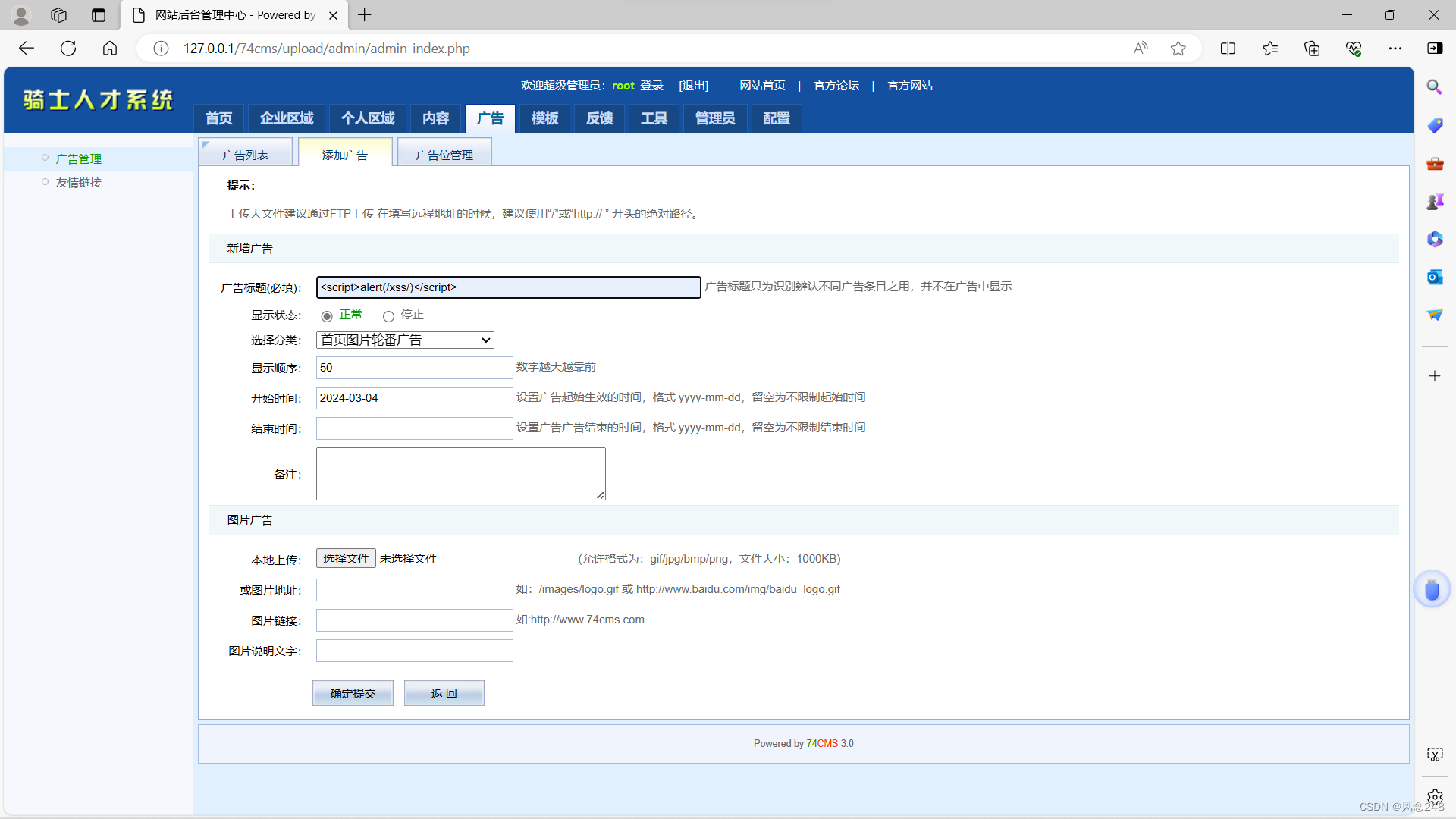

2.6、尝试植入反射型xss代码:

<script>alert(/xss/)</script>注意此处网页需要添加图片,因为图片为必选项,猜测会有文件包含漏洞,这里不过多赘述

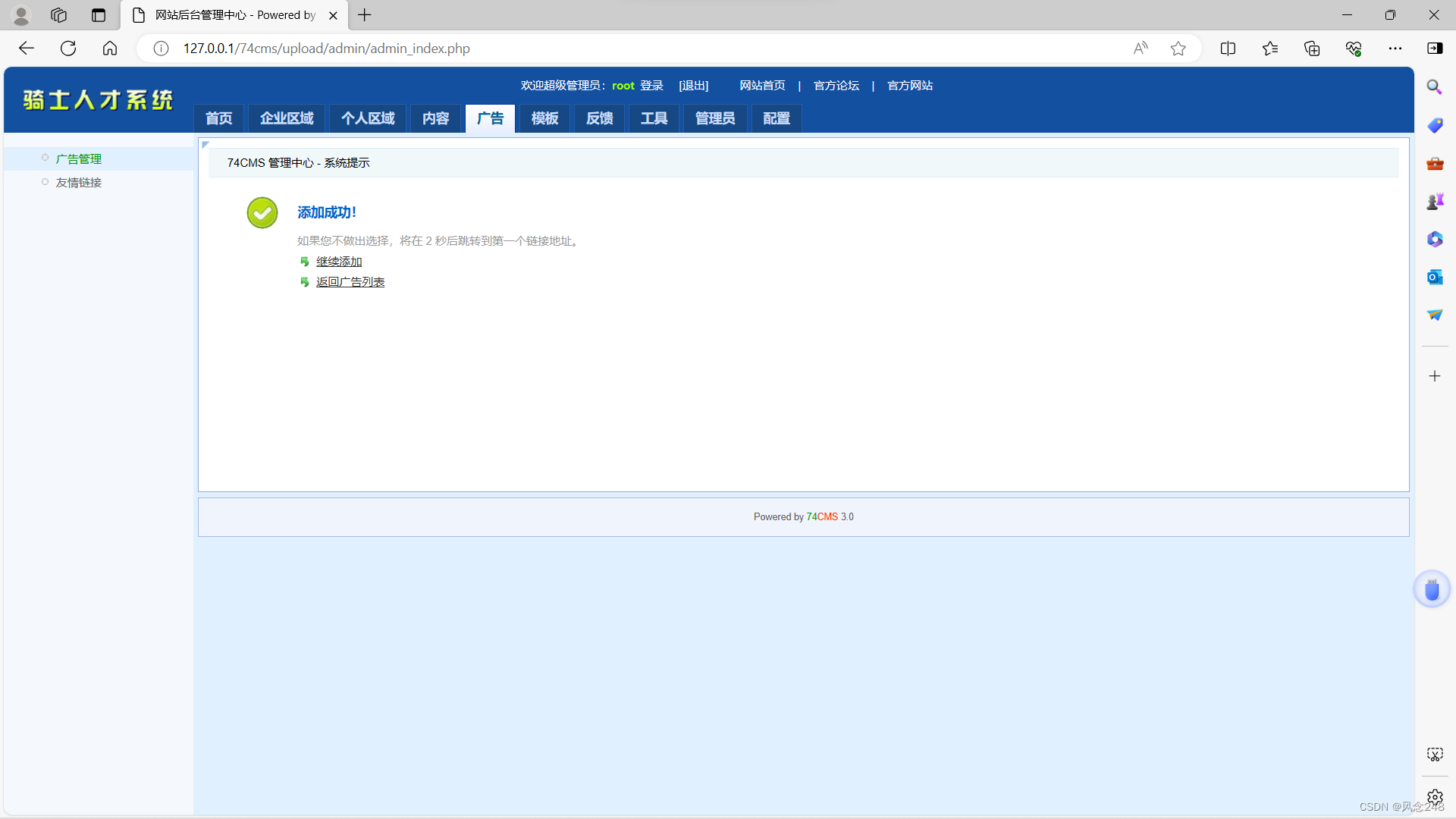

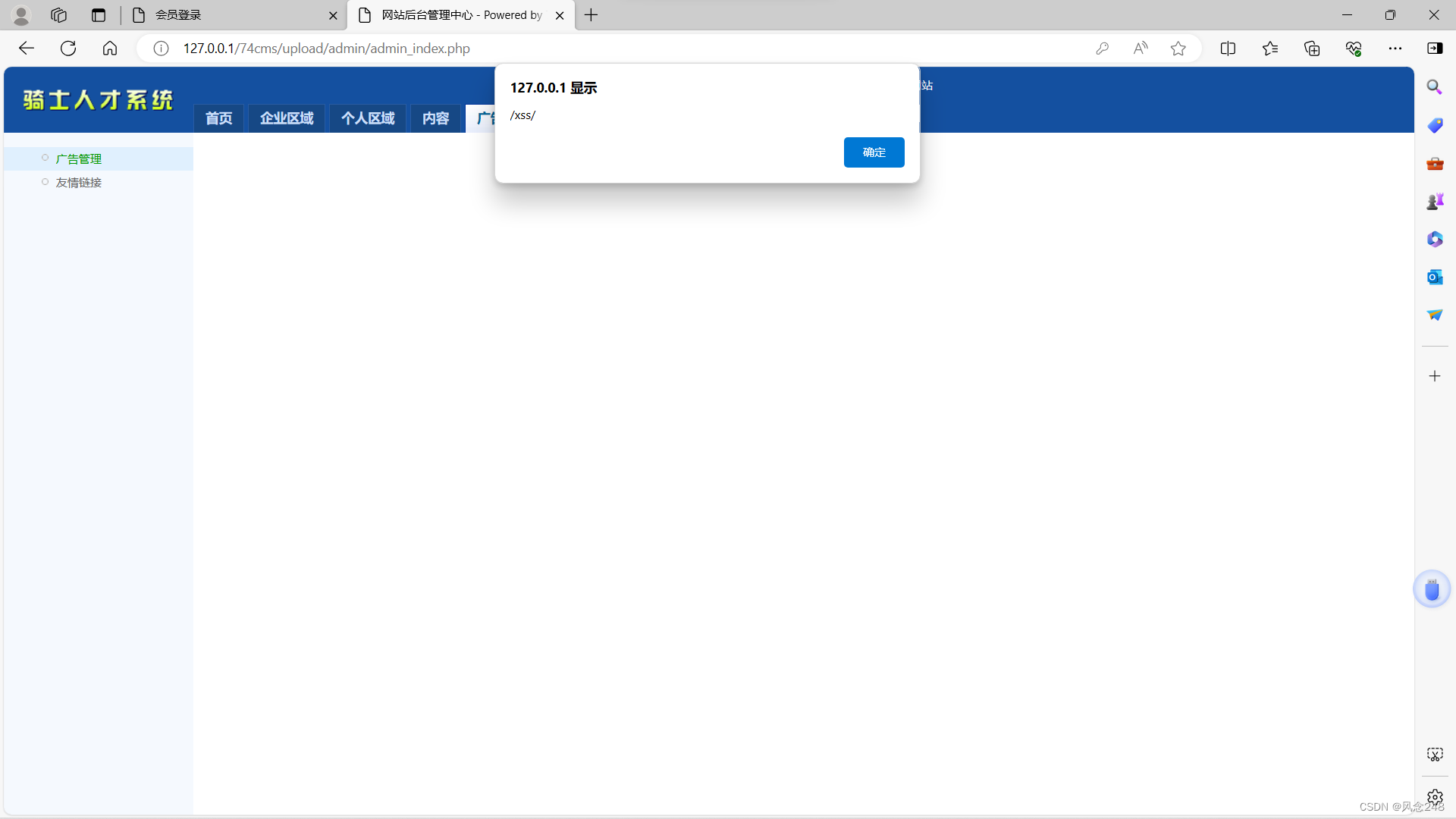

2.7、返回结果,弹窗/xss/,证明存在反射型xss漏洞

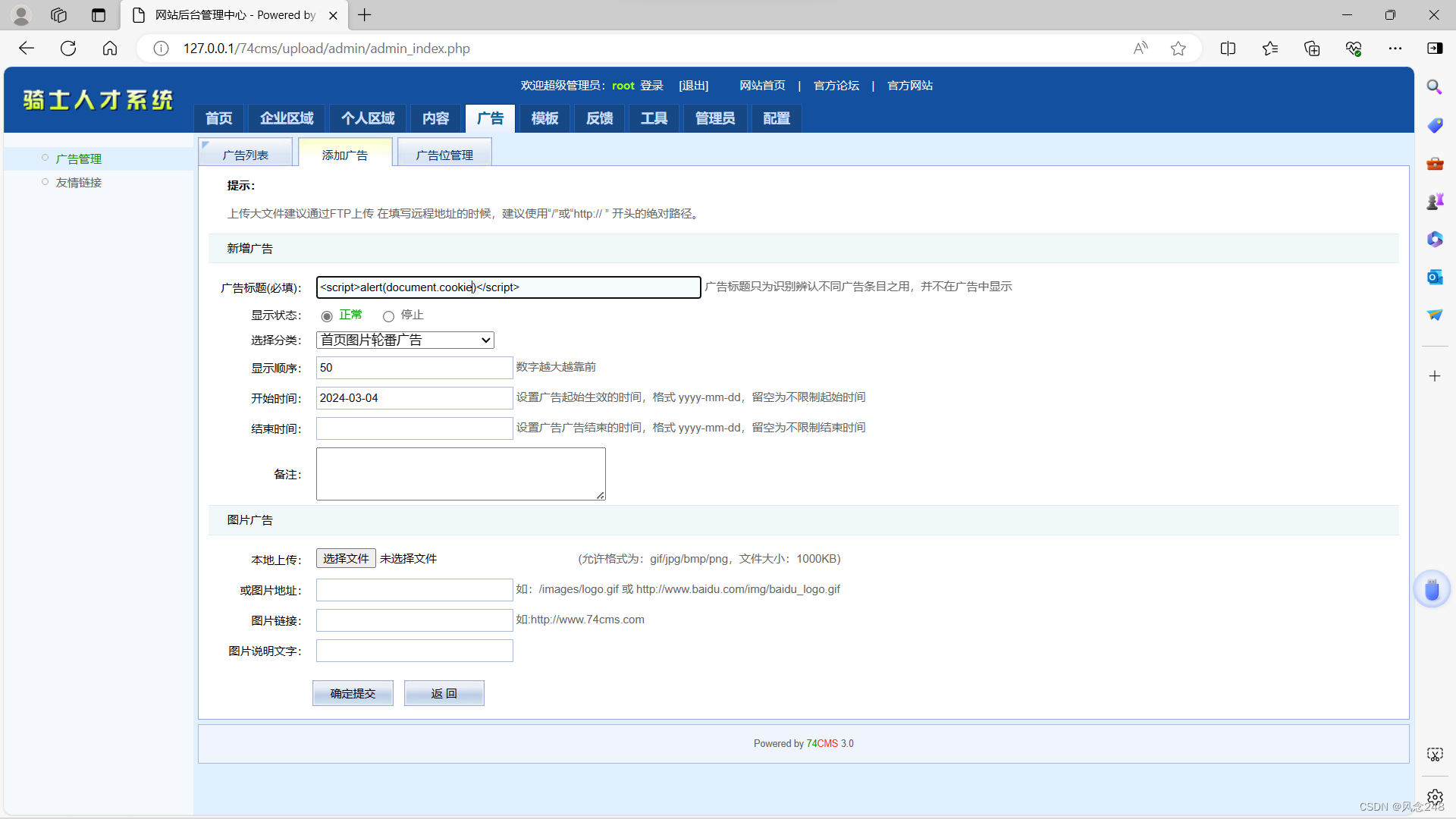

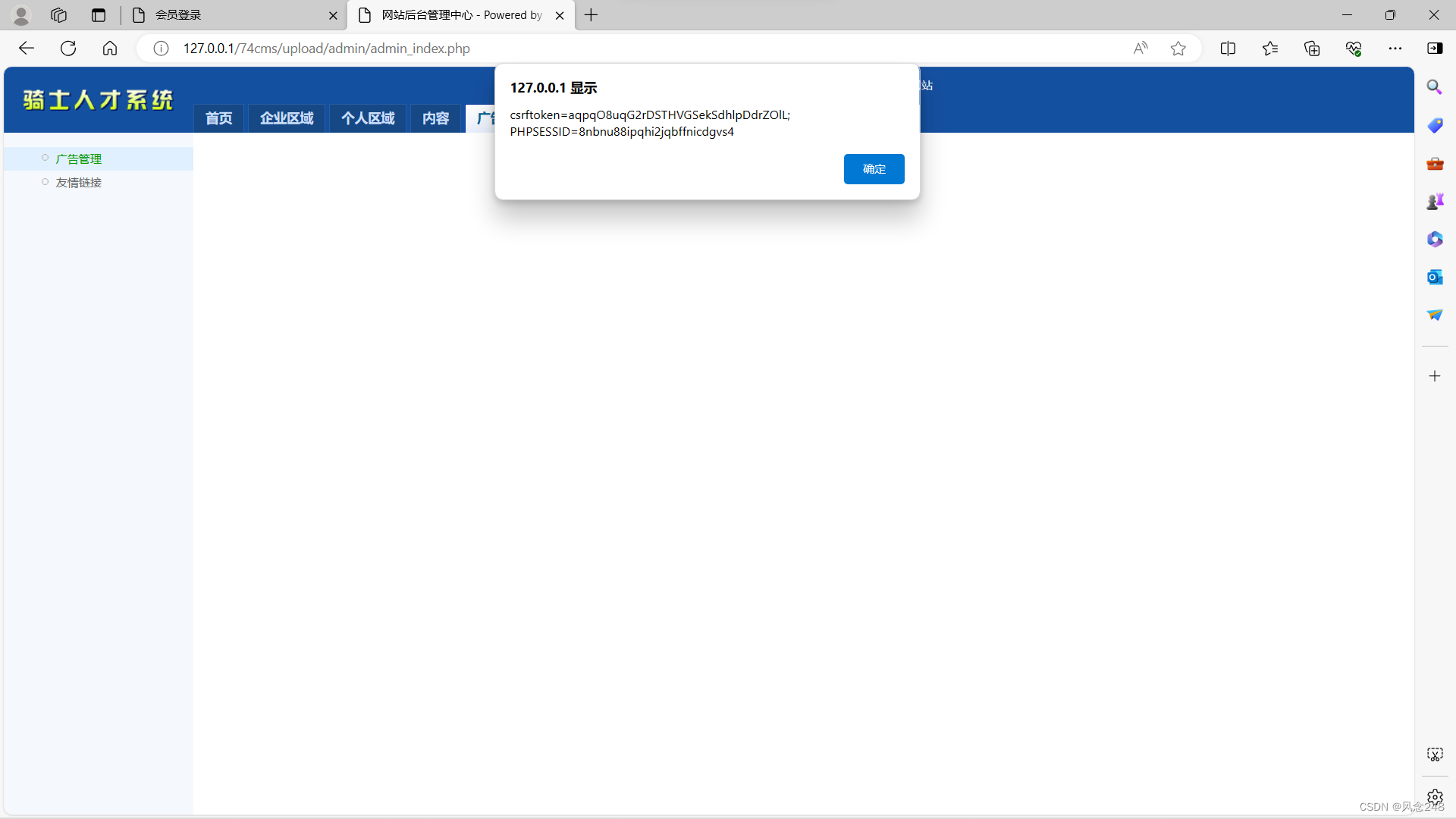

2.8、注入恶意代码用于返回用户cookie值:

<script>alert(document.cookie)</script>

2.9、产生结果:返回了用户的token与session,说明存在反射型xss漏洞

三、结果谈论与分析

3.1、测试结果

获取了用户的csrftoken=aqpqO8uqG2rDSTHVGSekSdhlpDdrZOlL; PHPSESSID=8nbnu88ipqhi2jqbffnicdgvs4

3.2、总结

利用xss漏洞对74cms网站进行攻击,成功的获取了cookie,证明了74cms网站存在较为明显的反射型xss漏洞,建议完善用户输入内容的有效验证

1356

1356

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?