20232819 2023-2024-2 《网络攻防实践》第2次作业

1.实验内容

(1)从www.csdn.net、www.163.com等中选择一个DNS域名进行查询,获取如下信息:DNS注册人及联系方式、该域名对应IP地址、IP地址注册人及联系方式、IP地址所在国家和城市和具体地理位置。

(2)尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

(3)使用nmap开源软件对靶机环境进行扫描。

(4)使用Nessus开源软件对靶机环境进行扫描。

(5)通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。

2.实验过程

(1)实验环境准备

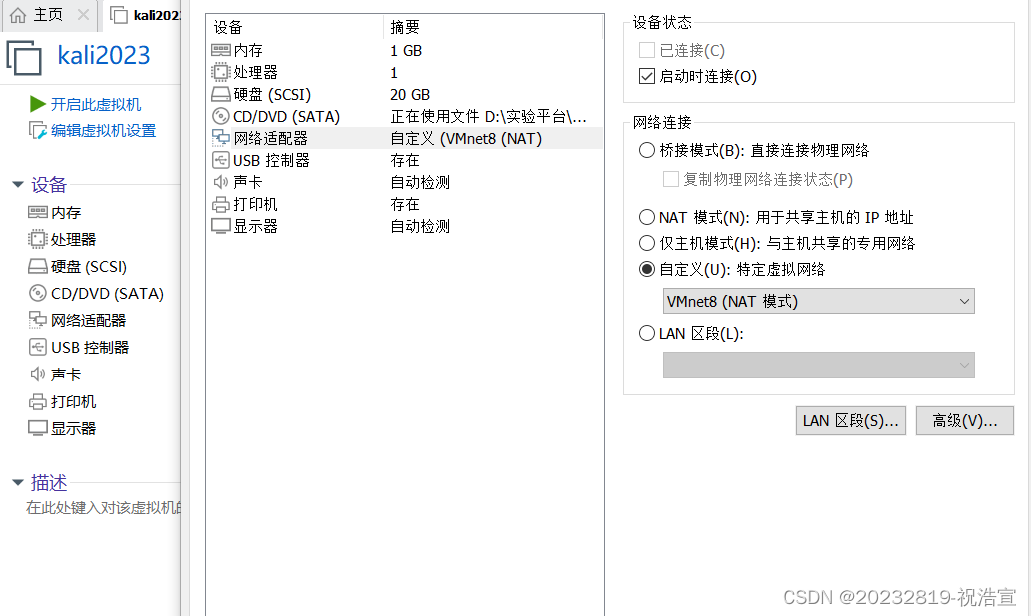

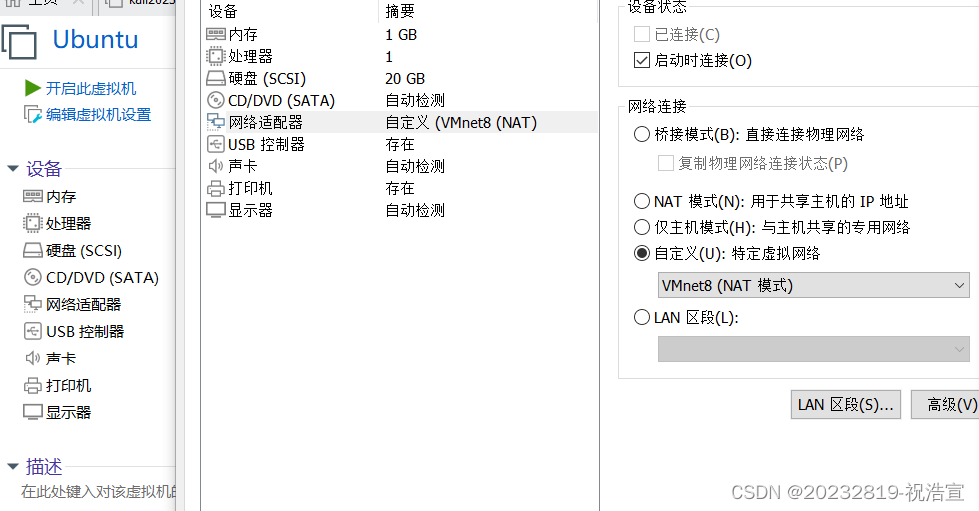

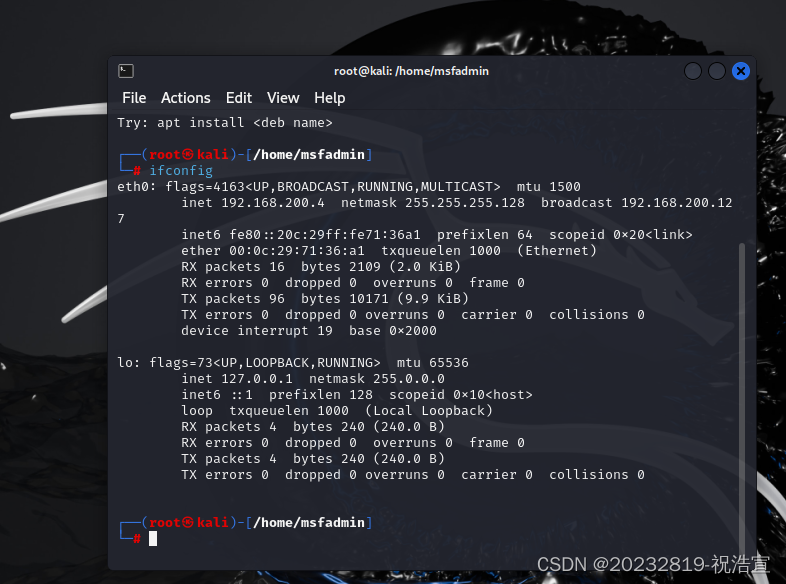

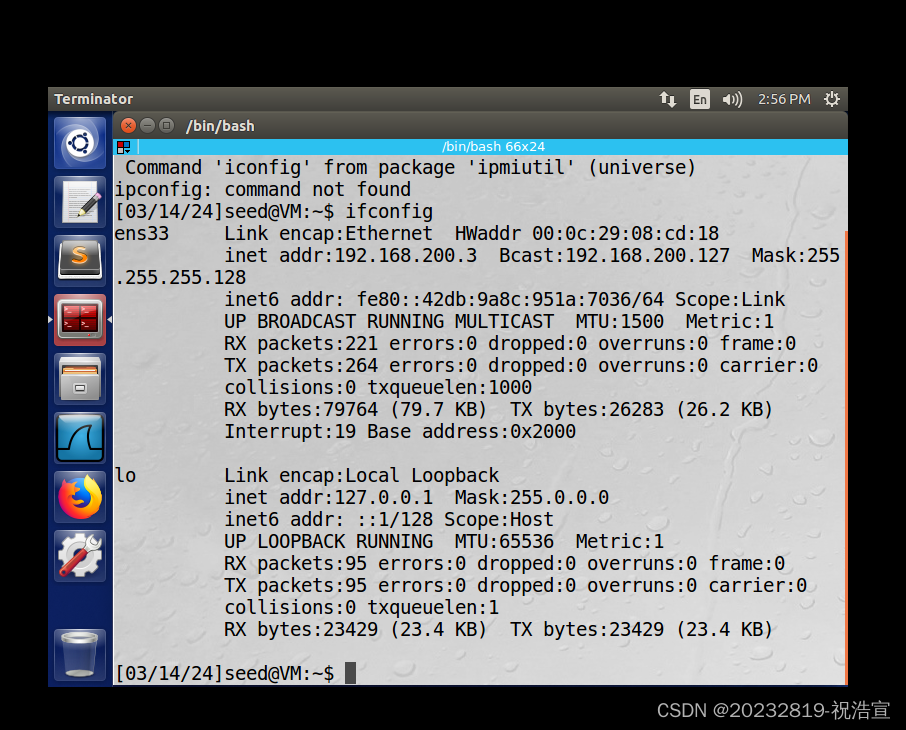

Kali2023虚拟机和Ubuntu的网络适配器环境如下,即均在Vmnet8(NAT模式)网段下:

Kali2023虚拟机的IP地址为:192.168.200.4

Ubuntu虚拟机的IP地址为:192.168.200.3

(2)域名查询

从www.csdn.net、www.163.com等中选择一个DNS域名进行查询,获取如下信息:DNS注册人及联系方式、该域名对应IP地址、IP地址注册人及联系方式、IP地址所在国家和城市和具体地理位置。

这里我选择www.baidu.com

由于whoissoft.com无法打开,因此更换此网址进行此部分实验:

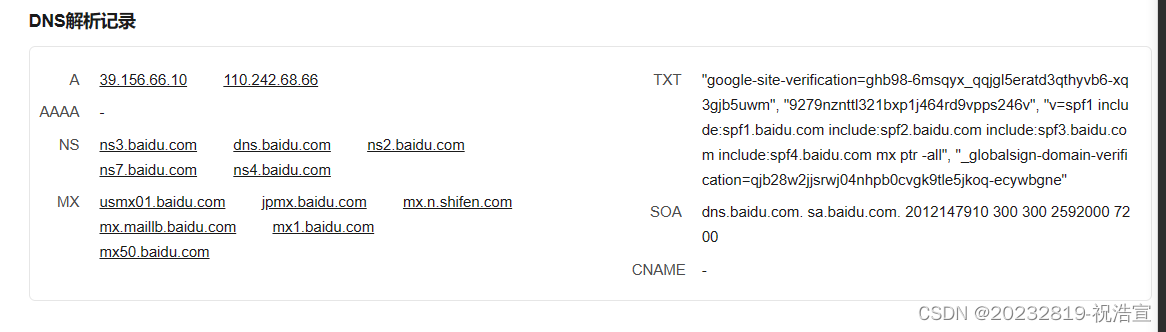

https://x.threatbook.com查询www.baidu.com的IP:

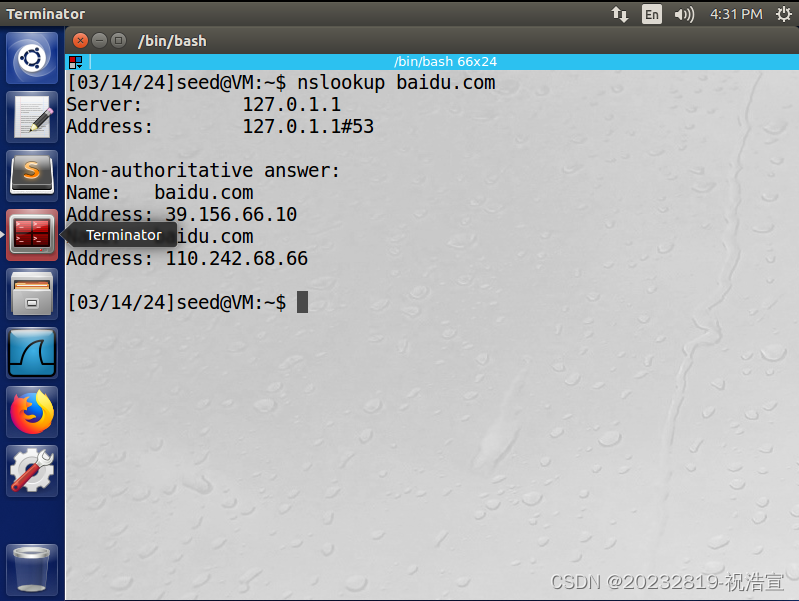

在Ubuntu虚拟机中也可以根据nslookup也可验证:

也可以通过IP来反向查询,查询结果如下:

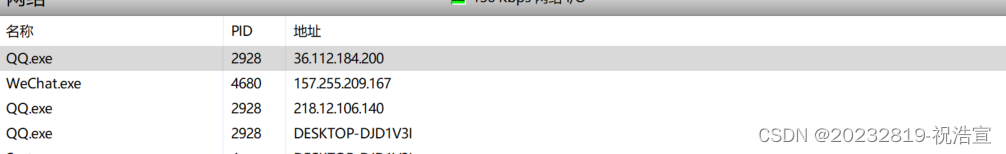

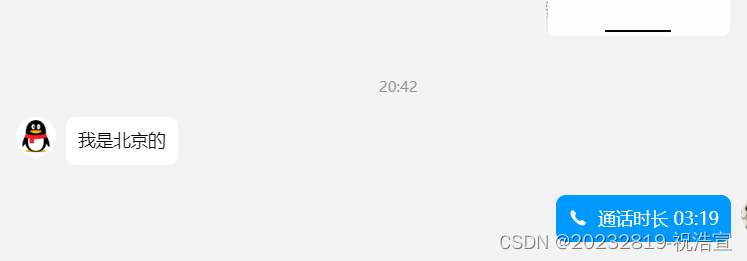

(3)尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

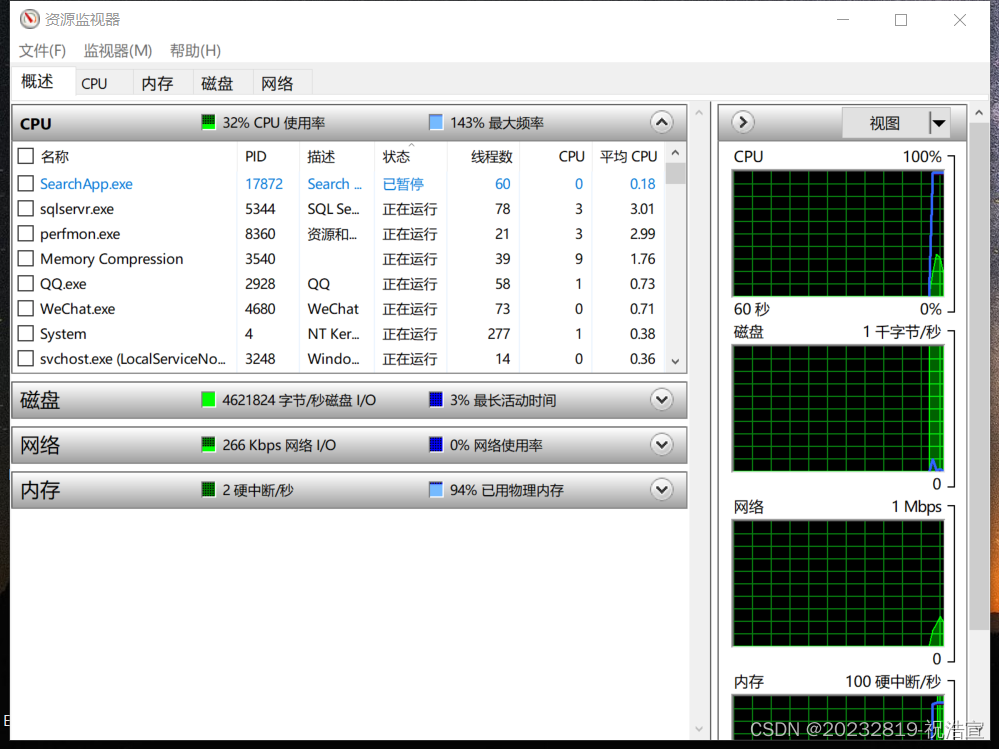

这里打开了QQ的聊天的语音聊天,并在资源管理器中查看如下:

(4)使用nmap开源软件对机器环境进行扫描。

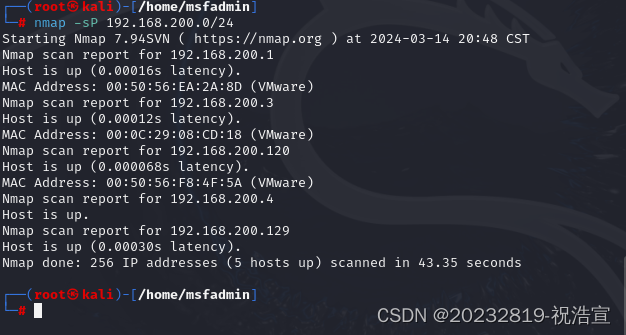

①扫描网段

通过以下代码,可以扫描环境,即VMnet8的环境,可以看到共有4台主机。首先是Kali2023和Ubuntu两台主机的IP,即192.168.200.4和192.168.200.3。此外,还有虚拟网段给的两个网口192.168.200.1和192.168.200.120,即一个是网关IP,一个是结束地址IP。

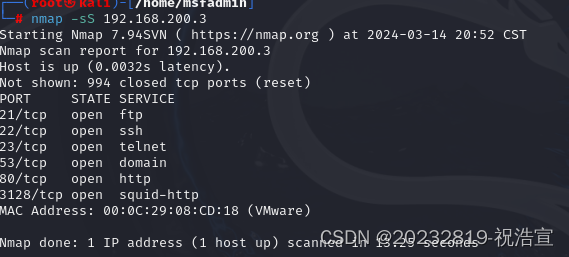

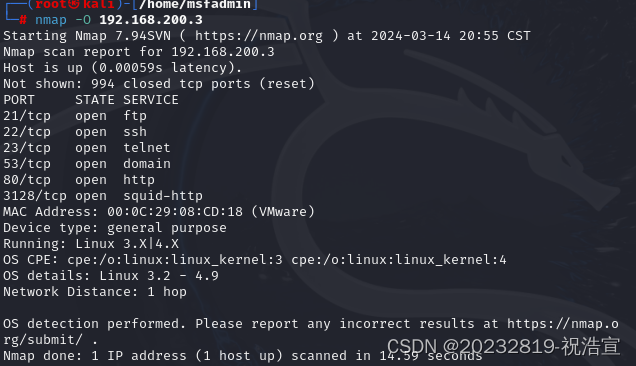

②扫描靶机的TCP和UDP端口

通过以下命令Ubuntu主机的TCP和UDP端口

③查看靶机操作系统和版本号

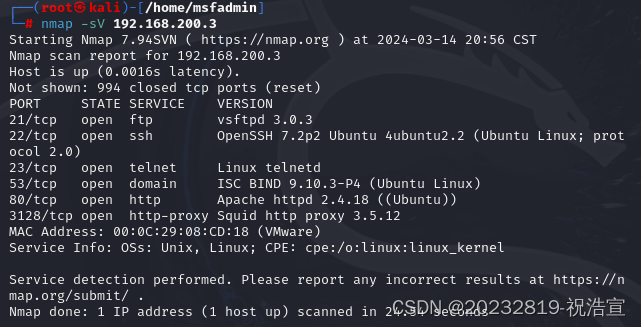

④查看靶机安装的网络服务

(

5)使用Nessus开源软件对靶机环境进行扫描。 在Kali中,由于Nessus难以实现功能,下载安装好难以使用,所以借鉴前人的基础,使用了WinXP攻击机进行扫描。(因WinXP攻击机自带该软件)

首先,直接打开软件:

输入用户名administrator和密码mima1234,进行登录:

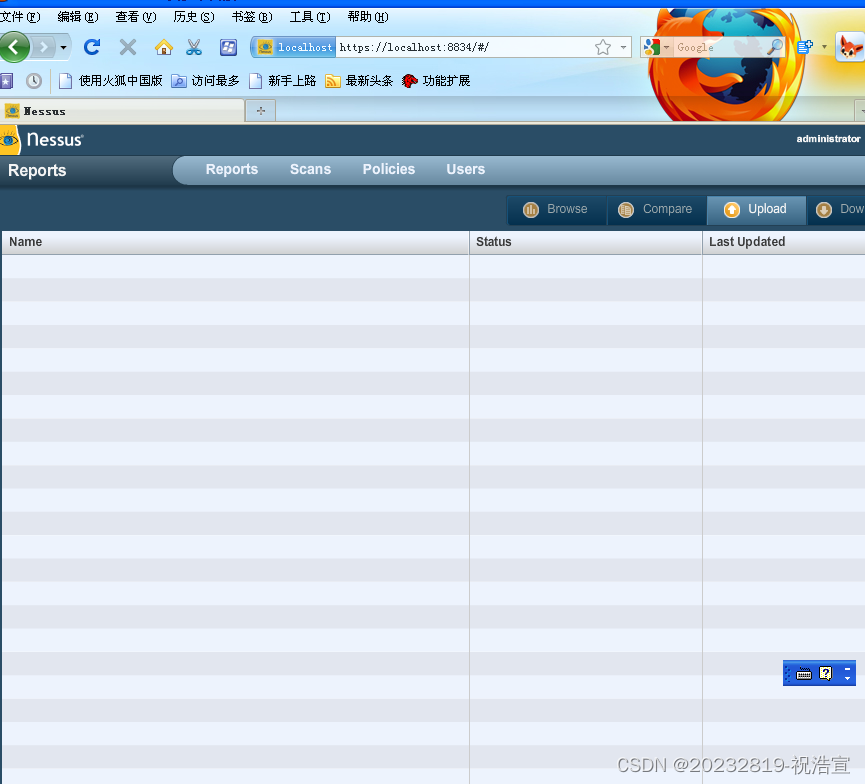

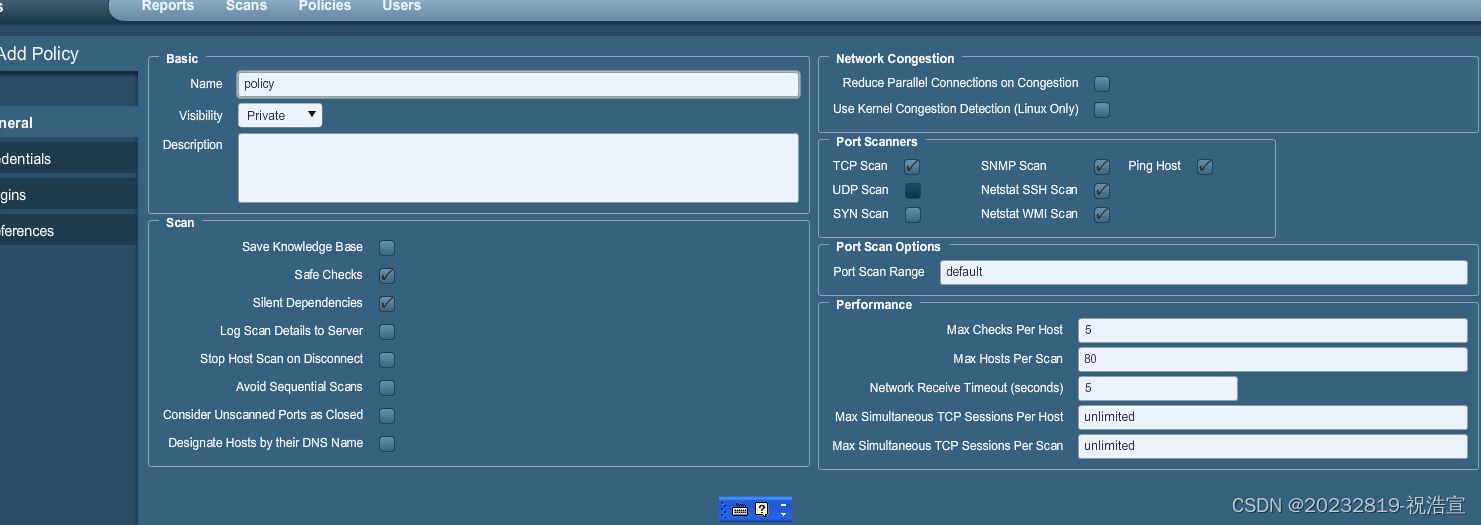

在菜单中单击Policies,点击Add创建新的扫描策略Policy。

新建扫描Scan,使用创建的策略Policy,扫描Ubuntu靶机的漏洞

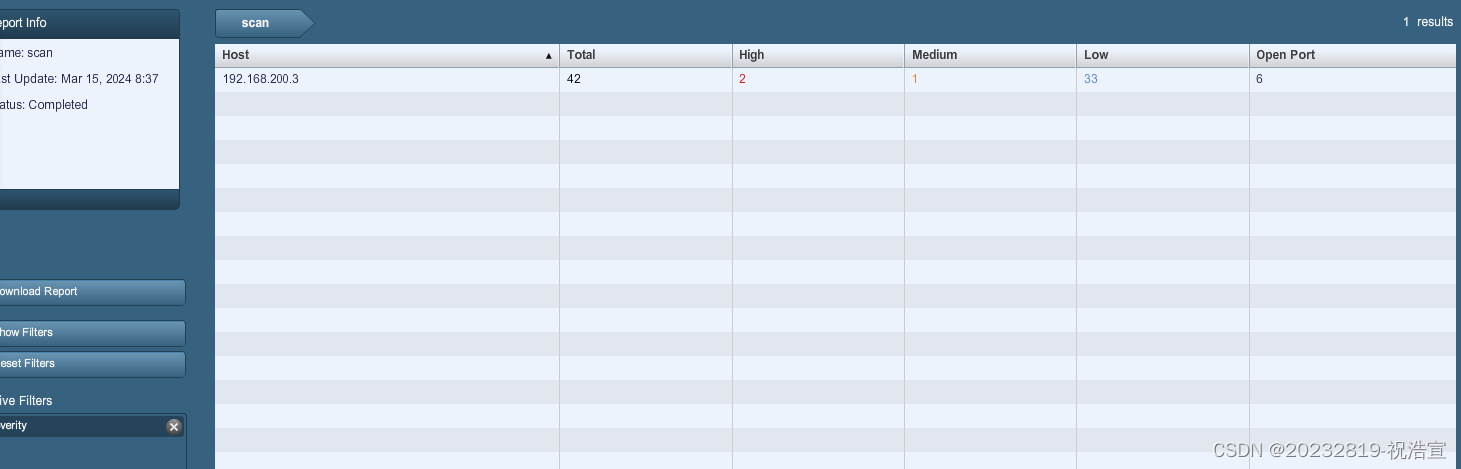

进行扫描,并查看报告:

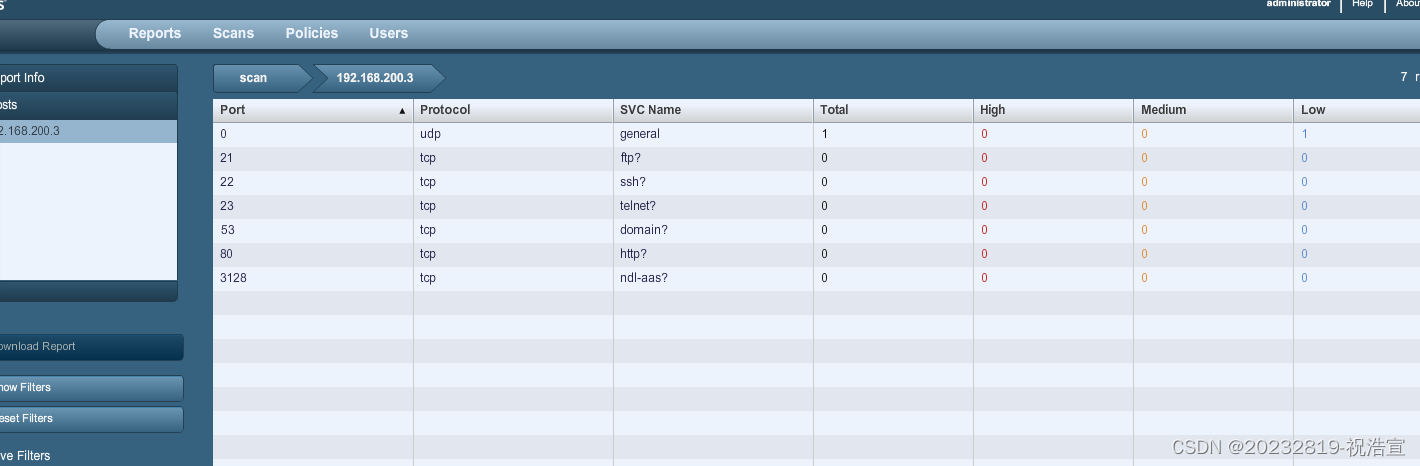

Ubuntu靶机的开放端口有6个,其中,高危漏洞有2个,中等危险漏洞有1个,低危漏洞有33个。

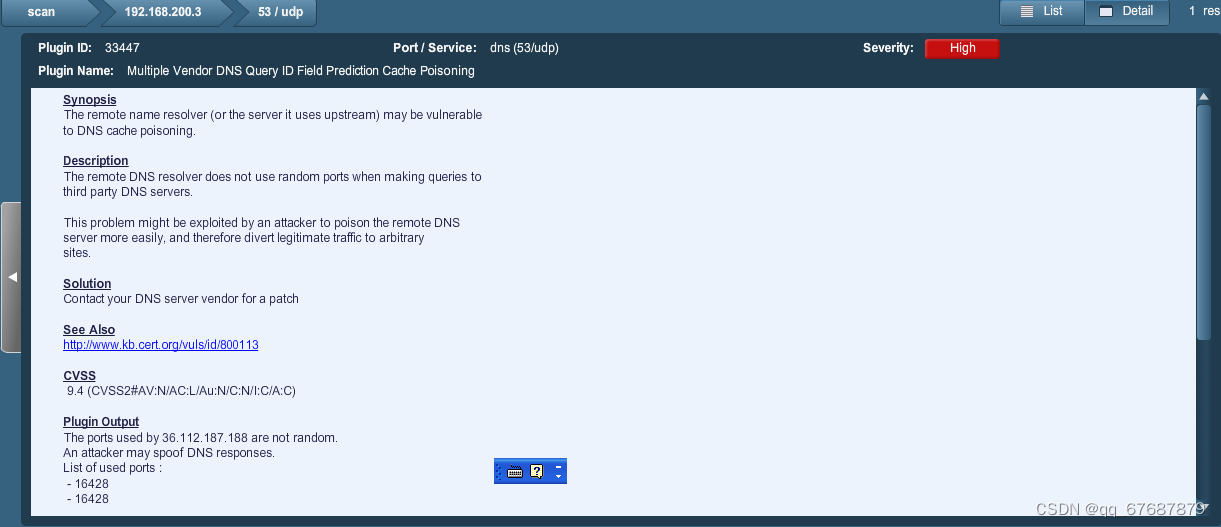

高危漏洞的详细描述:

(6)通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。 查询自己的名字

(7)遇到的问题

1.whoissoft.com打不开,无法连接

2.kali有时无法联网,重启后解决

115

115

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?