SQL注入的解析与解决

SQL注入是SQL注入是一种常见的网络攻击手段,通过在Web应用程序的输入字段中插入或“注入”恶意SQL代码,攻击者能够在数据库层面上执行非授权的SQL命令。

当Web应用程序对用户输入的数据没有进行适当的验证或过滤时,攻击者可以注入恶意的SQL代码,这些代码可能会被数据库服务器误认为是合法的SQL语句并执行。通过这种方式,攻击者可能获得对数据库的未授权访问、数据泄露、甚至提权等。

也就是说sql注入是一种恶意攻击数据库的手段,我们在日常使用过程中,为了防止数据泄露等情况,要对输入的数据进行过滤与验证。

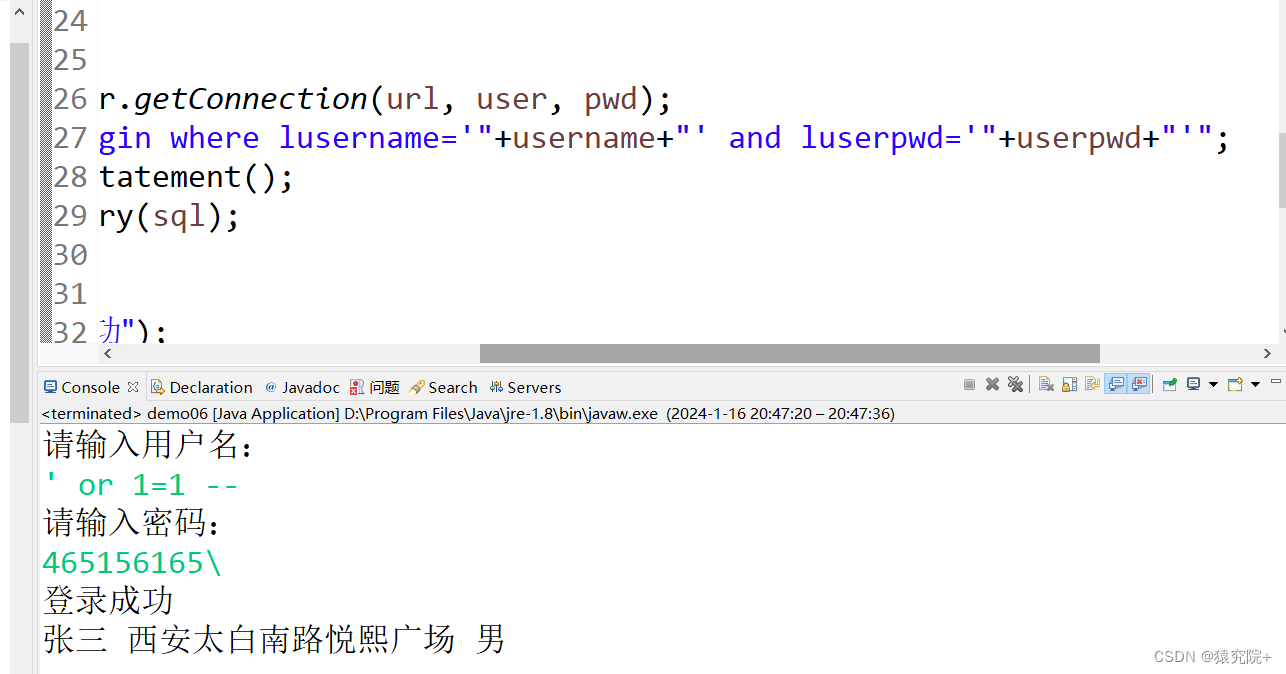

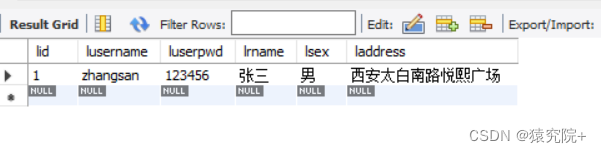

如下图片一个简单的sql注入示例

在数据库中的数据并没有我输入的用户名和密码,但是通过一些特殊字符依旧可以登录。

登录成功后就会进行信息的窃取,当然我的代码并没有进行防止sql注入。

SQL注入的防止

以上我们看到了SQL注入,现在就要说说如何防止SQL注入了。

1.使用PreparedStatement执行sql语句

在执行sql语句时,我们创建了statement对象,通过字符串拼接,执行sql语句并且拿到结果集。但是需要防止SQL注入,我们就需要使用另外一个内置对象PreparedStatement。在sql语句中对要赋值的地方使用 ? 占位符,然后再给占位符赋值。

2.当我们使用MyBatis框架时,将sql操作写入了配置文件,我们会通过#{}与${}两种方式进行赋值,#{}就是使用了PreparedStatement方式进行赋值,而¥{}就是使用了字符串拼接。

3.当我们了解了SQL注入的具体细节后。我们就会发现其实最直观的防止SQL注入的方式就是在传值的时候进行判断,当用户输入特殊字符串时,强行禁止,或者给予提醒。

为了防范SQL注入攻击,开发人员应该始终对用户输入进行适当的验证和过滤,并使用参数化查询或预编译语句来避免将用户输入直接拼接到SQL语句中。此外,及时更新和修补数据库管理系统也是防止SQL注入攻击的重要措施。

本文详细解析了SQL注入的概念,介绍了其攻击原理,展示了如何通过使用PreparedStatement和MyBatis框架防止注入,以及强调了对用户输入的验证和数据库安全管理的重要性。

本文详细解析了SQL注入的概念,介绍了其攻击原理,展示了如何通过使用PreparedStatement和MyBatis框架防止注入,以及强调了对用户输入的验证和数据库安全管理的重要性。

5774

5774

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?