1、

ARP欺骗

-

攻击主机发送真实的arp响应报文,携带的是自身真实的mac地址,从而被攻击主机访问其他网络时会将数据发送到攻击主机上,攻击主机需要开启IP转发功能,最终截获被攻击主机访问网络的数据流量

ARP攻击实验前情回顾

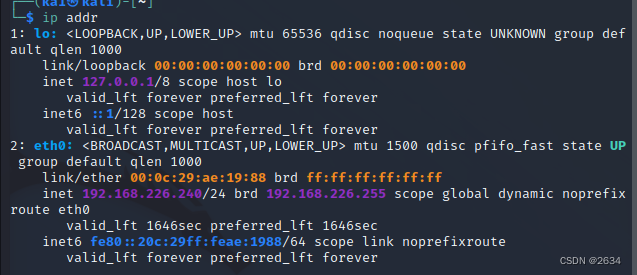

攻击机ka1 被攻击机win10 都是连net 被攻击机win ip地址为192.168.226.235 网关:192.168.226.2

2.使用arpsnoof工具试验

在kali上开启ipv4转发:重定向附加的方式在文件中增加内容

echo 1 >> /proc/sys/net/ipv4/ip_forward3.使用driftnet工具:

apt-get -y insatall driftnet在kali上安装driftnet工具捕获图像并显示

driftnet -i eth0

4.抓取流量分析:

可以看出kali的mac地址对应了网关的ip地址

4917

4917

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?