-------------------2020年3月3日更新-----------------------------

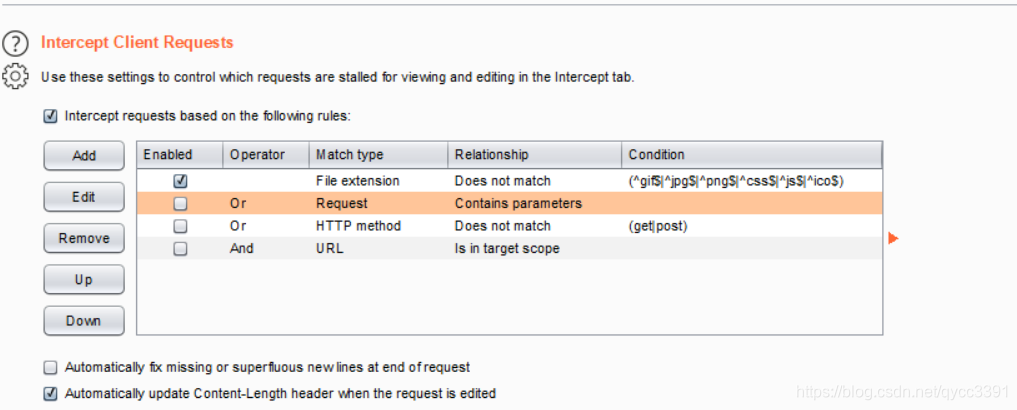

经过师傅指正,在burp中也可以进行设置不拦截怎样的包。在proxy下的option页面中

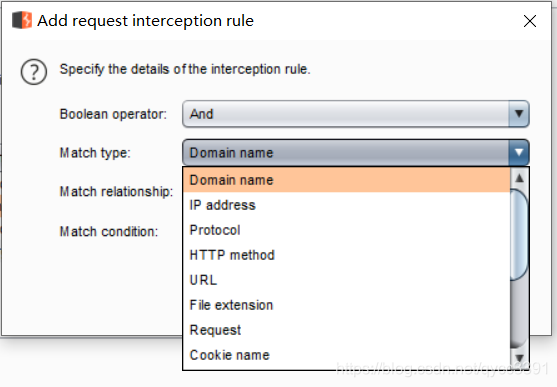

可以通过域名,ip地址等作为匹配特征,也可以选择是否匹配等等。

-------------------以下是原文---------------------------------------

在进行安全实验的过程中,经常需要对网站进行抓包,改包,转发等流程。

以往我在进行抓包时,进行设置的思路是:

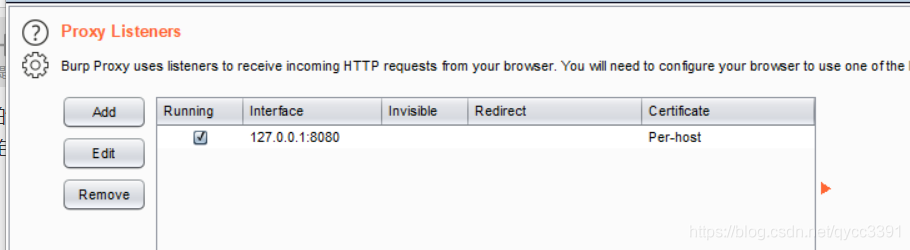

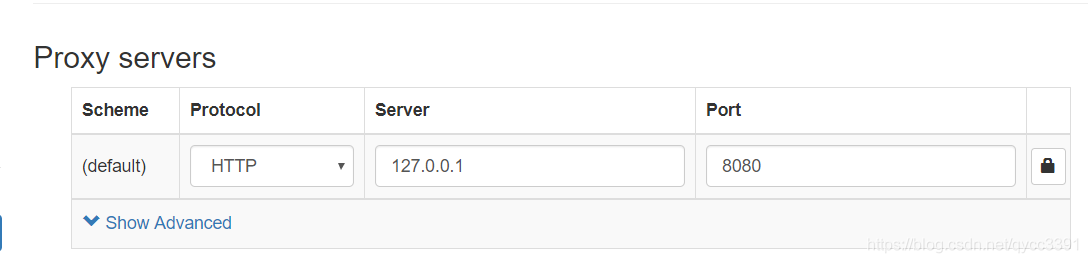

一、打开burp,设置代理监听地址,默认为127.0.0.1:8080

二、设置浏览器的代理,127.0.0.1:8080

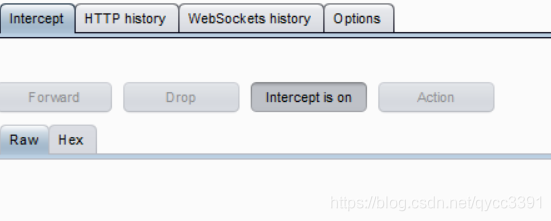

三、确认拦截开启/关闭

但是这样有个坏处是,我经常会一遍做实验,一边在csdn记录笔记,或者查资料。实验过程中,经常遇到截图上传不到csdn的问题,仔细查看发现是数据包被burp拦截了。我的需求是,只要求burp拦截与靶机之间的数据包,而不要拦截其他网站的数据包,所以我用到了一个chrome的插件——SwitchyOmega。

下载地址

下载完成SwitchyOmega后,首先配置代理地址,这里当然是127.0.0.1:8080

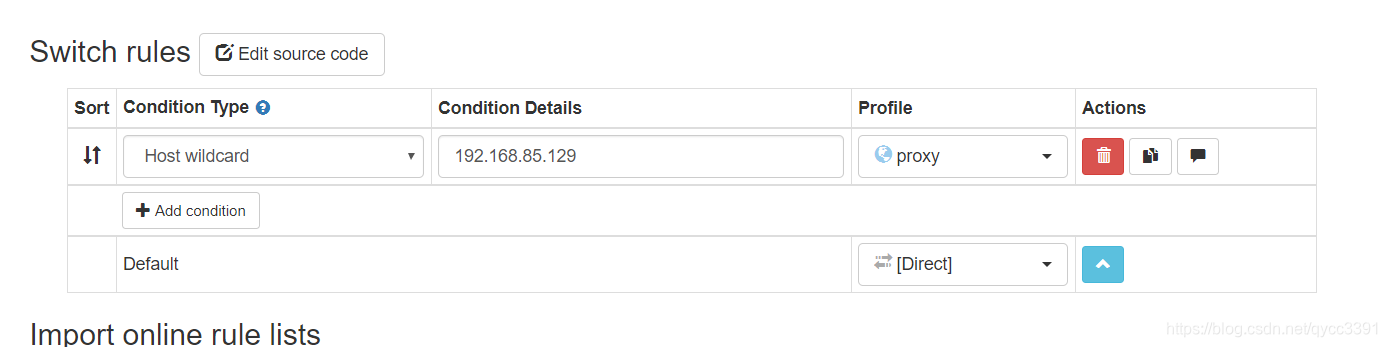

然后设置switch rule(过滤规则),添加靶机的地址

该地址选择代理连接,而默认情况为直接连接。

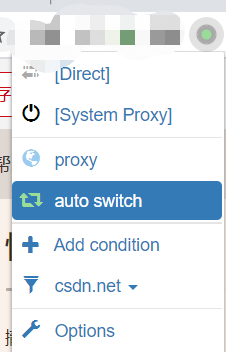

打开模式选择auto switch,这样就可以在不影响其他网站的情况下,愉快地拦截靶机地数据包了!

2205

2205

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?