目录

【ACL权限】

ACL如何开启

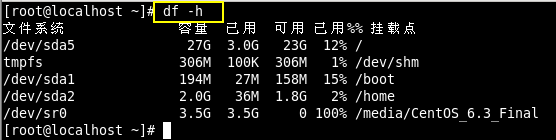

◇ 查看当前系统分区情况:使用 df -h

◇ 查看分区ACL权限是否开启

[root@localhost ~]# dumpe2fs -h /dev/sda3

#dumpe2fs命令是查询指定分区详细文件系统信息的命令

选项:-h 仅显示超级块中信息,而不显示磁盘块组的详细信息

上面的截图说明已经开启了ACL。如果没开启,使用下面两种方法可以开启。

(1)临时开启分区ACL权限

[root@localhost ~]# mount -o remount,acl / (#重新挂载根分区,并挂载加入acl权限 )

(2)永久开启分区ACL权限

[root@localhost ~]# vi /etc/fstab

UUID=c2ca6f57-b15c-43ea-bca0-f239083d8bd2 / ext4 defaults,acl 1 1 (#加入acl)

[root@localhost ~]# mount -o remount / (#重新挂载文件系统或重启动系统,使修改生效)

对于(2),一定要小心操作,因为这个是系统启动时要检测的挂载文件,一旦改错了,系统将会崩溃。所以,如果已经开启了ACL,就不要操作这个文件了!

查看与设定ACL权限

◇ 设定ACL权限的命令

[root@localhost ~]# setfacl 选项 文件名

选项:

-m 设定ACL权限

-x 删除指定的ACL权限

-b 删除所有的ACL权限

-d 设定默认ACL权限。

-k 删除默认ACL权限

-R 递归设定ACL权限。

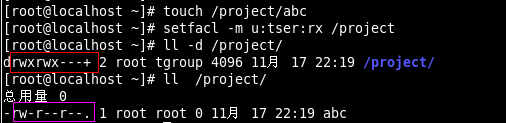

案例演示:

创建三个用户

[root@localhost ~]# useradd zhangsan

[root@localhost ~]# useradd lisi

[root@localhost ~]# useradd st

创建一个用户组,同时加入刚才创建的用户到这个用户组

[root@localhost ~]# groupadd tgroup

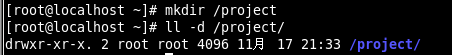

根目录下创建一个目录 project

[root@localhost ~]# mkdir /project

更改这个目录的所有者为root,所属组为tgroup,同时设定权限为770

[root@localhost ~]# chown root:tgroup /project/

[root@localhost ~]# chmod 770 /project/

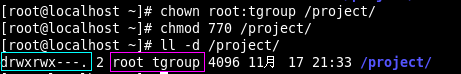

现在有第四个用户 tser 需要r-x 权限,这时权限就不够用了。

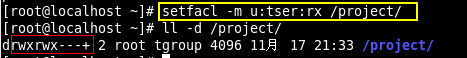

#给用户ster赋予r-x权限,使用“u:用户名:权限”格式

[root@localhost ~]# setfacl -m u:st:rx /project/

◇ 查看ACL命令

[root@localhost ~]# getfacl 文件名

测试一下,tser这个用户的r-x权限。切换到这个用户,执行下面的操作:

◇ 给用户组设定ACL权限

[root@localhost /]# groupadd tgroup2

[root@localhost /]# setfacl -m g:tgroup2:rwx project/ (#为组tgroup2分配ACl权限。使用“g:组名:权限”格式 )

最大有效权限与删除ACL权限

◇ [最大有效权限mask]

mask是用来指定最大有效权限的。如果我给用户赋予了ACL权限,是需要和mask的权限“相与”才能得到用户的真正权限。

(可以查看上面那个截图的倒数第二行...)

一般情况下,mask权限给出的是最大权限 rwx,所以这种情况下,ACL权限和mask权限“相与”的结果就是ACL权限。

◇ 修改最大有效权限

[root@localhost /]# setfacl -m m:rx 文件名

#设定mask权限为r-x。使用“m:权限”格式

这样一来,即使tgroup2组 拥有rwx权限,但实际上只有r-x权限。

设置mask权限,不影响所有者的权限,但会影响所属组和ACL权限。

◇ 删除ACL权限

[root@localhost /]# setfacl -x g:组名 文件名

#删除指定用户组的ACL权限

[root@localhost /]# setfacl -x u:用户名 文件名

#删除指定用户的ACL权限

[案例略]

[root@localhost /]# setfacl -b 文件名

#会删除文件的所有的ACL权限(即清空)

默认ACL权限和递归ACL权限

◇ 递归ACL权限

递归是父目录在设定ACL权限时,所有的子文件和子目录也会拥有相同的ACL权限。

setfacl -m u:用户名:权限 -R 文件名

案例演示:在/project 下面创建两个文件,然后给这个目录设置ACL权限

由此可见,给目录设置了ACL权限,但是目录里的文件并没有ACL权限。

下面,演示递归ACL权限:

但是,有个问题。我现在在这个目录下创建一个新文件,就没有遵守ACL权限。

为了解决这个问题,请看下面的默认ACL权限。

◇ 默认ACL权限

默认ACL权限的作用是如果给父目录设定了默认ACL权限,那么父目录中所有新建的子文件都会继承父目录的ACL权限。

setfacl -m d:u:用户名:权限 文件名

注意:这里的 -R 递归可以保留,表示这个目录下面的所有子目录和文件都拥有默认的ACL权限;

结果表示,新创建的文件 www 已经拥有 ACL 权限,但是之前的xyz 文件还是没有。那是因为:

* 默认ACL权限的设置仅针对新文件,已经有的文件还得需要递归ACL权限。注意这两个的结合使用。

递归权限和默认权限的总结:

① 都只能针对目录

② 递归权限 -R 针对 现有的目录

③ 默认权限 d: 针对将来的目录

【文件特殊权限 】

SUID

◇ SetUID的功能与条件

① 只有可以执行的二进制程序才能设定SUID权限

② 命令执行者要对该程序拥有x(执行)权限

③ 命令执行者在执行该程序时获得该程序文件属主的身份(在执行程序的过程中灵魂附体为文件的属主)

④ SetUID权限只在该程序执行过程中有效,也就是说身份改变只在程序执行过程中有效

passwd命令拥有SetUID权限,所以普通可以修改自己的密码

[root@localhost ~]# ll /usr/bin/passwd

-rwsr-xr-x. 1 root root 25980 2月 22 2012 /usr/bin/passwd

![]()

cat命令没有SetUID权限,所以普通用户不能查看/etc/shadow文件内容

[root@localhost ~]# ll /bin/cat

-rwxr-xr-x 1 root root 47976 6月 22 2012 /bin/cat

![]()

◇ 设定SetUID的方法

数字4代表SUID

扩展:之前说的表示权限的3个数字(例如 755,777)其实是不完整的,其实前面还有一个数字。

有三种情况:4755(SUID),2755(SGID),1755(SBIT),7755(同时拥有前面三个,一般不这么用) 。

chmod 4755 文件名

chmod u+s 文件名

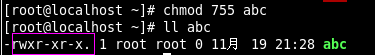

案例:创建一个空文件并查看其默认权限,结果是644

现在要给这个文件设定SUID,使用 chmod 4755 abc即可

上面的abc不是可执行程序,如果是的话,任何一个用户在操作的时候就可以获得root权限。

◇ 取消SetUID的方法

chmod 755 文件名

chmod u-s 文件名

◇ 危险的SetUID

① 关键目录应严格控制写权限。比如“/”、“/usr”等

② 用户的密码设置要严格遵守密码三原则

③ 对系统中默认应该具有SetUID权限的文件作一列表,定时检查有没有这之外的文件被设置了SetUID权限

SGID

◇ SetGID针对文件的作用

① 只有可执行的二进制程序才能设置SGID权限

② 命令执行者要对该程序拥有x(执行)权限

③ 命令执行在执行程序的时候,组身份升级为该程序文件的属组

④ SetGID权限同样只在该程序执行过程中有效,也就是说组身份改变只在程序执行过程中有效

为什么普通用户可以使用 locate 命令呢?

[root@localhost ~]# ll /usr/bin/locate

-rwx--s--x 1 root slocate 35612 8月 24 2010 /usr/bin/locate

![]()

[root@localhost ~]# ll /var/lib/mlocate/mlocate.db

-rw-r----- 1 root slocate 1838850 1月 20 04:29 /var/lib/mlocate/mlocate.db

![]()

过程分析:

* /usr/bin/locate是可执行二进制程序,可以赋予SGID

* 执行用户lamp对/usr/bin/locate命令拥有执行权限

* 执行/usr/bin/locate命令时,组身份会升级为slocate组,而slocate组对/var/lib/mlocate/mlocate.db数据库拥有r权限,所以普通用户可以使用locate命令查询mlocate.db数据库

* 命令结束,lamp用户的组身份返回为lamp组

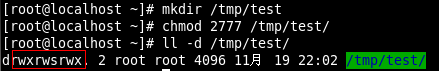

◇ SetGID针对目录的作用和条件(实际操作中的意义不大)

* 普通用户必须对此目录拥有r和x权限,才能进入此目录

* 普通用户在此目录中的有效组会变成此目录的属组

* 若普通用户对此目录拥有w权限时,新建的文件的默认属组是这个目录的属组

案例解说:

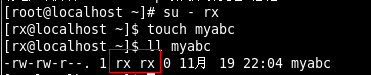

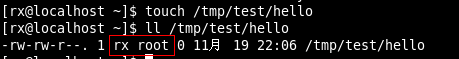

在/tmp 目录下创建一个目录,并且赋予2777权限(SGID,同时777)

切换到用户rx,然后先在家目录新建一个文件,查看该文件的所属组是默认的rx

但是,现在到刚才设置了SGID的目录 /tmp/test 目录下新建一个文件,再查看所属组:

结果显示,在这个目录新建的文件的所属组不是rx,而是这个目录的所属组root.

设定SetGID (2代表SGID )

chmod 2755 文件名

chmod g+s 文件名

取消SetGID

chmod 755 文件名

chmod g-s 文件名

Sticky+BIT

◇ SBIT粘着位作用

* 粘着位目前只对目录有效

* 普通用户对该目录拥有w和x权限,即普通用户可以在此目录拥有写入权限

* 如果没有粘着位,因为普通用户拥有w权限,所以可以删除此目录下所有文件,包括其他用户建立的文件。一但赋予了粘着位,除了root可以删除所有文件,普通用户就算拥有w权限,也只能删除自己建立的文件,但是不能删除其他用户建立的文件

◇ 一般最多设置的就是 /tmp 目录。

[root@localhost ~]# ll -d /tmp/

drwxrwxrwt. 3 root root 4096 12月 13 11:22 /tmp/

![]()

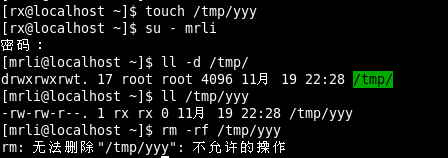

测试一下:

使用用户rx 在/tmp 下创建一个文件,然后切换到另一个用户尝试删除这个文件就会出错。

但是明显这个用户对/tmp 目录是有执行权限的。

◇ 设置与取消粘着位

设置粘着位

chmod 1755 目录名

chmod o+t 目录名

取消粘着位

chmod 777 目录名

chmod o-t 目录名

【文件系统属性chattr权限】

chattr命令格式(对root也生效)

[root@localhost ~]# chattr [+-=] [选项] 文件或目录名

+: 增加权限

-: 删除权限

=: 等于某权限

[选项]

i:如果对文件设置i属性,那么不允许对文件进行删除、改名,也不能添加和修改数据;(相当于把这个文件锁起来了,其他人只能看这个文件)

如果对目录设置i属性,那么只能修改目录下文件的数据,但不允许建立和删除文件。

a:如果对文件设置a属性,那么只能在文件中增加数据,但是不能删除也不能修改数据;

如果对目录设置a属性,那么只允许在目录中建立和修改文件内容,但是不允许删除,不允许修改文件名。

案例演示①:[对文件设置i属性]

新建一个文件,查看默认权限是644,然后给这个文件写入一些简单的数据。

注意,回顾一下之前说的,写入简单的数据可以使用 echo 文字内容 >> 文件名

接下来,使用 chattr +i qqq 给这个文件赋予i权限。

但是,此时使用ll 并没有看到什么特殊。其实要使用下面的lsattr。

查看文件系统属性

[root@localhost ~]# lsattr 选项 文件名

选项:

-a 显示所有文件和目录

-d 若目标是目录,仅列出目录本身的属性,而不是子文件的

好了,接下来看看上面我们设置过i权限的文件qqq

![]()

* 这里的e 是代表这个文件实在ext系统文件中创建的。

* 前面的i 就表示 这个文件是只读的。

可以试试再给这个文件写入一些内容,或者删除,或者重命名,都是不允许的。但是可以查看内容:

而且也不允许修改文件里的内容,不允许删除这个文件的内容。相当于把这个文件锁起来了。

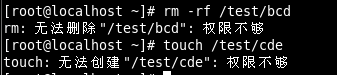

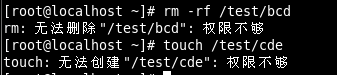

案例演示②:[对目录设置i属性]

创建一个目录test,并在test目录下创建一个文件bcd,给目录test设置i权限,然后使用lsattr -a /test/ 查看刚才设置的i权限。

/test/.. 表示test目录的上一级目录,没有i权限;

/test/. 表示test目录本身,有i权限;

/test/bcd 表示test目录下的bcd文件,没有i权限。

接下来,尝试给/test/bcd 文件里写入内容(是可以的):

但是如果想删除这个文件,或者在目录test中创建一个新的文件都是不可以的。

案例演示③:[取消对文件和目录设置的i属性]

* 使用 chattr -i [文件名/目录名] 即可取消对文件设置的i属性,取消之后,文件或目录就会恢复原来的状态,而且可以删除。

案例演示④:[对文件设置a属性]

创建一个文件,并写入内容,然后设置a属性,再用lsattr查看:

再给里面写入内容(而且只能使用echo... >> 方式写入,vim打开后也无法写入),也是可以的:

但是,使用vim编辑这个文件,就不能正确的保存了:

![]()

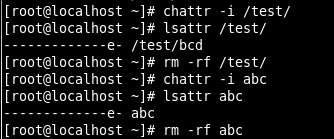

案例演示⑤:[对目录设置a属性]

创建一个目录,并在这个目录里面创建两个新文件。同时给这个目录设置a属性:

但是,删除这个目录里的文件就不可以了:

![]()

其他案例就不再一一举例了。

总结:

对文件的i属性和a属性:区别在于a属性可以写入新内容,相同在于都不能修改和删除。

对目录的i属性和a属性:区别在于a属性可以新建文件,相同在于都不能删除这个目录里的文件。i属性更加严格。

【系统命令sudo权限】

sudo权限

root把本来只能超级用户执行的命令赋予普通用户执行。

sudo的操作对象是系统命令

sudo使用

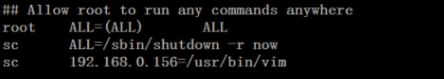

[root@localhost ~]# visudo #实际修改的是/etc/sudoers文件

root ALL=(ALL) ALL

#用户名 被管理主机的地址=(可使用的身份) 授权命令(绝对路径)

# %wheel ALL=(ALL) ALL

#%组名 被管理主机的地址=(可使用的身份) 授权命令(绝对路径)

◇ 案例:授权qqq用户可以重启服务器

[root@localhost ~]# visudo

qqq ALL= /sbin/shutdown –r now

![]()

注意(1):ALL= /sbin/shutdown –r now 给出的命令越全,可执行的命令范围越小。

如果只写ALL= /sbin/shutdown 则表示 所有shutdown 的命令都可执行。

注意(2):如果不记得那个命令在什么位置,使用whereis 命令查看:

普通用户执行sudo赋予的命令

[root@localhost ~]# su – sc

[sc@localhost ~]$ sudo -l #查看可用的sudo命令

sudo /sbin/shutdown -r now #普通用户执行sudo赋予的命令

扩展注意:设置其他的IP地址,和同一个用户设置多个命令,使用下面的格式。

注意:不要对某一个普通用户设置 vim 权限,否则会很危险。因为如此一来,这个用户就可以vim /etc/shodow.

983

983

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?