Cobalt Strike:使用已知的私钥解密流量-Part 1

博客系列:Cobalt Strike:流量解密

- Cobalt Strike: 使用已知的私钥解密流量 - Part 2

- Cobalt Strike: 使用进程内存解密流量 - Part 3

- Cobalt Strike:使用已知的私钥解密流量-Part 1(当前部分)

- Cobalt Steike: 解密被掩盖的流量 - Part 4

- Cobalt Strike: 解密DNS流量 - Part 5

我们发现6个流氓软件Cobalt Strike的私钥,可以用来将C2网络流量进行解密

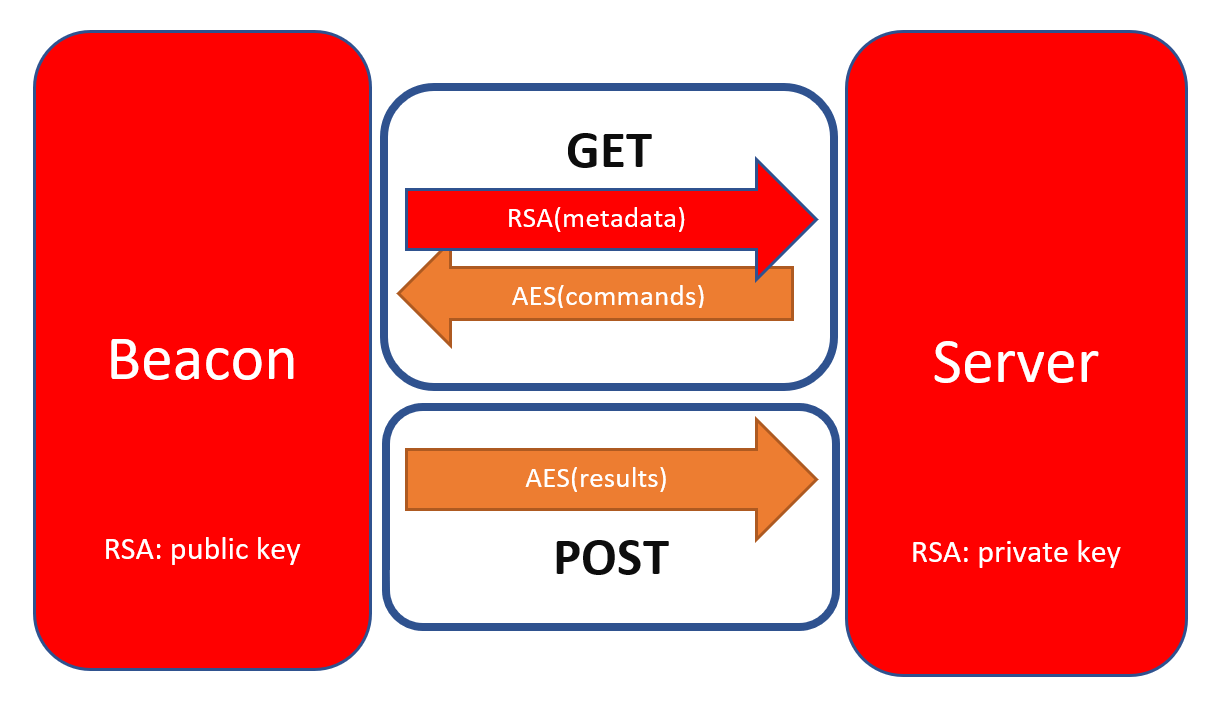

Cobalt Strike信标(客户端)和Cobalt Strike团队服务器(C2)之间的通信是用AES加密的(即使通过HTTPS进行)。AES密钥由信标生成,并使用加密的元数据blob(默认为cookie)传达给C2。

RSA加密被用来加密这个元数据:信标有C2的公钥,C2有私钥。

图1:C2 流量

公钥和私钥都存储在.cobaltstrike.beacon_keys文件中。这些

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2617

2617

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?