防火墙teardown/网安干货 | 深信服下一代防火墙 AF-1720_详细白客记录贴

一、防火墙概述1、概述

下一代防火墙(Next ,简称NG ):是一种可以全面应对应用层威胁的高性能防火墙。通过深入洞察网络流量中的用户、应用和内容,并借助全新的高性能单路径异构并行处理引擎,NGFW能够为用户提供有效的应用层一体化安全防护,帮助用户安全地开展业务并简化用户的网络安全架构。

2、AF-1720 菜单

下面通过简单介绍深信服 AF-1720 的菜单来了解其功能:

运行状态:查看设备的运行状态、业务资产、业务安全、用户安全等,以及封锁攻击者IP。

监控:监控功能可以查看设备产生的所有日志,是AF的日志中心。同时,可以根据所产生的日志,生成对应的报表。重要功能如下:

日志:日志功能主要记录设备产生的安全、行为和系统日志。

会话:主要记录业务流量所产生的会话数、产生的流量大小和触发异常的流量。

网络:AF 网络相关特性的内容和配置。重要功能如下:

对象:对象定义中的各种对象是设备做安全防护的基础设置,漏洞攻击防护、Web应用防护、 僵尸网络和内网安全等都是基于对象来引用的。对象定义中包括应用内容识别库、安 全防护规则库、IP地址库、时间计划、网络对象、服务和信任的证书颁发机构等。下面是其重要模块:

策略:提供完整的安全防御体系,确保安全防护不存在短板,针对经过设备的数据包根据策略进行检测和控制,包括访问控制、地址转换、安全策略、解密、流控、认证和页面定制等功能模块。下面是其重要模块:

系统:主要用于设置系统功能以及参数方面的设置,包括安全能力更新、通用配置、排障、管理员账号、系统维护和高可用性等功能模块。

认证系统:用于用户管理和用户认证、服务器访问认证等。、

二、接入配置1、AF 登录方式

(1)用网线将自己电脑网口连接到深信服设备的ETH0()接口(管理口)。

(2)配置本机有线以太网卡IP为 10.251.251.252,mask 255.255.255.0 。

(3)浏览器访问。

(4)登录页面中输入用户名与密码进行登录。用户名:admin,密码:

2、简单路由部署实验场景搭建

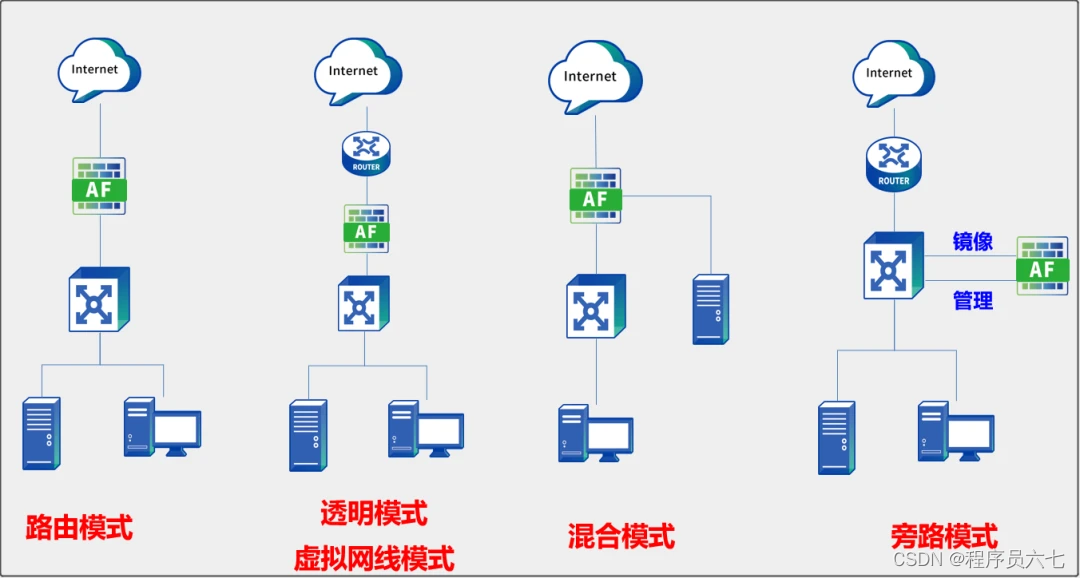

下一代防火墙具备灵活的网络适应能力,支持:路由模式、透明模式、虚拟网线模式、混合模式、旁路模式。如下:

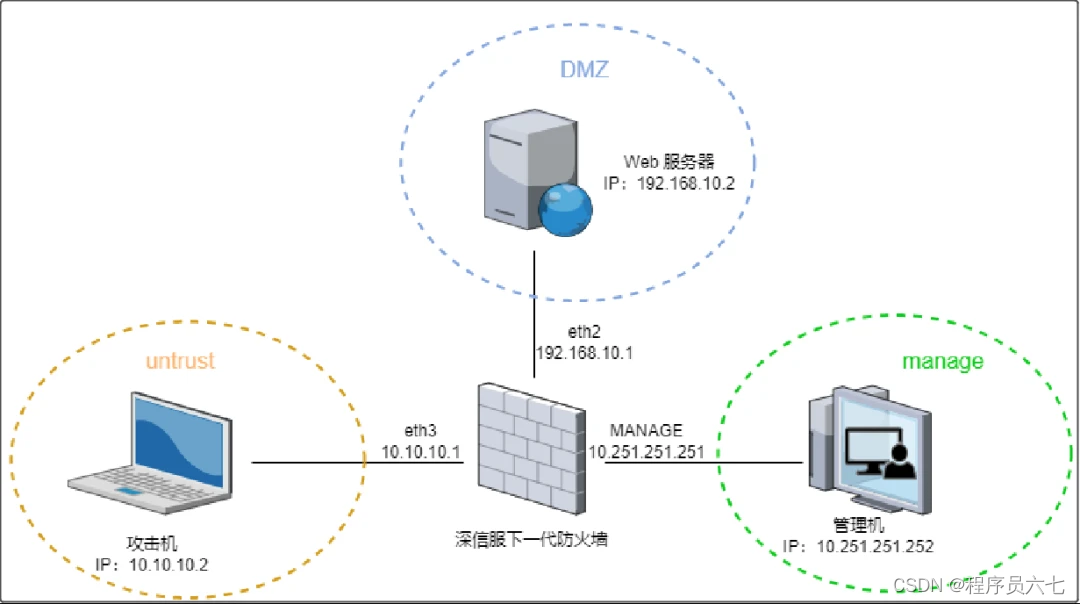

这里使用最小化的路由部署方式进行配置,熟悉主要功能配置即可。这里的拓扑图如下,可以根据具体场景自己修改。

此处示例具体配置如下:

(1)下一代防火墙配置:

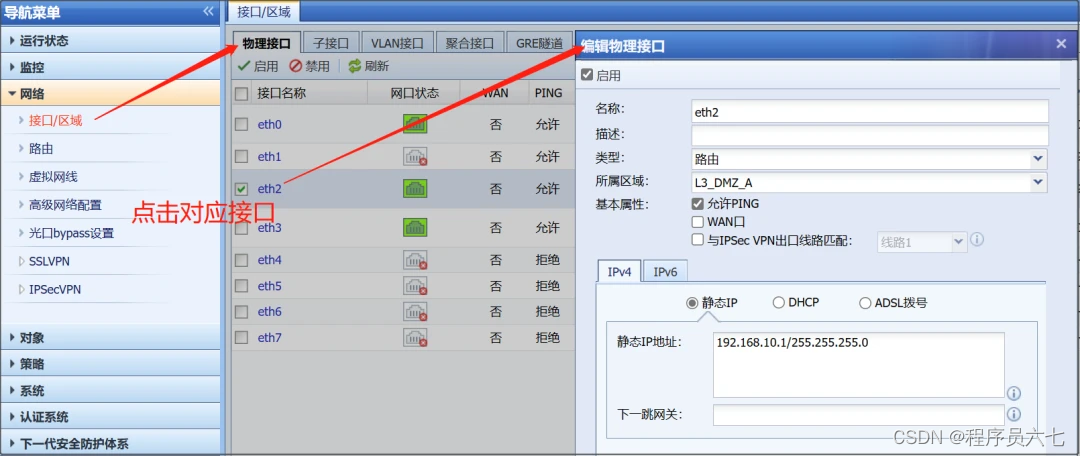

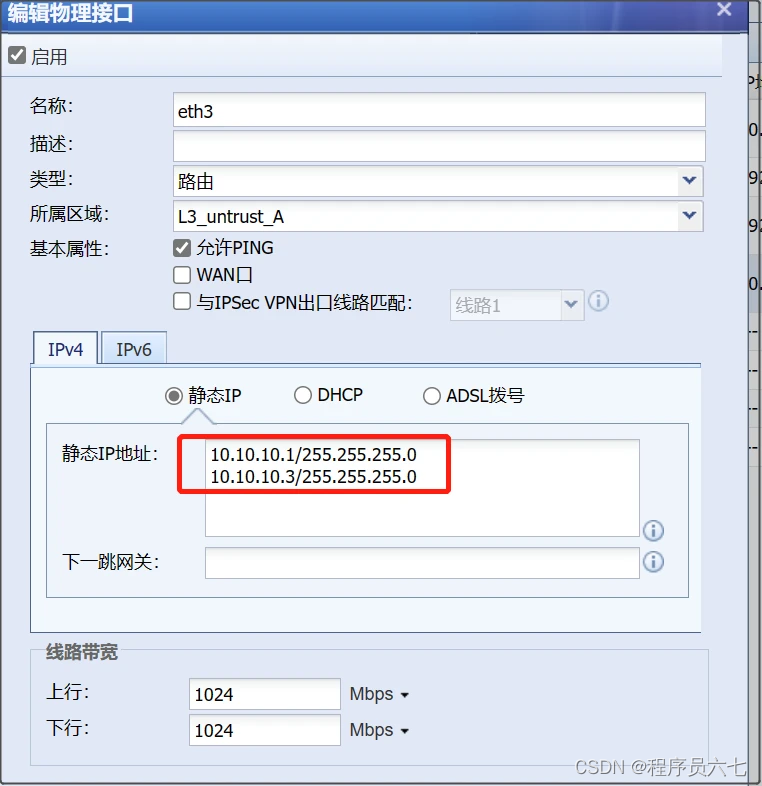

先是配置接口,点击“导航菜单”->“网络”->“接口/区域”。

配置完成后各接口情况如下:

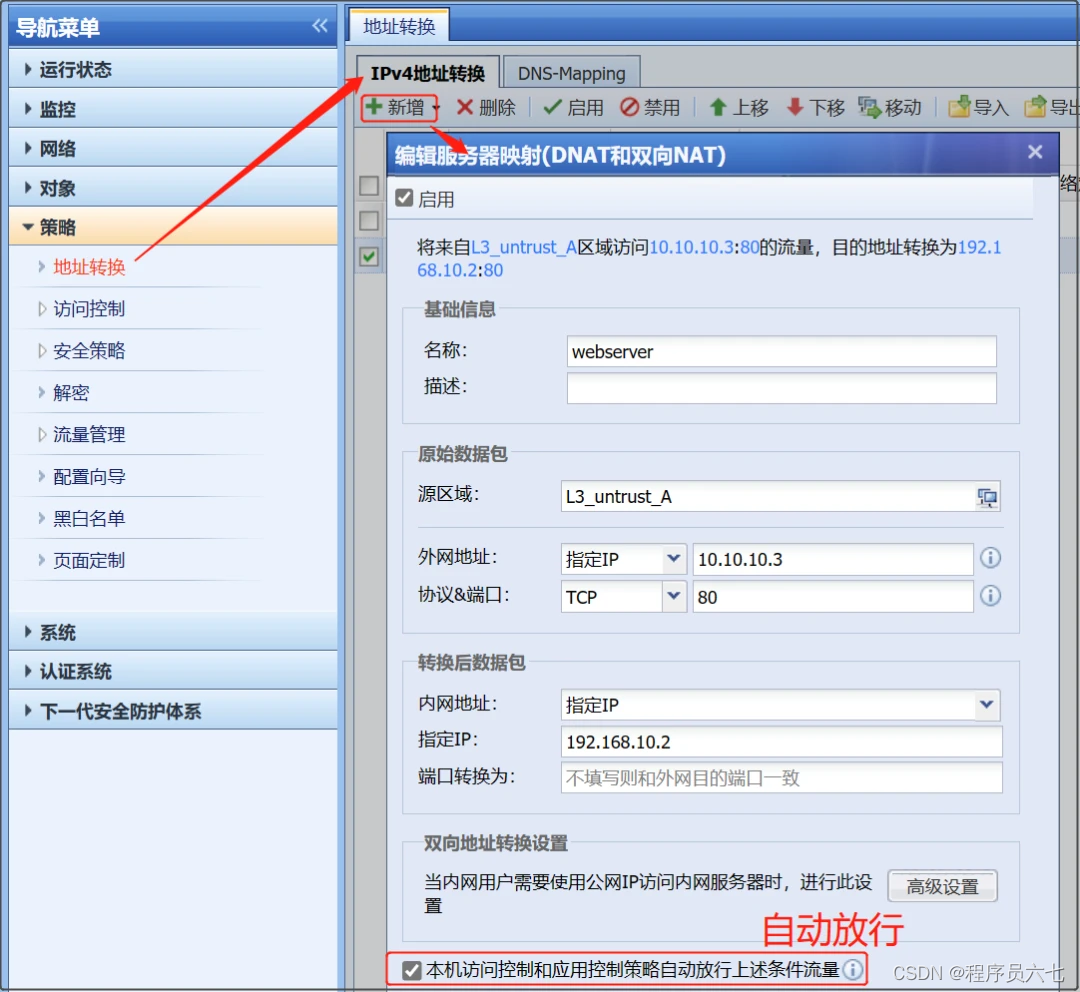

而后配置地址转换,将服务器的80端口映射出来。

#NAME?

(2)攻击机配置:用网线连接至AF的eth3 接口,配置IP为10.10.10.2,网关为10.10.10.1。该机器最好不要连接无线网络,保证只有有线一张网卡连接。

(3)Web 服务器:这里使用一台机器安装xampp,作为Web服务器。IP为192.168.10.2,网关为192.168.10.1。xampp开启、mysql服务,部署sqli-labs。

(4)以上配置完成后,进行测试。

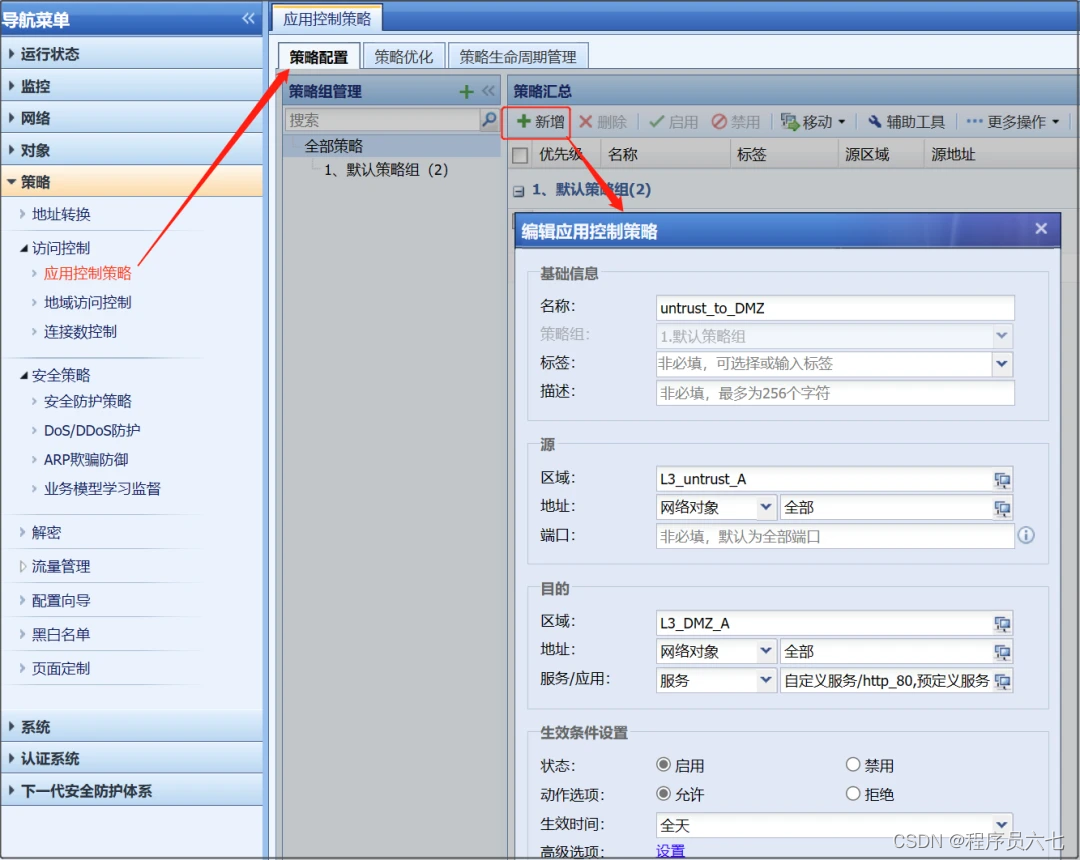

注:若不配置DNAT,也可以配置应用控制策略,允许攻击机所处的区域访问DMZ区的服务器指定IP、端口或服务。

策略配置——应用控制策略,点击“策略”->“访问控制”->“应用控制策略”。

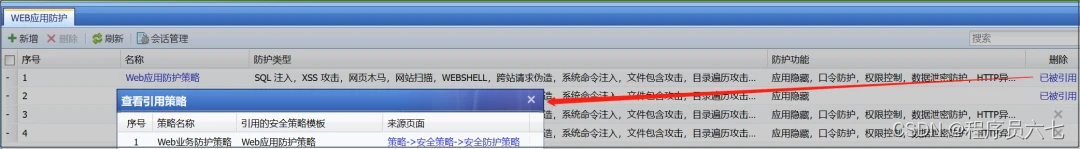

三、安全策略配置与测试1、WEB应用防护策略配置

Web应用防护是专门针对内网的Web服务器设计的防攻击策略,可以防止系统命令注 入、SQL注入、XSS攻击等各种针对Web应用的攻击行为,以及针对Web服务器进行防泄密设置。

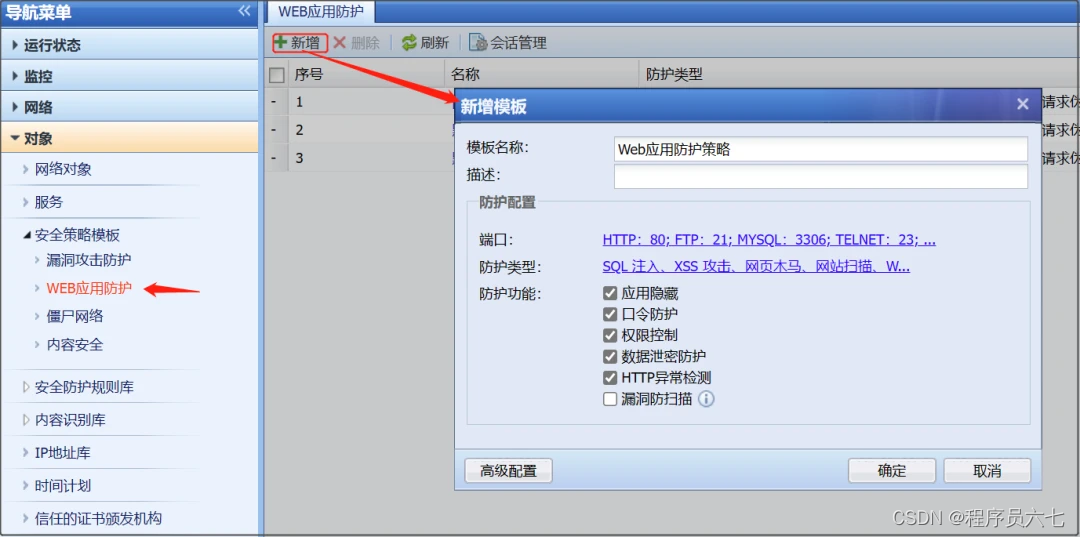

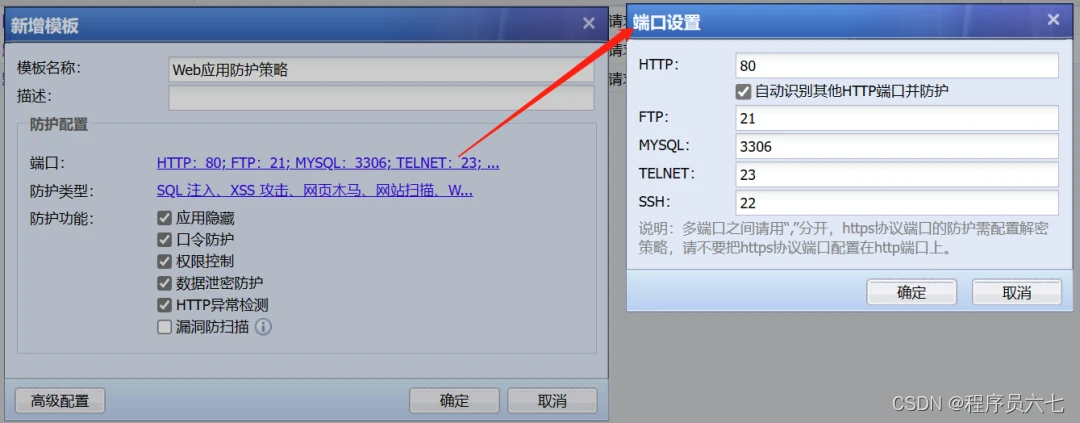

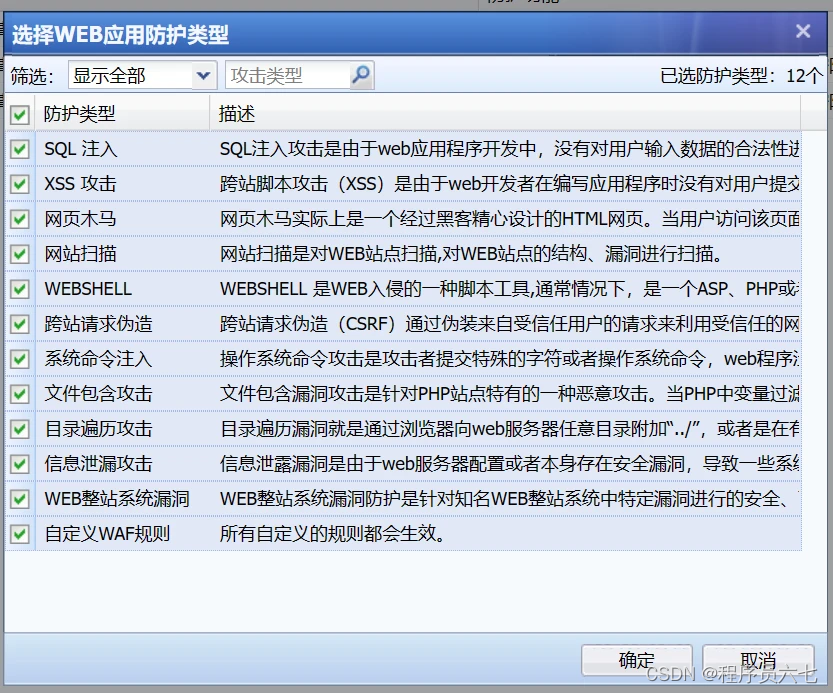

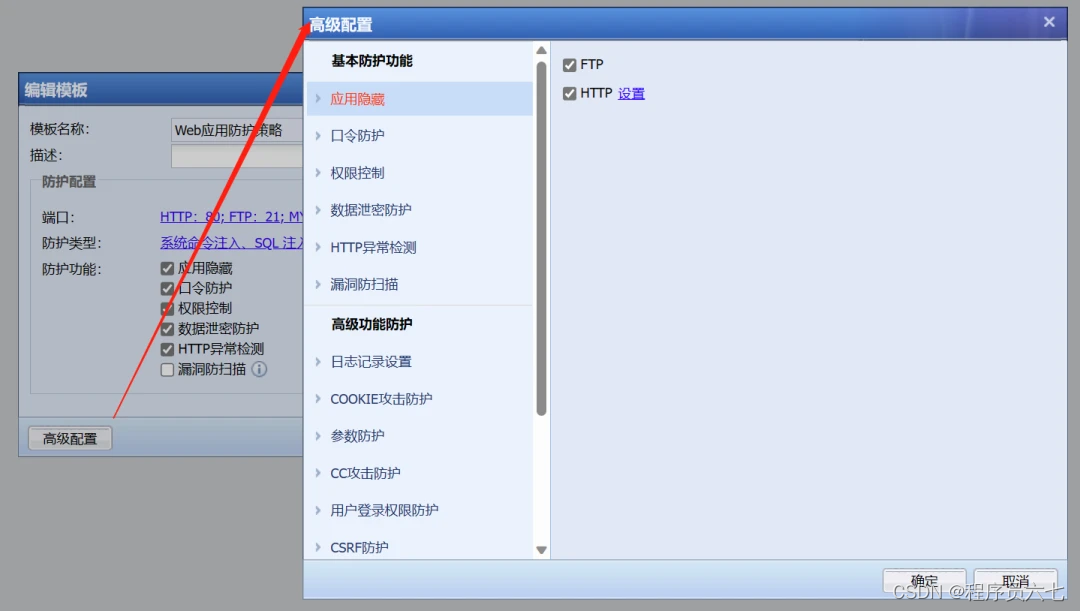

(1)新增WEB应用防护模板

“对象”->“安全策略模板”->“WEB应用防护”->“新增”,直接输入模板名称创建即可。

部分配置项说明:

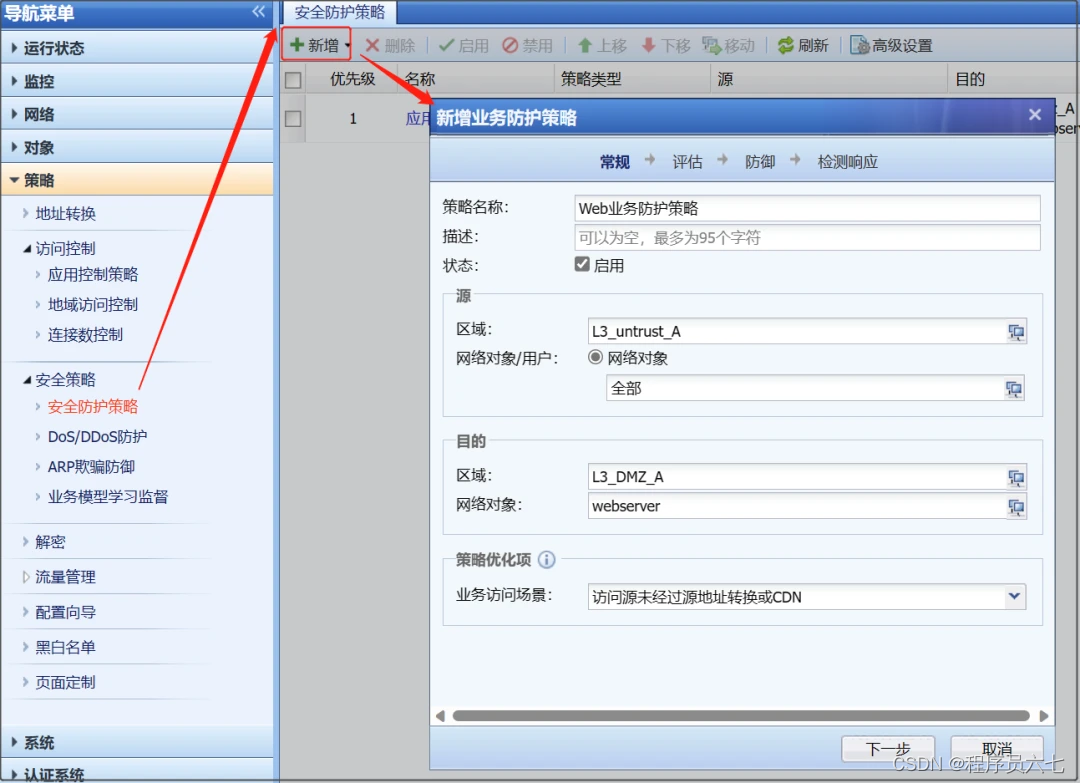

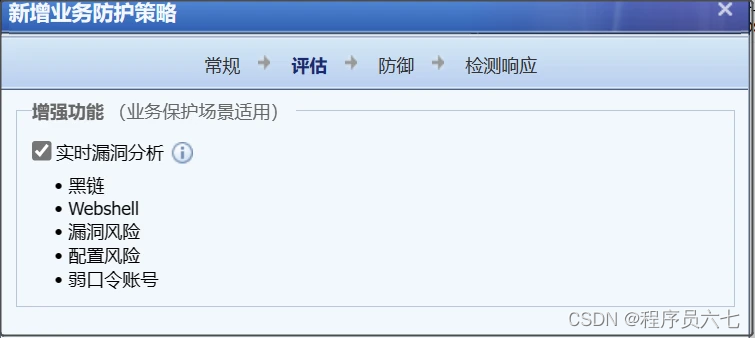

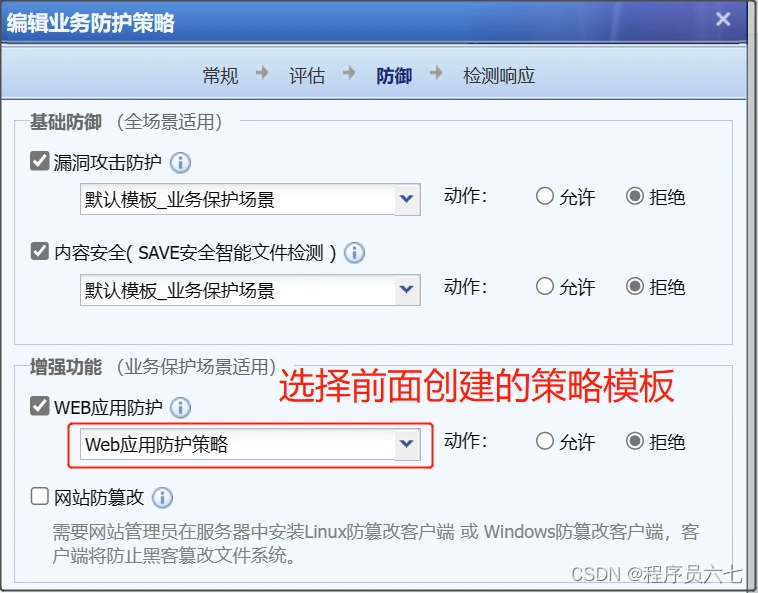

(2)新增业务防护策略

“策略”->“安全策略”->“安全防护策略”->“新增”->“业务防护策略”

创建完成后,可以在安全策略模板->WEB应用防护模板中查看到我们创建的模板已被引用。

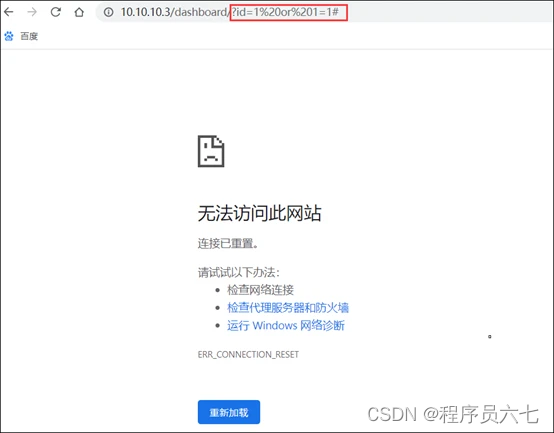

(3)安全策略测试

在攻击机的url地址中出现SQL注入特征,如:?id=1 or 1=1# 。访问后被拦截,出现无法访问的页面,如下:

在“业务安全”->“攻击事件汇总”中可以查看到攻击记录。

自己尝试以下场景:

#NAME? #NAME? #NAME? #NAME?

2、自定义规则配置与测试

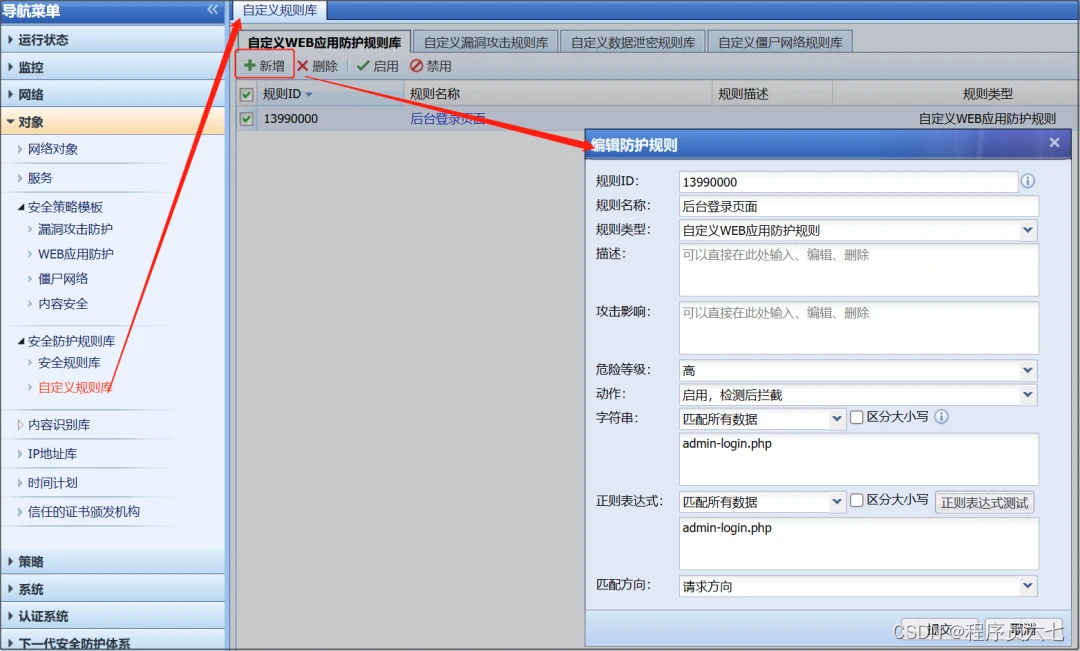

(1)新增自定义规则

“对象”->“安全策略模板”->“WEB应用防护”->“新增”,做如下配置。

下面的规则主要是用于禁止用户访问admin-login.php这个页面。

部分配置说明:

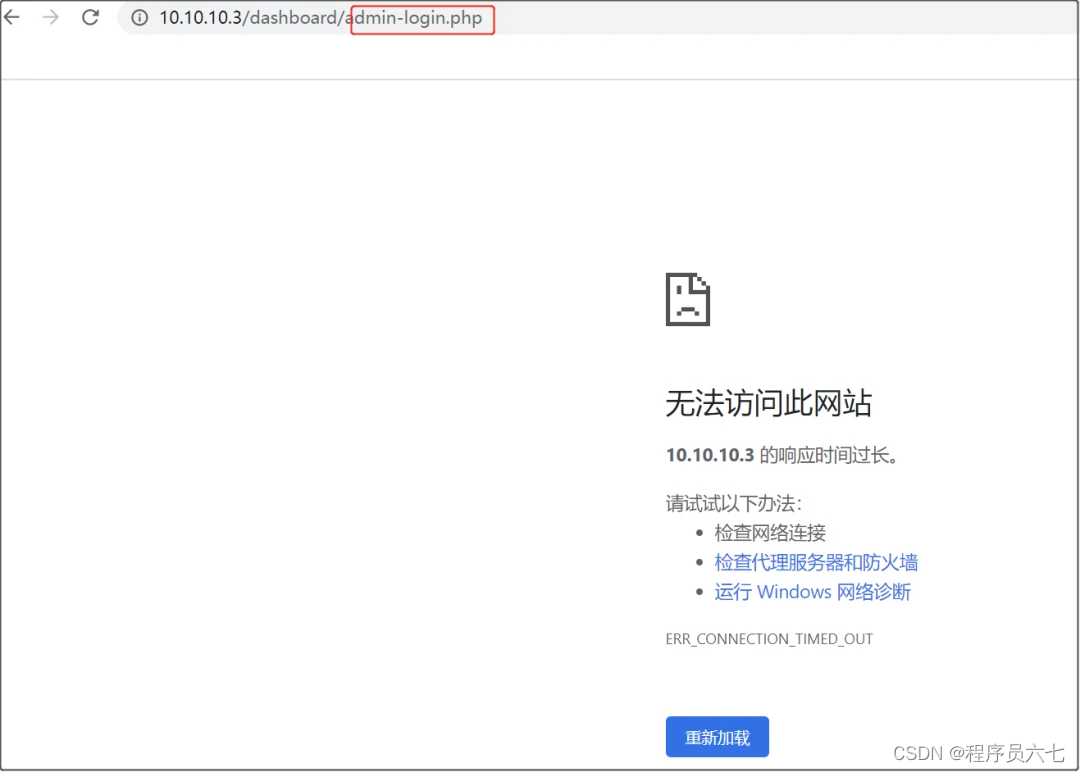

攻击机(10.10.10.2)尝试访问admin-login.php,请求被禁止,出现无法访问的页面,说明请求被拦截。

~

网络安全学习,我们一起交流

~

4517

4517

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?