手机远程代码/一段音频攻陷全球一半以上安卓手机!“罪魁祸首”竟是苹果?_入门漏洞笔记

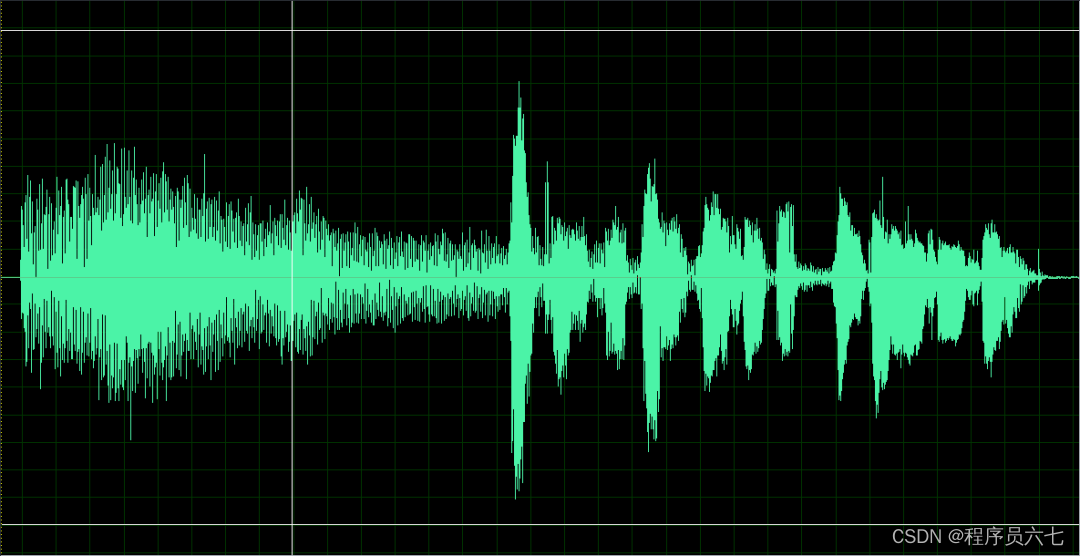

近日,以色列网络安全公司Check Point披露,仅需利用一段音频文件,就能侵入全球半数以上的安卓手机。

一首歌的时间,就能让你手机的摄像头、麦克风无声无息被黑客监管,你的隐私被暴露在监视之下。

是不是很可怕?但这是安卓手机的问题,跟苹果有啥关系呢?

这就要提到苹果在2004年,开发的一种音频格式ALAC(Apple Audio Codec),此次事件便由其引发。

ALAC是一种无损压缩格式,相较于MP3等有损压缩,在缩小音频体积的同时,还能维持较高的音质。

在诞生之初,仅限在苹果设备上使用。后来为了提高兼容性和市占,2011年苹果正式将ALAC开源。

于是ALAC的源码就被许多厂家集成进了音频编解码器,包括高通和联发科两家几乎占据安卓全壁江山的大厂。

高通和联发科拿了ALAC后,就不管了,后续也没对ALAC进行维护,也就是说现在安卓上使用ALAC的编解码器,还是11年前的版本。

这么古老的玩意儿出现安全漏洞,是再正常不过的事情。。

以色列网络安全公司Check Point写道:

我们的研究人员发现的 ALAC 问题可以被攻击者用来通过畸形的音频文件对移动设备进行远程代码执行攻击(RCE)。RCE 攻击允许攻击者在计算机上远程执行恶意代码。RCE 漏洞的影响范围很广,从恶意软件的执行到攻击者获得对用户多媒体数据的控制,包括从被攻击机器的摄像头中获得流媒体。

CVE-2021-0674 (CVSS score: 5.5, ) - ALAC解码器中输入验证不当导致信息泄露,且没有任何用户交互的案例

CVE-2021-0675 (CVSS score: 7.8, ) -在ALAC解码器中,由于出界写入而导致的本地权限升级缺陷

CVE-2021-30351 (CVSS score: 9.8, ) - 由于在音乐播放期间传递的帧数验证不当而导致内存越界漏洞

黑客只需发送了一首歌(ALAC格式),当用户播放时,它就能向设备注入特定代码,劫持设备。

不仅可以窃听电话交谈,还可以窃听附近声音,甚至获取手机周围的影像资料

不过好消息是,Check Point已向联发科和高通共享了调查结果,目前漏洞已被修复。

安卓用户,只需留意下近期的系统更新,打个安全补丁就行了。

等等,是不是漏了什么?

既然ALAC是苹果开发的格式,那苹果设备就没事吗?

还真没事!

因为苹果一直都有对自家专用版的ALAC进行维护,十多年没更新的是开源版的ALAC。

苹果:你安卓不更新,关我啥事

~

网络安全学习,我们一起交流

~

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?