如有疑问或其他需求可私信联系!

广东省职业院校技能大赛网络建设与运维样题

赛题说明

一、竞赛项目简介

“网络建设与运维”竞赛共分 A.网络理论测试;B.网络建设与调试;C.服务搭建与运维等三个模块。竞赛时间安排和分值权重见表1

表 1 竞赛时间安排与分值权

| 模块 | 比赛时长 | 分值 | |

| 模块一 | 网络理论测试 | 0.5小时 | 10% |

| 模块二 | 网络建设与调试 | 6.5小时 | 40% |

| 模块三 | 服务搭建与运维 | 50% | |

| 合计 | 7小时 | 100% | |

二、竞赛注意事项

1.竞赛期间禁止携带和使用移动存储设备、计算器、通信工具及参考资料。

2.请根据大赛所提供的竞赛环境,检查所列的硬件设备、软件清单、材料清单是否齐全,计算机设备是否能正常使用。

3.在进行任何操作之前,请阅读每个部分的所有任务。各任务之间可能存在一定关联。

4.操作过程中需要及时按照答题要求保存相关结果。竞赛结束后,所有设备保持运行状态,评判以最后提交的成果为最终依据。

5.竞赛完成后,竞赛设备、软件和赛题请保留在座位上,禁止将竞赛所用的所有物品(包括试卷等)带离赛场。

6.禁止在提交资料上填写与竞赛无关的标记,如违反规定,可视为0分。

模块二:网络建设与调试

任务描述:

某集团公司原在北京建立了总公司,后在成都建立了分公司,又在广东设立了办事处。集团设有产品、营销、法务、财务、人力 5 个部门,统一进行 IP 及 业务资源的规划和分配,全网采用 OSPF、RIP、ISIS、BGP 路由协议进行互联互 通。

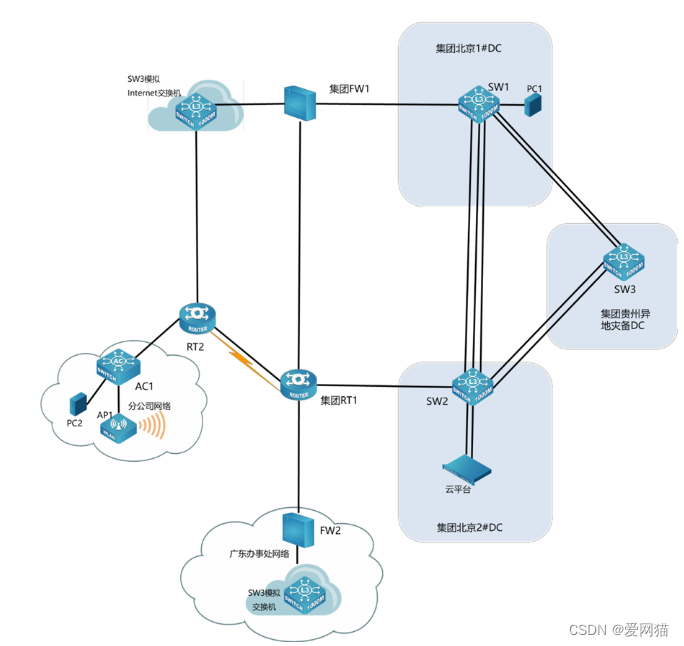

集团、分公司及办事处的网络结构详见拓扑图。编号为 SW1 的设备作为集团 北京 1#DC 核心交换机,编号为 SW2 的设备作为集团北京 2#DC 核心交换机;编号 为 SW3 的设备作为贵州 DC 核心交换机;编号 FW1 的设备作为集团互联网出口防 火墙;编号为 FW2 的设备作为办事处防火墙;编号为 RT1 的设备作为集团核心路 由器;编号为 RT2 的设备作为分公司路由器;编号为 AC1 的设备作为分公司的有 线无线智能一体化控制器,通过与 AP1 配合实现分公司无线覆盖。

注意:在此典型互联网应用网络架构中,作为 IT 网络运维人员,请根据拓 扑构建完整的系统环境,使整体网络架构具有良好的稳定性、安全性、可扩展性。 请完成所有服务配置后,从客户端进行测试,确保能正常访问到相应应用。

网络拓扑图及IP地址表:

1.网络拓扑图

2.表1-网络设备连接表

| A 设备连接至 B 设备 | |||

| 设备名称 | 接口 | 设备名称 | 接口 |

| SW1 | E1/0/21 | FW1 | E0/1 |

| SW1 | E1/0/22 | SW3 | E1/0/21 |

| SW1 | E1/0/23 二层 | SW3 | E1/0/23 二层 |

| SW1 | E1/0/26 三层 | SW2 | E1/0/26 三层 |

| SW1 | E1/0/27 VPN | SW2 | E1/0/27 VPN |

| SW1 | E1/0/28 二层 | SW2 | E1/0/28 二层 |

| SW1 | E1/0/1 | PC1 | NIC |

| SW2 | E1/0/21 | RT1 | G0/1 |

| SW2 | E1/0/22 | SW3 | E1/0/22 |

| SW2 | E1/0/23 二层 | SW3 | E1/0/24 二层 |

| SW3 模拟办事处 | E1/0/11 | 模拟产品 PC | |

| SW3 模拟办事处 | E1/0/12 | 模拟营销 PC | |

| SW3 模拟办事处 | E1/0/15 | FW2 | E0/1 |

| SW3 模拟 Internet | E1/0/17 | FW1 | E0/3 |

| SW3 模拟 Internet | E1/0/18 | RT2 | G0/3 |

| RT1 | G0/0 | RT2 | G0/0 |

| RT1 | S1/0 | RT2 | S1/1 |

| RT1 | S1/1 | RT2 | S1/0 |

| RT1 | G0/2 | FW1 | E0/2 |

| RT1 | G0/3 | FW2 | E0/2 |

| RT2 | G0/1 | AC1 | E1/0/1 |

| AC1 | E1/0/3 | AP1 | ETH |

| AC1 | E1/0/4 vlan110 | PC2 | NIC |

| SW2 | E1/0/11 | 云平台 | Eth1 |

| SW2 | E1/0/12 | 云平台 | Eth2 |

3.表2-网络设备IP地址分配表

| 设备名称 | 设备接口 | IP 地址 |

| SW1 | loopback1 ospfv2 ospfv3 bgp | 10.10.1.1/32 2001:10:10:1::1/128 |

| loopback2 | 10.10.1.2/32 2001:10:10:1::2/128 | |

| vlan10 | 10.10.11.1/24 2001:10:10:11::1/64 | |

| vlan20 | 10.10.12.1/24 2001:10:10:12::1/64 | |

| vlan30 | 10.10.13.1/24 2001:10:10:13::1/64 | |

| vlan40 | 10.10.14.1/24 2001:10:10:14::1/64 | |

| vlan50 | 10.10.15.1/24 2001:10:10:15::1/64 | |

| vlan60 | 10.10.60.1/24 2001:10:10:60::1/64 | |

| vlan70 | 10.10.70.1/24 2001:10:10:70::1/64 | |

| vlan80 | 10.10.80.1/24 2001:10:10:80::1/64 | |

| vlan90 | 10.10.90.1/24 2001:10:10:90::1/64 | |

| vlan1021 | 10.10.255.14/30 | |

| vlan1022 | 10.10.255.5/30 | |

| vlan1026 | 10.10.255.1/30 | |

| vlan1027 vpn | 10.10.255.1/30 | |

| SW2 | loopback1 ospfv2 ospfv3 bgp | 10.10.2.1/32 2001:10:10:2::1/128 |

| loopback2 | 10.10.2.2/32 2001:10:10:2::2/128 | |

| vlan10 | 10.10.21.1/24 2001:10:10:21::1/64 | |

| vlan20 | 10.10.22.1/24 2001:10:10:22::1/64 |

| 设备名称 | 设备接口 | IP 地址 |

| vlan30 | 10.10.23.1/24 2001:10:10:23::1/64 | |

| vlan40 | 10.10.24.1/24 2001:10:10:24::1/64 | |

| vlan50 | 10.10.25.1/24 2001:10:10:25::1/64 | |

| vlan60 | 10.10.60.2/24 2001:10:10:60::2/64 | |

| vlan70 | 10.10.70.2/24 2001:10:10:70::2/64 | |

| vlan80 | 10.10.80.2/24 2001:10:10:80::2/64 | |

| vlan90 | 10.10.90.2/24 2001:10:10:90::2/64 | |

| vlan1021 | 10.10.255.22/30 | |

| vlan1022 | 10.10.255.9/30 | |

| vlan1026 | 10.10.255.2/30 | |

| vlan1027 vpn | 10.10.255.2/30 | |

| SW3 | loopback1 ospfv2 ospfv3 bgp | 10.10.3.1/32 2001:10:10:3::1/128 |

| vlan10 | 10.10.31.1/24 2001:10:10:31::1/64 | |

| vlan20 | 10.10.32.1/24 2001:10:10:32::1/64 | |

| vlan30 | 10.10.33.1/24 2001:10:10:33::1/64 | |

| vlan50 | 10.10.35.1/24 2001:10:10:35::1/64 | |

| vlan60 | 10.10.60.3/24 2001:10:10:60::3/64 | |

| vlan70 | 10.10.70.3/24 2001:10:10:70::3/64 | |

| vlan80 | 10.10.80.3/24 2001:10:10:80::3/64 | |

| vlan90 | 10.10.90.3/24 2001:10:10:90::3/64 |

| 设备名称 | 设备接口 | IP 地址 |

| 2001:10:10:90::3/64 | ||

| vlan1021 | 10.10.255.6/30 | |

| vlan1022 | 10.10.255.10/30 | |

| SW3 模拟 办事处 | loopback2 | 10.10.3.2/32 2001:10:10:3::2/128 |

| vlan110 | 10.16.110.1/24 2001:10:16:110::1/64 | |

| vlan120 | 10.16.120.1/24 2001:10:16:120::1/64 | |

| vlan1015 | 10.10.255.46/30 | |

| SW3 模拟Internet | loopback3 | 200.200.3.3/32 2001:200:200:3::3/128 |

| vlan1017 | 200.200.200.1/30 | |

| vlan1018 | 200.200.200.5/30 | |

| RT1 | loopback1 ospfv2 ospfv3 bgp mpls | 10.10.4.1/32 2001:10:10:4::1/128 |

| loopback2 rip ripng | 10.10.4.2/32 2001:10:10:4::2/128 | |

| loopback3 isis | 10.10.4.3/32 2001:10:10:4::3/128 | |

| loopback4 集团与办事处互联 | 10.10.4.4/32 2001:10:10:4::4/128 | |

| loopback5 vpn 财务 | 10.10.4.5/32 2001:10:10:4::5/128 | |

| g0/0 | 10.10.255.29/30 | |

| g0/1 | 10.10.255.21/30 | |

| g0/2 | 10.10.255.18/30 | |

| g0/3 | 10.10.255.25/30 | |

| s1/0 | 10.10.255.33/30 | |

| s1/1 | 10.10.255.37/30 | |

| RT2 | loopback1 ospfv2 ospfv3 bgp mpls | 10.10.5.1/32 2001:10:10:5::1/128 |

| loopback2 rip ripng | 10.10.5.2/32 2001:10:10:5::2/128 | |

| loopback3 isis | 10.10.5.3/32 |

| 设备名称 | 设备接口 | IP 地址 |

| 2001:10:10:5::3/128 | ||

| loopback4 ipsecvpn | 10.10.5.4/32 2001:10:10:5::4/128 | |

| tunnel4 ipsecvpn | 10.10.255.50/30 | |

| loopback5 vpn 财务 | 10.10.5.5/32 2001:10:10:5::5/128 | |

| g0/0 | 10.10.255.30/30 | |

| g0/1 | 10.10.255.41/30 | |

| g0/3 | 200.200.200.6/30 | |

| s1/0 | 10.10.255.38/30 | |

| s1/1 | 10.10.255.34/30 | |

| FW1 | loopback1 ospfv2 ospfv3 trust | 10.10.6.1/32 2001:10:10:6::1/128 |

| loopback2 rip ripng trust | 10.10.6.2/32 2001:10:10:6::2/128 | |

| loopback4 ipsecvpn trust | 10.10.6.4/32 2001:10:10:6::4/128 | |

| tunnel4 ipsecvpn VPNHUB | 10.10.255.49/30 | |

| tunnel8 sslvpn VPNHUB | 10.18.0.1/24 | |

| e0/1 trust | 10.10.255.13/30 | |

| e0/2 trust | 10.10.255.17/30 | |

| e0/3 untrust | 200.200.200.2/30 | |

| FW2 | loopback1 ospfv2 ospfv3 trust | 10.10.7.1/32 2001:10:10:7::1/128 |

| e0/1 trust | 10.10.255.45/30 | |

| e0/2 dmz | 10.10.255.26/30 | |

| tunnel9 l2tpvpn VPNHUB | 10.19.0.1/24 | |

| AC1 | loopback1 ospfv2 ospfv3 | 10.10.8.1/32 2001:10:10:8::1/128 |

| loopback2 rip ripng | 10.10.8.2/32 2001:10:10:8::2/128 | |

| loopback3 | 10.10.8.3/32 2001:10:10:8::3/128 | |

| vlan100 无线管理 | 10.17.100.1/24 2001:10:17:100::1/64 |

| 设备名称 | 设备接口 | IP 地址 |

| vlan110 无线 2.4G 产品 | 10.17.110.1/24 2001:10:17:110::1/64 | |

| vlan120 无线 5G 营销 | 10.17.120.1/24 2001:10:17:120::1/64 | |

| vlan1001 | 10.10.255.42/30 |

一、工程统筹

1.职业素养

(1)整理赛位,工具、设备归位,保持赛后整洁有序。

(2)无因选手原因导致设备损坏。

(3)恢复调试现场,保证网络和系统安全运行。

2.网络布线

(1)跳线制作与测试。截取2根当长度的双绞线,端接水晶头,所有网络跳线要求按568B标准制作。

二、交换配置

1.配置 vlan,SW1、SW2、SW3、AC1 的二层链路只允许相应 vlan 通过。

| 设备 | vlan 编号 | 端口 | 说明 |

| SW1 | vlan10 | E1/0/1 | 产品 1 段 |

| vlan20 | E1/0/2 | 营销 1 段 | |

| vlan30 | E1/0/3 | 法务 1 段 | |

| vlan40 | E1/0/4 | 财务 1 段 | |

| vlan50 | E1/0/5 | 人力 1 段 | |

| vlan60 | E1/0/6 | 产品管理 | |

| vlan70 | E1/0/7 | 产品研发 | |

| vlan80 | E1/0/8 | 产品生产 | |

| vlan90 | E1/0/9 | 产品支持 | |

| SW2 | vlan10 | E1/0/1 | 产品 2 段 |

| vlan20 | E1/0/2 | 营销 2 段 | |

| vlan30 | E1/0/3 | 法务 2 段 | |

| vlan40 | E1/0/4 | 财务 2 段 | |

| vlan50 | E1/0/5 | 人力 2 段 | |

| vlan60 | E1/0/6 | 产品管理 | |

| vlan70 | E1/0/7 | 产品研发 | |

| vlan80 | E1/0/8 | 产品生产 | |

| vlan90 | E1/0/9 | 产品支持 | |

| SW3 | vlan10 | E1/0/1 | 产品 3 段 |

| vlan20 | E1/0/2 | 营销 3 段 | |

| vlan30 | E1/0/3 | 法务 3 段 | |

| vlan50 | E1/0/5 | 人力 3 段 | |

| vlan60 | E1/0/6 | 产品管理 | |

| vlan70 | E1/0/7 | 产品研发 | |

| vlan80 | E1/0/8 | 产品生产 | |

| vlan90 | E1/0/9 | 产品支持 |

2.SW1、SW2、SW3 启用 MSTP,实现网络二层负载均衡和冗余备份,创建实例 Instance10 和 Instance20,名称为 SKILLS,修订版本为 1,其中 Instance10 关 联 vlan60 和 vlan70,Instance20 关联 vlan80 和 vlan90。SW1 为 Instance0 和 Instance10 的根交换机,为 Instance20 备份根交换机;SW2 为 Instance20 根交 换机,为 Instance0 和 Instance10 的备份根交换机;根交换机 STP 优先级为 0, 备份根交换机 STP 优先级为 4096。关闭交换机之间三层互联接口的 STP。

3.SW1 和 SW2 之间利用三条裸光缆实现互通,其中一条裸光缆承载三层 IP业务、一条裸光缆承载 VPN 业务、一条裸光缆承载二层业务。用相关技术分别实现财务 1 段、财务 2 段业务路由表与其它业务路由表隔离,财务业务 VPN 实例名 称为 CW。承载二层业务的只有一条裸光缆通道,配置相关技术,方便后续链路扩 容与冗余备份,编号为 1,用 LACP 协议,SW1 为 active,SW2 为 active;采用 源、目的 IP 进行实现流量负载分担。

4.将 SW3 模拟为 Internet 交换机,实现与集团其它业务路由表隔离, Internet 路由表 VPN 实例名称为 Internet。将 SW3 模拟办事处交换机,实现与 集团其它业务路由表隔离,办事处路由表 VPN 实例名称为 Guangdong。

5.SW1 法务物理接口限制收发数据占用的带宽均为 1000Mbps,限制所有报文 最大收包速率为 1000packets/s,如果超过了配置交换机端口的报文最大收包速 率则关闭此端口,1 分钟后恢复此端口;启用端口安全功能,最大安全 MAC 地址 数为 20,当超过设定 MAC 地址数量的最大值,不学习新的 MAC、丢弃数据包、发 snmp trap、同时在 syslog 日志中记录,端口的老化定时器到期后,在老化周期 中没有流量的部分表项老化,有流量的部分依旧保留,恢复时间为 10 分钟;禁 止采用访问控制列表,只允许 IP 主机位为 20-50 的数据包进行转发;禁止配置 访问控制列表,实现端口间二层流量无法互通,组名称 FW。

6.开启 SW1 日志记录功能和保护功能,采样周期 5s 一次,恢复周期为 100s, 从而保障 CPU 稳定运行。

7.SW1 配置 SNMP,引擎 id 分别为 1;创建组 GROUP2022,采用最高安全级 别,配置组的读、写视图分别为:SKILLS_R、SKILLS_W;创建认证用户为 USER2022, 采用 aes 算法进行加密,密钥为 Pass-1234,哈希算法为 sha,密钥为 Pass-1234; 当设备有异常时,需要用本地的环回地址 loopback1 发送 v3 Trap 消息至集团网 管服务器 10.10.11.99、2001:10:10:11::99,采用最高安全级别;当法务部门对 应的用户接口发生 UP DOWN 事件时,禁止发送 trap 消息至上述集团网管服务器。

8.将 W1 与 FW1 互连流量镜像到 SW1 E1/0/1,会话列表为 1。

三、路由调试

1.启用所有设备的 ssh 服务,防火墙用户名 admin,明文密码 Pass-1234, 其余设备用户名和明文密码均为 admin。

2.配置所有设备的时区为 GMT+08:00,调整 SW1 时间为实际时间,SW1 配置 为 ntp server,其他设备用 SW1 loopback1 ipv4 地址作为 ntp server 地址, ntp client 请求报文时间间隔 1 分钟。

3.配置所有设备接口 ipv4 地址和 ipv6 地址,互联接口 ipv6 地址用本地链 路地址。

4.利用 vrrpv2 和 vrrpv3 技术实现 vlan60、vlan70、vlan80、vlan90 网关 冗余备份,vrrp id 与 vlan id 相同。vrrpv2 vip 为 10.10.vlanid.9(如 vlan60 的 vrrpv2 vip 为 10.10.60.9),vrrpv3 vip 为 FE80:vlanid::9(如 vlan60 的 vrrpv3 vip 为 FE80:60::9)。配置 SW1 为 vlan60、vlan70 的 Master,SW2 为 vlan80、vlan90 的 Master。要求 vrrp 组中高优先级为 120,低优先级为默认值, 抢占模式为默认值,vrrpv2 和 vrrpv3 发送通告报文时间间隔为默认值。当 SW1 或 SW2 上联链路发生故障,Master 优先级降低 50。

5.AC1 配置 dhcpv4 和 dhcpv6,分别为 SW1 产品 1 段 vlan10 和分公司 vlan100、 vlan110 和 vlan120 分配地址;ipv4 地址池名称分别为 POOLv4-10、POOLv4-100、 POOLv4-110、POOLv4-120,ipv6 地址池名称分别为 POOLv6-10、POOLv6-100、 POOLv6-110、POOLv6-120;ipv6 地址池用网络前缀表示;排除网关;DNS 分别为 114.114.114.114 和 2400:3200::1 ;为 PC1 保留 地址 10.10.11.9 和2001:10:10:11::9,为 AP1 保留地址 10.17.100.9 和 2001:10:17:100::9,为 PC2保留地址 10.17.110.9 和 2001:10:17:110::9。SW1 上中继地址为 AC1 loopback1 地址。SW1 启用 dhcpv4 和 dhcpv6 snooping,如果 E1/0/1 连接 dhcpv4 服务器, 则关闭该端口,恢复时间为 1 分钟。

6.SW1、SW2、SW3、RT1 以太链路、RT2 以太链路、FW1、FW2、AC1 之间运行OSPFv2 和 OSPFv3 协议(路由模式发布网络用接口地址,BGP 协议除外)。

- SW1、SW2、SW3、RT1、RT2、FW1 之间 OSPFv2 和 OSPFv3 协议,进程 1, 区域 0,分别发布 loopback1 地址路由和产品路由,FW1 通告type2 默认路由。

- RT2 与 AC1 之间运行 OSPFv2 协议,进程 1,nssa no-summary 区域 1; AC1 发布 loopback1 地址路由、产品和营销路由,用 prefix-list 重发布 loopback3。

- RT2 与 AC1 之间运行 OSPFv3 协议,进程 1,stub no-summary 区域 1; AC1 发布 loopback1 地址路由、产品和营销。

(4)SW3 模拟办事处产品和营销接口配置为 loopback,模拟接口 up。SW3 模 拟办事处与 FW2 之间运行 OSPFv2 协议,进程 2,区域 2,SW3 模拟办事处发布 loopback2、产品和营销。SW3 模拟办事处配置 ipv6 默认路由;FW2 分别配置到 SW3 模拟办事处 loopback2、产品和营销的 ipv6 明细静态路由,FW2 重发布静态 路由到 OSPFv3 协议。

(5)RT1、FW2 之间 OSPFv2 和 OSPFv3 协议,进程 2,区域 2;RT1 发布 loopback4 路由,向该区域通告 type1 默认路由;FW2 发布 loopback1 路由,FW2 禁止学习 到集团和分公司的所有路由。RT1 用 prefix-list 匹配 FW2 loopback1 路由、SW3 模拟办事处 loopback2 和产品路由、RT1 与 FW2 直连 ipv4 路由,将这些路由重 发布到区域 0。

(6)修改 ospf cost 为 100,实现 SW1 分别与 RT2、FW2 之间 ipv4 和 ipv6 互 访流量优先通过 SW1_SW2_RT1 链路转发,SW2 访问 Internet ipv4 和 ipv6 流量 优先通过 SW2_SW1_FW1 链路转发。

7.RT1 串行链路、RT2 串行链路、FW1、AC1 之间分别运行 RIP 和 RIPng 协议, FW1、RT1、RT2 的 RIP 和 RIPng 发布 loopback2 地址路由,AC1 RIP 发布 loopback2 地址路由,AC1 RIPng 采用 route-map 匹配 prefix-list 重发布 loopback2 地址 路由。RT1 配置 offset 值为 3 的路由策略,实现 RT1-S1/0_RT2-S1/1 为主链路, RT1-S1/1_RT2-S1/0 为备份链路,ipv4 的 ACL 名称为 AclRIP,ipv6 的 ACL 名称 为 AclRIPng。RT1 的 S1/0 与 RT2 的 S1/1 之间采用 chap 双向认证,用户名为对 端设备名称,密码为 Pass-1234。

8.RT1 以太链路、RT2 以太链路之间运行 ISIS 协议,进程 1,分别实现 loopback3 之间 ipv4 互通 和 ipv6 互 通 。 RT1 、 RT2 的 NET 分别为 10.0000.0000.0001.00、10.0000.0000.0002.00,路由器类型是 Level-2,接口网络类型为点到点。配置域 md5 认证和接口 md5 认证,密码均为 Pass-1234。

9.RT2 配置 ipv4 nat,实现 AC1 ipv4 产品部门用 RT2 外网接口 ipv4 地址访问 Internet。RT2 配置 nat64,实现 AC1 ipv6 产品部门用 RT2 外网接口 ipv4 地址访问 Internet,ipv4 地址转 ipv6 地址前缀为 64:ff9b::/96。

10.SW1、SW2、SW3、RT1、RT2 之间运行 BGP 协议,SW1、SW2、RT1 AS 号 65001、RT2 AS 号 65002、SW3 AS 号 65003。

- SW1、SW2、SW3、RT1、RT2 之间通过 loopback1 建立 ipv4 和 ipv6 BGP 邻 居。SW1 和 SW2 之间财务通过 loopback2 建立 ipv4 BGP 邻居,SW1 和 SW2 的 loopback2 互通采用静态路由。

- SW1、SW2、SW3、RT2 分别只发布营销、法务、财务、人力等 ipv4 和 ipv6路由;RT1 发布办事处营销 ipv4 和 ipv6 路由到 BGP。

- SW3 营销分别与 SW1 和 SW2 营销 ipv4 和 ipv6 互访优先在 SW3_SW1 链路 转发;SW3 法务及人力分别与 SW1 和 SW2 法务及人力 ipv4 和 ipv6 互访优先在 SW3_SW2 链路转发,主备链路相互备份;用 prefix-list、route-map 和 BGP 路 径属性进行选路,新增 AS 65000。

四、无线部署

1.AC1 loopback1 ipv4 和 ipv6 地址分别作为 AC1 的 ipv4 和 ipv6 管理地 址。AP 二层自动注册,AP 采用 MAC 地址认证。配置 2 个 ssid,分别为 SKILLS- 2.4G 和 SKILLS-5G。SKILLS-2.4G 对应 vlan110,用 network 110 和 radio1(模 式为 n-only-g),用户接入无线网络时需要采用基于 WPA-personal 加密方式, 密码为 Pass-1234。SKILLS-5G 对应 vlan120,用 network 120 和 radio2(模式 为 n-only-a),不需要认证,隐藏 ssid,SKILLS-5G 用倒数第一个可用 VAP 发送 5G 信号。

2.当 AP 上线,如果 AC 中储存的 Image 版本和 AP 的 Image 版本号不同时, 会触发 AP 自动升级。AP 失败状态超时时间及探测到的客户端状态超时时间都为 2 小时。

3.MAC 认证模式为黑名单,MAC 地址为 80-45-DD-77-CC-48 的无线终端采用 全局配置 MAC 认证。

五、安全维护

说明:ip地址按照题目给定的顺序用“ip/mask”表示,ipv4 any地址用0.0.0.0/0,ipv6 any地址用::/0,禁止用地址条目,否则按零分处理。

1.FW1 配置 ipv4 nat,实现集团产品 1 段 ipv4 访问 Internet ipv4,转换 ip/mask 为 200.200.200.160/28,保证每一个源 ip 产生的所有会话将被映射到 同一个固定的 IP 地址;当有流量匹配本地址转换规则时产生日志信息,将匹配 的日志发送至 10.10.11.99 的 UDP 514 端口,记录主机名,用明文轮询方式分 发日志;开启相关特性,实现扩展 nat 转换后的网络地址端口资源。

2.FW1 配置 nat64,实现集团产品 1 段 ipv6 访问 Internet ipv4,转换为出 接口 IP,ipv4 转 ipv6 地址前缀为 64:ff9b::/96。

3.FW1 和 FW2 策略默认动作为拒绝,FW1 允许集团产品 1 段 ipv4 和 ipv6 访 问 Internet 任意服务。

4.FW2 允许办事处产品 ipv4 访问集团产品 1 段 https 服务,允许集团产品 1 段和分公司产品访问办事处产品 ipv4、FW2 loopback1 ipv4、SW3 模拟办事处 loopback2 ipv4。

- FW1 与 RT2 之间用 Internet 互联地址建立 GRE Over IPSec VPN,实现 loopback4 之间的加密访问。

- FW1 配置 SSL VPN,名称为 VPNSSL,ssl 协议为 1.2 版本,Internet 用户 通过端口 8888 连接,本地认证账号 UserSSL,密码 Pass-1234,地址池名称为 POOLSSL,地址池范围为 10.18.0.100/24-10.18.0.199/24。保持 PC1 位置不变, 用 PC1 测试。

模块三:服务搭建与运维

任务描述:

随着信息技术的快速发展,集团计划2023年把部分业务由原有的X86架构服务器上迁移到ARM架构服务器上,同时根据目前的部分业务需求进行了部分调整和优化。

一、Windows云服务配置

1.创建实例

(1)网络信息表

| 网络名称 | vlan | 子网名称 | 网关 | IPv4地址池 |

| network210 | 210 | subnet210 | 10.2.210.1/24 | 10.2.210.100-10.2.210.109 |

| network211 | 211 | subnet211 | 10.2.211.1/24 | 10.2.211.100-10.2.211.109 |

| network212 | 212 | subnet212 | 10.2.212.1/24 | 10.2.212.100-10.2.212.109 |

(2)实例类型信息表

| 名称 | id | vcpu | 内存 | 硬盘 | 实例名称 | 镜像 |

| skills | 1 | 4 | 4GB | 40GB | windows1-windows7 | windows2022 |

(3)实例信息表

| 实例名称 | IPv4地址 | 完全合格域名 |

| windows1 | 10.2.210.101 | windows1.skills.lan |

| windows2 | 10.2.210.102 | windows2.skills.lan |

| windows3 | 10.2.210.103 | windows3.skills.lan |

| windows4 | 10.2.210.104 | windows4.skills.lan |

| windows5 | 10.2.210.105 10.2.211.105 | windows5.skills.lan |

| windows6 | 10.2.210.106 10.2.211.106 10.2.212.106 | windows6.skills.lan |

| windows7 | 10.2.210.107 10.2.211.107 10.2.212.107 | windows7.skills.lan |

2.域服务

任务描述:请采用域环境,管理企业网络资源。

(1)配置windows2为skills.lan域控制器;安装dns服务,dns正反向区域在active directory中存储,负责该域的正反向域名解析。

(2)把skills.lan域服务迁移到windows1;安装dns服务,dns正反向区域在active directory中存储,负责该域的正反向域名解析。

(3)把其他windows主机加入到skills.lan域。所有windows主机(含域控制器)用skills\Administrator身份登陆。

(4)在windows1上安装证书服务,为windows主机颁发证书,证书颁发机构有效期为10年,证书颁发机构的公用名为windows1.skills.lan。复制“计算机”证书模板,名称为“计算机副本”,申请并颁发一张供windows服务器使用的证书,证书友好名称为pc,(将证书导入到需要证书的windows服务器),证书信息:证书有效期=5年,公用名=skills.lan,国家=CN,省=Beijing,城市=Beijing,组织=skills,组织单位=system,使用者可选名称=*.skills.lan和skills.lan。浏览器访问https网站时,不出现证书警告信息。

(5)在windows2上安装从属证书服务,证书颁发机构的公用名为windows2.skills.lan。

(6)启用所有windows服务器的防火墙。

(7)在windows1上新建名称为manager、dev、sale的3个组织单元;每个组织单元内新建与组织单元同名的全局安全组;每个组内新建20个用户:行政部manager00-manager19、开发部dev00-dev19、营销部sale00-sale19,不能修改其口令,密码永不过期。manager00拥有域管理员权限。

3.组策略

任务描述:请采用组策略,实现软件、计算机和用户的策略设置。

(1)添加防火墙入站规则,名称为icmpv4,启用任意IP地址的icmpv4回显请求。

(2)域中主机自动申请“ipsec”模板证书。自动注册“工作站身份验证”模板证书,该模板可用作“服务器身份验证”,有效期5年。

(3)拒绝所有可移动存储类的所有权限。

(4)审核登录事件,同时审核成功和失败。

(5)禁用“关闭事件跟踪程序”。

(6)在登录时不自动显示服务器管理器。

(7)加密数据库修正,保护级别为“易受攻击”。

4.DFS服务

任务描述:请采用DFS,实现集中管理共享文件。

(1)在windows3-windows5的C分区分别划分2GB的空间,创建NTFS主分区,驱动器号为D。

(2)配置windows3为DFS服务器,命名空间为dfsroot,文件夹为pictures,存储在D:\dfs;实现windows4的D:\pics和windows5的D:\images同步。

(3)配置windows4的dfs IPv4使用34567端口;限制所有服务的IPv4动态rpc端口从8000开始,共1000个端口号。

5.打印服务

任务描述:请采用共享打印服务,实现共享打印的安全性。

(1)在windows4上安装打印机,驱动程序为“Ms Publisher Color Printer”,名称和共享名称均为“skillsprinter”;在域中发布共享;使用组策略部署在"Default Domain Policy"的计算机。

(2)网站名称为skillssite,http和https绑定主机IP地址,仅允许使用域名访问,启用hsts,实现http访问自动跳转到https(使用“计算机副本”证书模板)。

(3)用浏览器访问打印机虚拟目录printers时,启用匿名身份认证,匿名用户为manager00。

(4)新建虚拟目录dev,对应物理目录C:\development,该虚拟目录启用windows身份验证,默认文档index.html内容为"development"。

6.FTP服务

任务描述:请采用FTP服务器,实现文件安全传输。

(1)把windows3配置为FTP服务器,FTP站点名称为ftp,站点绑定本机IP地址,站点根目录为C:\ftp。

(2)站点通过Active Directory隔离用户,用户目录为C:\ftp,用户目录名称与用户名相同,使用manager00和manager01测试。

(3)设置FTP最大客户端连接数为100,控制通道超时时间为5分钟,数据通道超时时间为1分钟。

7.iSCSI服务

任务描述:请采用iSCSI,实现故障转移。

(1)在windows5上安装iSCSI目标服务器,并新建iSCSI虚拟硬盘,存储位置为C:\iscsi;虚拟硬盘名称分别为Quorum和Files,硬盘大小为动态扩展,分别为512MB和5GB,目标名称为win,访问服务器为windows6和windows7,实行CHAP双向认证,Target认证用户名和密码分别为IncomingUser和IncomingPass,Initiator认证用户名和密码分别为OutgoingUser和OutgoingPass。目标的iqn名称为iqn.2023-08.lan.skills:server使用dns名称建立目标。发起程序的iqn名称为iqn.2023-08.lan.skills:client。

(2)在windows6和windows7上安装多路径I/O,10.2.210.0和10.2.211.0网络为MPIO网络,连接windows5的虚拟硬盘Quorum和Files,初始化为GPT分区表,创建NTFS分区,驱动器号分别为M和N。

(3)配置windows6和windows7为故障转移群集;10.2.212.0网络为心跳网络。

(4)在windows6上创建名称为WinCluster的群集,其IP地址为10.2.210.70.

(5)在windows7上配置文件服务器角色,名称为WinClusterFiles,其IP地址为10.2.210.80。为WinClusterFiles添加共享文件夹,共享协议采用“SMB”,共享名称为WinClusterShare,存储位置为N:\,NTFS权限为仅域管理员和本地管理员组具有完全控制权限,域其他用户具有修改权限;共享权限为仅域管理员具有完全控制权限,域其他用户具有更改权限。

8.powershell脚本

任务描述:请采用powershell脚本,实现快速批量的操作。

(1)在windows7上编写C:\createdir.ps1的powershell脚本,创建20个文件夹C:\dir\dir00至C:\dir\dir19,如果文件夹存在,则删除后,再创建。

二、Linux云服务配置

1.Arm架构云主机创建

| 虚拟机名称 | vcpu | 内存 | 硬盘 | IPv4地址 | 完全合格域名 |

| linux1 | 2 | 2048MB | 40GB | 10.2.220.101/24 | linux1.skills.lan |

| linux2 | 2 | 2048MB | 40GB | 10.2.220.102/24 | linux2.skills.lan |

| linux3 | 2 | 2048MB | 40GB | 10.2.220.103/24 | linux3.skills.lan |

| linux4 | 2 | 2048MB | 40GB | 10.2.220.104/24 | linux4.skills.lan |

| linux5 | 2 | 2048MB | 40GB | 10.2.220.105/24 | linux5.skills.lan |

| linux6 | 2 | 2048MB | 40GB | 10.2.220.106/24 | linux6.skills.lan |

| linux7 | 2 | 2048MB | 40GB | 10.2.220.107/24 | linux7.skills.lan |

| linux8 | 2 | 2048MB | 40GB | 10.2.220.108/24 | linux8.skills.lan |

| linux9 | 2 | 2048MB | 40GB | 10.2.220.109/24 | linux9.skills.lan |

2.dns服务

任务描述:创建DNS服务器,实现企业域名访问。

(1)所有linux主机启用防火墙,防火墙区域为public,在防火墙中放行对应服务端口。

(2)利用chrony,配置linux1为其他linux主机提供NTP服务。

(3)所有linux主机之间(包含本主机)root用户实现密钥ssh认证,禁用密码认证。

(4)利用bind,配置linux1为主DNS服务器,linux2为备用DNS服务器。为所有linux主机提供冗余DNS正反向解析服务。

(5)配置linux1为CA服务器,为linux主机颁发证书。证书颁发机构有效期10年,公用名为linux1.skills.lan。申请并颁发一张供linux服务器使用的证书,证书信息:有效期=5年,公用名=skills.lan,国家=CN,省=Beijing,城市=Beijing,组织=skills,组织单位=system,使用者可选名称=*.skills.lan和skills.lan。将证书skills.crt和私钥skills.key复制到需要证书的linux服务器/etc/ssl目录。浏览器访问https网站时,不出现证书警告信息。

3.ansible服务

任务描述:请采用ansible,实现自动化运维。

(1)在linux1上安装ansible,作为ansible的控制节点。linux2-linux9作为ansible的受控节点。

4.apache2服务

任务描述:请采用Apache搭建企业网站。

(1)配置linux1为Apache2服务器,使用skills.lan或any.skills.lan(any代表任意网址前缀,用linux1.skills.lan和web.skills.lan测试)访问时,自动跳转到www.skills.lan。禁止使用IP地址访问,默认首页文档/var/www/html/index.html的内容为"apache"。

(2)把/etc/ssl/skills.crt证书文件和/etc/ssl/skills.key私钥文件转换成含有证书和私钥的/etc/ssl/skills.pfx文件;然后把/etc/ssl/skills.pfx转换为含有证书和私钥的/etc/ssl/skills.pem文件,再从/etc/ssl/skills.pem文件中提取证书和私钥分别到/etc/ssl/apache.crt和/etc/ssl/apache.key。

(3)客户端访问Apache服务时,必需有ssl证书。

5.tomcat服务

任务描述:采用Tomcat搭建动态网站。

(1)配置linux2为nginx服务器,默认文档index.html的内容为“hellonginx”;仅允许使用域名访问,http访问自动跳转到https。

(2)利用nginx反向代理,实现linux3和linux4的tomcat负载均衡,通过https://tomcat.skills.lan加密访问Tomcat,http访问通过301自动跳转到https。

(3)配置linux3和linux4为tomcat服务器,网站默认首页内容分别为“tomcatA”和“tomcatB”,仅使用域名访问80端口http和443端口https;证书路径均为/etc/ssl/skills.jks。

6.samba服务

任务描述:请采用samba服务,实现资源共享。

(1)在linux3上创建user00-user19等20个用户;user00和user01添加到manager组,user02和user03添加到dev组。把用户user00-user03添加到samba用户。

(2)配置linux3为samba服务器,建立共享目录/srv/sharesmb,共享名与目录名相同。manager组用户对sharesmb共享有读写权限,dev组对sharesmb共享有只读权限;用户对自己新建的文件有完全权限,对其他用户的文件只有读权限,且不能删除别人的文件。在本机用smbclient命令测试。

(3)在linux4修改/etc/fstab,使用用户user00实现自动挂载linux3的sharesmb共享到/sharesmb。

7.nfs服务

任务描述:请采用nfs,实现共享资源的安全访问。

(1)配置linux2为kdc服务器,负责linux3和linux4的验证。

(2)在linux3上,创建用户,用户名为xiao,uid=222,gid=222,家目录为/home/xiaodir。

(3)配置linux3为nfs服务器,目录/srv/sharenfs的共享要求为:linux服务器所在网络用户有读写权限,所有用户映射为xiao,kdc加密方式为krb5p。

(4)配置linux4为nfs客户端,利用autofs按需挂载linux3上的/srv/sharenfs到/sharenfs目录,挂载成功后在该目录创建test目录。

8.kubernetes服务

任务描述:请采用kubernetes和containerd,管理容器。

(1)在linux5-linux7上安装containerd和kubernetes,linux6作为master node,linux6和linux7作为work node;使用containerd.sock作为容器runtime-endpoint。导入nginx镜像,主页内容为“HelloKubernetes”。

(2)master节点配置calico,作为网络组件。

(3)创建一个deployment,名称为web,副本数为2;创建一个服务,类型为nodeport,名称为web,映射本机80端口和443端口分别到容器的80端口和443端口。

9.mail服务

任务描述:请采用postfix和dovecot搭建邮件服务器。

(1)配置linux2为mail服务器,安装postfix和dovecot。

(2)仅支持smtps和pop3s连接。

(3)创建用户mail1和mail2,向all@skills.lan发送的邮件,每个用户都会收到。

(4)使用本机测试。

10.iscsi服务

任务描述:请采用iscsi,搭建存储服务。

(1)为linux8添加4块硬盘,每块硬盘大小为5G,创建lvm卷,卷组名为vg1,逻辑卷名为lv1,容量为全部空间,格式化为ext4格式。使用/dev/vg1/lv1配置为iSCSI目标服务器,为linux9提供iSCSI服务。iSCSI目标端的wwn为iqn.2023-08.lan.skills:server, iSCSI发起端的wwn为iqn.2023-08.lan.skills:client。

(2)配置linux9为iSCSI客户端,实现discovery chap和session chap双向认证,Target认证用户名为IncomingUser,密码为IncomingPass;Initiator认证用户名为OutgoingUser,密码为OutgoingPass。修改/etc/rc.d/rc.local文件开机自动挂载iscsi硬盘到/iscsi目录。

11.mariadb服务

任务描述:请安装mariadb服务,建立数据表。

(1)配置linux3为mariadb服务器,创建数据库用户xiao,在任意机器上对所有数据库有完全权限。

(2)创建数据库userdb;在库中创建表userinfo,表结构如下:

| 字段名 | 数据类型 | 主键 | 自增 |

| id | int | 是 | 是 |

| name | varchar(10) | 否 | 否 |

| birthday | datetime | 否 | 否 |

| sex | varchar(5) | 否 | 否 |

| password | varchar(200) | 否 | 否 |

(3)在表中插入2条记录,分别为(1,user1,2004-7-1,男),(2,user2,2004-7-1,女),password与name相同,password字段用password函数加密。

(4)修改表userinfo的结构,在name字段后添加新字段height(数据类型为float),更新user1和user2的height字段内容为1.61和1.62。

(5)新建/var/mariadbbak/userinfo.txt文件,文件内容如下,然后将文件内容导入到userinfo表中,password字段用password函数加密。

3,user3,1.63,1999-07-03,女,user3

4,user4,1.64,1999-07-04,男,user4

5,user5,1.65,1999-07-05,男,user5

6,user6,1.66,1999-07-06,女,user6

7,user7,1.67,1999-07-07,女,user7

8,user8,1.68,1999-07-08,男,user8

9,user9,1.69,1999-07-09,女,user9

(6)将表userinfo中的记录导出,并存放到/var/dmariadbbak/mysql.sql,字段之间用','分隔。

(7)每周五凌晨1:00以root用户身份备份数据库userdb到/var/mariadbbak/userdb.sql(含创建数据库命令)。

12.podman服务

任务描述:请采用podman,实现无守护程序的容器应用。

(1)在linux3上安装podman,导入rocky镜像。

(2)创建名称为skills的容器,映射本机的8000端口到容器的80端口,在容器内安装apache2,默认网页内容为“HelloPodman”。

(3)配置podman私有仓库。

13.python脚本

(1)在linux4上编写/root/createfile.py的python3脚本,创建20个文件/root/python/file00至/root/python/file19,如果文件存在,则删除再创建;每个文件的内容同文件名,如file00文件的内容为“file00”。

三、网络运维

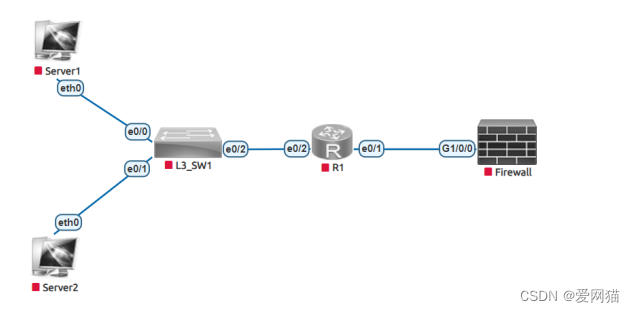

某单位网络拓扑架构如下,交换机连接两台服务器,其中Server1服务器是数据取证服务器,Server2服务器是应急响应服务器,通过交换设备相连,通过路由设备连接到安全设备防火墙,单位的网络拓扑结构如下图所示。

网络设备IP地址分配表

| 设备 | 设备名称 | 设备接口 | IP地址 |

| 服务器 | Server1 | Eth0 | 192.168.1.10/24 |

| Server2 | Eth0 | 192.168.2.10/24 | |

| 三层 交换机 | L3_SW1 | e0/0 | 192.168.1.2/24 |

| e0/1 | 192.168.2.2/24 | ||

| e0/2 | 10.1.1.1/24 | ||

| 路由器 | R1 | e0/2 | 10.1.1.2/24 |

| e0/1 | 20.1.1.1/24 | ||

| 防火墙 | Firewall | G1/0/0 | 20.1.1.2/24 |

1.网络排错

1.L3_SW1上交换机需要设置三层网络,现在三层直连路由无法ping通,但是查看接口的状态发现,接口物理状态都是up的,请分析原因并且故障排除。

2.拓扑中R1路由器与交换机所在的服务器网段通信异常,请分析故障排除。

3.Firewall防火墙日志收到了来自内网的ddos攻击,请分析日志将相关的攻击者/或者网络运维人员误操作引起的攻击流量找出,并设置黑名单策略,请分析日志并进行故障排除。

2.数字取证

Server1服务器上出现了黑链,并且入侵者已经将服务器上的痕迹清除,无法在服务器上进行溯源,恰好在前端的防火墙的开启了数据包分析功能。请你在数据包中进行取证工作,找到入侵者的信息。

4.通过对数据包的分析找到黑客的攻击机IP,并将他作为Flag提交;(格式:[192.168.1.1])

5.通过对数据包的分析找到黑客扫描服务器的命令,将服务器开放的端口作为Flag提交;端口从小到大排序提交(格式:[21,22,23,24])

6.通过对数据包的分析找到黑客成功登录网站后台的密码,将他作为Flag提交;(格式:[password])

3.应急响应

防火墙的日志中出现了webshell警告,Server2服务器上出现了webshell连接情况,管理员已经将服务器进行了安全隔离。请登陆到服务器上,对webshell情况进行排查。

7.在服务器上找到webshell文件,并将webshell的文件名作为flag提交;(格式:[abc.xxx])

8.在服务器上找到上传webshell的上传方式和时间,将webshell上传的时间作为flag进行提交;(格式:[10/Apr/2020:09:35:41])

9.分析入侵者在服务器上执行哪些命令,找到执行的第3条命令;(格式:[ipconfig])

10.找出服务器上存在的后门账号,将账号的密码作为flag进行提交。(格式:[password])

1107

1107

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?