关于External service interaction (DNS)漏洞的思考

感谢社区内小伙伴的分享

本文侧重点是个人查阅国内、外相关资料后,并结合君师大佬的直播讲解后的个人理解的总结。由于本人刚刚开始学习网络安全的原因,就不打算分享实际的漏洞利用过程,主要是目前还不会,哈哈哈。但还是想分享一下自己对这个漏洞的理解。

0x00 前言

前几天,君师大大直播提出的渗透理论框架中,关于DNS相关的有几个知识点,确实之前不了解,或者没用那么细致的去学习。So,自己开始百度了,从DNS的几种解析类型的区别,到安全相关的DNS渗透技术原理。在看DNSlog技术的利用时,突然想起前几天对某站的不经意间的扫描出的高危——External service interaction (DNS)。然后接着百度,资料比较少,接着科学搜索一波,相关的介绍有一些,大概表层的原理时知道了。但关于漏洞的利用这块,作为刚接触的菜鸟肯定知识面是不知的呀,无知还是挺快乐的,哈哈哈。于是,开始摇人,叫兄弟,哈哈哈。

0x01 Burp特诊及问题

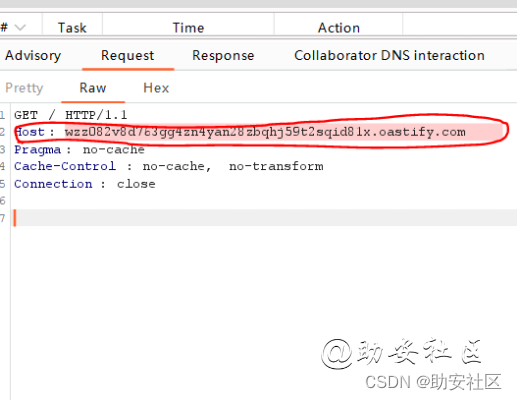

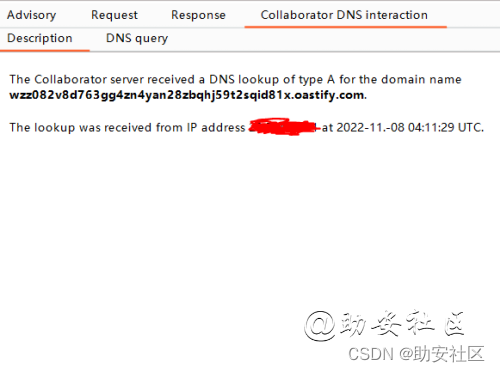

从截图上看完全就是DNSlog的表现,然后,受DNSlog爆破mySql注入漏洞的影响,关注点一直在获取的IP地址上,怎么和sql注入一样的利用,的哈哈哈。

0x02 资料搜集及漏洞

Brup上的测试及验证原理,原理上看着和DNSlog差不多:

另一位知乎上面的介绍

0x03 利用拓展

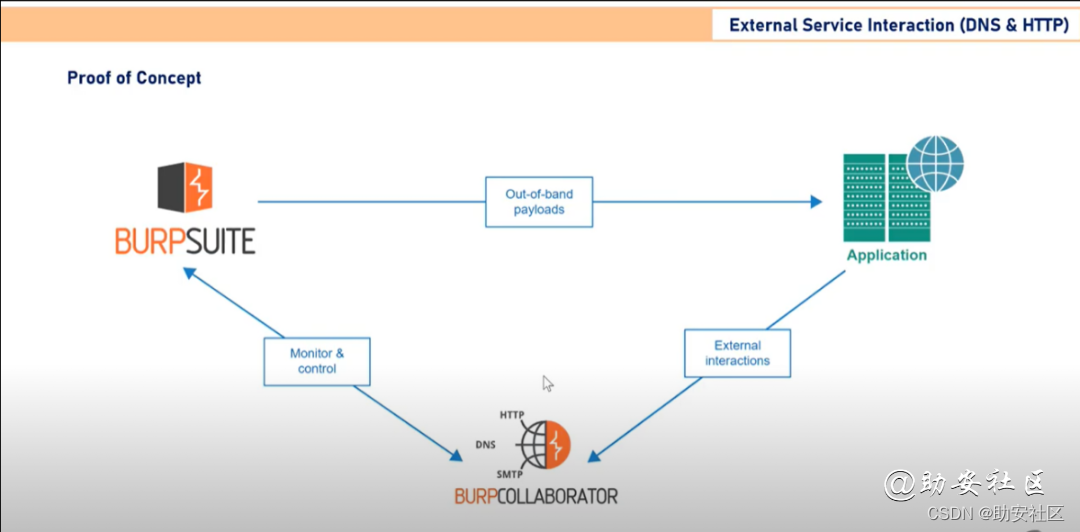

之前关注点一直在DNSlog的点上,对于官方是说能承载blind XSS,SSRF, asynchronous code injection,一直不明白。

后面在君师大大给的回复慢慢了解了整个,我这边就不截图了哈,只给文字消息:

然后,君师大大给的直播讲解模型,我这边大概的整理一下。

0x04做个总结

感觉自己在数据流请求的路径上的细节点还有很多不懂的地方,很多东西也只能看到表面,主要思维上还是太固化了,后面

多花时间在细节点和原理上。时间不是太够,也不进一步的拓展了,得花时间去学习了。

0x05 参考资料

- https://zhuanlan.zhihu.com/p/383145427

- https://www.youtube.com/watch?v=J9r-6LpkFCI

- https://portswigger.net/kb/issues/00300200_external-service-interaction-dns

- https://www.youtube.com/watch?v=kQTr6mBLXt4

-dns - https://www.youtube.com/watch?v=kQTr6mBLXt4

- https://ph-hitachi.medium.com/facebook-bug-poc-external-service-interaction-dns-http-ab55bfdb98f6

关注公众号【助安社区】渗透零基础到入门都在这,社区内部红队沙龙、资源共享和大厂工作经验。真正热爱安全和喜欢技术交流的小伙伴欢迎加入我们。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?