1、CyberChef’s Secret

[CyberChef’s Secret](https://buuoj.cn/match/matches/190/challenges#【已停止提交】CyberChef’s Secret)

文本经过了base32,base58 base64编码,直接按顺序解码即可

flag{Base_15_S0_Easy_^_^}

2、机密图片

打开图片是一张二维码,扫描之后并没有得到有效信息,用stegsolve打开,发现为lsb隐写。解密得到flag

flag{W3l c0m3_t0_N3wSt4RC TF_2023_7cda3ece }

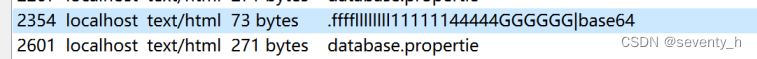

3、流量!鲨鱼!

使用wireshark打开流量包,在导出对象列表里面发现一个可疑的对象

保存后发现发现为base64编码,解码得到flag

flag{Wri35h4rk_1s_u53ful_b72a609537e6}

4、压缩包们

下载得到一个无文件名后缀的文件,用010打开后猜测为zip文件,补上文件头。同时在文件尾发现一段base64编码,解码后得到

I like six-digit numbers because they are very concise and easy to remember.

补上文件头之后可以解压文件,解压得到flag.zip.对flag,zip爆破,发现报错。在010中可以看到,文件的全局加密方式不同,修改之后再次爆破,得到密码232311

flag{y0u_ar3_the_m4ter_of_z1111ppp_606a4adc}

5、空白格

下载文件后得到一个看似空白的文件,ctrl+A后发现端倪,判断为WhiteSpace语言,使用WhiteSpace在线网站解密

flag{w3_h4v3_to0_m4ny_wh1t3_sp4ce_2a5b4e04}

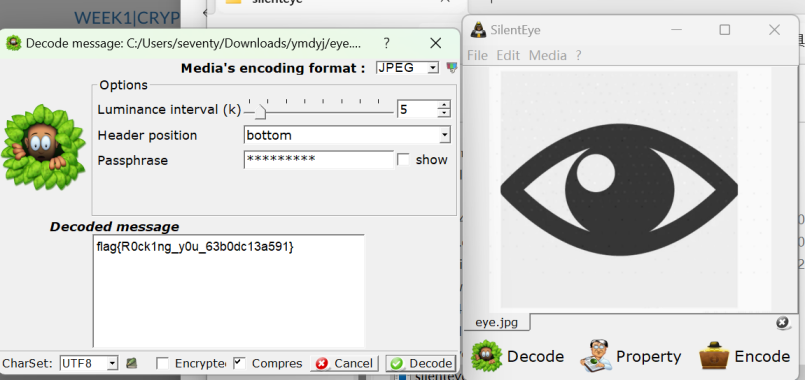

6、隐秘的眼睛

提示隐秘的眼睛,想到silenteye

flag{R0ck1ng_y0u_63b0dc13a591}

本文描述了一系列技术挑战,包括使用CyberChef解码编码、二维码隐藏、Wireshark分析流量包、解压加密压缩包以及识别隐写术和密码破解。每个环节涉及基础编码、图像处理和网络分析技巧。

本文描述了一系列技术挑战,包括使用CyberChef解码编码、二维码隐藏、Wireshark分析流量包、解压加密压缩包以及识别隐写术和密码破解。每个环节涉及基础编码、图像处理和网络分析技巧。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?