1)描述一下外网打点的基本流程?

外网打点的基本流程主要分为:靶标确认、漏洞探测、漏洞利用、权限获取

其最终目的是为了获取靶标的系统权限/关键数据。

而在整个打点流程中,信息收集较为重要。

掌握靶标情报越多,后续就能够尝试更多的攻击方式进行打点。

比如:钓鱼邮件、web漏洞、边界网络设备漏洞、弱口令等。

2)在外网打点过程中,常用的信息收集工具有哪些?

ENScan 企业信息查询工具

Oneforall 子域名收集工具

水泽 信息收集自动化工具

FOFA、Goby 网络空间资产检索/攻击面测绘工具

Masscan 端口扫描工具

ARL 资产安全灯塔 快速侦察与目标关联的资产工具

3)正向代理和反向代理的区别

正向代理即是客户端代理, 代理客户端, 服务端不知道实际发起请求的客户端

反向代理即是服务端代理, 代理服务端, 客户端不知道实际提供服务的服务端

4)邮件钓鱼的准备工作有哪些?

确定邮件钓鱼的形式:链接、文件

收集目标相关邮箱

编写钓鱼邮件文案

匿名邮箱木马免杀测试、钓鱼站点搭建

反溯源

5)Apache Log4j2 的漏洞原理是什么?

由于Log4j2组建在处理程序日志记录时存在JNDI注入缺陷,未经授权的攻击者利用该漏洞,

可向目标服务器发送精心构造的恶意数据,触发Lgo4j2组件解析缺陷,

实现目标服务器的任意代码执行,获得目标服务器权限

6)水坑攻击和鱼叉攻击的区别是什么?

水坑攻击指的是黑客通过分析被攻击者的网络活动规律,寻找被攻击者经常访问的网站的弱点,先攻下该网站并植入攻击代码,等待被攻击者来访时实施攻击

鱼叉攻击则是通常是指利用木马程序作为电子邮件的附件,发送到目标电脑上,诱导受害者去打开附件来感染木马

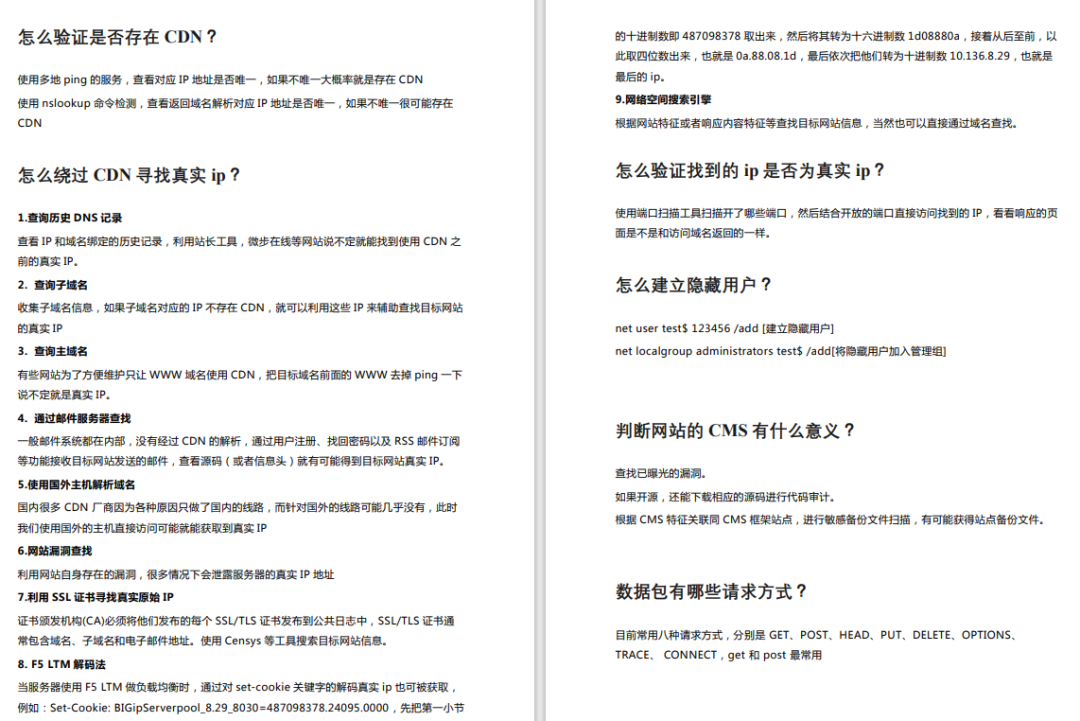

7)判断网站的 CMS 有什么意义

查找已曝光的漏洞。

如果开源,还能下载相应的源码进行代码审计。

根据 CMS 特征关联同 CMS 框架站点,进行敏感备份文件扫描,有可能获得站点备份文件。

8)Web TOP 10漏洞有哪些?

SQL注入

失效的身份认证

敏感数据泄露

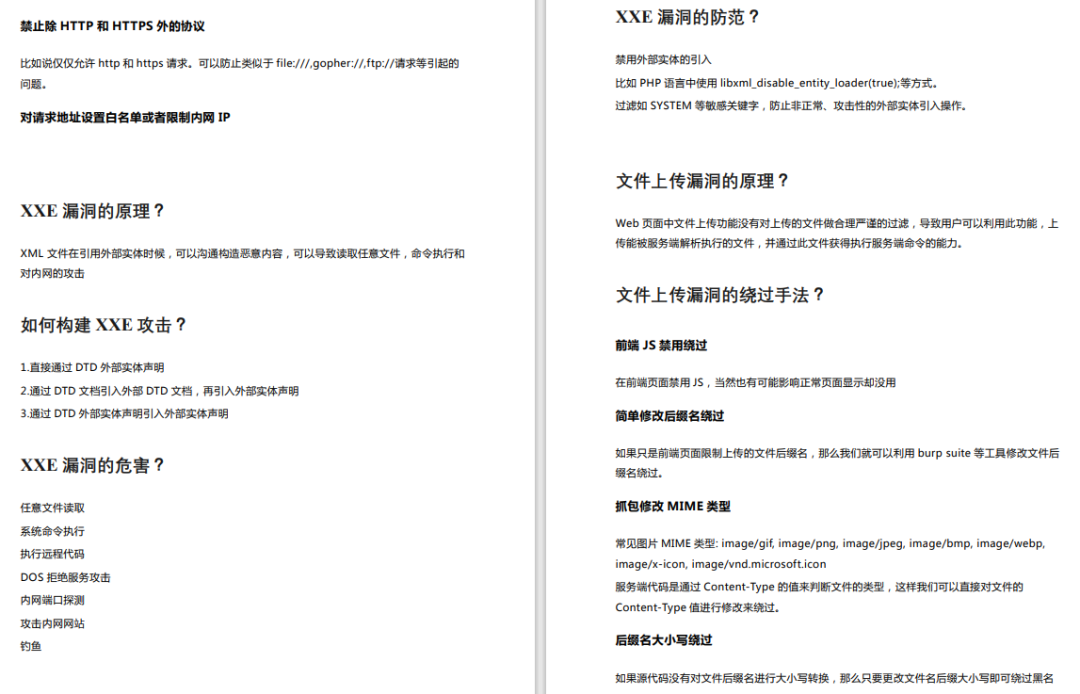

XML外部实体(XXE)

失效的访问控制

安全配置错误

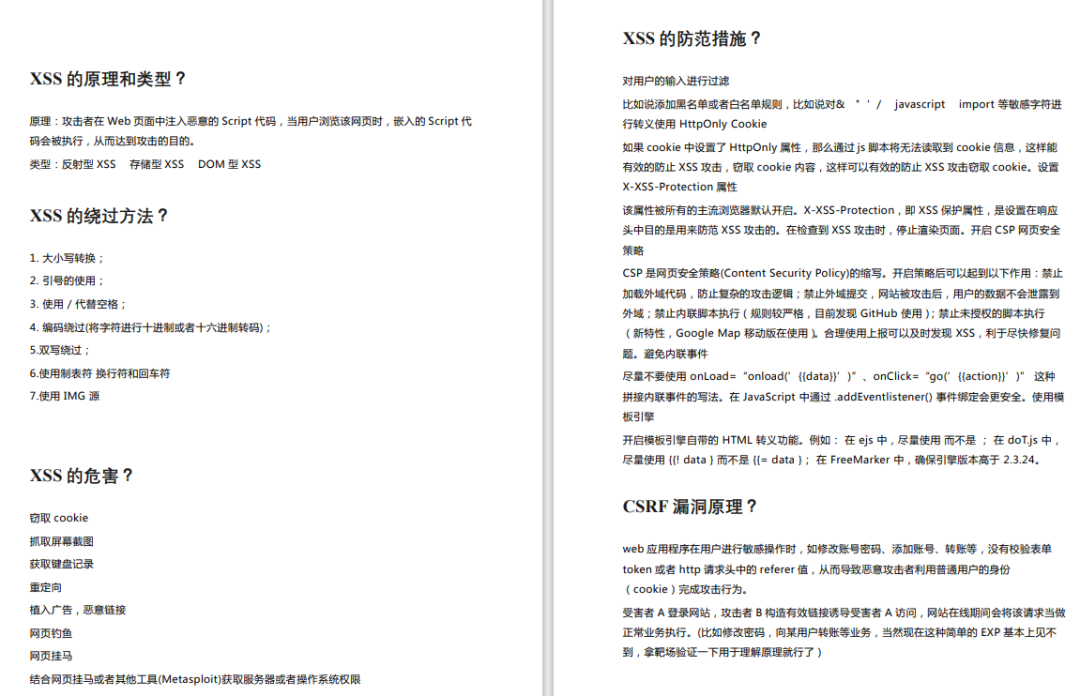

跨站脚本(XSS)

不安全的反序列化使用

含有已知漏洞的组组件

不足的日志记录和监控

9)Windows常用的提权方法有哪些?

系统内核溢出漏洞提权

数据库提权

错误的系统配置提权

组策略首选项提权

Web中间件漏洞提权

DLL劫持提权

滥用高危权限令牌提权

第三方软件/服务提权等

10)SQL 注入有哪些绕过方法?

1.大小写绕过注入

2.双写绕过注入

3.编码绕过注入

4.内联注释绕过注入

10)蓝队常用的反制方法有哪些

a.蜜罐

b.对攻击目标进行反渗透(IP 定位、IP 端口扫描、Web 站点渗透)

c.应用漏洞挖掘&利用(菜刀、Goby、Xray、蚁剑)

d.id->社交特征关联

e.钓鱼网站->后台扫描、XSS 盲打

f.木马文件->同源样本关联->敏感字符串特征检测

更多展示

网络安全学习资源分享:

给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,请看下方扫描即可前往获取

👉1.成长路线图&学习规划👈

要学习一门新的技术,作为新手一定要先学习成长路线图,方向不对,努力白费。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

👉2.网安入门到进阶视频教程👈

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,其中一共有21个章节,每个章节都是当前板块的精华浓缩。(全套教程扫描领取哈)

👉3.SRC&黑客文档👈

大家最喜欢也是最关心的SRC技术文籍&黑客技术也有收录

SRC技术文籍:

黑客资料由于是敏感资源,这里不能直接展示哦! (全套教程扫描领取哈)

👉4.护网行动资料👈

其中关于HW护网行动,也准备了对应的资料,这些内容可相当于比赛的金手指!

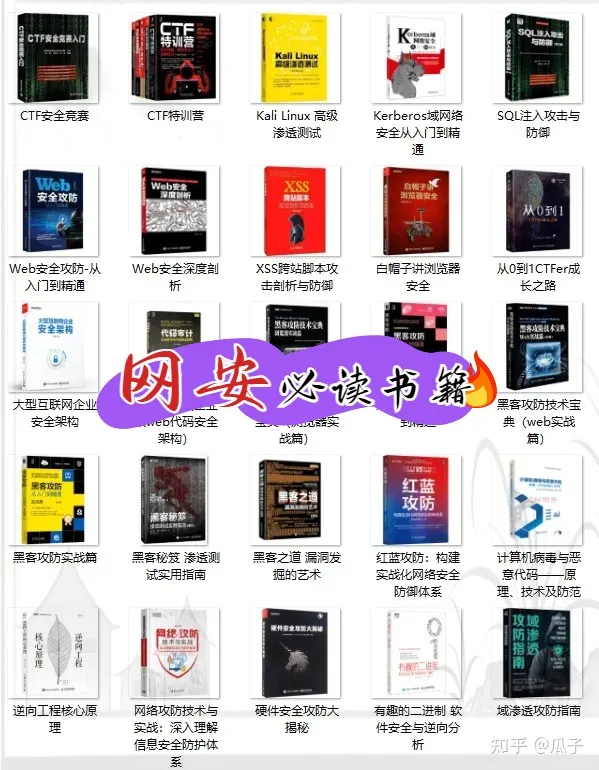

👉5.黑客必读书单👈

👉6.网络安全岗面试题合集👈

当你自学到这里,你就要开始思考找工作的事情了,而工作绕不开的就是真题和面试题。

所有资料共282G,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,可以扫描下方二维码或链接免费领取~

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?