34.[BJDCTF2020]藏藏藏

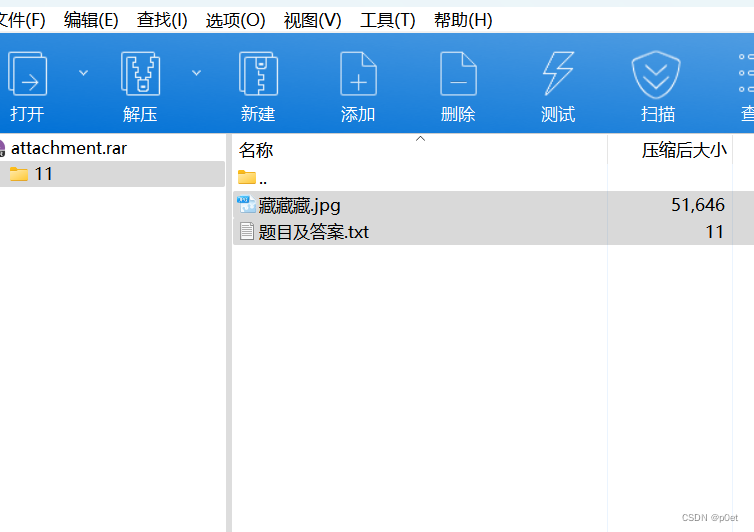

解压压缩包,

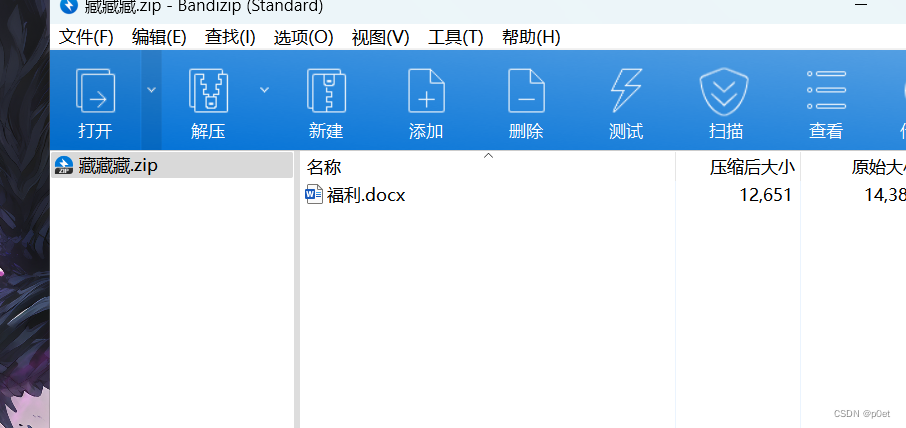

就一个图片有用,发现有压缩包痕迹,改后缀,解压得到一个docx文档

解压,打开文档,发现一个二维码,扫码拿到flag

flag{you_are_the_best!}

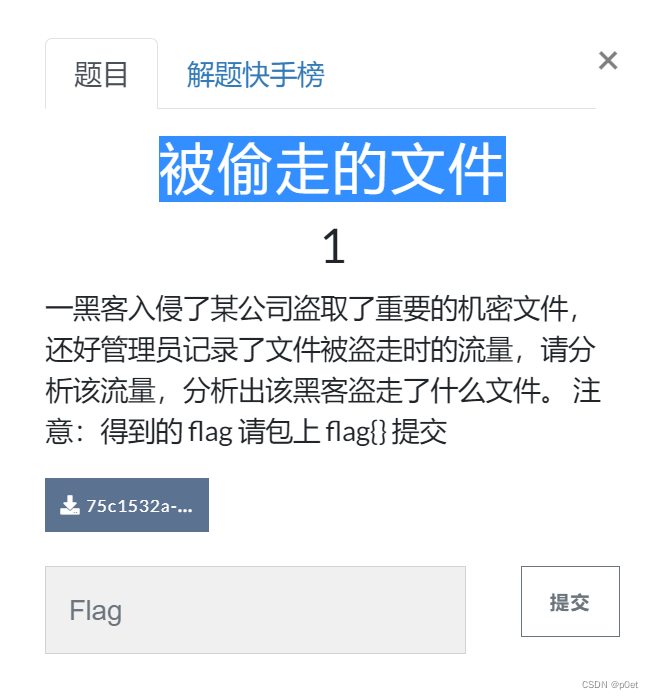

35.被偷走的文件

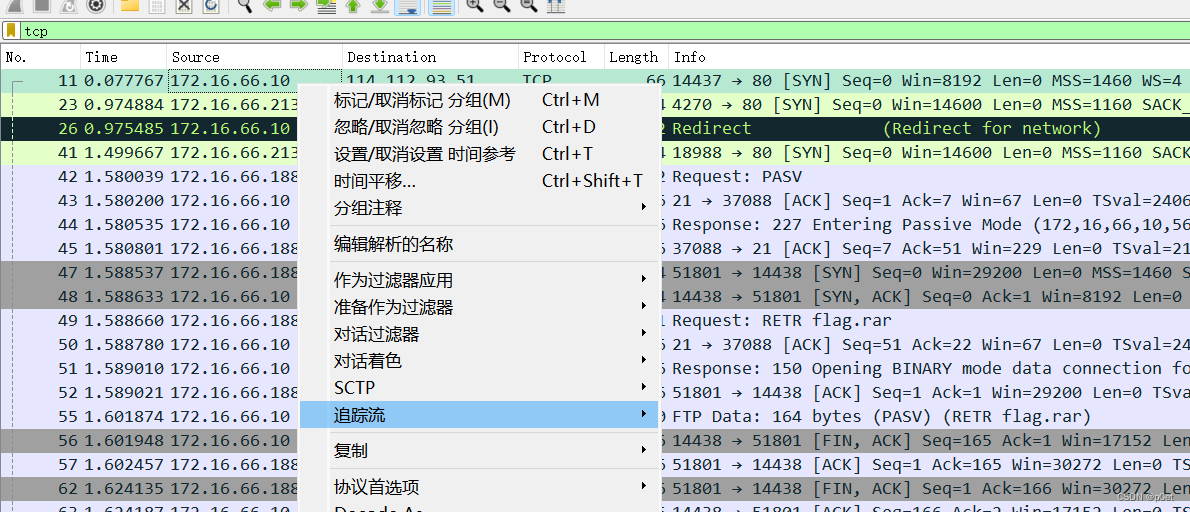

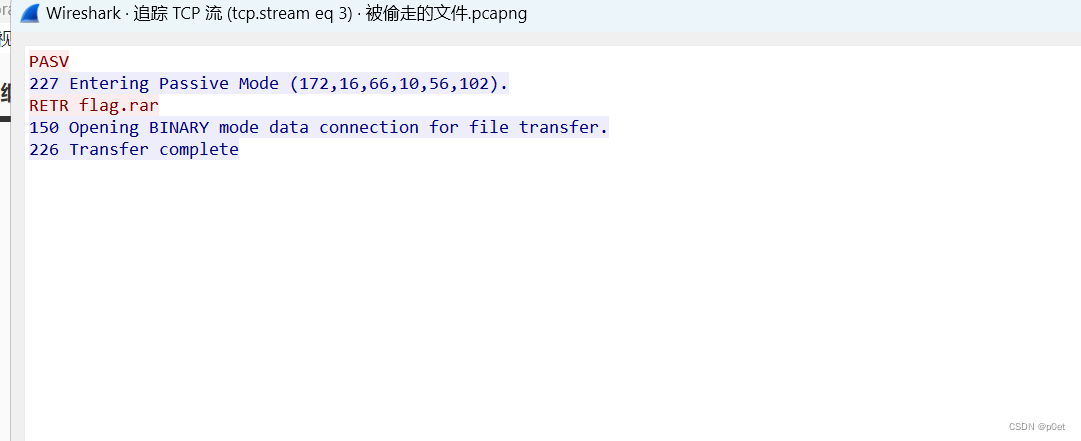

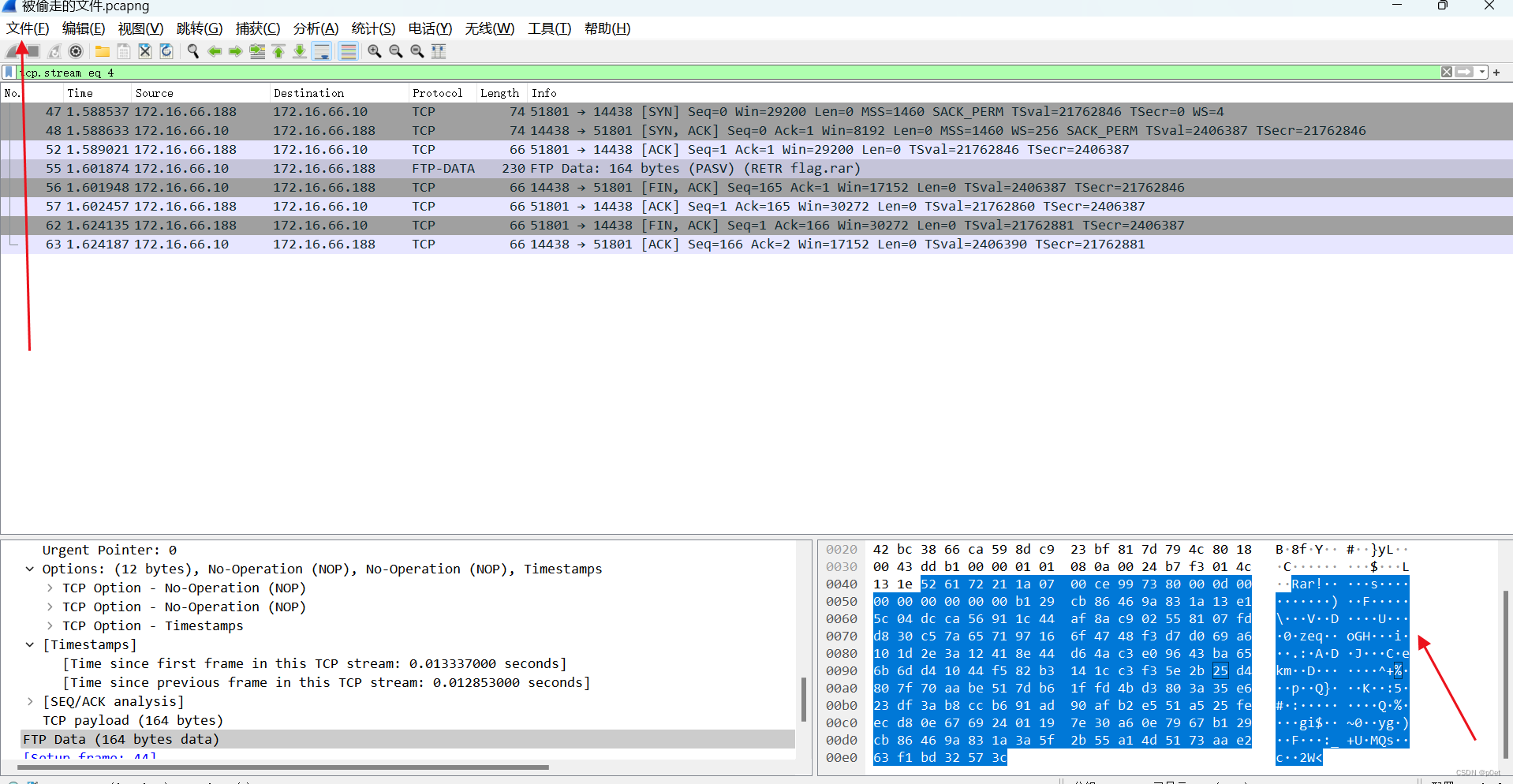

继续流量分析题,筛选tcp 追踪tcp

找到一个flag.rar 压缩包

选中数据,导出字节流到文件。保存为1.rar

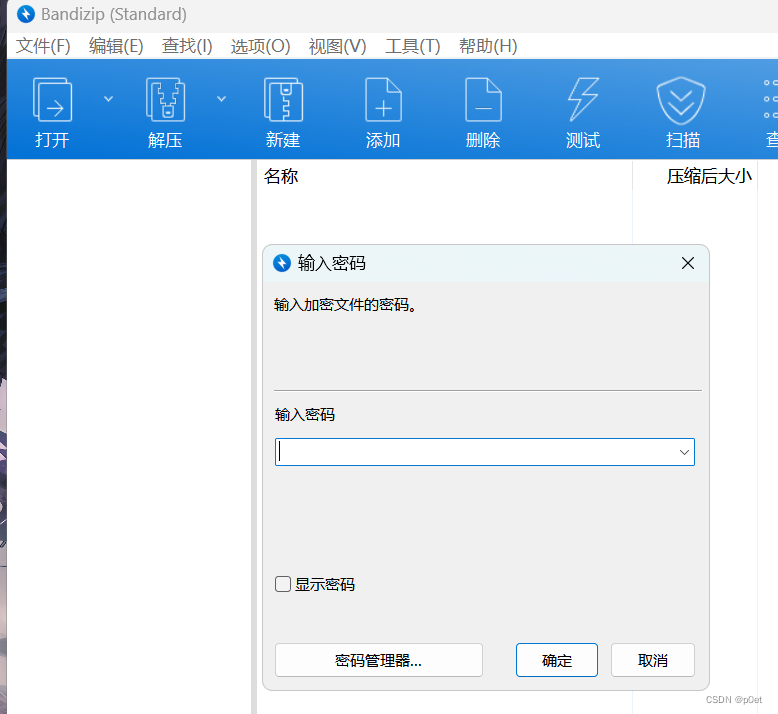

但是需要解密

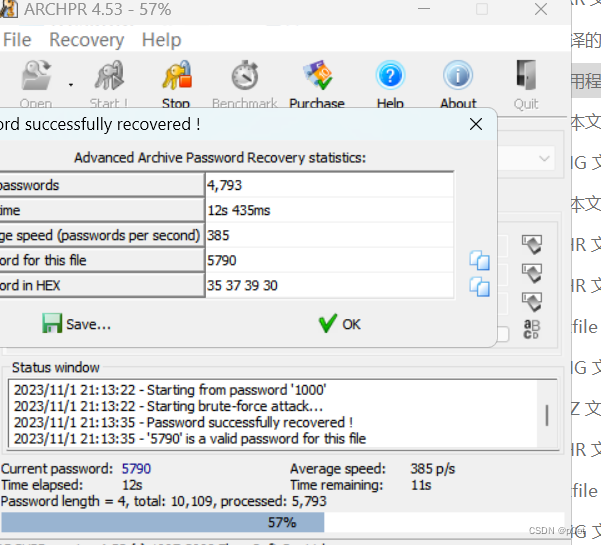

爆破之后,拿到密码,解压得到flag

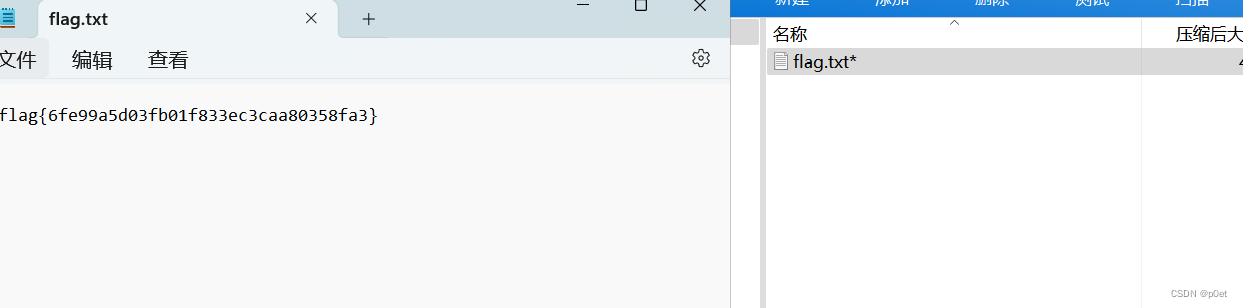

flag{6fe99a5d03fb01f833ec3caa80358fa3}

36.刷新过的图片

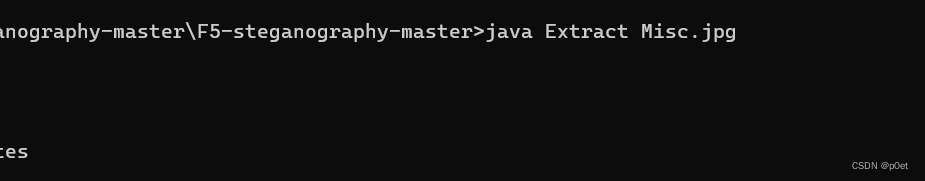

下载完压缩包就是一个图片,提示是刷新就是F5喽 用Steganography Software F5解密图片

下载地址

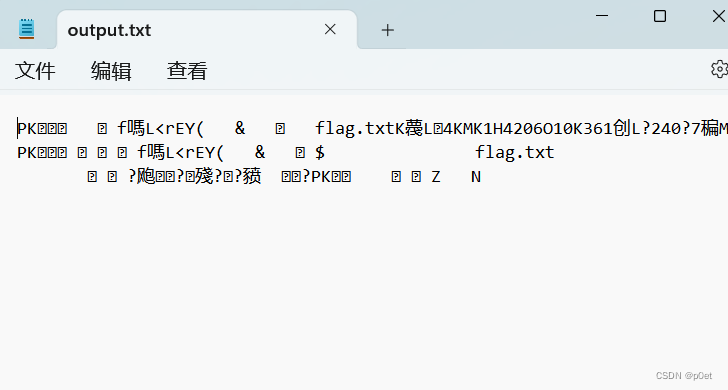

https://github.com/matthewgao/F5-steganography解密之后是一个压缩包

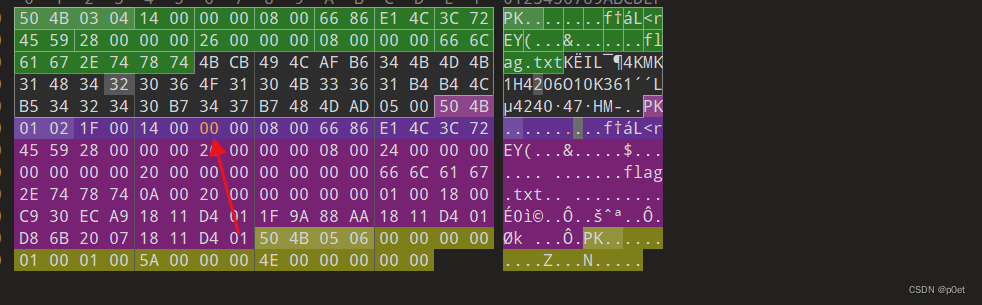

改后缀为zip 发现加密了,用010 editor 打开发现是未加密

改成00 解密拿到flag

flag{96efd0a2037d06f34199e921079778ee}

144

144

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?