博客网址:www.shicoder.top

微信:18223081347

欢迎加群聊天 :452380935

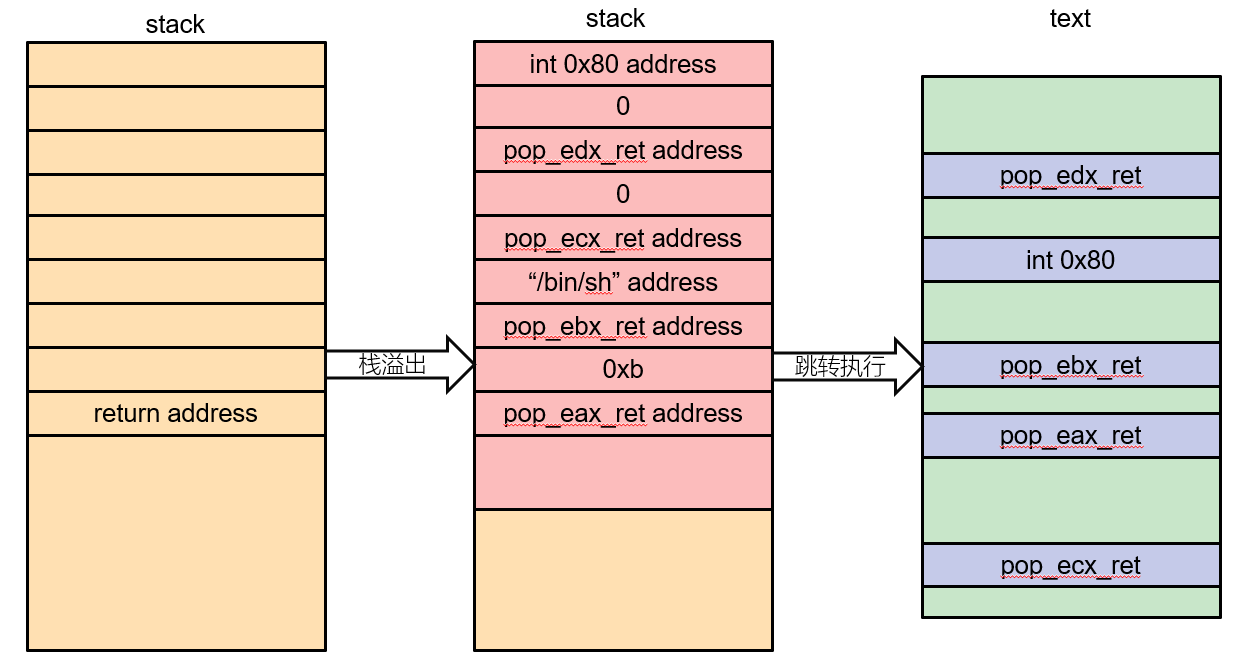

这一次我们来深入分析下更难的栈溢出题目ret2syscall

首先还是先检查下的保护

[*] '/home/pwn/桌面/题目/ROP/ret2syscall'

Arch: i386-32-little

RELRO: Partial RELRO

Stack: No canary found

NX: NX enabled

PIE: No PIE (0x8048000)

可以看到开启了栈不可以执行保护,不能在栈上覆盖我们的shellcode,那去看下是不是和ret2shellcode有一个bss段可以执行呢?,我们去看下IDA反编译的结果

int __cdecl main(int argc, const char **argv, const char **envp)

{

int v4; // [esp+1Ch] [ebp-64h]

setvbuf(stdout, 0, 2, 0);

setvbuf(stdin, 0, 1, 0);

puts("This time, no system() and NO SHELLCODE!!!");

puts("What do you plan to do?");

gets(&v4);

return 0;

}

感觉没有可以使用的bss段呢,但我们打开IDA发现,它的函数窗口怎么这么多函数呀,但main函数完全没有使用很多呢,那它是不是静态链接的呀,于是使用file查看下

ROP$ file ret2syscall

ret2syscall: ELF 32-bit LSB executable, Intel 80386, version 1 (GNU/Linux), statically linked, for GNU/Linux 2.6.24, BuildID[sha1]=2bff0285c2706a147e7b150493950de98f182b78, with debug_info, not stripped

看来是静态链接,那好办了,就是我们熟悉的ROP思想了,下面我简单说下这个思想是什么意思

首先我们知道最终是要程序执行execve("/bin/sh")这段代码,就可以得到shell,那这个函数其实就是一个系统调用,对应的反汇编代码如下

mov eax, 0xb

mov ebx, [“/bin/sh”]

mov ecx, 0

mov edx, 0

int 0x80

因此下面这个图展示栈溢出的原理

那是不是我们溢出的栈中,只要包含这几句代码,然后让他挨着执行,那是不是类似我们执行了execve("/bin/sh")呢,而且注意到这个程序是静态链接,那肯定有很多库被引进来了,所以找到这些代码片段应该不是很难,那怎么找呢,有一个指令ROPgadget

ROP$ ROPgadget --binary ret2syscall --only 'pop|ret'

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1200

1200

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?