首先得能够使用 afl-gcc 和 afl-fuzz

使用它们最容易的方法就是 sudo docker pull

如下:

sudo docker pull aflplusplus/aflplusplus

sudo docker run -ti -v <包含你的被测程序的文件夹路径>:/src aflplusplus/aflplusplus

以这个 youtube 视频 https://www.youtube.com/watch?v=NiGC1jxFx78&t=271s 提到的样例程序为例,运行 fuzz 的流程如下

afl-gcc -fsanitize=address -fsanitize=undefined imgRead.c -o imgRead

运行 ./imgRead input/image.img 确认这个命令不会出错 (因为用户提供的样例输入必须是正确且有效的)

afl-fuzz -i input/ -o output -- ./imgRead @@

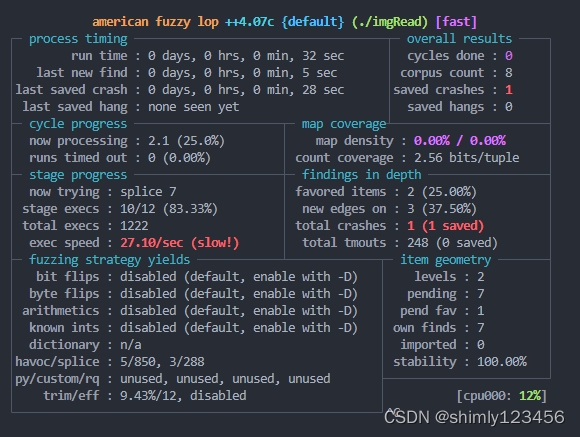

出现如下界面说明 AFL 运行成功

等出现足够多的 crashes 后,ctrl+c 终止程序,随后可在 output 里找到会造成 crashes 的输出

以 AFL++ 为例,会造成的 crashes 的输出一般在 output/default/crashes/ 中

这个文件夹下文件的命名方式看起来很奇怪,但你只要 cat 它们就能看到被突变后的文本了。

关于 afl-gcc 的 flags 解释如下:

-fsanitize=address:这是AddressSanitizer,通常被简称为ASan。它是一个快速的内存错误检测器。它能够检测出以下几种类型的错误:

- Out-of-bounds accesses to heap, stack and globals

- Use-after-free

- Use-after-return (需要编译时指定-fsanitize-address-use-after-return并运行时指定ASAN_OPTIONS=detect_stack_use_after_return=1)

- Double-free, invalid free

- Memory leaks (需要运行时指定ASAN_OPTIONS=detect_leaks=1)

-fsanitize=undefined:这是UndefinedBehaviorSanitizer,通常被简称为UBSan。它是一个更轻量级的工具,用于检测C++代码中的未定义行为,如整数溢出、除以零、空指针解引用等

1139

1139

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?