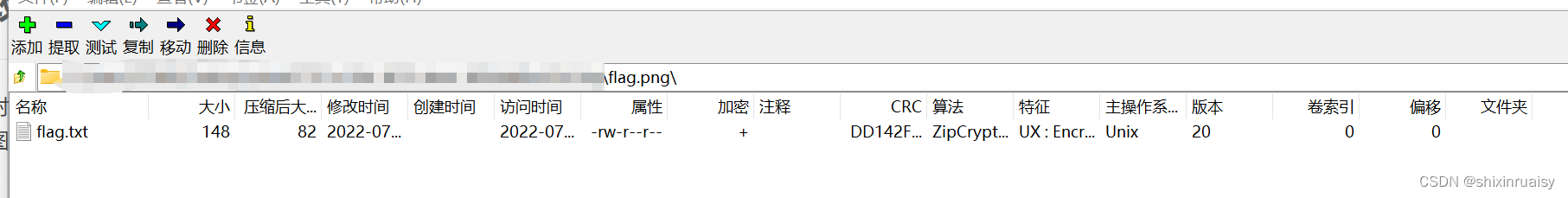

附件下载下来,我用的bandzip软件打开的,发现里面的图片是加密的,我就用7z打开,得到一个图片和一个加密的flag.txt,

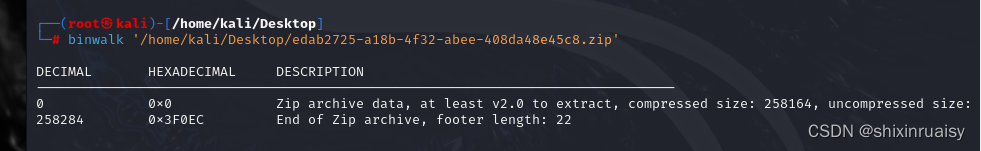

我觉得要么这个图片能分离出来点东西,要么,他就是lsb隐写,要么就是修改宽高,一个一个试呗。将其放进kali

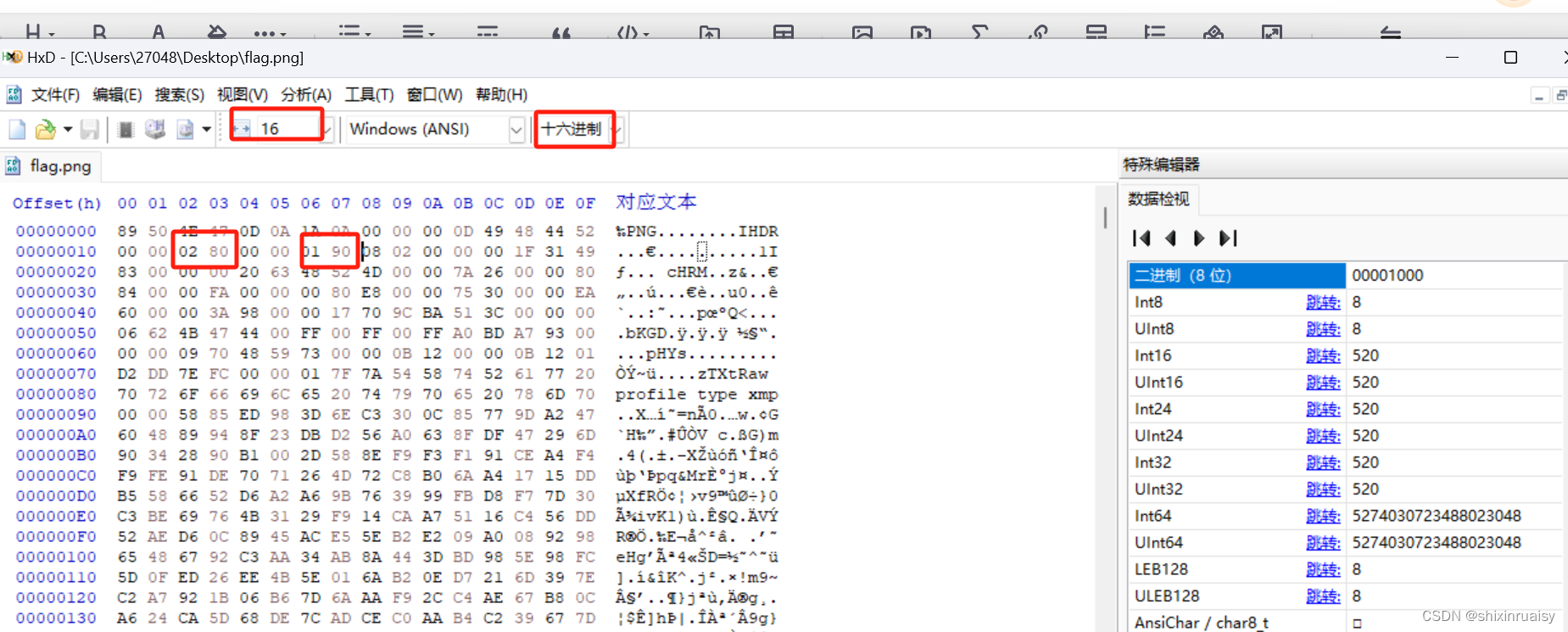

好,一无所获,我们将其放进Stegsolve里,可能是二维码,但是我的眼睛不给力,看不清二维码,但实际上这道题根本就没有二维码,果断放弃,那就修改宽高,将他放进HXD里面,我们看到是十六进制,所以在修改宽和高时,注意转换成十六位,再将其修改,反正你修改肯定要大于原先的数值,这是修改后的

图片就会变成这样

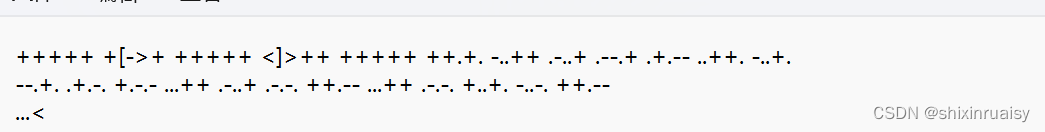

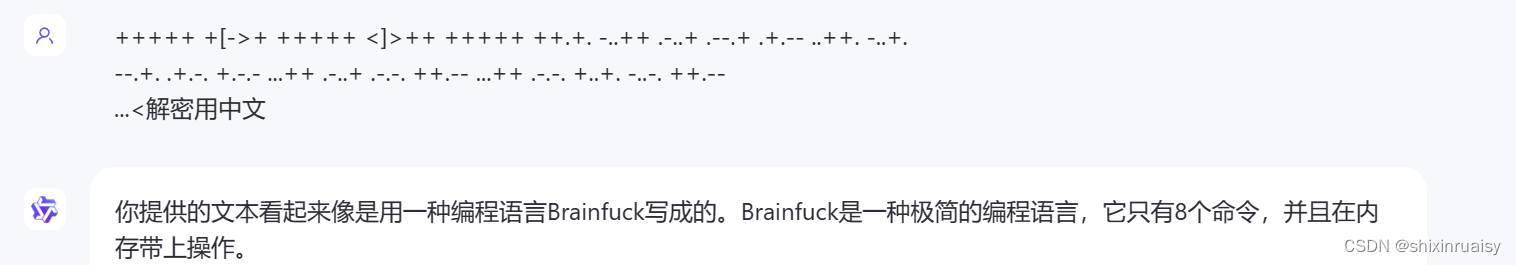

我们输入txt的密码,我们就会得到这样的文本,因为刚接触不久,我不知道这是什么密码,就上通义千问上询问,我个人觉得,通义千问还是比较有帮助的。

我们得知这是一个由编程语言Brainfuck编写的一段文字

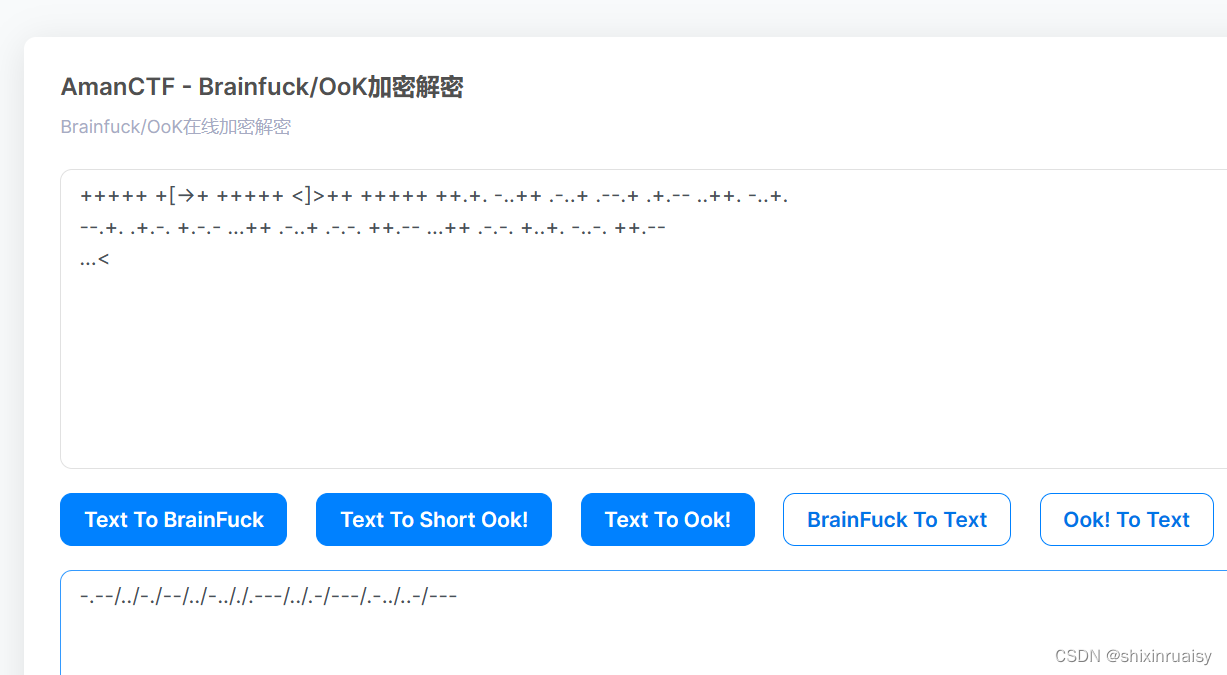

我们使用一个网站,将其解密,解密出来的是摩斯密码Brainfuck/OoK加密解密 - Bugku CTF

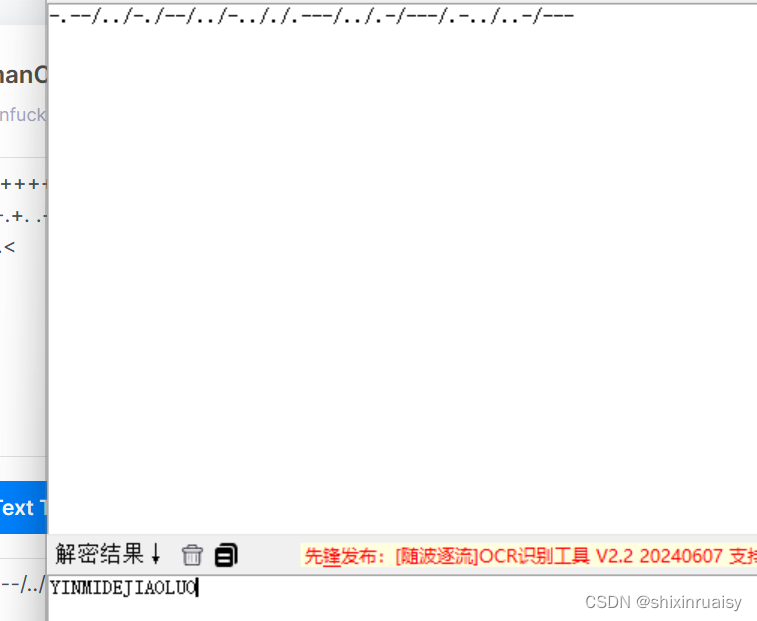

然后使用随波逐流,是个工具包

这样我们的flag就出来了,但是第一次提交不对,可能是小写,再次尝试,成功提交

641

641

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?