编者说明:

此处使用的 27000 术语定义来自国标转化的 27000 标准 ISO 27000:2016(GB/T 29246— 2017/ ISO/IEC 27000: 2016 信息技术 安全技术 信息安全管理体系 概述和词汇)。其中编号按原文编号排列。

ISO 27000:2016 对术语定义有下列说明:

ISMS 标准族的术语归属者是指最初定义该术语的标准。术语归属者还要负责对定义进行维护,即提供、评审、更新和删除。

ISO/IEC27000 本身不定义任何术语。

ISO/IEC27001 和 ISO/IEC27006 作为规范性标准(即包含要求)总是始终作为各自术语的归属者。

编号 术语 定义

2.1

访问控制 access control 确保对资产的访问是基于业务和安全要求(2.63)进行授权和限

制的手段。

2.2

分析模型 analytical model 将一个或多个基本测度(2.10) 和(或)导出测度(2.22)关联到

决策准则(2.21)的算法或计算。

2.3

攻击 attack 企图破坏、泄露、篡改、损伤、窃取、未授权访问或未授权

使用资产的行为。

2.4

属性 attribute 可由人工或自动化手段定量或定性辨别的对象(2.55)特性或特

征。

[ISO/IEC 15939:2007,定义 2.2,做了修改:将原定义中的“实

体”替换为“对象”]

2.5

审核 audit 获取审核证据并客观地对其评价以确定满足审核准则程度

的,系统的、独立的和文档化的过程(2.61) 。

注 1:审核可以是内部审核(第一方)或外部审核(第二方或

第三方),可以是结合审核(结合两个或两个以上学科)。

注 2:“审核证据”和“审核准则”在 ISO 19011 中被定义。

2.6

审核范围 audit scope 审核(2.5)的程度和边界。

[ISO 19011:2011,定义 3.14,做了修改:删除注 1]

2.7 鉴别 authentication 为一个实体声称的特征是正确的而提供的保障措施。

2.8 真实性 authenticity 一个实体是其所声称实体的这种特性。

2.9 可用性 availability 根据授权实体的要求可访问和可使用的特性。

2.10

基本测度 base measure 用某个属性(2.4) 及其量化方法定义的测度(2.47) 。

[ISO/IEC 15939:2007,定义 2.3 ,做了修改:删除注 2]

编号 术语 定义

注:基本测度在功能上独立于其他测度(2.47)。

2.11 能力 competence 应用知识和技能实现预期结果的才能。

2.12

保密性 confidentiaity 信息对未授权的个人、实体或过程(2.61)不可用或不泄露的特

性。

2.13

符合性 conformity 对要求(2.63)的满足。

注;术语“一致性”是被弃用的同义词。

2.14

后果 consequence 事态(2.25) 影响目标(2.56)的结果。

[ISO Guide 73:2009,定义 3.6.1.3,做了修改]

注 1:一个事态(2.25)可能导致一系列后果。

注 2:一个后果可以是确定的或不确定的,在信息安全(2.33)

的语境下通常是负面的。

注 3:后果可以被定性或定量地表示。

注 4:初始后果可能因连锁效应升级。

2.15 持续改进 continual

improvement

为提高性能(2.59)的反复活动。

2.16

控制 control 改变风险(2.68)的措施。

[ISO Guide 73:2009,定义 3.8.1.1]

注 1:控制包括任何改变风险(2.68)的过程(2.61)、策略

(2.60)、设备、实践或其他措施。

注 2:控制不一定总是达到预期或假定的风险改变效果。

2.17 控制目标 control objective 描述控制(2.16)的实施结果所要达到目标的声明。

2.18 纠正 correction 消除已查明的不符合(2.53)的措施。

2.19 整改措施 corrective action 消除不符合(2.53)成因以防再次发生的措施。

2.20

数据 data 基本测度(2.10)、导出测度(2.22)和(或)指标(2.30)

所赋值的集合。

[ISO/IEC 15939:2007,定义 2.4,做了修改:增加注 1]

注:这个定义只适用于ISO/IEC 27004 的语境。

2.21

决策准则 decision criteria 用于确定行动或进一步需要调查或者描述给定结果置信度的

阈值、目标或模式。

[ISO/IEC 15939:2007,定义 2.7]

2.22

导出测度 derived measure 定义为两个或两个以上基本测度(2.10)值的函数的测度(2.10)。

[ISO/IEC l5939:2007,定义 2.8,做了修改:删除注 l]

2.23

文档化信息 documented information 组织(2.57)需要控制和维护的信息及其载体。

注 1:文档化信息可以采用任何格式在任何载体中,出自任何

来源。

注 2:文档化信息可能涉及

管理体系(2.46),包括相关过程( 2.61);

为组织(2.57)运作所创建的信息(文档);

结果实现的证据(记录)。

2.24 有效性 effectiveness 实现所计划活动和达成所计划结果的程度。

2.25

事态 event 一组特定情形的发生或改变。

[ISO Guide 73:2009,定义 3.5.1.3,做了修改:删除注 4]

编号 术语 定义

注 1:一个事态可能是一个或多个发生,并可能有多种原因。

注 2:一个事态可能由一些未发生的事情组成。

注 3:一个事态可能有时被称为“事件”或“事故”。

2.26

执行管理者 executive management 为达成组织(2.57)意图 ,承担由组织治理者(2.29)委派的战略

和策略实现责任的人或一组人。

注:执行管理者有时称为最高管理者(2.84),可以包括首席执

行官、首席财务官、首席信息官和类似的角色。

2.27

外部语境 external context 组织(2.57)寻求实现其目标(2.56)的外部环境。

[ISO Guide 73:2009,定义 3.3.1.1]

注:外部语境可以包括如下方面:

文化、社会、政治、法律、法规、金融、技术、经济、自然

和竞争环境,无论是国际的、国家的、地区的或地方的;

影响组织(2.57)目标(2.56)的关键驱动力和趋势;

与外部利益相关方(2.82)的关系及其认知和价值观。

2.28 信息安全治理 governance of

information security

指导和控制组织(2.57)信息安全(2.33)活动的体系。

2.29

治理者 governing body 对组织(2.57)的性能(2.59)和合规负有责任的人或一组

人。

注:治理者在某些司法管辖区可以是董事会。

2.30

指标 indicator 针对定义的信息需求(2.31),为分析模型(2.2)导出的属

性(2.4)提供估算或评价的测度(2.47)。

2.31

信息需求 information need 对目标(2.56)、目的、风险和问题进行管理所必需的洞察。

[ISO/IEC15939:2007,定义 2.12]

2.32 信息处理设施 information

processing facilities 任何的信息处理系统、服务或基础设施,或者其安置的物理

位置。

2.33

信息安全 information security 对信息的保密性(2.12)、完整性(2.40)和可用性(2.9)

的保持。

注:另外,也可包括诸如真实性(2.8)、可核查性、抗抵赖

(2.54)和可靠性(2.62)等其他特性。

2.34

信息安全持续性 information security continuity 确保信息安全(2.33)持续作用的过程(2.61)和规程。

编注:这里说的“规程”是指“procedure”,见英文版《SO/IEC

27000:2016[E]》。

2.35

信息安全事态 information security event 识别到的一种系统、服务或网络状态的发生,丧明可能违反信息安全(2.33)策略(2.60)或控制(2.16)失效,或者一

种可能与信息安全相关但还不为人知的情况。

2.36 信息安全事件 information

security incident 单一或一系列不希望或意外的,极有可能损害业务运行和威

胁信息安全(2.33)的信息安全事态(2.35)。

2.37 信息安全事件管理

information security incident management

发现、报告、评估、响应、处理和总结信息安全事件(2.36) 的过程(2.61)。

2.38 信息共享社区 information

sharing community 同意共享信息的组织(2.57)群体。

注:组织(2.57)可以是一个人。

编号 术语 定义

2.39 信息系统 information system 应用、服务、信息技术资产或其他信息处理组件。

2.40 完整性 integrity 准确和完备的特性。

2.41

受益相关方 interested party 对于一项决策或活动,可能对其产生影响,或被其影响,或

认为自己受到其影响的人或组织(2.57)。

2.42

内部语境 internal context 组织(2.57)寻求实现其目标的内部环境。

[ISO Guide 73:2009,定义 3.3.1.2]

注:内部语境可以包括如下方面:

治理、组织结构、角色和职责;

策略(2.60)、目标(2.56)和要实现它们的战略;

在资源和知识方面的能力[如资本、时间、人员、过程

(2.61)、系统和技术]

信息系统(2.39)、信息流和决策过程(2.61)(正式的和非

正式的);

与内部利益相关方(2.82)的关系及其认知和价值观;

组织(2.57)的文化;

组织(2.57)采用的标准、指南和模型;

契约关系的形式和程度。

2.43 信息安全管理体系项目 ISMS

project

组织(2.57)为实施ISMS 所开展的结构化活动。

2.44

风险程度 level of risk 以后果(2.14)和其可能性(2.45)的组合来表示的风险

(2.68)大小。

[ISO Guide 73:2009,定义 3.6.1.8,做了修改:删除定义中的

“或风险组合”]

2.45

可能性 likelihood 某事发生的概率。

[ISO Guide 73:2009,定义 3.6.1.1,做了修改:删除注 1 和注

2]

2.46

管理体系 management system 组织中相互关联或相互作用的要素集,用来建立策賂(2.60)

和目标(2.56)以及达到这些目标的过程(2.61)。

注 1:一个管理体系可能专注于单一学科或多个学科。

注 2:体系要素包括组织结构、角色和责任、规划、运行。

注 3:一个管理体系范围可能包括组织(2.57)的整体、组织

(2.57)的特定且确定的功能、组织(2.57)的特定且确定的部门,或者跨一组组织(2.57)的一个或多个功能。

2.47

测度 measure 作为测量(2.48)结果赋值的变量。

[ISO/IEC15939:2007,定义 2.15,做了修改]

注:术语“测度”是基本测度(2.10)、导出测度(2.22)和指

标(2.30)的统称。

2.48

测量 measurement 确定一个值的过程(2.61)。

注:在信息安全(2.33)的语境下,确定一个值的过程

(2.61)需要使用测量方法(2.50)、测量函数(2.49)、分析模型(2.2)和决策准则(2.21),获得关于信息安全

编号 术语 定义

(2.33)管理体系(2.46)及其相关控制(2.16)有效性

(2.24)的信息。

2.49 测量函数 measurement

function 组合两个或两个以上基本测度(2.10)的算法或计算。

[ISO/IEC 15939:2007,定义 2.20]

2.50

测量方法 measurement method 用于按规定的尺度(2.80)量化属性(2.4)的通用逻辑操作

序列。

[ISO/IEC 15939:2007,定义 2.22,做了修改:删除注 2]

注:测量方法的类型取决于属性(2.4)量化操作的性质。可

区分为以下两种类型:

主观的:包含人为判断的量化;

客观的:基于数字规则的量化。

2.51 测量结果 measurement

results 对信息需要(2.31)的一个或多个指标(2.30)及其相关解

释。

2.52

监视 monitoring 确定系统、过程(2.61)或活动状态的行为。

注:为确定状态可能需要检查、监督或严密观察。

2.53 不符合 nonconformity 对要求(2.63)的不满足。

2.54 抗抵赖 non-repudiation 证明所声称事态(2.25)或行为的发生及其源头的能力。

2.55 对象 object 通过测量(2.48)其属性(2.4)来描述其特性的事项。

2.56

目标 objective 要实现的结果。

注 1:目标可以是战略性的、战术性的或操作性的。

注 2:目标可以涉及不冋学科(诸如金融、健康与安全以及环境目标),可以适用于不同层次[诸如战略、组织、项目产品

和过程(2.61)]。

注 3:目标可以以其他方式表示,例如,作为预期结果、意图、操作准则,作为信息安全(2.33)目标,或者使用具有类

似含义的其他词(例如,目的或标靶)。

注 4:在信息安全(2.33)管理体系(2.46)的语境下,组织

(2.57)制定与信息安全(2.33)策略(2.60)一致的信息安全(2.33)目标以实现特定结果。

2.57

组织 organization 具有自身的功能、责任、权威和关系来实现其目标(2.56)的

人或一组人。

注:组织的概念包括但不限于个体经营者、公司、法人、商

行、企业、机关、合伙关系、慈善机构或院校,或部分或其组合,不论注册与否,公共的还是私营的。

2.58

外包 outsource 做出由外部组织(2.57)执行部分的组织(2.57)功能或过程

(2.61)的安排。

注:外部组织在管理体系(2.46)的范围之外,尽管外包的功

能或过程(2.61)在范围之内。

2.59

性能 performance 可测量的结果。

注 1:性能可以涉及定量或定性的调查结果。

注 2:性能可以涉及活动、过程(2.61)、产品(包括服

务)、系统或组织(2.57)的管理。

编号 术语 定义

2.60

策略 policy 由最高管理者(2.84)正式表达的组织(2.57)的意图和方

向。

2.61 过程 process 将输入转换成输出的相互关联或相关作用的活动集。

2.62 可靠性 reliability 与顶期行为和结果一致的特性。

2.63

要求 requirement 明示的、默认的或强制性的需要或期望。

注 1:“默认的”意指所考虑的需要或期望是不言而喻的,对于

组织(2.57)或受益相关方(2.41)是惯例或常见做法。

注 2:指定要求是在例如文档化信息(223)中明示的。

2.64

残余风险 residual risk 风险处置(2.79)后余下的风险(2.68)。

注 1:残余风险可能包含未识别的风险(2.68)。

注 2:残余风险也可以被称为“保留风险”

2.65

评审 review 针对实现所设立目标(2.54)的主题,为确定其适宜性、充分

性和有效性(2.24)而采取的活动。

[ISO Guide 73:2009,定义 3.8.2.2,做了修改:删除注 1]

2.66 评审对象 review object 被评审的特定事项。

2.67 评审目标 review objective 描述评审(2.65)结果要达到什么的陈述。

2.68

风险 risk 对目标的不确定性影响。

[ISO Guide 73:2009,定义 1.1,做了修改]

注 1:影响是指与期望的偏离(正向的或反向的)。

注 2:不确定性是对事态(2.25)及其结果(2.14)或可能性

(2.45)的相关信息、理解或知识缺乏的状态(即使是部分的)。

注 3:风险常被表征为潜在的事态(2.25)和后果(2.14),

或者它们的组合。

注 4:风险常被表示为事态(2.25)的后果(2.14)(包括情

形的改变)和其发生可能性(2.45)的组合。

注 5:在信息安全(2.33)管理体系(2.46)的语境下,信息安全(2.33)风险可被表示为对信息安全(2.33)目标

(2.56)的不确定性影响。

注 6:信息安全(2.33)风险与威胁(2.83)利用信息资产或信息资产组的脆弱性(2.89)对组织(2.57)造成危害的潜力

相关。

2.69

风险接受 risk acceptance 接纳特定风险(268)的有根据的决定。

[ISO Guide 73:2009,定义 3.7.1.6]

注 1:可不经风险处置(2.79)或在风险处置(2.79)过程

(2.61)中做出风险接受。

注 2:接受的风险(2.68)要受到监视(2.52)和评审

(2.65)。

2.70

风险分析 risk analysis 理解风险(2.68)本质和确定风险等级(2.44)的过程

(2.61)。

[ISO Guide 73:2009,定义 3.6.1]

编号 术语 定义

注 1:风险分析提供风险评价(2.74)和风险处置(2.79)决

策的基础。

注 2:风险分析包括风险估算。

2.71

风险评估 risk assessment 风险识别(2.75)、风险分析(2.70)和风险评价(2.74)的

整个过程(2.61)。

[ISO Guide 73:2009,定义 3.4.1]

2.72

风险沟通与咨询 risk communication and consultation 组织(2.57)就风险(2.68)管理所进行的,提供、共享或获取信息以及与利益相关方(2.82)对话的持续和迭代过程

(2.61)。

注 1:这些信息可能涉及到风险(2.68)的存在、性质、形

式、可能性(2.45)、重要性、评价、可接受性和处置。

注 2:咨询是对问题进行决策或确定方向之前,在组织

(2.57)和其利益相关方(2.82)之间进行知情沟通的双向过程(2.51)。

咨询是:

通过影响力而不是权力来影响决策的过程(2.61);

决策的输入,而非联合决策。

2.73

风险准则 risk criteria 评价风险(2.68)重要性的参照条款。

[ISO Guide 73:2009,定义 3.3.1.3]

注 1:风险准则是基于组织的目标以及外部语境(2.27)和内

部语境(2.42)。

注 2:风险准则可来自标准、法律、策略(2.60)和其他要求

(2.63)。

2.74

风险评价 risk evaluation 将风险分析(2.70)的结果与风险准则(2.73)比较以确定风险(2.68)和(或)其大小是否可接受或可容忍的过程

(2.61)。

[ISO Guide 73:2009,定义 3.7.1]

注:风险评价辅助风险处置(2.79)的决策。

2.75

风险识别 risk identification 发现、识别和描述风险(2.61)的过程(2.61)。

编注:此处风险应为 2.68。原文如此!

[ISO Guide 73:2009,定义 3.5.1]

注 1:风险识别涉及风险源、事态(2.25)及其原因和潜在后

果(2.14)的识别。

注 2:风险识别可能涉及历史数据、理论分析、知情者和专家

的意见以及利益相关方(282)的需要。

2.76

风险管理 risk management 指导和控制组织(2.57)相关风险(2.57)的协调活动。

编注:此处风险应为 2.68。原文如此!

[ISO Guide 73:2009,定义 2.1]

2.77

风险管理过程 risk management proces 管理策略(2.60)、规程和实践在沟通、咨询、语境建立以及识别、分析、评价、处置、监视和评审风险(2.68)活动上的

系统性应用。

[ISO Guide 73:2009,定义 3.1,做了修改:增加注 1]

编号 术语 定义

注:ISO/IEC 27005 使用术语“过程”(2.61)来描述全面风险管理。在风险管理(2.76)过程(2.61)中的要素被称为“活

动”。

2.78

风险责任者 risk owner 具有责任和权威来管理风险(2.68)的人或实体。

[ISO Guide 73:2009,定义 3.5.1.5]

2.79

风险处置 risk treatment 改变风险(2.68)的过程(2.61)。

[ISO Guide 73:2009,定义 3.8.1,做了修改:将注 1 中的“决

策”替换为“选择”]

注 1:风险处置可能涉及如下方面:

通过决定不启动或不继续进行产生风险(2.68)的活动来规避

风险(2.68);

承担或增加风险(2.68)以追求机会;

消除风险(2.68)源;

改变可能性(2.45);

改变后果(2.14);

与另外一方或多方共担风险(2.68)(包括合同和风险融

资);

有根据地选择保留风险(2.68)。

注 2:处理负面后果(2.14)的风险处置有时被称为“风险缓

解”“风险消除”“风险防范”和“风险降低”。

注 3:风险处置可能产生新的风险(2.68)或改变现有风险

(2.68)。

2.80

尺度 scale 连续的或离散的值的有序集合,或者对应属性(2.4)的类集

合。

[ISO/IEC 15939:2007,定义 2.35,做了修改]

注:尺度的类型取决于尺度上值之间关系的性质。通常定义

如下四种尺度类型:

名义的:测量(2.48)值是类别化的;

顺序的:测量(2.48)值是序列化的;

间距的:测量(2.48)值对应于属性(2.4)的等同量是等距

离的;

比率的:测量(2.48)值对应于属性(2.4)的等同量是等距

离的,其中零值对应于属性的空。

这些只是尺度类型的示例。

2.81 安全实施标准 security

implementation standard

规定授权的安全实现方式的文件。

2.82

利益相关方 stakeholder 对于一项决策或活动,可能对其产生影响,或被其影响,或

认为自己受到其影响的人或组织(2.57)。

[ISO Guide 73:2009,定义 3.2.1.1,做了修改:删除注 1]

2.83

威胁 threat 可能对系统或组织(2.57)造成危害的不期望事件的潜在原

由。

2.84 最高管理者 top management 最高层指导和控制组织(2.57)的人或一组人。

编号 术语 定义

注 1:最高管理者具有在组织(2.57)内授权和提供资源的权

力。

注 2:如果管理体系(2.46)的范围只涵盖组织(2.57)的一

部分,则最高管理者就是指指导和控制组织(2.57)这部分的人或一组人。

2.85 可信信息通信实体 trusted information communication

entity

支持在信息共享社区(2.38)内进行信息交换的自主组织

(2.57)。

2.86

测量单位 unit of measurement 按惯例被定义和被采纳的特定量,用于其他同类量与其比较

以表示它们相对于这个量的大小。

[ISO/IEC 15939:2007,定义 2.40,做了修改]

2.87

确认 validation 通过提供客观证据,证实满足特定预期使用或应用要求

(2.63)的行为。

[ISO 9000:2015.定义 3.8.12.做了修改]

2.88

验证 verification 通过提供客观证据,证实满足规定要求(2.63)的行为。

[ISO 9000:2015,定义 3.8.4]

注:这也可被称为符合性测试。

2.89

脆弱性 vulnerability 可能被一个或多个威胁(2.83)利用的资产或控制(2.16)的

弱点。

11.2 ISO 27000 标准族组成

编者说明:

在《信息技术 安全技术》通用标题下,ISMS 标准族由下列标准组成(按标准号排序);通用标题《信息技术 安全技术》是指这些标准是由 ISO/IEC 的信息技术委员会(JTC 1)

下属的安全技术分委员会(SC 27)制定的;

不在通用标题《信息技术 安全技术》之下,但也属于 ISMS 标准族的标准,如下:ISO 27799。

序号 标准编号 标准名称

1

ISO/IEC 27000 信息安全管理体系 概述和词汇(Information security

management systems - Overview and vocabulary)

2

ISO/IEC 27001 信息安全管理体系 要求(Information security management

systems - Requirements)

3

ISO/IEC 27002 信息安全控制实践指南(Code of practice for information security

controls)

4

ISO/IEC 27003 信息安全管理体系实施指南(Information security management

system inplementation guidance)

5

ISO/IEC 27004 信息安全管理测量(Information security management -

Measurement)

6 ISO/IEC 27005 信息安全风险管理(Information security risk management)

序号 标准编号 标准名称

7

ISO/IEC 27006 信息安全管理体系审核认证机构的要求(Requirements for bodies providing audit and certification of information security management

systems)

8

ISO/IEC 27007 信息安全管理体系审核指南(Guidelines for information security

management systems auditing)

9

ISO/IEC TR 27008 信息安全控制措施审核员指南(Guidelines for auditors on

information security controls)

10

ISO/IEC 27009 ISO/IEC 27001 的行业特定应用要求( Sector-specific application of

ISO/TEC 27001 - Requirements)

11

ISO/IEC 27010 行业间和组织间通信的信息安全管理(Information security management or inter-sector and inter-organizational

communications)

12

ISO/IEC 27011 基于 ISO/IEC 27002 的电信组织信息安全管理指南(Information security management guidelines for telecommunications

organizations based on ISO/IEC 27002)

13

ISO/IEC 27013 ISO/IEC27001 和 ISO/IEC 20000-1 综合实施指南(Guidance on the

integrated implementation of ISO/IEC 27001 and ISO/IEC 20000-1)

14 ISO/IEC 27014 信息安全治理(Governance of information security)

15

ISO/IEC TR 27015 金融服务信息安全管理指南(Information security management

guidelines for financial services)

16

ISO/IEC TR 27016 信息安全管理组织经济学(Information security management -

organizational economics)

17

ISO/IEC 27017 基于 ISO/IEC 27002 的云服务信息安全控制实践指南(Code of practice for information security controls based on ISO/IEC 27002 for

cloud services)

18

ISO/IEC 27018 可识别个人信息(PII)处理者在公有云中保护 PII 的实践指南

( Code of prac tice for protection of personally identifiable information(PII) in public clouds acting as PII processors)

19

ISO/IEC 27019 基于 ISO/IEC27002 的能源供给行业过程控制系统信息安全管理指南(Information security management guidelines based on ISO/IEC 27002 for process control systems specific to the energy utility

industry)

20

ISO 27799 健康信息学 使用 ISO/IEC 27002 的健康信息安全管理(Health informatics Information security management in health using ISO/IEC

27002)

11.3 ISO 27000 标准族概述

序号 标准编号 标准概述

1

ISO/IEC 27000 信息技术 安全技术 信息安全管理体系 概述和词汇范围:

该标准为组织和个人提供:

序号 标准编号 标准概述

a) ISMS 标准族的概述;

b) 信息安全管理体系的介绍;

c) ISMS 标准族中使用的术语和定义。

目的:

该标准描述信息安全管理体系的基础,形成 ISMS 标准族的主题,并定义相关术语。

2

ISO/IEC 27001 信息技术 安全技术 信息安全管理体系要求范围:

该标准规范在组织整体业务风险的语境下建立、实施、运行、监视、评审、保持和改进正式信息安全管理体系(ISMS)的要求。它规范可被用来定制以满足单个组织或其部门需要的信息安全控制的实现要求。该标准可被用于所有类型、规模和性质的组织。

目的:

ISO/IEC 27001 为 ISMS 的开发和运行提供规范性要求,包括一套控制和降低信息资产相关风险的控制。组织通过运行 ISMS 寻求对其信息资产的保护。组织可以对其运行的 ISMS 的符合性进行审核和认证。作为 ISMS 过程的一部分,应从 ISO/IEC 27001 附录A 中选择对所识别要求适合的控制目标和控制。ISO/IEC 27001 附录 A.1 中列出的控制目标和控制是直接来自 ISO/IEC

27002 第 5 章~第 18 章并与其一致。

3

ISO/IEC 27002 信息技术 安全技术 信息安全控制实践指南范围:

该标准提供一套被广泛接受的控制目标和最佳实践的控制, 为选择和实施实现信息安全的控制提供指南。

目的:

ISO/IEC 27002 提供关于信息安全控制实施的指南。特别是第

5 章~第 18 章为支持 ISO/IEC 27001 中所规范的控制提供最佳实践方面的具体实施建议和指南。

4

ISO/IEC 27003 信息技术 安全技术 信息安全管理体系实施指南范围:

该标准为依据 ISO/IEC 27001 建立、实施、运行、监视、评审、保持和改进 ISMS 提供实用的实施指南和进一步信息。

目的:

ISO/IEC 27003 为依据 ISO/IEC 27001 成功实施 ISMS 提供面向过程的方法。

5

ISO/IEC 27004 信息技术 安全技术 信息安全管理 测量范围:

该标准为了对 ISO/IEC 27001 所规范的,用于实施和管理信息安全的,ISMS、控制目标和控制的有效性进行评估,提供测量的开发和使用指南及建议。

目的:

序号 标准编号 标准概述

ISO/IEC 27004 提供一种测量框架,以便能够依据 ISO/IEC

27001 对 ISMS 的有效性进行测量。

6

ISO/IEC 27005 信息技术 安全技术 信息安全风险管理范围:

该标准为信息安全风险管理提供指南。该标准给岀的方法支持 ISO/IEC 27001 中所规范的一般概念。

目的:

ISO/IEC 27005 为实施面向过程的风险管理方法提供指南,有助于圆满实施和兑现 ISO/IEC 27001 中的信息安全风险管理要求。

7

ISO/IEC 27006 信息技术 安全技术 信息安全管理体系审核认证机构的要求范围:

该标准在 ISO/IEC 17021 所含要求的基础上,为依据 ISO/IEC 27001 提供审核和 ISMS 认证的机构,规范要求并提供指南。它主要为依据 ISO/IEC 27001 提供 ISMS 认证的认证机构的认可提供支持。

目的:

ISO/IEC 27006 是对 ISO/IEC 17021 的补充,提供对认证组织

进行认可的要求,以此许可这些组织一贯地提供对 ISO/IEC 27001

要求的符合性认证。

8

ISO/IEC 27007 信息技术 安全技术 信息安全管理体系审核指南范围:

该标准在适用于一般管理体系的 ISO 19011 指南的基础上, 为 ISMS 审核实施以及信息安全管理体系审核员能力提供指南。目的:

ISO/IEC 27007 为需要依据 ISO/IEC 27001 中所规范的要求, 进行 ISMS 内部或外部审核或者管理 ISMS 审核方案的组织提供指

南。

9

ISO/IEC TR 27008 信息技术 安全技术 信息安全控制措施审核员指南范围:

该指导性技术文件为评审控制措施的实施和运行符合组织建立的信息安全标准提供指南,包括信息系统控制措施的技术符合性检查。

目的:

该指导性技术文件重点在于评审信息安全控制措施,包括对照组织建立的信息安全实施标准检查技术符合性。它不是为分别在 ISO/IEC 27004、ISO/IEC 27005 或 ISO/IEC 27007 中规范的测

量、风险评估或 ISMS 审核,提供任何具体的符合性检査指南。

该指导性技术文件不用于管理体系审核。

10 ISO/IEC 27009 (略)

11

ISO/IEC 27010 信息技术 安全技术 行业间和组织间通信的信息安全管理

范围:

序号 标准编号 标准概述

该标准在 ISMS 标准族已有指南的基础上,为在信息共享社区中实施信息安全管理提供指南,特别是为在组织间和行业间启动、实施、保持和改进信息安全另外提供控制和指南。

目的:

该标准适用于所有形式的敏感信息交换与共享,不论公共的还是私人的、国内的还是国际的同行业或市场的还是行业间的。特别是,它可适用于与组织或国家关键基础设施的供给、维护和保护相关的信息交换与共享。

12

ISO/IEC 27011 信息技术 安全技术 基于 ISO/IEC 27002 的电信组织信息安全管理指南

范围:

该标准为支持在电信组织中实施信息安全控制提供指南。目的:

ISO/IEC 27011 能使电信组织满足保密性、完整性、可用性和

任何其他相关安全属性的信息安全管理基线要求。

13

ISO/IEC 27013 信息技术 安全技术 ISO/IEC 27001 和 ISO/IEC 20000-1 综合实施指南

范围:

该标准为组织进行如下任何一种 ISO/IEC 27001 和 ISO/IEC 20000-1 的综合实施提供指南:

a) 在已经实施了 ISO/IEC 20000-1 的情况下实施 ISO/IEC 27001,或者反之;

b) 同时实施 ISO/IEC 27001 和 ISO/IEC 20000-1;

c) 集成现有的 ISO/IEC 27001 和 ISO/IEC 20000-1 管理体

系。

该标准专门聚焦在综合实施 ISO/IEC 27001 中所规范的信息安全管理系统(ISMS)和 ISO/IEC 20000-1 中所规范的服务管理体系(SMS)。

目的:

为组织提供对 ISO/IEC 27001 和 ISO/IEC 20000-1 的特征和异同的更好理解,有助于规划同时符合两个标准的综合管理体系。

14

ISO/IEC 27014 信息技术 安全技术 信息安全治理范围:

该标准就信息安全治理的原则和过程提供指南,组织依此可以评价、指导和监视信息安全管理。

目的:

信息安全已成为组织的一个关键问题。不仅法律法规要求日益增加,而且组织的信息安全措施失效会直接影响其声誉。因此治理者越来越需要承担起治理责任中的信息安全监督职责。来确

保组织目标的实现。

15

ISO/IEC TR 27015 信息技术 安全技术 金融服务信息安全管理指南

范围:

序号 标准编号 标准概述

该指导性技术文件在 ISMS 标准族已有指南的基础上,为在提供金融服务的组织中启动、实施、保持和改进信息安全提供指南。

目的:

该指导性技术文件是对 ISO/IEC27001 和 ISO/IEC27002 的专业补充,为提供金融服务的组织所用,以提供如下方面的支持:

a) 启动、实施、保持和改进基于 ISO/IEC 27001 的信息安全管理体系。

b) 设计和实施 ISO/IEC 27002 或该标准中定义的控制。

16

ISO/IEC TR 27016 信息技术 安全技术 信息安全管理 组织经济学范围:

该指导性技术文件提供一种方法学,以使组织能够更好地从经济上理解如何准确估价其所识别的信息资产,评价这些信息资产面临的潜在风险,认识对这些信息资产进行保护控制的价值, 并确定用于保护这些信息资产的资源最佳配置程度。

目的:

该指导性技术文件在组织所处的更广泛社会环境的语境下, 在组织信息资产的保护中叠加经济视角,并通过模型和例子提供如何应用信息安全组织经济学的指南,是对 ISMS 标准族的补

充。

17

ISO/IEC 27017 信息技术 安全技术 基于 ISO/IEC 27002 的云服务信息安全控制实践指南

范围:

ISO/IEC 27017 通过提供如下指南给出适用于云服务供给和使用的信息安全控制指南:

ISO/IEC 27002 中规范的相关控制的额外实施指南; 与云服务特别相关的额外控制及其实施指南。

目的:

该标准为云服务提供者和云服务客户提供控制和实施指南。

18

ISO/IEC 27018 信息技术 安全技术 可识别个人信息(PII)处理者在公有云中保护 PII 的实践指南

范围:

ISO/IEC 27018 按照 ISO/IEC 29100 中公有云计算环境下的隐私保护原则,为保护可识别个人信息(PII)建立被广泛接受的控制目标和控制,并提供措施的实施指南。

目的:

该标准适用于通过与其他组织签约的云计算提供信息处理服务,作为 PII 处理者的组织,不论公共企业还是私营企业、政府机构还是非营利组织。该标准中的指南可能与作为 PII 控制者的组织也有关,但 PII 控制者可能受制于额外的,不适用于 PII 处理者的且不在该标准范围内的,保护 PII 的法律法规、规章制度和

义务。

序号 标准编号 标准概述

19

ISO/IEC 27019 信息技术 安全技术 基于 ISO/IEC 27002 的能源供给行业过程控制系统信息安全管理指南

范围:

ISO/IEC TR 27019 就能源供给行业过程控制系统中实施的信息安全控制提供指南。能源供给行业的过程控制系统,与支持过程的控制相结合,对电力、燃气和供热的产生、传输、存储和分配进行控制和监视。特别是包括如下系统、应用和组件:

全面信息技术(IT)支持的集中式和分布式过程控制、监视和自动化技术以及用于其运行的 IT 系统,诸如编程和参数化设备;

数宇控制器和自动化组件,诸如控制和现场设备或可编程逻辑控制器(PLC),包括数字传感器和执行器元件;

过程控制领域中用到的所有进一步的 IT 系统支持,例如对补充的数据可视化任务的支持,对控制、监控、数据归档和文档化的支持;

过程控制领域中用到的全部通信技术,例如,网络、遥测、远程控制应用和远程控制技术;

数字计量和测量装置,例如,对能量消耗、产生和释放

的测量;

数宇保护和安全系统,例如,继电保护或安全 PLC; 未来智能电网环境下的分布式组件;

上述系统中安装的所有软件、固件和应用。

目的:

在 ISO/IEC27002 所规范的安全目标和措施的基础上,该指导性技术文件为能源供给行业和能源供应商使用的系统提供满足其进一步特定要求的信息安全控制的指南。

20

ISO 27799 健康信息学 使用 ISO/IEC 27002 的健康信息安全管理范围:

该标准为支持信息安全管理在健康组织中实施提供指南。目的:

ISO 27799 基于 ISO/IEC 27002,除了那些满足 ISO/IEC 27001

附录A 要求的指南外,为健康组织提供其行业独特的指南。

11.4 ISO 27000 标准族的语言措辞形式要求

编者说明:

在 ISO 27000 标准族中,对语言措辞形式有严格规定,国家标准化管理委员会发布的国标转化文档遵循了这方面的规定。

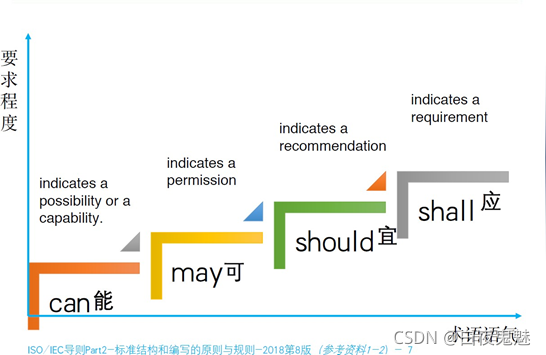

按下列表中的规定,语气越往上越强烈:

can(能) < may(可) < should(宜) < shall(应)

其中中英文的用词是一一对应的,在全系列标准中也是全文统一的。

表明 解释

要求 助动词“应”和“不应”表明要严格遵循的要求,以符合标准文件,且不允许偏离

编注:shall

建议 助动词“宜”和“不宜”表明在许多可能性中建议一个特别适合的,但不提及或不排除其他的,也就是说,某种做法是优选的但不是必需的,或者反过来讲,某种做法是不提倡的但不是禁止的

编注:should

允许 助动词“可”和“不必”表明在标准文件的限制范围内某做法是许可的

编注:may

可能 助动词“能”和“不能”表明某事发生的可能

编注:can

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?