CG-CTF web之 file_get_contents

题目:

题目为file_get_contents,是一个php函数

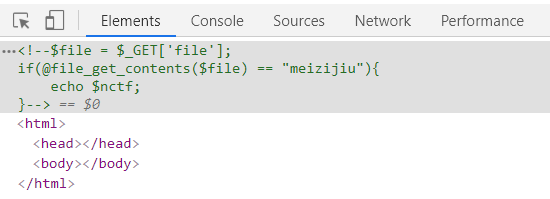

进入题目,什么也没有,查看F12查看源码,得到提示源码,

大概看一下代码,意思是get一个file参数到file_get_contents()函数里,如果返回为指定字符串,就得到了flag。

这里涉及到一个file_get_contents()函数,而这个函数是可以绕过的

绕过方式有多种:

- 使用

php://input伪协议绕过

① 将要GET的参数?xxx=php://input

② 用post方法传入想要file_get_contents()函数返回的值 - 用

data://伪协议绕过

将url改为:?xxx=data://text/plain;base64,想要file_get_contents()函数返回的值的base64编码

或者将url改为:?xxx=data:text/plain,(url编码的内容)

这里采用php://input方式绕过。

我在burp中操作

① 将url中添加?file=php://input

② 添加post的内容 meiziju

之后点击go即可获得flag

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?