TailScale 实现「出口节点」“Exit Node”(导向所有流量经这出口节点)

| 前言: |

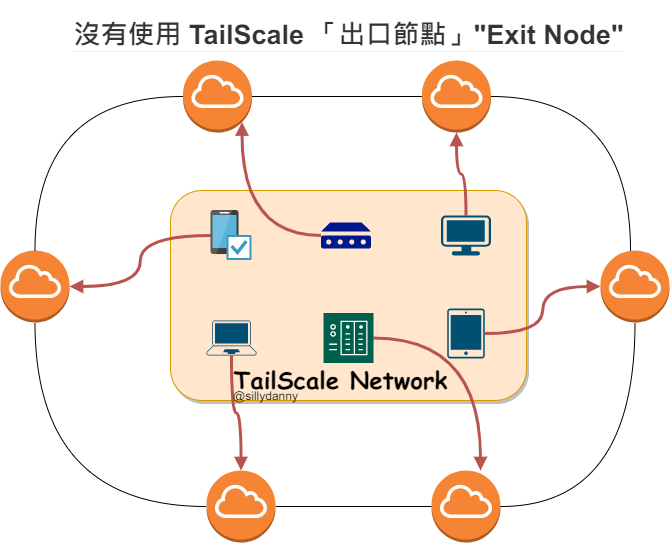

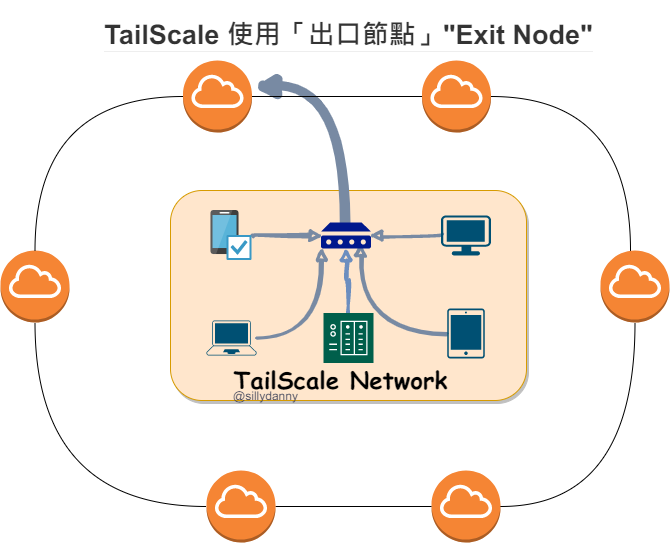

当你使用公共网络时,如在咖啡廰的WI-FI、酒店的网络、或者钓鱼WI-FI(不信任的网络)等地方访问家里的设备、银行服务或者公司的伺服器,很可能内容会给中间人截听。

然而

TailScale实现「出口节点」"Exit Node"功能,在加密(基于WireGuard)的TailScale网络内导向所有流量经「出口节点」访问,从而避免敏感资料给有心人收获取。

| 目录内容: |

- 部署「出口节点」

Exit Node - 客户端使用「出口节点」

Windows客户端Android客户端Linux客户端

| 1. 部署「出口节点」"Exit Node" |

「出口节点」

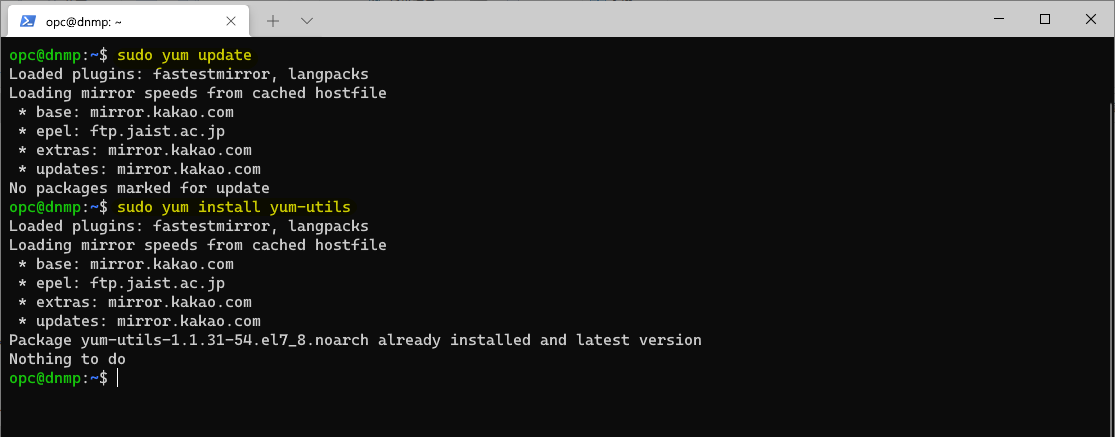

Exit Node暂时只支持在Linux系统的设备,这范例中以CentOS7平台部署「出口节点」。

- 安装仓库管理软件

sudo yum install yum-utils

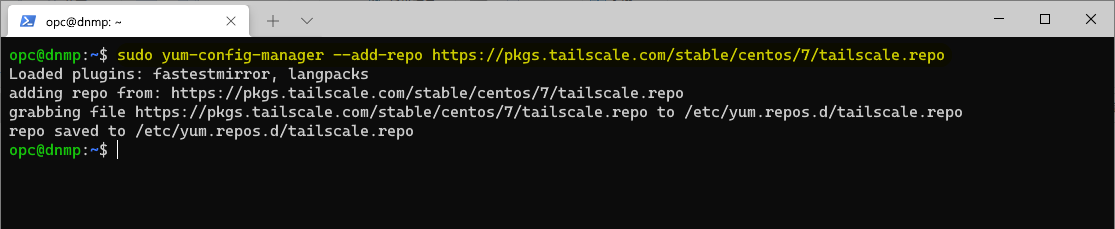

- 添加

Tailscale仓库地址

sudo yum-config-manager --add-repo https

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1868

1868

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?