1 漏洞概述

1.1 基础知识

什么是SSRF漏洞:SSRF(Server-Side Request Forgery:服务器端请求伪造) 是一种由攻击者构造形成由服务端发起请求的一个安全漏洞。一般情况下,SSRF攻击的目标是从外网无法访问的内部系统。(正是因为它是由服务端发起的,所以它能够请求到与它相连而与外网隔离的内部系统)

1.2 漏洞概述

weblogic的这个uddiexplorer组件的SearchPublicRegistries.jsp页面存在一个SSRF漏洞,我们可以根据这个漏洞去判断服务器端口的开放情况,并且通过探测内网利用redis反弹shell

1.3 影响版本

weblogic 10.0.2版本

weblogic 10.3.6版本

2 漏洞原理分析

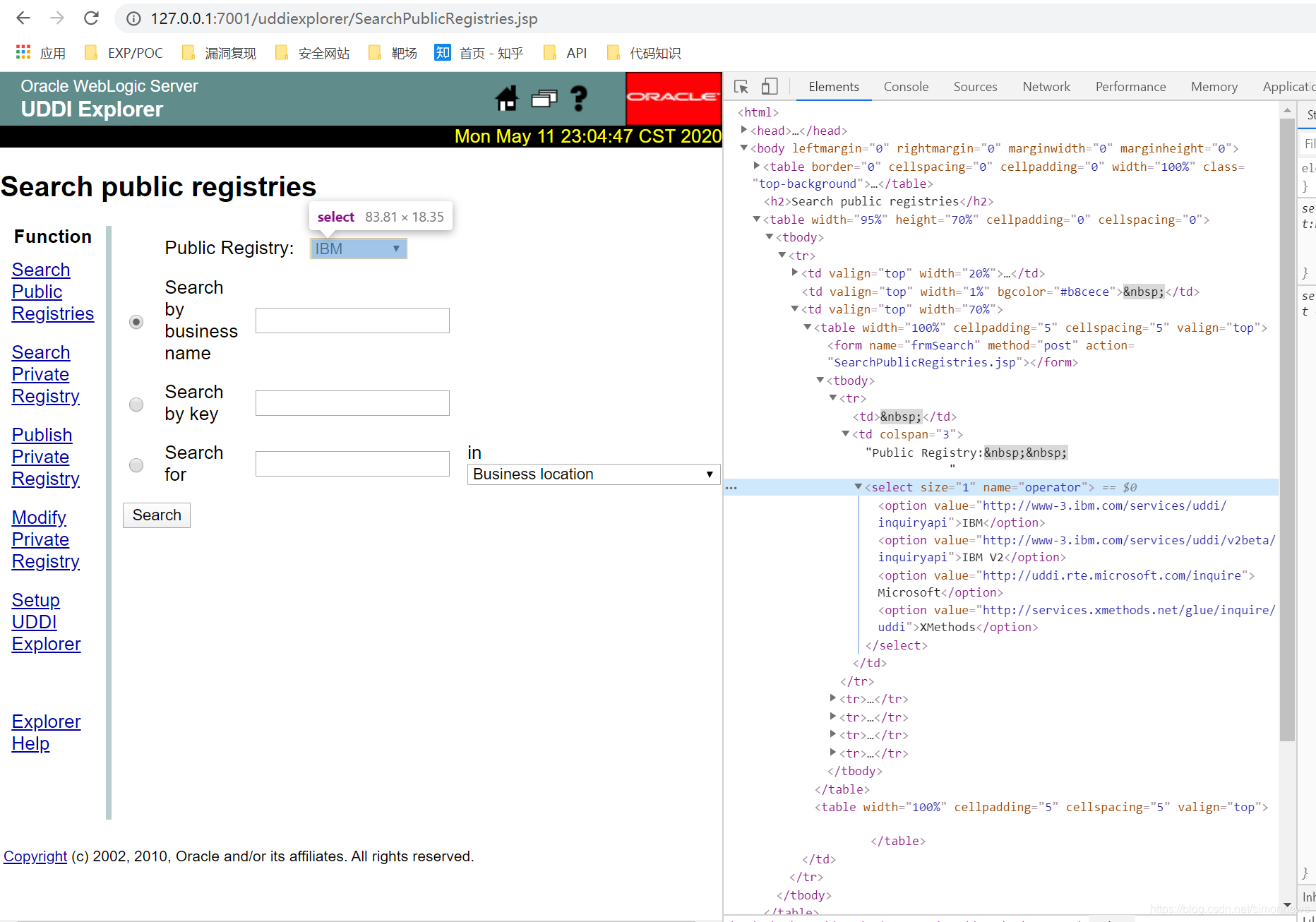

Step1:访问http://localhost:7001/uddiexplorer/SearchPublicRegistries.jsp,填入值,查看后台调用日志(我是下载weblogic的jar包,然后使用IDEA去调起的)

本文详细介绍了Weblogic的uddiexplorer组件存在的SSRF漏洞(CVE-2014-4210),该漏洞允许攻击者探测服务器端口和内部系统。受影响的版本包括weblogic 10.0.2和10.3.6。文章通过步骤分析了漏洞的触发条件,展示了如何利用operator参数引发异常,并通过代码审计揭示了HTTP请求如何导致SSRF。此外,还讨论了漏洞复现和修复方法。

本文详细介绍了Weblogic的uddiexplorer组件存在的SSRF漏洞(CVE-2014-4210),该漏洞允许攻击者探测服务器端口和内部系统。受影响的版本包括weblogic 10.0.2和10.3.6。文章通过步骤分析了漏洞的触发条件,展示了如何利用operator参数引发异常,并通过代码审计揭示了HTTP请求如何导致SSRF。此外,还讨论了漏洞复现和修复方法。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

5122

5122

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?