![]() 聚焦源代码安全,网罗国内外最新资讯!

聚焦源代码安全,网罗国内外最新资讯!

编译:代码卫士

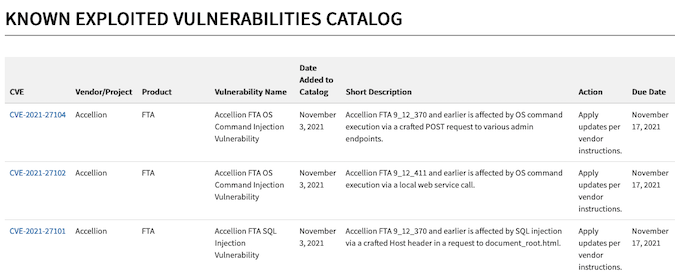

当地时间本周三,美国网络安全和基础设施安全局 (CISA) 发布了一份包含约300个已遭利用的漏洞清单,同时发布绑定操作指令 (BOD),指导政府组织机构修复这些安全缺陷。

包含厂商

该清单目前包括的漏洞源自如下厂商的产品:Adobe、Apple、Apache、Android、Arcadyan、Arm、Atlassian、BQE、Cisco、Citrix、D-Link、DNN、Docker、DrayTek、Drupal、ExifTool、Exim、EyesOfNetwork、F5、ForgeRock、Fortinet、Google、IBM、ImageMagick、Ivanti、Kaseya、LifeRay、McAfee、Micro Focus、Microsoft、Mozilla、Nagios、Netgear、Netis、Oracle、PlaySMS、Progress、Pulse Secure、Qualcomm、rConfig、Realtek、Roundcube、SaltStack、SAP、SIMalliance、SolarWinds、Sonatype、SonicWall、Sophos、Sumavision、Symantec、TeamViewer、Telerik、Tenda、ThinkPHP、Trend Micro、TVT、Unraid、vBulletin、VMware、WordPress、Yealink、Zoho (ManageEngine) 和 ZyXEL。

CISA 将持续更新该清单。入选清单的漏洞需要具有在野利用证据、存在补丁或缓解措施.以及存在CVE编号。

BOD 22-01:降低已知遭利用漏洞的重大风险

CISA 已发布 BOD 22-01 “降低已知遭利用漏洞的重大风险”,指导联邦民用机构在60天内根据指令,审计并更新内部的漏洞管理程序。同时该指令给出每个漏洞的修复指南并要求这些机构报告进展。在2021年前发布CVE编号的漏洞要求在6个月内修复,而在2021年发布编号的漏洞要求在两周内修复。

该清单中为每个漏洞都列出最后的修复期限,具体来说,今年发现的漏洞必须在2021年11月17日之前修复,而其它漏洞须在2022年5月3日前修复。其中一些漏洞应该已经按照CISA之前发布的紧急指令予以修复。

虽然CISA目前仅要求联邦机构按照该 BOD 采取措施,但“强烈建议”私营企业和其他政府组织机构同样这样做,“不能仅仅关注具有具体CVSS评分的漏洞,CISA 发布的漏洞已经具有已知 exploit 且正遭恶意利用,因此需要修复“。CISA 还补充道,”BOD 22-01 督促联邦机构缓解这些漏洞,因为这些机构的网络很可能遭破坏性入侵,国内所有组织机构都应当马上修复正在造成危害的漏洞,同时CISA 也会根据我们对对手活动的理解,持续对漏洞做出优先级排序。“

推荐阅读

俄罗斯被指为 SolarWinds 供应链事件元凶,技术公司受制裁,常用5大漏洞遭曝光

原文链接

https://www.securityweek.com/cisa-lists-300-exploited-vulnerabilities-organizations-need-patch

题图:Pixabay License

本文由奇安信编译,不代表奇安信观点。转载请注明“转自奇安信代码卫士 https://codesafe.qianxin.com”。

奇安信代码卫士 (codesafe)

国内首个专注于软件开发安全的产品线。

觉得不错,就点个 “在看” 或 "赞” 吧~

觉得不错,就点个 “在看” 或 "赞” 吧~

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?