![]() 聚焦源代码安全,网罗国内外最新资讯!

聚焦源代码安全,网罗国内外最新资讯!

编译:代码卫士

趋势科技公司发布长达46页的报告,详述了一直在网络犯罪地下市场广告服务的黑客雇佣组织 Void Balaur 的活动。该组织从2010年代中期就开始提供按需入侵服务。

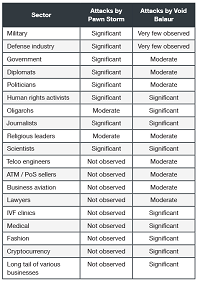

Void Balaur 发动攻击为金钱也为监控,此前曾攻击IT企业、电信公司、活动家、记者和宗教领导人等。

趋势科技指出,由于和俄罗斯国家黑客组织APT28的大量目标重合,原以为 Void Balaur 和APT28相关或是其子组织。趋势科技指出,“在2014年至2015年期间,数十个邮件地址遭APT28组织攻击,而在2020年至2021年期间,这些邮件地址遭 Void Balaur 组织攻击。“

01

在地下论坛推广服务

然而,研究人员进一步研究发现,某些攻击可能和推广按需黑客服务的网站 RocketHack.me 的基础设施有关。该站点也出现在讲俄语的无数论坛广告中如 Probiv、Tenec和 Darkmoney。趋势科技公司的研究人员表示,“就我们所知,Void Balaur 从未在不讲俄语的论坛上发布过广告。“

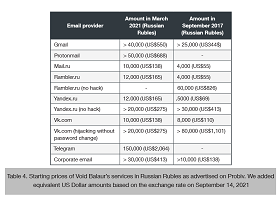

这些广告最初称Void Balaur组织能够入侵受害者邮件和社交媒体账户,这一能力似乎与该组织基础设施相关的大量钓鱼站点和普通信息窃取恶意软件有关。研究人员指出,“某些俄罗斯邮件提供商无需任何任意交互即可提供邮箱副本。我们没有理由怀疑这是一个真正的业务服务,因为我们并未在地下论坛看到对 Void Balaur 的负面反馈。

研究人员指出,“虽然我们不清楚客户数据如邮件等是如何在没有用户交互的情况下被盗的,但在一些场景下是很可能发生这种情况的。“这些情境包括 Void Balaur 利用恶意内部人员、攻陷邮件提供商整体或攻陷具有合法访问权限的员工或执法官员的个人账户。

重要转折发生在2019年,当时该组织也开始广告出售俄罗斯公民非常私密和敏感的数据,如护照详情、驾照、私人通话记录等等。

研究人员并未确切说明该组织是否对这些数据具有访问权限,但指出这些数据可被俄罗斯地下组织滥用于掩盖更多的犯罪活动:“Void Balaur 兜售的电信数据包括可暴露接听电话人身份的含手机塔位置的通话记录、通话时长以及通话的大概位置信息。这些详情可服务于多种目的,如犯罪等。另外,Void Balaur 还提供电话号码拦截服务,它也能协助开展严重的犯罪活动,如确保在犯罪过程中无法联系到某人等。不同的俄罗斯提供商对获取含手机塔信息的通话记录服务报价不同,最高可达到10的倍数。显然,从某些电信公司获取通话记录要比从其它处更容易。”

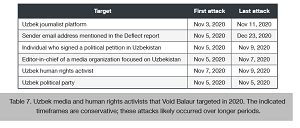

研究人员指出,多年来Void Balaur 组织针对3500多个邮件地址发动攻击。虽然很多遭攻击的电信企业位于俄罗斯和美国,但该组织也攻击个体如活动家和记者。研究人员表示,2016年和2017年改组织攻击了位于乌兹别克斯坦的记者和人权活动家,“国际赦免组织和 eQualitie 很明确地表示乌兹别克斯坦遭受的攻击对某些个人的生命造成严重影响,这说明为更大攻击活动效力的网络雇佣组织正在严重伤害人类的性命。”

虽然研究人员无法分析出 Void Balaur 的幕后金主,但发现针对乌兹别克斯坦的攻击甚至发生在该组织发布首份地下论坛广告之前,“针对乌兹别克斯坦的攻击发生在2016年,从数据可知2020年还在继续而且很可能2021年仍未中断,这说明 Void Balaur 受雇于长期的攻击活动,其它攻击目标也可佐证。”

02

更多的政治倾向性

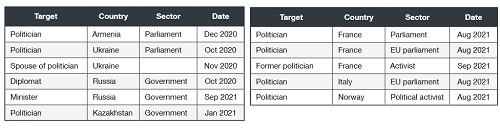

但对乌兹别克斯坦的攻击仅仅是开始。自此之后,Void Balaur 组织针对政治目标的攻击已经增多并呈现多样化。2020年,该组织被指攻击2020年白俄罗斯的总统候选人。2021年8月,该组织被指攻击乌克兰、斯洛伐克、俄罗斯、哈萨克斯坦、亚美尼亚、挪威、法国和意大利的政治家和政府官员。2021年9月,该组织甚至试图访问“某东欧国家某情报机构的前负责人、五名现任政府部长(包括国防部长)和两名国会议员成员”的邮箱。

研究人员指出,“某些攻击是更大规模攻击活动的一部分,不一定总限制于互联网攻击。某些受害者收到严重威胁,因此而不得不离开自己的国家,流亡在外。”

03

为获取经济和金融利益

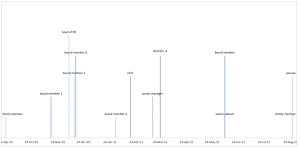

除了攻击政治家外,研究人员指出Void Balaur 还攻击私营企业。例如该组织攻击俄罗斯最大集团之一的董事会成员、高管和负责人。该组织甚至还攻击该公司所有人的家庭成员,而这名所有人是俄罗斯又名的亿万富翁。这些攻击从2020年9月持续到2021年8月几乎一年的时间。

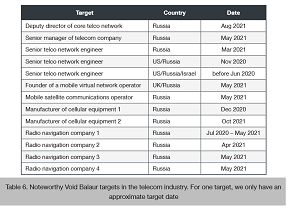

Void Balaur 组织的其它目标包括能够访问大量敏感数据的企业,研究人员认为这正是该组织在地下论坛出售数据的最大推动力,此前的攻击目标包括移动和核心电信企业、手机设备厂商、广播和卫星通信公司、ATM机器厂商、POS系统厂商、金融技术企业和银行、商务航空公司、至少三个俄罗斯区域的医疗保险组织机构、俄罗斯IVF诊所以及提供基因检测服务的生物技术公司。

另外,研究人员指出,从2018年起,Void Balaur 组织就运营着专门针对密币用户的钓鱼网站。目前尚不清楚该组织是为自己还是为客户运营。

此外,从以往攻击时间戳收集到的其它详情表明该组织的工作安排非常严格和专业。该组织通常会在格林威治标准时间清晨6点开始工作,一直工作到晚上7点,从晚上10点到第二天凌晨4点期间很少见到该组织活跃。虽然该组织在周末不太活跃,但通常一周工作七天而且不会再圣诞节或夏天休很长时间的假期。从这些时间戳以及该组织长期以来在俄语论坛上行进行广告来看,该组织似乎源自旧苏维埃共和国领土。

04

未解之问

趋势科技公司发布的报告中并未深入分析这一点,有一些问题和理论仍然需要回答和探索:

Void Balaur 成员和 APT28 之间存在关联吗?

该组织是某些APT28组织以往行动的合同承包商吗(APT28此前曾这样做过,如雅虎入侵事件)?

该组织成员中有APT28的在职人员或离职人员吗?

为何俄罗斯当局要镇压该组织攻击俄罗斯目标的活动?该组织是否受到某种保护?

虽然此前其它网络雇佣团伙都和运营合法网络务器出口业务的公开企业之间存在关联,但Void Balaur 是一个特例,它们选择在黑客论坛而非贸易展会上推广自己的服务。

推荐阅读

原文链接

https://therecord.media/cyber-mercenary-group-void-balaur-has-been-hacking-companies-for-years/

题图:Pixabay License

本文由奇安信编译,不代表奇安信观点。转载请注明“转自奇安信代码卫士 https://codesafe.qianxin.com”。

奇安信代码卫士 (codesafe)

国内首个专注于软件开发安全的产品线。

觉得不错,就点个 “在看” 或 "赞” 吧~

觉得不错,就点个 “在看” 或 "赞” 吧~

788

788

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?