写在前面

本次强网杯决赛的一个题,还是蛮有意思的,代码可以在github拿到

https://github.com/rainrocka/xinhu

漏洞分析

首先这个系统存在弱口令,在题目给的sql文件当中通过在线md5破解得到test/abc123

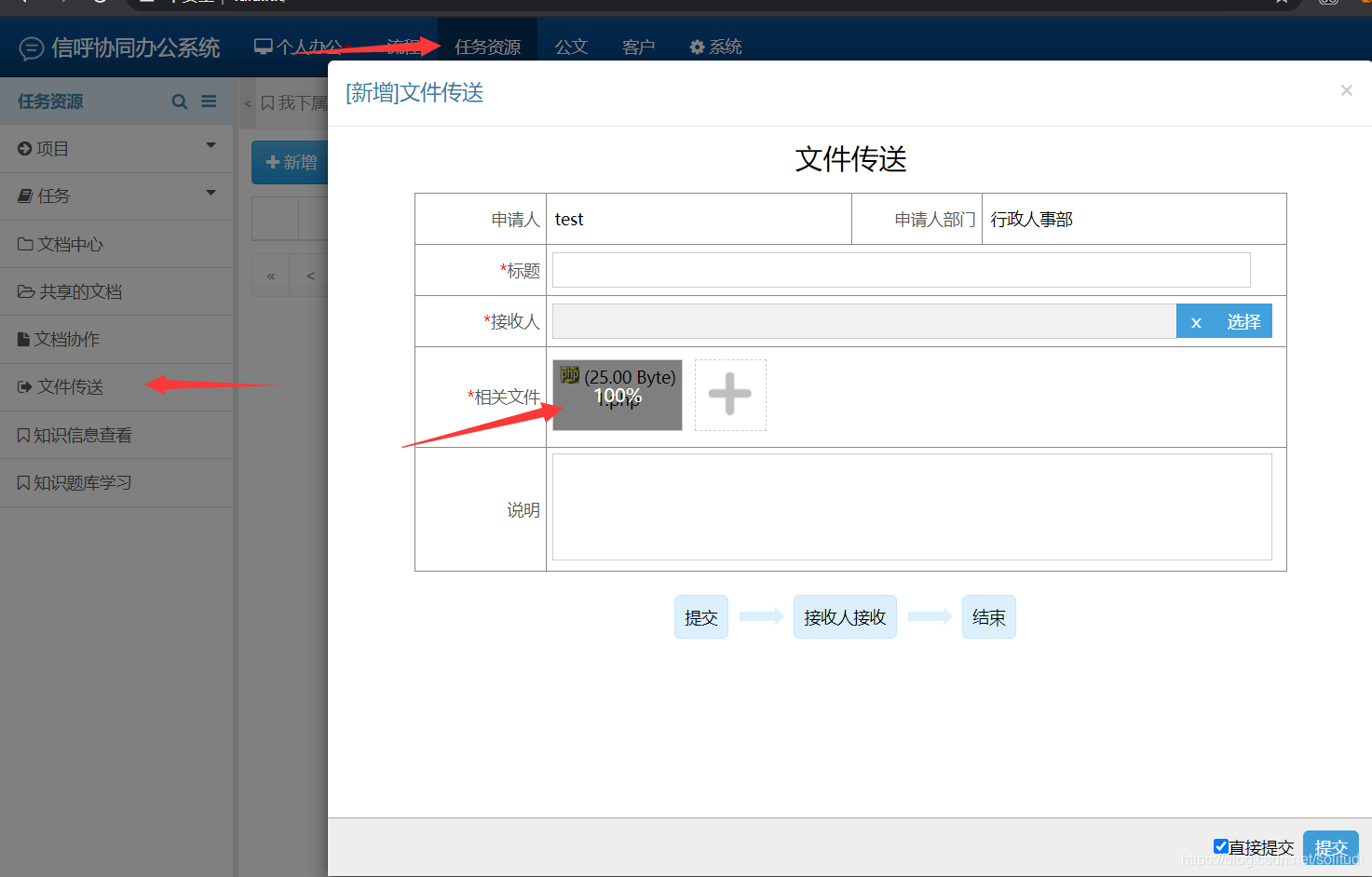

接下来就是随便找一个地方进行文件上传

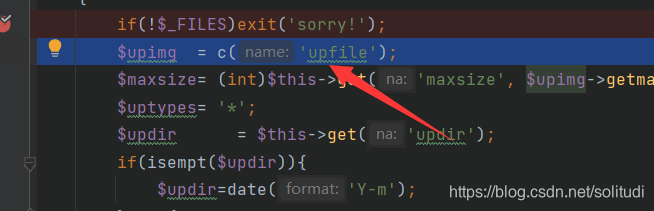

我们抓包看看对这个php文件进行了什么处理,其调用了webmain/task/api/uploadAction.php下uploadClassAction类的upfileAction函数

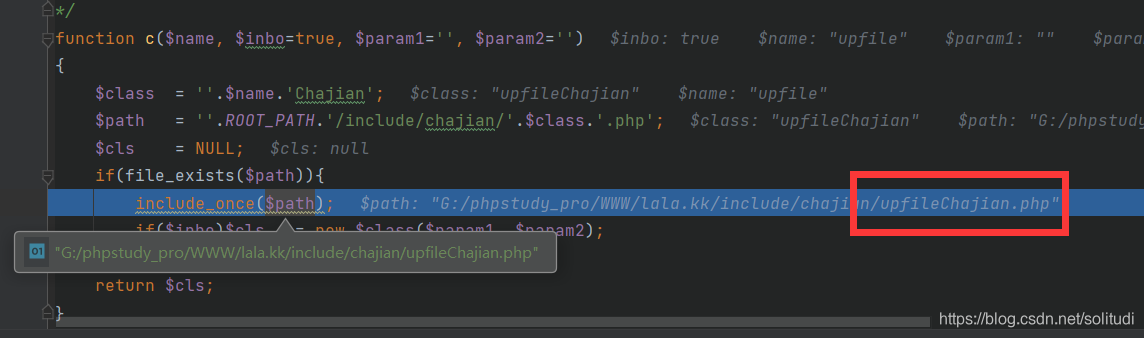

引入插件,实例化upfileChajian类

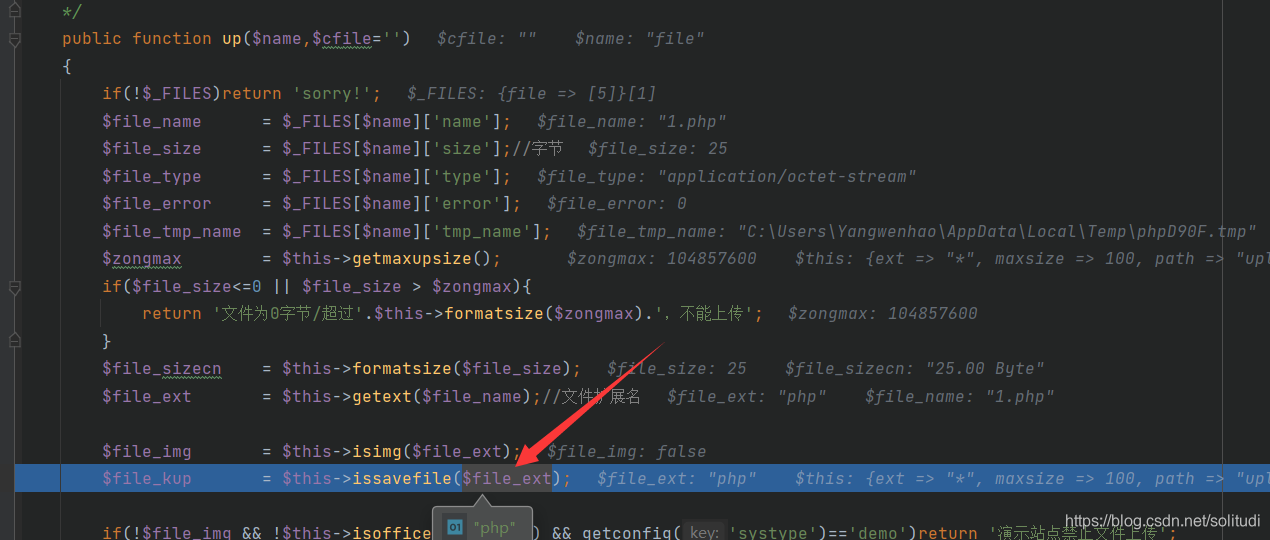

跳过不需太过于关注的部分,我们跟踪up函数

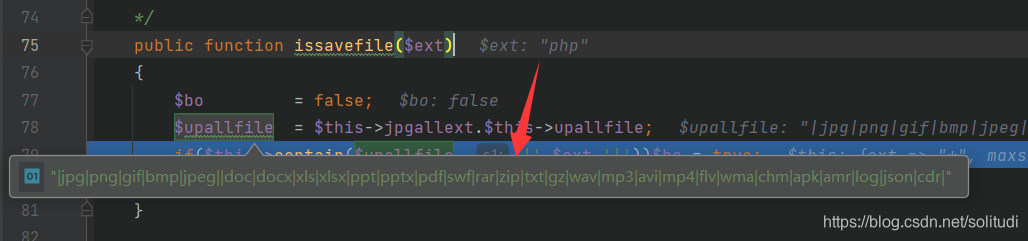

看看issavefile

是一个白名单很明显php后缀不符合

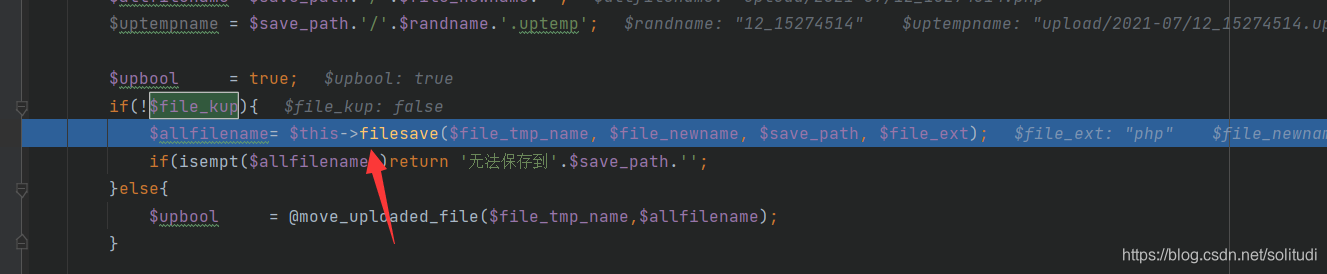

跳过不相干一堆函数

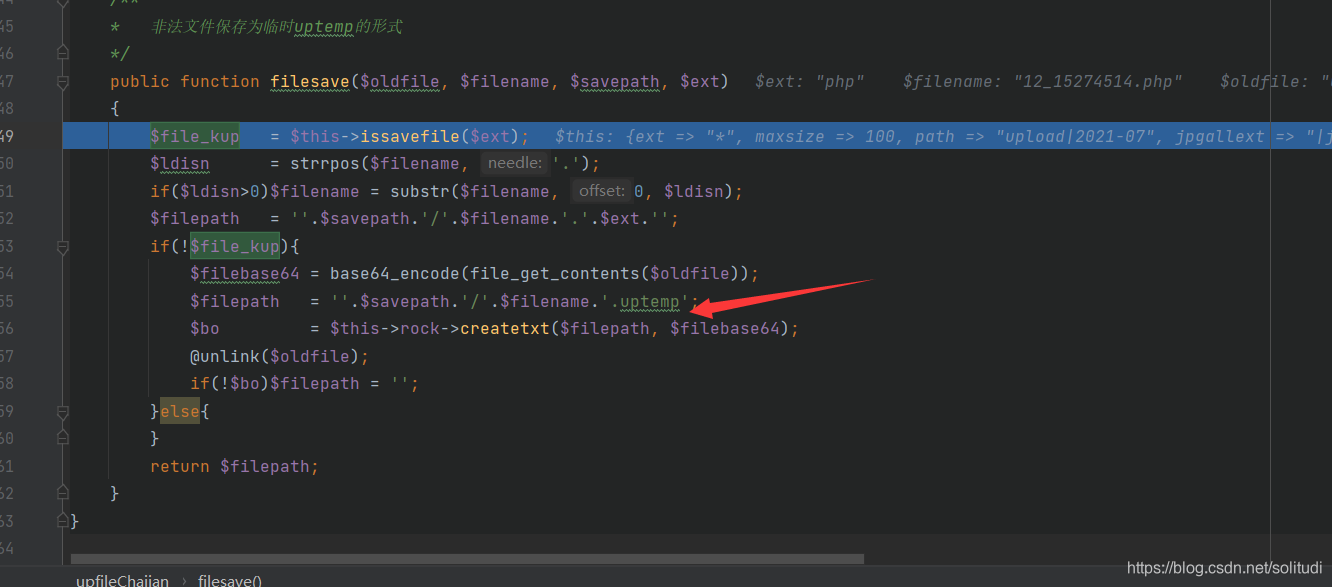

可以很明显的发现这类白名单外的文件会被改后缀为uptemp

内容为原来内容的base64编码结果,猜测估计是为了防止文件包含,不过都到这里了确实有点小单纯

接下来就是最关键的地方,在webmain\task\runt\qcloudCosAction.php腾讯云存储下的qcloudCosClassAction的run方法,根据id从数据库取出数据,接下来看图

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1411

1411

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?